Mnoho prostředí dosud nepovolilo rozšířenou ochranu na serveru Exchange Server. I když je pro ně možné povolit rozšířenou ochranu, nejsou si vědomi nebo správně informováni o tom, že by ji měli povolit z bezpečnostních důvodů. Je dobré vědět, že při instalaci Exchange Server 2019 CU14 (nebo novější) je ve výchozím nastavení povolena rozšířená ochrana. V tomto článku se dozvíte, jak nakonfigurovat rozšířenou ochranu na Exchange Server.

Co je rozšířená ochrana?

Rozšířená ochrana systému Windowsvylepšuje stávající ověřování v systému Windows Server a zmírňuje útoky typu „man in the middle“ (MitM). Tohoto zmírnění je dosaženo pomocí informací o zabezpečení, které jsou implementovány prostřednictvím informací o vazbě kanálu specifikovaných prostřednictvím tokenu vazby kanálu (CBT), který se primárně používá pro připojení SSL.

Přečtěte si také:Nakonfigurujte přípojné body pro Exchange Server

Zatímco rozšířenou ochranu lze povolit ručně v každém virtuálním adresáři, společnost Microsoft poskytlaExchangeExtendedProtectionManagement.ps1Skript PowerShell, který vám pomůže toho dosáhnout hromadně.

Před povolením rozšířené ochrany na Exchange Server je třeba si uvědomit některá omezení. Proto musíte zkontrolovatDokumentace společnosti Microsoft(který je průběžně aktualizován) a zkontrolujte, zda máte nárok.

Rozšířená ochrana systému Windows je podporována ve verzích Exchange Server níže:

- Exchange Server 2013

- Exchange Server 2016

- Exchange Server 2019

Poznámka:Na Exchange Server je třeba nainstalovat aktualizaci zabezpečení Exchange Server (SU) ze srpna 2022 nebo novější.

Důležité:Nezapomeňte udržovat Exchange Server aktuální pomocí nejnovější kumulativní aktualizace Exchange a aktualizace zabezpečení Exchange. Přihlaste se k odběru newsletteru a nenechte si ujít aktualizace Exchange Server.

Zkontrolujte stav rozšířené ochrany

Ke kontrole stavu rozšířené ochrany na Exchange Server doporučujeme dva způsoby.

Metoda 1. Skript Exchange Health Checker

Spusťte skript Exchange Health Checker a vytvořte zprávu Exchange Server Health Check. Tím zjistíte, zda je na serveru Exchange povolena rozšířená ochrana.

Změňte adresář na složku scripts.

cd C:scriptsSpusťte níže uvedený příkaz.

Get-ExchangeServer | ?{$_.AdminDisplayVersion -Match "^Version 15"} | .HealthChecker.ps1; .HealthChecker.ps1 -BuildHtmlServersReport -HtmlReportFile "ExchangeAllServersReport.html"; .ExchangeAllServersReport.htmlRozšířená ochrana není na Exchange Server povolena a zobrazuje slabá místa zabezpečení:

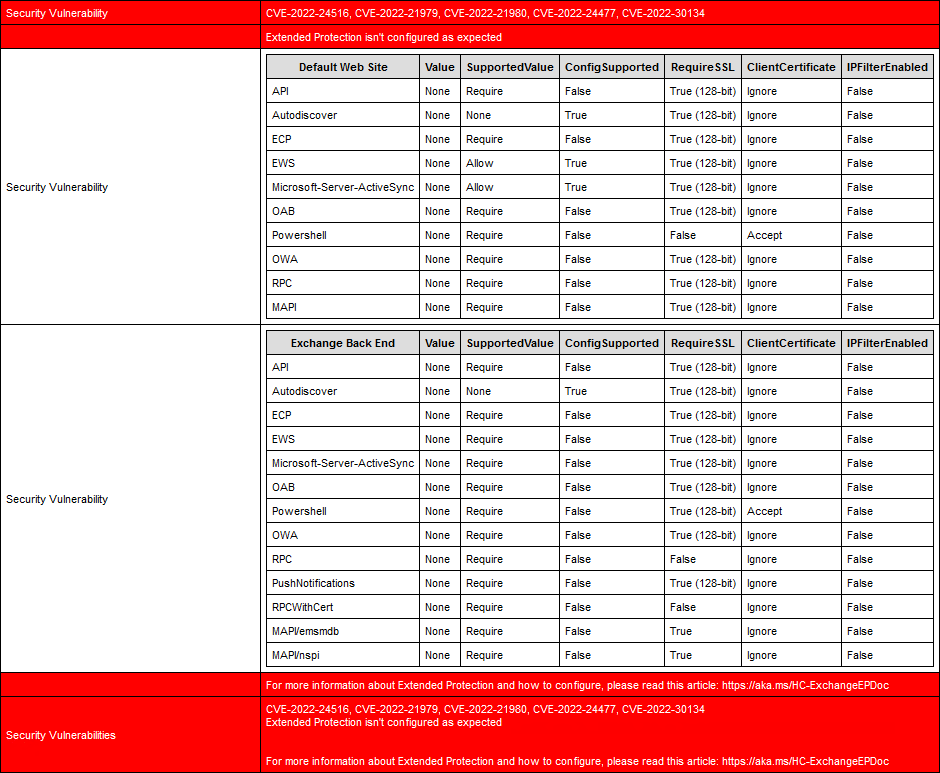

Metoda 2. Skript PowerShell Exchange Extended Protection Management

StáhnoutExchangeExtendedProtectionManagement.ps1Skript PowerShell a uložte jej doC: skriptysložku.

Spusťte prostředí Exchange Management Shell jako správce a spusťte skript, včetně-ShowExtendedProtectionparametr.

C:scripts.ExchangeExtendedProtectionManagement.ps1 -ShowExtendedProtectionTheHodnotaaPodporovaná hodnotasloupce by měly mít stejné hodnoty.

V našem příkladu jeHodnotasloupec ukazujeŽádnýpro všechny virtuální adresáře, což znamená, že rozšířená ochrana není na serveru Exchange povolena.

Version 23.05.04.2151

Results for Server: EX01-2019

Default Web Site Value SupportedValue ConfigSupported RequireSSL ClientCertificate IPFilterEnabled

---------------- ----- -------------- --------------- ---------- ----------------- ---------------

API None Require False True (128-bit) Ignore False

Autodiscover None None True True (128-bit) Ignore False

ECP None Require False True (128-bit) Ignore False

EWS None Allow True True (128-bit) Ignore False

Microsoft-Server-ActiveSync None Allow True True (128-bit) Ignore False

OAB None Require False True (128-bit) Ignore False

Powershell None Require False False Accept False

OWA None Require False True (128-bit) Ignore False

RPC None Require False False Ignore False

MAPI None Require False True (128-bit) Ignore False

Exchange Back End Value SupportedValue ConfigSupported RequireSSL ClientCertificate IPFilterEnabled

----------------- ----- -------------- --------------- ---------- ----------------- ---------------

API None Require False True (128-bit) Ignore False

Autodiscover None None True True (128-bit) Ignore False

ECP None Require False True (128-bit) Ignore False

EWS None Require False True (128-bit) Ignore False

Microsoft-Server-ActiveSync None Require False True (128-bit) Ignore False

OAB None Require False True (128-bit) Ignore False

Powershell None Require False True (128-bit) Accept False

OWA None Require False True (128-bit) Ignore False

RPC None Require False False Ignore False

PushNotifications None Require False True (128-bit) Ignore False

RPCWithCert None Require False False Ignore False

MAPI/emsmdb None Require False True Ignore False

MAPI/nspi None Require False True Ignore FalseV dalším kroku povolíme rozšířenou ochranu na Exchange Server.

Jak povolit Exchange Server Extended Protection

Chcete-li povolit rozšířenou ochranu na serveru Exchange, postupujte podle následujících kroků.

Důležité:Proveďte kroky po pracovní době, a to i s konfigurací DAG. Je to proto, že musíte zajistit, aby se klienti Outlooku mohli po změně úspěšně připojit.

1.Aktualizujte na nejnovější Exchange Server CU/SU.

2.Nakonfigurujte nastavení Exchange Server TLS.

3.Zakažte stahování SSL pro aplikaci Outlook Anywhere.

Snížení zátěže SSL pro aplikaci Outlook Anywhere je ve výchozím nastavení povoleno a musí být zakázáno pro rozšířenou ochranu.

Set-OutlookAnywhere "EX01-2019RPC (Default Web Site)" -SSLOffloading $false4.StáhnoutExchangeExtendedProtectionManagement.ps1Skript PowerShell a uložte jej doC: skriptysložku.

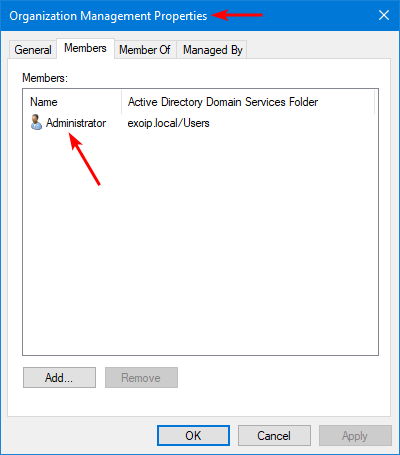

5.Ujistěte se, že správce je přidán doŘízení organizaceskupina.

Poznámka:Uživatel musí být vŘízení organizacea musí tento skript spustit ze zvýšeného příkazového řádku prostředí Exchange Management Shell (EMS). Po přidání uživatele doŘízení organizaceskupiny, odhlaste se a znovu se přihlaste, aby se změny projevily.

6.Změňte adresář cesty nasložka skriptya spusťte skript PowerShell, abyste povolili rozšířenou ochranu na Exchange Server.

C:scripts.ExchangeExtendedProtectionManagement.ps17.Výstup zobrazí informace o povolení rozšířené ochrany. StiskněteAaVstupte.

Poznámka:Rozšířená ochrana nesmí být povolena ve virtuálním adresáři front-end EWS na serverech Exchange, které jsou publikovány prostřednictvím hybridního agenta (Exchange Modern Hybrid Topology). Přečtěte si více v článku Oprava chyby: Ověřte použití hybridního agenta pro Exchange.

Version 23.05.04.2151

Enabling Extended Protection

Extended Protection is recommended to be enabled for security reasons. Known Issues: Following scenarios will not work

when Extended Protection is enabled.

- SSL offloading or SSL termination via Layer 7 load balancing.

- Exchange Hybrid Features if using Modern Hybrid.

- Access to Public folders on Exchange 2013 Servers.

You can find more information on: https://aka.ms/ExchangeEPDoc. Do you want to proceed?

[Y] Yes [A] Yes to All [N] No [L] No to All [S] Suspend [?] Help (default is "Y"): Y8.Skript zpracuje úkoly předpokladů, vytvoří zálohu proapplicationHost.configa nakonfigurujte rozšířenou ochranu.

The following servers have the TLS Configuration below

EX01-2019

RegistryName Location Value

------------ -------- -----

SchUseStrongCrypto SOFTWAREMicrosoft.NETFrameworkv2.0.50727 1

SystemTlsVersions SOFTWAREMicrosoft.NETFrameworkv2.0.50727 1

SchUseStrongCrypto SOFTWAREMicrosoft.NETFrameworkv4.0.30319 1

SystemTlsVersions SOFTWAREMicrosoft.NETFrameworkv4.0.30319 1

SchUseStrongCrypto SOFTWAREWow6432NodeMicrosoft.NETFrameworkv2.0.50727 1

SystemTlsVersions SOFTWAREWow6432NodeMicrosoft.NETFrameworkv2.0.50727 1

SchUseStrongCrypto SOFTWAREWow6432NodeMicrosoft.NETFrameworkv4.0.30319 1

SystemTlsVersions SOFTWAREWow6432NodeMicrosoft.NETFrameworkv4.0.30319 1

DisabledByDefault SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Client 1

Enabled SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Client 0

DisabledByDefault SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server 1

Enabled SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server 0

DisabledByDefault SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Client 1

Enabled SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Client 0

DisabledByDefault SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server 1

Enabled SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server 0

DisabledByDefault SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Client 0

Enabled SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Client 1

DisabledByDefault SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server 0

Enabled SYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server 1

TLS prerequisites check successfully passed!

All servers that we are trying to currently configure for Extended Protection have RPC (Default Web Site) set to false for SSLOffloading.

EX01-2019: Backing up applicationHost.config.

EX01-2019: Successful backup to C:WindowsSystem32inetSrvconfigapplicationHost.cep.20230505220519.bak

EX01-2019: Successfully updated applicationHost.config.

Successfully enabled Extended Protection: EX01-2019

Do you have feedback regarding the script? Please email [email protected].Rozšířená ochrana byla úspěšně povolena.

Ověřte stav aktivace rozšířené ochrany

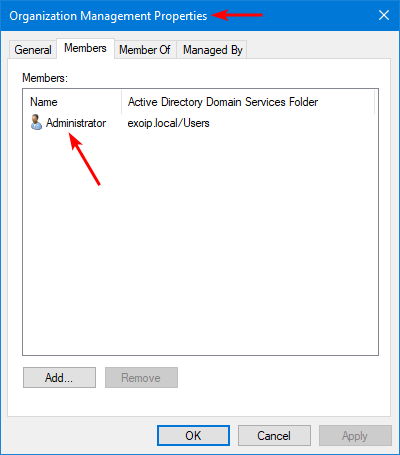

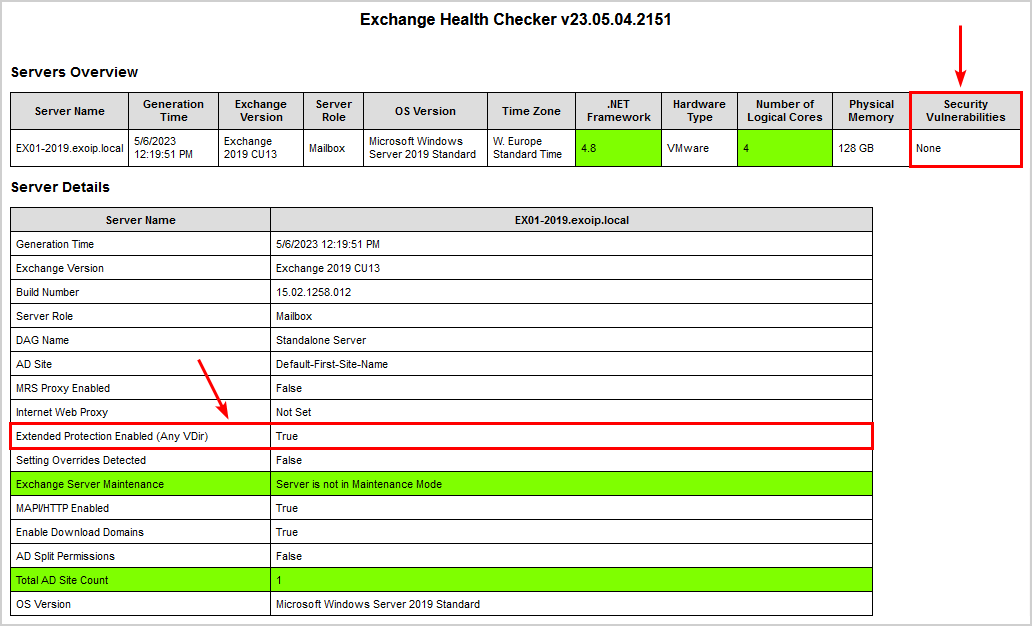

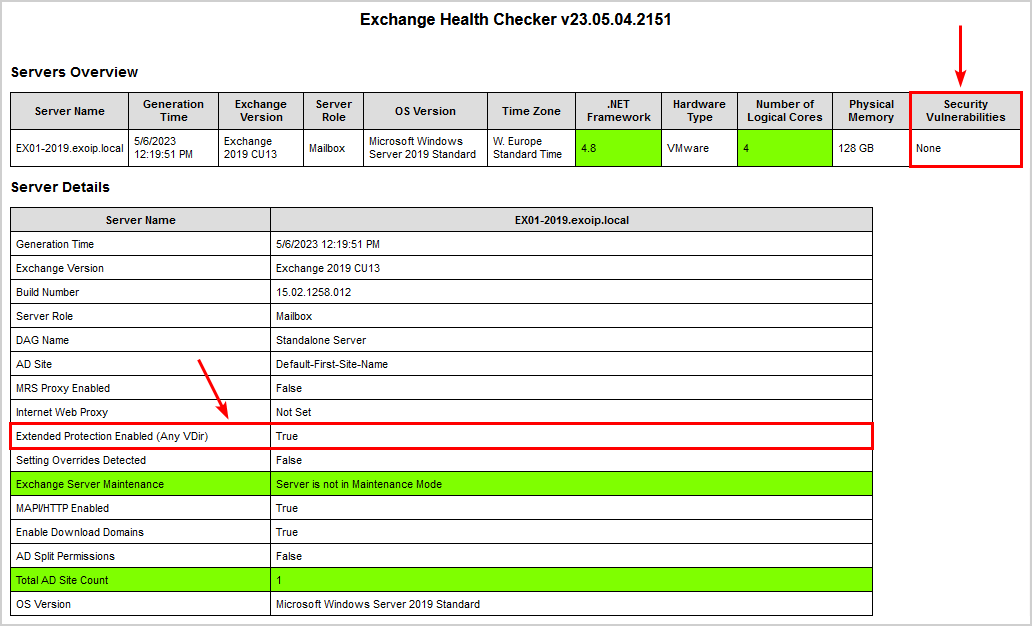

Ujistěte se, že je vše správně nastaveno a vytvořte novou zprávu Kontrola stavu serveru Exchange Server.

Rozšířená ochrana již neobsahuje žádné další chyby zabezpečení. Ukazuje toRozšířená ochrana povolena (libovolný VDir)s hodnotouVěrný.

Dalším způsobem je zkontrolovat to pomocí skriptu PowerShell. Takhle to vypadá.

C:scripts.ExchangeExtendedProtectionManagement.ps1 -ShowExtendedProtectionTheHodnotaaPodporovaná hodnotasloupec ukazuje stejné hodnoty. To znamená, že na serveru Exchange je povolena rozšířená ochrana.

Version 23.05.04.2151

Results for Server: EX01-2019

Default Web Site Value SupportedValue ConfigSupported RequireSSL ClientCertificate IPFilterEnabled

---------------- ----- -------------- --------------- ---------- ----------------- ---------------

API Require Require True True (128-bit) Ignore False

Autodiscover None None True True (128-bit) Ignore False

ECP Require Require True True (128-bit) Ignore False

EWS Allow Allow True True (128-bit) Ignore False

Microsoft-Server-ActiveSync Allow Allow True True (128-bit) Ignore False

OAB Require Require True True (128-bit) Ignore False

Powershell Require Require True False Accept False

OWA Require Require True True (128-bit) Ignore False

RPC Require Require True True (128-bit) Ignore False

MAPI Require Require True True (128-bit) Ignore False

Exchange Back End Value SupportedValue ConfigSupported RequireSSL ClientCertificate IPFilterEnabled

----------------- ----- -------------- --------------- ---------- ----------------- ---------------

API Require Require True True (128-bit) Ignore False

Autodiscover None None True True (128-bit) Ignore False

ECP Require Require True True (128-bit) Ignore False

EWS Require Require True True (128-bit) Ignore False

Microsoft-Server-ActiveSync Require Require True True (128-bit) Ignore False

OAB Require Require True True (128-bit) Ignore False

Powershell Require Require True True (128-bit) Accept False

OWA Require Require True True (128-bit) Ignore False

RPC Require Require True True (128-bit) Ignore False

PushNotifications Require Require True True (128-bit) Ignore False

RPCWithCert Require Require True True (128-bit) Ignore False

MAPI/emsmdb Require Require True True (128-bit) Ignore False

MAPI/nspi Require Require True True (128-bit) Ignore False

Rozšířená ochrana je úspěšně nakonfigurována na Exchange Server.

Rollback Exchange Extended Protection

Tato syntaxe vrátí konfiguraci rozšířené ochrany zpět pro všechny servery Exchange, které jsou online, kde byla dříve nakonfigurována rozšířená ochrana.

C:scripts.ExchangeExtendedProtectionManagement.ps1 -RollbackType "RestoreConfiguration"Tato syntaxe vrací zpět zmírnění omezení IP Extended Protection pro virtuální adresář EWS Backend všech Exchange Server, které jsou online, kde byla rozšířená ochrana dříve nakonfigurována.

C:scripts.ExchangeExtendedProtectionManagement.ps1 -RollbackType "RestrictTypeEWSBackend"Tato syntaxe zakáže konfiguraci rozšířené ochrany pro všechny servery Exchange, které jsou online, nastavením hodnoty ve všech aktuálních konfiguračních umístěních naŽádný.

C:scripts.ExchangeExtendedProtectionManagement.ps1 -DisableExtendedProtectionTo je vše!

Závěr

Naučili jste se konfigurovat rozšířenou ochranu na Exchange Server. Nejprve se ujistěte, že jsou splněny předpoklady. Dále spusťte skript PowerShell. Skript vám řekne, zda chybí konfigurace, a přeruší se. Pokud vše vypadá dobře, povolí se rozšířená ochrana ve všech virtuálních adresářích. Předpokládejme, že máte problémy, je snadné vrátit změny rozšířené ochrany pomocí skriptu PowerShell.

Líbil se vám tento článek? Může se vám také líbit Omezit přístup k/z portu 25 na Exchange Server. Nezapomeňte nás sledovat a sdílet tento článek.