1. Der er registreret flere mislykkede loginforsøg

Gentagne mislykkede loginforsøger blandt de mest åbenlyse tidlige tegn på et kontoovertagelsesforsøg (ATO), især inden for en kort tidsramme. Cyberkriminelle er ofte afhængige af brute-force-angreb eller credential stuffing,teste stjålne brugernavn-adgangskode-kombinationer på flere konti, indtil én virker. Lejlighedsvise login-fejl er normale, men snesevis af fejl på få minutter burde vække mistanke. Aktiverermulti-faktor autentificering (MFA)og overvågning af login-advarsler kan hjælpe dig med registrering af kontoovertagelse.

2. Du modtager målrettede phishing-beskeder

Før kriminelle kan kompromittere dine konti, lancerer de ofte phishing-kampagner for at narre dig til at give dine loginoplysninger væk. Disse e-mails, sms'er eller DM'er kan fremstå som personlige og referencetjenester, du bruger. I modsætning til generisk spam,målrettet phishing er et tydeligt rødt flag, at nogen forbereder sig på at starte et kontoovertagelsesangreb.

Hvis du får usædvanlige anmodninger til"bekræft din identitet"eller"bekræft kontoadgang", er det tid til at være forsigtig og være opmærksom. Lær, hvordan svindlere får dine oplysninger for at forhindre phishing-drevne ATO'er (kontoovertagelser).

3. Login vises fra usædvanlige eller udenlandske steder

Hvis du bemærkerlogin fra ukendte geolokationer eller IP-adresser langt fra det sted, hvor du normalt har adgang til din konto,dette er ofte en indikator for et kompromitteret login. Mens VPN'er eller forretningsrejser kan forårsage falske alarmer, er konsekvent aktivitet fra uventede lande et stærkt signal til registrering af kontoovertagelse. Mange tjenester tilbyder nu login-meddelelser – ignorer dem ikke; de kan være din eneste chance for at stoppe cyberkriminelle, før de eskalerer deres angreb.

4. Nye eller ikke-genkendte enheder logger ind

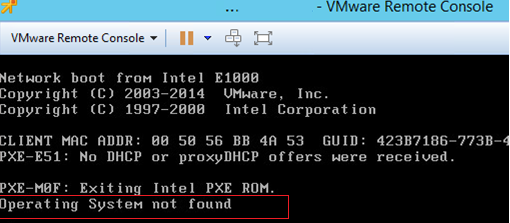

Et andet vigtigt tegn på kontoovertagelsesaktivitet eret login fra en ikke-genkendt enhed. Hvis din bank eller e-mail advarer dig om en enhed, du ikke ejer, betyder det, at nogen muligvis allerede har dine legitimationsoplysninger. Angribere bruger ofte denne metode til at teste adgang, før de begår svindel. Gennemgå altid din kontos "aktive enheder", log ud af mistænkelige sessioner, og nulstil straks din adgangskode.

5. Kontoindstillinger er forkert konfigureret eller efterladt usikre

Svag ellerforældede sikkerhedsindstillingerkan gøre registrering af kontoovertagelse vanskeligere.Hvis din konto mangler MFA, stadig bruger en genbrugsadgangskode eller ikke er blevet opdateret i årevis, bliver den et primært mål.Nogle gange udnytter cyberkriminelle disse huller ved at ændre konfigurationer, så ofrene ikke får sikkerhedsadvarsler.

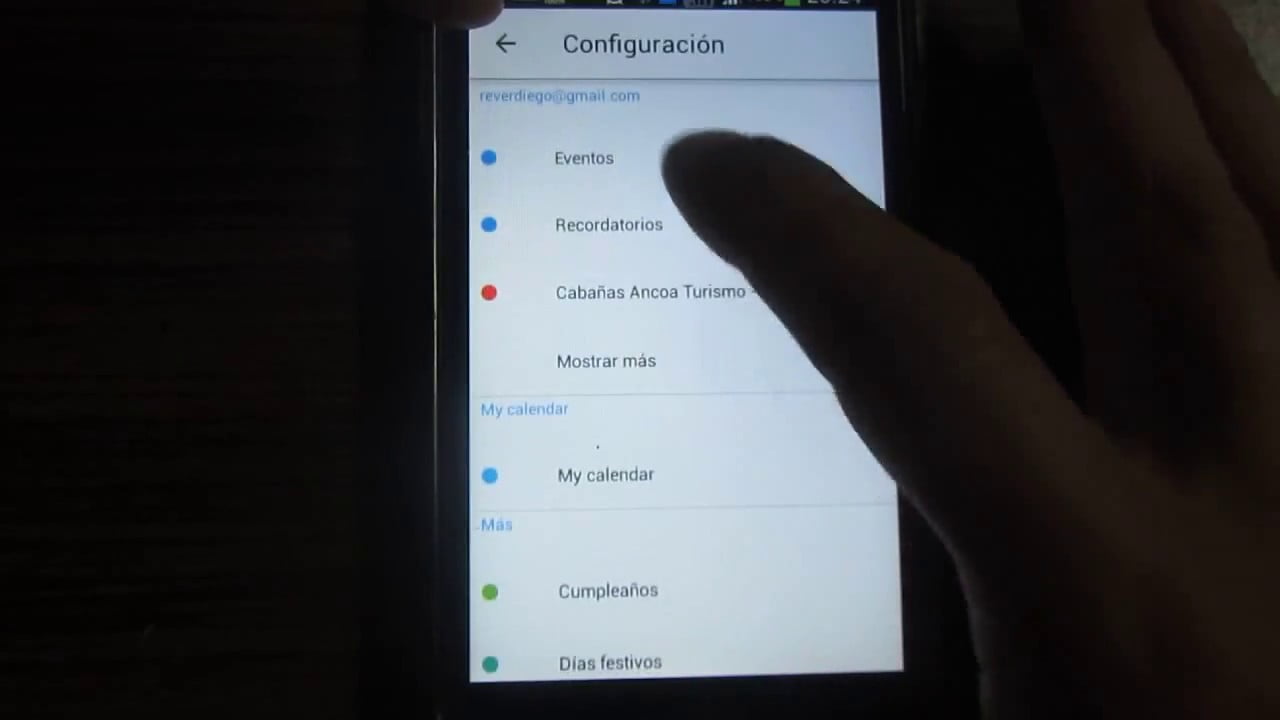

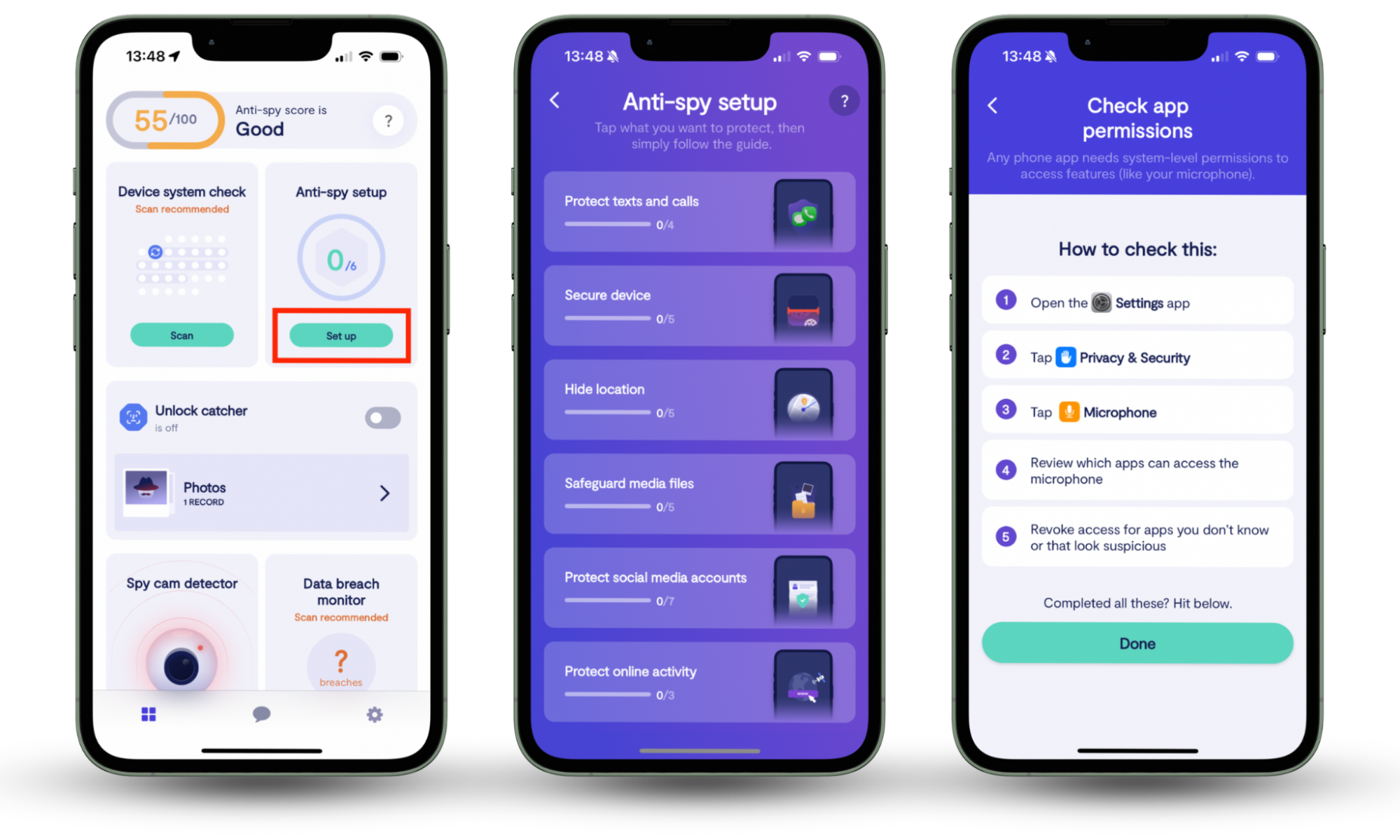

Gennemgå regelmæssigt dine privatlivs- og sikkerhedsindstillinger for at sikre, at kompromitterede konti fanges tidligt. Som en af vores kunder gjorde - kontaktede han vores Clario-supportteam og udtrykte mild bekymring over potentiel overvågningssoftware på hans mobile enheder.

Han havde abonneret på vores service for at søge ro i sindet og pålidelig ekspertvejledning. For at imødekomme hans bekymringer,vores agent guidede ham gennem en omfattende anti-spion-opsætning og tog en samarbejdstilgang til at vurdere og styrke hans enheds sikkerhed:

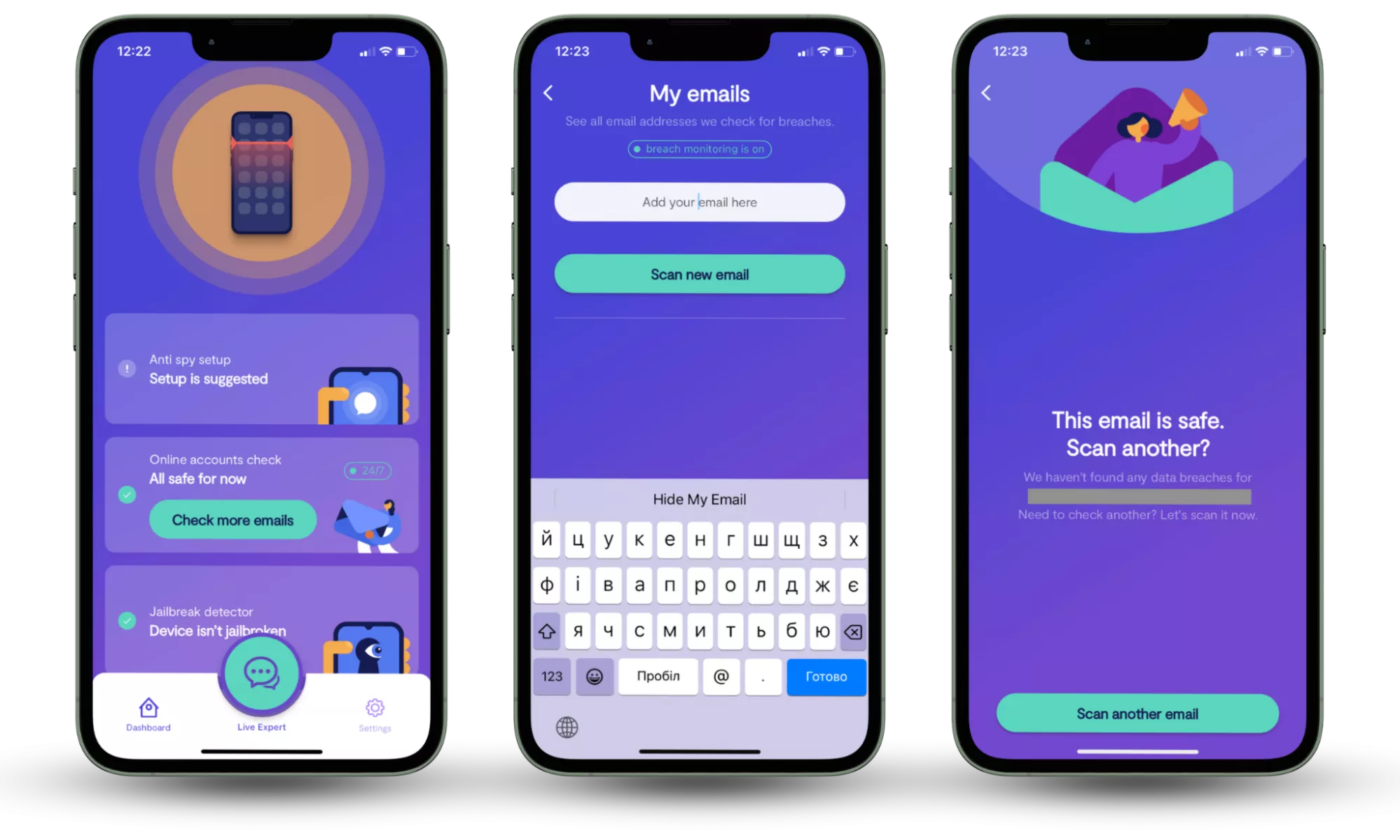

- Udførte enSkjult app-scanningfor at kontrollere for skjulte eller mistænkelige applikationer

- BrugteOvervåger databrudat gennemgå tilknyttede e-mailadresser for eventuelle kompromitterede detaljer eller uønsket eksponering af personlige oplysninger

- Assisterede kunden med at sikre konti ved at opdatere passwords og aktivereto-faktor autentificering(2FA)

- Delte bedste praksis for løbende enhedssikkerhed og fortrolighed

Efter at have gennemført kontrollerne blev der ikke fundet tegn på overvågningssoftware eller kompromittering. Kunden udtrykte påskønnelse for de klare forklaringer og praktiske vejledninger og rapporterede, at de følte sig trygge og sikre på deres enheds sikkerhed fremover.

Du kan også føle dig sikker på sikkerheden af dine personlige oplysninger, enten ved at gennemgå dine sikkerhedsindstillinger hver måned eller ved at vælge en enklere løsning—Clarios Anti-spion opsætning. Dette er en handlingsvenlig tjekliste, som du kan bruge til at justere privatlivsindstillinger på din enhed og onlinekonti til et passende niveau. Det er omfattende, detaljeret og effektivt.

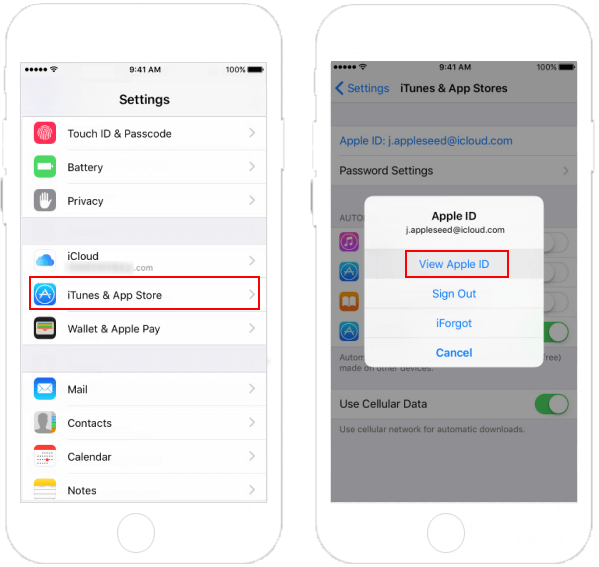

Sådan bruger du Clarios Anti-spion-opsætning:

- Download Clario Anti Spyog sæt det op på din telefon.

- Tryk påAnti-spion opsætningog følg hvert trin som anvist.

For et tip

For yderligere beskyttelse fra ATO, brug vores databrudsovervågning. Denne funktion scanner vores seneste databrudsdatabaser for at se, om dine personlige oplysninger er blevet lækket. Hvorfor er det vigtigt? Når din e-mail og adgangskoder bliver brudt, kan cyberkriminelle få adgang til dine konti og begå økonomisk bedrageri. Hvis vores databrudsovervågning giver dig besked om, at dine data har været en del af et brud, skal du straks ændre dine adgangskoder og oprette MFA så hurtigt som muligt.

6. Usædvanlig kontoaktivitet finder sted

Uventet aktivitet, som f.eksmærkelige transaktioner, ændrede præferencer eller pludselige ændringer i, hvordan din konto bruges, bør aldrig ignoreres. Svindlere starter ofte i det små: tester mindre overførsler, får adgang til arkiverede data eller ændrer meddelelsesindstillinger, før de går over til større tyverier. Overvågningsmønstre er afgørende for registrering af kontoovertagelse, da selv små uregelmæssigheder kan indikere, at en angriber undersøger din konto.

7. Du modtager uventede anmodninger om nulstilling af adgangskode

Uopfordrede e-mails eller SMS-koder til nulstilling af adgangskodeer et stærkt advarselstegn. Selvom angriberen ikke har fået fuld adgang endnu, kan de forsøge at udløse nulstillingsflowet for at omgå dit forsvar. Klik ikke på mistænkelige links – gå direkte til applikationen eller webstedet for at bekræfte legitimiteten af en anmodning. Hvis disse advarsler sker gentagne gange, skal du straks ændre din adgangskode og gennemgå dine kontogendannelsesindstillinger.

8. Der foretages ændringer i kontaktoplysninger eller 2FA-indstillinger

Et af de mest alarmerende tegn på overtagelse er hvornårangribere ændrer din gendannelses-e-mail, telefonnummer eller 2FA-metode. Disse ændringer har til formål at låse dig ude og samtidig give dem langsigtet kontrol. Hvis du modtager en meddelelse om, at nogen har ændret disse indstillinger – og du ikke har foretaget ændringen – er det vigtigt athandle hurtigt. Beskyt din konto, rapporter hændelsen, og overvej at placere en advarsel om kreditsvig for at forhindre identitetstyveri knyttet til den kompromitterede konto.

Før vi går videre, er det vigtigt at bemærke, at identitetstyveri ikke er det samme som kontoovertagelse. Mens ATO sker, når kriminelle får adgang til en eksisterende konto, involverer identitetstyveri at oprette nye konti i dit navn. Du kan lære mere om de vigtigste forskelle i vores guide om identitetstyveri vs kontoovertagelse.

Hvordan sker kontoovertagelse

ATO sker, når cyberkriminelle stjæler eller narre brugere til at afsløre loginoplysninger, ofte gennem phishing, malware eller databrud. Når de først er inde, kan de ændre gendannelsesoplysninger, deaktivere sikkerhedsfunktioner og begå svindel. Effektiv registrering af kontoovertagelse kræver overvågning af mistænkelig aktivitet, sikring af konti hos MFA og et par andre metoder beskrevet nedenfor.

Nedenfor er nogle af måderne, hvorpå kontoovertagelse sker online:

- Svindlere får adgang til målrettede konti

- Tyveri af loginoplysninger via databrud

- Phishing for login-oplysninger

- Datatyveri ved hjælp af vira og malware

- Man-in-the-middle (MitM) angreb

- Anskaffelse eller udvikling af ondsindede bots

- Foretage uautoriserede ændringer

1. Svindlere får adgang til målrettede konti

Overtagelsesprocessen begynder normalt med, at angribere identificerer sårbare konti. De kan vælge værdifulde mål som netbank, e-handel eller virksomhedsapplikationer. Ved at bruge stjålne personlige oplysninger eller social engineering forsøger cyberkriminelle at omgå svage sikkerhedskontroller, såsom genbrugte adgangskoder. Tidlig registrering af kontoovertagelse er mulig, hvis du overvåger for mistænkelige loginforsøg eller usædvanlige adgangsmønstre.

2. Tyveri af loginoplysninger via databrud

Massive databrud afslører milliarder af legitimationsoplysninger hvert år. Cyberkriminelle genbruger derefter disse brugernavne og adgangskoder i credential stuffing-angreb og automatiserer loginforsøg på tværs af flere platforme. Fordi mange mennesker genbruger adgangskoder, kan en kompromitteret konto låse op for flere andre. Regelmæssig opdatering af adgangskoder og undgåelse af genbrug er derfor afgørende for at forhindre svindel.

3. Phishing for login-oplysninger

Phishing er en af de mest almindelige metoder til kontoovertagelsesangreb. Svindlere designer falske e-mails, websteder eller tekster, der efterligner betroede virksomheder og narre brugere til at indtaste loginoplysninger. Nogle bruger endda klonede 2FA-sider til at fange godkendelseskoder. At lære at opdage phishing-svindel er nøglen til at undgå kompromitterede konti, og at forstå de forskellige typer online-svindel kan virkelig hjælpe med at styrke dit forsvar.

4. Datatyveri ved hjælp af vira og malware

Malwareinfektioner kan hemmeligt indsamle login-data. Keyloggere registrerer hvert tastetryk, mens spyware kan spore cookies og browsersessioner for at kapre aktive logins. På mobile enheder kan ondsindede apps forklæde sig som harmløse spil eller hjælpeprogrammer, mens de stjæler adgangskoder i baggrunden. Antivirusværktøjer og forsigtige app-downloads er vigtige forsvar.

Anbefalet læsning:Sådan finder du FlexiSpy på iPhone

5. Man-in-the-middle (MitM) angreb

I et MitM-angreb opsnapper cyberkriminelle data under transport, ofte via offentligt Wi-Fi eller usikre netværk. Hvis du ikke bruger en VPN, mens du får adgang til internettet i en lufthavn eller et offentligt sted, kan angribere fange login-legitimationsoplysninger, personlige data eller endda injicere ondsindet kode. Brug af en sikker VPN er en effektiv måde at forblive beskyttet mod denne form for kontoovertagelse.

6. Anskaffelse eller udvikling af ondsindede bots

Bots er meget brugt til at automatisere brute-force-forsøg eller credential stuffing i skala. Svindlere implementerer netværk af kompromitterede enheder for at starte tusindvis af login-anmodninger pr. sekund. Fordi bots efterligner ægte brugeradfærd, er det en udfordring at opdage kontoovertagelse gennem automatiseret trafik uden avanceret overvågning. Medmindre du har væsentlige fortrolige oplysninger på din enhed og er en lovlydig borger, bør du dog have det fint med regelmæssig login-overvågning og MFA.

7. Foretage uautoriserede ændringer

Når de først er inde, handler svindlere ofte hurtigt for at sikre deres kontrol. De kan ændre gendannelses-mailadresser eller telefonnumre eller deaktivere 2FA. Disse uautoriserede ændringer forhindrer ofre i at genvinde adgang og giver kriminelle tid til at begå bedrageri. Overvåg sikkerhedsindstillinger nøje for at registrere kontoovertagelse i tidlige stadier.

Forebyggelse af kontoovertagelse

For at forhindre kontoovertagelse skal du aktivere multifaktorgodkendelse, bruge stærke og unikke adgangskoder og holde øje med usædvanlig kontoaktivitet. Organisationer bør overvåge logins i realtid, anvende enhedsfingeraftryk og træne brugere i at undgå phishing. Disse trin hjælper med at opdage og stoppe svindel tidligt. Her er de trin, du kan tage for at forhindre kontoovertagelse:

- Multi-faktor autentificering

- Risikobaseret autentificering

- Biometrisk autentificering

- Detektion af malware

- Phishing-bevidsthed

1. Multifaktorgodkendelse (MFA)

MFA tilføjer et ekstra sikkerhedslag ud over blot en adgangskode. Selvom angribere kender dine legitimationsoplysninger, kan de ikke logge ind uden den anden faktor, såsom en telefonkode eller fingeraftryk.

Det første du skal gøre efter at have læst denne artikel erslå MFA til for dine e-mail-, bank- og sociale medier-konti i sikkerhedsindstillingerne, og brug en godkendelsesapp i stedet for SMS, når det er muligt.

2. Risikobaseret godkendelse (RBA)

RBA evaluerer loginforsøg baseret på kontekst, såsom placering, enhed og tid. Mistænkelige logins udløser ekstra verifikation, hvilket reducerer chancen for uautoriseret adgang.Hvis din bank eller tjeneste tilbyder "mistænkelige login-advarsler" eller "tilpasset godkendelse", skal du aktivere demså du bliver bedt om ekstra kontrol, hvis noget ikke ser rigtigt ud.

3. Biometrisk autentificering

Biometri (fingeraftryk, ansigt, stemme) binder dit login til din identitet, hvilket gør det næsten umuligt for svindlere at kopiere. Hvor det er tilgængeligt,aktiver Face ID, Touch ID eller fingeraftrykslogin i dine mobilapps.For organisationer, tilskynd personalet til at bruge enheder, der understøtter biometriske logins.

4. Registrering af malware

Malware, spyware eller keyloggere kan stjæle loginoplysninger, mens de opererer lydløst i baggrunden. Cybersikkerhedsværktøjer registrerer og fjerner disse trusler, før de kompromitterer din konto.Installer en pålidelig antivirus- eller antispyware-app, f.eksClario Anti Spy, på din telefon og computer. Hold det opdateret, og kør jævnligt scanninger for at sikre, at ingen skadelig software sporer dine data.

5. Phishing-bevidsthed

Phishing er fortsat den vigtigste årsag til stjålne/overtagne konti. Svindlere efterligner betroede virksomheder for at narre dig til at afsløre logindata. Du skal altidHold markøren over links, før du klikker, dobbelttjek afsenderadresser, og indtast aldrig legitimationsoplysninger på sider, du nåede via mistænkelige e-mails.

Konklusion

At opdage kontoovertagelse tidligt er afgørende for at beskytte din identitet, penge og online privatliv. Hold øje med usædvanlige logins, phishing-forsøg og uautoriserede ændringer i kontoindstillinger. Kombiner stærk autentificering med kontinuerlig overvågning for effektiv ATO-detektion – og brugClarios Anti-spion opsætningfor en lettere, guidet og i sidste ende mere sikker løsning.