Bei einem der größten Leaks aller Zeiten wurden 16 Milliarden neue Passwörter geleakt. Forscher gehen davon aus, dass dies hauptsächlich auf Malware zurückzuführen ist, wobei Infostealer der Hauptverursacher sind. Das Zurücksetzen Ihrer Passwörter ist hier ein offensichtlicher Schritt, aber wie halten Sie Infostealer in Zukunft in Schach? Dieser Leitfaden behandelt alle Schritte, die Sie unternehmen können, um geschützt zu bleiben.

Inhaltsverzeichnis

- Was sind Infostealer?

- Verhindern Sie den Eintritt von Infostealern

- Stärken Sie die Gerätesicherheit

- Sichern Sie Ihre Online-Konten

Was sind Infostealer?

Die meisten Arten von Malware werden entwickelt, um den Geräten der Benutzer Schaden zuzufügen oder sie zu kontrollieren, z. B. Ransomware oder RAT. Allerdings stehlen Infostealer speziell vertrauliche Informationen wie Anmeldeinformationen, Cookies, Anmeldetokens, Kryptowährungs-Wallets und alle anderen Informationen, die Kriminelle verwenden könnten.

Sie arbeiten normalerweise heimlich, um so viele Informationen wie möglich zu stehlen, und einige löschen sich sogar selbst, nachdem sie Informationen gestohlen haben, um keine Spuren des Diebstahls zu hinterlassen. Dies macht sie äußerst gefährlich, da sie darauf abzielen, hochsensible Informationen auszunutzen und gleichzeitig sehr schwer zu entdecken sind.

Verhindern Sie den Eintritt von Infostealern

Ihre erste Verteidigungslinie besteht darin, das Eindringen von Infostealern in Ihr Gerät zu verhindern. Sobald sie auf Ihr Gerät gelangen, ist es aufgrund ihrer Tarnung sehr schwierig, sie zu fangen. Damit sie funktionieren, müssen sie als App oder Skript ausgeführt werden. Sie müssen also vorsichtig sein, was Sie auf Ihrem Gerät ausführen. Im Folgenden finden Sie einige Möglichkeiten, das Eindringen von Infostealern zu verhindern.

Empfohlene Lektüre:Meta AI erreicht 1 Milliarde Nutzer pro Monat, da die Akzeptanz von KI-Assistenten stark ansteigt

Installieren Sie nur seriöse Programme

Achten Sie bei der Suche nach Apps auf solche, die von namhaften Anbietern stammen und Vertrauen zeigen. Dazu gehören eine digitale Signatur (Windows kann diese erkennen), der Erhalt regelmäßiger Updates (vorzugsweise mit Versionsverlauf) und die Verbreitung über zuverlässige Kanäle wie den Microsoft Store oder offizielle Anbieter-Websites.

Halten Sie sich von geknackter oder raubkopierter Software fern, da es keine andere Möglichkeit gibt, ihre Authentizität zu bestätigen, als es zu versuchen. Auch die Entscheidung für Open-Source-Apps ist eine gute Möglichkeit, auf der sicheren Seite zu sein.

Vermeiden Sie schädliche Links und Websites

Ein großer Teil der Infostealer wird über bösartige Links verbreitet, die per E-Mail oder böswilliger Werbung versendet werden. Vermeiden Sie es, auf Links zu klicken, ohne deren Ziel zu kennen. Sie können mit der Maus über den Link fahren, um zu erfahren, wohin er führt. Eine gute Faustregel besteht darin, das Herunterladen von Dateien oder Programmen zu vermeiden, die Ihnen angeboten werden.

Sichern Sie Ihren Browser

Ihr Browser ist der Haupteintrittspunkt für Malware. Stellen Sie sicher, dass es für höchste Sicherheit konfiguriert ist. Wenn Sie Chrome verwenden, stellen Sie sicher, dass der erweiterte Schutz aktiviert ist. Weitere Möglichkeiten zum Schutz Ihres Browsers finden Sie in unserem Leitfaden zum Schutz vor EDDIESTEALER (einer Art Infostealer). Probieren Sie für noch mehr Schutz einige Sicherheitserweiterungen aus.

Stärken Sie die Gerätesicherheit

Auch wenn es schwer zu erkennen ist, gibt es dennoch eine Reihe von Sicherheitsmaßnahmen, die Sie ergreifen können, um sich vor Infostealern zu schützen. Ziel ist es, die Ausführung von Infostealern auf dem Gerät zu verhindern bzw. sie so schnell wie möglich zu identifizieren und zu stoppen, um weiteren Schaden abzuwenden.

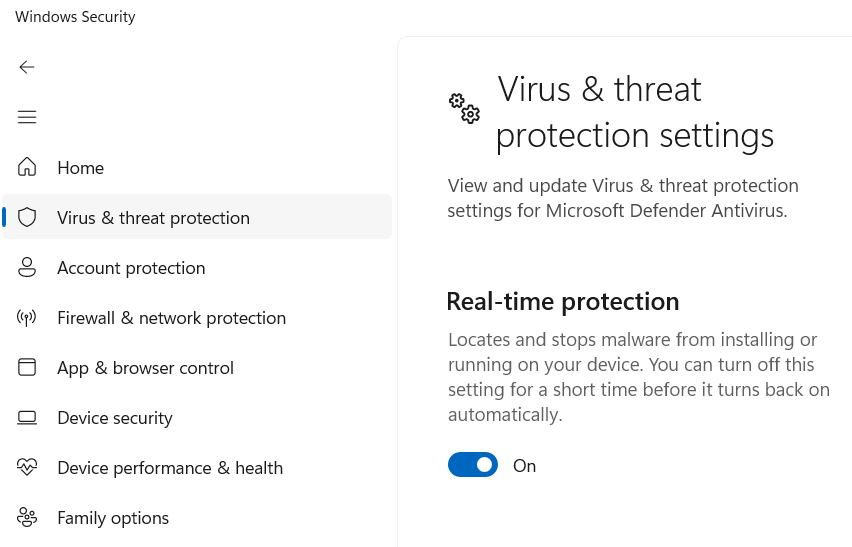

Konfigurieren Sie Microsoft Defender für mehr Sicherheit

Viele der erweiterten Funktionen von Microsoft Defender tragen dazu bei, das Eindringen von Infostealern direkt oder indirekt zu verhindern. Suchen Sie in der Windows-Suche nach „Windows-Sicherheit“, um die Windows-Sicherheits-App zu öffnen und sicherzustellen, dass die folgenden Funktionen aktiviert sind:

- Echtzeitschutz

- Cloud-basierter Schutz

- Manipulationsschutz

- Smart App Control (möglicherweise ist eine Neuinstallation von Windows 11 erforderlich)

- Alle auf Reputation basierenden Schutzfunktionen

Überwachen Sie den Netzwerkverkehr

Infostealer müssen die von ihnen gesammelten Daten an den C2-Server zurücksenden. Dazu müssen sie den Server kontaktieren und Daten hochladen. Wenn Ihr Gerät über einen Infostealer verfügt, muss es ausgehende Verbindungen herstellen, um die Daten zu senden. Mit einem Programm wieGlassWirekönnen Sie sehen, ob es unsichere ausgehende Verbindungen gibt und welche Programme diese herstellen. Es kann auch verdächtige Hosts erkennen und Sie warnen.

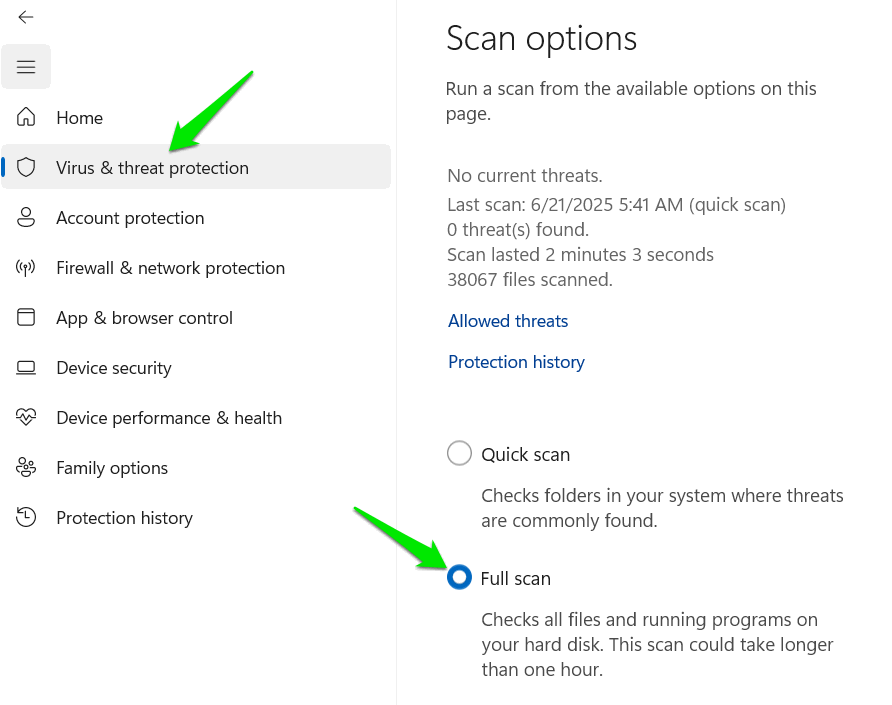

Führen Sie regelmäßig einen vollständigen Sicherheitsscan durch

Microsoft Defender und die meisten anderen Antivirenprogramme verfügen über eine vollständige Systemscanfunktion, die jedoch manuell ausgeführt werden muss. Es verbraucht viele Ressourcen und dauert Stunden, um es fertigzustellen, aber es kann oft versteckte Malware wie Infostealer finden. Versuchen Sie, einmal im Monat oder im Zweifelsfall einen vollständigen Systemscan durchzuführen, um möglicherweise versteckte Malware zu erkennen.

Gehen Sie in der Windows-Sicherheit zuViren- und Bedrohungsschutz→Scanoptionenund wählenVollständiger Scan.

Verwenden Sie das Standardkonto für den täglichen Gebrauch

Das Standardkonto auf den meisten Betriebssystemen ist Administrator, aber es hat zu viele Zugriffe auf das System, die bei der regelmäßigen Verwendung nicht benötigt werden. Ein Standardkonto ist auf notwendige Dinge wie die Nutzung von Apps, das Surfen und das Konfigurieren persönlicher Einstellungen beschränkt. Ein Infostealer ist nicht in der Lage, Informationen in einem Standardkonto frei zu stehlen, beispielsweise auf Browserdaten zuzugreifen. Sehen Sie sich unseren Leitfaden an, der erklärt, warum Sie ein Standardkonto verwenden sollten und wie Sie es einrichten.

Sichern Sie Ihre Online-Konten

Das Hauptziel von Infostealern sind die Anmeldeinformationen Ihrer Online-Konten, wie Benutzernamen und Passwörter. Sie müssen sicherstellen, dass Ihre Online-Konten nicht nur durch Passwörter sicher sind, und sie in einer sicheren Umgebung verwenden. Falls Ihr Gerät tatsächlich infiziert wird, sind Ihre Konten weiterhin sicher. Zu den Methoden zur Sicherung Ihrer Online-Konten gehören:

- Verwendung der Multi-Faktor-Authentifizierung

- Verwenden Sie vertrauliche Konten im Inkognito-Modus

- Verwenden Sie einen dedizierten Passwort-Manager anstelle des im Browser integrierten Passwort-Managers.

- Aktivieren Sie Warnungen für Anmeldedatenlecks

In Kombination bieten alle diese Sicherheitsmethoden den größtmöglichen Schutz vor Infostealern. Wenn Sie jedoch glauben, dass Ihr Gerät infiziert ist, ist es am besten, Ihren PC vollständig zurückzusetzen, da sich Infostealer oft nur schwer vollständig entfernen lassen. Besser noch: Installieren Sie Windows neu, um kein Risiko einzugehen.