Το Rhysida ransomware είναι μια σχετικά νέα ομάδα ransomware που παρατηρήθηκε για πρώτη φορά τον Μάιο του 2023. Η ομάδα τοποθετείται ως «ομάδα ασφάλειας στον κυβερνοχώρο» και ισχυρίζεται ότι κάνει τη χάρη στα θύματά της στοχεύοντας τα συστήματά τους και επισημαίνοντας πιθανά ζητήματα ασφάλειας. Το ransomware βρίσκεται ακόμη σε πρώιμα στάδια ανάπτυξης και στερείται ορισμένων χαρακτηριστικών που βρίσκονται συνήθως στο σημερινό λογισμικό. Ωστόσο, απειλεί τα θύματα με τη δημόσια διανομή δεδομένων που έχουν διεισδύσει, ευθυγραμμίζοντάς τα με τις σύγχρονες ομάδες διπλού εκβιασμού. Το Rhysida ransomware στοχεύει κυρίως συστήματα Windows και χρησιμοποιεί το ChaCha20 για κρυπτογράφηση αρχείων. Πρόκειται για μια εφαρμογή κρυπτογραφικού ransomware με φορητό εκτελέσιμο (PE) Windows 64-bit που έχει δημιουργηθεί με χρήση MinGW/GCC. Η ομάδα είναι γνωστό ότι στοχεύει οργανισμούς όπως ο στρατός της Χιλής, κλέβοντας και διαρρέοντας ευαίσθητα έγγραφα. Οι ειδικοί της SalvageData προτείνουν προληπτικά μέτρα ασφαλείας δεδομένων, όπως τακτικά αντίγραφα ασφαλείας, ισχυρή πρακτική για την προστασία του λογισμικού στον κυβερνοχώρο. επιθέσεις. Και,σε περίπτωση επίθεσης ransomware, επικοινωνήστε μαζί μαςεμπειρογνώμονες ανάκτησης ransomwareαμέσως.

Το Rhysida είναι ένα ransomware, το οποίο είναι ένας τύπος κακόβουλου λογισμικού που κρυπτογραφεί και κλειδώνει τα αρχεία των θυμάτων και στη συνέχεια ζητά λύτρα με αντάλλαγμα το κλειδί αποκρυπτογράφησης. Είναι μια εφαρμογή κρυπτογραφικού ransomware Portable Executable (PE) των 64 bit των Windows που έχει μεταγλωττιστεί χρησιμοποιώντας MinGW/GCC. Η ομάδα χρησιμοποιεί κυρίως μεθόδους phishing και επιθέσεις που βασίζονται σε RDP για τη διανομή του ransomware. Μόλις το ransomware μολύνει ένα σύστημα, χρησιμοποιεί κρυπτογράφηση ChaCha20 για την κρυπτογράφηση αρχείων

Όλα όσα γνωρίζουμε για το Rhysida Ransomware

Επιβεβαιωμένο Όνομα

- Ιός Rhysida

Τύπος απειλής

- Ransomware

- Κρυπτοϊός

- Θυρίδα αρχείων

- Διπλός εκβιασμός

Επέκταση κρυπτογραφημένων αρχείων

- .Ρυσίδα

Μήνυμα που απαιτεί λύτρα

- CriticalBreachDetected.pdf

Υπάρχει διαθέσιμος δωρεάν αποκρυπτογραφητής;Όχι, το Rhysida ransomware δεν διαθέτει αποκρυπτογράφησηΟνόματα ανίχνευσης

- AvastWin32:Dh-A [Heur]

- AVGWin32:Dh-A [Heur]

- EmsisoftTrojan.GenericKD.67412686 (B)

- MalwarebytesΚακόβουλο λογισμικό.AE.412050323225

- KasperskyTrojan-Ransom.Win32.Encoder.ucn

- ΣοφόςMal/Generic-S

- MicrosoftTrojan:Win32/Leon

Μέθοδοι διανομής

- Μηνύματα ηλεκτρονικού ψαρέματος (phishing).

- Πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας (RDP)

Συνέπειες

- Τα αρχεία κρυπτογραφούνται και κλειδώνονται μέχρι την πληρωμή των λύτρων

- Διαρροή δεδομένων

- Διπλός εκβιασμός

Τι υπάρχει στο σημείωμα λύτρων Rhysida

Το σημείωμα λύτρων Rhysida ακολουθεί μια ασυνήθιστη προσέγγιση σε σύγκριση με άλλες ομάδες ransomware. Στο σημείωμα για τα λύτρα, οι επιτιθέμενοι παρουσιάζονται ως «ομάδα κυβερνοασφάλειας» που προσφέρει βοήθεια στα θύματα στοχεύοντας τα συστήματά τους και τονίζοντας πιθανά ζητήματα ασφάλειας. Το περιεχόμενο του σημειώματος λύτρων είναι ενσωματωμένο στο δυαδικό αρχείο σε καθαρό κείμενο και είναι γραμμένο ως έγγραφο PDF.

Εάν συνειδητοποιήσετε ότι είστε θύμα ransomware, επικοινωνώντας με τους ειδικούς κατάργησης ransomware της SalvageData σάς παρέχει μια ασφαλή υπηρεσία ανάκτησης δεδομένων και αφαίρεση ransomware μετά από μια επίθεση.

Πώς μολύνει ένα σύστημα το Rhysida ransomware

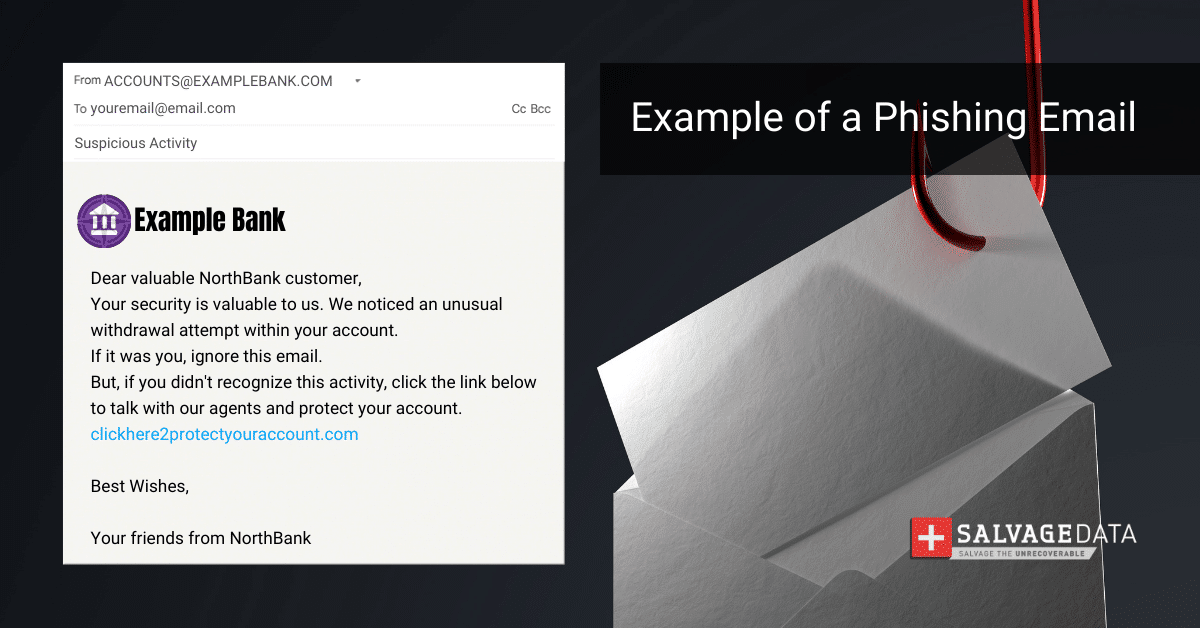

Το Rhysida ransomware μολύνει κυρίως συστήματα μέσω μεθόδων phishing, οι οποίες περιλαμβάνουν την εξαπάτηση των χρηστών να κάνουν κλικ σε κακόβουλους συνδέσμους ή να κάνουν λήψη μολυσμένων αρχείων. Η ομάδα χρησιμοποιεί επίσης επιθέσεις που βασίζονται σε RDP, οι οποίες περιλαμβάνουν την εκμετάλλευση ευπαθειών στο πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας (RDP) για να αποκτήσει πρόσβαση στα συστήματα. Μόλις το ransomware μολύνει ένα σύστημα, χρησιμοποιεί κρυπτογράφηση ChaCha20 για την κρυπτογράφηση αρχείων.

- Email ηλεκτρονικού ψαρέματος και κοινωνική μηχανική.Αυτές είναι δύο κοινές μέθοδοι που χρησιμοποιούνται από εγκληματίες του κυβερνοχώρου για τη λήψη ευαίσθητων πληροφοριών από άτομα ή οργανισμούς.Phishingείναι μια μορφή κοινωνικής μηχανικής που χρησιμοποιεί ηλεκτρονικό ταχυδρομείο ή κακόβουλους ιστότοπους για να ζητήσει προσωπικές πληροφορίες παρουσιάζοντας ως αξιόπιστος οργανισμός. Τα μηνύματα ηλεκτρονικού ψαρέματος συχνά περιέχουν μια αίσθηση επείγοντος ή φόβου για να προτρέψουν τον παραλήπτη να λάβει άμεσα μέτρα.Κοινωνική μηχανικήΟι επιθέσεις περιλαμβάνουν έναν εισβολέα που χρησιμοποιεί ανθρώπινη αλληλεπίδραση για να αποκτήσει ή να υπονομεύσει πληροφορίες σχετικά με έναν οργανισμό ή τα συστήματα υπολογιστών του. Οι επιτιθέμενοι μπορεί να παρουσιάζονται ως νέοι υπάλληλοι, επισκευαστές ή ερευνητές και ακόμη και να προσφέρουν διαπιστευτήρια για να υποστηρίξουν αυτήν την ταυτότητα.

- Πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας (RDP).Αυτό είναι ένα ιδιόκτητο πρωτόκολλο που αναπτύχθηκε από τη Microsoft Corporation που παρέχει σε έναν χρήστη μια γραφική διεπαφή για σύνδεση σε άλλον υπολογιστή μέσω σύνδεσης δικτύου. Ωστόσο, το RDP είναι επίσης ένας κοινός στόχος για εγκληματίες του κυβερνοχώρου που χρησιμοποιούν επιθέσεις ωμής βίας για να αποκτήσουν πρόσβαση στα συστήματα. Οι παραλλαγές ransomware στοχεύουν στρατηγικά δίκτυα μέσω μη ασφαλών θυρών RDP ή με ωμή επιβολή του κωδικού πρόσβασης.

Πώς λειτουργεί το Rhysida ransomware

Το Rhysida ransomware λειτουργεί κρυπτογραφώντας δεδομένα σε μολυσμένα συστήματα και απαιτώντας πληρωμή για την αποκρυπτογράφηση του. Ακολουθεί μια ανάλυση του τρόπου λειτουργίας του Rhysida ransomware:

Μέθοδοι μόλυνσης

- Διάδοση μολυσμένων αρχείων.Οι εγκληματίες Rhysida διανέμουν μολυσμένα αρχεία που περιέχουν το ωφέλιμο φορτίο ransomware.

- Κακόβουλοι υπερσύνδεσμοι.Οι καμπάνιες phishing χρησιμοποιούνται για να εξαπατήσουν τους χρήστες να κάνουν κλικ σε κακόβουλους συνδέσμους που οδηγούν στη λήψη και εκτέλεση του ransomware.

- Επίθεση με βάση το RDP.Το Rhysida ransomware εκμεταλλεύεται ευπάθειες στο πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας (RDP) για να αποκτήσει μη εξουσιοδοτημένη πρόσβαση στα συστήματα.

Κρυπτογράφηση

- Μόλις το ransomware μολύνει ένα σύστημα, χρησιμοποιεί κρυπτογράφηση ChaCha20 για να κρυπτογραφήσει τα αρχεία του θύματος.

- Τα κρυπτογραφημένα αρχεία γίνονται απρόσιτα και δεν μπορούν να ανοίξουν ή να χρησιμοποιηθούν χωρίς το κλειδί αποκρυπτογράφησης.

Σημείωση λύτρων

- Το Rhysida ransomware παρουσιάζει ένα σημείωμα λύτρων στο θύμα, συνήθως με τη μορφή ενός εγγράφου PDF.

- Το σημείωμα λύτρων μπορεί να περιέχει οδηγίες για τον τρόπο πληρωμής των λύτρων και άλλες σχετικές πληροφορίες.

Πληρωμή και αποκρυπτογράφηση

- Οι εισβολείς απαιτούν πληρωμή από το θύμα με αντάλλαγμα το κλειδί αποκρυπτογράφησης που απαιτείται για το ξεκλείδωμα των κρυπτογραφημένων αρχείων.

- Τα θύματα συχνά λαμβάνουν οδηγίες να κάνουν την πληρωμή χρησιμοποιώντας κρυπτονομίσματα όπως το Bitcoin για να διατηρήσουν την ανωνυμία τους.

Μην πληρώσετε τα λύτρα!Η επικοινωνία με μια υπηρεσία αφαίρεσης ransomware όχι μόνο μπορεί να επαναφέρει τα αρχεία σας αλλά και να αφαιρέσει οποιαδήποτε πιθανή απειλή.

Περισσότερα ανάγνωση:Snatch Ransomware: Πλήρης οδηγός

Πώς να χειριστείτε μια επίθεση ransomware Rhysida

Το πρώτο βήμα για την ανάκτηση από μια επίθεση Rhysida είναι να απομονώσετε τον μολυσμένο υπολογιστή αποσυνδέοντας από το Διαδίκτυο και αφαιρώντας οποιαδήποτε συνδεδεμένη συσκευή. Στη συνέχεια, πρέπει να επικοινωνήσετε με τις τοπικές αρχές. Στην περίπτωση των κατοίκων και των επιχειρήσεων των ΗΠΑ, είναι τοτοπικό γραφείο του FBIκαι τοΚέντρο καταγγελιών για εγκλήματα στο Διαδίκτυο (IC3).Για να αναφέρετε μια επίθεση ransomware, πρέπει να συγκεντρώσετε όλες τις πληροφορίες που μπορείτε σχετικά με αυτήν, συμπεριλαμβανομένων:

- Στιγμιότυπα από το σημείωμα λύτρων

- Επικοινωνίες με παράγοντες απειλών (αν τους έχετε)

- Δείγμα κρυπτογραφημένου αρχείου

Ωστόσο, αν το προτιμάτεεπικοινωνήστε με επαγγελματίες, μετά μην κάνετε τίποτα.Αφήστε κάθε μολυσμένο μηχάνημα όπως είναικαι ζητήστε έναυπηρεσία αφαίρεσης ransomware έκτακτης ανάγκης. Η επανεκκίνηση ή ο τερματισμός λειτουργίας του συστήματος μπορεί να θέσει σε κίνδυνο την υπηρεσία ανάκτησης. Η σύλληψη της μνήμης RAM ενός ζωντανού συστήματος μπορεί να βοηθήσει στη λήψη του κλειδιού κρυπτογράφησης και η σύλληψη ενός αρχείου σταγονόμετρου, δηλαδή αρχείου που εκτελεί το κακόβουλο ωφέλιμο φορτίο, μπορεί να δημιουργηθεί αντίστροφα και να οδηγήσει σε αποκρυπτογράφηση των δεδομένων ή στην κατανόηση του τρόπου λειτουργίας του. Πρέπειμην διαγράψετε το ransomwareκαι κρατήστε όλα τα στοιχεία της επίθεσης. Αυτό είναι σημαντικό γιαψηφιακή εγκληματολογίαώστε οι ειδικοί να μπορούν να εντοπίσουν την ομάδα χάκερ και να τους αναγνωρίσουν. Οι αρχές μπορούν να χρησιμοποιούν τα δεδομένα στο μολυσμένο σύστημά σαςερευνήστε την επίθεση και βρείτε τον υπεύθυνο.Μια έρευνα επίθεσης στον κυβερνοχώρο δεν διαφέρει από οποιαδήποτε άλλη ποινική έρευνα: χρειάζεται στοιχεία για να βρει τους εισβολείς.

1. Επικοινωνήστε με τον πάροχο ανταπόκρισης συμβάντων

Η απόκριση σε συμβάν στον κυβερνοχώρο είναι η διαδικασία απόκρισης και διαχείρισης ενός περιστατικού κυβερνοασφάλειας. Το Incident Response Retainer είναι μια συμφωνία παροχής υπηρεσιών με έναν πάροχο κυβερνοασφάλειας που επιτρέπει στους οργανισμούς να λαμβάνουν εξωτερική βοήθεια για περιστατικά ασφάλειας στον κυβερνοχώρο. Παρέχει στους οργανισμούς μια δομημένη μορφή τεχνογνωσίας και υποστήριξης μέσω ενός συνεργάτη ασφαλείας, δίνοντάς τους τη δυνατότητα να ανταποκρίνονται γρήγορα και αποτελεσματικά κατά τη διάρκεια ενός συμβάντος στον κυβερνοχώρο. Ένα σύστημα διατήρησης απόκρισης περιστατικών προσφέρει ηρεμία στους οργανισμούς, προσφέροντας υποστήριξη από ειδικούς πριν και μετά από ένα περιστατικό ασφάλειας στον κυβερνοχώρο. Η συγκεκριμένη φύση και η δομή ενός συστήματος διατήρησης απόκρισης περιστατικού θα ποικίλλει ανάλογα με τον πάροχο και τις απαιτήσεις του οργανισμού. Ένα καλό σύστημα συγκράτησης απόκρισης συμβάντων θα πρέπει να είναι ισχυρό αλλά ευέλικτο, παρέχοντας αποδεδειγμένες υπηρεσίες για τη βελτίωση της μακροπρόθεσμης στάσης ασφαλείας ενός οργανισμού.Εάν επικοινωνήσετε με τον πάροχο υπηρεσιών IR που διαθέτετε, μπορεί να αναλάβει αμέσως και να σας καθοδηγήσει σε κάθε βήμα της ανάκτησης ransomware.Ωστόσο, εάν αποφασίσετε να αφαιρέσετε μόνοι σας το ransomware και να ανακτήσετε τα αρχεία με την ομάδα IT σας, τότε μπορείτε να ακολουθήσετε τα επόμενα βήματα.

2. Προσδιορίστε τη μόλυνση με ransomware

Μπορείτε να προσδιορίσετε ποιο ransomware μόλυνε τον υπολογιστή σας από την επέκταση αρχείου (ορισμένα ransomware χρησιμοποιούν την επέκταση αρχείου ως όνομα),χρησιμοποιώντας ένα εργαλείο αναγνωριστικού ransomware, ή θα είναι στη σημείωση λύτρων. Με αυτές τις πληροφορίες, μπορείτε να αναζητήσετε ένα δημόσιο κλειδί αποκρυπτογράφησης. Μπορείτε επίσης να ελέγξετε τον τύπο ransomware από τα IOC του. Οι δείκτες συμβιβασμού (IOC) είναι ψηφιακές ενδείξεις που χρησιμοποιούν οι επαγγελματίες της κυβερνοασφάλειας για να εντοπίσουν παραβιάσεις του συστήματος και κακόβουλες δραστηριότητες σε ένα δίκτυο ή περιβάλλον πληροφορικής. Είναι ουσιαστικά ψηφιακές εκδόσεις αποδεικτικών στοιχείων που αφήνονται στον τόπο του εγκλήματος και οι πιθανές ΔΟΕ περιλαμβάνουν ασυνήθιστη κίνηση δικτύου, προνομιούχες συνδέσεις χρηστών από ξένες χώρες, περίεργα αιτήματα DNS, αλλαγές αρχείων συστήματος και πολλά άλλα. Όταν ανιχνεύεται μια ΔΟΕ, οι ομάδες ασφαλείας αξιολογούν πιθανές απειλές ή επικυρώνουν την αυθεντικότητά της. Οι ΔΟΕ παρέχουν επίσης στοιχεία για το σε τι είχε πρόσβαση ένας εισβολέας εάν όντως διείσδυε στο δίκτυο.

Κατακερματισμός αρχείων ransomware Rhysida

- 3809c075dea5f17511b5945110f4d6b1ac92fab5

- 1356a94f2295499f1eef98661a2042a3

- f7c66ce4c357c3a7c44dda121f8bb6a62bb3e0bc6f481619b7b5ad83855d628b

- e7962ab0304dedfc8bbead0e33c24d2bf7d07ca9

- 7c0e5627fd25c40374bc22035d3fadd8

- 052309916380ef609cacb7bafbd71dc54b57f72910dca9e5f0419204dba3841d

- e5214ab93b3a1fc3993ef2b4ad04dfcc5400d5e2

- 13546e9d36effa74f971d90687b60ea6

- 69b3d913a3967153d1e91ba1a31ebed839b297ed

- 338d4f4ec714359d589918cee1adad12ef231907

- b07f6a5f61834a57304ad4d885bd37d8e1badba8

3. Καταργήστε το ransomware και καταργήστε τα κιτ εκμετάλλευσης

Πριν ανακτήσετε τα δεδομένα σας, πρέπει να εγγυηθείτε ότι η συσκευή σας δεν περιέχει ransomware και ότι οι εισβολείς δεν μπορούν να πραγματοποιήσουν νέα επίθεση μέσω κιτ εκμετάλλευσης ή άλλων τρωτών σημείων. Μια υπηρεσία αφαίρεσης ransomware μπορεί να διαγράψει το ransomware, να δημιουργήσει ένα έγγραφο εγκληματολογίας για έρευνα, να εξαλείψει τα τρωτά σημεία και να ανακτήσει τα δεδομένα σας.

4. Χρησιμοποιήστε ένα αντίγραφο ασφαλείας για να επαναφέρετε τα δεδομένα

Τα αντίγραφα ασφαλείας είναι ο πιο αποτελεσματικός τρόπος ανάκτησης δεδομένων. Φροντίστε να διατηρείτε καθημερινά ή εβδομαδιαία αντίγραφα ασφαλείας, ανάλογα με τη χρήση των δεδομένων σας.

5. Επικοινωνήστε με μια υπηρεσία ανάκτησης ransomware

Εάν δεν έχετε αντίγραφο ασφαλείας ή χρειάζεστε βοήθεια για την κατάργηση του ransomware και την εξάλειψη των τρωτών σημείων, επικοινωνήστε με μια υπηρεσία ανάκτησης δεδομένων. Η πληρωμή των λύτρων δεν εγγυάται ότι τα δεδομένα σας θα επιστραφούν σε εσάς. Ο μόνος εγγυημένος τρόπος για να επαναφέρετε κάθε αρχείο είναι εάν έχετε αντίγραφο ασφαλείας του. Εάν δεν το κάνετε, οι υπηρεσίες ανάκτησης δεδομένων ransomware μπορούν να σας βοηθήσουν να αποκρυπτογραφήσετε και να ανακτήσετε τα αρχεία. Οι ειδικοί του SalvageData μπορούν να επαναφέρουν με ασφάλεια τα αρχεία σας και να αποτρέψουν το Rhysida ransomware από το να επιτεθεί ξανά στο δίκτυό σας. Επικοινωνήστε με τους ειδικούς μας 24/7 για υπηρεσία έκτακτης ανάκτησης.

Αποτρέψτε την επίθεση ransomware Rhysifa

Η αποτροπή ransomware είναι η καλύτερη λύση για την ασφάλεια των δεδομένων. είναι ευκολότερο και φθηνότερο από την ανάκτηση από αυτά. Το Rhysida ransomware μπορεί να κοστίσει το μέλλον της επιχείρησής σας και ακόμη και να κλείσει τις πόρτες της. Αυτές είναι μερικές συμβουλές για να διασφαλίσετε ότι μπορείτεαποφύγετε επιθέσεις ransomware:

- Antivirus και anti-malware

- Χρησιμοποιήστε λύσεις κυβερνοασφάλειας

- Χρησιμοποιήστε ισχυρούς κωδικούς πρόσβασης

- Ενημερωμένο λογισμικό

- Ενημερωμένο λειτουργικό σύστημα (OS)

- Τείχη προστασίας

- Έχετε ένα σχέδιο ανάκτησης στα χέρια σας (Δείτε πώς να δημιουργήσετε ένα σχέδιο ανάκτησης δεδομένων με τον αναλυτικό οδηγό μας)

- Προγραμματίστε τακτικά αντίγραφα ασφαλείας

- Μην ανοίγετε συνημμένο email από άγνωστη πηγή

- Μην κάνετε λήψη αρχείων από ύποπτους ιστότοπους

- Μην κάνετε κλικ σε διαφημίσεις αν δεν είστε βέβαιοι ότι είναι ασφαλείς

- Πρόσβαση σε ιστότοπους μόνο από αξιόπιστες πηγές