Il y a 10 ans, on aurait probablement pensé qu’un incident de sécurité provoqué par l’intelligence artificielle ne pouvait se produire que dans un avenir de science-fiction ou irréaliste. Mais la situation a changé. En 2024, Statistaenquêtea révélé que la moitié des cyber-dirigeants craignaient surtout que l'IA générative améliore les cyberattaques telles que le phishing, les logiciels malveillants et les attaques deepfake. Et non sans raison !

Dans cet article, vous découvrirez des cas réels de cyberattaques et de deepfakes basés sur l'intelligence artificielle pour le phishing par l'IA et d'autres types de fraude modernes et verrez comment cela affecte les personnes et les organisations de toutes tailles. Vous apprendrez également quelques stratégies de sécurité efficaces à suivre et comment VeePN peut aider à protéger la confidentialité en ligne contre les instruments avancés des escrocs.

Pourquoi les cyberattaques basées sur l'IA évoluent si rapidement

Les attaques d’IA constituent une toute nouvelle méthode de piratage qui va au-delà des techniques de piratage traditionnelles. En d’autres termes, les menaces de cybersécurité liées à l’IA constituent un tout nouveau niveau de menaces avancées. Le processus de création d'e-mails et de recherche de mots de passe est devenu obsolète pour les attaquants, car ils utilisent désormais des logiciels d'auto-apprentissage et des algorithmes de ML pour mener à bien leurs activités malveillantes. Voici les plus grands défis associés aux méthodes modernes de cyberattaque par l’IA :

Vitesse et volume

La vitesse opérationnelle des outils d’apprentissage automatique est extrêmement rapide. Des milliers de tentatives de phishing et d'analyses de vulnérabilités deviennent possibles en quelques secondes seulement. Cela signifie qu'un plus grand nombre d'utilisateurs sont susceptibles d'être victimes de systèmes automatisés.Phishing par l'IAles attaques, et la sécurité des différentes plateformes qui comptent des millions d'utilisateurs peuvent s'avérer moins solides.

Personnalisation de haut niveau

Les attaquants génèrent des deepfakes exceptionnels de ransomwares IA à l’aide de l’intelligence artificielle et de sa capacité à collecter des informations à partir des réseaux sociaux et des bases de données publiques, ainsi que des messages vocaux. Il se peut que les victimes ne fassent même pas la différence, qu'il s'agisse de leur véritable ami dans le besoin ou d'une vidéo deepfake artificielle.

Adaptabilité

Lorsque les utilisateurs mettent en place des mesures de défense comme un antivirus sur leurs appareils, les logiciels malveillants rusés d’IA peuvent muter son code pour échapper à la détection et causer des dommages, en restant complètement inaperçus.

Cela fait, examinons les techniques pertinentes utilisées par les cybercriminels et des cas spécifiques qui illustrent leur fonctionnement dans la vie réelle.

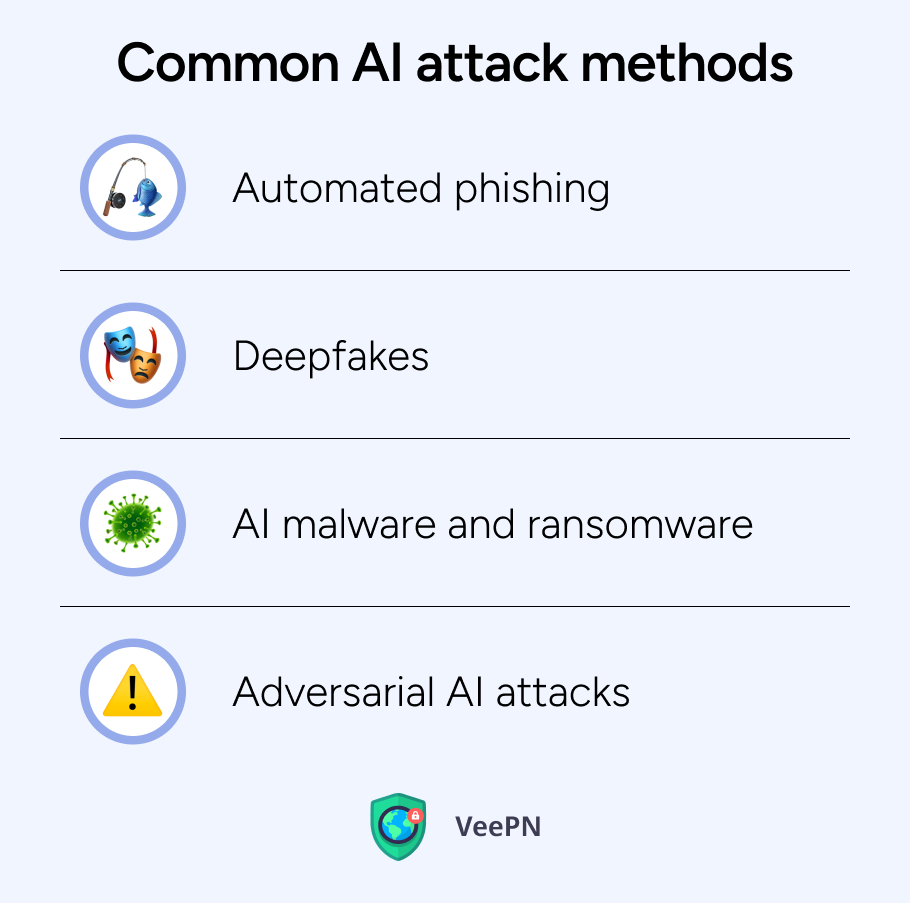

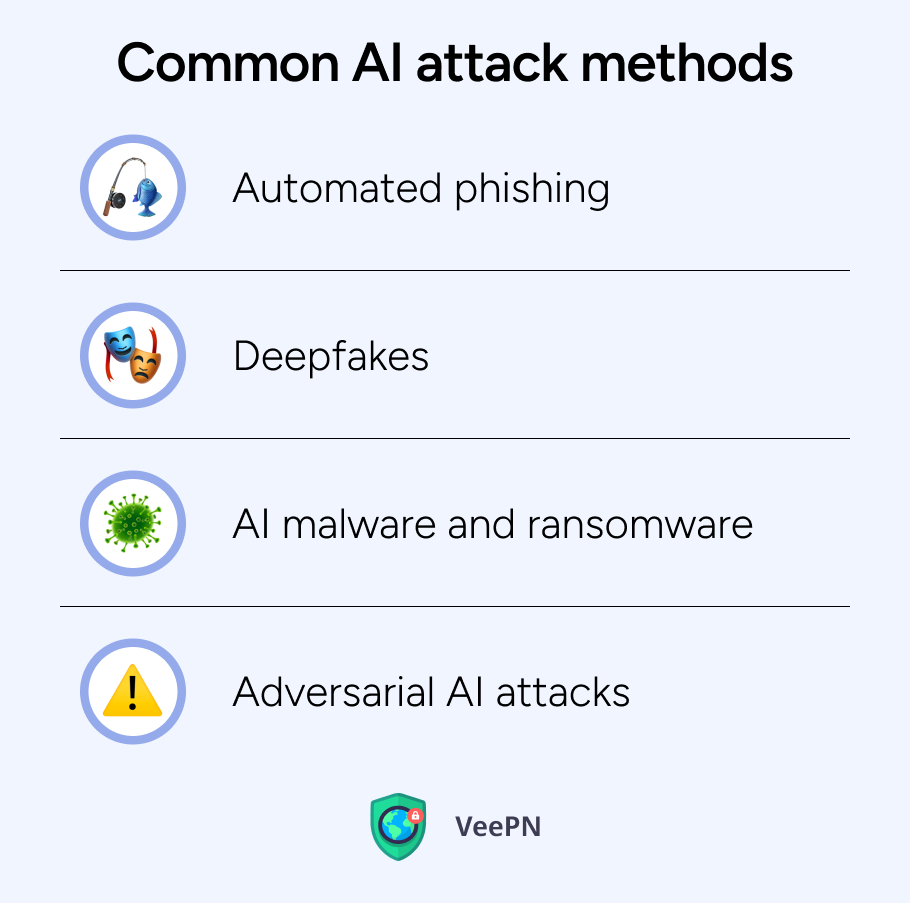

Techniques et cas deCyberattaques IA

Vous trouverez ci-dessous les types d’attaques basées sur l’IA les plus courants et les situations marquantes qui illustrent leur application :

1. Phishing automatisé

Les attaquants analysent les réseaux sociaux des utilisateurs et autres empreintes numériques pour générer des messages personnels et des e-mails réalistes qui ressemblent aux vrais. Grâce à l’intelligence artificielle, ils peuvent générer des contenus trompeurs qui persuadent les victimes de révéler leurs informations confidentielles.

Professionnels de la cybersécuritéavertirutilisateurs de Gmail, Outlook et Apple sur une menace de fraude par courrier électronique basée sur l'IA. Les logiciels d’IA modernes utilisent largement les analyses des médias sociaux pour créer des messages personnalisés qui imitent de manière réaliste l’identité de vrais contacts. Le problème dans ce cas, c'est que les méthodes d'identification d'arnaque standard ne peuvent tout simplement pas détecter de tels messages, et il est presque impossible de déterminer si le message est envoyé par une personne réelle ou s'il s'agit d'une arnaque pilotée par l'IA.

2. Deepfakes

Les algorithmes d’IA permettent aux fraudeurs de créer des copies numériques des styles de communication, des voix et des visages de personnes réelles et d’imiter leurs caractéristiques comportementales dans des fichiers audio, vidéo et texte. Ces attaques peuvent également être très difficiles à détecter.

Utiliser des deepfakes, des escrocscrééun clone artificiel du directeur financier d'Arup lors d'un appel vidéo frauduleux. Ensuite, un membre de l’équipe financière a été victime de cette astuce trompeuse et a envoyé 25 millions de dollars aux fraudeurs après l’appel Zoom avec un patron créé par deepfake.

Une autre nouvellesignalépar l'ONU en 2023 indique que les cybercriminels d'Asie du Sud-Est ont volé 37 milliards de dollars à l'aide d'escroqueries en ligne et de deepfakes. Le nombre de crimes utilisant l’IA et les deepfakes ont augmenté de 600 % en 2024, et les gouvernements du Myanmar, du Cambodge et du Laos en particulier n’ont tout simplement pas pu les arrêter.

3.Malware IAet les rançongiciels

Les logiciels malveillants traditionnels ont un code fixe, mais les logiciels malveillants générés par l’IA peuvent « apprendre » comment contourner les outils antivirus. Le résultat ? Les virus peuvent s'auto-répliquer et modifier leurs modèles pour échapper à la détection par les logiciels antivirus exécutés sur les appareils.

Un piratagegroupelié à la Corée du Nord mène des attaques intelligentes en plusieurs étapes ciblant la Corée du Sud à des fins d'espionnage et de vol d'argent. Lors d'une attaque récente, ils ont utilisé les plateformes Dropbox et Google Drive pour cacher leur activité. Ils ont lancé une attaque avec un e-mail de phishing qui incitait les victimes à cliquer sur un lien infecté. Ce lien téléchargeait automatiquement le code qui installait un programme espion. Ils ont également utilisé le cryptage AES pour masquer chaque étape de l'attaque. Tant qu’ils utilisaient des services cloud courants et des fichiers cryptés, leurs logiciels malveillants ressemblaient à un trafic réseau normal. Mais une fois le code malveillant introduit, les acteurs malveillants peuvent tout voir sur l’ordinateur infecté.

4.Attaques contradictoires d’IA

Les agents d'IA comme Google Assistant, Claude AI, Notion AI et d'autres outils que les entreprises et les utilisateurs autonomes utilisent pour faciliter leur vie peuvent s'avérer devenir de grandes menaces de cyberattaque. Si les fraudeurs ciblent une attaque adverse d'IA, la technologie sera probablement capable d'identifier de manière autonome les cibles, de détourner les systèmes et de voler les données des utilisateurs.

Bien que ce type de cybercriminalité IA ne soit pas encore répandu, Dmitrii Volkov, responsable de recherche à l'organisation de recherche sur l'IA Palisade Research, déclare : "Dans les prochaines années, je m'attends à voir des agents de piratage autonomes se faire dire : 'C'est votre cible. Allez la pirater."

Les experts de la société Palisade Research affirment avoir une idée du type de menaces que les agents d’IA représenteront pour la cybersécurité. Pour les détecter, ils ont construitPot de miel d'agent LLM, où ils ont collecté des serveurs vulnérables qui prétendent être des sites contenant des informations gouvernementales et militaires précieuses.

Maintenant que nous avons couvert les principales techniques basées sur l'IA que les cybercriminels utilisent pour tromper les gens, examinons l'impact des cyberattaques basées sur l'IA.

Résultats des cyberattaques basées sur l'IA

Malheureusement, les cybermenaces IA ne se contentent pas de montrer à quel point les criminels peuvent être intelligents. Habituellement, ils causent de réels dégâts. Voyons à quoi les victimes de cybercriminalité IA peuvent être confrontées :

Perte financière

Les escroqueries Deepfake sont en train de devenir une voie rapide vers le désastre. En 2024, un retraité de 82 ans, Steve Beauchamp, a complètement vidé son compte de retraite et « investi » 690 000 $ après avoir vu une vidéo deepfake d’Elon Musk faisant la promotion d’une opportunité d’investissement. LevidéoLes escrocs utilisant des outils d'IA pour modifier la voix et les mouvements de la bouche de Musk semblaient réels et convaincants, et tout l'argent a disparu au profit des fraudeurs.

Dommage à la réputation

Avec autant de deepfakes, où est la garantie que vous ne serez pas imité par les cybercriminels ? Les deepfakes peuvent montrer des gens « disant » ou « faisant » Dieu sait quelles choses qui n’arriveraient jamais dans la vraie vie. Les conséquences peuvent être frustrantes : problèmes juridiques, pertes d’emploi ou réputation ternie.

Atteintes à la vie privée

La technologie actuelle de l'IA permet aux pirates de collecter et d'analyser d'immenses quantités de données des utilisateurs en quelques secondes. Grâce à l’IA, ils peuvent rapidement compiler des adresses, des numéros de téléphone, des informations sur les achats antérieurs et d’autres informations, puis utiliser ces données pour vous nuire. Comment?

Imaginez qu'après avoir collecté des informations sur vous, les escrocs sachent que vous êtes un client, disons, de la Geek Squad. Ils peuvent vous envoyer des e-mails frauduleux avec de fausses factures et laisser un lien sur lequel vous pouvez cliquer dessus pour annuler les abonnements indésirables. Mais une fois que vous l’avez fait, ils peuvent installer automatiquement des logiciels malveillants IA sur votre appareil pour voler vos informations sensibles. Ou vous appelez désespérément le numéro fourni dans l’e-mail pour annuler la soi-disant « facture d’abonnement » et leur révéler les détails de votre carte de crédit.

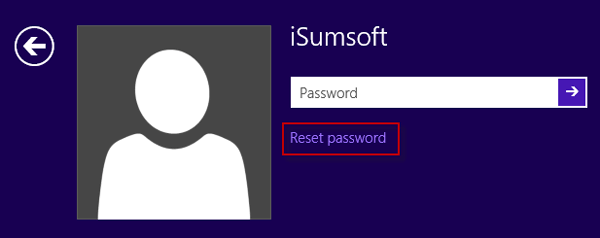

Voler des identifiants

Les robots de piratage automatisés pilotés par l'IA peuvent effectuer des attaques par force brute sur vos informations de connexion. Ainsi, si vous réutilisez un mot de passe pour plusieurs sites Web et plateformes, un script d’IA peut les déchiffrer et même essayer de vous connecter à vos comptes bancaires ou de commerce électronique.

Dans l’ensemble, les menaces de cybersécurité alimentées par l’IA ont une portée beaucoup plus vaste et ont des conséquences plus graves que les précédentes approches « analogiques » utilisées par les fraudeurs. Précisons les principales zones de danger.

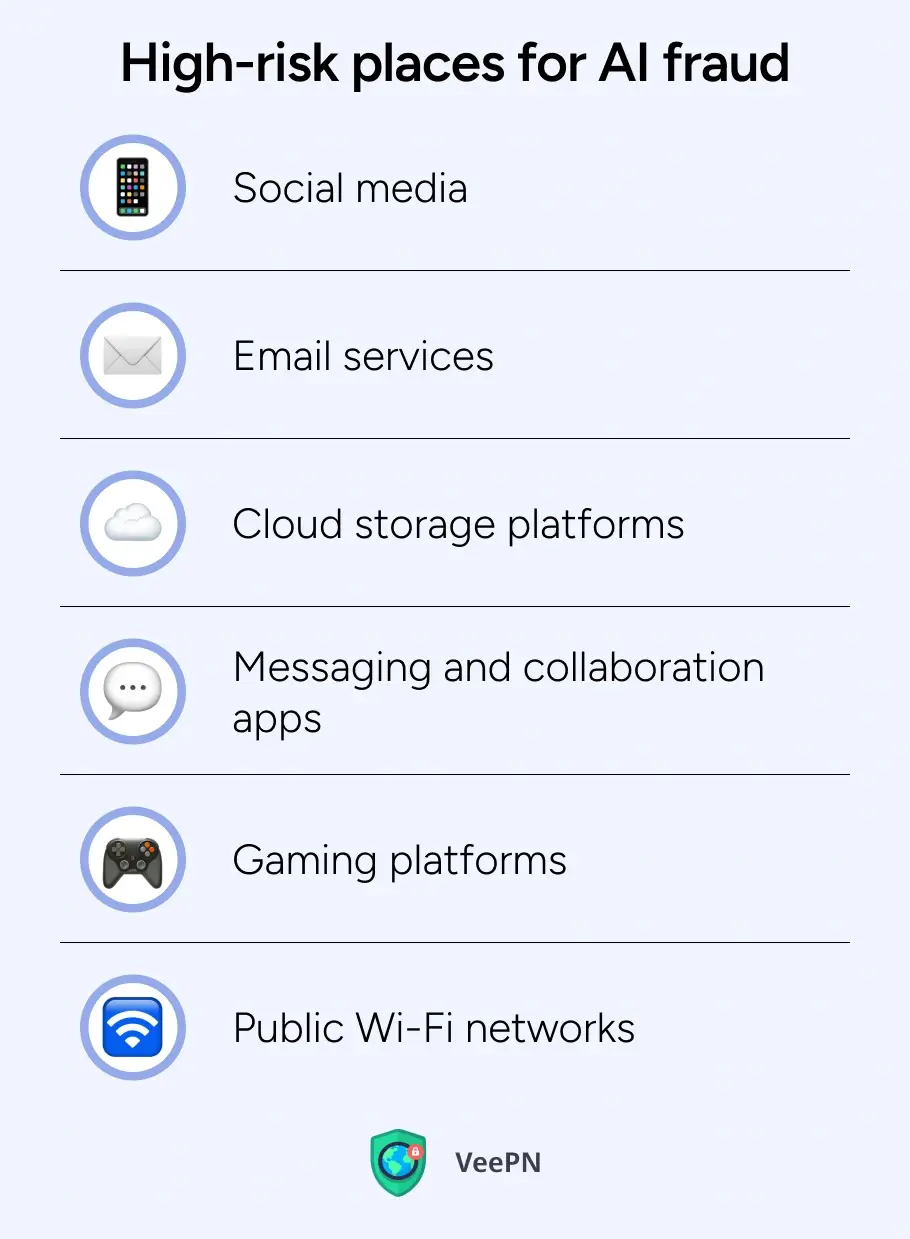

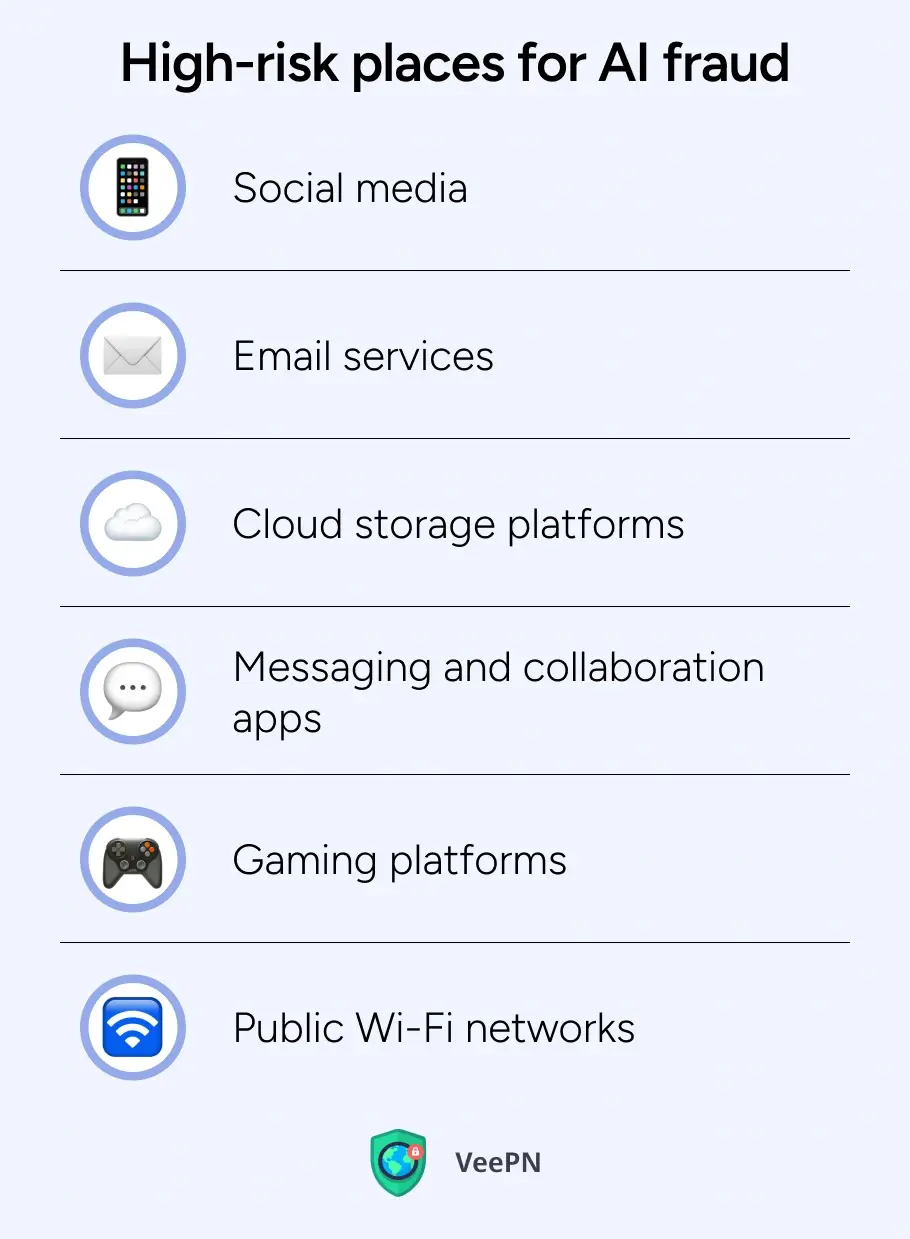

Là où vous êtes le plus exposé aux menaces de fraude liées à l'IA

La caractéristique générale des cyberattaques basées sur l'IA est que les cybercriminels se rendent souvent là où il y a beaucoup de données à voler et de nombreuses personnes à tromper. Alors faites attention lorsque vous êtes sur :

Réseaux sociaux

Les publications générées par l’IA que vous pouvez rencontrer sur Instagram, Facebook ou YouTube peuvent diffuser de faux récits, manipuler l’opinion publique ou vous faire croire à des nouvelles sensationnelles ou blessantes ou, pire encore, tomber dans des stratagèmes pour devenir riche rapidement. Les fraudeurs lancent généralement des attaques d’ingénierie sociale en se faisant passer pour une personne de confiance et en vous incitant à cliquer sur des liens malveillants ou à divulguer des informations personnelles ou financières.

Services de messagerie

Les attaques de phishing basées sur l'IA ne sont pas rares pour Gmail, Outlook et d'autres utilisateurs de services de messagerie. Certains e-mails frauduleux peuvent sembler si légitimes qu’ils peuvent passer à travers les filtres anti-spam et les utilisateurs recevront des e-mails infectés dans leur boîte de réception. De cette façon, vous pouvez recevoir des lettres usurpant l’identité de votre banque, de votre fournisseur de services ou même d’un collègue de votre équipe. Vous manquez quelque chose, cliquez sur le lien infecté et les escrocs peuvent mettre vos données sensibles sur un plateau d'argent.

Plateformes de stockage cloud

Votre Google Drive, Dropbox, OneDrive ou d'autres services cloud pourraient devenir une cible idéale pour les fraudeurs, car les gens y détiennent souvent des tonnes de documents, d'images, de contrats et toutes sortes de données personnelles sensibles. Les attaquants peuvent utiliser des outils basés sur l'IA pour trouver des autorisations d'accès faibles, des ports ouverts et des API exposées, sans modification des crédits par défaut ou d'autres erreurs de configuration. Pourquoi? S’ils le trouvent, ils peuvent voler des données ou injecter un malware généré par l’IA qui se propagera sur tous vos appareils synchronisés pour compromettre encore plus vos données.

Lecture recommandée :Comment regarder gratuitement la finale de la Ligue des champions « Real Madrid Vs Liverpool » ?

Applications de messagerie et de collaboration

Équipes Microsoft, et même WhatsApp ne sont plus des endroits sûrs. Les cybercriminels utilisent l'IA pour générer de faux messages qui imitent le ton et le style d'écriture de vos collègues. La raison derrière cela est de vous faire cliquer sur des liens infectés ou de partager des informations internes. Les fraudeurs tentent de vous contacter en utilisant ces plates-formes, car ce sont généralement des endroits où les utilisateurs ne vérifient pas les liens avant de cliquer dessus, comme vous le feriez probablement, par exemple, dans un courrier électronique.

Plateformes de jeux

Les joueurs en ligne utilisent souvent les chats pour communiquer avec leurs coéquipiers. C'est là que les escrocs apparaissent. Ils utilisent l'intelligence artificielle pour analyser les forums de la communauté de jeux et utilisent le même argot et le même jargon communautaire pour envoyer aux gens des liens contenant des logiciels malveillants masqués comme des liens tentants pour obtenir des articles gratuits, de la monnaie du jeu ou mettre à niveau des comptes.

Wi-Fi publicréseaux

Lorsque vous êtes dans un café ou à l’aéroport, utiliser le Wi-Fi gratuit peut sembler intéressant. Mais devinez quoi ? Vous pouvez devenir victime d'attaques basées sur l'IA pour surveiller les communications réseau afin d'intercepter vos informations de connexion et vos données de carte de crédit. Dans un hotspot non sécurisé, vous êtes toujours en danger.

Après avoir spécifié les endroits présentant un danger accru, examinons les moyens de vous protéger contre les menaces générées par l'IA.

Étapes pour vous protéger contre les menaces de l'IA

Suivez les étapes suivantes pour vous protéger au cas où vous deviendriez la cible de cyberattaques basées sur l'IA :

Utilisez des mots de passe forts et uniques

Les attaquants par force brute accèdent facilement à vos comptes chaque fois que vous utilisez plusieurs fois le même mot de passe pour différentes plates-formes. Même si une plateforme est exposée à une cyberattaque alimentée par l’IA et que votre mot de passe est connu des escrocs, vous risquez automatiquement votre vie privée sur toute autre plateforme où vous utilisez le même mot de passe. Une bonne solution ici consiste à conserver un gestionnaire de mots de passe capable de générer et de stocker des mots de passe forts et aléatoires pour chacun de vos comptes.

Définir l'authentification multifacteur (MFA)

Aussi triste que cela puisse paraître, même les mots de passe forts ne constituent pas à eux seuls une protection suffisante contre les attaques innovantes d’IA générative. Certes, si vous ajoutez MFA, vous devrez passer plus de temps à vous connecter aux plateformes et services avec deux mesures de protection, comme recevoir un code, un appel téléphonique ou une vérification d'empreintes digitales. Mais de cette façon, même si vos informations d’identification tombent entre de mauvaises mains, il y a beaucoup moins de chances que vos comptes soient compromis.

Limiter les autorisations des applications

Avant d'installer une application ou une extension sur votre appareil, vérifiez les autorisations dont elle a besoin. La plateforme que vous souhaitez utiliser a-t-elle vraiment besoin de voir votre géolocalisation ou de lire vos contacts pour exécuter des services ? Si vous autorisez les applications à en savoir trop, si vous installez accidentellement un malware piloté par l'IA, les fraudeurs connaîtront plus d'informations qu'ils ne le pourraient et pourront les exploiter contre vous. Par conséquent, si une application vous demande de révéler trop de données, évitez-la.

Gardez le logiciel et les systèmes de votre appareil à jour

L'un des principaux objectifs des mises à jour logicielles est d'éliminer les failles de sécurité de la version précédente du système. Les anciens bugs peuvent présenter des points faibles dont les criminels profitent avec agilité. Pensez à télécharger et à installer de nouveaux correctifs dès qu'ils sont disponibles pour renforcer votre sécurité numérique.

Soyez prudent lorsque vous utilisez l'IA générative

Oui, les chatbots comme ChatGPT et diverses plateformes d’IA sont utiles, mais il existe également des risques pour la vie privée. Ainsi, avant d’utiliser et de partager des informations personnelles ou professionnelles avec l’IA, réfléchissez au préalable à ses risques de sécurité.

Protégez votre connexion avec un VPN

Un réseau privé virtuel (VPN) crypte tout votre trafic afin que les pirates utilisant des systèmes d'IA ne puissent pas intercepter et retracer vos actions, tandis que cacher votre adresse IP ne révélera pas votre localisation et vos habitudes en ligne aux escrocs.

Il existe de nombreuses solutions VPN disponibles. Le charmant mot « gratuit » peut sembler attrayant, mais en réalité, ils ne sont pas aussi bons qu'il y paraît. Les VPN gratuits vendent souvent les informations personnelles et les journaux de navigation des utilisateurs à des tiers. Beaucoup d’entre eux proposent des protocoles de cryptage faibles, vous bombardent de publicités et ralentissent simplement la vitesse du réseau. Par conséquent, envisagez d’utiliser un fournisseur fiable comme VeePN.

Bénéficiez d’une protection renforcée contre les cyberattaques basées sur l’IA avec VeePN

Voici les mesures de protection contre les cybermenaces IA proposées par VeePN :

Cryptage de niveau militaire

VeePN protège tout ce que vous faites en ligne avec AES-256, la norme de cryptage la plus puissante à ce jour. Même si les cybercriminels tentent d’utiliser des outils de détection avancés pour intercepter votre trafic Wi-Fi, ils ne verront que du charabia indistinct au lieu de vos données réelles.

Adresse IPmasquage

Les algorithmes d'IA personnalisent les attaques de phishing modernes grâce à l'analyse du comportement des utilisateurs et à la surveillance de la géolocalisation pour lancer des tentatives de phishing ciblées. VeePN permet de dissimuler votre véritable adresse IP en choisissant parmi plus de 2 500 serveurs répartis sur 89 emplacements pour garantir votre anonymat et empêcher le profilage ou le suivi basé sur la localisation.

NetGuard pour arrêter les logiciels malveillants IA

La fonctionnalité NetGuard de VeePN ne vous permettra pas de parcourir les domaines dangereux. Il bloque automatiquement le suivi des sites Web et les scripts nuisibles. Cette fonctionnalité est également utile pour lutter contre les logiciels malveillants générés par l’IA qui imitent les sites Web légitimes.

Antivirus intégré

Avec cette fonctionnalité, les logiciels malveillants IA ne pourront pas fonctionner et endommager vos appareils Windows et Android. L'antivirus de VeePN analyse vos téléchargements, arrête les comportements suspects et bloque les menaces d'IA auto-répliquant ou évoluant dans le code.

Alerte de violation

VeePN recherche et analyse les bases de données volées sur le dark web pour savoir si vos données ont été exposées. S'il y trouve vos e-mails ou vos mots de passe, il envoie immédiatement des alertes instantanées afin que vous puissiez modifier vos informations d'identification et vous protéger dans les plus brefs délais.

Kill Switch pour la protection contre les fuites

En cas de problème de connexion VPN, le Kill Switch de VeePN coupe automatiquement votre accès Internet pour empêcher la fuite de vos données non protégées.

Couverture jusqu'à 10 appareils

Votre compte VeePN vous permet de sécuriser jusqu'à 10 appareils et de les utiliser avec une connexion VPN activée, qu'il s'agisse de votre téléphone, ordinateur portable, Smart TV ou routeur.

Essayez d'utiliser VeePN sans risque et profitez de notre garantie de remboursement de 30 jours.

FAQ

Les cybercriminels utilisent des outils d'IA pour générer des deepfakes réalistes, détourner des données et lancer des attaques de phishing quimanipuler le comportement humain.

Les cybercriminels distribuentinformations fausses ou trompeusesà travers leurs tactiques pour obtenir des informations personnelles sur les victimes. De telles attaques basées sur l'IA peuvent contourner les capacités de l'appareil.détection des menacesdes outils comme un antivirus. Découvrez plus de types et comment assurer votre sécurité dans cet article.