L'iPhone è al sicuro dagli hacker?

No, non lo è. Gli iPhone, come altri dispositivi mobili, sono vulnerabili agli attacchi hacker e informatici.In molti casi, ciò si ottiene hackerando da remoto il tuo iPhone, accedendo ai tuoi dati e rubando la tua identità e denaro.

Apple ha precedentemente avvertito gli utenti della minaccia di hacking. Secondo aReutersarticolo, ha inviato agli utenti di 92 paesi un avviso che gli aggressori hanno tentato di accedere in remoto ai loro iPhone. Il jailbreak, d'altra parte, offre alle persone con accesso fisico al tuo iPhone una soluzione più semplice per violarlo. Rimuove le restrizioni software di un iPhone per ottenere l'accesso root, indebolendone le difese e rendendolo vulnerabile agli attacchi. Puoi anche verificare se il tuo iPhone ha effettuato il jailbreak con Clario Anti Spy se temi che possa essere violato e vulnerabile.

Il fatto che le persone possano hackerare gli iPhone evidenzia l’importanza di utilizzare password complesse, tenere il telefono lontano da persone di cui non ti fidi e praticare sane abitudini su Internet.

Qualcuno può hackerare il tuo iPhone attraverso vari metodi, tra cui:

- Collegamenti dannosi

- Password deboli

- Wi-Fi non protetto

- Spyware

- Keylogger

- Hackerare il tuo iCloud

- Programmi di monitoraggio

Prima di rimuovere un hacker dal tuo iPhone, è fondamentale conoscere i vari metodi che gli aggressori informatici possono utilizzare per accedere al tuo dispositivo. Nella guida seguente, approfondiamo questi vari punti di accesso.

1. Collegamenti dannosi

Hacker e truffatori creano e distribuiscono collegamenti dannosi per promuovere frodi e truffe, implementare attacchi informatici e spiare le vittime. Facendo clic su un collegamento dannoso, rischi di scaricare inconsapevolmente spyware sul tuo iPhone, che gli hacker possono utilizzare per accedere al tuo telefono, spiarti e rubare le tue informazioni sensibili per un periodo prolungato.

Le persone possono hackerare gli iPhone inviando collegamenti dannosi tramite e-mail di spam, messaggi di testo e piattaforme di social media come Messenger. In queste e-mail ti attirano con la promessa di una ricompensa, come un regalo che puoi vincere. Utilizzano anche trucchi psicologici per aumentare le possibilità che tu cada nei loro tentativi di phishing, come fingere di essere qualcuno di cui probabilmente ti fidi, come un rappresentante della tua banca. Ricevere tali e-mail può aiutarti a sapere cosa cercare per evitare di cadere vittima del phishing e, in ultima analisi, dello spionaggio.

Le e-mail di phishing di solito presentano diversi segnali d'allarme che le rendono sospette.Cerca questi segnali che indicano che probabilmente hai a che fare con un'e-mail proveniente da qualcuno che cerca di hackerarti:

- Un senso di emergenza

- Imitare un marchio o un'organizzazione

- Dettagli limitati

- Impersonale (non chiamarti per nome)

- Errori grammaticali e di ortografia

- Prefissi non corretti nell'URL

2. Password deboli

Le password deboli sono una delle principali cause di hacking degli account. Inoltre, ripetere le stesse password su più account rappresenta un enorme rischio per la tua privacy.

Interessante

UNStudio di Forbes Advisorha rivelato che il 35% degli intervistati ritiene che l’utilizzo di password deboli sia il motivo per cui sono state violate. Ciò evidenzia i rischi derivanti dall’utilizzo di password facili da indovinare. Un esempio è una combinazione di password contenente il tuo nome o la tua data di nascita. Inoltre, il 30% degli intervistati ritiene che la ripetizione delle stesse password su più piattaforme sia un altro motivo per cui i loro account sono stati violati. Quando lo fai, fornisci inavvertitamente agli aggressori le chiavi per sbloccare più account online, esponendoti ulteriormente a compromissioni dei dati.

Creare password deboli e utilizzare le stesse password su più account è come consegnare le tue informazioni sensibili agli aggressori su un piatto d'argento.È necessario utilizzare password complesse e univoche se ci tieni alla sicurezza e alla privacy online.

3. Wi-Fi non protetto

Le reti Wi-Fi pubbliche sono in genere facili da violare. Gli aggressori che li hackerano possono vedere sui loro dispositivi tutto ciò che fanno gli utenti a loro collegati. Pertanto, quando utilizzi reti Wi-Fi pubbliche, diventi vulnerabile agli attacchi di hacking, che mettono a rischio la tua privacy. Invece di utilizzare il Wi-Fi pubblico, valuta la possibilità di utilizzare i tuoi dati mobili, se possibile. Se ciò non è possibile, utilizza un servizio VPN per mascherare l’indirizzo IP del tuo telefono, proteggendoti dallo spionaggio.

4. Spyware

Il tuo iPhone può essere violato utilizzando spyware commerciale. Oltre agli aggressori, anche i tuoi cari possono utilizzare spyware commerciale per tenerti d'occhio. Le versioni base sono gratuite e offrono funzionalità standard, mentre le versioni a pagamento o premium sono più robuste e consentono alla tua spia di:

- Accedi ai tuoi messaggi di testo

- Leggi le tue chat private sui social media

- Monitora le chiamate in entrata, in uscita e perse

- Tieni traccia della tua posizione

- Visualizza i tuoi contenuti multimediali privati, come foto e video

- Visualizza le tue sequenze di tasti (per conoscere le tue credenziali di accesso, informazioni bancarie e altro)

Lo spyware è un metodo di spionaggio più sofisticato, poiché gli hacker in genere devono effettuare il jailbreak del tuo iPhone per installarlo. Se noti strani fenomeni sul tuo telefono, è probabile che qualcuno ti stia spiando.

5. Keylogger

Considera la frequenza con cui accedi alla tua app bancaria o inserisci le tue credenziali di accesso o altre informazioni sensibili sul tuo telefono. Immagina quanto sarebbe devastante rendersi conto che qualcuno ha accesso a tutte quelle informazioni. Questo è il pericolo rappresentato dai keylogger.

I keylogger sono programmi software che registrano tutte le sequenze di tasti sul tuo telefono o computer. Una volta installati, questi dati da soli possono fornire agli hacker una miriade di informazioni sensibili in base a ciò che digiti e tocchi, inclusi:

- Conversazioni di testo

- Informazioni di accesso per le tue app e i tuoi account online

- Numero di previdenza sociale (SSN)

- Cronologia delle ricerche

- Visite al sito web

I keylogger inviano questi dati anche agli hacker. Nel momento in cui ti rendi conto che il tuo telefono è compromesso (se lo fai), il danno potrebbe già essere esteso. Ad esempio, l'hacker potrebbe aver già rubato la tua identità per frodare altre vittime ignare o aprire carte di credito a tuo nome.

6. Hackerare il tuo iCloud

Gli account iCloud sono miniere d'oro per gli hacker. Una volta che un criminale informatico viola il tuo account iCloud, può accedere, sfruttare e rubare una serie di dati, tra cui:

- Copie del tuo documento d'identità

- Copie di documenti sensibili come il certificato di matrimonio, il testamento, i documenti aziendali e altro ancora

- Foto e video privati e talvolta compromettenti

- Password per i tuoi account online nelle tue Note

Buono a sapersi

SecondoCosto di un report sulla violazione dei dati secondo IBM nel 2023, l'82% delle violazioni ha coinvolto dati archiviati nel cloud e gli ambienti cloud sono stati obiettivi frequenti per gli aggressori.

La parte peggiore è che gli aggressori possono anche vendere o distribuire i tuoi dati sul dark web, dove altri criminali informatici possono accedervi e violare i tuoi account online.

7. Programmi di monitoraggio

Le app di monitoraggio sono progettate per tenere d'occhio qualcuno. A differenza degli spyware, sono più ampiamente disponibili sugli app store ufficiali come l'App Store e sui siti Web degli sviluppatori. In genere sono app di controllo parentale che i genitori utilizzano per monitorare e controllare l'attività digitale dei propri figli.

Sebbene le app per il controllo parentale non siano intrinsecamente dannose, i malintenzionati possono sfruttarle per spiarti. Ad esempio, la tua ragazza, il tuo ragazzo o il tuo coniuge possono installare un'app di controllo parentale sul tuo telefono per monitorare la tua attività. Potrebbero essere interessati a scoprire con chi parli, quando comunichi con loro, quanto tempo trascorri sul telefono, quali siti web visiti e altro ancora.Se noti un'app di controllo parentale sul tuo telefono, qualcuno potrebbe utilizzarla per monitorare il tuo telefono e l'attività online.

Quali sono i segnali che indicano che il tuo iPhone è stato violato

Questi sono i segnali comuni che indicano che qualcuno ha violato il tuo iPhone:

- La batteria si scarica a una velocità allarmante

- I tuoi dati si esauriscono più velocemente del normale

- Le prestazioni del tuo iPhone iniziano a peggiorare

- I tuoi amici e la tua famiglia segnalano di aver ricevuto messaggi riguardanti da te

- Sei bloccato fuori dal tuo ID Apple

- App strane appaiono sulla schermata iniziale

Ecco perché gli scenari sopra elencati dovrebbero sollevare i tuoi sospetti:

1. La batteria si scarica a una velocità allarmante

Una batteria che si scarica rapidamente è comune nei vecchi modelli di iPhone. Sui modelli più recenti, può indicare che qualcosa non va. Può essere causato da un utente malintenzionato che raccoglie segretamente le tue informazioni dal tuo telefono a tua insaputa. Ad esempio, un hacker può raccogliere i dati della tua fotocamera se concedi autorizzazioni ad app sospette relative alla tua fotocamera.

2. I tuoi dati si esauriscono più velocemente del normale

Dovresti sapere quanti dati utilizzi in genere e quanto durano. Quando noti che i tuoi dati si esauriscono più velocemente del solito, può essere un segnale di allarme che un utente malintenzionato sta rubando le tue informazioni.

3. Le prestazioni del tuo iPhone iniziano a peggiorare

Le app di monitoraggio dell'iPhone in genere raccolgono i tuoi dati anche quando il telefono non è in uso, ad esempio quando lo metti giù. Fai attenzione al surriscaldamento del telefono o alla visualizzazione di segni di attività quando non è in uso, poiché ciò può essere causato da attacchi informatici che ti monitorano e caricano i tuoi dati sui loro server.

4. I tuoi amici e familiari segnalano di aver ricevuto messaggi riguardanti da te

Gli hacker non interrompono le loro attività dopo averti violato con successo. Estendono la loro rete, raggiungendo i tuoi contatti e chiunque nella tua cerchia per intrappolare anche loro. Gli aggressori possono mandare messaggi ai tuoi cari, chiedendo loro soldi. Tuttavia, i tuoi cari potrebbero sospettare che qualcosa non va a causa del linguaggio utilizzato dagli hacker o di qualcosa che dicono che li tradisce.

5. Sei bloccato fuori dal tuo ID Apple

Una delle prime cose che fanno gli aggressori è bloccare l’accesso delle vittime ai propri account. Come utente iPhone, il tuo utente malintenzionato potrebbe bloccarti l'accesso al tuo ID Apple per ottenere il pieno controllo sui tuoi dati e impedirti di proteggerli.

6. App strane appaiono sulla schermata iniziale

Le app di spionaggio consentono ai malintenzionati di monitorarti e raccogliere le tue informazioni in modo discreto. I malintenzionati (incluse le persone che conosci) possono installare app spia e app di controllo parentale per osservare ogni tua mossa. Pertanto, fai attenzione alle app strane che appaiono all'improvviso sul tuo iPhone e di cui non puoi tenere conto.

Cosa fare se il tuo iPhone è stato violato

È importante agire rapidamente quando sospetti che il tuo iPhone sia stato violato.Implementa le seguenti misure per rafforzare la sicurezza del tuo dispositivo e impedire all'hacker di bloccarti l'accesso al tuo iPhone:

1. Spegni il tuo iPhone

Disconnetti Wi-Fi, Bluetooth e tutti gli accessori, come gli AirPods, quindi spegni il telefono premendo a lungo il pulsante di accensione sul lato del dispositivo.

2. Rimuovi i componenti esterni del telefono

Rimuovi componenti esterni come dispositivi di ricarica, dispositivi di archiviazione esterni e la scheda SIM.

3. Blocca il tuo ID Apple

Accedi al tuo ID Apple da un altro dispositivo, come il tuo MacBook, e cerca attività sospette sul tuo account.

Reimposta la tua password per proteggere il tuo ID Apple. Ecco come:

- Accedi aappleid.apple.com, fare clicAccesso e sicurezza > Passworde inserisci una nuova password.

- Seleziona la casella perEsci dai dispositivi Apple e dai siti Web associati al tuo ID Apple.

4. Abilita 2FA

Proteggi il tuo ID Apple abilitando 2FA. Ciò rende più difficile l’accesso agli hacker. Trovi le istruzioni nelAbilita la sezione 2FA.

5. Controlla le impostazioni del tuo telefono

Molto probabilmente hai effettuato l'accesso ad alcune app con il tuo ID Apple. Poiché il tuo iPhone può essere violato, gli aggressori possono modificare l'indirizzo e-mail del tuo ID Apple per accedere ai tuoi account sui social media.

Verifica il tuo ID Apple seguendo queste istruzioni:

- Vai aImpostazionie toccail tuo nome > Accesso e sicurezza.

- Verifica il tuo ID Apple nel fileE-mail e numeri di telefonosezione.

Passaggi 1-2. In Impostazioni, tocca il tuo nome > Accesso e sicurezza e verifica il tuo ID Apple nella sezione Email e numeri di telefono

Passaggi 1-2. In Impostazioni, tocca il tuo nome > Accesso e sicurezza e verifica il tuo ID Apple nella sezione Email e numeri di telefono6. Chiama il tuo fornitore di servizi cellulari

Informa il tuo fornitore di servizi che sei stato violato e chiedigli di verificare se l'hacker ha effettuato acquisti sul tuo account.

7. Utilizza un servizio VPN

Trova un servizio VPN affidabile che puoi utilizzare e assicurati di mantenerlo abilitato il più spesso possibile. In questo modo nasconderai il tuo indirizzo IP e le tue informazioni personali agli hacker in agguato su Internet.

Come proteggere il tuo iPhone dagli hacker

Seguire i suggerimenti sopra elencati non impedirà che il tuo iPhone venga nuovamente violato. Invece, devi proteggere in modo proattivo il tuo dispositivo imparando come proteggere il tuo iPhone dagli hacker.

Adotta questo approccio per proteggere il tuo iPhone dagli hacker:

IMPARENTATO:Qualcuno può hackerare il mio telefono mandandomi un'immagine?

- Utilizza uno strumento anti-spionaggio

- Non eseguire il jailbreak del tuo iPhone

- Aggiorna iOS regolarmente

- Utilizza un codice di accesso complesso

- Abilita 2FA

- Sincronizza solo i dati importanti

Tieni presente che non puoi evitare completamente l'hacking. Tuttavia, utilizzando la guida di seguito, puoi ridurre le possibilità di diventarne una vittima.

1. Utilizza uno strumento anti-spionaggio

La chiave per proteggere le tue informazioni personali è identificare e gestire tempestivamente le minacce. Oltre agli strumenti antivirus, possono tornare utili le utilità anti-spionaggio. Tuttavia, non tutti gli strumenti anti-spionaggio sono uguali.

Clario Anti SpyScansione spywareè uno strumento anti-spionaggio affidabile ed efficace che automatizza il processo di ricerca delle minacce nascoste sul tuo iPhone, eliminando qualsiasi dubbio da parte tua. Ti consente inoltre di sbarazzarti delle minacce che trova e di proteggere il tuo dispositivo.

Segui questi passaggi per proteggere facilmente il tuo iPhone con la scansione spyware di Clario Anti Spy:

- Scarica Clario AntiSpysul tuo iPhone e crea un account.

- Colpisci ilScansione spywareEEsegui una scansione approfonditapulsanti, quindi concedi qualche istante alla scansione per controllare il tuo iPhone.

- Seguire le istruzioni sullo schermo.

- Esamina il rapporto e segui le semplici istruzioni per rimuovere qualsiasi minaccia identificata da Clario AntiSpy.

Passaggi 2-3. Tocca i pulsanti Scansione spyware ed Esegui scansione approfondita. Seguire le istruzioni sullo schermo

Passaggi 2-3. Tocca i pulsanti Scansione spyware ed Esegui scansione approfondita. Seguire le istruzioni sullo schermo2. Non effettuare il jailbreak del tuo iPhone

Come accennato in precedenza, il jailbreak del tuo iPhone lo priva delle misure di sicurezza integrate di Apple, esponendolo così al rischio di hacking e spionaggio. Evita il jailbreak del tuo iPhone per mantenerlo sicuro e privo di minacce.

3. Aggiorna iOS regolarmente

Apple rilascia aggiornamenti iOS per correggere le vulnerabilità della sicurezza. Approfitta dei nuovi aggiornamenti iOS per mantenere il tuo telefono sicuro e resistente agli hacker.

Segui i semplici passaggi seguenti per aggiornare iOS:

- Apri ilImpostazioniapp e selezionaGenerale > Aggiornamento software.

- Se è disponibile un aggiornamento, installalo toccandoInstalla oraOAggiorna ora.

Passaggi 1-3. Apri l'app Impostazioni e seleziona Generali > Aggiornamento software. Se è disponibile un aggiornamento, tocca Installa ora o Aggiorna ora

Passaggi 1-3. Apri l'app Impostazioni e seleziona Generali > Aggiornamento software. Se è disponibile un aggiornamento, tocca Installa ora o Aggiorna ora4. Utilizza un passcode complesso

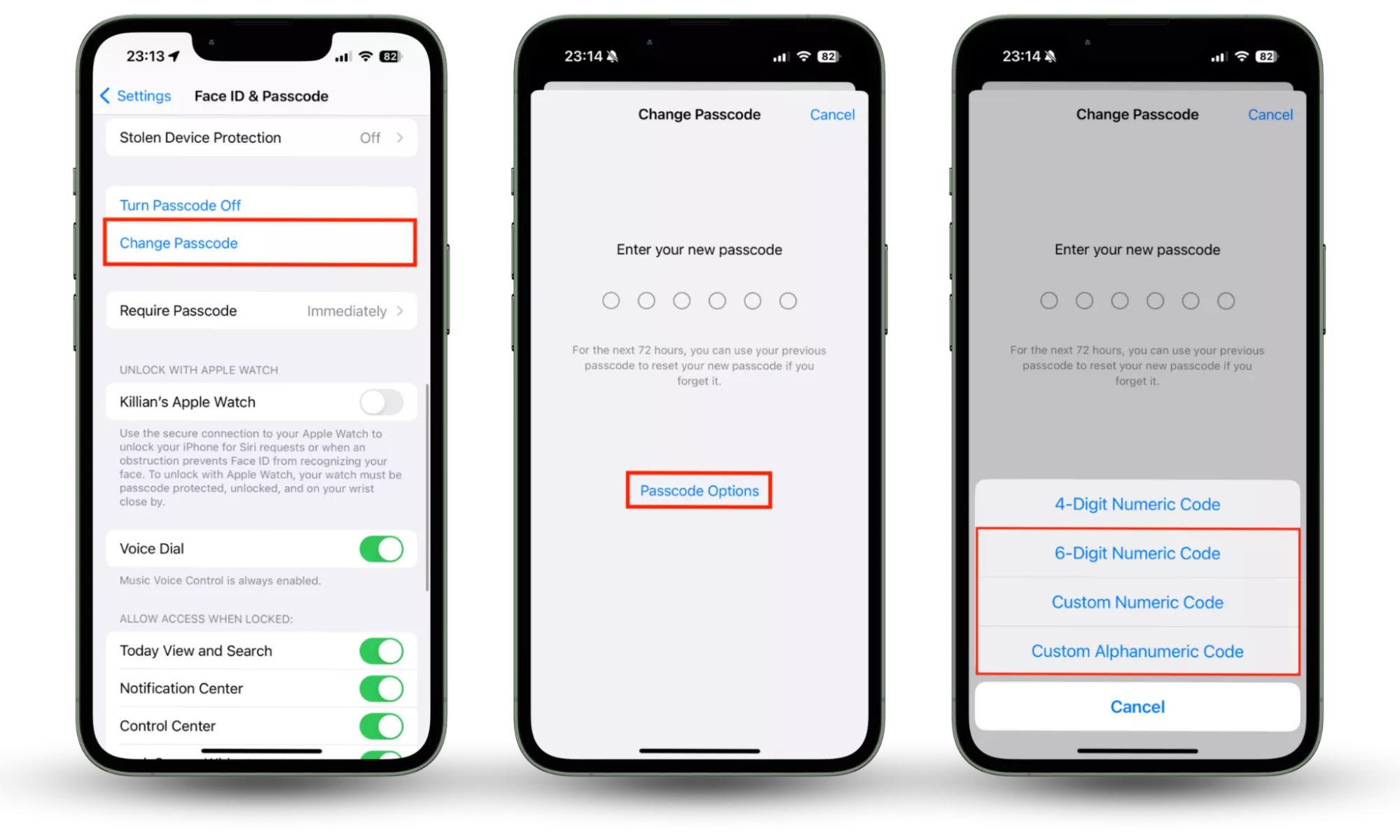

Le persone nella tua cerchia o chiunque abbia accesso fisico al tuo telefono possono installare software per monitorarti. Impedisci che ciò accada in futuro modificando il tuo passcode con uno complesso e non facile da indovinare.Ecco come:

- NelImpostazioniapp, scegliTocca ID e codice o Face ID e codicee inserisci il codice di accesso attuale del tuo iPhone.

- RubinettoCambia codice di accessoe inserisci nuovamente il tuo passcode.

- SelezionareOpzioni del codice di accessosopra la tastiera, scegli tra aCodice alfanumerico personalizzato,Codice numerico personalizzato, e aCodice Numerico a 6 cifre(se applicabile), inserisci un codice complesso e premiProssimoper completare la configurazione.

Passaggio 1-3. Seleziona Touch ID e codice o Face ID e codice > Cambia codice > Opzioni codice, quindi seleziona un'opzione adatta

Passaggio 1-3. Seleziona Touch ID e codice o Face ID e codice > Cambia codice > Opzioni codice, quindi seleziona un'opzione adatta5. Abilita 2FA

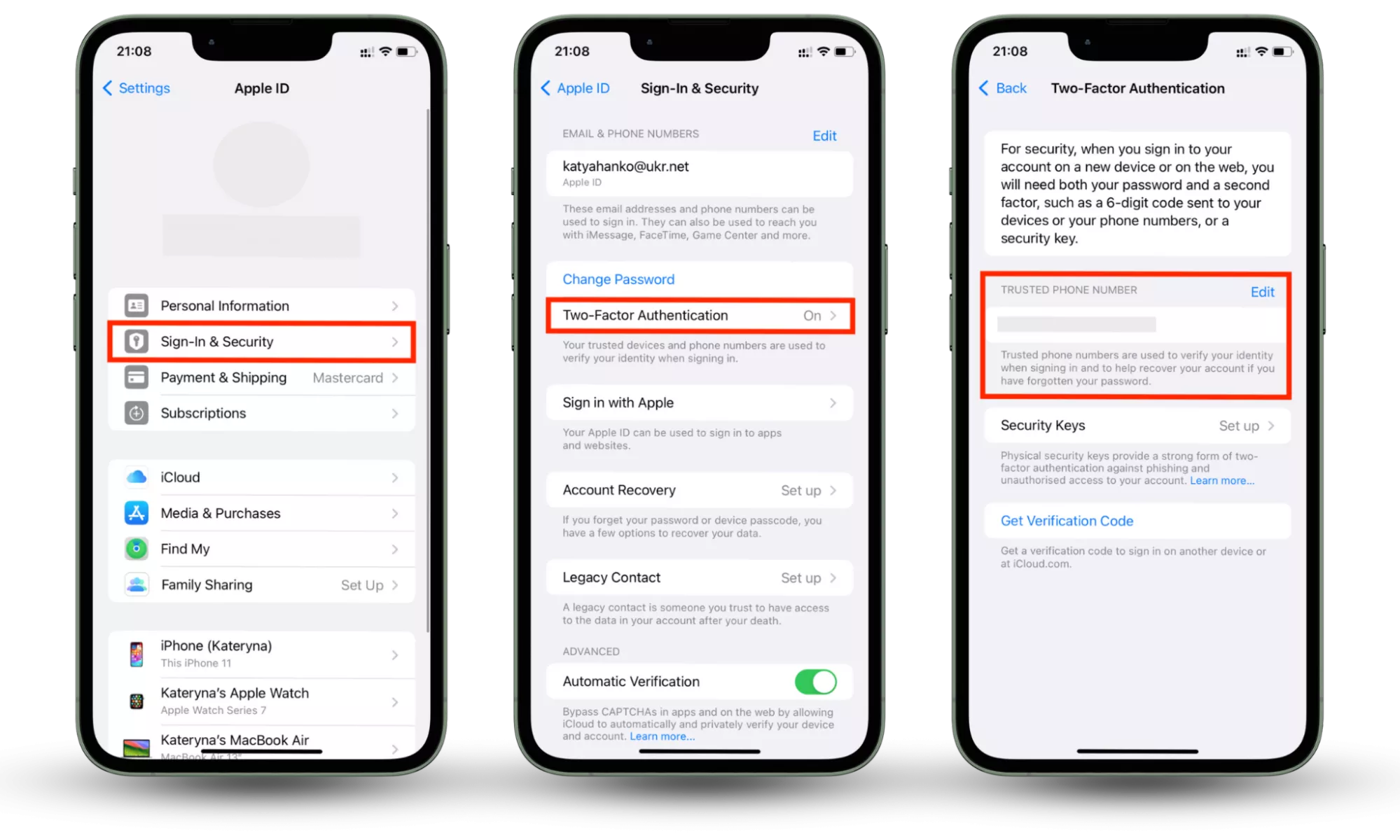

2FA impedisce agli hacker di accedere al tuo ID Apple. Abilitalo per proteggere il tuo ID Apple con un ulteriore livello di sicurezza.

Abilita 2FA seguendo i passaggi seguenti:

- AprireImpostazionie tocca il tuonome > Accesso e sicurezza > Autenticazione a due fattori.

- Inserisci un numero di telefono sicuro a cui desideri ricevere un codice 2FA (assicurati che sia un numero di telefono a cui hai accesso 24 ore su 24, 7 giorni su 7) e completa la configurazione.

Passaggi 1-2. Seleziona Accesso e sicurezza e Autenticazione a due fattori nelle impostazioni dell'iPhone

Passaggi 1-2. Seleziona Accesso e sicurezza e Autenticazione a due fattori nelle impostazioni dell'iPhone6. Sincronizza solo i dati importanti

Sincronizzare i tuoi dati sul tuo account iCloud può essere un modo conveniente per gestire lo spazio di archiviazione del tuo iPhone. Tuttavia, rende i dati vulnerabili al furto e all’esposizione tramite hacking. Per sicurezza, non sincronizzare dati sensibili che non vorresti che i criminali informatici rubassero in un incidente di hacking.

Conclusione

Se pensi che gli iPhone siano al sicuro dagli hacker, ripensaci, poiché sono hackerabili, anche quando vengono persi. Tenere il tuo iPhone in mano o nelle vicinanze spesso non lo protegge dagli attacchi hacker. Gli hacker sono astuti e utilizzano vari metodi per infiltrarsi nel telefono e rubare informazioni sensibili. Questo può costarti la dignità e talvolta i soldi. Conoscere i metodi con cui qualcuno può hackerare il tuo iPhone è fondamentale. Inoltre, proteggere in modo proattivo il tuo telefono dagli hacker può aiutarti a evitare di diventarne una vittima.

Uno dei modi più efficaci per proteggere il tuo iPhone dagli hacker è utilizzare Clario AntiSpyScansione spyware. Esegue la scansione del tuo telefono alla ricerca di minacce, consentendoti di sradicarle tempestivamente, proteggere il tuo telefono e goderti la massima tranquillità.