Siamo nel 2022. Molte aziende sono passate al cloud, la forza lavoro è diventata più flessibile e sono apparse reti elaborate. Ma…anche le minacce informatiche si sono evolute. Ecco perché la sicurezza della rete è fondamentale oggi (non che non lo fosse prima, ma ora è particolarmente critica). E, fortunatamente, esistono vari approcci moderni, come una rete privata virtuale (VPN) e un perimetro definito dal software (SDP). Entrambe le soluzioni hanno aiutato le aziende ad accogliere la propria forza lavoro remota. Tuttavia, a causa della natura più recente della tecnologia SDP, alcuni potrebbero conoscerne poco o non averne sentito parlare affatto. Ed è qui che il nostro articolo torna utile. Quindi allacciate le cinture: è tempo di capire di cosa si tratta.

Che cos'è un perimetro definito dal software (SDP)?

Innanzitutto, un SDP è un approccio alla sicurezza informatica volto a nascondere le reti e le relative infrastrutture (server, router e altre risorse) agli aggressori o agli utenti non autorizzati. Un SDP agisce come un mantello dell’invisibilità (sì, come quello di Harry Potter ma è tutto privo di magia) per proteggere il sistema all’interno del perimetro virtuale. Non puoi attaccare ciò che non puoi vedere, giusto?

Tra i principali casi d’uso per l’SDP ci sono:

- Accesso multi-cloud sicuro.Poiché l’SDP non è legato a nessun cloud o rete particolare, può proteggere ogni connessione, indipendentemente da dove si connettono gli utenti.

- Rischio di terze parti ridotto.Gli SDP garantiscono che solo gli utenti autorizzati ottengano le risorse necessarie. Inoltre, gli utenti non vedranno le applicazioni a cui non sono autorizzati ad accedere.

- Integrazione più rapida di fusioni e acquisizioni.SDP rende il processo di integrazione IT con le sue reti convergenti e gli IP sovrapposti molto più semplice e facile.

Come funziona l'SDP

Come suggerisce il nome, un perimetro definito dal software stabilisce un perimetro virtuale tramite software, che nasconde l’infrastruttura dell’azienda agli estranei. Un SDP controlla le risorse della rete in base all’autenticazione dell’identità: autorizza gli utenti con un token software multifattore (che coinvolge il numero di identificazione personale del dispositivo, il numero di serie e altri identificatori univoci)Primacollegandoli. Il processo di autenticazione è più approfondito (poiché una semplice password è probabilmente vulnerabile agli attacchi di phishing): richiede non solo login e password, ma anche geolocalizzazione, dati biometrici e altri dati.

Come si presenta un flusso di lavoro SPD

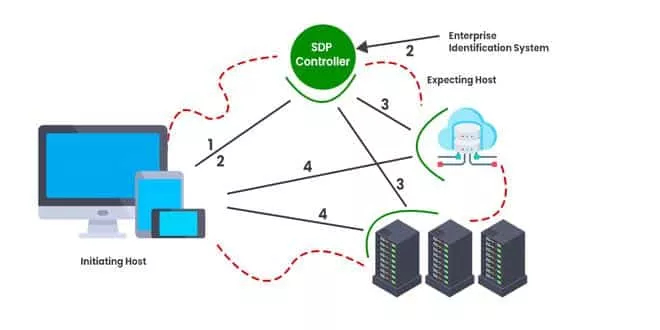

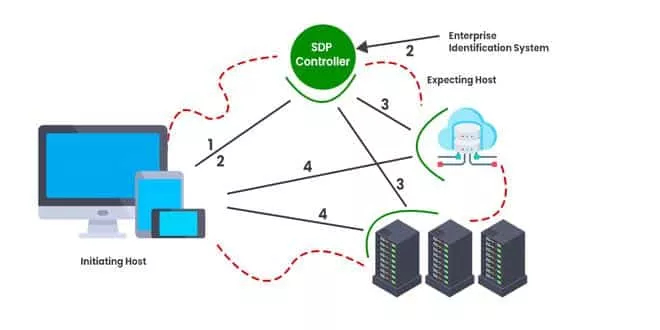

Gli SDP utilizzano un approccio zero-trust (non fidarsi mai, verificare sempre): nega l'accesso a meno che un utente non autentichi la propria identità. Esistono diversi tipi di soluzioni SDP, ma una normale architettura SDP include due elementi principali: aOspite dell'SDPEcontrollore SDP. UNSDP Host gestisce le connessioni tra dispositivi e applicazioni.È di due tipi:

- UNHost inizialecollega i dispositivi a uncontrollore SDP. Fornisce informazioni su chi sta tentando di connettersi alla rete, richiede un elenco diAccettare gli hoste crea aMutuo Transport Layer Security (TLS)connessione con loro.

- UNAccettazione dell'ospitecollega i dispositivi autenticati alle applicazioni richieste tramite uncontrollore SDP.

UNcontrollore SDPidentifica i dispositivi attraverso un sistema di identificazione (come geolocalizzazione, OpenID, Kerberos e così via). Dà anche accesso aAccettare gli host.

Quindi, un tipicoFlusso di lavoro SDPappare come segue:

- UNHost inizialeottiene un token multifattore e lo invia insieme alle credenziali dell'utente a uncontrollore SDP.

- ILcontrollore SDPpassa il token e le credenziali al sistema di identificazione. Una volta effettuata l'identificazione, il fornitore restituisce i diritti di accesso al filecontrollore SDP.

- ILcontrollore SDPtrova unAccettazione dell'ospiteche collegherà un dispositivo a una risorsa richiesta. Quindi ilHost inizialeottiene l'IP di quell'host.

- ILHost inizialesi collega aAccettazione dell'ospitetramite una connessione crittografata. In questo modo, l'SDP consente l'accesso degli utenti.

Fonte: GeeksforGeek

Fonte: GeeksforGeekCos’è una rete privata virtuale (VPN)?

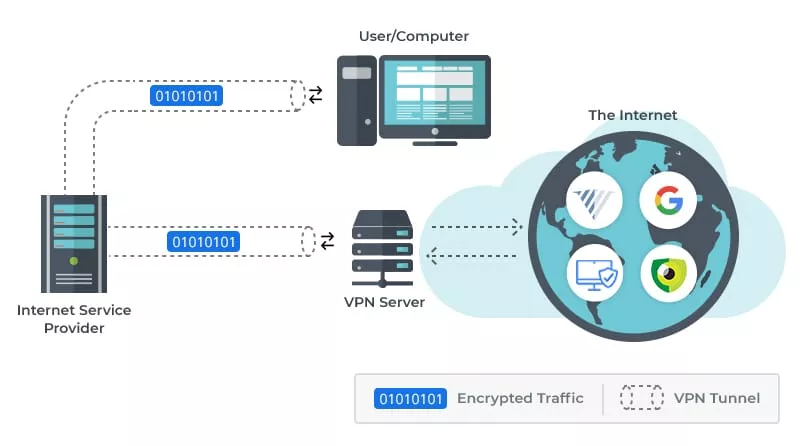

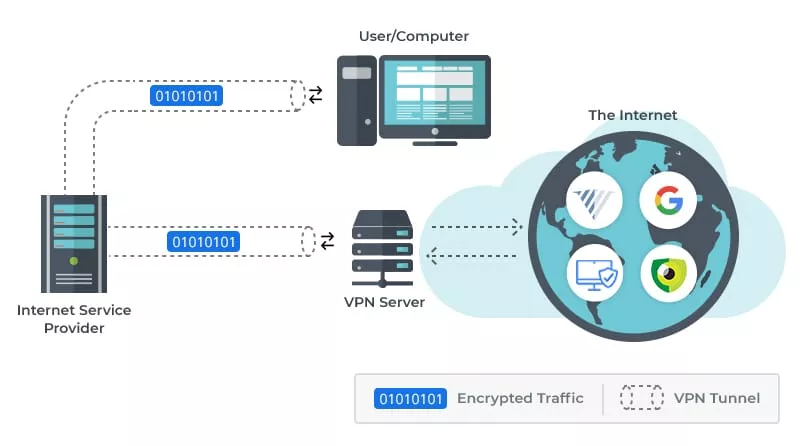

Al prossimo. Una VPN ti fornisce un tunnel Internet privato che crea una connessione potentemente crittografata tra diversi dispositivi. Garantisce che i tuoi dati viaggino in sicurezza senza intercettazioni, intercettazioni e censure. Esistono client VPN persia per scopi personali che aziendali, come proteggere la tua presenza online o proteggere e controllare l'accesso all'infrastruttura aziendale.

Come funziona la VPN

Una VPN funziona come una rete crittografata che funziona su una rete non crittografata, come Internet. Agisce come intermediario quando vai online. Innanzitutto, una VPN oscura l’identità dell’utente, fornendo un indirizzo IP anonimo, una nuova identità online. Nasconde la loro posizione e il tipo di dispositivo e rende il contenuto dei loro dati illeggibili a terzi.

Leggi anche:Recensione di AceThinker Fone Keeper: fa davvero la differenza

Come nel caso dell’SDP, è possibile utilizzare la VPN per proteggere l’infrastruttura di un’azienda. Crittografa i tunnel tra le reti aziendali e gli utenti finali autorizzati. Il tunnel protegge tutto il traffico tramite crittografia utilizzando protocolli come OpenVPN, IKEv2 e WireGuard. Ti consente di accedere alla rete interna da qualsiasi luogo in cui sei connesso a Internet, senza esporre la tua identità a estranei. Una volta autenticato, puoi ottenere risorse in una rete affidabile. In questo modo, solo chi è connesso alla VPN può accedere a risorse specifiche e avere una visione dell’attività di rete, riducendo così la possibilità di attacchi informatici.

Fonte: WPWhiteSecurity.Com

Fonte: WPWhiteSecurity.ComSDP vs VPN: elenco dei pro e dei contro

SDP e VPN sono entrambe ottime opzioni per stabilire comunicazioni crittografate, ma ognuna presenta vantaggi e svantaggi. Scopriamo quali sono.

Vantaggi dell’SDP

Oltre a un elevato livello di sicurezza della rete, l'SDP offre i seguenti vantaggi:

- Supporto per una vasta gamma di dispositivi (incluso Internet of Things (IoT)). SDP protegge le connessioni per qualsiasi dispositivo che richieda una serie di dati (non solo password e login) come credenziali.

- Superficie di attacco della rete ridotta. Un SDP riduce la possibilità di un attacco di rete poiché limita un ampio accesso alla rete e nasconde le risorse aziendali agli hacker. In questo caso, un SDP fornisce un accesso granulare a tutte le risorse, creando perimetri attorno a ciascuna risorsa. Ciò significa che l’SDP garantisce l’accesso solo quando è necessario per svolgere un’attività da svolgere, diminuendo la possibilità di minacce alla rete.

- Applicazione della politica Zero Trust. Al centro dell’SDP c’è la politica “non fidarsi mai, verificare sempre”, il che significa che un dispositivo o un utente sarà considerato attendibile solo quando un controller SDP lo identifica.

- Scalabilità e flessibilità. All'interno di un SDP, è più semplice aggiungere una nuova risorsa (applicazione, server o database) perché puoi semplicemente aggiungerla a un host accettante esistente (contrariamente ai modelli tradizionali in cui è necessario aggiungere la risorsa a tutte le soluzioni di sicurezza informatica utilizzate).

- Trasferimenti di dati crittografati. Un SDP crittografa tutte le connessioni tra host e controller (ad esempio, tramite una connessione TLS reciproca).

Inconvenienti dell’SDP

Naturalmente, la soluzione SDP non è priva di svantaggi:

- Vulnerabilità del controllore. I controller sono vitali nell'architettura SDP perché collegano i dispositivi alle risorse protette. Quindi, se sono offline, collegarne uno alla rete sarà un gioco da ragazzi.

- Interruzione della rete durante l'integrazione dell'SDP. Se scelta come soluzione per una grande azienda, la soluzione SDP può interrompere la rete e l'infrastruttura poiché tutti i dispositivi e le applicazioni dovranno essere riconfigurati.

- Aggiornamenti della configurazione per le applicazioni. Gli amministratori di sistema richiederanno molto tempo per aggiornare tutte le app e le risorse quando le integreranno con la soluzione SDP.

- Limitazioni del dispositivo. Sebbene l'SDP supporti molti dispositivi moderni, collegare vecchi router o dispositivi specifici del fornitore al software SDP può essere problematico.

Quindi, come possiamo vedere, sebbene un SDP sostenga in modo significativo la sicurezza della rete, potrebbero esserci alcune sfide durante la sua realizzazione.

Vantaggi della VPN

Ora vediamo cosa ha da offrire una VPN:

- Connessione sicura.La VPN fornisce sicurezza online di alta qualità attraverso algoritmi di crittografia di prim’ordine. Crittografa tutto il tuo traffico e allontana i tuoi dati da occhi indiscreti.

- Sicurezza attraverso l'anonimato.Una VPN ti fornisce una nuova identità online anonima, che aumenta la tua sicurezza quando sei online, impedendo a qualcuno di curiosare nella tua attività.

- Rimozione delle restrizioni geografiche.Puoi accedere ai contenuti geo-bloccati nella tua zona o lavorare da varie località in tutto il mondo, senza guardarti alle spalle quando ti connetti al Wi-Fi pubblico.

- Manutenzione ridotta.Una VPN rimane un’opzione relativamente conveniente e di facile manutenzione, soprattutto se la usi da molto tempo. Usare un client VPN di alto livello non significa dover spendere una fortuna. Fortunatamente, ci sono molte opzioni convenienti a prezzi ragionevoli.

Inconvenienti della VPN

Allo stesso tempo, ecco dove una VPN potrebbe rimanere indietro:

- Velocità di connessione più lente.La crittografia e il reindirizzamento del traffico richiedono tempo e possono rallentare la connessione Internet. Tuttavia, l’utilizzo dei migliori servizi VPN con protocolli veloci e un’infrastruttura solida renderà i cali di velocità praticamente invisibili.

- Accesso a livello di rete. Questo punto si riferisce direttamente alla mancanza di sicurezza granulare: una volta che un utente si connette alla rete tramite una VPN, lo faaccesso illimitato a tutte le risorse. Ciò potrebbe significare che alcuni utenti non amministratori possono entrare in possesso di infrastrutture critiche (quando non dovrebbero).

- Connessioni instabili.Sfortunatamente, le interruzioni della connessione potrebbero non essere insolite quando si utilizza una VPN. E quando la tua connessione crittografata fallisce, lo stesso vale per le tue difese online. Pertanto, è fondamentale utilizzare una VPN con funzionalità kill switch.

- Configurazione complessa.È essenziale configurare correttamente una VPN per prevenire eventuali fughe di dati e negare ai criminali informatici la possibilità di trovare scappatoie. Inoltre, la VPN dovrebbe essere monitorata attentamente in modo che non si interrompa, lasciando l’intera rete vulnerabile alle minacce esterne.

Detto questo, quando scegli un client VPN, dovresti assicurarti che disponga di un’infrastruttura solida e di funzionalità critiche come un kill switch.

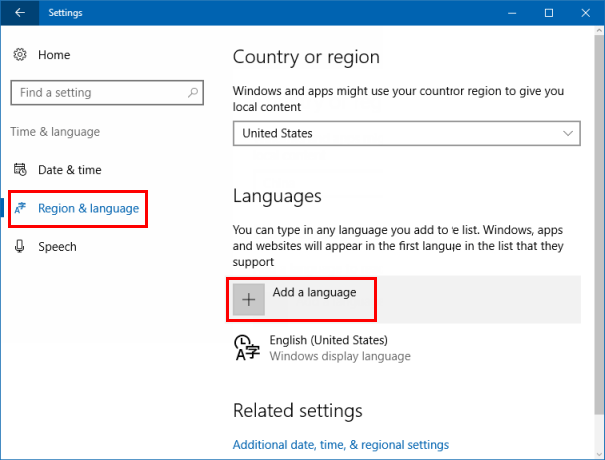

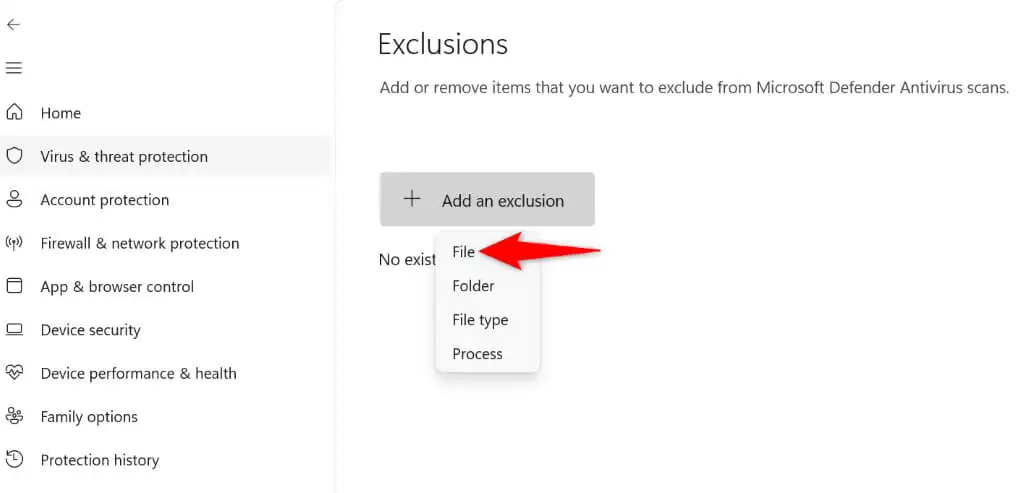

Come migliorare la tua sicurezza

Ultimo ma non meno importante... probabilmente lo saprai già a questo punto, ma non possiamo sottolineare abbastanza quanto possa essere pericoloso il regno di Internet. Quindi dovresti fare tutto il necessario per combattere la bestia (leggi terze parti invadenti che dovrebbero farsi gli affari propri). Ecco cosa puoi fare:

- Aggiorna il software.Per impedire agli hacker di sfruttare le vulnerabilità del software, tieni d'occhio ogni aggiornamento fornito per il software che utilizzi.

- Mantieni le tue password forti.Cambia le tue password di tanto in tanto per mantenere i tuoi dati al sicuro. Tieni presente che una password complessa è una lunga serie di simboli che non trasmettono alcuna informazione sensata. Inoltre, dovresti fare affidamento su un servizio di autenticazione a due fattori quando possibile. Ad esempio, oltre alla password sarebbe necessario digitare un codice ricevuto tramite telefono.

- Istruisciti.Immagina che l’ambiente online sia un vicolo buio dove potresti incontrare molti rischi. E per affrontare questi rischi, devi imparare a difenderti. Ecco perché dovresti saperne di più sui rischi per la sicurezza informatica che potresti incontrare. Inoltre, ogni azienda dovrebbe formare i propri dipendenti sulla sicurezza e assicurarsi che sappiano come proteggersi online.

- Utilizza una VPN (soprattutto su una rete pubblica).Una VPN aumenta la sicurezza e la privacy degli utenti, crittografando il loro traffico e mascherando il loro indirizzo IP. Se stai cercando un'opzione affidabile, dai un'occhiata a VeePN, che può funzionare su un massimo di 10 dispositivi, inclusi i router. VeePN fornisce una crittografia di prim'ordine sotto forma di doppia VPN e una serie di funzionalità vitali che aumenteranno la tua sicurezza online (il kill switch è una di queste!).

SDP vs VPN: una conclusione

SDP e VPN sono soluzioni distinte per mantenere la sicurezza online. Sebbene ognuno abbia i suoi svantaggi, i vantaggi di entrambi superano i loro svantaggi. Gli SDP hanno un successo aziendale meno comprovato poiché sono più recenti delle VPN. Nonostante ciò, stanno guadagnando attivamente terreno nel settore. Se desideri aumentare la sicurezza aziendale, dovresti valutare i pro e i contro di entrambe le soluzioni prima di sceglierne una. E se cerchi di rafforzare la tua sicurezza personale e online, un client VPN è un modo sicuro per farlo.

Domande frequenti

L'SDP è una VPN?

No. Un parametro definito dal software (SDP) e una rete privata virtuale (VPN) sono soluzioni di sicurezza informatica diverse. Mentre l’SDP si basa sulla segmentazione e sull’autenticazione dell’utente per sviluppare un perimetro protettivo, la VPN crea un tunnel che fornisce una connessione sicura e crittografata tra i dispositivi e Internet.

Cos'è l'SDP nel networking?

Un SDP è una soluzione efficace per la sicurezza della rete. Ha lo scopo di nascondere le reti e la loro infrastruttura agli aggressori o agli utenti non autorizzati.

Cos’è la sicurezza SDP?

Un SDP utilizza un approccio zero-trust: limita l’accesso alla rete a meno che un utente non verifichi la propria identità. Inoltre, l’SDP fornisce un accesso granulare, il che significa che l’utente non entra in possesso di tutte le risorse ma di una specifica a cui può accedere.