Pirmą kartą matyta 2023 m. kovo mėn., Akira yra išpirkos reikalaujanti programa, skirta Windows ir Linux sistemoms. Ji greitai atsirado ir padarė keletą aukų įvairių šalių organizacijose. „Akira“ taip pat taikoma skirtingiems pramonės sektoriams. Svarbu perspėti, kad ši „Akira“ neturi jokių žinomų įrodymų, kad būtų susijusi su kita išpirkos reikalaujančia programine įranga tuo pačiu pavadinimu nuo 2017 m. Ekspertai nustatė „Akira“ ir „Conti“ išpirkos programų panašumų, pvz., failų tipų išskyrimo sąrašą, katalogų išskyrimų sąrašą ir failų uodegos struktūrą. Tai rodo, kad autoriai naudojo nutekintą „Conti“ išpirkos programinės įrangos šaltinio kodą. 2023 m. birželio mėn.„Avast“ išleido nemokamą „Akira“ iššifravimo priemonę, skirtą „Windows“.ir dirba su Linux varianto iššifruotoju. Tačiau tai nereiškia, kad Akira nekelia grėsmės įmonėms ir organizacijoms visame pasaulyje. Taip yra todėl, kad „Akira“ išpirkos reikalaujantys aktoriai grasina nutekinti pavogtus duomenis. Todėl darbas su prevencija yra geriausias sprendimas prieš „Akira“ išpirkos reikalaujančią programinę įrangą.

Kokia kenkėjiška programa yra Akira?

Akira ransomware yra kriptovaliutų išpirkos reikalaujanti programinė įranga, kuri užšifruoja duomenis ir modifikuoja visų paveiktų failų pavadinimus pridėdama plėtinį ".akira". Tai nauja išpirkos reikalaujančių programų šeima, kuri pirmą kartą buvo panaudota kibernetinių nusikaltimų atakoms 2023 m. kovo mėn. Akira išpirkos reikalaujanti programa plinta įmonės tinkle ir, gavusi prieigą, taikosi į kelis įrenginius. Prieš šifruodama failus, išpirkos reikalaujanti programa vengia tam tikrų aplankų, įskaitant šiukšliadėžę, sistemos apimties informaciją, įkrovą, sistemos failus, taip pat konkrečius failus, exe. .dll, .msi ir .sys plėtiniai.Akira išpirkos reikalaujančios programinės įrangos Windows ir Linux versijos yra labai panašios savo įrenginių šifravimu, tačiau Linux versijoje naudojama Crypto++ biblioteka, o ne Windows CryptoAPI. Prieš užšifruodama ji išfiltruoja jautrius ir svarbius aukų duomenis ir grasina juos nutekinti, nebent jie sumokės už užmokestį. Ši taktika, žinoma kaip dvigubas turto prievartavimas, yra įprastas įsilaužėlių pelno metodas. „Akira“ naudoja AES ir RSA šifravimo derinį aukų failams užrakinti. Išplėstinis šifravimo standartas (AES) yra stiprus šifravimas, taip pat naudojamas kibernetiniam saugumui. Rivest-Shamir-Adleman (RSA) šifravimo algoritmas yra asimetrinis šifravimo algoritmas.

Viskas, ką žinome apie „Akira“ išpirkos reikalaujančią programą

Šiame sąraše yra pagrindinė informacija apie naują išpirkos reikalaujančią programinę įrangą, žinomą kaip Akira.Patvirtintas vardas

- Akira virusas

Grėsmės tipas

- Ransomware

- Kripto virusas

- Failų spintelė

- Dvigubas turto prievartavimas

Šifruotų failų plėtinys

- .akira

Išpirkos reikalaujantis pranešimas

- akira_readme.txt

Aptikimo vardai

- AvastWin64: RansomX-gen [Ransom]

- AVGWin64: RansomX-gen [Ransom]

- EmsisoftGen: Variant.Midie.124870 (B)

- KasperskyTrojan-Ransom.Win64.Akira.a

- MalwarebytesKenkėjiška programa.as.21800722

- MicrosoftIšpirka:Win64/Akira.GID!MTB

Ransomware šeima, tipas ir variantas

- Akira ransomware yra pagrįsta nutekėjusiu Conti ransomware šaltinio kodu

- Tai nėra ta pati „Akira“ išpirkos reikalaujanti programa, sukurta 2017 m

Paskirstymo būdai

- Trojos arklys

- Silpni įgaliojimai

- „Drive-by“ atsisiuntimų atakos

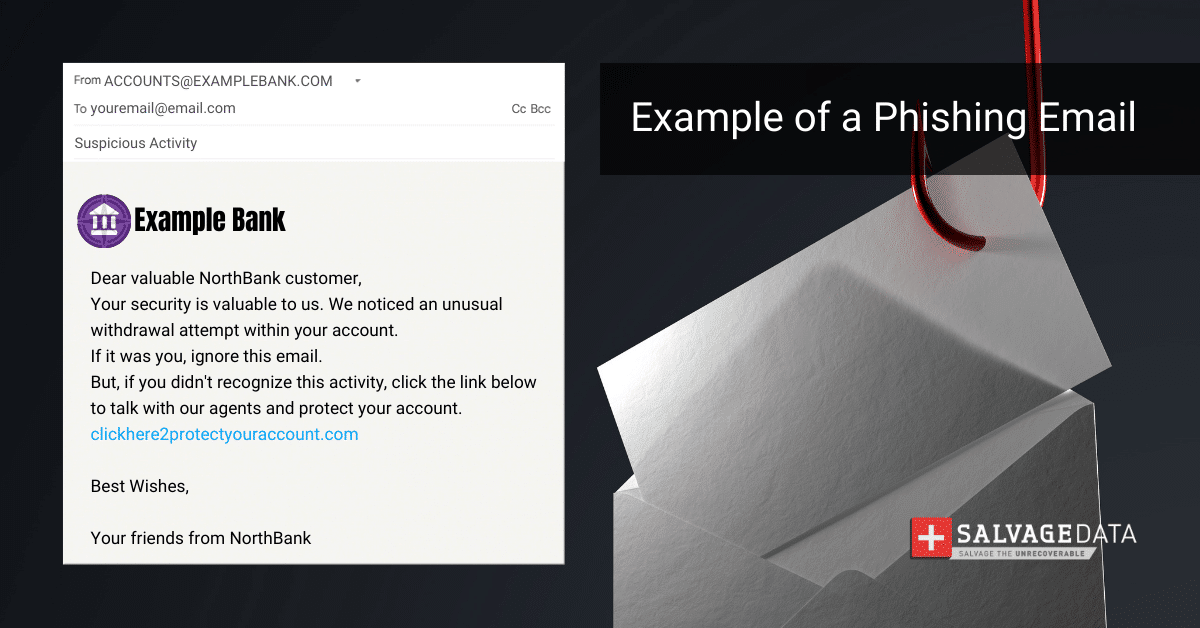

- Sukčiavimo el. laiškai

- Kenkėjiškos svetainės

Pasekmės

Siūloma skaityti:BlackSuit Ransomware: Visas vadovas

- Duomenų išfiltravimas

- Failų šifravimas

- Ransomware plinta per šoninį judėjimą

Ar yra nemokamas iššifruotojas?

Taip. Nors „Akira“ yra naujausia kenkėjiška programa (pirmą kartą pastebėta 2023 m. kovo mėn.), „Avast“ buvo išleista 2023 m. birželio mėn.nemokamas iššifravimo raktas64 bitų ir 32 bitų Windows sistemoms.Avast labai rekomenduoja naudoti64 bitų iššifratorius, nes išpirkos reikalaujanti programa taip pat yra 64 bitų. Tačiau jei jūsų sistema to nepalaiko, jie taip pat išleido a32 bitų iššifratorius.

Akira ransomware simptomai

- Šifruoti duomenys su plėtiniu .akira, pridėti prie visų paveiktų failų pavadinimų

- Darbalaukyje ir kiekviename aplanke pasirodo išpirkos raštas, nuolaidžiaujančiu tonu paaiškinantis, kad lengviausia grįžti į normaliai veikiančią įmonę – sumokėti išpirką.

- Dvigubo turto prievartavimo technika, kai užpuolikai išfiltruoja ir užšifruoja aukos duomenis ir grasina parduoti arba nutekinti pavogtus duomenis tamsiajame internete, jei nebus sumokėta išpirka.

- Įsiskverbimas į įmonių tinklus ir šoninis plitimas į kitus įrenginius

- Užmaskuotas kaip teisėtas turinys, dėl kurio aukos pačios nesąmoningai paleidžia kenkėjišką programą

Kas yra Akiros išpirkos raštelyje

„Akiros“ išpirkos raštelis turi nuolaidžiavimo toną ir paaiškina veiksmus, kurių turi imtis aukos, kad gautų savo duomenis. Jame taip pat yra unikalus slaptažodis, kurį kiekviena auka gali naudoti derantis su įsilaužėlių grupe. Raštelyje rašoma, kad paprasčiausias kelias atgal į normaliai funkcionuojančią įmonę – sumokėti išpirką.Nemokėkite išpirkos ir nesiderėkite su grėsmės veikėjais. Nedelsdami susisiekite su „SalvageData“ ekspertais, kad atkurtų failus, ir vietines institucijas, kad praneštų apie išpirkos reikalaujančią programinę įrangą.

Kaip Akira užkrečia kompiuterį ar tinklą

Akira ransomware yra pavojinga kenkėjiška programa, kuri gali užkrėsti kompiuterį ar tinklą keliais būdais, įskaitant:

- Šlamštas ir sukčiavimo el. laiškai, kurie apsimeta teisėtais verslais. Sukčiai siunčia el. laiškus, kurie atrodo iš teisėtų įmonių, tokių kaip PayPal, UPS, FedEx ir kt. Šiuose el. laiškuose yra nuorodų arba priedų, kurie kelia pavojų jūsų duomenims ir tinklui. Vienu nuorodos spustelėjimu arba vienu priedo atsisiuntimu galite užblokuoti visus iš jūsų tinklo.

- Trojos arklys.Trojos arklys yra programinės įrangos tipas, kuris žada atlikti vieną užduotį, bet vykdo kitą, dažniausiai kenkėjišką. Jie pateikiami netikrų programų, priedų ir kitų tipų failų pavidalu, apgaudinėjant aukas.

- Infiltruotas tinklas.Ransomware pažeidžia įmonės tinklą ir plinta į kitus įrenginius. Prieš šifruodama failus, išpirkos reikalaujanti programa vengia tam tikrų aplankų ir konkrečių Windows sistemos failų su plėtiniais .exe, .lnk, .dll, .msi ir .sys.

- Kenkėjiškos svetainės.Užkrėstos svetainės automatiškai atsisiunčia kenkėjišką programą į aukos kompiuterį arba tinklą.

- Nulaužtos programinės įrangos diegimas.Įsilaužėliai naudoja obfuskatoriaus technologiją kartu su kitais metodais, kad užkrėstų įrenginį vartotojui to nežinant. Nulaužtos programinės įrangos diegimas leidžia kenkėjiškiems failams patekti į sistemą.

Kaip veikia Akira ransomware

Kai „Akira“ išpirkos reikalaujanti programa gaus prieigą prie kompiuterio ar tinklo, ji užšifruos aukos failus naudodama sudėtingus šifravimo algoritmus. Aukos failai bus pridėti su plėtiniu .akira. Išpirkos reikalaujanti programa pažeidžia įmonės tinklą ir išplinta į kitus įrenginius. Prieš užšifruodama duomenis, Akiraransomware pasklis visame tinklenaudojant nuotolinio darbalaukio protokolą (RDP). Štai kodėl labai svarbu segmentuoti tinklą ir blokuoti vartotojų prieigą prie duomenų, kurių jiems nereikia užduotims atlikti. Tai neleis grėsmėms plisti per šoninį judėjimą. Akira taip pat ištrina šešėlines kopijas ir atsargines kopijas iš sistemos. Akira ransomware atakos procesas apima du pagrindinius etapus: išfiltravimą ir šifravimą. Čia yra proceso suskirstymas:

Eksfiltracija

Prieš paleisdami Akira ransomware šifravimo tvarką ir paskelbdami išpirkos reikalavimą, kibernetiniai nusikaltėliai išfiltruoja duomenis iš įsilaužtų įmonių tinklų. „Akira“ išpirkos reikalaujanti programa paprastai naudoja nuosavus įrenginio išteklius duomenims išfiltruoti ir taip smarkiai apkrauna sistemos išteklius. Užpuolikams išfiltravus aukos duomenis ir pagrasinus parduoti arba nutekinti pavogtus duomenis tamsiajame žiniatinklyje, jei išpirka nebus sumokėta. Jų nutekėjusios svetainės dizainas yra žalias, o ekrano pavadinimas primena „popssi“980. populiarus 1988 m. anime filmas tuo pačiu pavadinimu.

Šifravimas

Prieš šifruodama failus, išpirkos reikalaujanti programa vengia tam tikrų aplankų, įskaitant šiukšliadėžę, sistemos apimties informaciją, įkrovą, programos duomenis ir „Windows“, taip pat konkrečius „Windows“ sistemos failus su plėtiniais .exe, .lnk, .dll, .msi ir .sys. „Akira“ išpirkos reikalaujanti programinė įranga užšifruoja aukos failus, naudodama tokius AES-thms2 šifravimo būdus, naudodama sophionistic56. Kai šifravimas baigtas, aukos failai užrakinami ir jų negalima pasiekti.

Kaip susidoroti su „Akira“ išpirkos reikalaujančios programos ataka

Pirmas žingsnis norint atsigauti po Akira atakos yra izoliuoti užkrėstą kompiuterį, atjungiant jį nuo interneto ir pašalinant visus prijungtus įrenginius. Tada turite susisiekti su vietos valdžios institucijomis. JAV gyventojams ir įmonėms tai yravietos FTB biurasirInterneto nusikaltimų skundų centras (IC3).Norėdami pranešti apie išpirkos reikalaujančios programos ataką, turite surinkti visą informaciją apie ją, įskaitant:

- Išpirkos užrašo ekrano nuotraukos

- Bendravimas su Akira aktoriais (jei tokių turite)

- Šifruoto failo pavyzdys

Tačiau, jei noritesusisiekti su specialistais, tada nieko nedaryk.Palikite kiekvieną užkrėstą įrenginį tokį, koks jis yrair paprašyti anavarinio išpirkos reikalaujančių programų pašalinimo paslauga. Sistemos paleidimas iš naujo arba išjungimas gali pakenkti atkūrimo paslaugai. Užfiksavus veikiančios sistemos RAM gali padėti gauti šifravimo raktą, o užfiksavus lašintuvo failą gali būti atvirkštinė inžinerija, todėl duomenys gali būti iššifruoti arba suprasti, kaip ji veikia.neištrinti išpirkos reikalaujančios programosir saugokite visus išpuolio įrodymus. Tai svarbu dėlskaitmeninė kriminalistikakad ekspertai galėtų atsekti įsilaužėlių grupę ir juos identifikuoti. Institucijos gali naudoti užkrėstos sistemos duomenisištirti užpuolimą ir surasti atsakingąjį.Kibernetinės atakos tyrimas nesiskiria nuo bet kurio kito kriminalinio tyrimo: norint surasti užpuolikus, reikia įrodymų.

1. Susisiekite su savo Reagavimo į incidentus teikėją

Reagavimas į kibernetinį incidentą – tai reagavimo į kibernetinio saugumo incidentą ir jo valdymo procesas. Reagavimo į incidentus saugotojas yra paslaugų sutartis su kibernetinio saugumo tiekėju, leidžianti organizacijoms gauti išorinę pagalbą kibernetinio saugumo incidentams. Ji suteikia organizacijoms struktūrizuotą patirtį ir paramą per saugos partnerį, leidžiančią joms greitai ir efektyviai reaguoti įvykus kibernetiniam incidentui. Reagavimo į incidentą laikiklis suteikia organizacijoms ramybę ir siūlo ekspertų pagalbą prieš kibernetinio saugumo incidentą ir po jo. Specifinis reagavimo į incidentą laikmenos pobūdis ir struktūra skirsis priklausomai nuo teikėjo ir organizacijos reikalavimų. Geras reagavimo į incidentus laikiklis turėtų būti tvirtas, bet lankstus, teikdamas patikrintas paslaugas, kurios pagerintų organizacijos ilgalaikę apsaugą. Jei susisieksite su savo IR paslaugų teikėju, jis pasirūpins viskuo kitu. Tačiau jei nuspręsite pašalinti išpirkos reikalaujančią programinę įrangą ir atkurti failus kartu su IT komanda, galite atlikti kitus veiksmus.

2. Nustatykite išpirkos reikalaujančią programinę įrangą

Jūs galitenustatyti, kuri išpirkos programaužkrėtė jūsų kompiuterį failo plėtiniu (kai kurios išpirkos reikalaujančios programos naudoja failo plėtinį kaip savo pavadinimą), arba jis bus nurodytas išpirkos rašte. Turėdami šią informaciją galite ieškoti viešojo iššifravimo rakto. Taip pat galite patikrinti išpirkos reikalaujančios programos tipą pagal jo IOC. Kompromiso rodikliai (IOC) yra skaitmeniniai užuominos, kurias kibernetinio saugumo specialistai naudoja norėdami nustatyti sistemos pažeidimus ir kenkėjišką veiklą tinkle ar IT aplinkoje. Iš esmės tai yra skaitmeninės įrodymų, paliktų nusikaltimo vietoje, versijos, o potencialūs IOC apima neįprastą tinklo srautą, privilegijuotus vartotojų prisijungimus iš užsienio šalių, keistas DNS užklausas, sistemos failų pakeitimus ir kt. Kai aptinkamas IOC, saugos komandos įvertina galimas grėsmes arba patvirtina jos autentiškumą. IOC taip pat pateikia įrodymų, prie ko užpuolikas turėjo prieigą, jei įsiskverbė į tinklą.

Akira Ransomware IOC

Kompromiso rodikliai (IOC) yra tinkle arba operacinėje sistemoje pastebėti artefaktai, kurie labai patikimai rodo kompiuterio įsibrovimą. IOC gali būti naudojami anksti aptikti būsimus atakos bandymus, naudojant įsibrovimo aptikimo sistemas ir antivirusinę programinę įrangą.Windows versijos

- 3c92bfc71004340ebc00146ced294bc94f49f6a5e212016ac05e7d10fcb3312c

- 5c62626731856fb5e669473b39ac3deb0052b32981863f8cf697ae01c80512e5

- 678ec8734367c7547794a604cc65e74a0f42320d85a6dce20c214e3b4536bb33

- 7b295a10d54c870d59fab3a83a8b983282f6250a0be9df581334eb93d53f3488

- 8631ac37f605daacf47095955837ec5abbd5e98c540ffd58bb9bf873b1685a50

- 1b6af2fbbc636180dd7bae825486ccc45e42aefbb304d5f83fafca4d637c13cc

- 9ca333b2e88ab35f608e447b0e3b821a6e04c4b0c76545177890fb16adcab163

- d0510e1d89640c9650782e882fe3b9afba00303b126ec38fdc5f1c1484341959

- 6cadab96185dbe6f3a7b95cf2f97d6ac395785607baa6ed7bf363deeb59cc360

Linux versija

- 1d3b5c650533d13c81e325972a912e3ff8776e36e18bca966dae50735f8ab296

3. Pašalinkite išpirkos reikalaujančią programinę įrangą ir pašalinkite išnaudojimo rinkinius

Prieš atkurdami duomenis, turite užtikrinti, kad jūsų įrenginyje nėra išpirkos reikalaujančių programų ir kad užpuolikai negalės surengti naujos atakos naudodami išnaudojimo rinkinius ar kitus pažeidžiamumus. Išpirkos reikalaujančių programų pašalinimo paslauga gali ištrinti išpirkos reikalaujančią programinę įrangą, sukurti teismo ekspertizės dokumentą tyrimui, pašalinti pažeidžiamumą ir atkurti jūsų duomenis. Norėdami karantinuoti ir pašalinti kenkėjišką programinę įrangą, naudokite kovos su kenkėjiškomis programomis ir (arba) programinę įrangą.

Svarbu:Susisiekę su išpirkos reikalaujančių programų pašalinimo tarnybomis galite užtikrinti, kad jūsų kompiuteryje ir tinkle nebūtų „Akira“ išpirkos reikalaujančios programos pėdsakų. Be to, šios paslaugos gali pataisyti jūsų sistemą ir užkirsti kelią naujoms atakoms.

4. Duomenims atkurti naudokite atsarginę kopiją

Atsarginės kopijos yra efektyviausias būdas atkurti duomenis. Atsižvelgdami į duomenų naudojimą, būtinai darykite atsargines kopijas kasdien arba kas savaitę.

5. Susisiekite su išpirkos reikalaujančių programų atkūrimo tarnyba

Jei neturite atsarginės kopijos arba jums reikia pagalbos pašalinant išpirkos reikalaujančią programinę įrangą ir pažeidžiamumą, turėtumėte susisiekti su duomenų atkūrimo tarnyba. Išpirkos sumokėjimas negarantuoja, kad jūsų duomenys bus jums grąžinti. Vienintelis garantuotas būdas atkurti kiekvieną failą yra turėti atsarginę jo kopiją. Jei to nepadarysite, išpirkos reikalaujančių programų duomenų atkūrimo paslaugos gali padėti iššifruoti ir atkurti failus. „SalvageData“ ekspertai gali saugiai atkurti failus ir neleisti, kad „Akira“ išpirkos reikalaujančios programos vėl atakuotų jūsų tinklą. Taip pat siūlomeskaitmeninė teismo ekspertizės ataskaitakuriuos galite naudoti tolesniam tyrimui ir suprasti, kaip įvyko kibernetinė ataka. Kreipkitės į mūsų ekspertus 24 valandas per parą, 7 dienas per savaitę, kad gautumėte skubios atkūrimo paslaugos.

Užkirsti kelią „Akira“ išpirkos reikalaujančių programų atakai

Išpirkos reikalaujančių programų prevencija yra geriausias duomenų saugumo sprendimas. yra lengviau ir pigiau nei atsigauti nuo jų. „Akira“ išpirkos reikalaujanti programa gali kainuoti jūsų verslo ateitį ir netgi uždaryti duris. Tai yra keli patarimai, kaip užtikrinti, kadišvengti ransomware atakų:

- Antivirusinė ir kenkėjiška programa

- Naudokite kibernetinio saugumo sprendimus

- Naudokite stiprius slaptažodžius

- Atnaujinta programinė įranga

- Atnaujinta operacinė sistema (OS)

- Ugniasienės

- Turėkite atkūrimo planą (žr. mūsų išsamų vadovą, kaip sukurti duomenų atkūrimo planą)

- Suplanuokite reguliarias atsargines kopijas

- Neatidarykite el. laiško priedo iš nežinomo šaltinio

- Nesisiųskite failų iš įtartinų svetainių

- Nespauskite skelbimų, nebent nesate tikri, kad tai saugu

- Pasiekite svetaines tik iš patikimų šaltinių