Jūsų verslo duomenys, be kita ko, yra varomoji jų tobulinimo, inovacijų ir konkurencijos jėga. Negalite dirbti be svarbių duomenų. Taip pat yra duomenų taisyklės, skirtos apsaugoti jūsų įmonės ir jos klientų slaptus duomenis. Deja, kasdien tenka susidurti su vidinių ir pašalinių asmenų duomenų saugumo grėsmėmis. Duomenys lemia valdymo efektyvumą ir bendrą įmonės sėkmę. Be to, duomenų atkūrimas yra toks pat svarbus kaip duomenų praradimo prevencija, kad būtų išvengta verslo trikdžių. Tinkamai supratus dabartines tendencijas ir paklausą, jūsų pasiūlymas gali priartėti prie tikslinės auditorijos poreikių. Tai gali pastebimai padidinti jūsų įmonės IG. Be to, daug kartų lengviau kontroliuoti savo pozicijas konkurencijoje. Tačiau kartu su duomenų praradimu, vagyste ar nutekėjimu susijusios pasekmės didėja proporcingai tos informacijos vertei. Štai kodėl, atsižvelgiant į mūsų šiandieninį į klientus orientuotą skaitmeninį pasaulį, jūsų interesas yra padaryti viską, kas įmanoma, kad sumažintumėte galimą riziką.

Kas yra viešai neatskleista grėsmė

Insider Threats, taip pat žinomas kaipKenkėjiškas Insider, dažniausiai siejami su buvusiais ar esamais darbuotojais, rangovais ir bendradarbiais. Jis taip pat gali būti susijęs su kitais verslo partneriais, kurie gerai žino, kur saugoma neskelbtina informacija ir kaip ji saugoma. Vidinės grėsmės motyvai skiriasi ir gali apimti asmeninę naudą, kerštą, išorinių šalių prievartą, ideologinius įsitikinimus ar nepasitenkinimą organizacija. Dėl viešai neatskleistos grėsmės gali atsirasti finansinių nuostolių, žalos reputacijai, teisinių ir sužlugdytų duomenų, pasekmių ir reguliavimo sutrikimų. sumažinti viešai neatskleistas grėsmes, organizacijos įgyvendina įvairias priemones, įskaitant prieigos kontrolę, reguliarius saugumo mokymus, naudotojų veiklos stebėjimą, pareigų atskyrimą ir reagavimo į incidentus planus. Organizacijoms svarbu turėti išsamią viešai neatskleistos grėsmės mažinimo strategiją, apimančią aktyvų stebėjimą, aptikimą ir reagavimo mechanizmus, kad būtų sumažinta viešai neatskleistų asmenų keliama rizika.

Kas yra pašalinių asmenų grėsmės

Pašaliniai pavojai daugiausia siejami su aktyviomis kibernetinėmis atakomis ir įsilaužėlių gaujomis arba pasyviomis, apimančiomis vartotojų sekimą arba tinklo pasiklausymą. Kibernetinis šnipinėjimas, kibernetinis karas ir įsilaužimas yra labiausiai paplitusios kibernetinės grėsmės. Šios grėsmės dažnai yra finansiškai motyvuotos, siekiant pavogti pinigus ar vertingą informaciją. Įsilaužėlių taktikos ir metodų supratimas yra ypač svarbus siekiant sumažinti galimą riziką, nes šie užpuolikai yra agresyvūs ir atkaklūs. Kad netaptų pašalinių grėsmių aukomis, organizacijos turėtų investuoti į aukštos kokybės kibernetinio saugumo sistemas ir užtikrinti, kad visi įsilaužimo momentai veikia organizacijose. Svarbu pažymėti, kad vidinio ir pašalinio grėsmės gali sutapti, o išoriniai veikėjai dažnai naudojasi savų klaidomis.

Insider vs Outsider Threats

Tiek viešai neatskleistos, tiek pašalinės grėsmės gali padaryti didelę žalą organizacijai, tačiau skirtingais būdais. Vidinės grėsmės kyla iš organizacijos asmenų, turinčių leidimą pasiekti neskelbtinus duomenis ir sistemas. Tai gali būti arba piktybiški viešai neatskleista asmenys, kurie tyčia siekia pakenkti organizacijai, arba nepiktybiški viešai neatskleista asmenys, kurie netyčia padaro žalą dėl aplaidumo ar sąmoningumo stokos. Žala, kurią sukelia viešai neatskleista grėsmė, gali apimti duomenų pažeidimus, neskelbtinos informacijos nutekėjimą, intelektinės nuosavybės praradimą, veiklos sutrikimus, žalą reputacijai ir finansinius nuostolius. Vidinės grėsmės gali būti ypač žalingos dėl jų žinių apie organizacijos sistemas ir procesus, todėl jų veiklą gali būti sunkiau aptikti ir užkirsti kelią. Kita vertus, pašalinių grėsmių kyla iš asmenų, nepriklausančių organizacijai, neturinčių leistinos prieigos prie jos sistemų ir duomenų. Šios grėsmės dažnai apima bandymus gauti neteisėtą prieigą naudojant tokius metodus kaip įsilaužimas, sukčiavimas arba kenkėjiška programa. Pašalinės grėsmės gali sukelti panašią žalą, kaip ir viešai neatskleistos grėsmės, įskaitant duomenų pažeidimus, veiklos sutrikimus ir finansinius nuostolius. Tačiau gali būti mažesnė tikimybė, kad jie praras intelektinę nuosavybę, nes pašaliniai asmenys paprastai turi mažiau žinių apie organizacijos vidines sistemas ir procesus.

Viešai neatskleista kibernetinė grėsmė

Vidinės grėsmėsgalima suskirstyti į 5 pagrindines kategorijas:

Neatsakantys asmenys

Tai reiškia personalo narius, kurie yra apsaugoti nuo saugumo mokymų. Paprastai jie nėra blogų ketinimų, bet vis tiek gali patekti į saugumo pažeidimus, kuriuos sukelia jų aplaidumas arba tiesiog nežinojimas. Tyrimai rodo, kad vartotojai, kurie praeityje tapo sukčiavimo schemų aukomis, labiau linkę vėl eiti tuo keliu.

Netyčiniai veikėjai

Tai yra darbuotojai, kurie netyčia padaro pažeidimus dėl klaidingų sprendimų, užmaršumo ar nelaimingų atsitikimų, nors apskritai laikosi politikos ir demonstruoja gerą saugumo elgesį.

Vidinis susitarimas

Keletas inžinierių, vagiančių produktų planus, o paskui pasitraukusių, kad pradėtų savo konkurento įmonę, yra geras slapto susitarimo pavyzdys. Jis taip pat taikomas darbuotojams, kuriuos įdarbino kibernetiniai nusikaltėliai (dažniausiai norėdami pavogti informaciją).

Nuolatiniai kenkėjiški veikėjai

Tai susiję su darbuotojais, kurie siekia papildomų pajamų. Užuot atlikę didelį duomenų perdavimą, kuris gali iškelti vėliavas naudojant tradicinius tinklo stebėjimo įrankius, labiau tikėtina, kad jie išfiltruoja duomenis, kad būtų išvengta aptikimo ir būtų maksimaliai padidinta asmeninė nauda.

Nepatenkinti darbuotojai

Paskutinė kategorija gali reikšti daugybę elgesio porūšių. Tačiau paprastai yra sutelktas į nusivylusius darbuotojus. Ir jie įvykdo telišką, tyčinį sabotažą arba intelektinės nuosavybės vagystę.

Dažniausiai užpuolikai daugiausia dėmesio skiria „Neatsakiusių“ ir „Netyčinių veikėjų“ kategorijoms, nes jos rodo išnaudojamą pažeidžiamumą. Svarbu suvokti, kad viešai neatskleista rizika apima, bet neapsiriboja, tik darbuotojus. Tai taip pat gali būti kolegos, tiekėjai, rangovai ar net savanoriai, dirbantys įmonėje.

Pašalinės kibernetinės grėsmės

Sukčiavimo atakos

Šios atakos apima žmonių apgaudinėjimą, kad jie atskleistų neskelbtiną informaciją arba įdiegtų kenkėjišką programinę įrangą.

Ransomware atakos

Šios atakos apima įmonės duomenų šifravimą ir reikalavimą sumokėti mainais už iššifravimo raktą.

Paskirstytos paslaugų atsisakymo (DDoS) atakos

Šios atakos apima įmonės serverių perpildymą srautu, todėl jie tampa nepasiekiami teisėtiems vartotojams.

Kenkėjiškų programų atakos

Šios atakos apima įmonės sistemų užkrėtimą kenkėjiška programine įranga, kuri gali pavogti duomenis arba sugadinti sistemas.

Socialinės inžinerijos atakos

Šios atakos apima manipuliavimą žmonėmis, siekiant atskleisti neskelbtiną informaciją arba atlikti veiksmus, kurie kelia pavojų saugumui.

Valstybės remiami išpuoliai

Šiose atakose dalyvauja užsienio vyriausybės arba valstybės remiamos grupės, bandančios pavogti neskelbtiną informaciją arba sutrikdyti operacijas.

Kas yra žalingesnė: saviškių ir pašaliečių grasinimai

Klausimas, ar pašaliniai asmenys, ar savininkai kelia didesnę riziką saugumui, tebėra nuolatinių diskusijų objektas. Tai priklauso nuo įvairių veiksnių, pvz., grėsmės pobūdžio, susijusių duomenų ar sistemų jautrumo ir organizacijos saugumo priemonių efektyvumo. Kai kurie tyrimai rodo, kad viešai neatskleista grėsmė gali būti žalingesnė. Taip yra dėl didesnės prieigos galimybės ir aptikimo sunkumų. Kiti pabrėžia didelę žalą, kurią gali sukelti sudėtingi pašalinių išpuoliai. Galiausiai abiejų tipų grėsmės kelia didelę riziką, kurią organizacijos turi valdyti taikydamos veiksmingą saugumo praktiką.„Verizon“ 2021 m. duomenų pažeidimo tyrimų ataskaitapareiškė, kad80%kibernetinių atakų įvykdė pašaliniai asmenys. Prieš mažiau nei20%neteisėtų veiksmų, kuriuose dalyvauja viešai neatskleista informacija. Skaičiai atskleidžia klausimą tik iš statistinės perspektyvos. Dauguma kibernetinio saugumo ekspertų išeina suviešai neatskleista grėsmė yra rimtesnė, nes jas visada sunkiau aptikti.Pagrindiniai taikiniai yra finansų institucijos, viešasis administravimas prie vyriausybinių įstaigų ir sveikatos priežiūros sektorius. Todėl turėtų būti privaloma nustatyti griežtus protokolus, skirtus pramonės reikalavimams, pvz., HIPAA arba GSA atitikčiai, laikytis.

Skaityti daugiau:Duomenų saugos patarimai: 8 patikrinti būdai apsaugoti savo privatumą naudojant „Mac Dev“.

Kaip DLP apsaugo nuo Insider ir Outsider grėsmių

Geriausias būdas apsaugoti savo verslo duomenis yra taikyti visapusišką, į grėsmę orientuotą požiūrį į duomenų saugumą. Universalus duomenų apsaugos planas, užtikrinantis išsamų matomumą, nuolatinę kontrolę ir pažangią apsaugą nuo grėsmių, neatsižvelgiant į tai, kur jie kilę.

Norėdami įdiegti šį saugos modelį, turėsite ieškoti technologijų, pagrįstų šiais pagrindais:

Pagal matomumą

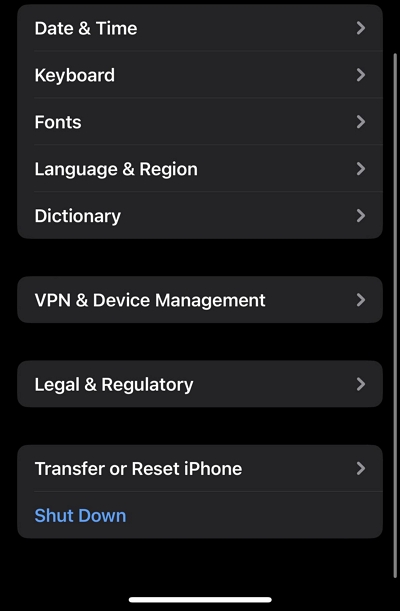

Kalbant apie saugumo technologijų vertinimą, matomumo gylis ir platumas yra vienodai svarbūs norint gauti visapusiškos aplinkos ir rizikos įžvalgos. Saugos administratoriai turi matyti viską, kas vyksta. Pasiteiraukite, ar jūsų tiekėjų teikiamos technologijos leis jums matyti ir rinkti duomenis iš visų galimų atakų spektro (pvz., tinklo struktūros, mobiliųjų įrenginių, el. pašto šifravimo ir žiniatinklio šliuzų, galutinių taškų, virtualios aplinkos ir debesies). Šios technologijos taip pat turi suteikti galimybę geriau susieti surinktus duomenis ir suprasti kontekstą, kad būtų galima priimti sprendimus.

Sutelktas į grėsmę

Šiuolaikiniai tinklai išplečia informaciją, pavyzdžiui, kas yra duomenys ir iš kur juos galima pasiekti. Neatsilikti nuo nuolat tobulėjančių kibernetinių atakų vektorių saugumo specialistams gali būti nemenkas iššūkis, o tai ilgainiui gali turėti įtakos gebėjimui kovoti su viešai neatskleistomis ir pašalinių grėsmėmis. Politika yra labai svarbi siekiant sumažinti atakos sritį, tačiau pažeidimų vis tiek pasitaiko. Ieškokite technologijų, kurios leidžia aptikti, suprasti ir sustabdyti grėsmes, kai jos patenka į tinklą. Susitelkti į grėsmes reiškia galvoti kaip užpuolikui. Tai reiškia, kad reikia taikyti matomumą, supratimą ir prisitaikymą prie aplinkos pokyčių. Tada plėtojama patikima apsauga, skirta grėsmėms sustabdyti.

Platformos pagrindu

Saugumui dabar reikalinga integruota atvirų ir judrių platformų sistema, apimanti viską. Įskaitant tinklą, debesį ir įrenginius. Ieškokite saugos platformos, kuri yra išplečiama, keičiamo dydžio ir gali būti centralizuotai valdoma, kad būtų galima nuosekliai valdyti. Tai ypač svarbu pažeidimams, kurie dažnai kyla dėl tų pačių pažeidžiamumų. Nepaisant to, ar juos lėmė saviškio, ar pašalinio asmens veiksmai. Tam reikia pereiti nuo paprastų taškinio saugumo priemonių diegimo. Saugos spragas integruojant platformą, kuri teikia keičiamo dydžio paslaugas ir programas, lengva įdiegti, stebėti ir valdyti.

Santrauka

Svarbiems verslo duomenims visada gresia pavojus, nesvarbu, ar tai yra viešai neatskleista informacija, pašalinis asmuo arba abi. Tačiau net griežti protokolai, atitiktis ir deramas patikrinimas gali nepavykti. Jei duomenys prarastų, pasikliaukite „SalvageData“ patirtimi, kad greitai atkurtumėte duomenis. Tiesiog susisiekite su mumis ir gaukite nemokamos konsultacijos dėl jūsų atvejo, nesvarbu, kas jį sukėlė. O visa kita leiskite pasirūpinti išpirkos reikalaujančių programų profesionalams.

![Kaip belaidžiu būdu perkelti failus iš iPhone į kompiuterį [Visas vadovas]](https://elsefix.com/statics/image/placeholder.png)