„LockBit Green“ yra naujas „LockBit“ išpirkos reikalaujančios programos variantas, apie kurį pirmą kartą pranešė kibernetinio saugumo kolektyvas „VX-Underground“. Jis pagrįstasnutekėjo „Conti ransomware“ šaltinio kodasir yra skirtas debesimis pagrįstoms paslaugoms taikyti. „LockBit Green“ yra trečioji „LockBit“ išpirkos reikalaujančios programos versija, kurios ankstesni variantai stebimi kaip „LockBit Red“ ir „LockBit Black“. „LockBit RaaS“ gauja išleido „LockBit Green“, kuri yra prieinama jų filialams naudojant „LockBit“ portalo kūrėjo funkciją. Gauja pakeitė savoVMware ESXI ransomware variantas, kuris yra verslo klasės, 1 tipo hipervizorius, kurį sukūrė VMware, skirtą virtualioms mašinoms diegti ir aptarnauti. „SalvageData“ ekspertai rekomenduoja imtis aktyvių duomenų saugos priemonių, tokių kaip reguliarios atsarginės kopijos, griežta kibernetinio saugumo praktika ir programinės įrangos atnaujinimas, kad apsaugotų nuo išpirkos reikalaujančių programų atakų. Ir,išpirkos reikalaujančios programinės įrangos atakos atveju susisiekite su mūsųransomware atkūrimo ekspertainedelsiant.

Kokia kenkėjiška programa yra „LockBit Green“?

„LockBit Green“ yra kenkėjiškų programų rūšis, žinoma kaip išpirkos reikalaujanti programinė įranga, kuri užšifruoja aukų duomenis ir reikalauja išpirkos, paprastai mokamos kriptovaliuta, mainais už iššifruotoją. „LockBit Green“ naudoja naują „Conti“ pagrindu sukurtą šifruotoją. Išpirkos reikalaujanti programa užšifruoja aukos duomenis ir prie visų užšifruotų failų failų pavadinimų prideda atsitiktinį plėtinį. Šifravimo procesas yra automatinis ir taikomas įrenginiams visuose „Windows“ domenuose. AES raktas generuojamas naudojant „BCryptGenRandom“, o norint greičiau šifruoti, jis užšifruoja tik pirmuosius 4 KB failo ir prideda jį prie atsitiktinių plėtinių. Išpirkos reikalaujanti programinė įranga paprastai vykdoma per komandinę eilutę, nes ji priima failų kelių arba katalogų parametrus, jei norima tik užšifruoti konkrečius kelius.

Viskas, ką žinome apie LockBit Green Ransomware

Patvirtintas vardas

- LockBit Green virusas

Grėsmės tipas

- Ransomware

- Kripto virusas

- Failų spintelė

- Dvigubas turto prievartavimas

Šifruotų failų plėtinys

- Atsitiktinis pratęsimas

Išpirkos reikalaujantis pranešimas

- !!!-Atkurti-Mano-Failai-!!!.txt

Aptikimo vardai

- AvastWin32: Conti-B [Ransom]

- AVGWin32: Conti-B [Ransom]

- EmsisoftGen: Variant.Ser.Zusy.4033 (B)

- MalwarebytesGeneric.Ransom.FileCryptor.DDS

- KasperskyUDS: DangerousObject.Multi.Generic

- SophosMal/Generic-S

- MicrosoftIšpirka:Win32/Conti.AD!MTB

Paskirstymo būdai

- Sukčiavimo el. laiškai

- Sukompromituoti serveriai.

- Brute Forcing VPN kredencialai

- Pažeidžiamumų išnaudojimas.

- Socialinė inžinerija

- Kenkėjiški skelbimai ir svetainės

- Nuotolinio darbalaukio protokolo (RDP) naudojimas

- Tiekimo grandinės išpuoliai

Pasekmės

Taip pat žiūrėkite:BlackSuit Ransomware: Visas vadovas

- Failai yra užšifruoti ir užrakinti iki išpirkos mokėjimo

- Duomenų nutekėjimas

- Dvigubas turto prievartavimas

Ar yra nemokamas iššifruotojas?

Nr.Šiuo metu nėra žinomo viešojo „LockBit Green“ išpirkos reikalaujančios programinės įrangos iššifravimo priemonės.

Kas yra LockBit Green ransomware IOC?

Kompromiso rodikliai (IOC) yra tinkle arba operacinėje sistemoje pastebėti artefaktai, kurie labai patikimai rodo kompiuterio įsibrovimą. IOC gali būti naudojami ankstyvam būsimų atakų bandymų aptikimui naudojant įsibrovimų aptikimo sistemas ir antivirusinę programinę įrangą. Tai iš esmės skaitmeninės įrodymų, paliktų nusikaltimo vietoje, versijos, o potencialūs IOC apima neįprastą tinklo srautą, privilegijuotus vartotojų prisijungimus iš užsienio šalių, keistas DNS užklausas, sistemos failų pakeitimus ir kt. Kai aptinkamas IOC, saugos komandos įvertina galimas grėsmes arba patvirtina jos autentiškumą. IOC taip pat pateikia įrodymų, prie ko užpuolikas turėjo prieigą, jei įsiskverbė į tinklą. „LockBit Green“ išpirkos reikalaujančios programinės įrangos kompromiso rodikliai (IOC) apima:

- Šifruoti failai su atsitiktiniu plėtiniu, pridėtu prie jų failų pavadinimų

- Išpirkos laiškas arba pranešimas, rodomas aukos ekrane arba tekstiniame faile

- Neįprastas tinklo srautas arba veikla, pvz., dideli duomenų kiekiai perkeliami į nežinomas vietas

- Įtartini procesai arba paslaugos, veikiančios aukos sistemoje

- Sistemos nustatymų arba konfigūracijų pakeitimai, pvz., saugos programinės įrangos išjungimas arba registro raktų keitimas

Jei aptinkamas bet kuris iš šių požymių, svarbu paveiktą sistemą atskirti nuo tinklo ir kreiptis pagalbos į kvalifikuotą saugos specialistą, kad ištirtų ir pašalintų ataką. Taip pat rekomenduojama reguliariai kurti atsargines svarbių duomenų kopijas ir įgyvendinti geriausią saugumo praktiką, kad būtų išvengta išpirkos reikalaujančių programų atakų.

LockBit Green ransomware failų maišos

„Ransomware“ maišos failai yra unikalūs identifikatoriai, nurodantys konkretų failą arba rinkinį, kurį užšifravo išpirkos reikalaujančios programos. Šios maišos gali būti naudojamos norint nustatyti ir sekti išpirkos reikalaujančių programų atakas bei sukurti antivirusinės programinės įrangos parašus, kad būtų galima aptikti ir blokuoti išpirkos reikalaujančių programų infekcijas. LockBit Green failų maišos:

- 102679330f1e2cbf41885935ceeb2ab6596dae82925deec1aff3d90277ef6c8c

- 32eb4b7a4d612fac62e93003811e88fbc01b64281942c25f2af2a0c63cdbe7fa

- 5c5c5b25b51450a050f4b91cd2705c8242b0cfc1a0eaeb4149354dbb07979b83

- 7509761560866a2f7496eb113954ae221f31bc908ffcbacad52b61346880d9f3

- 924ec909e74a1d973d607e3ba1105a17e4337bd9a1c59ed5f9d3b4c25478fe11

- ac49a9ecd0932faea3659d34818a8ed4c48f40967c2f0988eeda7eb089ad93ca

- fc8668f6097560f79cea17cd60b868db581e51644b84f5ad71ba85c00f956225

- ffa0420c10f3d0ffd92db0091304f6ed60a267f747f4420191b5bfe7f4a513a9

Kas yra LockBit Green išpirkos raštelyje

„LockBit Green“ išpirkos lakštas yra identiškas LockBit Black naudotam, o išpirkos lakšto failo pavadinimas pakeistas į „!!!-Restore-My-Files-!!!.txt“. „LockBit Green“ išpirkos raštelyje rašoma, kad duomenys buvo pavogti ir užšifruoti, ir įspėja, kad jei išpirka nebus parduota arba sumokėta, išpirka bus išmokėta. „LockBit Green“ komandų eilutės vėliavėlės yra identiškos „Conti v3“ žymoms, todėl tai yra pirminio šaltinio kodo išvestinė.Svarbu pažymėti, kad išpirkos sumokėjimas negarantuoja, kad užpuolikai pateiks iššifravimo raktą ir gali sukelti tolesnių atakų.

Jei suprantate, kad esate išpirkos reikalaujančių programų auka, susisiekę su „SalvageData“ išpirkos reikalaujančių programų pašalinimo ekspertais suteiksite saugią duomenų atkūrimo paslaugą ir išpirkos reikalaujančių programų pašalinimą po atakos.

Kaip „LockBit Green“ išpirkos reikalaujančios programos plinta

„LockBit Green“ įgyja prieigą prie debesies paslaugų įvairiomis priemonėmis. Štai keli metodai, kuriuos „LockBit Green“ išpirkos reikalaujanti programa gali naudoti debesyje pagrįstoms paslaugoms taikyti:

- Pažeidžiamumų išnaudojimas.Išpirkos reikalaujančios programos gali išnaudoti debesų infrastruktūros pažeidžiamumą, pvz., netinkamą konfigūraciją arba pasenusią programinę įrangą, kad gautų neteisėtą prieigą. Tai gali būti silpnų slaptažodžių išnaudojimas, nepataisyta programinė įranga arba nesaugios tinklo konfigūracijos.

- Sukčiavimas ir socialinė inžinerija.Ransomware operatoriai gali naudoti sukčiavimo el. laiškus ar kitus socialinės inžinerijos metodus, kad išviliotų vartotojus spustelėti kenkėjiškas nuorodas arba atsisiųsti užkrėstus priedus. Šie el. laiškai gali būti sukurti taip, kad atrodytų teisėti, juose gali būti įtikinamų pranešimų arba apsimetinėjama patikimais subjektais.

- Brute Forcing VPN kredencialai.Kai kuriais atvejais „LockBit Green“ gali būti pateikta naudojant žiauriai priverstinius nesaugius VPN kredencialus. Taip gali nutikti, kai VPN prieigai naudojami silpni arba lengvai atspėjami slaptažodžiai.

- Kenkėjiški skelbimai ir svetainės.Išpirkos reikalaujančios programos taip pat gali būti platinamos per kenkėjiškas ar pažeistas svetaines. Vartotojai gali nesąmoningai apsilankyti pažeistoje svetainėje arba spustelėti kenkėjišką skelbimą, kuris vėliau gali atsisiųsti ir paleisti išpirkos reikalaujančią programinę įrangą į jų sistemą.

- Nuotolinio darbalaukio protokolo (RDP) naudojimas.Išpirkos reikalaujančių programų operatoriai gali bandyti išnaudoti silpnus arba netinkamai sukonfigūruotus nuotolinio darbalaukio protokolo (RDP) ryšius, kad gautų prieigą prie debesies paslaugų. Patekę į tinklą, jie gali judėti į šoną ir užkrėsti kitas sistemas.

- Tiekimo grandinės išpuoliai.Ransomware taip pat gali būti įtraukta į debesies paslaugas per tiekimo grandinės atakas. Tai reiškia, kad kyla pavojus patikimiems programinės įrangos pardavėjams ar paslaugų teikėjams ir naudojamasi jų prieiga platinant išpirkos reikalaujančią programinę įrangą savo klientams.

- Sukompromituoti serveriai.„LockBit“ operatoriai dažnai gauna prieigą prie tinklų per pažeistus serverius. Jie gali išnaudoti serverio programinės įrangos pažeidžiamumą arba gauti prieigą per pažeistus kredencialus, gautus iš filialų ar kitų grėsmių subjektų.

Kaip „LockBit Green“ išpirkos reikalaujanti programa užkrečia kompiuterį ar tinklą?

„LockBit Green“ išpirkos reikalaujanti programa veikia užšifruodama aukos duomenis naudodama naują „Conti“ pagrindu sukurtą šifruotę. Štai kaip paprastai veikia šifravimo procesas:

Infekcija

„LockBit Green“ įgyja prieigą prie kompiuterio ar tinklo įvairiomis priemonėmis, pvz., sukčiavimo el. laiškais, pažeistais serveriais arba išnaudodama pažeidžiamumą.

Šifravimas

Patekęs į sistemą, „LockBit Green“ pradeda šifruoti aukos failus. Tai taikoma įvairiems failų tipams, įskaitant dokumentus, vaizdus ir vaizdo įrašus. Išpirkos reikalaujanti programinė įranga naudoja galingą šifravimo algoritmą, kad iššifruotų duomenis, todėl jie nepasiekiami be iššifravimo rakto.

Failo plėtinys

„LockBit Green“ prie visų užšifruotų failų failų pavadinimų prideda atsitiktinį plėtinį. Šis plėtinys yra unikalus kiekvienai aukai ir naudojamas kaip išpirkos reikalaujančios programos identifikatorius.

Išpirkos pastaba

Užšifravusi failus, „LockBit Green“ palieka išpirkos raštelį. Konkretus išpirkos lakšto turinys gali skirtis, tačiau paprastai jame aukai pranešama, kad jos duomenys buvo užšifruoti, ir pateikiamos instrukcijos, kaip sumokėti išpirką, kad gautų iššifravimo raktą.

Išpirkos mokėjimas

Išpirkos rašte pateikiama išsami informacija apie tai, kaip susisiekti su išpirkos reikalaujančių programų operatoriais ir atlikti mokėjimą. Svarbu pažymėti, kad išpirkos sumokėjimas negarantuoja, kad failai bus iššifruoti, ir tai gali paskatinti tolesnes atakas.

Nemokėkite išpirkos!Kreipdamiesi į išpirkos reikalaujančių programų pašalinimo paslaugą galite ne tik atkurti failus, bet ir pašalinti bet kokią galimą grėsmę.

Kaip susidoroti su „LockBit Green“ išpirkos reikalaujančios programos ataka

Svarbu:Pirmas žingsnis nustačius „LockBit Green“ IOC – pasinaudoti savo reagavimo į incidentus planu (IRP). Idealiu atveju turite reagavimo į incidentus saugotoją (IRR) su patikima profesionalų komanda, su kuria galima susisiekti 24/7/365, ir jie gali nedelsiant imtis veiksmų, kurie padės išvengti duomenų praradimo, sumažinti arba panaikinti išpirkos mokėjimą ir padėti jums susidoroti su bet kokiais teisiniais įsipareigojimais. užkrėstą kompiuterį atjungdami nuo interneto ir pašalindami bet kokį prijungtą įrenginį. Kartu ši komanda padės jums susisiekti su jūsų šalies vietinėmis valdžios institucijomis. JAV gyventojams ir įmonėms tai yravietos FTB biurasirInterneto nusikaltimų skundų centras (IC3). Norėdami pranešti apie išpirkos reikalaujančios programos ataką, turite surinkti visą informaciją apie ją, įskaitant:

- Išpirkos užrašo ekrano nuotraukos

- Bendravimas su „LockBit Green“ aktoriais (jei tokių turite)

- Šifruoto failo pavyzdys

Tačiau jei neturite IRP ar IRR, vis tiek galitesusisiekite su išpirkos reikalaujančių programų pašalinimo ir atkūrimo specialistais. Tai yra geriausias veiksmų būdas ir labai padidina tikimybę sėkmingai pašalinti išpirkos reikalaujančią programinę įrangą, atkurti duomenis ir užkirsti kelią būsimoms atakoms. Mes rekomenduojame jumspalikite kiekvieną užkrėstą įrenginį tokį, koks jis yrair paskambink anskubios išpirkos programinės įrangos atkūrimo paslauga. Sistemos paleidimas iš naujo arba išjungimas gali pakenkti atkūrimo procesui. Užfiksavus veikiančios sistemos RAM gali padėti gauti šifravimo raktą, o užfiksavus dropper failą gali būti atvirkštinė inžinerija, todėl duomenys gali būti iššifruoti arba suprasti, kaip jis veikia.

Ko NEGALIMA daryti norint atsigauti po LockBit Green išpirkos reikalaujančios programinės įrangos atakos

Tu privalaineištrinti išpirkos reikalaujančios programosir saugokite visus išpuolio įrodymus. Tai svarbu dėlskaitmeninė kriminalistikakad ekspertai galėtų atsekti įsilaužėlių grupę ir juos identifikuoti. Institucijos gali naudoti užkrėstos sistemos duomenisištirti užpuolimą ir surasti atsakingąjį.Kibernetinės atakos tyrimas nesiskiria nuo bet kurio kito kriminalinio tyrimo: norint surasti užpuolikus, reikia įrodymų.

1. Kreipkitės į savo reagavimo į incidentus teikėją

Reagavimas į kibernetinį incidentą – tai reagavimo į kibernetinio saugumo incidentą ir jo valdymo procesas. Reagavimo į incidentus saugotojas yra paslaugų sutartis su kibernetinio saugumo tiekėju, leidžianti organizacijoms gauti išorinę pagalbą kibernetinio saugumo incidentams. Ji suteikia organizacijoms struktūrizuotą patirtį ir paramą per saugos partnerį, leidžiančią joms greitai ir efektyviai reaguoti kibernetinio incidento metu. Reagavimo į incidentą laikiklis suteikia organizacijoms ramybę ir siūlo ekspertų pagalbą prieš ir po kibernetinio saugumo incidento. Specifinis reagavimo į incidentą laikytojo pobūdis ir struktūra skirsis priklausomai nuo teikėjo ir organizacijos reikalavimų. Geras reagavimo į incidentus laikiklis turėtų būti tvirtas, bet lankstus ir teikti patikrintas paslaugas, kurios pagerintų organizacijos ilgalaikę apsaugą.Jei kreipsitės į savo IR paslaugų teikėją, jis pasirūpins visa kita.Tačiau jei nuspręsite pašalinti išpirkos reikalaujančią programinę įrangą ir atkurti failus kartu su IT komanda, galite atlikti kitus veiksmus.

2. Nustatykite išpirkos reikalaujančią programinę įrangą

Jūs galitenustatyti, kuri išpirkos programaužkrėtė jūsų kompiuterį failo plėtiniu (kai kurios išpirkos reikalaujančios programos naudoja failo plėtinį kaip savo pavadinimą), arba jis bus nurodytas išpirkos rašte. Turėdami šią informaciją galite ieškoti viešojo iššifravimo rakto. Taip pat galite patikrinti išpirkos reikalaujančios programos tipą pagal jo IOC. Kompromiso rodikliai (IOC) yra skaitmeniniai užuominos, kurias kibernetinio saugumo specialistai naudoja norėdami nustatyti sistemos pažeidimus ir kenkėjišką veiklą tinkle ar IT aplinkoje. Iš esmės tai yra skaitmeninės įrodymų, paliktų nusikaltimo vietoje, versijos, o potencialūs IOC apima neįprastą tinklo srautą, privilegijuotus vartotojų prisijungimus iš užsienio šalių, keistas DNS užklausas, sistemos failų pakeitimus ir kt. Kai aptinkamas IOC, saugos komandos įvertina galimas grėsmes arba patvirtina jos autentiškumą. IOC taip pat pateikia įrodymų, prie ko užpuolikas turėjo prieigą, jei įsiskverbė į tinklą.

3. Pašalinkite išpirkos reikalaujančią programinę įrangą ir pašalinkite išnaudojimo rinkinius

Prieš atkurdami duomenis, turite užtikrinti, kad jūsų įrenginyje nėra išpirkos reikalaujančių programų ir kad užpuolikai negalės surengti naujos atakos naudodami išnaudojimo rinkinius ar kitus pažeidžiamumus. Išpirkos reikalaujančių programų pašalinimo paslauga gali ištrinti išpirkos reikalaujančią programinę įrangą, sukurti teismo ekspertizės dokumentą tyrimui, pašalinti pažeidžiamumą ir atkurti jūsų duomenis. Norėdami karantinuoti ir pašalinti kenkėjišką programinę įrangą, naudokite kovos su kenkėjiškomis programomis ir (arba) programinę įrangą.

Svarbu:Susisiekę su išpirkos reikalaujančių programų pašalinimo tarnybomis galite užtikrinti, kad jūsų kompiuteryje ir tinkle nebūtų „LockBit Green“ išpirkos reikalaujančios programos pėdsakų. Be to, šios paslaugos gali pataisyti jūsų sistemą ir užkirsti kelią naujoms atakoms.

4. Norėdami atkurti duomenis, naudokite atsarginę kopiją

Atsarginės kopijos yra efektyviausias būdas atkurti duomenis. Atsižvelgdami į duomenų naudojimą, būtinai darykite atsargines kopijas kasdien arba kas savaitę.

5. Susisiekite su išpirkos reikalaujančių programų atkūrimo tarnyba

Jei neturite atsarginės kopijos arba jums reikia pagalbos pašalinant išpirkos reikalaujančią programinę įrangą ir pažeidžiamumą, susisiekite su duomenų atkūrimo tarnyba. Išpirkos sumokėjimas negarantuoja, kad jūsų duomenys bus jums grąžinti. Vienintelis garantuotas būdas atkurti kiekvieną failą yra turėti atsarginę jo kopiją. Jei to nepadarysite, išpirkos reikalaujančios programinės įrangos duomenų atkūrimo paslaugos gali padėti iššifruoti ir atkurti failus. „SalvageData“ ekspertai gali saugiai atkurti failus ir neleisti „LockBit Green“ išpirkos reikalaujančios programinės įrangos dar kartą užpulti jūsų tinklo. Susisiekite su mūsų ekspertais 24 valandas per parą, 7 dienas per savaitę, kad gautumėte skubios pagalbos atkūrimo paslaugą.

Užkirsti kelią „LockBit Green“ išpirkos programinės įrangos atakai

Išpirkos reikalaujančių programų prevencija yra geriausias duomenų saugumo sprendimas. yra lengviau ir pigiau nei atsigauti nuo jų. „LockBit Green“ išpirkos reikalaujanti programa gali kainuoti jūsų verslo ateitį ir netgi uždaryti duris. Tai yra keli patarimai, kaip užtikrinti, kadišvengti ransomware atakų:

- Įdiekite antivirusinę ir kenkėjiškų programų programinę įrangą.

- Naudokite patikimus kibernetinio saugumo sprendimus.

- Naudokite stiprius ir saugius slaptažodžius.

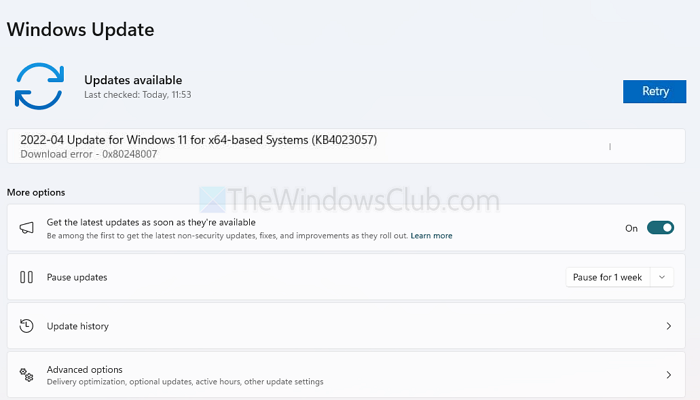

- Atnaujinkite programinę įrangą ir operacines sistemas.

- Įdiekite ugniasienes, kad padidintumėte apsaugą.

- Sukurkite duomenų atkūrimo planą.

- Reguliariai planuokite atsargines kopijas, kad apsaugotumėte savo duomenis.

- Būkite atsargūs naudodami el. pašto priedus ir atsisiuntimus iš nežinomų ar įtartinų šaltinių.

- Prieš spustelėdami skelbimus patikrinkite jų saugumą.

- Pasiekite svetaines tik iš patikimų šaltinių.

Laikydamiesi šios praktikos galite sustiprinti savo saugumą internete ir apsisaugoti nuo galimų grėsmių.