„Mallox“ išpirkos reikalaujanti programinė įranga nukreipta į „Microsoft Windows“ sistemas ir išnaudoja silpnus MS-SQL serverius, kad pažeistų tinklus. Ji veikia nuo 2021 m. birželio mėn. Ji užšifruoja failus ir prideda naują failo plėtinį (.mallox, .malox arba .maloxx) prie jų failų pavadinimų ir sukuria išpirkos raštelį pavadinimu RECOVERY INFORMATION.txt, kad būtų reikalaujama sumokėti už iššifravimą. „Mallox“ išpirkos programa žinoma dėl savo gebėjimo greitai plisti. Taikoma dvigubo turto prievartavimo taktika, o tai reiškia, kad prieš užšifruodami pavagia duomenis iš aukų. „SalvageData“ ekspertai rekomenduoja aktyvias duomenų saugos priemones, pvz., reguliarias atsargines kopijas, tvirtą kibernetinio saugumo praktiką ir programinės įrangos atnaujinimą, kad apsaugotų nuo išpirkos reikalaujančių programų atakų. Ir,išpirkos reikalaujančios programinės įrangos atakos atveju susisiekite su mūsųransomware atkūrimo ekspertainedelsiant.

Kokia kenkėjiška programa yra Mallox?

Mallox yra kenkėjiškų programų tipas, žinomas kaip išpirkos programa, kuri užšifruoja aukų duomenis ir reikalauja išpirkos, paprastai mokamos kriptovaliuta, mainais už iššifruotoją. Ši išpirkos reikalaujanti programinė įranga yra žalingesnė nei dauguma kitų išpirkos reikalaujančių programų. Mallox prideda C apvalkalo sluoksnį, naudodama įprastą DLL užgrobimo technologiją, kad apeitų saugos programinę įrangą ir per labai trumpą laikotarpį gali užšifruoti daug failų, todėl, įdiegus įmonės kompiuteriuose, patiriami nepataisomi nuostoliai. Jis plinta kaip kirminas dalindamasi failais ir naudoja tą pačią failų gavimo technologiją kaip ir Search Artifact, kad būtų galima greitai gauti ir šifruoti failus. Pastebėta, kad „Mallox“ išpirkos reikalaujančios programos išnaudoja mažiausiai dvi nuotolinio kodo vykdymo SQL spragas, būtent CVE-2020-0618 ir CVE-2019-1068.

Viskas, ką žinome apie Mallox Ransomware

Patvirtintas vardas

- Mallox virusas

Grėsmės tipas

- Ransomware

- Kripto virusas

- Failų spintelė

- Dvigubas turto prievartavimas

Šifruotų failų plėtinys

- .Mallox

- .malox

- .maloxx

Išpirkos reikalaujantis pranešimas

- ATGAVIMO INFORMACIJA.txt

- FILE RECOVERY.txt

Aptikimo vardai

- AvastWin32: RATX-gen [Trj]

- AVGWin32: RATX-gen [Trj]

- EmsisoftGen: Variant.MSILHeracles.48322 (B)

- MalwarebytesGeneric.Crypt.Trojan.DDS

- KasperskyHEUR:Trojan-Downloader.MSIL.Seraph.gen

- SophosMal/Generic-S

- MicrosoftTrojos arklys:MSIL/AgentTesla.KA!MTB

Paskirstymo būdai

- Sukčiavimo el. laiškai

- SQL pažeidžiamumas

- Failų bendrinimas

Pasekmės

- Failai yra užšifruoti ir užrakinti iki išpirkos mokėjimo

- Duomenų nutekėjimas

- Dvigubas turto prievartavimas

Ar yra nemokamas iššifruotojas?

Nr.Šiuo metu nėra žinomo viešojo Mallox ransomware iššifravimo programos.

Kas yra Mallox ransomware IOC?

Kompromiso rodikliai (IOC) yra tinkle arba operacinėje sistemoje pastebėti artefaktai, kurie labai patikimai rodo kompiuterio įsibrovimą. IOC gali būti naudojami ankstyvam būsimų atakų bandymų aptikimui naudojant įsibrovimų aptikimo sistemas ir antivirusinę programinę įrangą. Tai iš esmės skaitmeninės įrodymų, paliktų nusikaltimo vietoje, versijos, o potencialūs IOC apima neįprastą tinklo srautą, privilegijuotus vartotojų prisijungimus iš užsienio šalių, keistas DNS užklausas, sistemos failų pakeitimus ir kt. Kai aptinkamas IOC, saugos komandos įvertina galimas grėsmes arba patvirtina jos autentiškumą. IOC taip pat pateikia įrodymų, prie ko užpuolikas turėjo prieigą, jei įsiskverbė į tinklą. „Mallox ransomware“ kompromitavimo rodikliai (IOC) apima:

- Failo plėtinys.„Mallox“ išpirkos reikalaujančios programos atpažįstamos pagal užšifruotus failus, kuriems suteikiama priesaga „.mallox“.

- Išpirkos užrašas.„Mallox“ išpirkos programa sukuria išpirkos raštelį (pvz., „RECOVERY INFORMATION.TXT“ failą), reikalaudama sumokėti už iššifravimą. Pastaboje aukoms nurodoma išsiųsti el. laišką nurodytais el. pašto adresais.

- C apvalkalo sluoksnis.„Mallox“ išpirkos programa prideda C apvalkalo sluoksnį, naudodama įprastą DLL užgrobimo technologiją, kad apeitų saugos programinę įrangą.

Mallox ransomware failų maišos

„Ransomware“ maišos failai yra unikalūs identifikatoriai, nurodantys konkretų failą arba rinkinį, kurį užšifravo išpirkos reikalaujančios programos. Šios maišos gali būti naudojamos išpirkos reikalaujančių programų atakoms nustatyti ir sekti bei antivirusinės programinės įrangos parašams sukurti, kad būtų galima aptikti ir blokuoti išpirkos reikalaujančių programų infekcijas.

- SHA256: 7c1e8a2c1d3b4c4c9a5c6f6c9a7d5c5d4d7d5d5c7c4d5d5c7c4d5d5c7c4d5d5

Failo pavadinimas: AdvancedRun.exeAprašymas: Mallox ransomware įdiegia ir paleidžia AdvancedRun.exe laikinajame kataloge.

- SHA256: 3f5f3d5c8d7d5c7c4d5d5c7c4d5d5c7c4d5d5c7c4d5d5c7c4d5d5c7c4d5d5c7

Failo pavadinimas: RECOVERY INFORMATION.TXTAprašymas: tai išpirkos laiškas, kurį Mallox išpirkos reikalaujančios programos išmetė į kiekvieną aukos disko katalogą.

Siūloma skaityti:NoBit Ransomware: kaip pašalinti ir užkirsti kelią

Kas yra Mallox išpirkos raštelyje

„Mallox“ išpirkos programa kiekviename aukos disko kataloge numeta išpirkos raštelį. Išpirkos rašte paaiškinama infekcija ir pateikiama užpuoliko kontaktinė informacija. Pastaboje aukoms nurodoma išsiųsti pateiktą ID (asmens ID) įsilaužėlių grupės el. pašto adresu. Kai tai bus padaryta, nukentėjusieji gaus laišką su duomenų atkūrimo kaina. Išpirkos rašte taip pat pateikiamos instrukcijos, kaip sumokėti išpirką, kad būtų iššifruoti pažeisti duomenys. Svarbu pažymėti, kad išpirkos sumokėjimas negarantuoja, kad užpuolikai pateiks iššifravimo raktą ir gali sukelti tolesnių atakų.

Mallox išpirkos raštelio pavyzdys

Jei suprantate, kad esate išpirkos reikalaujančių programų auka, susisiekę su „SalvageData“ išpirkos reikalaujančių programų pašalinimo ekspertais suteiksite saugią duomenų atkūrimo paslaugą ir išpirkos reikalaujančių programų pašalinimą po atakos.

Mallox ransomware yra labai aktyvus paskirstytas kompiuterinis virusas, kuris daugiausia nusitaiko į neapsaugotus MS-SQL serverius, bet taip pat gali užkrėsti kompiuterius per kenkėjiškus el. pašto priedus. Štai keli įprasti Mallox ransomware platinimo būdai:

- Failų bendrinimas.„Mallox“ išpirkos reikalaujanti programinė įranga plinta kaip kirminas dalindamasi failais ir naudoja tą pačią failų gavimo technologiją kaip „Search Artifact“, kad būtų galima greitai gauti ir užšifruoti failus. Jis gali užšifruoti daugybę failų per labai trumpą laiką, todėl, įdiegus įmonės kompiuteriuose, patiriami nepataisomi nuostoliai.

- Sukčiavimo el. laiškai.Ataskaitos rodo, kad Mallox ransomware dažniausiai platinama naudojant sukčiavimo el. pašto priedus. Vartotojai gali nesąmoningai atsisiųsti ir įdiegti išpirkos reikalaujančią programinę įrangą atidarydami kenkėjiškus priedus arba spustelėdami nuorodas sukčiavimo el. laiškuose.

- Pažeidžiamumų išnaudojimas.„Mallox“ išpirkos reikalaujanti programinė įranga išnaudoja programinės įrangos spragas, pvz., nuotolinio kodo vykdymo spragas SQL, kad gautų neteisėtą prieigą prie serverių ir plistų tinkle.

Kaip Mallox ransomware užkrečia kompiuterį ar tinklą

Remiantis technine Mallox ransomware analize, prieš šifruojant failus išpirkos reikalaujančios programos išfiltravimo sistemos informacija, tokia kaip operacinės sistemos versija, darbalaukio pavadinimas ir kt., ir siunčiama į Command & Control (C&C) serverį naudodama POST užklausą. Išpirkos reikalaujančių programų grupė prižiūri nutekėjimo svetainę su informacija, susijusia su išpirkos reikalaujančių programų atakų aukomis. Išpirkos reikalaujanti programa, kuri užšifruoja failus, prideda „.Mallox“ kaip failo plėtinį ir pažymi jų pradinius pavadinimus plėtiniu „.mallox“. Mallox ransomware užšifruoja failus naudodama sudėtingą šifravimo algoritmą, dėl kurio jie tampa neprieinami vartotojui. Kai šifravimo procesas bus baigtas, Mallox ransomware sukuria išpirkos raštelį (failas „RECOVERY INFORMATION.txt“), reikalaudamas sumokėti už iššifravimą. Išpirkos raštelyje taip pat yra nurodymų, kaip sumokėti išpirką, kad būtų iššifruoti pažeisti duomenys.Nemokėkite išpirkos!Kreipdamiesi į išpirkos reikalaujančių programų pašalinimo paslaugą galite ne tik atkurti failus, bet ir pašalinti bet kokią galimą grėsmę.

Kaip susidoroti su Mallox ransomware ataka

Svarbu:Pirmas žingsnis identifikavus Mallox IOC – pasinaudoti savo reagavimo į incidentus planu (IRP). Idealiu atveju turite reagavimo į incidentus saugotoją (IRR) su patikima profesionalų komanda, su kuria galima susisiekti 24/7/365, ir jie gali nedelsiant imtis veiksmų, kurie padės išvengti duomenų praradimo, sumažinti arba panaikinti išpirkos mokėjimą ir padėti jums susidoroti su bet kokiais teisiniais įsipareigojimais. užkrėstą kompiuterį atjungdami nuo interneto ir pašalindami bet kokį prijungtą įrenginį. Kartu ši komanda padės jums susisiekti su jūsų šalies vietinėmis valdžios institucijomis. JAV gyventojams ir įmonėms tai yravietos FTB biurasirInterneto nusikaltimų skundų centras (IC3). Norėdami pranešti apie išpirkos reikalaujančios programos ataką, turite surinkti visą informaciją apie ją, įskaitant:

- Išpirkos užrašo ekrano nuotraukos

- Bendravimas su Mallox aktoriais (jei jų turite)

- Šifruoto failo pavyzdys

Tačiau jei neturite IRP ar IRR, vis tiek galitesusisiekite su išpirkos reikalaujančių programų pašalinimo ir atkūrimo specialistais. Tai yra geriausias veiksmų būdas ir labai padidina tikimybę sėkmingai pašalinti išpirkos reikalaujančią programinę įrangą, atkurti duomenis ir užkirsti kelią būsimoms atakoms. Mes rekomenduojame jumspalikite kiekvieną užkrėstą įrenginį tokį, koks jis yrair paskambink anskubios išpirkos programinės įrangos atkūrimo paslauga. Sistemos paleidimas iš naujo arba išjungimas gali pakenkti atkūrimo procesui. Užfiksavus veikiančios sistemos RAM gali padėti gauti šifravimo raktą, o užfiksavus dropper failą gali būti atvirkštinė inžinerija, todėl duomenys gali būti iššifruoti arba suprasti, kaip jis veikia.

Ko NEGALIMA daryti norint atsigauti po Mallox išpirkos reikalaujančios programinės įrangos atakos

Tu privalaineištrinti išpirkos reikalaujančios programosir saugokite visus išpuolio įrodymus. Tai svarbu dėlskaitmeninė kriminalistikakad ekspertai galėtų atsekti įsilaužėlių grupę ir juos identifikuoti. Institucijos gali naudoti užkrėstos sistemos duomenisištirti užpuolimą ir surasti atsakingąjį.Kibernetinės atakos tyrimas nesiskiria nuo bet kurio kito kriminalinio tyrimo: norint surasti užpuolikus, reikia įrodymų.

1. Kreipkitės į savo reagavimo į incidentus teikėją

Reagavimas į kibernetinį incidentą – tai reagavimo į kibernetinio saugumo incidentą ir jo valdymo procesas. Reagavimo į incidentus saugotojas yra paslaugų sutartis su kibernetinio saugumo tiekėju, leidžianti organizacijoms gauti išorinę pagalbą kibernetinio saugumo incidentams. Ji suteikia organizacijoms struktūrizuotą patirtį ir paramą per saugos partnerį, leidžiančią joms greitai ir efektyviai reaguoti kibernetinio incidento metu. Reagavimo į incidentą laikiklis suteikia organizacijoms ramybę ir siūlo ekspertų pagalbą prieš ir po kibernetinio saugumo incidento. Specifinis reagavimo į incidentą laikytojo pobūdis ir struktūra skirsis priklausomai nuo teikėjo ir organizacijos reikalavimų. Geras reagavimo į incidentus laikiklis turėtų būti tvirtas, bet lankstus ir teikti patikrintas paslaugas, kurios pagerintų organizacijos ilgalaikę apsaugą.

Jei kreipsitės į savo IR paslaugų teikėją, jis pasirūpins visa kita.Tačiau jei nuspręsite pašalinti išpirkos reikalaujančią programinę įrangą ir atkurti failus kartu su IT komanda, galite atlikti kitus veiksmus.

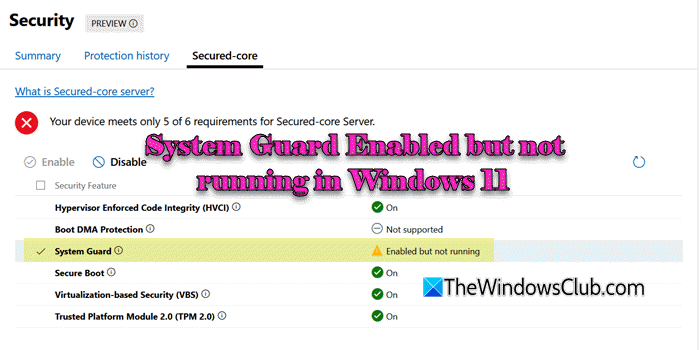

2. Nustatykite išpirkos reikalaujančią programinę įrangą

Jūs galitenustatyti, kuri išpirkos programaužkrėtė jūsų kompiuterį failo plėtiniu (kai kurios išpirkos reikalaujančios programos naudoja failo plėtinį kaip savo pavadinimą), arba jis bus nurodytas išpirkos rašte. Turėdami šią informaciją galite ieškoti viešojo iššifravimo rakto. Taip pat galite patikrinti išpirkos reikalaujančios programos tipą pagal jo IOC. Kompromiso rodikliai (IOC) yra skaitmeniniai užuominos, kurias kibernetinio saugumo specialistai naudoja norėdami nustatyti sistemos pažeidimus ir kenkėjišką veiklą tinkle ar IT aplinkoje. Iš esmės tai yra skaitmeninės įrodymų, paliktų nusikaltimo vietoje, versijos, o potencialūs IOC apima neįprastą tinklo srautą, privilegijuotus vartotojų prisijungimus iš užsienio šalių, keistas DNS užklausas, sistemos failų pakeitimus ir kt. Kai aptinkamas IOC, saugos komandos įvertina galimas grėsmes arba patvirtina jos autentiškumą. IOC taip pat pateikia įrodymų, prie ko užpuolikas turėjo prieigą, jei įsiskverbė į tinklą.

3. Pašalinkite išpirkos reikalaujančią programinę įrangą ir pašalinkite išnaudojimo rinkinius

Prieš atkurdami duomenis, turite užtikrinti, kad jūsų įrenginyje nėra išpirkos reikalaujančių programų ir kad užpuolikai negalės surengti naujos atakos naudodami išnaudojimo rinkinius ar kitus pažeidžiamumus. Išpirkos reikalaujančių programų pašalinimo paslauga gali ištrinti išpirkos reikalaujančią programinę įrangą, sukurti teismo ekspertizės dokumentą tyrimui, pašalinti pažeidžiamumą ir atkurti jūsų duomenis. Norėdami karantinuoti ir pašalinti kenkėjišką programinę įrangą, naudokite kovos su kenkėjiškomis programomis ir (arba) programinę įrangą.

Svarbu:Susisiekę su išpirkos reikalaujančių programų pašalinimo tarnybomis galite užtikrinti, kad jūsų kompiuteryje ir tinkle nebūtų jokių Mallox išpirkos reikalaujančių programų pėdsakų. Be to, šios paslaugos gali pataisyti jūsų sistemą ir užkirsti kelią naujoms atakoms.

4. Norėdami atkurti duomenis, naudokite atsarginę kopiją

Atsarginės kopijos yra efektyviausias būdas atkurti duomenis. Atsižvelgdami į duomenų naudojimą, būtinai darykite atsargines kopijas kasdien arba kas savaitę.

5. Susisiekite su išpirkos reikalaujančių programų atkūrimo tarnyba

Jei neturite atsarginės kopijos arba jums reikia pagalbos pašalinant išpirkos reikalaujančią programinę įrangą ir pažeidžiamumą, susisiekite su duomenų atkūrimo tarnyba. Išpirkos sumokėjimas negarantuoja, kad jūsų duomenys bus jums grąžinti. Vienintelis garantuotas būdas atkurti kiekvieną failą yra turėti atsarginę jo kopiją. Jei to nepadarysite, išpirkos reikalaujančios programinės įrangos duomenų atkūrimo paslaugos gali padėti iššifruoti ir atkurti failus. „SalvageData“ ekspertai gali saugiai atkurti failus ir neleisti Mallox išpirkos programinei įrangai vėl užpulti jūsų tinklo. Kreipkitės į mūsų ekspertus 24 valandas per parą, 7 dienas per savaitę, kad gautumėte avarinio atkūrimo paslaugą.

Kaip apsisaugoti nuo Mallox ransomware atakos

Išpirkos reikalaujančių programų prevencija yra geriausias duomenų saugumo sprendimas, nes tai paprastesnė ir pigesnė nei atkūrimo procesas. Mallox ransomware gali kainuoti jūsų verslo ateitį ir netgi uždaryti duris. Tai yra keli patarimai, kaip užtikrinti, kadišvengti ransomware atakų:

- Įdiekite antivirusinę ir kenkėjiškų programų programinę įrangą.

- Naudokite patikimus kibernetinio saugumo sprendimus.

- Naudokite stiprius ir saugius slaptažodžius.

- Atnaujinkite programinę įrangą ir operacines sistemas.

- Įdiekite ugniasienes, kad padidintumėte apsaugą.

- Sukurkite duomenų atkūrimo planą.

- Reguliariai planuokite atsargines kopijas, kad apsaugotumėte savo duomenis.

- Būkite atsargūs su el. pašto priedais ir atsisiuntimais iš nežinomų ar įtartinų šaltinių.

- Prieš spustelėdami skelbimus patikrinkite jų saugumą.

- Pasiekite svetaines tik iš patikimų šaltinių.

![[Pataisyti] „Oracle Virtual Box“ negali įdiegti „Windows 8.1“ arba „Server 2012 R2“](https://media.askvg.com/articles/images5/Windows_8_1_VirtualBox_Install_Error.png)