Aktiver Exchange Extended Protection for Exchange Server Security for å kjøre serveren din jevnt.

Exchange utvidet beskyttelse er aktivert som standard påBytte 2019 CU 14og senere.

Hvis du ikke implementerer Exchange Extended-beskyttelse nøye og oppgraderer Exchange til CU 14.

Noen alvorlige problemer kan oppstå med Exchange, for eksempel at brukeren ikke kan logge på Exchange 2019 etter oppdatering til CU 14.

Derfor kan du implementere den riktige innstillingen for Exchange Extended Protection for å sikre Exchange-organisasjonen din.

Microsoft anbefaler at alle Exchange-brukere aktiverer det.

I denne artikkelen vil vi lære om hvordan du aktiverer utvidet beskyttelse for Exchange Server 2019.

Hva er utvidet beskyttelse?

Det forbedrer sikkerheten til eksisterende autentiseringsmetoder i Windows Server for å beskytte mot autentiseringsrelé eller Man-in-the-middle-angrep.

Dette oppnås ved å bruke sikkerhetsinformasjon som er implementert gjennom kanalbindingsinformasjon spesifisert gjennom et Channel Binding Token (CBT) som primært brukes for TLS-tilkoblinger.

Den er imidlertid aktivert som standard på Exchange 2019 CU 14

Du kan aktivere utvidet beskyttelse på eldre versjoner av Exchange med PowerShell-skriptet levert av Microsoft, dvs. ExchangeExtendedProtectionManagement.ps1

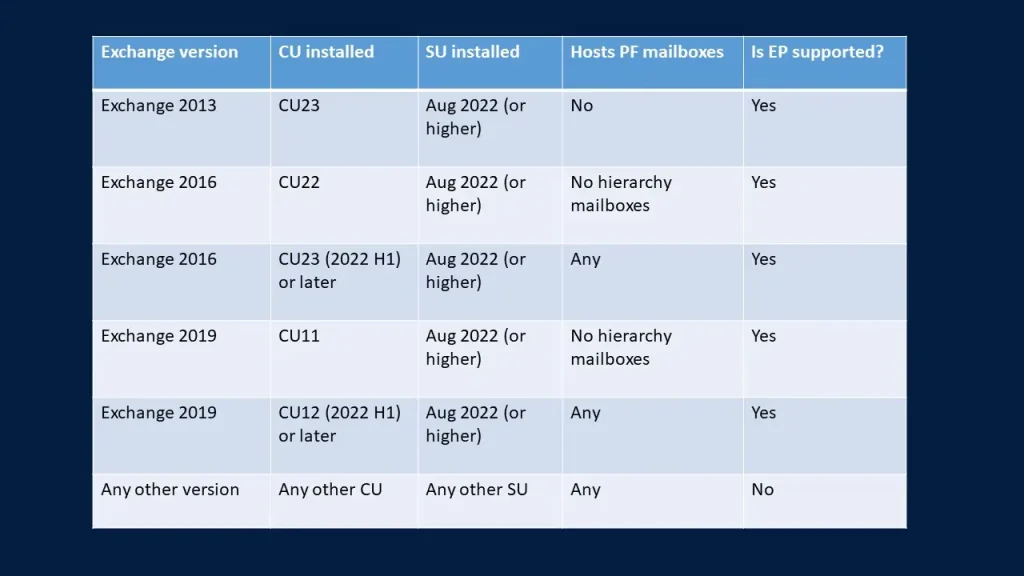

Forutsetninger for Exchange-versjoner som støtter utvidet beskyttelse

Exchange 2013, 2016 og 2019 støtter EP

For Exchange 2016 og 2019 må du kjøre på2022 H1 CU

Før du aktiverer det, må du installere minstaugust 2022 SUeller senere.

For Exchange 2013 må du kjøre påCU 23 med august 2022 SUeller senere.

SSL-avlasting skal være deaktivert

Bør bruker NTLMv2

Sørg for at alle Exchange Server brukerTLS 1.2med beste praksis.

Anbefalt lesing:Slik aktiverer du suspender/gjenoppta BitLocker-beskyttelse for en stasjon

Berørt scenario med utvidet beskyttelse

- SSL-avlasting støttes ikke, så du bør ikke bruke SSL-avlasting med en lastbalanser, bruk SSL-bro i stedet.

- Du kan bruke samme SSL på lastbalanserne når du bruker SSL-bro på lastbalanseren.

- Du kan ikke aktivere utvidet beskyttelse for Exchange 2013 med en fellesmappe i et sameksisterende miljø.

- Kan ikke aktiveres hvis du brukerBytt 2016 MED 22ellerBytte 2019 CU 11som er vert for et offentlig mappehierarki.

- Hvis du har scenariet ovenfor, oppgraderBytte 2016 til CU 23ogBytt 2019 til CU 12eller senere.

- EP kan ikke konfigureres fullstendig på Exchange-servere som er publisert med Hybrid Agent.

- SjekkBytt siste CU & SU

For mer klaring se bildet nedenfor.

Kjenn utvidet beskyttelsesstatus for børsen din

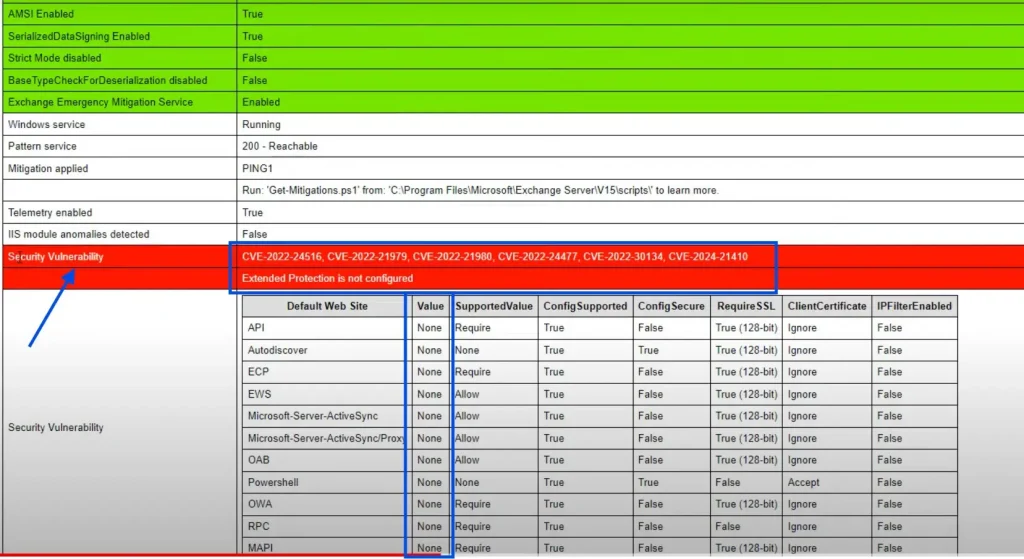

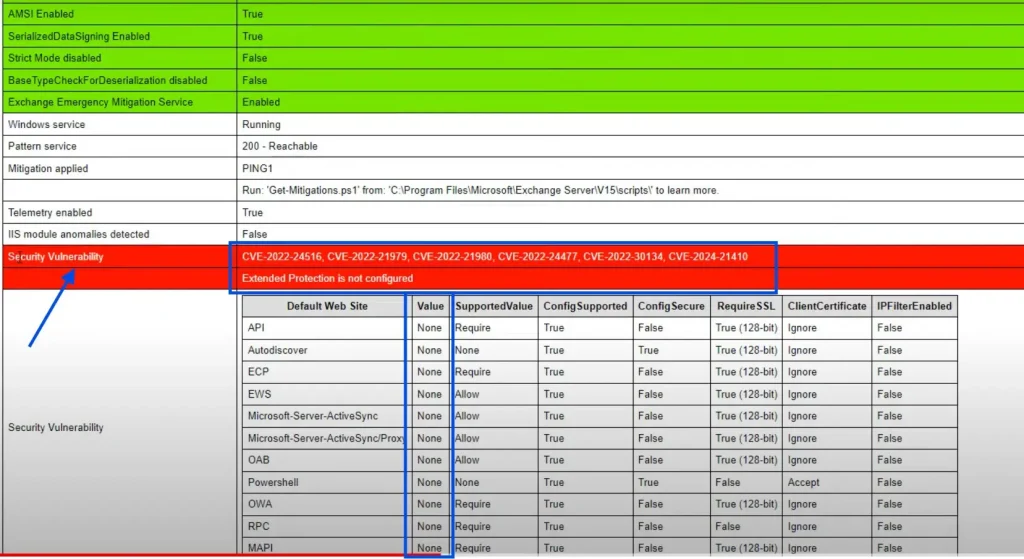

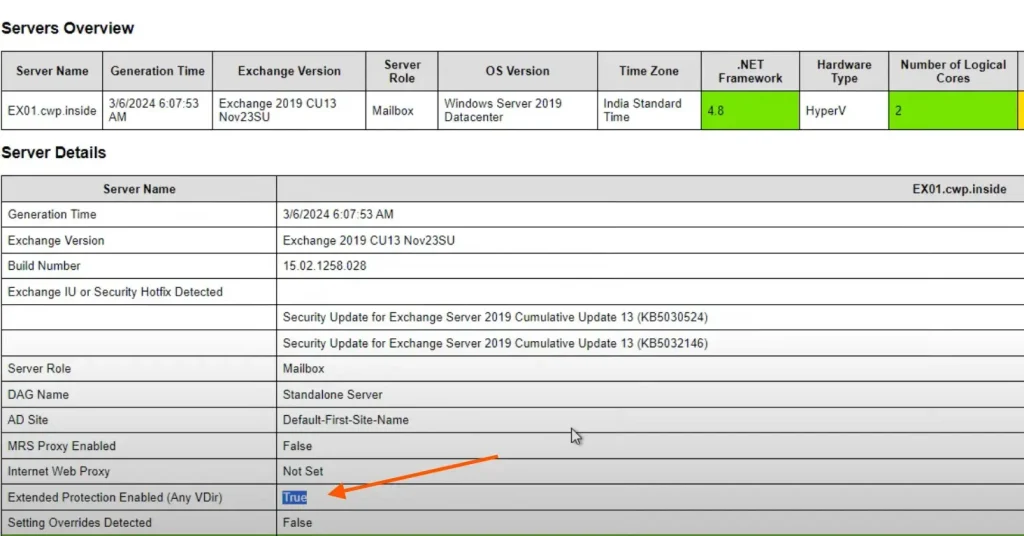

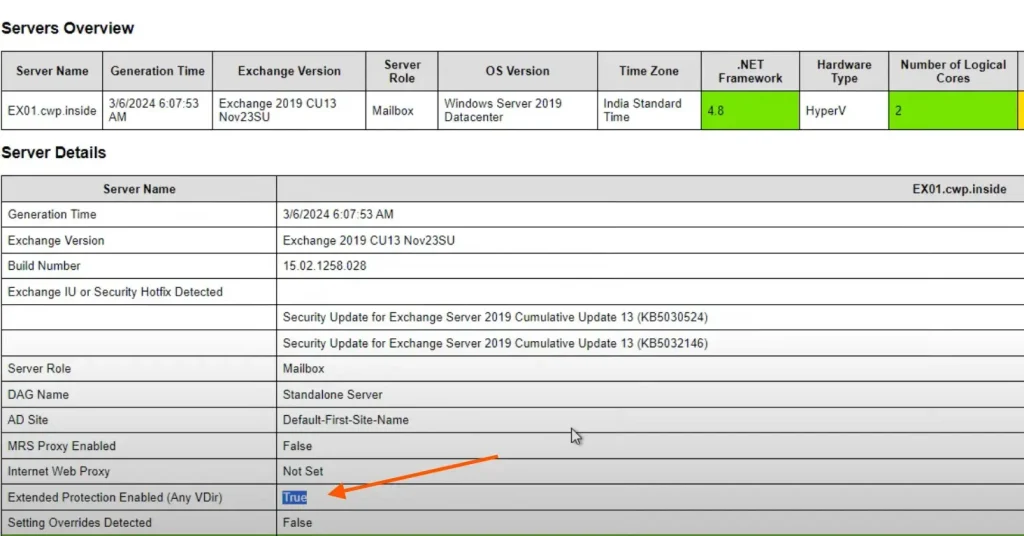

Før du aktiverer EP, er det best å vite statusen først.

For å vite statusen kan vi kjøre Exchange Health Checker Script og generere HTML-rapporten

Så vi kjørte skriptet for å vite statusen til EP på Exchange Server 2019 og fikk resultatet nedenfor.

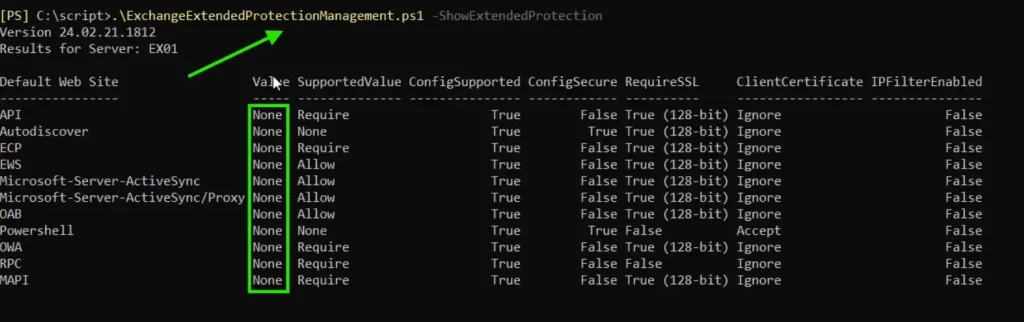

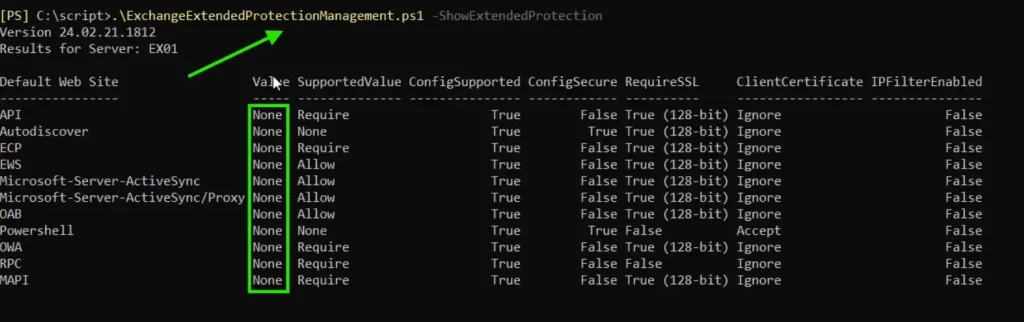

Bildet ovenfor indikerer at EP ikke er konfigurert og vi har sårbarheter forCVE-2022-24516, 21979, 21980, 24477,og30134,og verdien settes somingenfor vårvirtuelle kataloger

Derfor, for å sjekke statusen for utvidet beskyttelse, kan du også kjøre PowerShell-skriptet.

Last ned ExchangeExtendedProtectionManagement.ps1manus fraGitHub

Lagre skriptet iskriptmappeninne iC-stasjonenog naviger tilskriptmappeni Exchange management shell.

Kjør nå følgende cmdlet for å vite statusen til EP

.ExchangeExtendedProtectionManagement.ps1 –ShowExtendedProtectionDu vil få resultatet som nedenfor

Du kan se at vi fikk samme resultat som med HTML-rapporten som viser en verdi påingenfor virtuelle kataloger.

Slik aktiverer du utvidet beskyttelse i Exchange Server

Hvis du er oppdatert til den nødvendige versjonen, kan du aktivere Exchange Extended Protection.

Før du aktiverer EP, se den beste fremgangsmåten for å konfigurere Exchange TLS 1.2-innstilling.

Her vurderer vi detTLS 1.2er allerede konfigurert.

Så vi må deaktivereSSL-avlastingfor Outlook hvor som helst for alle Exchange Server i organisasjonen.

For å deaktivere den, kjør følgende cmdlet i EMS (Exchange Management Shell)

Set-OutlookAnywhere "EX01-2019RPC (Default Web Site)" -SSLOffloading $false

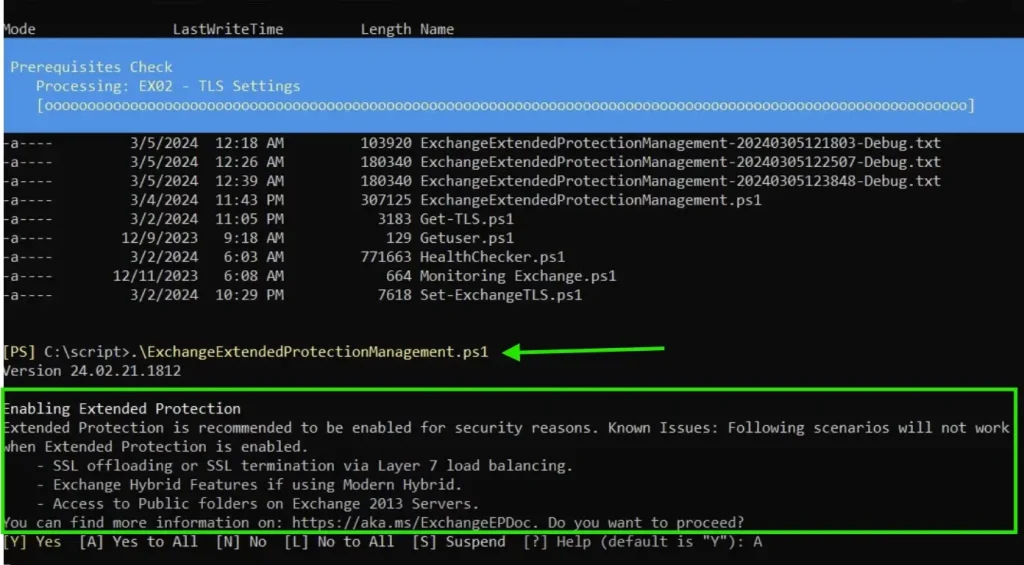

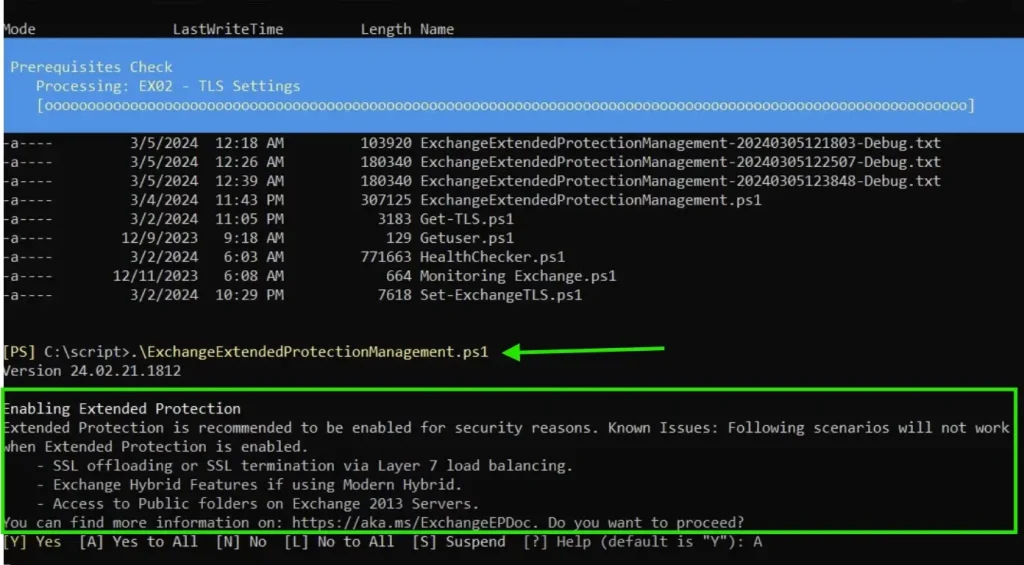

Nå kan vi kjøreExchangeExtendedProtectionManagement.ps1skript for å konfigurere utvidet beskyttelse på vår Exchange Server.

Pass på at du harOrganisasjonsledelse rettigheterå utføre oppgaven.

Vi har lastet ned scriptet i det sammeskriptmappeninne ic stasjonenog navigerte til skriptmappen i EMS.

For å kjøre skriptet, kjør følgende cmdlet

.ExchangeExtendedProtectionManagement.ps1

Nå vil den starte konfigurasjonen av utvidet beskyttelse på alle Exchange Server i organisasjonen din.

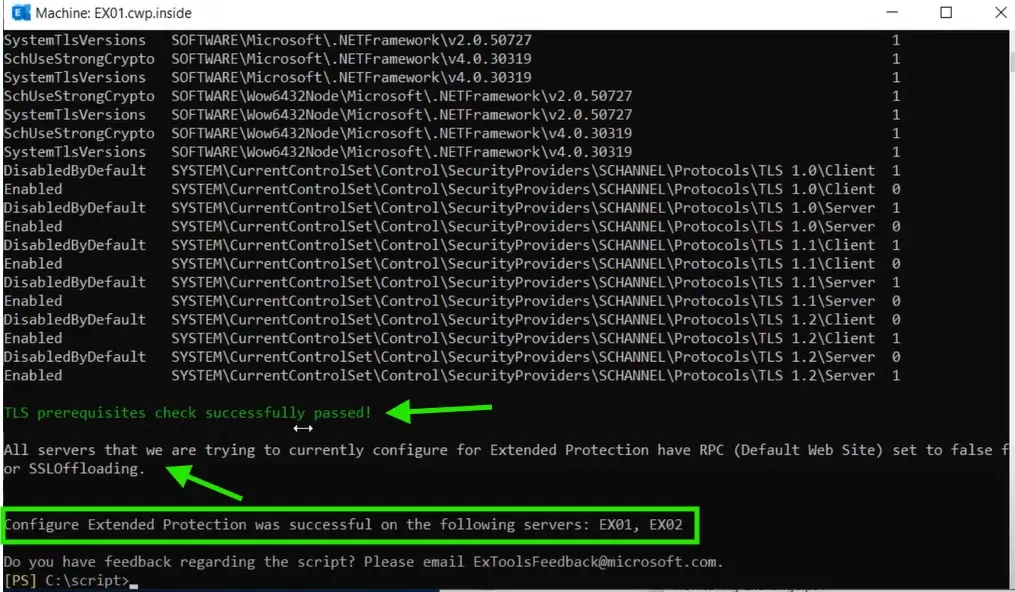

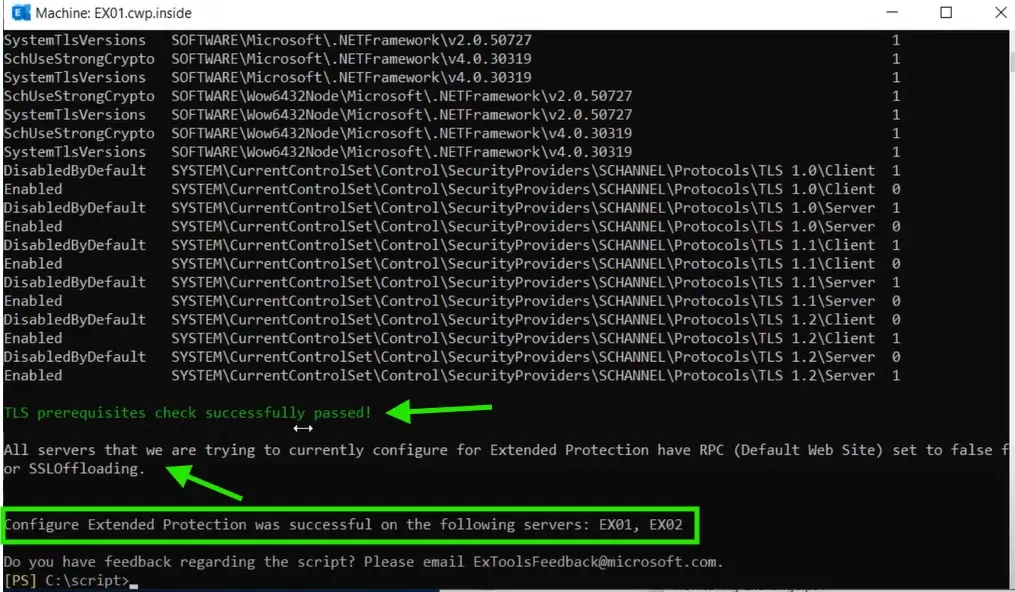

Derfor vil den også sjekke TLS-forutsetningene og SSL-avlasting og konfigurere EP.

Når den er konfigurert, vil du se skjermen nedenfor som sier: Utvidet beskyttelse er konfigurert.

du kan se TLS-forutsetningene bestått og SSL-avlasting er også deaktivert.

Verifiserer statusen til EP

Vi har konfigurert utvidet beskyttelse for våre to servere EX01 og EX02

La oss verifisere det med PowerShell

Vi kjører den samme cmdleten som vi kjørte tidligere for å sjekke statusen

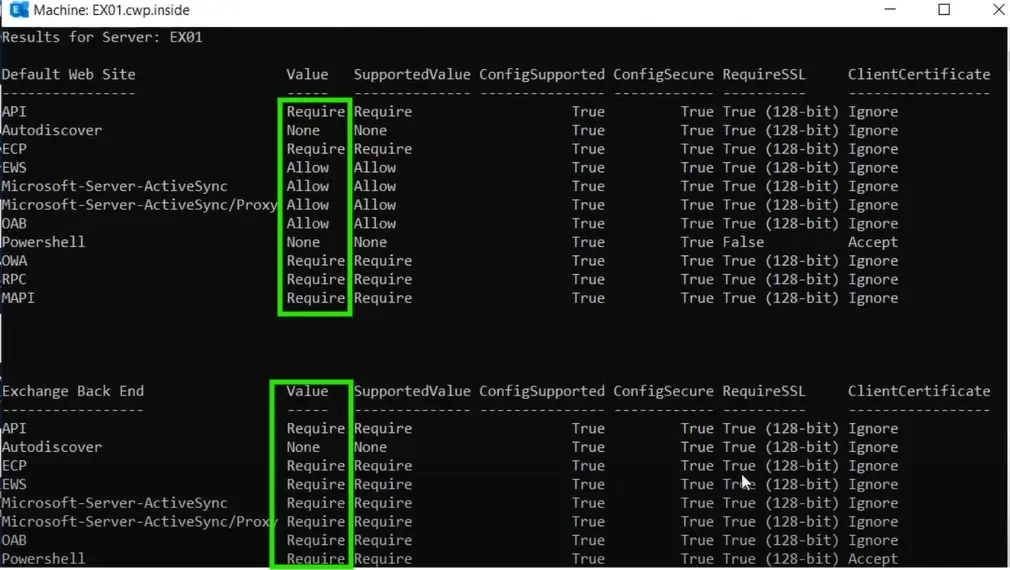

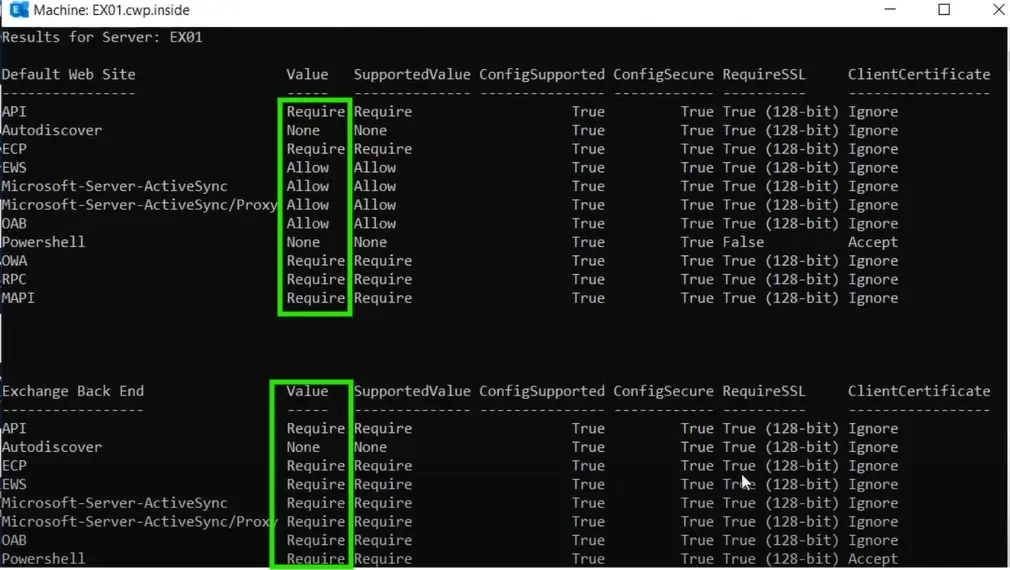

.ExchangeExtendedProtectionManagement.ps1 –ShowExtendedProtectionVi vil se resultatet nedenfor

Du kan se nå at vi har konfigurert verdiene for våre virtuelle kataloger.

Derfor kan vi også bekrefte det ved å sjekke med Exchange Health Checker-skriptet.

Når du kjører skriptet, vil du få følgende resultat.

Nå kan du se at utvidet beskyttelse er aktivert.

Du kan sjekke e-postflyten din for å bekrefte om alt fungerer bra eller ikke.

Deaktivere og rulle tilbake Exchange EP

Deaktivering av EP vil sette alle gjeldende konfigurerte verdier tilingen

For å deaktivere EP på alle Exchange Server i organisasjonen din, kjør følgende cmdlet

.ExchangeExtendedProtectionManagement.ps1 –DisableExtendedProtectionDerfor, hvis du vil deaktivere den for en bestemt server, må du kjøre følgende cmdlet

.ExchangeExtendedProtectionManagement.ps1 -DisableExtendedProtection -ExchangeServerNames EX01, EX02Du kan også kjøre følgende cmdlet for å rulle tilbake EP-innstillingene.

.ExchangeExtendedProtectionManagement.ps1 -RollbackType "RestoreIISAppConfig"Konklusjon

I denne artikkelen lærte vi hvordan du konfigurerer utvidet beskyttelse for Exchange Server 2019.

Når du aktiverer EP for Exchange-organisasjonen din, sørg for å oppfylle forutsetningene ved å aktivereTLS 1.2og oppdatere Exchange tilsiste CU.

Hvis ting går galt, har du fortsatt muligheten til detdeaktiver EP-eneller rulle den tilbake til forrige trinn.

Hvis du er interessert i å lære mer, se gratis veiledninger for Microsoft Exchange

Dessuten, hvis du vil se artikkelen i aksjon, se videoen nedenfor for å konfigurere EP for Your Exchange 2019