Effektene av et løsepenge-angrep på bedrifter eller personopplysninger er kostbare.For å forhindre ransomware-angrep, må brukere forbedre sine cybersikkerhetstiltak.Ransomware er en type skadelig programvare, et ondsinnet program som brukes til å infisere systemer og stjele data. De fleste løsepengeprogrammer vil kryptere filene, eksfiltrere sensitive og kritiske data, og deretter true med å lekke eller ødelegge dataene med mindre løsepenger betales. Hackere bestemmer vanligvis et tidspunkt for bedrifter å kontakte dem. Hvis ofrene ikke kontakter dem, lekker de dataene. Bare i løpet av de siste årene har ransomware-angrep økt drastisk i antall og ble også mer sofistikerte. Da de fleste jobber hjemmefra, måtte bedrifter forbedre cybersikkerhetsløsningene sine for å forhindre sårbarheter som hackere utforsker for å stjele data. I vår eksperterfaring kan ikke investeringen i cybersikkerhet og forebygging sammenlignes med kostnadene ved å jobbe med fjerning og gjenoppretting av løsepengevare.

15 tips for å holde deg beskyttet mot ransomware-angrep

Ved å holde deg oppdatert med det sisteløsepengevaretrender og trusselintelligens, kan du bedre forstå potensielle risikoer og utvikle effektive mottiltak, til slutt minimere skade og sikre raskere gjenoppretting i tilfelle et angrep. Her er en liste over løsninger for å beskytte virksomheten din mot løsepengevareangrep:

1. Bruk cybersikkerhetsprotokoller og tren ansatte

Opplæring av ansatte i cybersikkerhet er avgjørende for å forhindre cyberangrep, inkludert løsepengevare. Invester i opplæring av ansatte og gjør cybersikkerhetsbevissthet til en prioritet i bedriftens kultur. Lær ansatte hvordan de oppdager phishing-e-poster, lager sterke passord, vet når og hvordan de rapporterer et sikkerhetsbrudd, og forstår de beste sikkerhetspraksisene for arbeidsstasjoner.

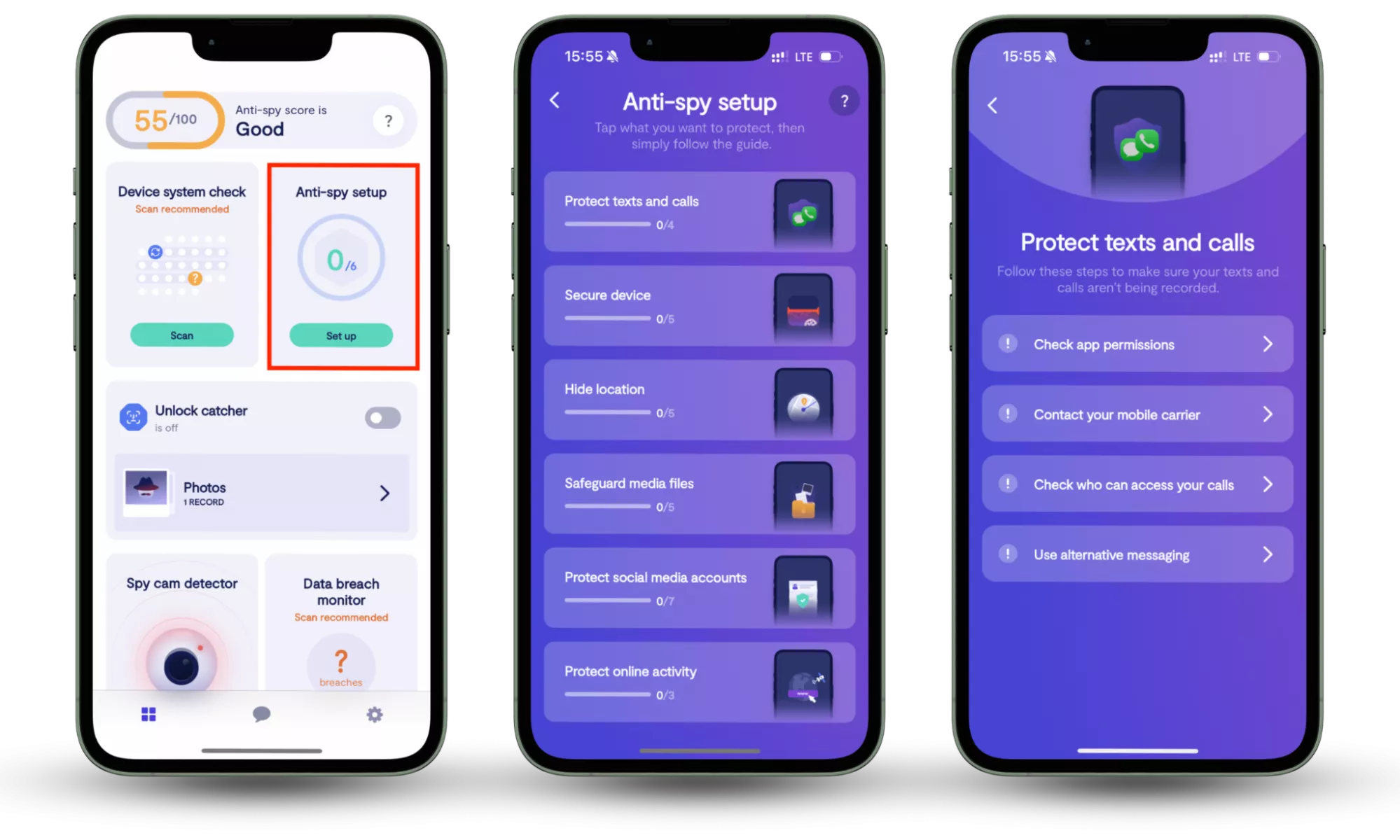

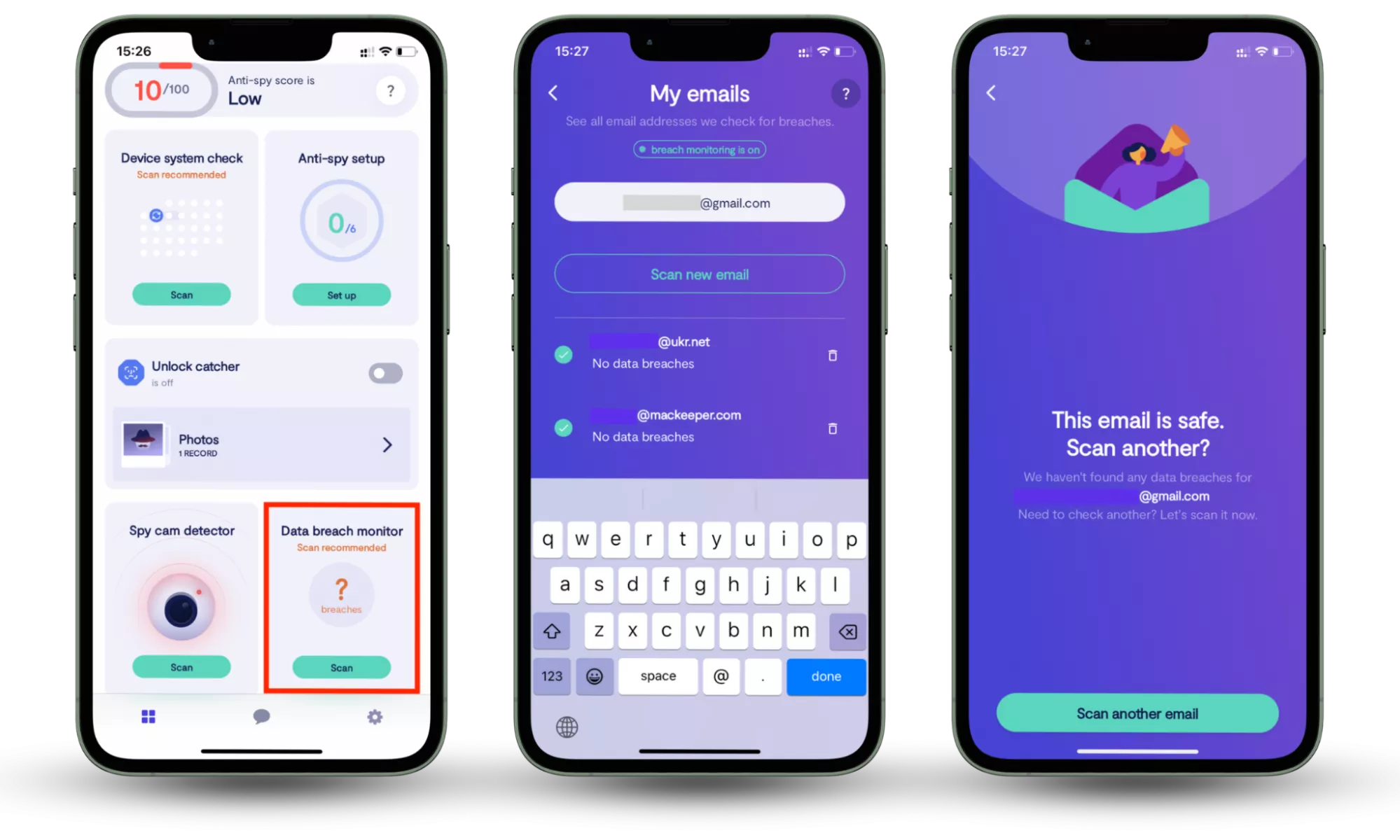

Bruk også sikkerhetsprogramvare, for eksempel å installere annonseblokkere på alle ansattes enheter og nettlesere for å unngå ondsinnet markedsføring som kan lure brukere til å laste ned og installere løsepengeprogramvare. Herde endepunkter ved å konfigurere tilgangskontroller og implementere multifaktorautentisering og sterke passordkrav. Segmenter også nettverket ditt for å begrense spredningen av løsepengevare. Ikke bare det, men bruk også en brannmur for å beskytte nettverket ditt, og overvåk og lapp regelmessig systemene dine for å sikre nettverkssikkerheten.

2. Hold alle systemer og programvare oppdatert

Mange hackere og løsepengegjenger utnytter kjente sårbarheter i programvare for å infisere nettverk og stjele bedrifters data. Ved å holde programvaren og operativsystemet (OS) oppdatert, kan du forhindre denne typen angrep, kjent som Zero-day-angrep.

3. Angi unike passord og multifaktorautentisering

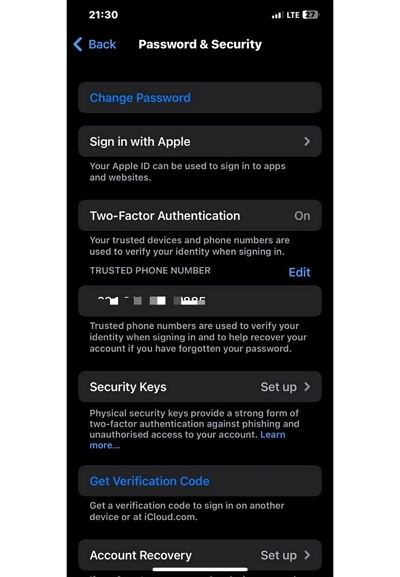

Passord må være unike for hver konto og ha en blanding av bokstaver, tall og spesialtegn. Dette vil gjøre det vanskelig for hackere å gjette passordet og gå inn i systemet eller kontoen. Dessuten øker passord med 15 eller flere tegn også sikkerheten siden det gjør det vanskeligere for hackere å gjette dem. Sterkpassordadministrasjonsverktøyer avgjørende for å redusere risikoen for cyberangrep og datalekkasjer for både små og mellomstore bedrifter. En passordbehandler er et dataprogram som lar brukere lagre og administrere passordene sine for lokale applikasjoner eller nettjenester som nettapplikasjoner, nettbutikker eller sosiale medier. Passordadministratorer krever vanligvis at en bruker oppretter og husker ett "hovedpassord" for å låse opp og få tilgang til alle de lagrede passordene.multifaktorautentisering (MFA)til hver konto og VPN-tilkobling. Dette vil forhindre uautorisert tilgang til dem, og legge til ekstra beskyttelse mot cybertrusler.

4. Installer antivirusprogramvare og brannmurer

Antivirus, anti-malware og brannmurer vil blokkere uautorisert tilgang til datamaskinen. De varsler også potensielle ondsinnede nettsteder og e-postvedlegg. I tillegg kan disse sikkerhetsprogrammene sette trusler i karantene og skanne maskinen for ondsinnede filer. Husk å holde sikkerhetsprogramvaren oppdatert og stille inn regelmessige skanninger for å sikre at ingen skadelig programvare kommer inn i systemet.

5. Installer kun programvare eller applikasjoner fra offisielle kilder

Effektiv og svært sikker programvare kan være dyrt på grunn av omfattende forskning og utvikling, så vel som de vanlige sikkerhetsoppdateringene og oppdateringene som tilbys. Dette bidrar til å sikre at hackere ikke kan utnytte sårbarheter. Bruk av gratis ulovlige versjoner setter imidlertid maskinen din i fare for å bli hacket. Det kan også etterlate åpne bakdører som nettkriminelle utnytter. Dessuten er mange løsepengeprogrammer forkledd som piratkopiert programvare, slik at ofrene installerer dem uvitende.

6. Bruk nettverkssegmentering

Prinsippet om minst privilegium (POLP) til alle systemer og tjenester betyr å begrense brukere til kun å ha tilgangen de trenger for å utføre jobbene sine. Nettverkssegmentering sikrer at kun autorisert personell har tilgang til spesifikke data. Dette øker sensitiv og kritisk datasikkerhet. Det er fordi, i tilfelle et løsepenge-angrep, vil det ikke være i stand til å spre seg over nettverket. Nettverkssegmentering er prosessen med å dele et større nettverk inn i mindre undernettverk med begrenset sammenkobling mellom dem. Ved å kontrollere trafikkflyten mellom ulike undernettverk og ved å begrense angriperens sidebevegelse, hindrer nettverkssegmentering uautoriserte brukere fra å få tilgang til organisasjonens intellektuelle eiendom og data. Ved å segmentere nettverket kan bedrifter forhindre at angripere beveger seg sideveis over nettverket, noe som begrenser virkningen av et løsepengeprogram. For eksempel, hvis et løsepenge-angrep infiserer ett segment av nettverket, kan det hende at det ikke kan spre seg til andre segmenter, noe som reduserer den samlede virkningen av angrepet

7. Sikkerhetskopier data regelmessig

Effektiv sikkerhetskopiering av filene dine betyr i hovedsak at du aldri trenger å starte fra bunnen av i tilfelle et datainnbrudd eller løsepengevareangrep. Sørg for at du følger 3-2-1 sikkerhetskopieringsregelen, der minstén kryptert sikkerhetskopi lagres offline ogutenfor stedet. På denne måten vil ingen cyberangripere lykkes med å bryte sikkerhetskopien din, og du kan bruke den i tilfelle enhver type hendelse eller katastrofe, inkludert løsepengeprogramvare. I tillegg bør du også ta sikte på å lage sikkerhetskopier minst ukentlig.

Kilde: The 2022 Backup Survey av Backblaze.

8. Bruk e-postbeskyttelse

Spamfiltre og e-postbeskyttelsesprogramvare kan forhindre at phishing-e-poster når dine ansatte. For å bruke denne løsningen, installer og konfigurer spamfiltre og e-postbeskyttelsesprogramvare på alle enheter og nettverk. For eksempel kan innholdsfiltre på e-postservere redusere risikoen for spam med ondsinnede vedlegg eller infiserte lenker som når postboksen din. I tillegg kan annonseblokkere forhindre ondsinnet markedsføring som kan lure brukere til å laste ned og installere løsepengeprogramvare.

Lær i tillegg ansatte om de ulike risikoene forbundet med cyberangrep og hvordan de kan beskytte seg mot dem. Lær ansatte hvordan de oppdager phishing-e-poster, lager sterke passord, vet når og hvordan de rapporterer et sikkerhetsbrudd, og forstår de beste sikkerhetspraksisene for arbeidsstasjoner.

9. Herde endepunkter

Et endepunkt er et tilkoblingspunkt i et kommunikasjonsnettverk som fungerer som en node eller en enhet som utfører en bestemt funksjon. Det er en autonom enhet som utveksler data og ressurser med andre endepunkter i et nettverk.Endepunkter kan være datamaskiner, servere, bærbare datamaskiner, smarttelefoner, nettbrett eller andre dataenheter som brukes til å koble til og kommunisere på et nettverk.Endepunkter kan herdes ved å bruke:

- Beskyttelse mot virus og skadelig programvare

- Sikre passord

- Begrenser internettilgang

- Bruke endepunktsikkerhetsløsninger

- Aktiverer vanlige skanninger

- Implementering av programvarerestriksjoner (SRP)

- Holder alle systemer og programvare oppdatert

10. Utvikle løsepengevareplaner og retningslinjer

Utvikling av løsepengevareplaner og -policyer er et kritisk skritt for å forhindre løsepengevareangrep. Det inkluderer å utvikle en IR-plan som veileder IT- og sikkerhetsteamene dine under en løsepengevarehendelse. Din IR-plan bør inkludere roller og kommunikasjon. Som bør deles under et arrangement og en liste over kontakter (som partnere eller leverandører) som må varsles. Ta også en lagdelt tilnærming til sikkerhet ved å bruke mer enn ett sikkerhetsverktøy. Det kan være en kombinasjon av en brannmur, antivirusprogramvare, anti-malware-programvare, spamfiltre og forebygging av datatap i skyen.

11. Kjør regelmessig sårbarhets- og penetrasjonstesting

Den beste måten å teste bedriftens sikkerhet på er å prøve å bryte den medregelmessige sikkerhetsrevisjoner og sårbarhetsvurderinger.Dette kan bidra til å identifisere eventuelle svakheter i selskapets sikkerhetsinfrastruktur og tillate proaktive tiltak for å løse demfør angripere kan utnytte dem.Et skritt videre er å ansette entjeneste for penetrasjonstesting. Dette er et simulert angrep som utføres av sikkerhetseksperter som bruker ulike hacker-lignende taktikker for å avdekke potensielle inngangspunkter til systemet og finne de beste avbøtende teknikkene.

12. Bruk Zero Trust Architecture

Zero Trust Architecture er en sikkerhetsmodell som kan bidra til å forhindre ransomware-angrep. Denne tilnærmingen er basert på prinsippet om "aldri stol på, alltid verifiser." Den forutsetter at alle enheter, brukere og applikasjoner ikke er klarert og må verifiseres før de gis tilgang til sensitive data. For å bruke Zero Trust Architecture for å forhindre løsepengevare, må organisasjoner ta i bruk en sikkerhetsmodell som kan imøtekomme en distribuert arbeidsstyrke og ekstern arbeidskultur. Denne modellen skal beskytte enheter, applikasjoner og data uavhengig av deres plassering. De veiledende prinsippene for Zero Trust Architecture inkluderer:

- Kontinuerlig verifisering

- Segmentering

- Minst privilegert tilgang

- Autentisering

- Overvåking

Endepunktenheter overvåkes kontinuerlig for ondsinnet aktivitet, skadelig programvare eller forespørsler om nettverkstilganginitiert fra et kompromittert endepunkt. Dette hjelper til med å oppdage og forhindre ransomware-angrep før de kan forårsake skade. Ved å overvåke alle nettverksaktiviteter nøye, kan selskaper oppdage og svare på løsepenge-angrep i sanntid. Dette kan bidra til å begrense skaden forårsaket av et angrep. Et identitets- og tilgangsadministrasjonsprodukt (IAM) bør settes på plass for å tillate at brukere og deres rettigheter eller tillatelser blir autentisert. Dette bidrar til å sikre at kun autoriserte brukere har tilgang til sensitive data.

13. Bruk infrastruktur som kode (IaC)

Infrastructure as Code (IaC) er en prosess medadministrere og klargjøre IT-infrastruktur gjennom maskinlesbare definisjonsfiler, snarere enn fysisk maskinvarekonfigurasjon eller interaktive konfigurasjonsverktøy. IT-infrastrukturen som administreres av denne prosessen omfatter både fysisk utstyr, som bare-metal-servere, så vel som virtuelle maskiner, og tilhørende konfigurasjonsressurser. Evnen til å behandle infrastruktur som kode og bruke de samme verktøyene som ethvert annet programvareprosjekt vil tillate utviklere å raskt distribuere applikasjoner. prosess. Dette innebærer konfigurering og administrasjon av infrastrukturen gjennom en beskrivende modell, behandling av infrastrukturkonfigurasjon og klargjøring på samme måte som applikasjonens kildekode. Infrastructure as Code (IaC) kan brukes til å forhindre ransomware-angrep ved å distribuere og oppdatere skyressurser og holde sikkerhetskopier. For å forhindre ransomware-angrep er samarbeid mellom infrastruktur- og sikkerhetsteam avgjørende for å sikre en organisasjons beredskap mot løsepenge-angrep. Felles vurdering og forbedring av sikkerhets- og gjenopprettingsprosesser kan forbedre en organisasjons utvinningsmuligheter.

14. Oppdater skyressurser

Å oppdatere skyressurser er en av måtene å forhindre løsepengevareangrep på. Dette er fordi skytjenester beholder tidligere versjoner av filer, som lar deg rulle tilbake til en ukryptert versjon i tilfelle et angrep. Holde alle systemer og programvare oppdatert, installere antivirusprogramvare, opprettholde brannmuren din, ha nettverkssegmentering, e-postbeskyttelse, datakryptering, IAM og identifisere feilkonfigurasjoner i skymiljøet ditt er også beste praksis for å forhindre angrep fra løsepengevare.

15. Sikre domenekontrollere (DC)

Sikre domenekontrollere (DC-er) er Windows Server-roller som huser Active Directory Domain Services (AD DS). De er et vanlig mål for angripere i Active Directory-ransomware-angrep. Det er fordi de inneholder legitimasjonslageret for alle bruker- og datamaskinkontoene som brukes til å sikre ressurser på tvers av bedriften. I et typisk Active Directory løsepengevareangrep forsøker dårlige aktører å få nettverkstilgang ved å fiske etter brukerlegitimasjon, eskalere privilegier og flytte vertikalt inn i servernettverket. Sluttmålet er å få administrative tilgangsrettigheter og kompromittere en domenekontroller. Hvis en angriper lykkes, eier de i hovedsak nettverket og får tilgang til alle dets forskjellige servere og data. Domenekontrollere er vert for en kopi av Active Directory Domain Services (AD DS). Som er et skjema med alle objektene Active Directory lagrer og leverer autorisasjons- og autentiseringstjenester for. For å beskytte Active Directory mot løsepengeangrep kan bedrifter unngå å legge til domenebrukere til den lokale administratorgruppen, sikre domenekontrollere og aktivere utvidet beskyttelse for autentisering (EPA).

Mer lesing:En ny SamSam Ransomware-kampanje angriper 67 bedrifter

Sammendrag

Ytterligere tips for å forhindre ransomware-angrep inkluderer å deaktivere makroer i Office-dokumenter, begrense brukertilgangsrettigheter, implementere apphvitelisting og regelmessig overvåking og revisjon av nettverket ditt. Det er også avgjørende å gjennomføre sårbarhetsvurderinger og penetrasjonstester. I tillegg til å holde deg informert om nye trusler, bruk en sikker DNS-tjeneste og krypter sensitive data. Disse tiltakene bidrar til å minimere risikoen for ransomware-infeksjon. I tillegg gjør de det vanskeligere for angripere å utnytte all tilgang til informasjon.

Utvikle en responsplan for hendelser og fremme en sikkerhetsbevisst kulturi selskapet er viktige skritt i forebygging av løsepengevare. Oppmuntre ansatte til å rapportere mistenkelige aktiviteter og fremme en sikkerhetsbevisst tankegang i hele organisasjonen. Vi anbefaler å sette opp en Incident Response Retainer med en pålitelig leverandør, for eksempel SalvageData. Dette er en tjenesteavtale med en leverandør av cybersikkerhet som lar organisasjoner få ekstern hjelp med cybersikkerhetshendelser. Det gir organisasjoner en strukturert form for ekspertise og støtte gjennom en sikkerhetspartner, slik at de kan reagere raskt og effektivt i tilfelle en cyberhendelse.

![5 enkle metoder for hard tilbakestilling av vivo med/uten passord [Ny]](https://elsefix.com/statics/image/placeholder.png)