Jak możliwe jest zhakowanie Cię, jeśli po prostu otworzysz wiadomość e-mail

W przeszłości osoby atakujące wykorzystywały piksele śledzące lub ukryte skrypty do gromadzenia danych i wykorzystywania luk w oprogramowaniu podczas otwierania wiadomości e-mail.

Ale w tych dniachsamo otwarcie wiadomości e-mail nie wystarczy, aby zostać zhakowanym. Nowoczesne aplikacje pocztowe, takie jak Gmail czy Apple Mail, domyślnie blokują niebezpieczne treści, w tym automatycznie uruchamiające się skrypty i zdalne obrazy.

Czy można zostać zhakowanym, otwierając wiadomość e-mail? Prawdopodobnie nie. Możesz jednak zostać zhakowany, klikając link w wiadomości e-mail. A jeśli już kliknąłeś złośliwy link, powinieneś przeskanować swoje urządzenie w poszukiwaniu złośliwego oprogramowania.

Oto jak przeskanować Androida za pomocą Clario Anti Spy:

- Otwórz Clario Anti Spyi utwórz konto.

- NaciskaćSkandowaćpodSkanowanie oprogramowania szpiegującegoi postępuj zgodnie z instrukcjami, aby usunąć podejrzane aplikacje.

Kroki 1-2: Otwórz Clario Anti Spy i naciśnij opcję Skanuj pod opcją Skanowanie spyware, a następnie postępuj zgodnie z instrukcjami, aby usunąć podejrzane aplikacje.

Kroki 1-2: Otwórz Clario Anti Spy i naciśnij opcję Skanuj pod opcją Skanowanie spyware, a następnie postępuj zgodnie z instrukcjami, aby usunąć podejrzane aplikacje.Najbardziej niebezpieczne załączniki do wiadomości e-mail i ich działanie

Załączniki do wiadomości e-mail to jeden z najczęstszych sposobów dostarczania złośliwego oprogramowania przez hakerów. Niektóre pliki uruchamiają kod w momencie ich otwarcia, inne natomiast nakłaniają Cię do włączenia niebezpiecznych funkcji.

Do najczęstszych zagrożeń zalicza siępliki wykonywalne, dokumenty pakietu Office z makrami, złośliwe pliki PDF i skompresowane foldery ukrywające złośliwe oprogramowanie. Hakerzy stosują również sztuczki maskujące pliki, aby zamaskować niebezpieczne pliki jako nieszkodliwe.

Oto, w jaki sposób możesz zostać zhakowany, klikając załącznik do wiadomości e-mail i na co należy zwrócić uwagę:

1. Pliki wykonywalne (.exe, .bat, .js)

Pliki wykonywalne uruchamiają kod w momencie ich otwarcia. Hakerzy często przesyłają je e-mailem z nazwą nieszkodliwą, na przykład „Faktura_4.exe”. Wygląda jak zwykła faktura, ale plik „.exe” oznacza, że może zainstalować oprogramowanie szpiegujące, keylogger lub dać komuś zdalny dostęp do Twojego urządzenia.

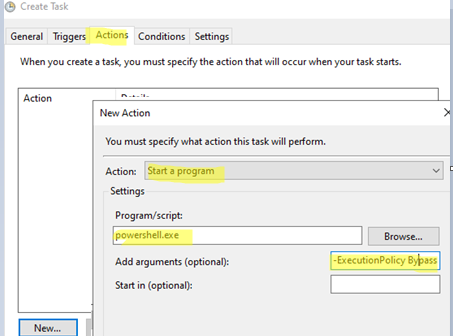

2. Dokumenty Microsoft Office z makrami

Hakerzy mogą ukryć złośliwe oprogramowanie w plikach Word lub Excel za pomocą makr, czyli małych skryptów uruchamianych po włączeniu edycji. Możesz otrzymać plik taki jak „Payment_Details.xls” z komunikatem:„Włącz wyświetlanie treści.Kiedy tak się stanie, makro działa w trybie cichym i instaluje złośliwe oprogramowanie.

3. Pliki PDF z osadzonymi skryptami

Podobnie hakerzy mogą ukryć złośliwe skrypty w plikach PDF. Pliki te nie wyglądają podejrzanie, ale otwarcie ich w przestarzałym czytniku może wywołać ukryty kod. Niektóre skrypty przekierowują Cię na fałszywe strony logowania; inni instalują oprogramowanie szpiegujące w tle.

4. ZIP, RAR, ISO, IMG i inne skompresowane formaty

Te skompresowane formaty to specjalne typy plików, które „grupują” inne pliki w folderze. Hakerzy często używają ich do ukrywania szkodliwych programów, ponieważ zmniejszają one rozmiar pobieranego pliku. Jednak gdy rozpakujesz zawartość folderu, na Twoim urządzeniu mogą zainstalować się ukryte złośliwe programy.

5. Sztuczki maskowania rozszerzeń plików i fałszowania

Hakerzy mogą zmienić typ pliku lub użyć fałszywych ikon, aby coś niebezpiecznego wyglądało jak nieszkodliwy plik. Często nie widzisz pełnego rozszerzenia pliku na telefonie lub komputerze, więc łatwo pomylić szkodliwy plik z czymś bezpiecznym. Jeśli cokolwiek w związku z załącznikiem wydaje Ci się niepokojące, szczególnie jeśli pojawiło się znikąd, nie otwieraj go.

Jak bezpiecznie postępować z podejrzanymi e-mailami

Ważne jest, aby zachować ostrożność w przypadku dziwnych e-maili. Jeśli nie rozpoznajesz nadawcy lub wiadomość wydaje się nachalna, pilna lub zbyt piękna, aby mogła być prawdziwa, nie spiesz się i dokładnie sprawdź, czy jest wiarygodna.

Oto jak sprawdzić podejrzaną wiadomość e-mail bez narażania się na ryzyko:

- Użyj trybu podglądu:Jeśli Twoja aplikacja pocztowa na to pozwala, przeczytaj wiadomość bez jej otwierania. Zapobiegnie to wysyłaniu przez aplikację ryzykownych treści e-mail.

- Wyłącz automatyczne ładowanie obrazu:Niektóre e-maile zawierają ukryte piksele śledzące, które informują nadawcę, że otworzyłeś wiadomość e-mail. Wyłączenie obrazów zapobiega temu.

- Nie klikaj linków ani nie pobieraj załączników:Nawet jeśli wyglądają normalnie – unikaj wysyłanych linków, jeśli nie masz całkowitej pewności, że e-mail jest bezpieczny.

- Nigdy nie odpowiadaj ani nie podawaj danych osobowych:Legalne firmy nie będą prosić o informacje e-mailem. Jeśli widzisz takie prośby, prawdopodobnie jest to oszust.

Jeśli wiadomość jest nieoczekiwana, pilna lub pełna literówek, lepiej ją usunąć, nie otwierając niczego.

Jak uniknąć włamania przez e-mail

Unikanie włamań do poczty e-mail wymaga dobrych nawyków związanych z cyberbezpieczeństwem. Musisz wiedzieć, na co zwrócić uwagę, jak dokładnie sprawdzić treść wiadomości e-mail i co zrobić, jeśli Twoja poczta zostanie zhakowana. Aktualizowanie oprogramowania i umiejętność korzystania z narzędzi skanujących sprawią, że Twoje e-maile będą bezpieczne.

Oto siedem sposobów uniknięcia infekcji za pośrednictwem poczty elektronicznej:

1. Nie klikaj podejrzanych linków ani załączników

Unikaj klikania linków, jeśli nie masz pewności, że są bezpieczne. Przed otwarciem dowolnego linku najedź na niego kursorem, aby wyświetlić podgląd docelowego adresu URL. Na urządzeniu mobilnym skopiuj i wklej link do skanera, np. Google Safe Browsing.

Uważaj na te znaki ostrzegawcze:

- Zła pisownia w tekście (np. paypa1.com zamiast paypal.com)

- Nieznane subdomeny (np. login.bank.example.ru)

- skracacze adresów URL, które ukrywają prawdziwy cel

Oszuści podszywają się pod pocztę amerykańską i wysyłają e-maile z informacją: „Nie udało się dostarczyć paczki — kliknij tutaj, aby przełożyć”. Link wyglądał na legalny, ale prowadził do fałszywej strony logowania USPS zaprojektowanej w celu kradzieży danych uwierzytelniających.

Dowiedz się więcej:Czy otwarcie wiadomości e-mail może spowodować wirusa

2. Sprawdź adres nadawcy i treść wiadomości e-mail

Oszuści ukrywają złośliwe e-maile, aby wyglądały, jakby pochodziły od osób, którym ufasz. Zawsze sprawdzaj pełne źródło adresu e-mail, a nie tylko nazwę wyświetlaną.

Nazwa nadawcy może brzmieć „Wsparcie Amazon”, ale rzeczywisty adres e-mail może tak brzmieć[e-mail chroniony].

Zwróć uwagę na te znaki:

- Błędy gramatyczne i ortograficzne w domenie

- Ogólne pozdrowienia, takie jak „Szanowny Kliencie” zamiast Twojego imienia i nazwiska

- Prośby o podanie danych osobowych lub finansowych

Jeśli cokolwiek zawartego w adresie lub tonie nadawcy wydaje Ci się niestosowne, nie angażuj się. W razie wątpliwości skontaktuj się bezpośrednio z firmą.

3. Naucz się rozpoznawać popularne taktyki phishingu

E-maile phishingowe nakłaniają Cię do przekazania danych osobowych, pobrania złośliwego oprogramowania lub kliknięcia fałszywych linków. Spamerzy będą podszywać się pod znane marki lub banki i wykorzystywać strach lub pilność, aby zmusić Cię do bezmyślnego działania.

Oprócz złośliwych załączników i fałszywych adresów nadawców uważaj na:

- Fałszywe strony logowania:Otrzymasz wiadomość e-mail z linkiem umożliwiającym „zweryfikowanie” konta, ale prowadzi on do witryny, która wygląda na prawdziwą, ale kradnie Twoją nazwę użytkownika i hasło.

- Pilne alerty bezpieczeństwa:Ostrzeżenie informuje, że Twoje konto zostało przejęte lub zostanie zablokowane, jeśli nie będziesz działać szybko. Celem jest wywołanie paniki i kliknięcia.

- Oferty zbyt piękne, aby były prawdziwe:Obiecano Ci zwrot pieniędzy lub nagrodę za wypełnienie formularza, ale zamiast tego kradnie Twoje dane osobowe.

4. Zainstaluj i regularnie aktualizuj oprogramowanie antywirusowe

Oprogramowanie antywirusowe wychwytuje zagrożenia, zanim wyrządzą one szkody Twojemu urządzeniu. To jeden z najlepszych sposobów zabezpieczenia konta e-mail przed hakerami.

Skanuje wszystkie pliki otrzymane pocztą elektroniczną i blokuje wykryte złośliwe oprogramowanie, zanim będzie za późno. Jest to szczególnie ważne, jeśli przypadkowo otworzysz zły załącznik lub klikniesz łącze typu spear phishing, np. spear phishing.

W szczególności w przypadku oprogramowania szpiegującegoClario Antyszpiegwykrywa ukryte aplikacje śledzące, keyloggery i oprogramowanie monitorujące. Skorzystaj zSkanowanie spyware na Androidzie lub skanowanie ukrytych aplikacji na iOSna wszelki wypadek, aby sprawdzić urządzenie.

5. Zachowaj ostrożność w przypadku nieznanych załączników, nawet od znanych kontaktów

Jeśli haker złamie pocztę e-mail znajomego, napastnicy mogą wysłać złośliwe oprogramowanie ze swojej skrzynki odbiorczej. Jedną z powszechnych sztuczek jest odpowiadanie na istniejący wątek za pomocą niejasnej linijki, na przykład „Proszę zobaczyć w załączniku” i pliku, który wygląda na związany z pracą.

Zamiast go otwierać, sprawdź ton i kontekst: Czy wiadomość brzmi podobnie? Czy był jakiś powód, dla którego wysłali plik? Jeśli nie, zadzwoń lub napisz do nich bezpośrednio. Nie polegaj na samym e-mailu, aby potwierdzić, że jest prawdziwy.

6. Zaktualizuj swój czytnik plików PDF i klienta poczty e-mail

Przestarzałe oprogramowanie jest częstym celem cyberataków. Stare czytniki plików PDF i aplikacje pocztowe będą miały luki w zabezpieczeniach, które hakerzy mogą wykorzystać za pomocą złośliwych plików. Aby zmniejszyć ryzyko, włącz automatyczne aktualizacje i regularnie sprawdzaj dostępność nowych wersji.

7. Włącz narzędzia do skanowania poczty e-mail lub filtry bezpieczeństwa

Wbudowane filtry bezpieczeństwa wychwytują zagrożenia, zanim dotrą do Twojej skrzynki odbiorczej. Większe usługi e-mail, takie jak Gmail czy Outlook, automatycznie skanują wiadomości w poszukiwaniu łączy do wyłudzania informacji i znanego złośliwego oprogramowania. Pamiętaj o włączeniu tych funkcji. Aby zapewnić lepszą ochronę, rozważ dodanie dedykowanego narzędzia do zabezpieczania poczty e-mail, które w czasie rzeczywistym oznacza treści wysokiego ryzyka.

Jeśli nadal nie masz pewności, dowiedz się, czy możesz zarazić się wirusem, otwierając wiadomość e-mail w Gmailu?

Wniosek

Otwarcie wiadomości e-mail prawdopodobnie nie narazi Cię na niebezpieczeństwa, ale kliknięcie zawartości wiadomości może. Wykrywaj znaki ostrzegawcze, sprawdzaj nieoczekiwane załączniki do wiadomości e-mail i aktualizuj swoje aplikacje, aby chronić się przed hakerami.

Myślisz, że Twoje urządzenie mogło być już zagrożone? Uruchom skanowanie za pomocąSkanowanie spywarena Androidzie lubUkryte aplikacjeskanuj na iOS, aby szybko wykrywać zagrożenia.

![Jak bezprzewodowo przesyłać pliki z iPhone'a na komputer [Pełny przewodnik]](https://elsefix.com/statics/image/placeholder.png)