GandCrab to wariant oprogramowania ransomware, który po raz pierwszy pojawił się w krajobrazie cyberbezpieczeństwa na początku 2018 r. Ataki typu ransomware polegają na szyfrowaniu plików w systemie ofiary i zmuszaniu jej do zapłacenia okupu za klucz deszyfrujący. To ransomware jest znane z szerokiego zakresu ataków na typy plików, skutecznie uniemożliwiając ofierze dostęp do różnorodnych plików. GandCrab jest zamieszany w różne głośne ataki, które mają wpływ na osoby fizyczne, firmy, a nawet organizacje rządowe. Jako dynamiczne i ewoluujące zagrożenie, GandCrab od czasu swojego pojawienia się przeszedł wiele wersji i aktualizacji. Aktualizacje te wprowadzają nowe funkcje i techniki unikania zabezpieczeń, pokazując zdolność ich twórców do dostosowania się do środków bezpieczeństwa. Ta ciągła ewolucja stanowi wyzwanie dla wysiłków w zakresie cyberbezpieczeństwa mających na celu skuteczną walkę z oprogramowaniem ransomware.

Eksperci SalvageData zalecają proaktywne środki bezpieczeństwa danych, takie jak regularne tworzenie kopii zapasowych, rygorystyczne praktyki cyberbezpieczeństwa i aktualizowanie oprogramowania, aby chronić przed atakami ransomware. I,w przypadku ataku oprogramowania ransomware natychmiast skontaktuj się z naszymi ekspertami w zakresie odzyskiwania oprogramowania ransomware.

Wszystko, co wiemy o oprogramowaniu GandCrab Ransomware

GandCrab ewoluował w kilka wersji, w tym GandCrab V2.0, GandCrab 3, GandCrab V5.0, GandCrab 5.0.2, GandCrab V5.0.3, GandCrab 5.0.4, GandCrab 5.0.5, GandCrab 5.0.7, GandCrab 5.0.8, GandCrab 5.0.9, GandCrab 5.1.0, GandCrab 5.1.4, GandCrab 5.1.5 i GandCrab V5.1.6. Pomimo różnorodności wersji, ich podstawowe zachowanie pozostaje spójne. Główne różnice obejmują rozszerzenie pliku dodawane do zaszyfrowanych plików, treść wiadomości z żądaniem okupu, projekt strony internetowej, kwoty okupu oraz używany portfel kryptowalut. Te subtelne rozróżnienia pomagają zidentyfikować i rozróżnić każdą iterację w rodzinie ransomware GandCrab.Potwierdzona nazwa

- Wirus GandCrab

Typ zagrożenia

- Oprogramowanie ransomware

- Kryptowirus

- Szafka na pliki

- Podwójne wymuszenie

Czy dostępny jest darmowy deszyfrator?Tam sąnarzędzia deszyfrujące dla niektórych wariantów ransomware GandCrab(V1, V4, V5). Warianty te można rozpoznać po rozszerzeniu pliku:

- .GDCB

- .GDCB

- .KRAB

- .KRAB

- .UKCZA

- .YIAQDG

- .CQXGPMKNR

- .HHFEHIOL

Metody dystrybucji

- E-maile phishingowe

- Wykorzystywanie luk w zabezpieczeniach

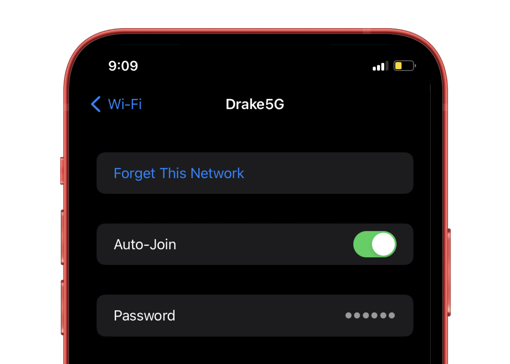

- Słabe lub domyślne hasła w protokole Remote Desktop Protocol (RDP)

Konsekwencje

- Pliki są szyfrowane i blokowane do czasu zapłaty okupu

- Wyciek danych

- Podwójne wymuszenie

Czym są IOC oprogramowania ransomware GandCrab

Wskaźniki zagrożenia (IOC) to cyfrowe wskazówki, których używają specjaliści ds. cyberbezpieczeństwa do identyfikowania zagrożeń systemowych i złośliwych działań w sieci lub środowisku informatycznym. Po wykryciu IOC zespoły ds. bezpieczeństwa oceniają możliwe zagrożenia lub weryfikują jego autentyczność. IOC dostarczają również dowodów na to, do czego osoba atakująca miała dostęp, jeśli rzeczywiście przeniknęła do sieci. Są to zasadniczo cyfrowe wersje dowodów pozostawionych na miejscu zbrodni, a potencjalne IOC obejmują nietypowy ruch w sieci, loginy uprzywilejowanych użytkowników z zagranicy, dziwne żądania DNS, zmiany w plikach systemowych i nie tylko.Specyficzne IOC dla GandCrab obejmują: Ścieżki i nazwy plików

- %Dane aplikacji%Microsoft{6 losowych znaków}.exe

Wpis do rejestru:

- HKEY_CURRENT_USERSoprogramowanieMicrosoftWindowsCurrentVersionRunOnce

- {11 losowych znaków} = %Application Data%Microsoft{6 losowych znaków}.exe

Połączono adresy URL/IP

- Ipv4bot.whatismyipaddress.com

- {Adres IP domeny}/curl.php?token=1019

- {BLOCKED}ransom.bit, {BLOCKED}ngcomputer.bit, {BLOCKED}ft.bit, {BLOCKED}d32.bit, {BLOCKED}ab.bit

Notatka o okupie

- Żądanie okupu zostało usunięte jako {Zaszyfrowany folder}GDCB-DECRYPT.txt

Rozszerzenie pliku zaszyfrowanego przez ransomware GandCrab:

GandCrab ma wiele wersji swojego złośliwego oprogramowania, a każda wersja ma własne rozszerzenie i system zmiany nazw zaszyfrowanych plików.Wersja 1:

- Rozszerzenie pliku: .GDCB

- Zaczyna się od: —= GANDCRAB =—

- Rozszerzenie: .GDCB

Wersja 2:

- Rozszerzenie pliku: .GDCB

- Zaczyna się od: —= GANDCRAB =—

- Rozszerzenie: .GDCB

Wersja 3:

- Rozszerzenie pliku: .CRAB

- Zaczyna się od: —= GANDCRAB V3 =—

- Rozszerzenie: .CRAB

Wersja 4:

- Rozszerzenie pliku: .KRAB

- Zaczyna się od: —= GANDCRAB V4 =—

- Rozszerzenie: .KRAB

Wersja 5:

- File extension: .([A-Z]+)

- Zaczyna się od: —= GANDCRAB V5.0 =—

- Rozszerzenie: .UKCZA

Wersja 5.0.1:

- File extension: .([A-Z]+)

- Zaczyna się od: —= GANDCRAB V5.0.1 =—

- Rozszerzenie: .YIAQDG

Wersja 5.0.2:

- File extension: .([A-Z]+)

- Zaczyna się od: —= GANDCRAB V5.0.2 =—

- Rozszerzenie: .CQXGPMKNR

Wersja 5.0.3:

- File extension: .([A-Z]+)

- Zaczyna się od: —= GANDCRAB V5.0.3 =—

- Rozszerzenie: .HHFEHIOL

Wersja 5.0.4:

- File extension: .([A-Z]+)

- Zaczyna się od: —= GANDCRAB V5.0.4 =—

- Rozszerzenie: .BYACCZZI

Wersja 5.0.5:

- File extension: .([A-Z]+)

- Zaczyna się od: —= GANDCRAB V5.0.5 =—

- Rozszerzenie: .KZZXVWMLI

Wersja 5.1:

- File extension: .([A-Z]+)

- Zaczyna się od: —= GANDCRAB V5.1 =—

- Rozszerzenie: .IJDHRQJD

Żądanie okupu od GandCraba

Należy pamiętać, że rzeczywista treść żądania okupu może się różnić w zależności od wersji GandCrab, a osoby atakujące mogą dostosowywać wiadomości. Upuszczona notatka zazwyczaj zawiera instrukcje dla ofiary, jak zapłacić okup i uzyskać klucz odszyfrowujący. Poniżej znajduje się przykład tego, jak może wyglądać notatka z żądaniem okupu GandCrab:

Jeśli zorientujesz się, że jesteś ofiarą oprogramowania ransomware, skontaktuj się z ekspertami ds. usuwania oprogramowania ransomware SalvageData, aby uzyskać bezpieczną usługę odzyskiwania danych i usunięcia oprogramowania ransomware po ataku.

Jak działa ransomware GandCrab

Ransomware GandCrab działa poprzez szereg etapów, wykorzystując różne techniki do infiltracji, szyfrowania plików i żądania okupu. Oto przegląd typowego działania GandCrab:

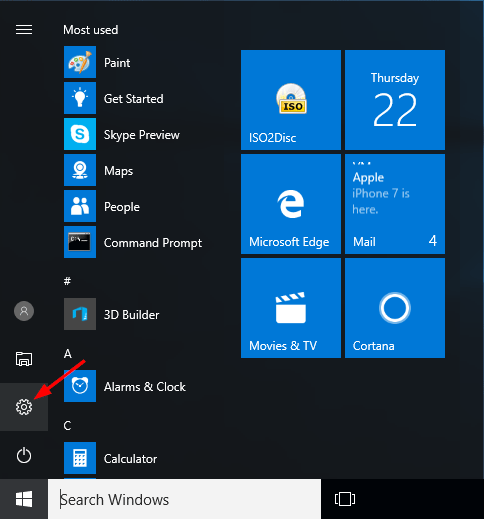

Zakażenie i poród

GandCrab jest często dostarczany w postaci złośliwych załączników do wiadomości e-mail, zestawów exploitów w zaatakowanych witrynach internetowych lub jako ładunek upuszczany przez inne złośliwe oprogramowanie. Ładunek odnosi się do szkodliwego komponentu lub kodu cyberataku, zwykle zaprojektowanego w celu wykonania szkodliwych działań w docelowym systemie. Oprogramowanie ransomware GandCrab składa się ze złośliwego pliku wykonywalnego, często dostarczanego w postaci załączników do wiadomości e-mail lub wykorzystujących luki w zabezpieczeniach. Po zainfekowaniu systemu GandCrab może utworzyć swoje kopie w określonych lokalizacjach na komputerze ofiary.

Więcej czytania:LockBit Green Ransomware: kompletny przewodnik

Autostart i trwałość

Aby mieć pewność, że będzie działać przy każdym uruchomieniu systemu, GandCrab modyfikuje Rejestr Windows, dodając wpisy umożliwiające automatyczne wykonanie.

Uchylanie się

GandCrab wykorzystuje różne techniki unikania, aby uniknąć wykrycia przez oprogramowanie zabezpieczające i analizy przez badaczy. Może zakończyć określone procesy związane z oprogramowaniem antywirusowym i zabezpieczającym działającym w systemie ofiary.

Komunikacja z serwerami dowodzenia i kontroli (C2).

GandCrab komunikuje się ze zdalnymi serwerami kontrolowanymi przez atakujących. Komunikat ten służy do wysyłania informacji o zainfekowanym systemie oraz, w niektórych przypadkach, do otrzymywania dalszych instrukcji.

Szyfrowanie plików

GandCrab identyfikuje i szyfruje szeroką gamę plików w systemie ofiary, używając silnego algorytmu szyfrowania, takiego jak RSA i Salsa20, do szyfrowania plików w systemie ofiary. Dołącza określone rozszerzenie pliku (np. GDCB) do zaszyfrowanych plików, wskazując, że są one teraz niedostępne.

Upuszczenie listu z żądaniem okupu

Po zakończeniu procesu szyfrowania GandCrab upuszcza notatkę z żądaniem okupu w każdym folderze, którego dotyczy problem. Notatka zazwyczaj zawiera instrukcje, jak zapłacić okup, aby uzyskać klucz odszyfrowujący. Notatka o okupie może również zawierać takie szczegóły, jak kwota okupu, termin płatności i adres portfela kryptowalut do płatności. Ofiary są instruowane, aby zapłaciły okup w kryptowalucie (najczęściej Bitcoinie), aby uzyskać klucz odszyfrowujący. Twórcy GandCrab często grożą trwałym usunięciem klucza odszyfrowania lub zwiększeniem kwoty okupu, jeśli ofiara się spóźni płatność.

Jak poradzić sobie z atakiem ransomware GandCrab

Pierwszym krokiem do odzyskania sił po ataku GandCraba jest odizolowanie zainfekowanego komputera poprzez odłączenie go od Internetu i usunięcie wszelkich podłączonych urządzeń. Następnie należy skontaktować się z lokalnymi władzami. W przypadku mieszkańców i firm w USA jest toFBIiCentrum składania skarg dotyczących przestępstw internetowych (IC3).Aby zgłosić atak ransomware, musisz zebrać na jego temat wszelkie możliwe informacje, w tym:

- Zrzuty ekranu z żądaniem okupu

- Komunikacja z ugrupowaniami zagrażającymi (jeśli je posiadasz)

- Próbka zaszyfrowanego pliku

Jeśli jednak woliszskontaktuj się z profesjonalistami, to nie rób nic.Pozostaw każdą zainfekowaną maszynę taką, jaka jesti poproś ousługa awaryjnego usuwania oprogramowania ransomware. Ponowne uruchomienie lub zamknięcie systemu może zagrozić działaniu usługi odzyskiwania. Przechwycenie pamięci RAM działającego systemu może pomóc w zdobyciu klucza szyfrowania, a przechwycenie pliku droppera, tj. pliku wykonującego złośliwy ładunek (kod oprogramowania lub programy wykonujące nieautoryzowane działania w systemie docelowym), może zostać poddane inżynierii wstecznej i prowadzić do odszyfrowania danych lub poznania sposobu ich działania. Musisznie usuwaj oprogramowania ransomwarei zatrzymaj wszelkie dowody ataku. To ważne dlakryminalistyka cyfrowaaby eksperci mogli odnaleźć grupę hakerów i ją zidentyfikować. Władze mogą to zrobić wykorzystując dane znajdujące się w zainfekowanym systemiezbadaj atak i znajdź sprawcę.Dochodzenie w sprawie ataku cybernetycznego nie różni się od innych dochodzeń karnych: potrzebne są dowody, aby znaleźć napastników.

1. Skontaktuj się ze swoim dostawcą usług reagowania na incydenty

Reakcja na incydent cybernetyczny to proces reagowania na incydent cybernetyczny i zarządzania nim. Reagowanie na incydenty to umowa o świadczenie usług z dostawcą cyberbezpieczeństwa, która umożliwia organizacjom uzyskanie pomocy zewnętrznej w przypadku incydentów związanych z cyberbezpieczeństwem. Zapewnia organizacjom ustrukturyzowaną wiedzę specjalistyczną i wsparcie za pośrednictwem partnera ds. bezpieczeństwa, umożliwiając im szybką i skuteczną reakcję podczas incydentu cybernetycznego. Osoba zajmująca się reagowaniem na incydenty zapewnia organizacjom spokój ducha, oferując fachowe wsparcie przed i po incydencie cybernetycznym. Specyficzny charakter i struktura osoby odpowiedzialnej za reagowanie na incydenty będą się różnić w zależności od dostawcy i wymagań organizacji. Dobra osoba zajmująca się reagowaniem na incydenty powinna być solidna, ale elastyczna i zapewniać sprawdzone usługi poprawiające długoterminowy stan bezpieczeństwa organizacji.Jeśli skontaktujesz się ze swoim dostawcą usług IR, może on natychmiast przejąć kontrolę i poprowadzić Cię przez każdy etap odzyskiwania oprogramowania ransomware.Jeśli jednak zdecydujesz się samodzielnie usunąć oprogramowanie ransomware i odzyskać pliki wraz ze swoim zespołem IT, możesz wykonać kolejne kroki.

2. Zidentyfikuj infekcję ransomware

Zidentyfikowanie, które oprogramowanie ransomware zainfekowało Twój komputer, można przeprowadzić poprzez sprawdzenie rozszerzenia pliku (niektóre programy ransomware używają rozszerzenia pliku jako nazwy),za pomocą narzędzia do identyfikacji oprogramowania ransomwarelub będzie na nocie okupu. Dzięki tym informacjom możesz poszukać publicznego klucza deszyfrującego. Możesz także sprawdzić typ ransomware według jego IOC.

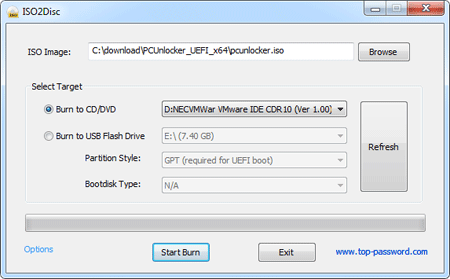

3. Usuń oprogramowanie ransomware i zestawy exploitów

Przed odzyskaniem danych musisz upewnić się, że Twoje urządzenie jest wolne od oprogramowania ransomware i że osoby atakujące nie będą mogły przeprowadzić nowego ataku przy użyciu zestawów exploitów lub innych luk w zabezpieczeniach. Usługa usuwania oprogramowania ransomware może usunąć oprogramowanie ransomware, utworzyć dokument kryminalistyczny do celów dochodzenia, wyeliminować luki w zabezpieczeniach i odzyskać dane.

4. Użyj kopii zapasowej, aby przywrócić dane

Nie można przecenić znaczenia tworzenia kopii zapasowych dla odzyskiwania danych, szczególnie w kontekście różnych potencjalnych ryzyk i zagrożeń dla integralności danych. Kopie zapasowe są kluczowym elementem kompleksowej strategii ochrony danych. Zapewniają środki do odzyskiwania danych po różnorodnych zagrożeniach, zapewniając ciągłość działania i zachowanie cennych informacji. W obliczu ataków typu ransomware, podczas których złośliwe oprogramowanie szyfruje Twoje dane i żąda zapłaty za ich uwolnienie, posiadanie kopii zapasowej pozwala przywrócić informacje bez ulegania żądaniom atakującego. Pamiętaj o regularnym testowaniu i aktualizowaniu procedur tworzenia kopii zapasowych, aby zwiększyć ich skuteczność w ochronie przed potencjalnymi scenariuszami utraty danych. Istnieje kilka sposobów tworzenia kopii zapasowych, dlatego należy wybrać odpowiedni nośnik kopii zapasowych i przechowywać co najmniej jedną kopię danych poza siedzibą firmy i offline.

5. Skontaktuj się z usługą odzyskiwania oprogramowania ransomware

Jeśli nie masz kopii zapasowej lub potrzebujesz pomocy w usunięciu oprogramowania ransomware i wyeliminowaniu luk, skontaktuj się z firmą zajmującą się odzyskiwaniem danych. Zapłata okupu nie gwarantuje, że Twoje dane zostaną zwrócone. Jedynym gwarantowanym sposobem na przywrócenie każdego pliku jest utworzenie kopii zapasowej. Jeśli tego nie zrobisz, usługi odzyskiwania danych ransomware mogą pomóc w odszyfrowaniu i odzyskaniu plików. Eksperci SalvageData mogą bezpiecznie przywrócić Twoje pliki i zapobiec ponownemu atakowi oprogramowania ransomware GandCrab na Twoją sieć. Skontaktuj się z naszymi ekspertami ds. odzyskiwania danych 24 godziny na dobę, 7 dni w tygodniu.

Zapobiegnij atakowi oprogramowania ransomware GandCrab

Najlepszym rozwiązaniem zapewniającym bezpieczeństwo danych jest zapobieganie oprogramowaniu ransomware. jest łatwiejsze i tańsze niż ich odzyskanie. Oprogramowanie ransomware GandCrab może kosztować przyszłość Twojej firmy, a nawet zamknąć jej drzwi. Oto kilka wskazówek, dzięki którym możeszunikaj ataków ransomware:

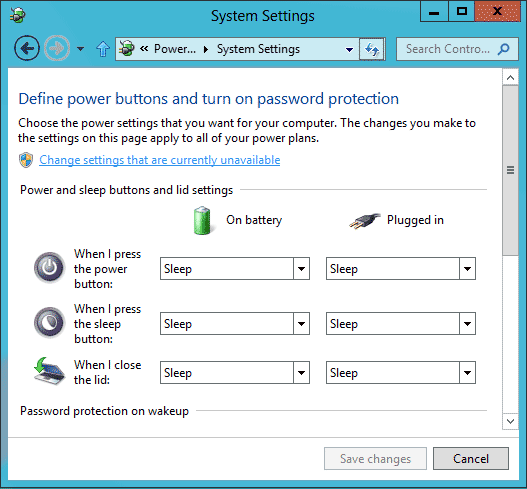

- Aktualizuj oprogramowanie, aby zapobiec lukom w zabezpieczeniach, które mogą zostać wykorzystane przez oprogramowanie ransomware.

- Używaj silnych haseł i uwierzytelniania dwuskładnikowego, aby zapobiec nieautoryzowanemu dostępowi do systemów.

- Regularnie twórz kopie zapasowe ważnych plików i przechowuj je w bezpiecznym miejscu.

- Zachowaj ostrożność podczas otwierania załączników wiadomości e-mail lub klikania łączy z nieznanych źródeł.

- Używaj renomowanego oprogramowania antywirusowego i aktualizuj je.