Há 10 anos, você provavelmente pensaria que um incidente de segurança baseado em inteligência artificial poderia acontecer apenas em um futuro de ficção científica ou irreal. Mas a situação mudou. Em 2024, o Statistaenquetedescobriram que metade dos líderes cibernéticos ficou mais preocupado com o fato de a IA generativa melhorar os ataques cibernéticos, como phishing, malware e ataques deepfake. E não sem razão!

Neste artigo, você encontrará casos reais de ataques cibernéticos de inteligência artificial e deepfakes para phishing de IA e outros tipos de fraude modernos e verá como isso afeta pessoas e organizações de todas as escalas. Também aprenderá algumas estratégias de segurança eficazes a seguir e como a VeePN pode ajudar a proteger a privacidade online de instrumentos avançados de vigaristas.

Por que os ataques cibernéticos baseados em IA estão evoluindo tão rapidamente

Os ataques de IA constituem um método de hacking totalmente novo que vai além das técnicas tradicionais de hacking. Em outras palavras, as ameaças à segurança cibernética da IA são um nível completamente novo de ameaças avançadas. O processo de elaboração de e-mails e adivinhação de senhas tornou-se desatualizado para os invasores, pois agora eles usam software de autoaprendizagem e algoritmos de ML para realizar suas atividades maliciosas. Aqui estão os maiores desafios associados aos métodos modernos de ataque cibernético de IA:

Velocidade e volume

A velocidade operacional das ferramentas de aprendizado de máquina é extremamente rápida. Milhares de tentativas de phishing e verificações de vulnerabilidades tornam-se possíveis em poucos segundos. Isso significa que mais usuários provavelmente serão vítimas de ataques automatizados.Phishing de IAataques e a segurança de diferentes plataformas que têm milhões de usuários pode acabar sendo menos sólida.

Personalização de alto nível

Os invasores geram deepfakes excepcionais de ransomware de IA com a ajuda da inteligência artificial e sua capacidade de coletar informações de mídias sociais e bancos de dados públicos, juntamente com mensagens de voz. As vítimas podem nem notar a diferença, se é um amigo real necessitado ou se é um vídeo falso feito artificialmente.

Adaptabilidade

Quando os usuários definem medidas de defesa como antivírus em seus dispositivos, o malware astuto de IA pode alterar seu código para evitar a detecção e causar danos, passando completamente despercebido.

Tendo isso delineado, vamos considerar técnicas relevantes usadas pelos cibercriminosos e casos específicos que ilustram como isso funciona na vida real.

Técnicas e casos deAtaques cibernéticos de IA

Abaixo estão os tipos mais comuns de ataques alimentados por IA e situações proeminentes que ilustram sua aplicação:

1. Phishing automatizado

Os invasores analisam as mídias sociais e outras pegadas digitais dos usuários para gerar mensagens pessoais e e-mails realistas que parecem reais. Com a inteligência artificial, podem gerar conteúdos enganosos que convencem as vítimas a revelar as suas informações confidenciais.

Profissionais de segurança cibernéticaavisarusuários do Gmail, Outlook e Apple sobre uma ameaça de fraude por e-mail baseada em IA. O software moderno de IA utiliza amplamente análises nas mídias sociais para criar mensagens personalizadas que personificam de forma realista contatos reais. O que é ruim neste caso é que os métodos padrão de identificação de golpes simplesmente não conseguem detectar tais mensagens, e é quase impossível identificar se a mensagem é enviada por uma pessoa real ou se é um golpe baseado em IA.

2. Falsificações profundas

Os algoritmos de IA permitem que os fraudadores criem duplicatas digitais de estilos de comunicação, vozes e rostos de pessoas reais e imitem suas características comportamentais em arquivos de áudio, vídeo e texto. Esses ataques também podem ser muito difíceis de detectar.

Usando deepfakes, golpistascriadoum clone artificial do CFO da Arup durante uma chamada de vídeo fraudulenta. Então, um membro da equipe financeira foi vítima desse truque enganoso e enviou US$ 25 milhões para fraudadores após a ligação da Zoom com um chefe criado por um deepfake.

Outra notíciarelatadopela ONU em 2023 diz que os cibercriminosos do Sudeste Asiático roubaram US$ 37 bilhões com a ajuda de golpes online e deepfakes. O número de crimes alimentados por IA com deepfakes aumentou 600% em 2024, e os governos de Mianmar, Camboja e Laos, em particular, simplesmente não conseguiram detê-los.

3.Malware de IAe ransomware

O malware tradicional tem código fixo, mas o malware gerado por IA pode “aprender” como contornar as ferramentas antivírus. O resultado? Os vírus podem se auto-replicar e alterar seus padrões para evitar a detecção por software antivírus em execução nos dispositivos.

Um hackgrupoligado à Coreia do Norte realiza ataques inteligentes em várias etapas contra a Coreia do Sul por espionagem e roubo de dinheiro. Num ataque recente, eles usaram as plataformas Dropbox e Google Drive para ocultar suas atividades. Eles iniciaram um ataque com um e-mail de phishing que fazia as vítimas clicarem em um link infectado. Esse link baixou automaticamente o código que instalou um programa espião. Eles também usaram criptografia AES para ocultar cada estágio do ataque. Contanto que usassem serviços de nuvem comuns e arquivos criptografados, o malware parecia tráfego de rede normal. Mas, uma vez inserido o código malicioso, os agentes da ameaça poderão ver tudo no computador infectado.

4.Ataques adversários de IA

Agentes de IA como Google Assistant, Claude AI, Notion AI e outras ferramentas que empresas e usuários autônomos empregam para facilitar suas vidas podem se tornar grandes ameaças de ataques cibernéticos. Se os golpistas visarem um ataque adversário de IA, a tecnologia provavelmente será capaz de identificar alvos de forma autônoma, sequestrar sistemas e roubar dados dos usuários.

Embora esse tipo de crime cibernético de IA ainda não esteja difundido, Dmitrii Volkov, líder de pesquisa da organização de pesquisa de IA Palisade Research, diz: “Nos próximos anos, espero ver agentes hackers autônomos sendo informados: 'Este é o seu alvo. Vá e hackeie-o.”

Os especialistas da empresa Palisade Research dizem ter uma ideia do tipo de ameaças que os agentes de IA representarão para a segurança cibernética. Para detectá-los, eles construíramAgente LLM Honeypot, onde coletaram servidores vulneráveis que fingem ser sites de informações valiosas do governo e militares.

Agora que cobrimos as principais técnicas baseadas em IA que os cibercriminosos usam para enganar as pessoas, vamos dar uma olhada no impacto que os ataques cibernéticos baseados em IA trazem.

Resultados de ataques cibernéticos alimentados por IA

Infelizmente, as ameaças cibernéticas de IA não mostram apenas como os criminosos podem ser inteligentes. Geralmente, eles causam danos reais. Vamos ver o que as vítimas de crimes cibernéticos de IA podem enfrentar:

Perda financeira

Os golpes deepfake estão se tornando um caminho rápido para o desastre. Em 2024, um reformado de 82 anos, Steve Beauchamp, esgotou completamente a sua conta de reforma e “investiu” 690.000 dólares depois de ver um vídeo deepfake de Elon Musk a promover uma oportunidade de investimento. Ovídeoos golpistas fizeram com que o uso de ferramentas de IA para alterar a voz e os movimentos da boca de Musk parecesse convincentemente real, e todo o dinheiro desapareceu para os fraudadores.

Danos à reputação

Com tantos deepfakes por aí, onde está a garantia de que você não será imitado por cibercriminosos? Deepfakes podem mostrar pessoas “dizendo” ou “fazendo” sabe-se lá que coisas que nunca aconteceriam na vida real. As consequências podem ser frustrantes: problemas jurídicos, perda de empregos ou danos à reputação.

Violações de privacidade

A tecnologia atual de IA permite que hackers coletem e analisem imensas quantidades de dados de usuários em segundos. Com a IA, eles podem compilar prontamente endereços, números de telefone, informações de compras anteriores e outras informações e, em seguida, usar esses dados para prejudicar você. Como?

Imagine que, depois de coletar informações sobre você, os golpistas saibam que você é cliente, digamos, do Geek Squad. Eles podem enviar e-mails fraudulentos com faturas falsas e deixar um link para que você possa clicar nele para cancelar assinaturas indesejadas. Mas depois que você fizer isso, eles poderão instalar automaticamente malware de IA em seu dispositivo para roubar suas informações confidenciais. Ou você liga desesperadamente para o número fornecido no e-mail para cancelar a chamada “fatura de assinatura” e revela os dados do seu cartão de crédito.

Roubando credenciais

Os bots de hackers automatizados controlados por IA podem realizar ataques de força bruta em suas credenciais de login. Portanto, se você reutilizar uma senha para muitos sites e plataformas, um script de IA poderá quebrá-los e até mesmo tentar fazer login em suas contas bancárias ou de comércio eletrônico.

No geral, as ameaças à segurança cibernética alimentadas por IA são muito maiores em escopo e têm consequências piores do que as abordagens “analógicas” anteriores usadas pelos fraudadores. Vamos especificar as principais áreas de perigo.

Onde você corre maior risco de ameaças de fraude de IA

A característica geral dos ataques cibernéticos alimentados por IA é que os cibercriminosos muitas vezes vão onde há muitos dados para roubar e muitas pessoas para enganar. Portanto, cuidado quando você estiver ligado:

Redes sociais

Postagens geradas por IA que você pode encontrar no Instagram, Facebook ou YouTube podem espalhar narrativas falsas, manipular a opinião pública ou induzi-lo a acreditar em notícias sensacionais ou prejudiciais ou, pior, cair em esquemas de enriquecimento rápido. Os golpistas geralmente lançam ataques de engenharia social se passando por alguém em quem você confia e induzindo-o a clicar em links maliciosos ou a divulgar informações pessoais ou financeiras.

Serviços de e-mail

Os ataques de phishing baseados em IA não são raros para Gmail, Outlook e outros usuários de serviços de e-mail. Alguns e-mails fraudulentos podem parecer tão legítimos que podem escapar dos filtros de spam e os usuários receberão e-mails infectados em suas caixas de entrada. Dessa forma, você poderá receber cartas se passando por seu banco, prestadora de serviços ou até mesmo por um colega de trabalho de sua equipe. Você perde alguma coisa, clica no link infectado e os golpistas podem colocar seus dados confidenciais em uma bandeja de prata.

Plataformas de armazenamento em nuvem

Seu Google Drive, Dropbox, OneDrive ou outros serviços em nuvem podem se tornar um ótimo alvo para golpistas, já que as pessoas costumam manter vários documentos, imagens, contratos e todos os tipos de dados pessoais confidenciais lá. Os invasores podem usar ferramentas alimentadas por IA para encontrar permissões de acesso fracas, portas abertas e APIs expostas, sem alterações de credenciais padrão ou outras configurações incorretas. Para quê? Se o encontrarem, poderão roubar dados ou injetar um malware gerado por IA que se espalhará por todos os seus dispositivos sincronizados para comprometer ainda mais seus dados.

Leitura recomendada:Como assistir gratuitamente à final da Liga dos Campeões “Real Madrid x Liverpool”?

Aplicativos de mensagens e colaboração

Equipes Microsoft, e até mesmo o WhatsApp não são mais lugares seguros. Os cibercriminosos usam IA para gerar mensagens falsas que personificam o tom e o estilo de escrita de seus colegas de trabalho. A razão por trás disso é fazer você clicar em links infectados ou compartilhar informações internas. Os golpistas estão tentando entrar em contato com você usando essas plataformas porque geralmente são os lugares onde os usuários não verificam os links antes de clicar neles, como você provavelmente faria, digamos, por e-mail.

Plataformas de jogos

Os jogadores online costumam usar chats para se comunicar com colegas de equipe. É aí que aparecem os golpistas. Eles usam inteligência artificial para verificar fóruns de comunidades de jogos e usam a mesma gíria e linguagem comunitária para enviar às pessoas links com malware mascarados como links tentadores para obter itens gratuitos, moeda no jogo ou atualizar contas.

Wi-Fi públicoredes

Quando você está em uma cafeteria ou aeroporto, usar o Wi-Fi gratuito pode parecer atraente. Mas adivinhe? Você pode se tornar vítima de ataques baseados em IA para monitorar as comunicações de rede e interceptar suas credenciais de login e dados de cartão de crédito. Em um hotspot inseguro, você está sempre em perigo.

Tendo especificado os locais de maior perigo, vamos abordar maneiras de se proteger contra ameaças impulsionadas pela IA.

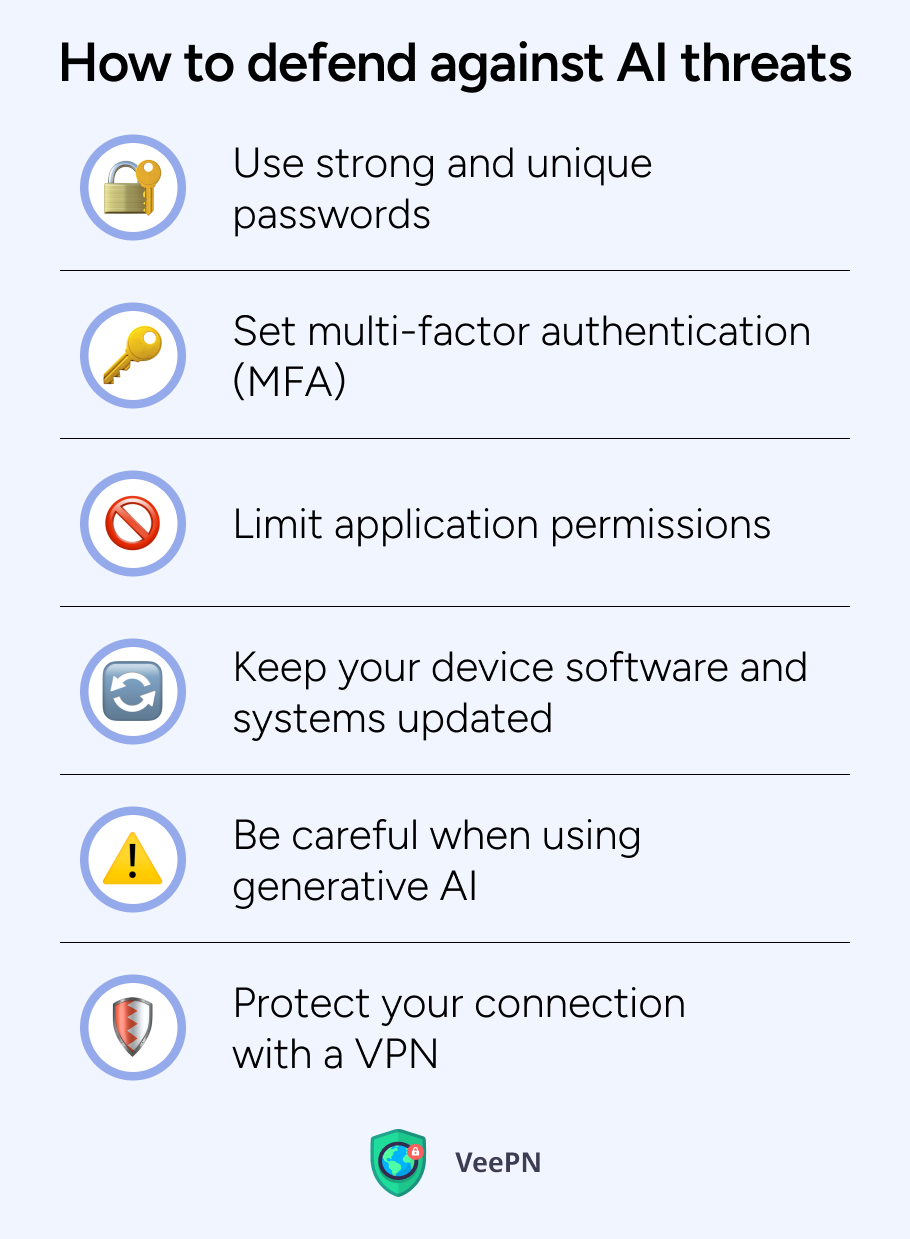

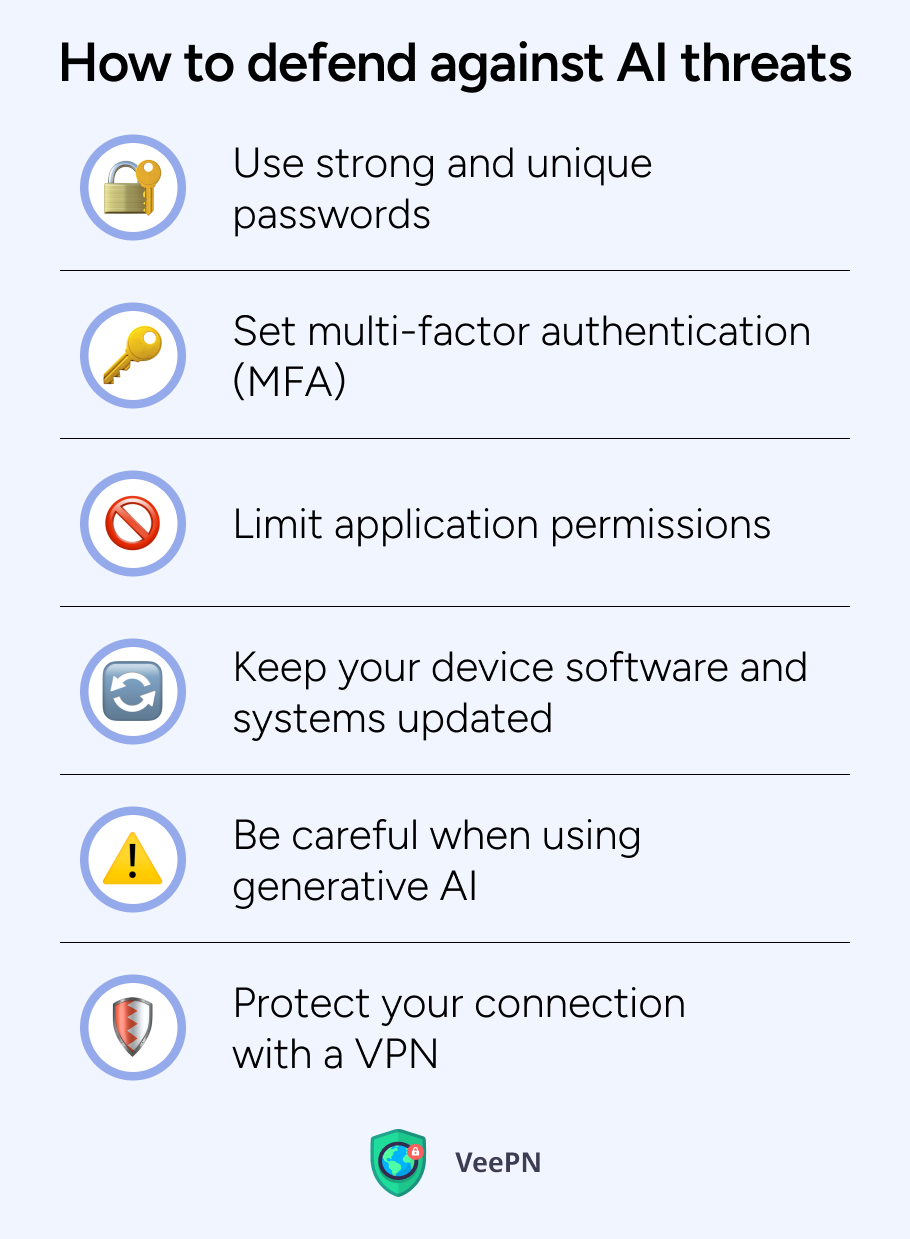

Passos para se proteger contra ameaças de IA

Siga as etapas a seguir para se proteger caso você se torne alvo de ataques cibernéticos baseados em IA:

Use senhas fortes e exclusivas

Os invasores de força bruta acessam facilmente suas contas sempre que você usa a mesma senha várias vezes em plataformas diferentes. Mesmo que uma plataforma seja exposta a um ataque cibernético alimentado por IA e sua senha se torne conhecida por golpistas, você automaticamente arrisca sua privacidade em qualquer outra plataforma onde usar a mesma senha. Uma boa solução aqui é manter um gerenciador de senhas que possa gerar e armazenar senhas fortes e aleatórias para cada uma de suas contas.

Definir autenticação multifator (MFA)

Por mais triste que possa parecer, mesmo as senhas fortes por si só não são uma proteção suficiente contra ataques inovadores de IA generativa. É verdade que se você adicionar MFA, terá que gastar mais tempo fazendo login em plataformas e serviços com duas medidas de proteção, como receber um código, chamada telefônica ou verificação de impressão digital. Mas dessa forma, mesmo que suas credenciais caiam em mãos erradas, há muito menos chances de suas contas serem comprometidas.

Limitar permissões de aplicativos

Antes de instalar um aplicativo ou extensão em seu dispositivo, verifique as permissões necessárias. A plataforma que você deseja utilizar realmente precisa ver sua geolocalização ou ler seus contatos para executar serviços? Se você permitir que os aplicativos saibam demais, caso instale acidentalmente um malware baseado em IA, os fraudadores saberão mais informações do que poderiam e poderão explorá-las contra você. Portanto, se um aplicativo exige que você revele muitos dados, é melhor ficar longe.

Mantenha o software e os sistemas do seu dispositivo atualizados

Um dos principais objetivos das atualizações de software é eliminar vulnerabilidades de segurança na versão anterior do sistema. Bugs antigos podem apresentar pontos fracos dos quais os criminosos se aproveitam agilmente. Considere baixar e instalar novos patches assim que estiverem disponíveis para fortalecer sua segurança digital.

Tenha cuidado ao usar IA generativa

Sim, chatbots como ChatGPT e diversas plataformas de IA são úteis, mas também existem riscos de privacidade. Portanto, antes de usar e compartilhar quaisquer dados pessoais ou comerciais com IA, considere previamente seus riscos de segurança.

Proteja sua conexão com uma VPN

Uma rede privada virtual (VPN) criptografa todo o seu tráfego para que os hackers que usam sistemas de IA não consigam interceptar e rastrear suas ações, enquanto ocultar seu endereço IP não revelará seu paradeiro e hábitos online aos vigaristas.

Existem muitas soluções VPN disponíveis. A encantadora palavra “grátis” pode parecer atraente, mas na realidade não é tão boa quanto parece. VPNs gratuitas geralmente vendem informações pessoais e registros de navegação dos usuários a terceiros. Muitos deles oferecem protocolos de criptografia fracos, bombardeiam você com anúncios e apenas diminuem a velocidade da rede. Portanto, considere usar um fornecedor confiável como a VeePN.

Obtenha proteção forte contra ataques cibernéticos impulsionados por IA com a VeePN

Estas são as medidas de proteção contra ameaças cibernéticas de IA que a VeePN oferece:

Criptografia de nível militar

A VeePN protege tudo o que faz online com AES-256, o padrão de encriptação mais poderoso até à data. Mesmo que os cibercriminosos tentem usar ferramentas avançadas de detecção para interceptar seu tráfego Wi-Fi, eles verão apenas informações indistintas em vez de seus dados reais.

Endereço IPmascarar

Os algoritmos de IA personalizam ataques de phishing modernos por meio da análise do comportamento dos usuários e do monitoramento de geolocalização para lançar tentativas de phishing direcionadas. A VeePN permite ocultar o seu endereço IP real, escolhendo entre mais de 2.500 servidores em 89 locais para garantir o seu anonimato e evitar perfis ou rastreamento baseados em localização.

NetGuard para impedir malware de IA

A funcionalidade NetGuard da VeePN não lhe permitirá navegar em domínios perigosos. Ele bloqueia automaticamente o rastreamento de sites e scripts prejudiciais. O recurso também é bom para lidar com malware gerado por IA que imita sites legítimos.

Antivírus integrado

Com esse recurso, o malware de IA não conseguirá funcionar e danificar seus dispositivos Windows e Android. O antivírus da VeePN verifica os seus downloads, impede comportamentos suspeitos e bloqueia ameaças de IA auto-replicantes ou que evoluem em código.

Alerta de violação

A VeePN pesquisa e analisa bases de dados roubadas na dark web para descobrir se os seus dados foram expostos. Caso encontre seus e-mails ou senhas lá, ele envia imediatamente alertas instantâneos para que você possa alterar suas credenciais e se proteger o mais rápido possível.

Kill Switch para proteção contra vazamentos

Caso a sua ligação VPN falhe, o Kill Switch da VeePN corta automaticamente o seu acesso à Internet para evitar a fuga dos seus dados desprotegidos.

Cobertura de até 10 dispositivos

A sua única conta VeePN permite-lhe proteger até 10 dispositivos e utilizá-los com uma ligação VPN ativada, seja o seu telefone, portátil, smart TV ou router.

Experimente usar a VeePN sem riscos, aproveitando a nossa garantia de devolução do dinheiro em 30 dias.

Perguntas frequentes

Os cibercriminosos usam ferramentas de IA para gerar deepfakes realistas, sequestrar dados e executar ataques de phishing quemanipular o comportamento humano.

Os cibercriminosos distribueminformações falsas ou enganosasatravés de suas táticas para obter informações pessoais das vítimas. Esses ataques conduzidos por IA podem ignorar o dispositivodetecção de ameaçasferramentas como antivírus. Aprenda mais tipos e como se manter seguro neste artigo.