Ransomware-ul Rhysida este un grup de ransomware relativ nou, care a fost observat pentru prima dată în mai 2023. Grupul se poziționează ca o „echipă de securitate cibernetică” și susține că face o favoare victimelor lor, țintindu-și sistemele și evidențiind potențiale probleme de securitate. Cu toate acestea, amenință victimele cu distribuirea publică a datelor exfiltrate, aliniindu-le cu grupurile moderne de extorcare dublă. Ransomware-ul Rhysida vizează în primul rând sistemele Windows și folosește ChaCha20 pentru criptarea fișierelor. Este o aplicație de ransomware criptografic Windows pe 64 de biți executabil pe Windows, compilată folosind MinGW/GCC. Se știe că grupul vizează organizații precum armata chiliană, furt și scurgerea de documente sensibile. Experții SalvageData recomandă măsuri proactive de securitate a datelor, cum ar fi backup-uri regulate, practici puternice de securitate cibernetică și protejarea software-ului împotriva ransomware-urilor. Şi,în cazul unui atac ransomware, contactați-neexperți în recuperare de ransomwareimediat.

Ce fel de malware este Rhysida?

Rhysida este un ransomware, care este un tip de malware care criptează și blochează fișierele victimelor și apoi solicită o răscumpărare în schimbul cheii de decriptare. Este o aplicație de ransomware criptografic Windows pe 64 de biți executabil portabil (PE) compilată folosind MinGW/GCC. Grupul folosește în principal metode de phishing și atacuri bazate pe RDP pentru a distribui ransomware-ul. Odată ce ransomware-ul infectează un sistem, acesta folosește criptarea ChaCha20 pentru a cripta fișierele

Tot ce știm despre Rhysida Ransomware

Nume confirmat

- Virusul Rhysida

Tipul de amenințare

- Ransomware

- Criptovirus

- Dulapul de fișiere

- Extorcare dublă

Extensie de fișiere criptate

- .Rysida

Mesaj care solicită răscumpărare

- CriticalBreachDetected.pdf

Există un decriptor gratuit disponibil?Nu, ransomware-ul Rhysida nu are un decriptorNume de detectare

- AvastWin32:Dh-A [Heur]

- AVGWin32:Dh-A [Heur]

- EmsisoftTrojan.GenericKD.67412686 (B)

- MalwarebytesMalware.AI.4120503725

- KasperskyTrojan-Ransom.Win32.Encoder.ucn

- SophosMal/Generic-S

- MicrosoftTroian: Win32/Leon

Metode de distribuire

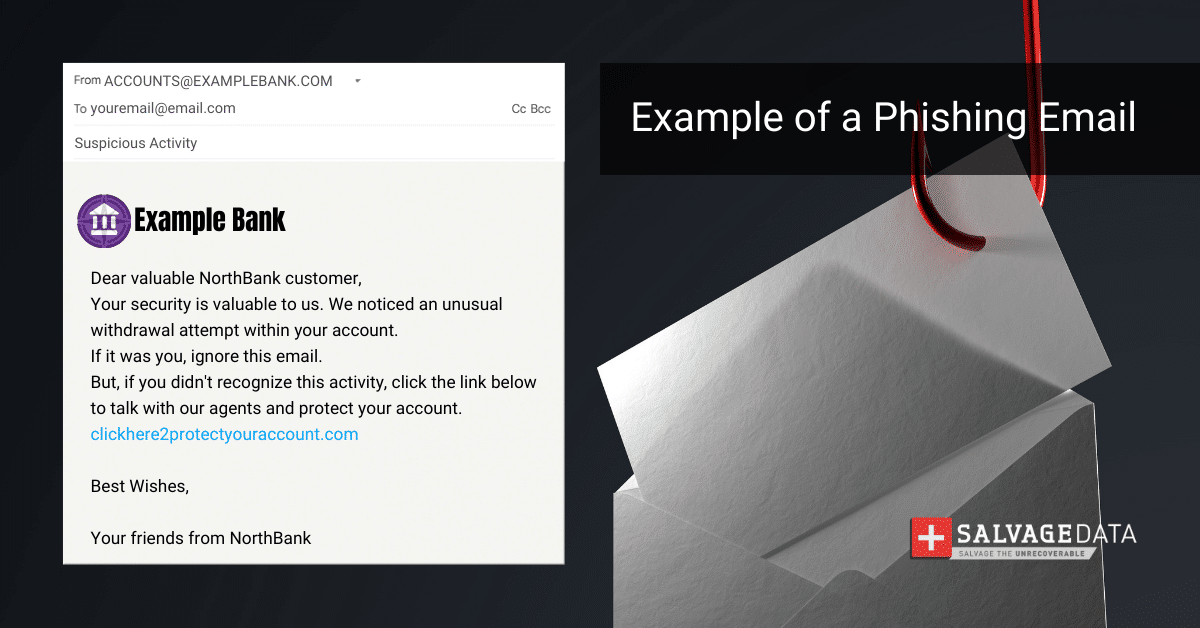

- E-mailuri de phishing

- Protocol pentru desktop la distanță (RDP)

Consecințele

- Fișierele sunt criptate și blocate până la plata răscumpărării

- Scurgere de date

- Extorcare dublă

Ce este în nota de răscumpărare Rhysida

Nota de răscumpărare Rhysida adoptă o abordare neobișnuită în comparație cu alte grupuri de ransomware. În nota de răscumpărare, atacatorii se prezintă ca o „echipă de securitate cibernetică” care oferă ajutor victimelor prin țintirea sistemelor lor și evidențiind potențiale probleme de securitate. Conținutul notei de răscumpărare este încorporat în binar în text clar și este scris ca document PDF.

Dacă îți dai seama că ești o victimă a ransomware-ului, contactând experții în eliminarea ransomware-ului SalvageData îți oferă un serviciu sigur de recuperare a datelor și eliminarea ransomware-ului după un atac.

Cum infectează ransomware-ul Rhysida un sistem

Ransomware-ul Rhysida infectează în primul rând sistemele prin metode de phishing, care implică păcălirea utilizatorilor să facă clic pe linkuri rău intenționate sau să descarce fișiere infectate. Grupul folosește, de asemenea, atacuri bazate pe RDP, care implică exploatarea vulnerabilităților din Protocolul de desktop la distanță (RDP) pentru a obține acces la sisteme. Odată ce ransomware-ul infectează un sistem, acesta folosește criptarea ChaCha20 pentru a cripta fișierele.

- E-mailuri de phishing și inginerie socială.Acestea sunt două metode comune folosite de infractorii cibernetici pentru a obține informații sensibile de la indivizi sau organizații.phishingeste o formă de inginerie socială care utilizează e-mailuri sau site-uri web rău intenționate pentru a solicita informații personale, dându-se drept o organizație de încredere. E-mailurile de tip phishing conțin adesea un sentiment de urgență sau teamă pentru a-l determina pe destinatar să ia măsuri imediate.Inginerie socialăatacurile implică un atacator care folosește interacțiunea umană pentru a obține sau a compromite informații despre o organizație sau sistemele sale informatice. Atacatorii se pot prezenta ca noi angajați, reparatori sau cercetători și chiar pot oferi acreditări pentru a susține acea identitate.

- Protocolul de desktop la distanță (RDP).Acesta este un protocol proprietar dezvoltat de Microsoft Corporation care oferă unui utilizator o interfață grafică pentru a se conecta la un alt computer printr-o conexiune de rețea. Cu toate acestea, RDP este, de asemenea, o țintă comună pentru infractorii cibernetici care folosesc atacuri de forță brută pentru a obține acces la sisteme. Variantele de ransomware vizează strategic rețelele prin porturi RDP nesecurizate sau prin forțarea brutală a parolei.

Cum funcționează ransomware-ul Rhysida

Ransomware-ul Rhysida funcționează prin criptarea datelor de pe sistemele infectate și prin solicitarea plății pentru decriptarea acestuia. Iată o detaliere a modului în care funcționează ransomware-ul Rhysida:

Metode de infectare

- Diseminarea fișierelor infectate.Criminalii Rhysida distribuie fișiere infectate care conțin încărcătura utilă de ransomware.

- Hyperlinkuri rău intenționate.Campaniile de phishing sunt folosite pentru a păcăli utilizatorii să facă clic pe linkuri rău intenționate care duc la descărcarea și executarea ransomware-ului.

- Asalt bazat pe RDP.Ransomware-ul Rhysida profită de vulnerabilitățile din Remote Desktop Protocol (RDP) pentru a obține acces neautorizat la sisteme.

Criptare

- Odată ce ransomware-ul infectează un sistem, acesta utilizează criptarea ChaCha20 pentru a cripta fișierele victimei.

- Fișierele criptate devin inaccesibile și nu pot fi deschise sau utilizate fără cheia de decriptare.

Notă de răscumpărare

- Ransomware-ul Rhysida prezintă victimei o notă de răscumpărare, de obicei sub forma unui document PDF.

- Nota de răscumpărare poate conține instrucțiuni despre cum să plătiți răscumpărarea și alte informații relevante.

Plata si Decriptare

- Atacatorii cer plată de la victimă în schimbul cheii de decriptare necesare pentru a debloca fișierele criptate.

- Victimele sunt adesea instruite să efectueze plata folosind criptomonede, cum ar fi Bitcoin, pentru a păstra anonimatul.

Nu plătiți răscumpărarea!Contactarea unui serviciu de eliminare a ransomware nu poate doar să vă restabiliți fișierele, ci și să eliminați orice potențială amenințare.

Mai multe lecturi:Snatch Ransomware: Ghid complet

Cum să gestionați un atac ransomware Rhysida

Primul pas pentru a vă recupera după un atac Rhysida este izolarea computerului infectat prin deconectarea de la internet și eliminarea oricărui dispozitiv conectat. Apoi, trebuie să contactați autoritățile locale. În cazul rezidenților și întreprinderilor din SUA, este vorba debiroul local al FBIiar celCentrul de reclamații privind infracțiunile pe internet (IC3).Pentru a raporta un atac ransomware, trebuie să adunați toate informațiile pe care le puteți despre acesta, inclusiv:

- Capturi de ecran ale notei de răscumpărare

- Comunicarea cu actorii amenințărilor (dacă îi aveți)

- O mostră dintr-un fișier criptat

Cu toate acestea, dacă preferațicontactați profesioniști, atunci nu faci nimic.Lăsați fiecare mașină infectată așa cum estesi cere unserviciu de eliminare de urgență a ransomware. Repornirea sau oprirea sistemului poate compromite serviciul de recuperare. Capturarea memoriei RAM a unui sistem activ poate ajuta la obținerea cheii de criptare și capturarea unui fișier dropper, adică fișierul care execută încărcătura utilă rău intenționată, ar putea fi proiectată invers și poate duce la decriptarea datelor sau la înțelegerea modului în care funcționează.nu ștergeți ransomware-ulși păstrați toate dovezile atacului. Asta este important pentrucriminalistica digitalaastfel încât experții să poată urmări până la grupul de hackeri și să-i identifice. Autoritățile pot folosi datele de pe sistemul dumneavoastră infectatinvestigați atacul și găsiți vinovatul.O investigație de atac cibernetic nu este diferită de orice altă anchetă penală: are nevoie de dovezi pentru a-i găsi pe atacatori.

1. Contactați furnizorul dvs. de răspuns la incident

Un răspuns la incident cibernetic este procesul de răspuns și de gestionare a unui incident de securitate cibernetică. An Incident Response Retainer este un acord de servicii cu un furnizor de securitate cibernetică care permite organizațiilor să obțină ajutor extern cu incidentele de securitate cibernetică. Oferă organizațiilor o formă structurată de expertiză și asistență printr-un partener de securitate, permițându-le să răspundă rapid și eficient în timpul unui incident cibernetic. Natura și structura specifică a unui reținător de răspuns la incident va varia în funcție de furnizor și de cerințele organizației. O bună menținere a răspunsului la incident ar trebui să fie robustă, dar flexibilă, oferind servicii dovedite pentru a îmbunătăți postura de securitate pe termen lung a unei organizații.Dacă contactați furnizorul dvs. de servicii IR, acesta vă poate prelua imediat și vă poate ghida prin fiecare pas al recuperării ransomware.Cu toate acestea, dacă decideți să eliminați singur ransomware-ul și să recuperați fișierele cu echipa IT, atunci puteți urma pașii următori.

2. Identificați infecția ransomware

Puteți identifica ce ransomware v-a infectat mașina prin extensia de fișier (unele ransomware folosesc extensia de fișier ca nume),folosind un instrument de identificare a ransomware, sau va fi pe nota de răscumpărare. Cu aceste informații, puteți căuta o cheie publică de decriptare. Puteți verifica și tipul de ransomware după IOC-urile sale. Indicatorii de compromis (IOC) sunt indicii digitale pe care profesioniștii în securitate cibernetică le folosesc pentru a identifica compromisurile sistemului și activitățile rău intenționate într-o rețea sau un mediu IT. Ele sunt în esență versiuni digitale ale dovezilor lăsate la locul crimei, iar potențialele IOC includ trafic neobișnuit de rețea, autentificări privilegiate ale utilizatorilor din țări străine, solicitări DNS ciudate, modificări ale fișierelor de sistem și multe altele. Când un IOC este detectat, echipele de securitate evaluează posibilele amenințări sau validează autenticitatea acestuia. IOC-urile oferă, de asemenea, dovezi la ce avea acces un atacator dacă s-a infiltrat în rețea.

Hash-uri fișiere ransomware Rhysida

- 3809c075dea5f17511b5945110f4d6b1ac92fab5

- 1356a94f2295499f1eef98661a2042a3

- f7c66ce4c357c3a7c44dda121f8bb6a62bb3e0bc6f481619b7b5ad83855d628b

- e7962ab0304dedfc8bbead0e33c24d2bf7d07ca9

- 7c0e5627fd25c40374bc22035d3fadd8

- 052309916380ef609cacb7bafbd71dc54b57f72910dca9e5f0419204dba3841d

- e5214ab93b3a1fc3993ef2b4ad04dfcc5400d5e2

- 13546e9d36effa74f971d90687b60ea6

- 69b3d913a3967153d1e91ba1a31ebed839b297ed

- 338d4f4ec714359d589918cee1adad12ef231907

- b07f6a5f61834a57304ad4d885bd37d8e1badba8

3. Eliminați ransomware-ul și eliminați kiturile de exploatare

Înainte de a vă recupera datele, trebuie să vă garantați că dispozitivul dumneavoastră nu conține ransomware și că atacatorii nu pot face un nou atac prin truse de exploatare sau alte vulnerabilități. Un serviciu de eliminare a ransomware-ului poate șterge ransomware-ul, poate crea un document criminalistic pentru investigare, poate elimina vulnerabilitățile și poate recupera datele.

4. Utilizați o copie de rezervă pentru a restaura datele

Backup-urile sunt cea mai eficientă modalitate de a recupera datele. Asigurați-vă că păstrați copii de rezervă zilnice sau săptămânale, în funcție de utilizarea datelor.

5. Contactați un serviciu de recuperare a ransomware

Dacă nu aveți o copie de rezervă sau aveți nevoie de ajutor pentru a elimina ransomware-ul și a elimina vulnerabilitățile, contactați un serviciu de recuperare de date. Plata răscumpărării nu garantează că datele dumneavoastră vă vor fi returnate. Singura modalitate garantată în care puteți restaura fiecare fișier este dacă aveți o copie de rezervă a acestuia. Dacă nu o faceți, serviciile de recuperare a datelor ransomware vă pot ajuta să decriptați și să recuperați fișierele. Experții SalvageData vă pot restaura în siguranță fișierele și pot împiedica ransomware-ul Rhysida să vă atace din nou rețeaua. Contactați experții noștri 24/7 pentru serviciul de recuperare de urgență.

Preveniți atacul ransomware Rhysifa

Prevenirea ransomware-ului este cea mai bună soluție pentru securitatea datelor. este mai ușor și mai ieftin decât recuperarea după ele. Ransomware-ul Rhysida poate costa viitorul afacerii dvs. și chiar poate să-i închidă porțile. Acestea sunt câteva sfaturi pentru a vă asigura că putețievita atacurile ransomware:

- Antivirus și anti-malware

- Utilizați soluții de securitate cibernetică

- Folosiți parole puternice

- Software actualizat

- Sistem de operare (OS) actualizat

- Firewall-uri

- Aveți un plan de recuperare în mână (Vedeți cum să creați un plan de recuperare a datelor cu ghidul nostru aprofundat)

- Programați backup-uri regulate

- Nu deschideți un atașament de e-mail dintr-o sursă necunoscută

- Nu descărcați fișiere de pe site-uri web suspecte

- Nu faceți clic pe reclame decât dacă sunteți sigur că este sigur

- Accesați site-uri numai din surse de încredere

![[Actualizare software] Actualizare minoră Vivaldi 7.0 (6) lansată, iată ce este nou și remediat](https://media.askvg.com/articles/images5/Vivaldi_Web_Browser.png)