Aktivera Exchange Extended Protection

Aktivera Exchange Extended Protection för Exchange Server Security för att köra din server smidigt.

Exchange utökat skydd är aktiverat som standard påUtbyte 2019 CU 14och senare.

Om du inte implementerar Exchange Extended-skydd noggrant och uppgradera din Exchange till CU 14.

Vissa allvarliga problem kan uppstå med Exchange, som att användaren inte kan logga in på Exchange 2019 efter uppdatering till CU 14.

Därför kan du implementera rätt inställning för Exchange Extended Protection för att säkra din Exchange-organisation.

Microsoft rekommenderar att alla Exchange-användare aktiverar det.

I den här artikeln kommer vi att lära oss om hur du aktiverar utökat skydd för Exchange Server 2019.

Vad är utökat skydd?

Det förbättrar säkerheten för befintliga autentiseringsmetoder i Windows Server för att skydda mot autentiseringsrelä eller Man-in-the-middle-attacker.

Detta åstadkoms genom att använda säkerhetsinformation som implementeras genom kanalbindande information specificerad genom en Channel Binding Token (CBT) som främst används för TLS-anslutningar.

Det är dock aktiverat som standard på Exchange 2019 CU 14

Du kan aktivera utökat skydd på äldre versioner av Exchange med PowerShell-skriptet från Microsoft, dvs ExchangeExtendedProtectionManagement.ps1

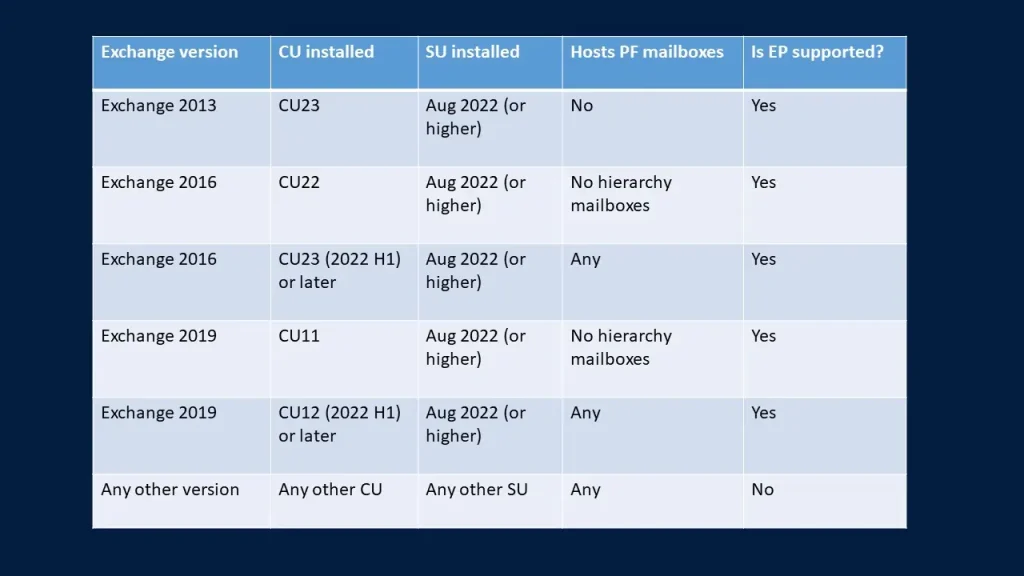

Förutsättningar för Exchange-versioner som stöder utökat skydd

Exchange 2013, 2016 och 2019 stöder EP

För Exchange 2016 och 2019 måste du köra på2022 H1 CU

Innan du aktiverar det måste du åtminstone installeraaugusti 2022 SUeller senare.

För Exchange 2013 måste du köra påCU 23 med augusti 2022 SUeller senare.

SSL-avlastning bör inaktiveras

Bör användaren NTLMv2

Se till att alla Exchange Server använderTLS 1.2med bästa praxis.

Berörd scenario med utökat skydd

- SSL-avlastning stöds inte, så du bör inte använda SSL-avlastning med en lastbalanserare, använd SSL-bryggning istället.

- Du kan använda samma SSL på dina lastbalanserare när du använder SSL-bryggning på din lastbalanserare.

- Du kan inte aktivera Extended Protection for Exchange 2013 med en gemensam mapp i en samexisterande miljö.

- Kan inte aktiveras om du använderByt 2016 MED 22ellerUtbyte 2019 CU 11som är värd för en offentlig mapphierarki.

- Om du har scenariot ovan, uppgraderaByt 2016 till CU 23ochByt 2019 till CU 12eller senare.

- EP kan inte konfigureras helt på Exchange-servrar som är publicerade med Hybrid Agent.

- KontrolleraByt Senaste CU & SU

För mer tillstånd se bilden nedan.

Ta reda på utökad skyddsstatus för din börs

Innan du aktiverar EP:n är det bäst att känna till statusen först.

För att veta statusen kan vi köra Exchange Health Checker Script och generera HTML-rapporten

Läs även:Hur du enkelt och snabbt aktiverar LSA-skydd i Windows 11

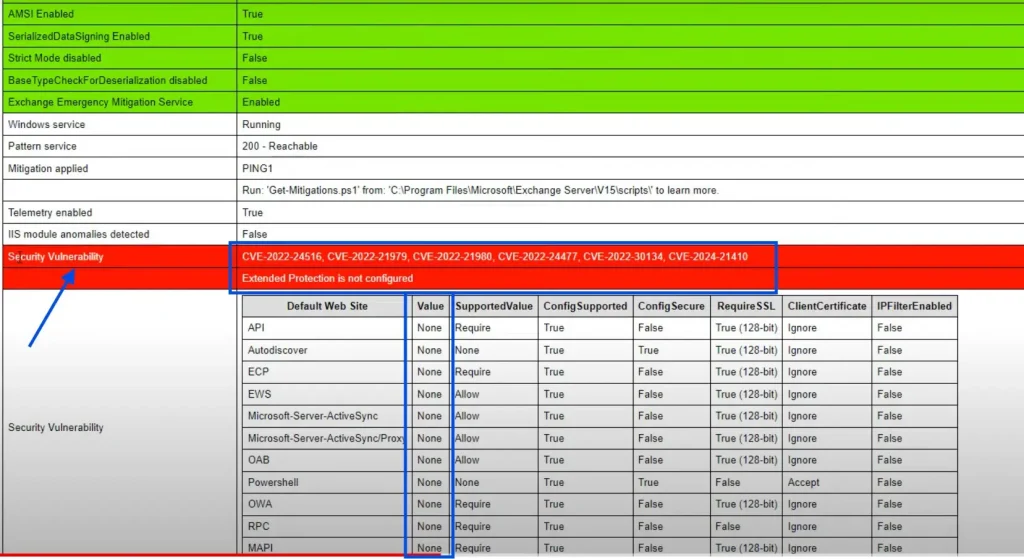

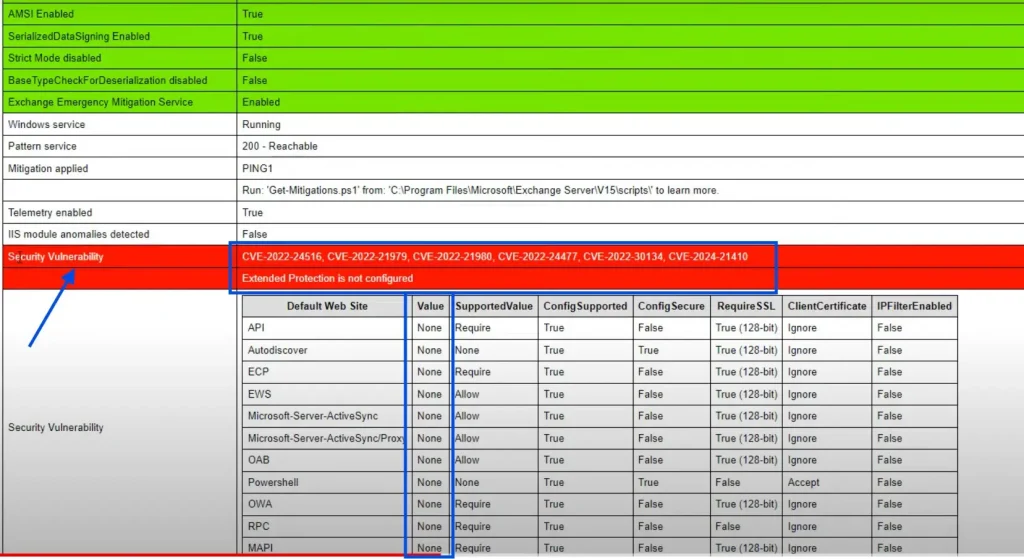

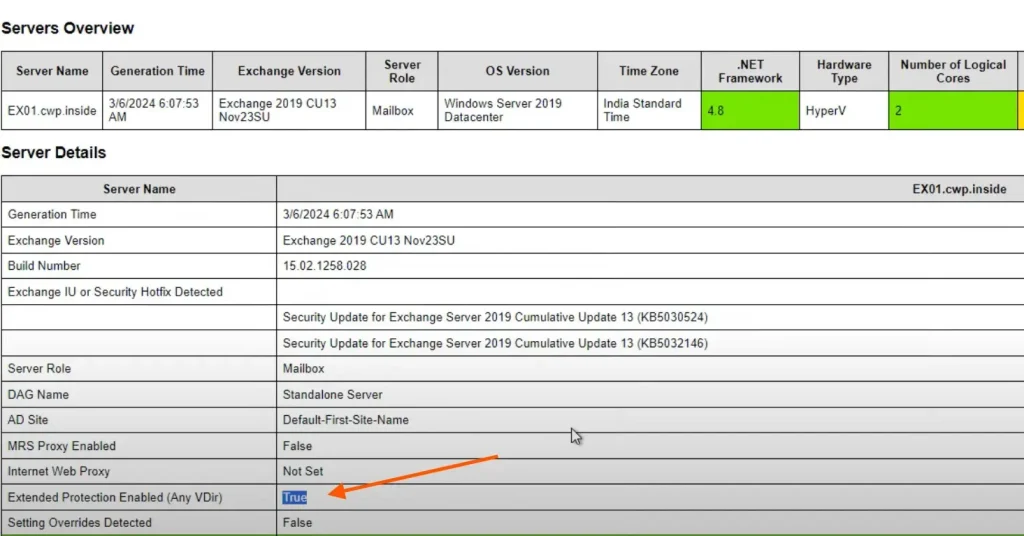

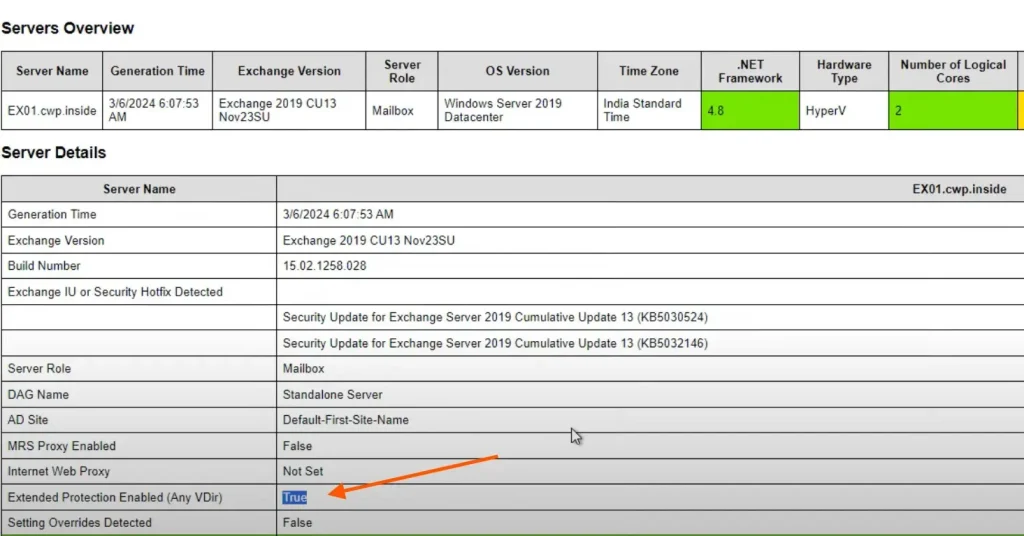

Så vi körde skriptet för att veta statusen för EP på vår Exchange Server 2019 och fick resultatet nedan.

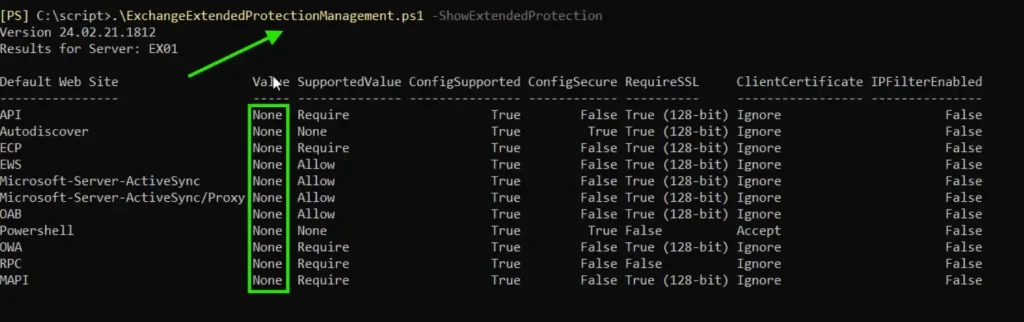

Ovanstående bild indikerar att EP inte är konfigurerad och vi har sårbarheter förCVE-2022-24516, 21979, 21980, 24477,och30134,och värdet är satt somingenför vårvirtuella kataloger

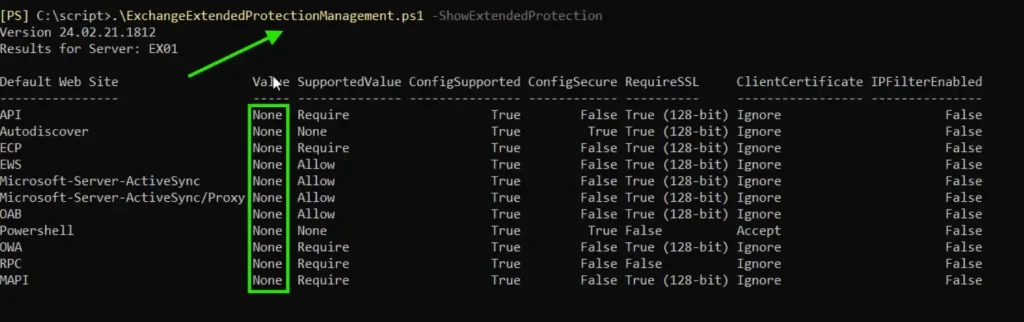

Därför kan du också köra PowerShell-skriptet för att kontrollera statusen för utökat skydd.

Ladda ner ExchangeExtendedProtectionManagement.ps1manus frånGitHub

Spara skriptet iskriptmappinutiC-drevoch navigera tillskriptmappi Exchange-hanteringsskalet.

Kör nu följande cmdlet för att veta statusen för EP

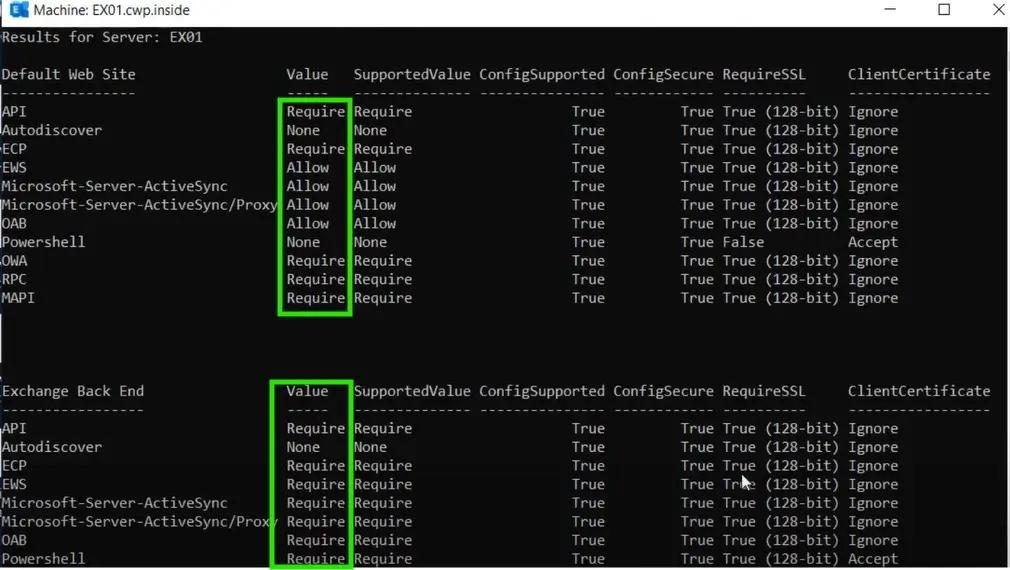

.ExchangeExtendedProtectionManagement.ps1 –ShowExtendedProtectionDu får resultatet enligt nedan

Du kan se att vi fick samma resultat som med HTML-rapporten som visar ett värde påingenför virtuella kataloger.

Om du är uppdaterad till den version som krävs kan du aktivera Exchange Extended Protection.

Innan du aktiverar EP, se bästa praxis för att konfigurera Exchange TLS 1.2-inställning.

Här tänker vi på detTLS 1.2är redan konfigurerad.

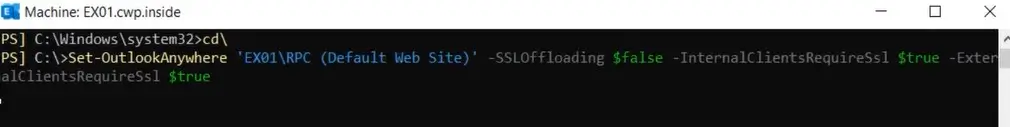

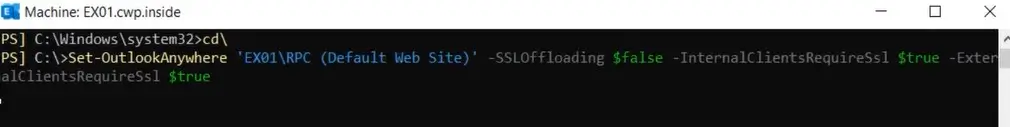

Så vi måste inaktiveraSSL-avlastningför Outlook Anywhere för alla Exchange Server i organisationen.

För att inaktivera det, kör följande cmdlet i EMS (Exchange Management Shell)

Set-OutlookAnywhere "EX01-2019RPC (Default Web Site)" -SSLOffloading $false

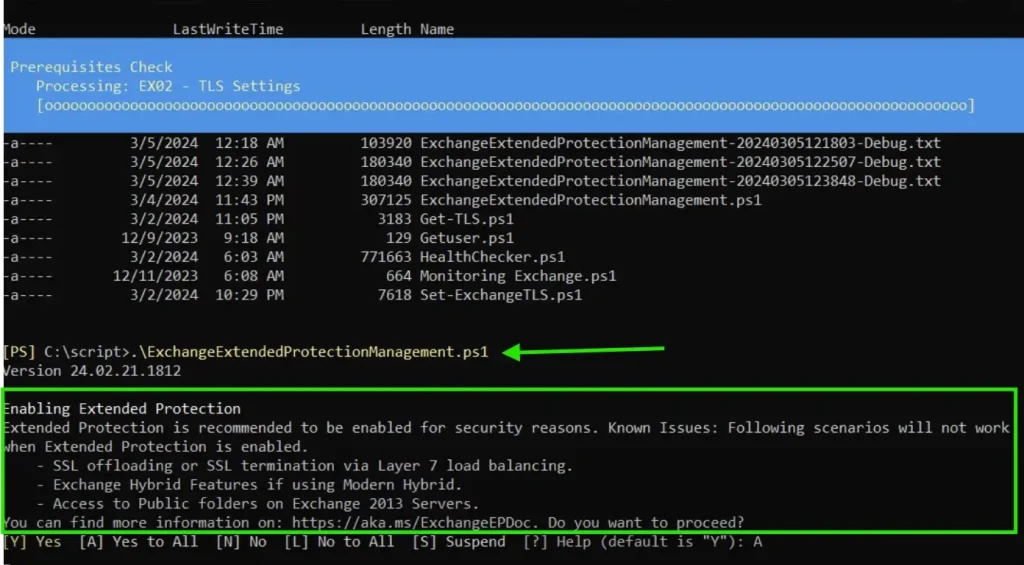

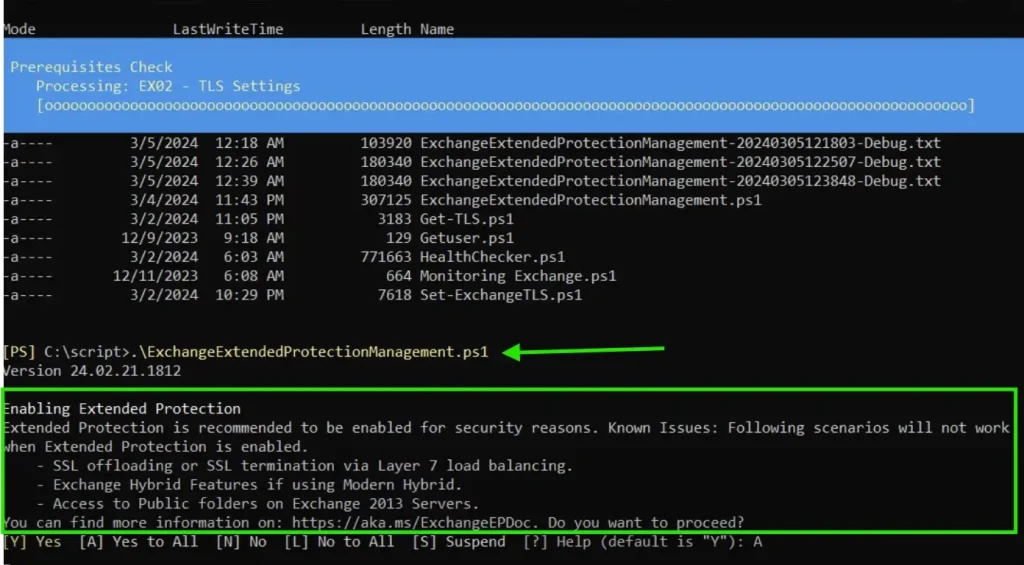

Nu kan vi köraExchangeExtendedProtectionManagement.ps1skript för att konfigurera utökat skydd på vår Exchange Server.

Se till att du harOrganisationsledning rättigheteratt utföra uppgiften.

Vi har laddat ner skriptet i sammaskriptmappinutic enhetoch navigerade till skriptmappen i EMS.

För att köra skriptet kör följande cmdlet

.ExchangeExtendedProtectionManagement.ps1

Nu startar den konfigurationen av utökat skydd på alla Exchange-servrar i din organisation.

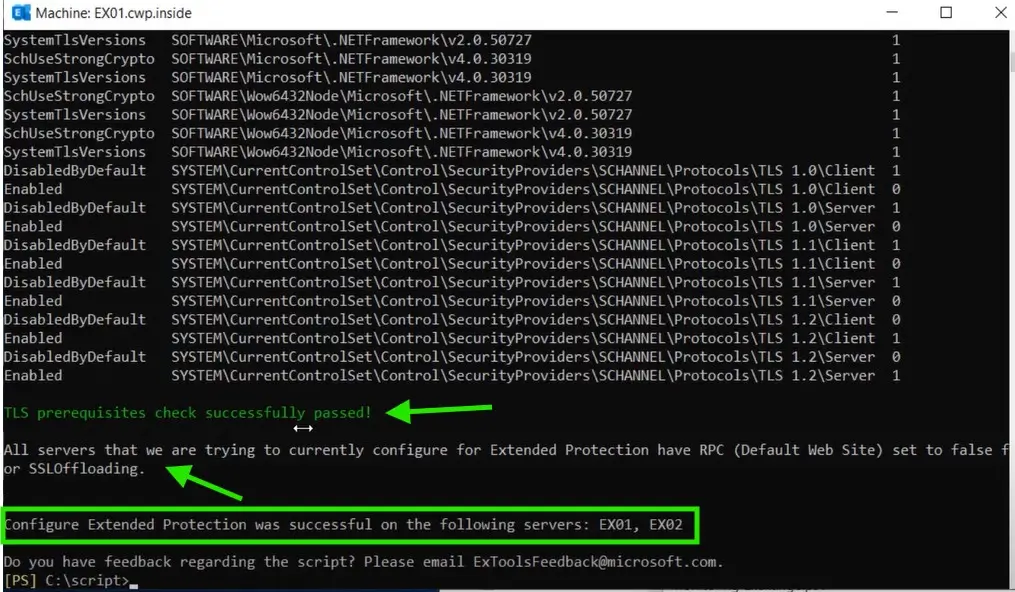

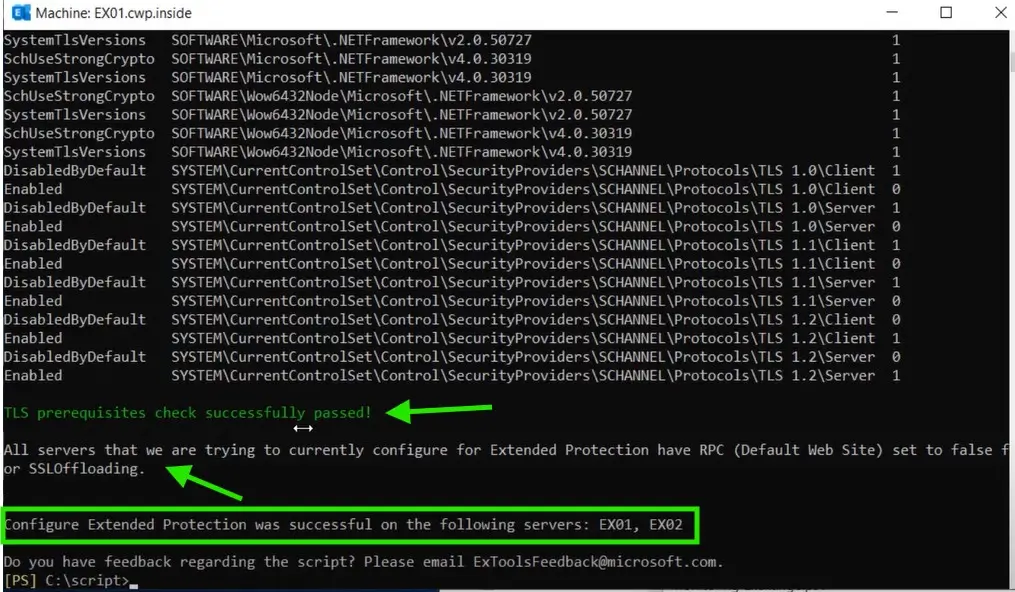

Därför kommer den också att kontrollera TLS-förutsättningarna och SSL-avlastning och konfigurera EP.

När det är konfigurerat kommer du att se skärmen nedan som säger, Utökat skydd har konfigurerats framgångsrikt.

du kan se TLS-förutsättningarna godkända och SSL-avlastning är också inaktiverad.

Verifiera statusen för EP

Vi har framgångsrikt konfigurerat utökat skydd för våra två servrar EX01 och EX02

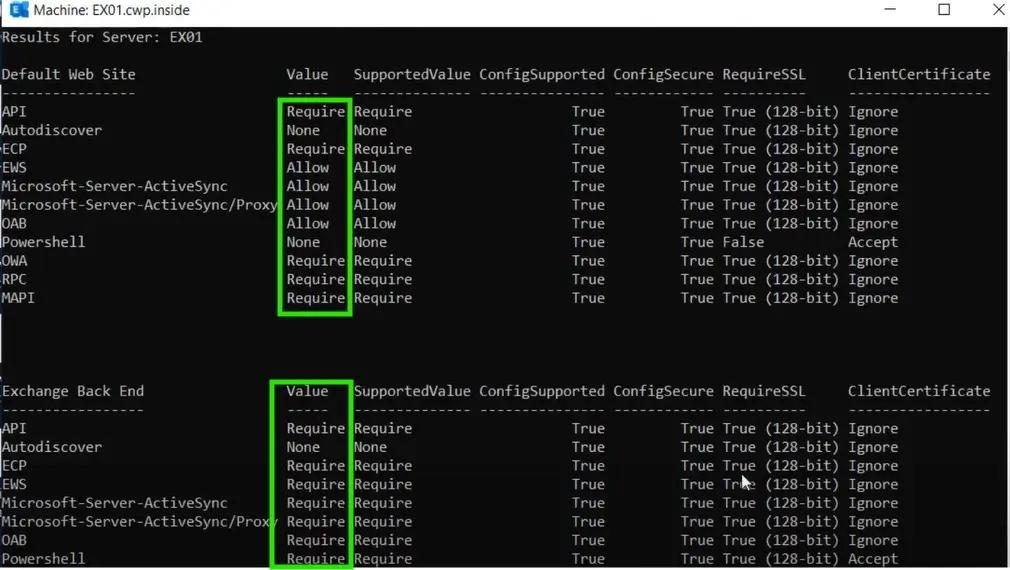

Låt oss verifiera det med PowerShell

Vi kommer att köra samma cmdlet som vi körde tidigare för att kontrollera status

.ExchangeExtendedProtectionManagement.ps1 –ShowExtendedProtectionVi kommer att se resultatet nedan

Du kan se nu att vi har konfigurerat värdena för våra virtuella kataloger.

Därför kan vi också bekräfta det genom att kontrollera med Exchange Health Checker-skriptet.

När du kört skriptet får du följande resultat.

Nu kan du se att utökat skydd har aktiverats framgångsrikt.

Du kan kontrollera ditt e-postflöde för att bekräfta om allt fungerar bra eller inte.

Inaktiverar och återställer Exchange EP

Om du inaktiverar EP:n ställs alla aktuella konfigurerade värden tillingen

För att inaktivera EP på alla Exchange-servrar i din organisation, kör följande cmdlet

.ExchangeExtendedProtectionManagement.ps1 –DisableExtendedProtectionDärför, om du vill inaktivera den för en specifik server, måste du köra följande cmdlet

.ExchangeExtendedProtectionManagement.ps1 -DisableExtendedProtection -ExchangeServerNames EX01, EX02Du kan också köra följande cmdlet för att återställa EP-inställningarna.

.ExchangeExtendedProtectionManagement.ps1 -RollbackType "RestoreIISAppConfig"Slutsats

I den här artikeln lärde vi oss hur man konfigurerar utökat skydd för Exchange Server 2019.

När du aktiverar EP för din Exchange-organisation, se till att uppfylla förutsättningarna genom att aktiveraTLS 1.2och uppdatera din Exchange tillsenaste CU.

Om det går fel har du fortfarande möjlighet att göra detinaktivera EP:neller rulla tillbaka till föregående steg.

Om du är intresserad av att lära dig mer, se de kostnadsfria Microsoft Exchange-handledningarna

Dessutom, om du vill se artikeln i aktion, titta på videon nedan för att konfigurera EP för Your Exchange 2019

![[Löst] Windows 10 datorstammare med några sekunder](https://elsefix.com/tech/afton/wp-content/uploads/cache/2025/05/type-devmgmt-msc.png)

![[Changelog] Vad är nytt i Google Chrome 120 och senare versioner](https://media.askvg.com/articles/images2/Google_Chrome.png)