Програмне забезпечення-вимагач Rhysida — це відносно нова група програм-вимагачів, яку вперше помітили в травні 2023 року. Група позиціонує себе як «команда з кібербезпеки» та стверджує, що робить послугу своїм жертвам, націлюючись на їхні системи та висвітлюючи потенційні проблеми з безпекою. Програмне забезпечення-вимагач все ще перебуває на ранніх стадіях розробки, і йому не вистачає деяких функцій, типових для сучасних програм-вимагачів. Однак це загрожує жертвам публічним розповсюдженням викрадених даних, зближуючи їх із сучасними групами подвійного здирництва. Програмне забезпечення-вимагач Rhysida націлено насамперед на системи Windows і використовує ChaCha20 для шифрування файлів. Це 64-розрядний портативний виконуваний файл (PE) для криптографічної програми-вимагача Windows, скомпільований за допомогою MinGW/GCC. Відомо, що група націлена на такі організації, як чилійська армія, викрадає та розповсюджує конфіденційні документи. Експерти SalvageData рекомендують профілактичні заходи безпеки даних, як-от регулярне резервне копіювання, надійні методи кібербезпеки та оновлення програмного забезпечення для захисту від атак зловмисників. і,у разі атаки програм-вимагачів зверніться до нашогофахівці з відновлення програм-вимагачівнегайно.

Rhysida — це програмне забезпечення-вимагач, який є типом зловмисного програмного забезпечення, яке шифрує та блокує файли жертв, а потім запитує викуп в обмін на ключ дешифрування. Це 64-розрядна портативна виконувана програма (PE) для криптографічної програми-вимагача Windows, скомпільована за допомогою MinGW/GCC. Група в основному використовує методи фішингу та RDP-атаки для розповсюдження програм-вимагачів. Коли програма-вимагач заражає систему, вона використовує шифрування ChaCha20 для шифрування файлів

Усе, що ми знаємо про Rhysida Ransomware

Підтверджене ім'я

- Rhysida virus

Тип загрози

- програми-вимагачі

- Криптовірус

- Шафка для файлів

- Подвійне вимагання

Розширення зашифрованих файлів

- .Рисіда

Повідомлення з вимогою викупу

- CriticalBreachDetected.pdf

Чи є безкоштовний дешифратор?Ні, програма-вимагач Rhysida не має дешифратораІмена виявлення

- AvastWin32:Dh-A [Heur]

- СЕРWin32:Dh-A [Heur]

- EmsisoftTrojan.GenericKD.67412686 (B)

- MalwarebytesMalware.AE.412050323225

- KasperskyTrojan-Ransom.Win32.Encoder.ucn

- СофосMal/Generic-S

- MicrosoftТроян: Win32/Leon

Методи розповсюдження

- Фішингові листи

- Протокол віддаленого робочого столу (RDP)

Наслідки

- Файли зашифровані та заблоковані до виплати викупу

- Витік даних

- Подвійне вимагання

Що міститься в записці про викуп Різіди

Записка про викуп Rhysida має незвичний підхід порівняно з іншими групами програм-вимагачів. У записці про викуп зловмисники представляють себе як «команда кібербезпеки», яка пропонує допомогу жертвам, націлюючись на їхні системи та висвітлюючи потенційні проблеми безпеки. Вміст записки про викуп вбудовано в двійковий файл у вигляді відкритого тексту та записаний як PDF-документ.

Якщо ви розумієте, що стали жертвою програм-вимагачів, зв’яжіться з експертами SalvageData з видалення програм-вимагачів, які нададуть вам безпечну послугу відновлення даних і видалення програм-вимагачів після атаки.

Як програма-вимагач Rhysida заражає систему

Програмне забезпечення-вимагач Rhysida в основному заражає системи за допомогою методів фішингу, які передбачають обман, щоб користувачі перейшли за шкідливими посиланнями або завантажили заражені файли. Група також використовує атаки на основі RDP, які передбачають використання вразливостей у протоколі віддаленого робочого столу (RDP) для отримання доступу до систем. Коли програма-вимагач заражає систему, вона використовує шифрування ChaCha20 для шифрування файлів.

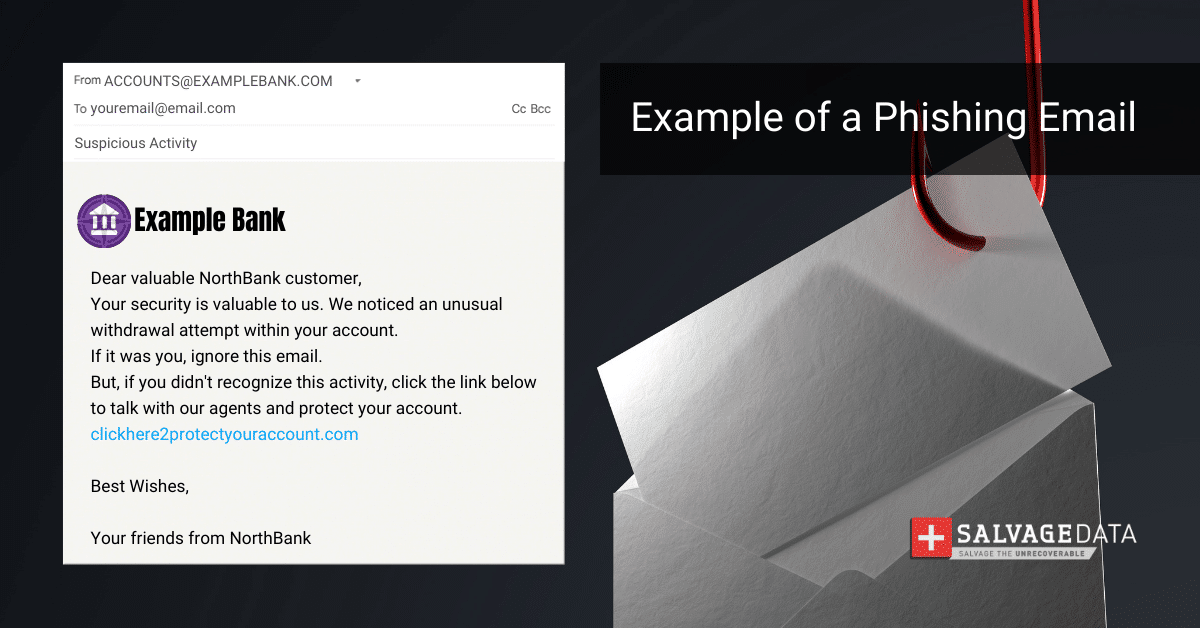

- Фішингові листи та соціальна інженерія.Це два поширені методи, які використовують кіберзлочинці для отримання конфіденційної інформації від окремих осіб або організацій.Фішингце форма соціальної інженерії, яка використовує електронну пошту або шкідливі веб-сайти для отримання особистої інформації, видаючи себе за надійну організацію. Фішингові електронні листи часто містять відчуття терміновості або страху, щоб спонукати одержувача вжити негайних дій.Соціальна інженеріяатаки включають зловмисника, який використовує взаємодію людини, щоб отримати або скомпрометувати інформацію про організацію чи її комп’ютерні системи. Зловмисники можуть видаватися за нових співробітників, ремонтників або дослідників і навіть пропонувати облікові дані для підтвердження цієї особи.

- Протокол віддаленого робочого столу (RDP).Це власний протокол, розроблений корпорацією Microsoft, який надає користувачеві графічний інтерфейс для підключення до іншого комп’ютера через мережеве з’єднання. Однак RDP також є звичайною мішенню для кіберзлочинців, які використовують атаки грубої сили для отримання доступу до систем. Варіанти програм-вимагачів стратегічно націлені на мережі через незахищені порти RDP або шляхом підбіру пароля.

Як працює програма-вимагач Rhysida

Програма-вимагач Rhysida працює, шифруючи дані в заражених системах і вимагаючи плату за їх дешифрування. Ось розбивка того, як працює програма-вимагач Rhysida:

Способи зараження

- Поширення заражених файлів.Злочинці Rhysida поширюють заражені файли, які містять корисне навантаження програм-вимагачів.

- Шкідливі гіперпосилання.Фішингові кампанії використовуються, щоб обманом змусити користувачів натиснути шкідливі посилання, які призведуть до завантаження та запуску програми-вимагача.

- Напад на основі RDP.Програмне забезпечення-вимагач Rhysida використовує вразливості в протоколі віддаленого робочого столу (RDP), щоб отримати неавторизований доступ до систем.

Шифрування

- Коли програмне забезпечення-вимагач заражає систему, воно використовує шифрування ChaCha20 для шифрування файлів жертви.

- Зашифровані файли стають недоступними і не можуть бути відкриті чи використані без ключа дешифрування.

Примітка про викуп

- Програма-вимагач Rhysida надає жертві повідомлення про викуп, зазвичай у формі PDF-документа.

- Записка про викуп може містити вказівки щодо того, як сплатити викуп, та іншу відповідну інформацію.

Оплата та розшифровка

- Зловмисники вимагають від жертви оплату в обмін на ключ дешифрування, необхідний для розблокування зашифрованих файлів.

- Для збереження анонімності жертвам часто пропонують здійснити платіж за допомогою криптовалют, таких як біткойн.

Не платіть викуп!Звернення до служби видалення програм-вимагачів може не лише відновити ваші файли, але й усунути будь-яку потенційну загрозу.

Більше читання:Snatch Ransomware: повний посібник

Як протистояти атаці програм-вимагачів Rhysida

Першим кроком до відновлення після атаки Rhysida є ізоляція інфікованого комп’ютера шляхом від’єднання від Інтернету та видалення всіх підключених пристроїв. Потім необхідно звернутися до місцевої влади. У випадку з резидентами та підприємствами США цемісцевий офіс ФБРіЦентр скарг на злочини в Інтернеті (IC3).Щоб повідомити про атаку програм-вимагачів, ви повинні зібрати всю можливу інформацію про неї, зокрема:

- Скріншоти записки про викуп

- Зв'язок із загрозливими суб'єктами (якщо вони у вас є)

- Зразок зашифрованого файлу

Однак, якщо ви віддаєте перевагузверніться до професіоналів, тоді нічого не робити.Залиште кожну заражену машину такою, як вона єі попроситислужба екстреного видалення програм-вимагачів. Перезапуск або завершення роботи системи може порушити роботу служби відновлення. Захоплення оперативної пам’яті активної системи може допомогти отримати ключ шифрування, а перехоплення файлу-дропера, тобто файлу, який виконує зловмисне корисне навантаження, може бути піддано зворотній інженерії та призведе до дешифрування даних або розуміння того, як він працює. Ви повинніне видаляти програму-вимагач, і зберігати всі докази нападу. Це важливо дляцифрова криміналістикащоб експерти могли відстежити хакерську групу та ідентифікувати їх. Органи влади можуть використовувати дані вашої зараженої системирозслідувати напад і знайти відповідальних.Розслідування кібератак не відрізняється від будь-якого іншого кримінального розслідування: воно потребує доказів, щоб знайти зловмисників.

1. Зверніться до свого постачальника служби реагування на інциденти

Реагування на кіберінциденти — це процес реагування на інциденти кібербезпеки та управління ними. Incident Response Retainer — це угода про надання послуг із постачальником кібербезпеки, яка дозволяє організаціям отримувати зовнішню допомогу щодо інцидентів кібербезпеки. Він надає організаціям структуровану форму експертних знань і підтримки через партнера з безпеки, що дозволяє їм швидко й ефективно реагувати під час кіберінциденту. Фіксатор реагування на інцидент забезпечує спокій для організацій, пропонуючи експертну підтримку до та після інциденту кібербезпеки. Специфічний характер і структура служби реагування на інциденти залежатимуть від постачальника та вимог організації. Хороший механізм реагування на інциденти має бути надійним, але гнучким, надавати перевірені послуги для підвищення довгострокової безпеки організації.Якщо ви зв’яжетеся зі своїм постачальником ІЧ-послуг, він негайно візьме на себе роботу та проведе вас на кожному етапі відновлення програми-вимагача.Однак якщо ви вирішите самостійно видалити програму-вимагач і відновити файли разом зі своєю командою ІТ, ви можете виконати наступні кроки.

2. Визначте зараження програмою-вимагачем

Ви можете визначити, яка програма-вимагач заразила вашу машину за розширенням файлу (деякі програми-вимагачі використовують розширення файлу як назву),використання інструменту ідентифікації програм-вимагачів, або це буде на записці про викуп. Маючи цю інформацію, ви можете шукати відкритий ключ дешифрування. Ви також можете перевірити тип програми-вимагача за її IOC. Індикатори компрометації (IOC) — це цифрові підказки, які фахівці з кібербезпеки використовують для виявлення компрометації системи та зловмисної діяльності в мережі чи ІТ-середовищі. По суті, це цифрові версії доказів, залишених на місці злочину, і потенційні IOC включають незвичайний мережевий трафік, привілейовані входи користувачів з інших країн, дивні запити DNS, зміни системних файлів тощо. Коли IOC виявляється, групи безпеки оцінюють можливі загрози або перевіряють його автентичність. IOC також надають докази того, до чого мав доступ зловмисник, якщо він проник у мережу.

Хеші файлів програми-вимагача Rhysida

- 3809c075dea5f17511b5945110f4d6b1ac92fab5

- 1356a94f2295499f1eef98661a2042a3

- f7c66ce4c357c3a7c44dda121f8bb6a62bb3e0bc6f481619b7b5ad83855d628b

- e7962ab0304dedfc8bbead0e33c24d2bf7d07ca9

- 7c0e5627fd25c40374bc22035d3fadd8

- 052309916380ef609cacb7bafbd71dc54b57f72910dca9e5f0419204dba3841d

- e5214ab93b3a1fc3993ef2b4ad04dfcc5400d5e2

- 13546e9d36effa74f971d90687b60ea6

- 69b3d913a3967153d1e91ba1a31ebed839b297ed

- 338d4f4ec714359d589918cee1adad12ef231907

- b07f6a5f61834a57304ad4d885bd37d8e1badba8

3. Видаліть програми-вимагачі та ліквідуйте набори експлойтів

Перш ніж відновлювати свої дані, ви повинні переконатися, що ваш пристрій вільний від програм-вимагачів і що зловмисники не зможуть здійснити нову атаку за допомогою наборів експлойтів або інших уразливостей. Служба видалення програм-вимагачів може видалити програми-вимагачі, створити документ криміналістики для дослідження, усунути вразливості та відновити ваші дані.

4. Використовуйте резервну копію для відновлення даних

Резервне копіювання є найефективнішим способом відновлення даних. Обов’язково зберігайте щоденні або щотижневі резервні копії, залежно від використання даних.

5. Зверніться до служби відновлення програм-вимагачів

Якщо у вас немає резервної копії або вам потрібна допомога з видаленням програми-вимагача та усуненням уразливостей, зверніться до служби відновлення даних. Сплата викупу не гарантує повернення ваших даних. Єдиний гарантований спосіб відновлення кожного файлу – це наявність його резервної копії. Якщо ви цього не зробите, служби відновлення даних програм-вимагачів можуть допомогти вам розшифрувати та відновити файли. Експерти SalvageData можуть безпечно відновити ваші файли та запобігти повторній атаці програм-вимагачів Rhysida на вашу мережу. Зв’яжіться з нашими експертами цілодобово та без вихідних, щоб отримати послугу екстреного відновлення.

Запобігайте атаці програм-вимагачів Rhysifa

Запобігання програмам-вимагачам є найкращим рішенням для безпеки даних. легше і дешевше, ніж відновлюватися після них. Програмне забезпечення-вимагач Rhysida може втрачати майбутнє вашого бізнесу та навіть закрити його двері. Ось кілька порад, які допоможуть вамуникайте атак програм-вимагачів:

- Антивірус і захист від шкідливих програм

- Використовуйте рішення з кібербезпеки

- Використовуйте надійні паролі

- Оновлене програмне забезпечення

- Оновлена операційна система (ОС)

- Брандмауери

- Майте під рукою план відновлення (перегляньте, як створити план відновлення даних у нашому детальному посібнику)

- Заплануйте регулярне резервне копіювання

- Не відкривайте вкладення електронної пошти з невідомого джерела

- Не завантажуйте файли з підозрілих веб-сайтів

- Не натискайте на оголошення, якщо не впевнені, що це безпечно

- Отримуйте доступ до веб-сайтів лише з надійних джерел

![Завантаження файлу Windows 7 ISO [32/64 Bit] (усі випуски)](https://elsefix.com/tech/ponce/wp-content/uploads/2022/08/Windows-7-ISO-File-Download.jpg)