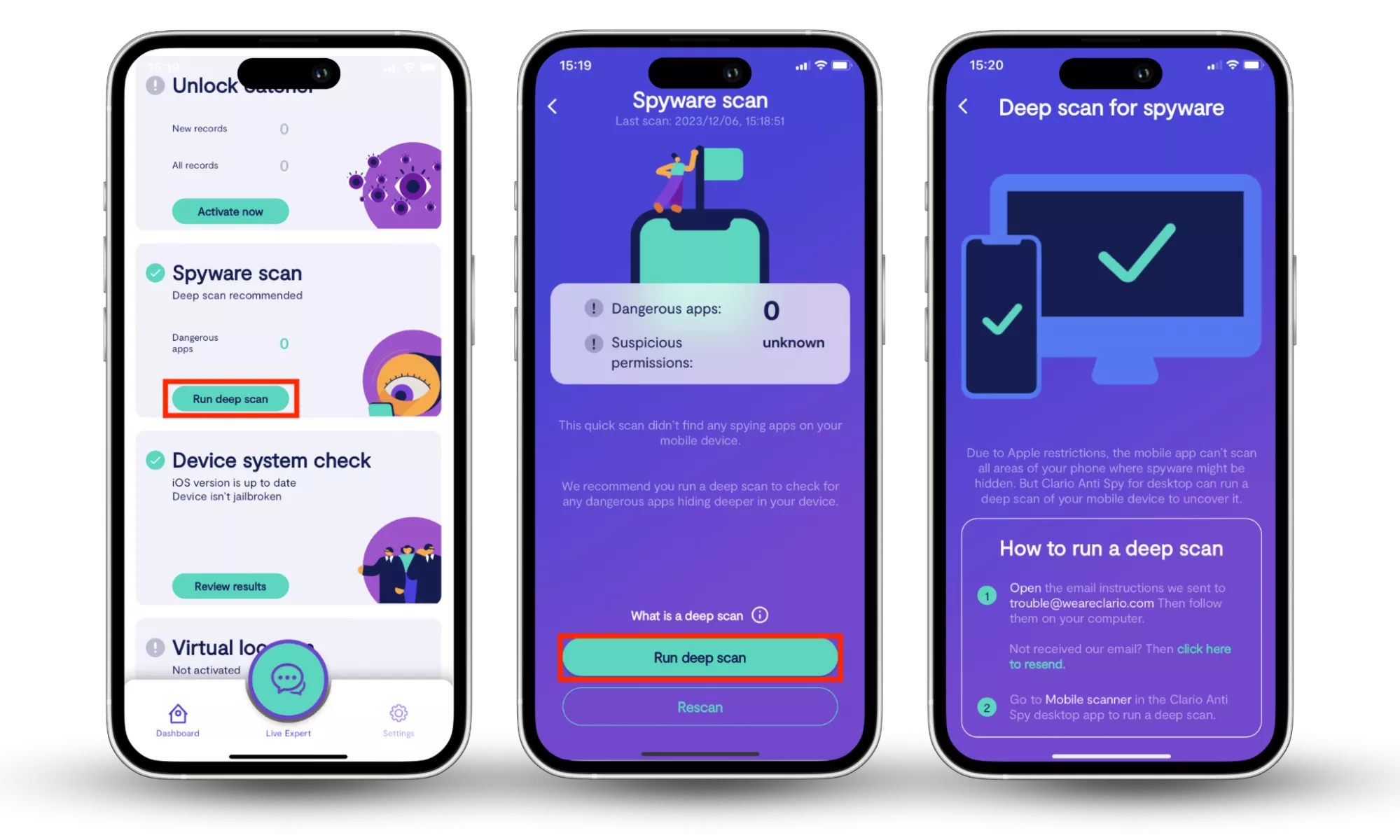

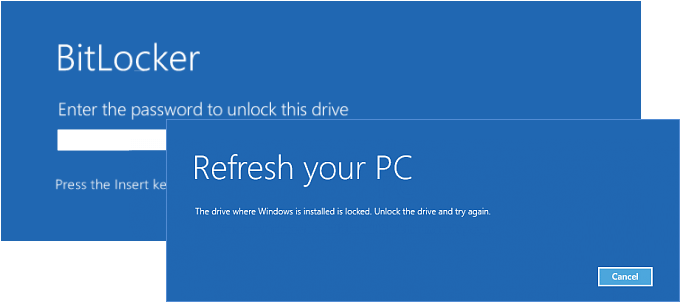

Атаки фізичного доступуохоплювати всі способи, якими хтось може викрасти вашу інформацію. Коли зловмисники можуть фізично дістатися до системи, вони можуть завдати хаосу бізнес-операціям, базам даних, документації чи архівам, викрасти конфіденційну інформацію, перехопити трафік, під’єднавши аналізатор протоколів до вашої мережі тощо. Припустімо, ви працюєте в місцевому Starbucks; лише на мить ви встаєте, щоб підзаправити, залишаючи ноутбук на столі, вірячи, що нічого поганого не станеться, поки вас немає; але якщо ви повернете голову, хтось підійде, вставить USB-пристрій і викраде ваші дані або розгорне шкідливе програмне забезпечення на вашому пристрої. Звичайно, це лише приблизний приклад; але це добре демонструє, що насправді це так само просто, і це залишає вас із скомпрометованою системою або пошкодженими, недоступними даними. Усе вищезазначене означає, що будь-яка освіта, а також навчання обізнаності користувачів із соціальної інженерії будуть для них корисними.АТАКИ НА ФІЗИЧНИЙ ДОСТУП: ІНСТРУМЕНТ СОЦІАЛЬНОЇ ІНЖЕНЕРІЇОскільки він включає як технічні, так і адміністративні елементи,фізична охороначасто не помічають через недостатню обізнаність: щоб запобігти хакерським атакам, більшість організацій зосереджуються на технологічно орієнтованих заходах безпеки — і, незважаючи на те, що лідери галузі вже багато років говорять, що фізичний доступ завжди переважає над цифровим контролем, фізична безпека залишається одним із найслабших місць у надійному захисті. Однак не лише зловмисники із зовнішніх організацій можуть брати участь у завданні шкоди важливій інформації, що зберігається на вашому пристрої. — це також можуть бути інсайдери: незадоволені співробітники, жадібні підрядники, злісні ділові партнери тощо. Ось чому компанії повинні стежити за своїми маршрутизаторами, міжмережевими екранами, серверними фермами, камерами, дверима, парканами, світлом і ключовими системами, які часто ігноруються та експлуатуються; як тільки важливість реальної безпеки буде взято до уваги на додаток до зусиль на цифровому фронті, це може врятувати їх від значних матеріальних втрат. Зараз найпоширенішими способами атак фізичного доступу (крім фактичного проникнення в серверні кімнати, звичайно) є вторгнення через USB і ненадійні паролі.ПІДКЛЮЧЕННЯ USBКоли ви або хтось інший підключаєте обладнання до USB-з’єднання, ваш комп’ютер має хост-контролер USB, до якого він приєднується. Це з’єднання працює подібно до Інтернет-з’єднання, оскільки воно містить пакети та інші компоненти. Прийнявши підключення, хост надає USB-пристрій операційній системі, і це може становити найбільший ризик для даних вашого комп’ютера. Якщо пристрій USB містить шкідливі пакети, вони можуть передаватися на ваш пристрій; після успішного передавання ці файли можуть пошкодити всю вашу систему. Навіть гірше, вони можуть розгорнути атаку Rubber Ducky, яка створює зловмисний код, імітуючи клавіатуру. Що стосується фізичного доступу через USB, намір Google Chrome обмежити доступ через USB прийде вам на допомогу: якщо ви залишите свій ноутбук у спокої (але маєте передбачливість заблокувати екран), а хтось спробує підключити USB-пристрій, операційна система комп’ютера завадить йому виконати код. Разом з цим Google додає функцію, яка дозволяє користувачам вимикати всі USB-з’єднання зі свого Chromebook, усуваючи будь-які USB-атаки.ПАРОЛІОскільки вони являють собою загальну точку доступу до комп’ютера та мережі, паролі вважаються вразливими до атак хакерів, оскільки вони можуть дозволити зловмисникам отримати доступ до файлів та інших даних. Атаки на фізичний доступ, викликані зламаними паролями, залишаються досить поширеним явищем у наші дні, тому знати, що можна з цим зробити, є обов’язковим, оскільки існує ризик, з яким може зіткнутися кожен користувач комп’ютера. Найпоширеніша порада щодо запобігання таким інцидентам полягає в тому, щоб: а) використовувати паролі, які важко вгадати, і б) регулярно змінювати їх, щоб запобігти злому доступу хакерам і використанню їх для проникнення у вашу систему. Тим часом покращений метод захисту ПК та мережі від атак фізичного доступу включає також інвестування в біометричні пристрої на додаток до — або для усунення — використання паролів. Однак це досить дорогий спосіб (особливо якщо користувачі хочуть захистити кілька комп'ютерів).ПОРАДИ ЩОДО ЗАПОБІГАННЯ АТАКАМ ФІЗИЧНОГО ДОСТУПУОскільки хакери використовують найпростіші можливості,контроль фізичної безпекимістить додаткові запобіжні заходи.

- Також слід пам'ятати про утримання від залишання пристрою без нагляду (особливо в громадських місцях). І, якщо вам з якоїсь причини потрібно, заблокуйте екран перед виходом. Це може захистити ваш пристрій від запуску шкідливих файлів.

- Застосовуйте найкращі методи під час встановлення паролів — вибирайте довгі паролі, які містять літери, цифри та спеціальні символи, і часто змінюйте їх. Якщо потрібно, розгляньте можливість використання інструментів, таких як керування корпоративними паролями або управління ідентифікацією та доступом (IAM), як додатковий захід.

- Розгорніть двофакторну автентифікацію (2FA) і біометричні пристрої для кращого захисту.

- Уникайте використання USB-пристроїв, отриманих із ненадійних джерел.

- Слідкуйте за всіма елементами фізичної безпеки Вашого підприємства (паркани, ключові системи, охоронна сигналізація тощо).

Нарешті, якщо ви втратите дані через зловмисний код, збій фізичного обладнання чи інші проблеми, знайте, що рішення можуть бути доступними: команда SALVAGEDATA спеціалізується на відновленні даних для різноманітних типів серверів і пристроїв, тож ми, безперечно, можемо вам допомогти!

Читайте також:Що таке атаки на SIM-карту та як їх зупинити?