Daixin-teamet er en ransomware-gruppe, der dukkede op som en formidabel trussel, der hovedsageligt var rettet mod sundhedssektoren og forårsaget betydelige forstyrrelser siden juni 2022. Særligt farligt involverer deres metode at implementere ransomware til at kryptere essentielle servere, der hoster følsom information, såsom Patient Health Information (PHI). Hospitaler, som er sårbare måldata, bliver vært for kritiske patientdata. Angriberne udnytter mængden af følsom information, den omfattende brug af tilsluttede enheder og de potentielle forstyrrelser af afgørende behandlinger som løftestang for krav om løsesum. Patientbehandling er direkte påvirket, hvilket gør sundhedssektoren til et attraktivt og lukrativt mål. Gruppens motivationer rækker ud over disruption, idet Patient Health Information opnår høje priser på det mørke web, hvilket giver Daixin Team en ekstra indtægtsstrøm.

SalvageData-eksperter anbefaler proaktive datasikkerhedsforanstaltninger, såsom regelmæssig sikkerhedskopiering, stærk cybersikkerhedspraksis og at holde software opdateret, for at beskytte mod ransomware-angreb. Og,i tilfælde af et ransomware-angreb, skal du straks kontakte vores ransomware-gendannelseseksperter.

Alt hvad vi ved om Daixin Ransomware

Bekræftet navn

- Daixin virus

Trusselstype

Foreslået læsning:Anonym Sudan: Komplet guide til hackergruppen

- Ransomware

- Krypto virus

- Filer skab

- Dobbelt afpresning

Er der en gratis decryptor tilgængelig?Nej, der er ingen offentlig dekryptering til Daixin ransomware.Fordelingsmetoder

- Phishing-e-mails

- Udnyttelse af sårbarheder

- Svage eller standardadgangskoder på Remote Desktop Protocol (RDP)

Konsekvenser

- Filer er krypteret og låst indtil løsesumsbetalingen

- Datalæk

- Dobbelt afpresning

Hvad er Daixin ransomware IOC'er

Indicators of Compromise (IOC'er) er digitale spor, som cybersikkerhedsprofessionelle bruger til at identificere systemkompromiser og ondsindede aktiviteter inden for et netværk eller it-miljø. Når en IOC opdages, evaluerer sikkerhedsteams mulige trusler eller validerer dens ægthed. IOC'er giver også bevis for, hvad en angriber havde adgang til, hvis de infiltrerede netværket. De er i det væsentlige digitale versioner af bevismateriale, der er efterladt på et gerningssted, og potentielle IOC'er omfatter usædvanlig netværkstrafik, privilegerede brugerlogin fra fremmede lande, mærkelige DNS-anmodninger, systemfilændringer og mere.

Daixin løsesum note

I løsesumsedlen truer Daixin-teamet ofre til at offentliggøre de stjålne data inden for 5 dage, medmindre de betaler kravet om løsesum. De giver også offeret en personlig pinkode, der skal bruges til at kontakte trusselsaktørerne.

Hvis du indser, at du er et ransomware-offer, kan du få en sikker datagendannelsestjeneste og ransomwarefjernelse efter et angreb ved at kontakte SalvageData ransomware-fjernelseseksperter.

Hvordan virker Daixin ransomware

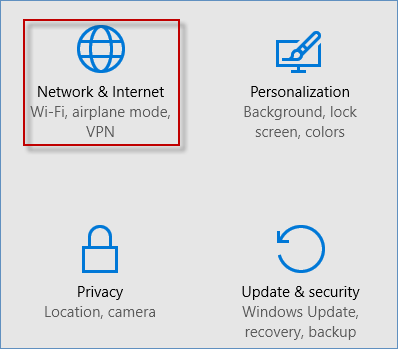

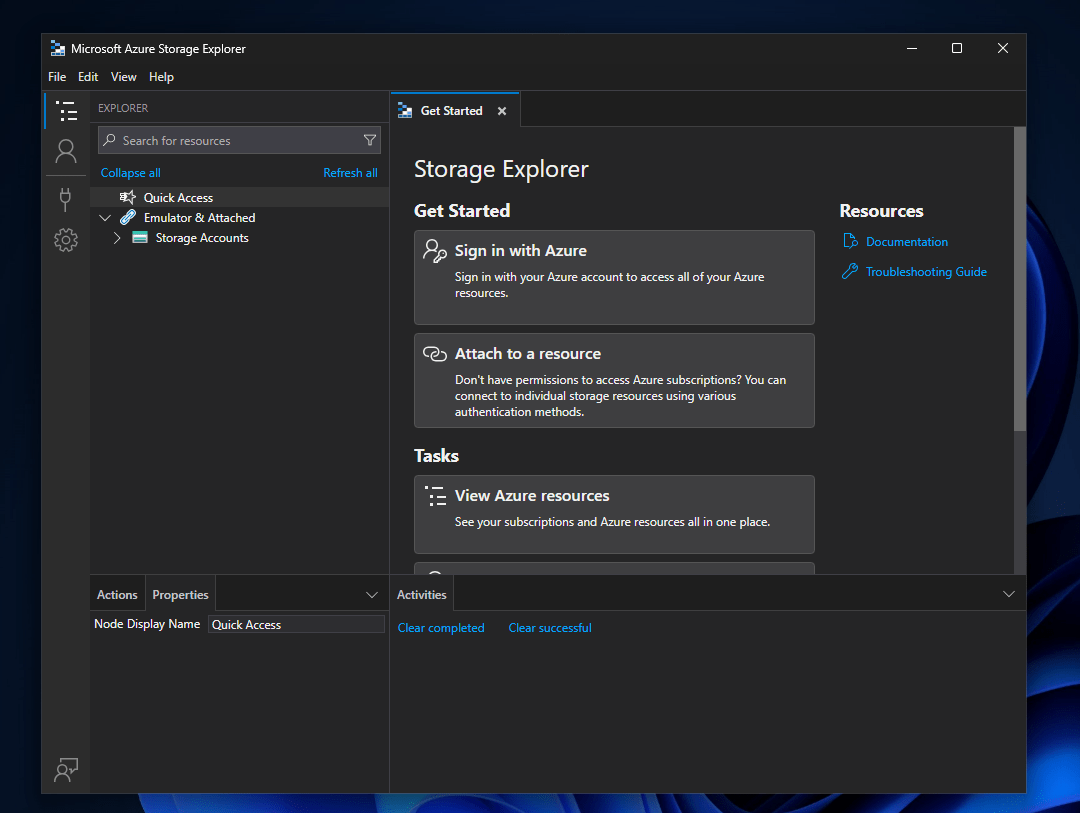

Daixin Teams modus operandi involverer en flertrinsproces, der begynder med udnyttelsen af en VPN-server (Virtual Private Network) på forskellige måder, herunder phishing-e-mails og udnyttelse af sårbarheder i målets VPN-infrastruktur. Når gruppen først er inde, bruger gruppen Secure Shell (SSH) og Remote Desktop Protocol (RDP) med software baseret på Ba enbuka-låse-kildekoden. system.Privilegerede konti manipuleres for at få adgang til kritiske servere, herunder VMware vCenter-servere. Efterfølgende nulstillede angriberne kontoadgangskoder til ESXi-servere, hvilket baner vejen for udrulning af deres ransomware. Inden systemet krypterer, eksfiltrerer Daixin-teamet strategisk personligt identificerbar information (PII) og PHI ved at bruge de stjålne data som yderligere løftestang under løsesumsforhandlinger.

Sådan håndteres et Daixin ransomware-angreb

Det første skridt til at komme sig efter et Daixin-angreb er at isolere den inficerede computer ved at afbryde den fra internettet og fjerne enhver tilsluttet enhed. Derefter skal du kontakte de lokale myndigheder. I tilfælde af amerikanske indbyggere og virksomheder er detFBIog denInternet Crime Complaint Center (IC3).For at rapportere et ransomware-angreb skal du indsamle alle de oplysninger, du kan om det, herunder:

- Skærmbilleder af løsesumsedlen

- Kommunikation med trusselsaktører (hvis du har dem)

- Et eksempel på en krypteret fil

Men hvis du foretrækker detkontakte fagfolk, så gør ingenting.Lad enhver inficeret maskine være som den erog bede om ennødhjælpstjeneste til fjernelse af ransomware. Genstart eller lukning af systemet kan kompromittere gendannelsestjenesten. Indfangning af RAM i et live-system kan hjælpe med at få krypteringsnøglen, og at fange en dropper-fil, dvs. fil, der udfører den ondsindede nyttelast (en softwarekode eller programmer, der udfører uautoriserede handlinger på et målsystem), kan blive omvendt og føre til dekryptering af data eller forståelse af, hvordan det fungerer.ikke slette ransomwaren, og gem alle beviser for angrebet. Det er vigtigt fordigital retsmedicinså eksperter kan spore tilbage til hackergruppen og identificere dem. Det er ved at bruge dataene på dit inficerede system, at myndigheder kanefterforske angrebet og finde den ansvarlige.En efterforskning af cyberangreb adskiller sig ikke fra enhver anden kriminel efterforskning: den kræver beviser for at finde angriberne.

1. Kontakt din Incident Response-udbyder

En cyberhændelsesreaktion er processen med at reagere på og håndtere en cybersikkerhedshændelse. An Incident Response Retainer er en serviceaftale med en cybersikkerhedsudbyder, der giver organisationer mulighed for at få ekstern hjælp til cybersikkerhedshændelser. Det giver organisationer struktureret ekspertise og support gennem en sikkerhedspartner, hvilket gør dem i stand til at reagere hurtigt og effektivt under en cyberhændelse. En hændelsesretainer giver organisationer ro i sindet og tilbyder ekspertsupport før og efter en cybersikkerhedshændelse. En hændelsesberedskabsholders specifikke karakter og struktur vil variere afhængigt af udbyderen og organisationens krav. En god hændelsesretainer bør være robust, men fleksibel, og levere dokumenterede tjenester til at forbedre en organisations langsigtede sikkerhedsposition.Hvis du kontakter din IR-tjenesteudbyder, kan de tage over med det samme og guide dig gennem hvert trin i gendannelsen af ransomware.Men hvis du beslutter dig for selv at fjerne ransomwaren og gendanne filerne med dit it-team, så kan du følge de næste trin.

2. Identificer ransomware-infektionen

At identificere, hvilken ransomware, der inficerede din maskine, kan gøres ved at kontrollere filtypenavnet (nogle ransomware bruger filtypenavnet som deres navn),ved hjælp af et ransomware-id-værktøj, eller det vil stå på løsesummen. Med disse oplysninger kan du lede efter en offentlig dekrypteringsnøgle. Du kan også tjekke ransomware-typen ved dens IOC'er.

3. Fjern ransomware og eliminer udnyttelsessæt

Før du gendanner dine data, skal du garantere, at din enhed er ransomware-fri, og at angriberne ikke kan foretage et nyt angreb gennem udnyttelsessæt eller andre sårbarheder. En tjeneste til fjernelse af ransomware kan slette ransomwaren, oprette et retsmedicinsk dokument til undersøgelse, fjerne sårbarheder og gendanne dine data.

4. Brug en sikkerhedskopi til at gendanne dataene

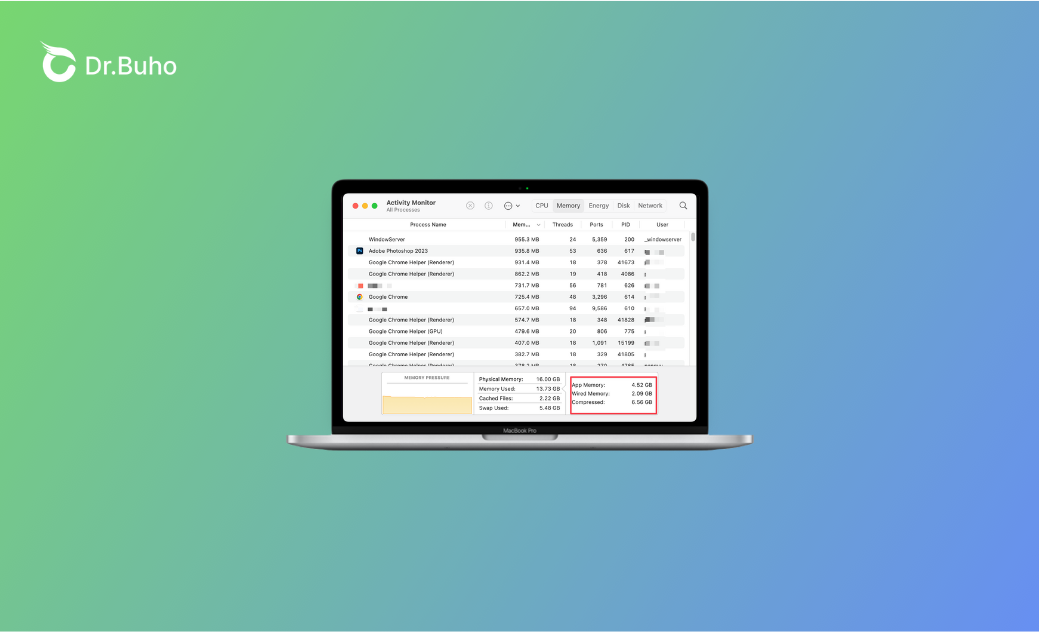

Betydningen af sikkerhedskopiering til datagendannelse kan ikke overvurderes, især i forbindelse med forskellige potentielle risici og trusler mod dataintegriteten. Sikkerhedskopier er en kritisk komponent i en omfattende databeskyttelsesstrategi. De giver et middel til at komme sig fra en række forskellige trusler, sikrer kontinuitet i operationer og bevarer værdifuld information. I lyset af ransomware-angreb, hvor ondsindet software krypterer dine data og kræver betaling for deres frigivelse, giver en sikkerhedskopi dig mulighed for at gendanne dine oplysninger uden at give efter for angriberens krav. Sørg for regelmæssigt at teste og opdatere dine sikkerhedskopieringsprocedurer for at forbedre deres effektivitet til at beskytte mod potentielle datatabsscenarier. Der er flere måder at lave en backup på, så du skal vælge det rigtige backup-medium og have mindst én kopi af dine data gemt offsite og offline.

5. Kontakt en ransomware-gendannelsestjeneste

Hvis du ikke har en sikkerhedskopi eller har brug for hjælp til at fjerne ransomware og eliminere sårbarheder, skal du kontakte en datagendannelsestjeneste. At betale løsesummen garanterer ikke, at dine data vil blive returneret til dig. Den eneste garanterede måde, du kan gendanne hver fil på, er, hvis du har en sikkerhedskopi. Hvis du ikke gør det, kan ransomware-datagendannelsestjenester hjælpe dig med at dekryptere og gendanne filerne. SalvageData-eksperter kan sikkert gendanne dine filer og forhindre Daixin ransomware i at angribe dit netværk igen, kontakt vores gendannelseseksperter 24/7.

Forhindr Daixin ransomware-angrebet

Forebyggelse af ransomware er den bedste løsning til datasikkerhed. er nemmere og billigere end at komme sig fra dem. Daixin ransomware kan koste din virksomheds fremtid og endda lukke dens døre. Dette er et par tips til at sikre, at du kanundgå ransomware-angreb:

- Hold software opdateret for at forhindre sårbarheder, der kan udnyttes af ransomware.

- Brug stærke adgangskoder og to-faktor-godkendelse for at forhindre uautoriseret adgang til systemer.

- Sikkerhedskopier regelmæssigt vigtige filer og gem dem på et sikkert sted.

- Vær forsigtig, når du åbner vedhæftede filer i e-mails eller klikker på links fra ukendte kilder.

- Brug velrenommeret antivirussoftware og hold det opdateret.