Trigona er en ransomware, der krypterer filer og tilføjer ._locked-udvidelsen til dem, f.eks. photo1.jpg omdøbes til photo1.jpg._locked. Den er rettet mod Microsoft Windows-brugere, især SQL-servere.Denne ransomware-variant blev første gang set i oktober 2022. Trigona ransomware bruger den dobbelte afpresningstaktik, hvor ransomwaren først eksfiltrerer serverens data og derefter krypterer dem. Derefter truer angriberne med at lække de eksfiltrerede oplysninger, normalt følsomme og kritiske data, medmindre ofret betaler deres krav om løsesum.

Hvilken slags malware er Trigona?

Trigona er ransomware, som er en type malware, der krypterer og låser ofrenes filer og derefter anmoder om en løsesum i bytte for dekrypteringsnøglen. Dette er en ransomware-familie, og den er skrevet i programmeringssproget Delphi. Da Trigona bruger symmetrisk eller asymmetrisk kryptografi, er det ekstremt svært at gendanne filerne uden en sikkerhedskopi. Men ikke umuligt. SalvageData ransomware-gendannelseseksperter kan arbejde med dine data og gendanne dem sikkert.

Alt hvad vi ved om Trigona Ransomware

Bekræftet navn

- Trigona virus

Trusselstype

Se også:Cactus Ransomware: Komplet vejledning

- Ransomware

- Krypto virus

- Filer skab

Udvidelse til krypterede filer

- ._låst

Løsepenge krævende besked

- how_to_decrypt.hta

Er der en gratis decryptor tilgængelig?Nej, Trigona ransomware har ikke en dekrypteringDetektionsnavne

- AvastWin32:RansomX-gen [Ransom]

- AVGWin32:RansomX-gen [Ransom]

- EmsisoftGenerisk.Ransom.Trigona.A.A4161FC2 (B)

- KasperskyHEUR:Trojan-Ransom.Win32.KlopRansom.g

- MalwarebytesRansom.CryLocker

- MicrosoftLøsebeløb:Win32/Trigona.SA!MTB

Ransomware familie, type og variant

- Trigona er en ransomware-familie

- Det har lignende taktik og værktøjer til CryLock ransomware

- Det er også knyttet til ALPHV (BlackCat) gruppen

Fordelingsmetoder

- Dårligt sikrede Interned-eksponerede Microsoft SQL (MS-SQL)-servere

- Stjålet legitimationsoplysninger

- Sårbar RDP

- Inficerede e-mail-vedhæftede filer (phishing-e-mails)

Konsekvenser

- Filer er krypteret og låst indtil løsesumsbetalingen

- Adgangskode stjæle

- Yderligere malware kan installeres

- Datalæk

Trigona domæner (TOR browser)

- hxxp://3x55o3u2b7cjs54eifja5m3ottxntlubhjzt6k6htp5nrocjmsxxh7ad[.]løg

- 45.227.253[.]99

Trigona ransomware symptomer

- Kan ikke åbne filer gemt på computeren

- Løsepengebrev på skrivebordet og hver mappe

- Filer har en ny udvidelse (f.eks. filnavn1._låst)

- En seddel med instruktioner dukker op, når offeret forsøger at åbne en krypteret fil

Logo relateret til Trigona ransomware

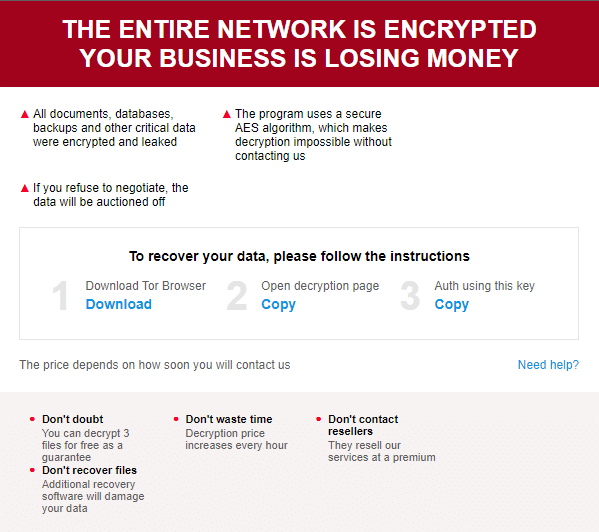

Hvad står der i Trigonas løsesumseddel

Dette er et eksempel på Trigona løsesumsedlen:

Eksempel på Trigona ransomware løsesum note

Hvordan inficerer Trigona et system

Trigona ransomware udnytter dårligt sikrede Interned-eksponerede Microsoft SQL (MS-SQL)-servere. Den finder vej til din computer eller netværk ved brute force eller ved at drage fordel af svage og lette at gætte legitimationsoplysninger. Angribere vil udnytte fjernstyringsværktøjer, hvis legitimationsoplysninger er kendt, genbrugt, svag eller omformuleret for at få adgang til virksomheders netværk og lække data.Hackere bruger også software med kendte sårbarheder til at angribe virksomheder. Derfor er det meget vigtigt også at holde al software opdateret og beskytte fjernadministrationsværktøjer som RDP.

Hvordan virker Trigona

Trigona ransomware angriber Windows-forsvar og forsøger at deaktivere Windows Defender og fjerne Microsoft Security Essentials. Derfor er det også meget vigtigt for cybersikkerhed at holde Windows OS opdateret. Nye opdateringer kan have forbedrede beskyttelseslag mod ransomware såsom Trigona. Også Trigona ransomware er rettet mod virksomheder og virksomheder, der sigter efter deres økonomiske optegnelser, e-mails og endda sikkerhedskopier. Så hold altid mindst én opdateret sikkerhedskopi offline for at forhindre, at dataene bliver stjålet af cyberkriminelle.Trigona bruger en kombination af en asymmetrisk krypteringsalgoritme, RSA (Rivest–Shamir–Adleman), og en symmetrisk krypteringsalgoritme, AES (Advanced Encryption Standard).For nylig er Trigona-datafunktion tilføjet wiperransomware. Det udløses af kommandolinjen /erase og har evnen til at overskrive filer med NULL bytes. Kontakt en ransomware-fjernelsestjeneste kan ikke kun gendanne dine filer, men også fjerne enhver potentiel trussel.

Sådan håndteres et Trigona ransomware-angreb

Det første skridt til at komme sig efter Trigona-angrebet er at isolere den inficerede computer ved at afbryde forbindelsen til internettet og fjerne enhver tilsluttet enhed. Derefter skal du kontakte de lokale myndigheder. I tilfælde af amerikanske indbyggere og virksomheder er detlokalt FBI feltkontorog denInternet Crime Complaint Center (IC3).For at rapportere et ransomware-angreb skal du indsamle alle de oplysninger, du kan om det, herunder:

- Skærmbilleder af løsesumsedlen

- Kommunikation med Trigona-skuespillere (hvis du har dem)

- Et eksempel på en krypteret fil

Men hvis du foretrækker detkontakte fagfolk, så gør ingenting.Lad hver inficeret maskine være, som den erog bede om ennødhjælpstjeneste til fjernelse af ransomware. Genstart eller lukning af systemet kan kompromittere gendannelsestjenesten. Indfangning af RAM i et live-system kan hjælpe med at få krypteringsnøglen, og at fange en dropper-fil, dvs. fil, der udfører den ondsindede nyttelast, kan blive omvendt og føre til dekryptering af data eller forståelse af, hvordan det fungerer. Du skalikke slette ransomwaren, og gem alle beviser for angrebet. Det er vigtigt fordigital retsmedicinså eksperter kan spore tilbage til hackergruppen og identificere dem. Det er ved at bruge dataene på dit inficerede system, at myndigheder kanefterforske angrebet og finde den ansvarlige.En efterforskning af cyberangreb adskiller sig ikke fra enhver anden kriminel efterforskning: den kræver beviser for at finde angriberne.

1. Kontakt din Incident Response-udbyder

En cyberhændelsesreaktion er processen med at reagere på og håndtere en cybersikkerhedshændelse. An Incident Response Retainer er en serviceaftale med en cybersikkerhedsudbyder, der giver organisationer mulighed for at få ekstern hjælp til cybersikkerhedshændelser. Det giver organisationer en struktureret form for ekspertise og support gennem en sikkerhedspartner, hvilket gør dem i stand til at reagere hurtigt og effektivt i tilfælde af en cyberhændelse. En hændelsesretainer giver organisationer ro i sindet og tilbyder ekspertsupport før og efter en cybersikkerhedshændelse. Den specifikke karakter og struktur af en hændelsesberedskab vil variere afhængigt af udbyderen og organisationens krav. En god hændelsesretainer bør være robust, men fleksibel, og levere dokumenterede tjenester til at forbedre en organisations langsigtede sikkerhedsposition. Hvis du kontakter din IR-tjenesteudbyder, så tager de sig af alt andet. Men hvis du beslutter dig for at fjerne ransomwaren og gendanne filerne med dit it-team, så kan du følge de næste trin.

2. Identificer ransomware-infektionen

Det kan duidentificere hvilken ransomwareinficerede din maskine med filtypenavnet (nogle ransomware bruger filtypenavnet som deres navn), ellers vil det stå på løsesumsedlen. Med disse oplysninger kan du lede efter en offentlig dekrypteringsnøgle. Du kan også kontrollere ransomware-typen ved dens IOC'er. Indicators of Compromise (IOC'er) er digitale spor, som cybersikkerhedsprofessionelle bruger til at identificere systemkompromiser og ondsindede aktiviteter inden for et netværk eller it-miljø. De er i det væsentlige digitale versioner af beviser, der er efterladt på et gerningssted, og potentielle IOC'er inkluderer usædvanlig netværkstrafik, privilegerede brugerlogin fra fremmede lande, mærkelige DNS-anmodninger, systemfilændringer og mere. Når en IOC opdages, evaluerer sikkerhedsteams mulige trusler eller validerer dens ægthed. IOC'er giver også bevis for, hvad en angriber havde adgang til, hvis de infiltrerede netværket.

Trigona Ransomware IOC'er

Indikatorer for kompromis (IOC'er) er artefakter, der observeres på et netværk eller i et operativsystem, og som indikerer en computerindtrængen med høj tillid. IOC'er kan bruges til tidlig påvisning af fremtidige angrebsforsøg ved hjælp af indtrængningsdetektionssystemer og antivirussoftware.Hashes of droppers er unikke identifikatorer af malware-filer, der bruges til at detektere og analysere ondsindet aktivitet. Disse er Trigonas hashes af droppere:

- 248e7d2463bbfee6e3141b7e55fa87d73eba50a7daa25bed40a03ee82e93d7db

- 596cf4cc2bbe87d5f19cca11561a93785b6f0e8fa51989bf7db7619582f25864

- 704f1655ce9127d7aab6d82660b48a127b5f00cadd7282acb03c440f21dae5e2

- 859e62c87826a759dbff2594927ead2b5fd23031b37b53233062f68549222311

- 8f8d01131ef7a66fd220dc91388e3c21988d975d54b6e69befd06ad7de9f6079

- 97c79199c2f3f2edf2fdc8c59c8770e1cb8726e7e441da2c4162470a710b35f5

- a86ed15ca8d1da51ca14e55d12b4965fb352b80e75d064df9413954f4e1be0a7

- accd5bcf57e8f9ef803079396f525955d2cfffbf5fe8279f744ee17a7c7b9aac

- da32b322268455757a4ef22bdeb009c58eaca9717113f1597675c50e6a36960a

- e7c9ec3048d3ea5b16dce31ec01fd0f1a965f5ae1cbc1276d35e224831d307fc

- e97de28072dd10cde0e778604762aa26ebcb4cef505000d95b4fb95872ad741b

- f29b948905449f330d2e5070d767d0dac4837d0b566eee28282dc78749083684

- fa6f869798d289ee7b70d00a649145b01a93f425257c05394663ff48c7877b0d

- fbba6f4fd457dec3e85be2a628e31378dc8d395ae8a927b2dde40880701879f2

- fd25d5aca273485dec73260bdee67e5ff876eaa687b157250dfa792892f6a1b6

3. Fjern ransomware og eliminer udnyttelsessæt

Før du gendanner dine data, skal du garantere, at din enhed er ransomware-fri, og at angriberne ikke kan foretage et nyt angreb gennem udnyttelsessæt eller andre sårbarheder. En tjeneste til fjernelse af ransomware kan slette ransomwaren, oprette et retsmedicinsk dokument til undersøgelse, fjerne sårbarheder og gendanne dine data.

4. Brug en sikkerhedskopi til at gendanne dataene

Sikkerhedskopier er den mest effektive måde at gendanne data på. Sørg for at holde daglige eller ugentlige sikkerhedskopier, afhængigt af dit dataforbrug.

5. Kontakt en ransomware-gendannelsestjeneste

Hvis du ikke har en sikkerhedskopi eller har brug for hjælp til at fjerne ransomwaren og eliminere sårbarheder, bør du kontakte en datagendannelsestjeneste. At betale løsesummen garanterer ikke, at dine data vil blive returneret til dig. Den eneste garanterede måde, du kan gendanne hver fil på, er, hvis du har en sikkerhedskopi af den. Hvis du ikke gør det, kan ransomware-datagendannelsestjenester hjælpe dig med at dekryptere og gendanne filerne.SalvageData-eksperter kan sikkert gendanne dine filer og garantere, at Trigona ransomware ikke angriber dit netværk igen.Kontakt vores eksperter 24/7 for nødgendannelse, eller find et genoprettelsescenter i nærheden af dig.

Forhindre Trigona ransomware-angrebet

Forebyggelse af ransomware er den bedste løsning til datasikkerhed. er nemmere og billigere end at komme sig fra dem. Trigona ransomware kan koste din virksomheds fremtid og endda lukke dens døre. Dette er et par tips til at sikre, at du kanundgå ransomware-angreb:

- Antivirus og anti-malware

- Brug cybersikkerhedsløsninger

- Brug stærke adgangskoder

- Opdateret software

- Opdateret operativsystem (OS)

- Firewalls

- Hav en genopretningsplan i hånden (Se, hvordan du opretter en datagendannelsesplan med vores dybdegående vejledning)

- Planlæg regelmæssige sikkerhedskopier

- Åbn ikke en vedhæftet fil fra en ukendt kilde

- Download ikke filer fra mistænkelige websteder

- Klik ikke på annoncer, medmindre du er sikker på, at det er sikkert

- Få kun adgang til websteder fra pålidelige kilder

![Alt Tab forårsager lav FPS i spil på pc [Fix]](https://elsefix.com/tech/tejana/wp-content/uploads/2024/11/Alt-Tab-causes-low-FPS-games.png)