À l’ère numérique d’aujourd’hui, où la confidentialité et la sécurité des données constituent une préoccupation croissante, l’utilisation de réseaux privés virtuels (VPN) est devenue de plus en plus populaire. Les VPN offrent une connexion sécurisée entre les appareils sur Internet, créant ainsi un tunnel crypté pour vos activités en ligne. Cependant, il y a ceux qui explorent en utilisant unAlternative VPNqui offre des avantages similaires.

Dans ce guide rapide, nous passerons en revue certaines des alternatives disponibles et comment elles se comparent aux VPN traditionnels. Vous pourrez alors prendre une décision éclairée quant à l’option la mieux adaptée à vos besoins spécifiques.

Raisons de rechercher unalternative au VPN

Tout d'abord : pourquoi auriez-vous besoinAlternatives VPNen premier lieu ? Après tout, les VPN semblent être la solution incontournable pour une navigation en ligne sécurisée, n’est-ce pas ? Bien que cela puisse être vrai selon la plupart des experts, il existe plusieurs raisons pour lesquelles quelqu'un pourrait vouloir explorer d'autres options.

D’une part, un inconvénient courant est la réduction potentielle de la vitesse d’Internet, car les données doivent transiter par le serveur VPN, ce qui entraîne parfois des retards notables. Cependant, cela peut être atténué en sélectionnant un fournisseur VPN rapide et fiable. En fait, un bon VPN peut réellement améliorer votre vitesse Internet en contournant la limitation du FAI et en réduisant le décalage.

Une autre raison est le risque de surcharge du serveur. Avec un nombre croissant de personnes utilisant des VPN, certains serveurs peuvent devenir surchargés, affectant les performances globales. De plus, tous les appareils ne prennent pas en charge les connexions VPN, ce qui rend difficile la garantie d'une sécurité complète sur tous vos appareils.

C'est là que l'on cherche unalternative au VPNpeut être utile. Mais quels critères faut-il prendre en compte pour explorer ces alternatives ?

Critères de choixAlternatives VPN

Lorsqu'on cherche unAlternative VPN, il est important de garder à l’esprit les fonctionnalités clés qui rendent un VPN efficace. Ceux-ci incluent :

- Sécurité et cryptage :L’objectif principal de l’utilisation d’un VPN est de garantir que vos activités en ligne sont sécurisées et privées. Par conséquent, toute alternative que vous envisagez doit disposer de protocoles de cryptage solides et de mesures de sécurité.

- Fiabilité:Une connexion stable est cruciale pour protéger vos données pendant la navigation. Assurez-vous de rechercher la disponibilité (« la durée pendant laquelle un ordinateur ou un autre appareil est en fonctionnement » – Oxford Dictionary) et la disponibilité du serveur de toute alternative que vous envisagez.

- Vitesse:Comme mentionné précédemment, l’un des inconvénients courants de l’utilisation des VPN est la possibilité de vitesses Internet plus lentes. Recherchez des alternatives offrant des connexions rapides et efficaces, surtout si vous diffusez ou téléchargez régulièrement des fichiers volumineux.

- Accessibilité:Une alternative VPN doit être facilement accessible et compatible avec les appareils que vous utilisez régulièrement. Si un service n'est pas disponible sur tous vos appareils, vous devrez peut-être trouver plusieurs alternatives ou basculer entre elles, ce qui peut s'avérer gênant.

Meilleures options pour unRemplacement du VPN

Maintenant que nous avons établi les raisons possibles de rechercheralternatives au VPNet les critères permettant d’évaluer ces alternatives, examinons quelques-unes des meilleures options disponibles sur le marché aujourd’hui.

Tor (le routeur à oignons)

Semblable au VPN,Torachemine votre trafic Internet via un réseau de serveurs exploités par des bénévoles appelés nœuds. Chaque fois que vos données transitent par un nœud, elles sont cryptées, ce qui augmente votre confidentialité ; cependant, ce système de cryptage multicouche peut parfois entraîner des vitesses Internet plus lentes.

Malgré la possibilité de vitesses plus lentes, Tor est particulièrement efficace pour garder votre identité cachée et votre activité Internet privée – une fonctionnalité cruciale pour les utilisateurs qui vivent dans des régions soumises à des lois de censure strictes ou pour ceux qui effectuent des recherches sensibles.

Mais le plus grand avantage de Tor est peut-être le fait qu’il est open source et gratuit. Cela correspond au principe fondamental de la confidentialité et de la sécurité sur Internet : accessible à tous, pas seulement à ceux qui en ont les moyens.

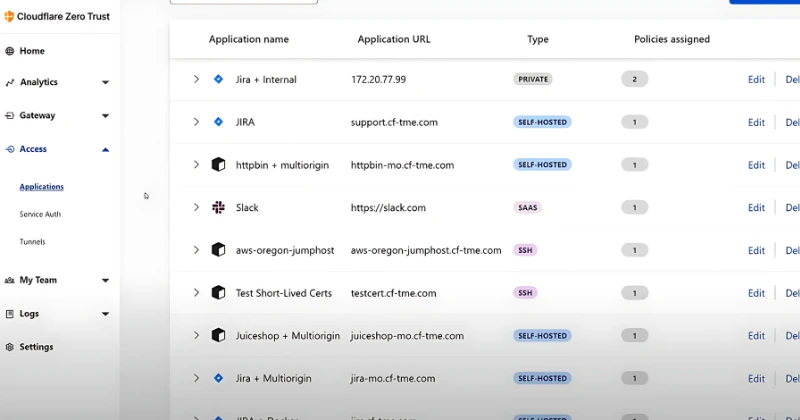

Accès réseau Zero Trust (ZTNA)

Un autre bienalternative au VPNest un cadre de sécurité moderne appelé Zero Trust Network Access (ZTNA). Contrairement aux VPN traditionnels qui accordent un accès complet au réseau une fois authentifié, ZTNA fonctionne sur le principe du « moindre privilège ». Cela signifie que les utilisateurs n'ont accès qu'aux applications ou services spécifiques dont ils ont besoin, minimisant ainsi le risque d'accès non autorisé ou de mouvement latéral au sein du réseau.

Si un utilisateur n'a besoin d'accéder qu'à des serveurs spécifiques de l'entreprise et non à l'ensemble du réseau, ZTNA lui permettra uniquement d'accéder à ces serveurs particuliers, garantissant ainsi la sécurité du reste du réseau. Cela permet également d'optimiser les vitesses du réseau, car les utilisateurs ne sont pas surchargés par un trafic réseau inutile.

Cela dit, le ZTNA présente un inconvénient majeur : le coût et l’accessibilité. Contrairement aux VPN, qui sont largement accessibles à l’utilisateur moyen, ZTNA est principalement utilisé par les grandes organisations disposant des ressources et de l’infrastructure nécessaires pour le mettre en œuvre.

Par exemple,Flare nuageuse– un réseau de diffusion de contenu populaire – propose ZTNA dans le cadre de sa suite de sécurité de niveau entreprise à 200 $ par mois. Et bien qu’ils proposent une option de compte gratuite, celle-ci est limitée à un seul utilisateur et à une poignée d’applications. N’oubliez pas non plus qu’une expertise et des ressources importantes sont nécessaires pour mettre en place et gérer un système ZTNA.

I2P (Projet Internet Invisible)

Si vous recherchez unsolution VPN alternativequi met l'accent sur l'anonymat, alors I2Ppeut être l'option pour vous. I2P est un réseau décentralisé qui utilise une combinaison de technologie peer-to-peer et de cryptage de bout en bout pour protéger vos activités en ligne.

Semblable à Tor, les données sur I2P sont acheminées via plusieurs nœuds avant d’atteindre leur destination, ce qui rend difficile pour quiconque de retracer votre trafic Internet jusqu’à vous. Ce qui est différent, cependant, c'est qu'I2P dispose également de son propre réseau de partage de fichiers anonyme et de son propre service de messagerie, ce qui en fait une solution complète pour ceux qui cherchent à protéger tous les aspects de leur présence en ligne.

Même s’il n’est pas parfait (certains utilisateurs ont signalé des vitesses lentes et une courbe d’apprentissage abrupte), I2P s’améliore continuellement et offre une alternative robuste aux VPN traditionnels. De plus, c’est gratuit et open source, ce qui le rend accessible à tous.

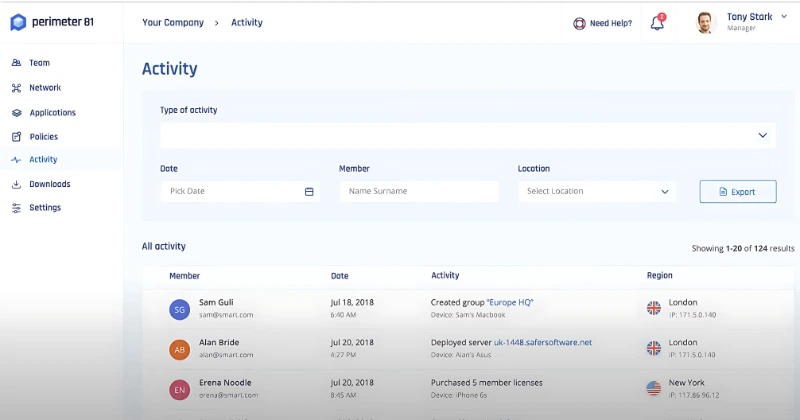

Périmètre défini par logiciel (SDP)

Une alternative plus récente et moins connue aux VPN est le périmètre défini par logiciel, ou SDP. Ce cadre de sécurité fonctionne en créant un périmètre réseau « invisible » qui permet uniquement aux utilisateurs autorisés d'accéder à des applications ou des services spécifiques.

L'un des principaux avantages de SDP est sa capacité à authentifier et autoriser les utilisateurs avant de leur accorder l'accès aux ressources. Cela ajoute une couche de sécurité supplémentaire, réduisant le risque d'accès non autorisé ou d'activité malveillante au sein du réseau. De plus, SDP peut également aider à optimiser les vitesses du réseau, car il autorise uniquement le trafic nécessaire à travers le « périmètre », plutôt que de router tout le trafic Internet comme les VPN traditionnels.

Cependant, à l’instar du ZTNA, le SDP est une technologie relativement nouvelle et peut ne pas être accessible aux utilisateurs individuels en raison de son coût et de sa complexité plus élevés. Il est principalement utilisé par les grandes organisations ayant besoin de mesures de sécurité renforcées.

Voir aussi :Meilleures alternatives YouTube disponibles

Un bon exemple estPérimètre 81— un fournisseur SDP populaire qui propose des solutions d'accès à distance sécurisées à partir de 8 $ par mois et par utilisateur (Essential Plan). Bien que cela le place à un prix similaire à celui des VPN, il n’est pas aussi largement accessible ni aussi convivial. D’une part, cela nécessite que les utilisateurs possèdent un certain niveau de compétence technique pour configurer et gérer efficacement le système.

Alors, quelle alternative au VPN est la meilleure ?

Comme vous l’avez peut-être déjà réalisé, il n’existe pas de meilleure alternative VPN. Chaque option a ses propres forces et faiblesses, et celle qui vous convient le mieux dépend de vos besoins et préférences spécifiques.

Tor et I2P sont d’excellents choix pour ceux qui cherchent à préserver leur anonymat et à contourner la censure, mais ils peuvent se faire au prix de vitesses plus lentes et d’une courbe d’apprentissage plus abrupte. ZTNA et SDP offrent des mesures de sécurité améliorées, mais elles ne sont tout simplement pas pratiques pour la plupart des utilisateurs occasionnels.Remplacement du VPN.

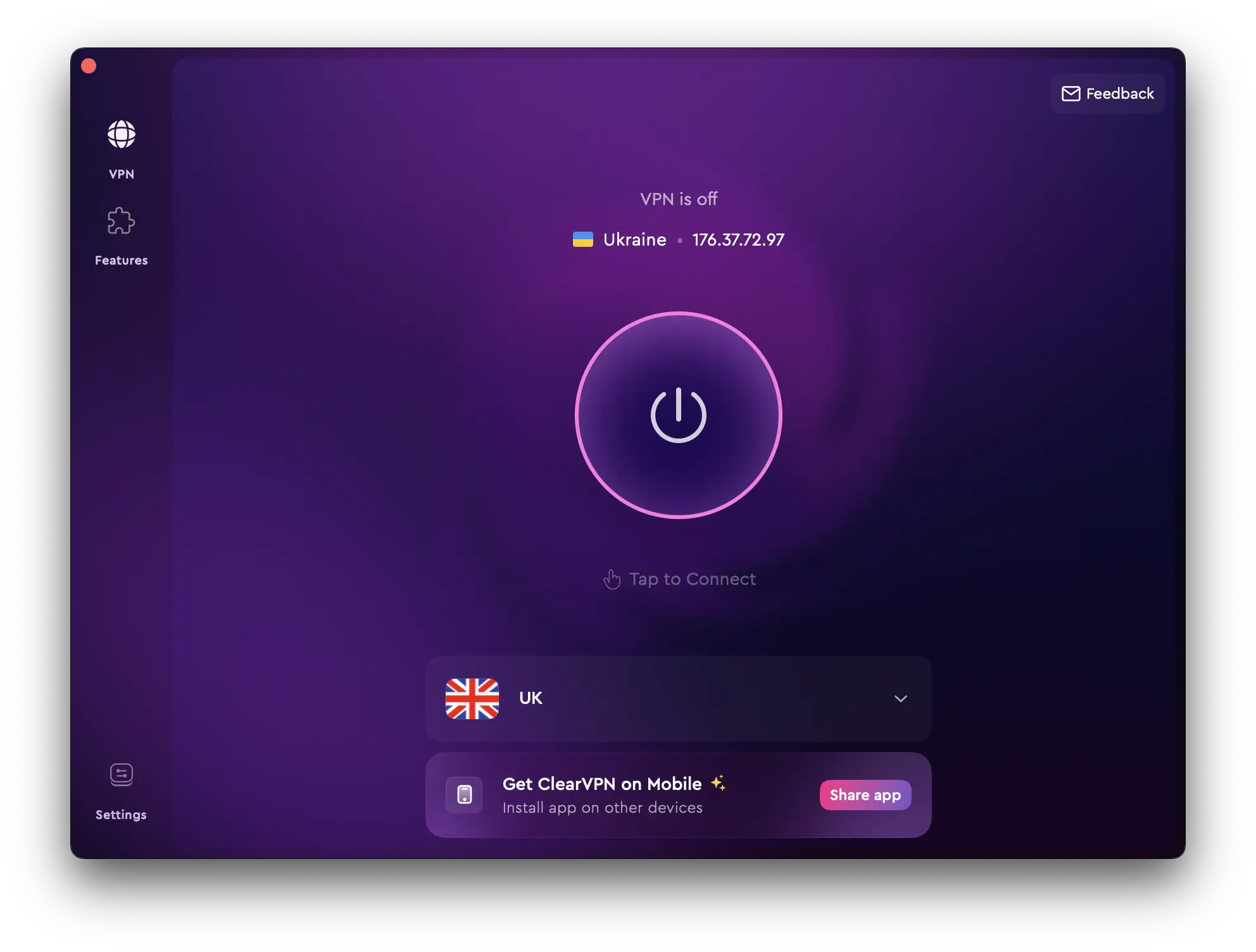

À nos yeux, pour l’utilisateur lambda recherchant une solution simple et accessible pour sécuriser sa connexion internet, un service VPN premium reste sans conteste la meilleure option. Non seulement ils sont largement accessibles et conviviaux, mais ils offrent un bon équilibre entre confidentialité, sécurité et commodité.

Prenez ClearVPN par exemple, un fournisseur VPN premium qui offre une interface intuitive et conviviale, un cryptage fort et un large éventail d'emplacements de serveurs. Démarrer avec ClearVPN peut être aussi simple que de télécharger l’application (PC, macOS, Android ou iOS), puis d’appuyer/cliquer sur le bouton de connexion rapide. Aucune connaissance technique ou configuration complexe requise.

Bien entendu, vous avez également la possibilité de sélectionner des emplacements de serveur spécifiques ou même de débloquer des services de streaming tels que Netflix ou BBC iPlayer, le tout pendant que votre connexion Internet est cryptée et protégée des regards indiscrets.

FAQ

Que pouvez-vous utiliser à la place d’un VPN ?

Vous pouvez utiliser des alternatives comme Tor pour l'anonymat et contourner la censure, ZTNA pour un accès à des applications spécifiques avec une sécurité renforcée, I2P pour une navigation anonyme décentralisée et SDP pour un périmètre réseau « invisible » protégeant les utilisateurs autorisés. Chacun présente des avantages uniques, adaptés à divers besoins.

Le ZTNA est-il meilleur que le VPN ?

ZTNA offre une sécurité renforcée par rapport à la plupart des VPN en fournissant un accès utilisateur uniquement à des applications spécifiques, minimisant ainsi la surface d'attaque, c'est-à-dire les points possibles d'attaque numérique. Cependant, les VPN sont généralement plus conviviaux et plus rentables, ce qui les rend préférables pour un usage personnel. ZTNA, en revanche, convient mieux aux grandes organisations qui recherchent un modèle d'accès sécurisé et spécifique à une application.

Tor est-il plus sûr que les VPN ?

Tor offre un fort anonymat en acheminant le trafic via plusieurs nœuds, ce qui le rend résistant au traçage. Cependant, sa vitesse et ses performances peuvent être réduites en raison de ce cadre. D’un autre côté, l’anonymat dans les VPN dépend en grande partie de la politique de journalisation et de la force de cryptage du fournisseur. Une politique de non-journalisation et un cryptage fort rendent l’utilisation d’un VPN aussi sûre que TOR.

![Comment transférer des fichiers d'un iPhone vers un PC sans fil [Guide complet]](https://elsefix.com/statics/image/placeholder.png)