Ebből a cikkből megtudhatja, hogyan javíthatja a biztonságot az Exchange Online – Office 365 programban. A Microsoft Defender for Office 365 ajánlott konfigurációelemzőjét (ORCA) használjuk, és ORCA-jelentést készítünk. Megvizsgáljuk a konfigurációelemzőt is a Microsoft 365 Defender portálon.

Ha Exchange Online vagy Microsoft 365 van, a legtöbben úgy gondolják, hogy már nem kell semmit sem tenniük. Minden a felhőben van, a többit a Microsoft elvégzi. Sajnálattal kell közölnünk, de ez teljesen helytelen. Azonosítania kell a problémákat a jelenlegi konfigurációban, és javítania kell azokat a nagyobb biztonság érdekében.

ORCAegy jelentés, amelyet a Microsoft 365 környezetben futtathat, és kiemeli az ismert konfigurációs problémákat és fejlesztéseket, amelyek hatással lehetnek a Microsoft Defender for Office 365 (korábban Office 365 Advanced Threat Protection) használatára.

A konfigurációelemző a következő típusú házirendeket elemzi:

- Az Exchange Online Protection (EOP) irányelvei:Ide tartoznak az Exchange Online-postaládákkal rendelkező Microsoft 365-szervezetek és az Exchange Online-postafiókok nélküli önálló EOP-szervezetek.

- Microsoft Defender for Office 365 házirendek:Ide tartoznak azok a szervezetek, amelyek Microsoft 365 E5 vagy Defender for Office 365 bővítmény-előfizetéssel rendelkeznek.

Az ORCA jelentést futtathatja a Microsoft Defender for Office 365 nélkül is, de kevesebb lesz az ellenőrzés. Mindig ellenőrizze a legújabbatORCAverziót a PowerShell galériából.

Telepítse az ORCA modult

Indítsa el a Windows PowerShellt rendszergazdaként.

Futtassa aORCA modul telepítéseparancsmagot az ORCA PowerShell modul telepítéséhez.

Install-Module ORCA -ForceEllenőrizze, hogy sikeresen telepítette-e az ORCA modult aGet-InstalledModulecmdlet.

Get-InstalledModule -Name ORCA | ft -AutoSizeA kimenet mutatja.

Version Name Repository Description

------- ---- ---------- -----------

2.8.1 ORCA PSGallery The Microsoft Defender for Office 365 Recommended Configuration Analyzer (ORCA) ModulSzerezze be az ORCA jelentést

FutGet-ORCAReportcmdlet.

Get-ORCAReportJegyzet:Ha nincs telepítve az Exchange Online PowerShell modul, akkor felkéri a telepítésére.

Megjelenik egy ablak, amelyben meg kell adnia globális rendszergazdai hitelesítő adatait.

Hagyja, hogy elemezze a bérlőt, és végezze el az ajánlási ellenőrzéseket.

08/03/2023 13:10:38 Performing ORCA Version check...

08/03/2023 13:10:44 Connecting to Exchange Online (Modern Module)..

08/03/2023 13:10:48 Getting Anti-Spam Settings

08/03/2023 13:10:48 Getting Tenant Settings

08/03/2023 13:10:49 Getting MDO Preset Policy Settings

08/03/2023 13:10:49 Getting Protection Alerts

08/03/2023 13:10:51 Getting EOP Preset Policy Settings

08/03/2023 13:10:52 Getting Quarantine Policy Settings

08/03/2023 13:10:54 Getting Anti Phish Settings

08/03/2023 13:10:54 Getting Anti-Malware Settings

08/03/2023 13:10:54 Getting Transport Rules

08/03/2023 13:10:55 Getting MDO Policies

08/03/2023 13:10:55 Getting Accepted Domains

08/03/2023 13:10:55 Getting DKIM Configuration

08/03/2023 13:10:56 Getting Connectors

08/03/2023 13:10:56 Getting Outlook External Settings

08/03/2023 13:10:56 Getting MX Reports for all domains

08/03/2023 13:11:09 Determining applied policy states

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Domain Allowlist

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Spam Action

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Domain Allowlisting

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Allowed Senders

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - IP Allow Lists

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Safety Tips

08/03/2023 13:11:09 Skipping - Safety Tips - No longer part of Anti-Spam Policies

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Anti-Spam Policy Rules

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Phish Action

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - High Confidence Spam Action

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Bulk Action

08/03/2023 13:11:09 Analysis - Anti-Spam Policies - Mark Bulk as Spam

08/03/2023 13:11:10 Analysis - Anti-Spam Policies - High Confidence Phish Action

08/03/2023 13:11:10 Analysis - Anti-Spam Policies - Quarantine retention period

08/03/2023 13:11:10 Analysis - Anti-Spam Policies - Outbound spam filter policy settings

08/03/2023 13:11:10 Analysis - Anti-Spam Policies - Advanced Spam Filter (ASF)

08/03/2023 13:11:10 Analysis - Anti-Spam Policies - Bulk Complaint Level

08/03/2023 13:11:10 Analysis - Connectors - Enhanced Filtering Configuration

08/03/2023 13:11:10 Analysis - Connectors - Domains

08/03/2023 13:11:10 Analysis - DKIM - DNS Records

08/03/2023 13:11:11 Analysis - DKIM - Signing Configuration

08/03/2023 13:11:11 Analysis - Malware Filter Policy - Common Attachment Type Filter

08/03/2023 13:11:11 Analysis - Malware Filter Policy - Malware Filter Policy Policy Rules

08/03/2023 13:11:11 Analysis - Malware Filter Policy - Internal Sender Notifications

08/03/2023 13:11:11 Analysis - Microsoft Defender for Office 365 Alerts - Protection Alerts

08/03/2023 13:11:11 Analysis - Microsoft Defender for Office 365 Policies - Anti-phishing trusted senders

08/03/2023 13:11:11 Analysis - Microsoft Defender for Office 365 Policies - Safe Attachments Policy Rules

08/03/2023 13:11:11 Analysis - Microsoft Defender for Office 365 Policies - Anti-phishing Rules

08/03/2023 13:11:11 Analysis - Microsoft Defender for Office 365 Policies - Anti-phishing trusted domains

08/03/2023 13:11:11 Analysis - Microsoft Defender for Office 365 Policies - Safe Links Policy Rules

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - User Impersonation Action

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Intra-organization Safe Links

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe Documents for Office clients

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Similar Users Safety Tips

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Mailbox Intelligence Protection

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe Links protections for links in office documents

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe Links protections for links in teams messages

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - First Contact Safety Tip

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Built-in Protection

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe Links protections for links in email

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Anti-spoofing protection action

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Do not let users click through safe links

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Do not let users click through Safe Documents for Office clients

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Unauthenticated Sender (tagging)

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Mailbox Intelligence Enabled

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe Links Synchronous URL detonation

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Similar Domains Safety Tips

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe Links Tracking

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Domain Impersonation Action

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Unusual Characters Safety Tips

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe attachments unknown malware response

08/03/2023 13:11:12 Analysis - Microsoft Defender for Office 365 Policies - Safe Attachments SharePoint and Teams

08/03/2023 13:11:13 Analysis - Microsoft Defender for Office 365 Policies - Safe Links Allow Listing

08/03/2023 13:11:13 Analysis - Microsoft Defender for Office 365 Policies - Mailbox Intelligence Protection Action

08/03/2023 13:11:13 Analysis - Microsoft Defender for Office 365 Policies - Safe Attachments Allow listing

08/03/2023 13:11:13 Analysis - Microsoft Defender for Office 365 Policies - Anti-spoofing protection

08/03/2023 13:11:13 Analysis - Microsoft Defender for Office 365 Policies - Advanced Phishing Threshold Level

08/03/2023 13:11:13 Analysis - Outlook - External Tags

08/03/2023 13:11:13 Analysis - Quarantine Policies - End-user Spam notifications

08/03/2023 13:11:13 Analysis - SPF - SPF Records

08/03/2023 13:11:13 Analysis - Tenant Settings - Unified Audit Log

08/03/2023 13:11:13 Analysis - Transport Rules - Domain Allow Listing

08/03/2023 13:11:13 Analysis - Transport Rules - Domain Allow Listing

08/03/2023 13:11:13 Analysis - Zero Hour Autopurge - Zero Hour Autopurge Enabled for Phish

08/03/2023 13:11:13 Analysis - Zero Hour Autopurge - Zero Hour Autopurge Enabled for Malware

08/03/2023 13:11:13 Analysis - Zero Hour Autopurge - Supported filter policy action

08/03/2023 13:11:13 Analysis - Zero Hour Autopurge - Zero Hour Autopurge Enabled for Spam

08/03/2023 13:11:14 Generating Output

08/03/2023 13:11:14 Output - HTML

08/03/2023 13:11:20 Complete! Output is in C:Usersadministrator.EXOIPAppDataLocalMicrosoftORCAORCA-exoip365-202308031311.htmlA fenti ellenőrzések után egy HTML jelentés készül, és exportálódik aAppDatamappát. A következő lépésben az ORCA HTML jelentést nézzük meg.

Az ORCA jelentés részletei

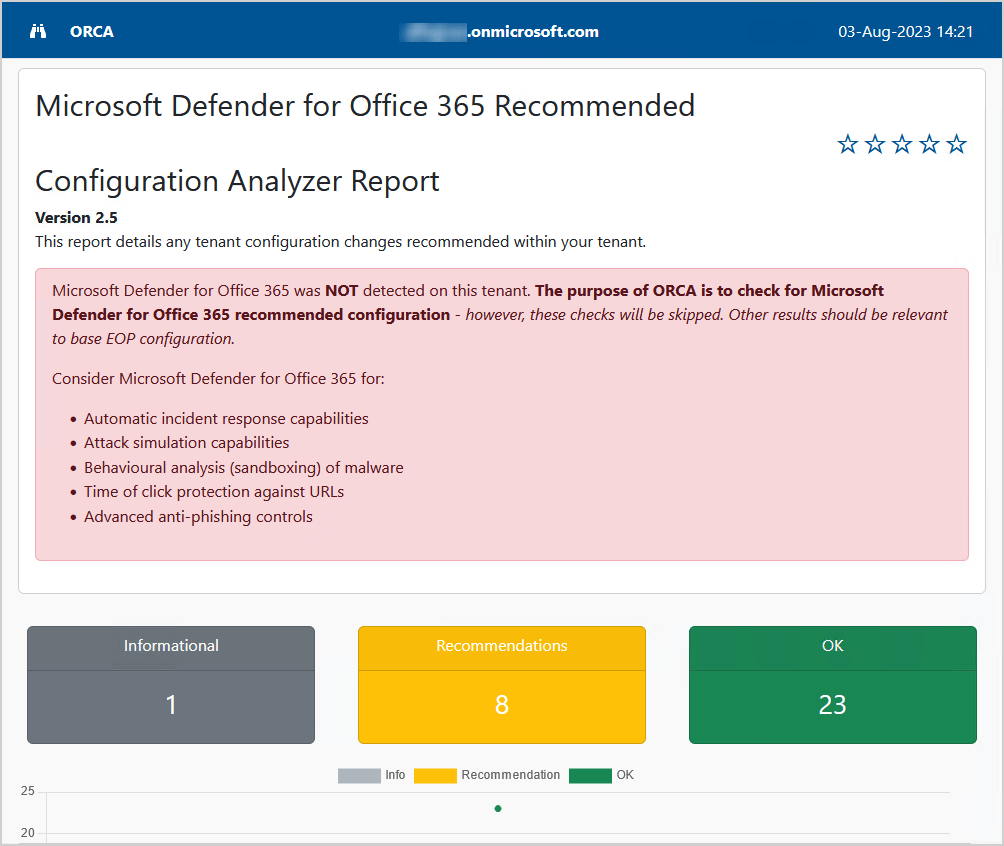

Alapértelmezés szerint a HTML-jelentés az alapértelmezett böngészőben nyílik meg. Az első dolog, amit észrevettünk, az a piros blokk a tetején. Ezt meglátod, ha nincsMicrosoft Defender for Office 365a bérlőben. Ha nem jelenik meg, az azt jelenti, hogy megvan, és az ORCA további ellenőrzéseket hajtott végre.

Jegyzet:A maximális biztonság érdekében használja a Microsoft Defender for Office 365-öt a Microsoft 365 bérlőjében.

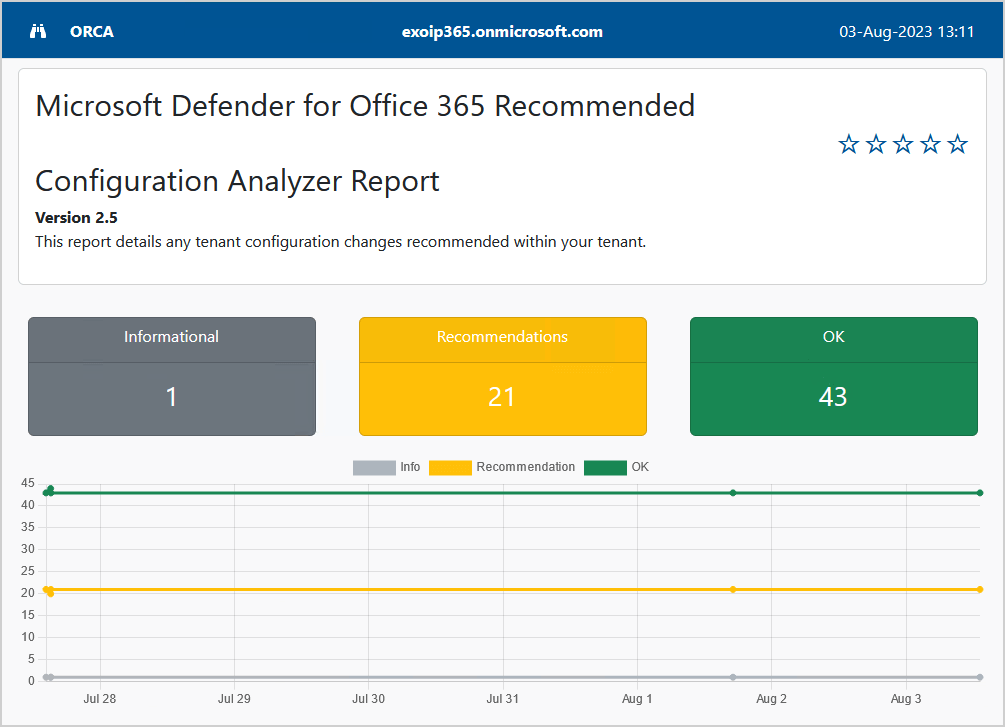

Így néz ki, amikor elérhető a Microsoft Defender for Office 365.

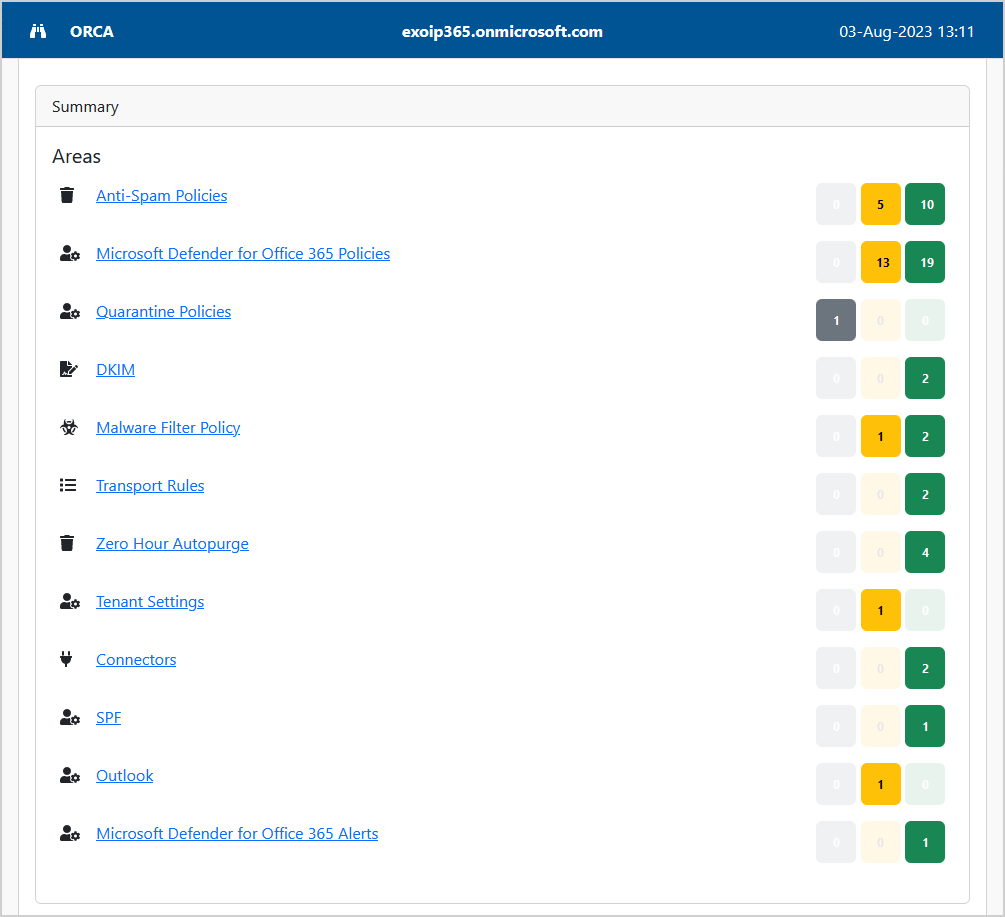

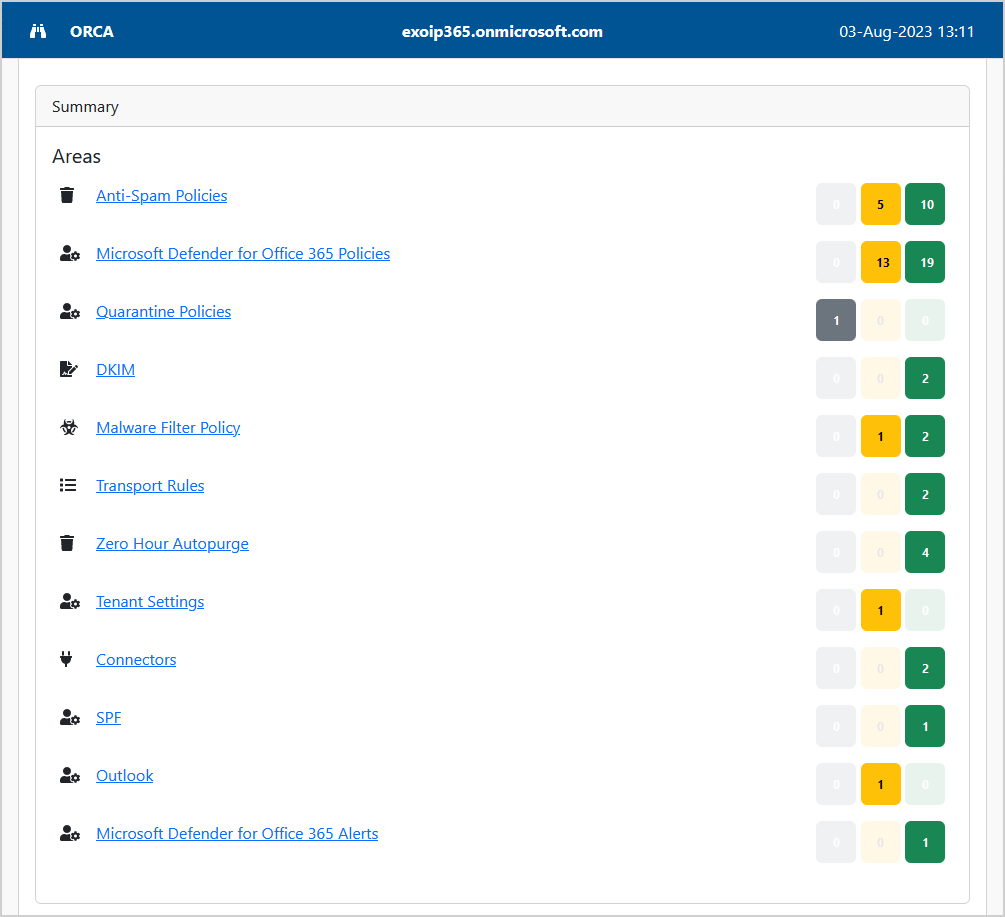

Görgessen le aÖsszegzésés ellenőrizze az ORCA-jelentés által elemzett szakaszokat.

Görgessen az egyik javításra szoruló szakaszhoz. Ebben a példában megvizsgáljuk aLevélszemét-ellenes szabályzatok.

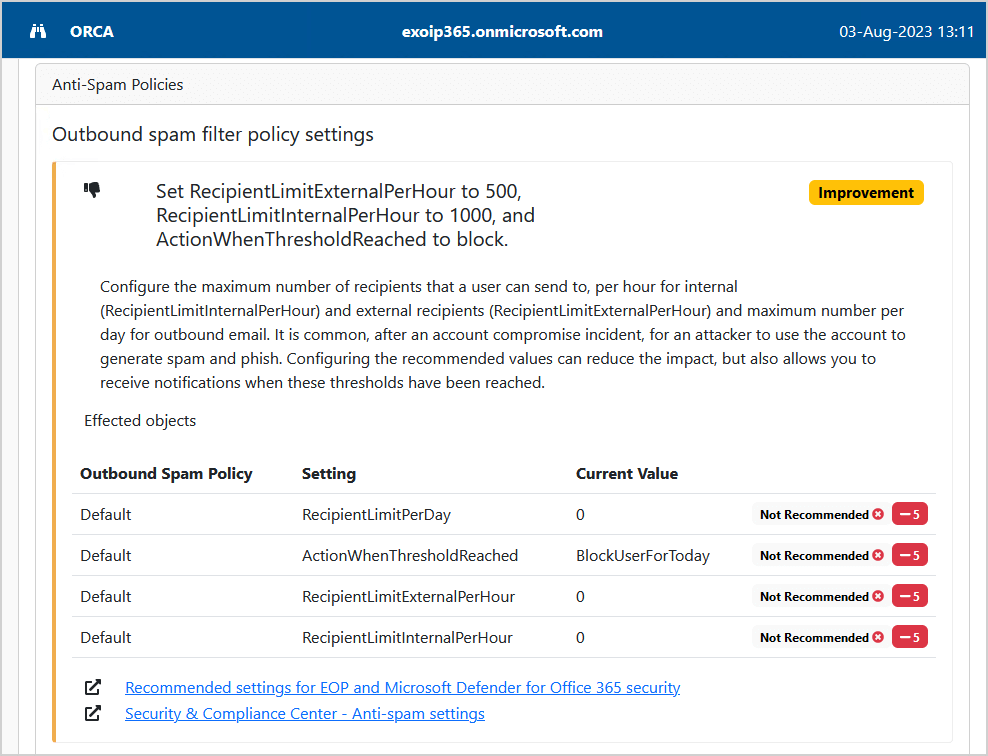

AKimenő spamszűrő házirend-beállításai4 olyan beállítás van, amelynek aktuális értéke nem ajánlott, és azt javasolja, hogy javítsuk.

Az egyes szakaszok alatt további információkat talál a javasolt beállításokról. A hivatkozásokra kattintva megnyílik a Microsoft műszaki dokumentációs oldala. Az utolsó link egyenesen a konfigurálandó beállításokhoz visz, ami kiváló.

A következő lépésben az Office 365 ajánlási konfigurációelemzőjét tekintjük meg, ezúttal azonban a Microsoft 365 Defender portálon. Ennek az az oka, hogy a Microsoft konfigurációelemzőt adott hozzá.

Microsoft 365 Defender konfigurációelemző

A konfigurációelemző segíthet azonosítani a problémákat a jelenlegi konfigurációban, és javítani a házirendeket a jobb biztonság érdekében.

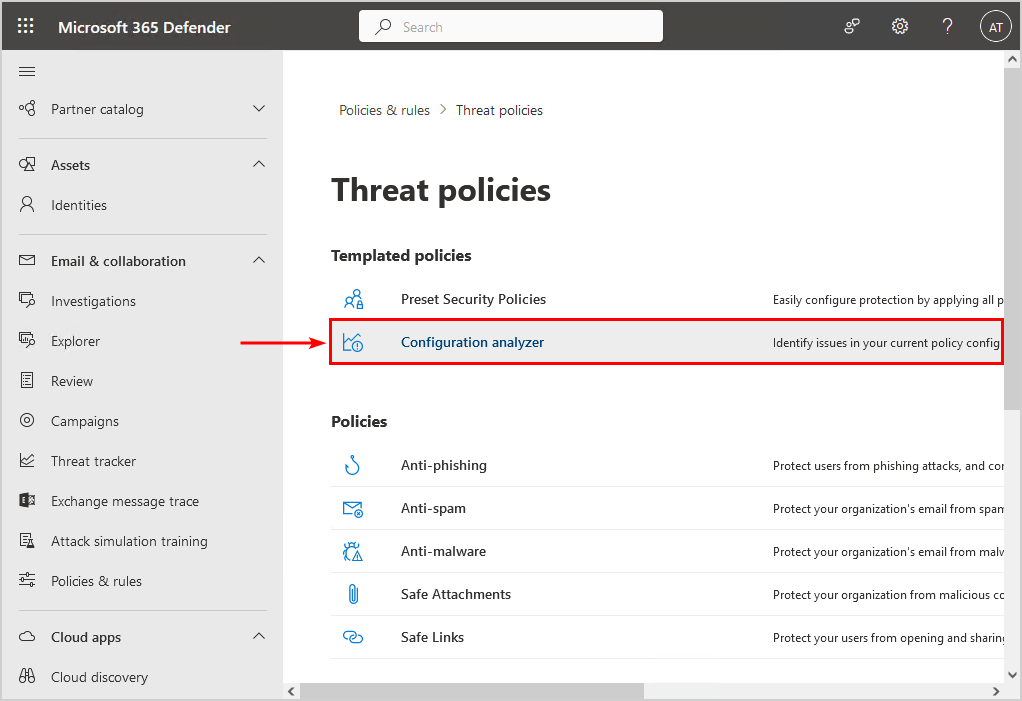

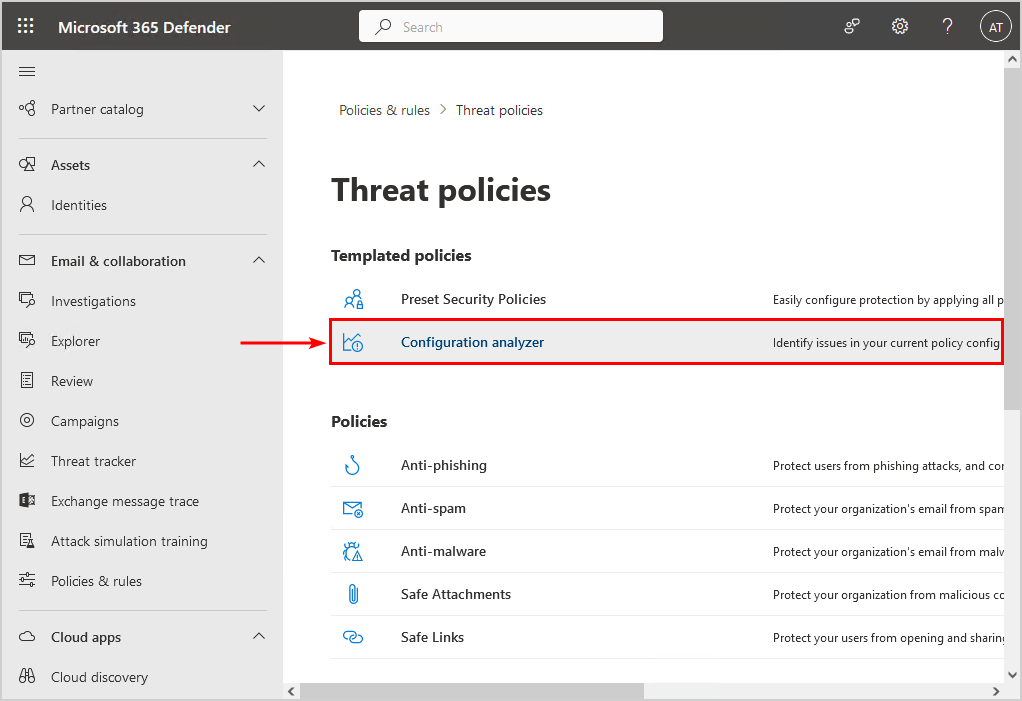

Nyissa meg a konfigurációelemzőt a Microsoft 365 Defender portálon az alábbi lépésekkel:

- Jelentkezzen beMicrosoft 365 biztonsági központ

- Bontsa kiE-mail és együttműködés

- Menj ideIrányelvek és szabályok>Fenyegetési politikák

- Kattintson ráKonfigurációelemző

Szabványos ajánlások

Aszabványos ajánlások18 ajánlás megjelenítése. Kiválaszthatjuk az egyes ajánlásokat, és rákattinthatunkAlkalmazza az ajánlásta politika javítása érdekében.

Az alapvonalként használt Szabványos és Szigorú házirend-beállítások leírása a következő helyen található:Az EOP és a Microsoft Defender for Office 365 biztonságának ajánlott beállításai.

Szigorú ajánlások

Aszigorú ajánlásokösszesen 21 ajánlást mutat be.

Minden szervezeten múlik, hogy szigorú vagy szabványos ajánlásokkal kívánja-e javítani az irányelveket.

A konfigurációelemző különböző ajánlásokat mutat

Az ORCA jelentés eltérő ajánlásokat tartalmaz, mint a Microsoft 365 portál konfigurációelemzője. Miért nem hasonló? Ennek az az oka, hogy az ORCA-t a Microsoft termékmenedzserei fejlesztik, és nem hivatalos Microsoft segédprogram. A hivatalos, terméken belüli konfigurációelemzéshez használja a Microsoft 365 Defender konfigurációelemzőjét a portálon.

Kövesse az ORCA jelentés legutóbbi ajánlásait, és minden készen áll. Segítettek a konfigurációelemző eszköz ajánlásai a Microsoft 365 bérlő fejlesztésében?

Következtetés

Megtanulta, hogyan ellenőrizheti és konfigurálhatja az Office 365 biztonsági ajánlásait a konfigurációelemzővel. Az ORCA jelentés több javaslatot ad, mint a biztonsági portálon. Ezenkívül a jelentés könnyebb hozzáférést biztosít a Microsoft műszaki dokumentációs oldalához.

Javaslom egyelőre mindkét konfigurációelemző használatát. Ha csak egy gombot szeretne megnyomni, fogadja el a módosítást a Microsoft 365 Defender portálon keresztül. Ha módosítani szeretné a beállítást, hajtsa végre a Microsoft műszaki dokumentációjában leírt lépéseket, amelyeket az egyes szakaszok alatti ORCA jelentésben talál.

További olvasnivalók:Hogyan kell használni az AI hangváltót a Discordhoz: EaseUS VoiceWave ajánlott?

Tetszett ez a cikk? A Winmail.dat melléklet javítása az Office 365-ben is tetszhet. Ne felejtsen el követni minket, és megosztani ezt a cikket.