Il Daixin Team è un gruppo di ransomware emerso come una minaccia formidabile, che ha preso di mira principalmente il settore sanitario e ha causato interruzioni significative a partire da giugno 2022. Particolarmente pericoloso, il loro metodo prevede l'implementazione di ransomware per crittografare server essenziali che ospitano informazioni sensibili, come le informazioni sulla salute dei pazienti (PHI). Gli ospedali, in quanto luoghi vulnerabili che ospitano dati critici dei pazienti, diventano gli obiettivi principali. Gli aggressori sfruttano il volume di informazioni sensibili, l’uso estensivo di dispositivi connessi e le potenziali interruzioni dei trattamenti cruciali come leva per le richieste di riscatto. La cura dei pazienti subisce un impatto diretto, rendendo il settore sanitario un obiettivo attraente e redditizio. Le motivazioni del gruppo vanno oltre l'interruzione, con le informazioni sulla salute dei pazienti che ottengono prezzi elevati sul dark web, fornendo al Daixin Team un ulteriore flusso di entrate.

Gli esperti di SalvageData raccomandano misure proattive di sicurezza dei dati, come backup regolari, solide pratiche di sicurezza informatica e mantenimento del software aggiornato, per proteggersi dagli attacchi ransomware. E,in caso di attacco ransomware, contatta immediatamente i nostri esperti di recupero ransomware.

Tutto quello che sappiamo su Daixin Ransomware

Nome confermato

- Virus Daixin

Tipo di minaccia

Lettura consigliata:Sudan anonimo: guida completa al gruppo Hacker

- Ransomware

- Criptovirus

- Armadietto dei file

- Doppia estorsione

È disponibile un decryptor gratuito?No, non esiste un decryptor pubblico per il ransomware Daixin.Metodi di distribuzione

- E-mail di phishing

- Sfruttare le vulnerabilità

- Password deboli o predefinite su Remote Desktop Protocol (RDP)

Conseguenze

- I file vengono crittografati e bloccati fino al pagamento del riscatto

- Perdita di dati

- Doppia estorsione

Cosa sono gli IOC del ransomware Daixin

Gli indicatori di compromesso (IOC) sono indizi digitali che i professionisti della sicurezza informatica utilizzano per identificare compromissioni del sistema e attività dannose all'interno di una rete o di un ambiente IT. Quando viene rilevato un IOC, i team di sicurezza valutano le possibili minacce o ne convalidano l'autenticità. Gli IOC forniscono anche prove di ciò a cui un utente malintenzionato ha avuto accesso se si è infiltrato nella rete. Sono essenzialmente versioni digitali delle prove lasciate sulla scena del crimine e i potenziali IOC includono traffico di rete insolito, accessi di utenti privilegiati da paesi stranieri, strane richieste DNS, modifiche ai file di sistema e altro ancora.

Richiesta di riscatto Daixin

Nella richiesta di riscatto, il team Daixin minaccia le vittime di pubblicare i dati rubati entro 5 giorni a meno che non paghino la richiesta di riscatto. Forniscono inoltre alla vittima un PIN personale da utilizzare per contattare gli autori della minaccia.

Se ti accorgi di essere vittima di un ransomware, contattare gli esperti di rimozione del ransomware SalvageData ti fornirà un servizio sicuro di recupero dati e rimozione del ransomware dopo un attacco.

Come funziona il ransomware Daixin

Il modus operandi del Daixin Team prevede un processo in più fasi, che inizia con lo sfruttamento di un server VPN (Virtual Private Network) attraverso vari mezzi, tra cui e-mail di phishing e sfruttamento delle vulnerabilità nell'infrastruttura VPN del target. Una volta all'interno, il gruppo utilizza Secure Shell (SSH) e Remote Desktop Protocol (RDP) con un software basato sul codice sorgente Babuk Locker, consentendo lo spostamento laterale all'interno del sistema. Gli account privilegiati vengono manipolati per ottenere l'accesso a server critici, incluso VMware. vCenter Servers. Successivamente, gli aggressori reimpostano le password degli account per i server ESXi, aprendo la strada alla distribuzione del loro ransomware. Prima di crittografare il sistema, il team Daixin esfiltra strategicamente le informazioni di identificazione personale (PII) e le PHI, utilizzando i dati rubati come ulteriore leva durante le negoziazioni del riscatto.

Come gestire un attacco ransomware Daixin

Il primo passo per riprendersi da un attacco Daixin è isolare il computer infetto disconnettendolo da Internet e rimuovendo qualsiasi dispositivo connesso. Successivamente è necessario contattare le autorità locali. Nel caso dei residenti e delle imprese statunitensi, è ilFBIe ilCentro reclami sulla criminalità su Internet (IC3).Per segnalare un attacco ransomware è necessario raccogliere tutte le informazioni possibili al riguardo, tra cui:

- Screenshot della richiesta di riscatto

- Comunicazioni con gli autori delle minacce (se ne hai)

- Un campione di un file crittografato

Tuttavia, se preferiscicontattare i professionisti, quindi non fare nulla.Lascia ogni macchina infetta così com'èe chiedi unservizio di rimozione ransomware di emergenza. Il riavvio o l'arresto del sistema potrebbe compromettere il servizio di ripristino. Catturare la RAM di un sistema attivo può aiutare a ottenere la chiave di crittografia e catturare un file dropper, ovvero un file che esegue il payload dannoso (un codice software o programmi che eseguono azioni non autorizzate su un sistema di destinazione), potrebbe essere sottoposto a ingegneria inversa e portare alla decrittografia dei dati o alla comprensione di come funziona. È necessarionon eliminare il ransomwaree conservare ogni prova dell'attacco. Questo è importante perforense digitalein modo che gli esperti possano risalire al gruppo di hacker e identificarli. È utilizzando i dati presenti sul sistema infetto che le autorità possono farloindagare sull'attacco e trovare il responsabile.Un'indagine su un attacco informatico non è diversa da qualsiasi altra indagine penale: ha bisogno di prove per trovare gli aggressori.

1. Contatta il tuo fornitore di risposta agli incidenti

Una risposta agli incidenti informatici è il processo di risposta e gestione di un incidente di sicurezza informatica. Un Incident Response Retainer è un contratto di servizio con un fornitore di sicurezza informatica che consente alle organizzazioni di ottenere aiuto esterno in caso di incidenti di sicurezza informatica. Fornisce alle organizzazioni competenze strutturate e supporto attraverso un partner di sicurezza, consentendo loro di rispondere in modo rapido ed efficace durante un incidente informatico. Un servizio di risposta agli incidenti offre tranquillità alle organizzazioni, offrendo supporto esperto prima e dopo un incidente di sicurezza informatica. La natura e la struttura specifica di un servizio di risposta agli incidenti varierà a seconda del fornitore e dei requisiti dell'organizzazione. Un buon servizio di risposta agli incidenti dovrebbe essere robusto ma flessibile, fornendo servizi comprovati per migliorare la posizione di sicurezza a lungo termine di un’organizzazione.Se contatti il tuo fornitore di servizi IR, potrà subentrare immediatamente e guidarti attraverso ogni fase del ripristino del ransomware.Tuttavia, se decidi di rimuovere tu stesso il ransomware e di ripristinare i file con il tuo team IT, puoi seguire i passaggi successivi.

2. Identificare l'infezione ransomware

È possibile identificare quale ransomware ha infettato il computer controllando l'estensione del file (alcuni ransomware utilizzano l'estensione del file come nome),utilizzando uno strumento ID ransomware, o sarà sulla richiesta di riscatto. Con queste informazioni, puoi cercare una chiave di decrittazione pubblica. Puoi anche controllare il tipo di ransomware in base ai suoi IOC.

3. Rimuovere il ransomware ed eliminare gli exploit kit

Prima di recuperare i tuoi dati, devi garantire che il tuo dispositivo sia privo di ransomware e che gli aggressori non possano sferrare un nuovo attacco tramite exploit kit o altre vulnerabilità. Un servizio di rimozione ransomware può eliminare il ransomware, creare un documento forense per le indagini, eliminare le vulnerabilità e recuperare i tuoi dati.

4. Utilizzare un backup per ripristinare i dati

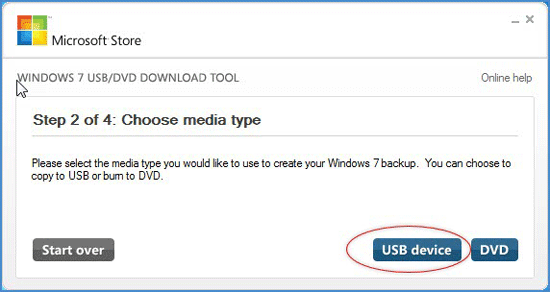

L'importanza del backup per il ripristino dei dati non può essere sopravvalutata, soprattutto nel contesto di vari potenziali rischi e minacce all'integrità dei dati. I backup sono una componente fondamentale di una strategia completa di protezione dei dati. Forniscono un mezzo per riprendersi da una varietà di minacce, garantendo la continuità delle operazioni e preservando informazioni preziose. Di fronte agli attacchi ransomware, in cui software dannoso crittografa i tuoi dati e richiede un pagamento per il loro rilascio, disporre di un backup ti consente di ripristinare le tue informazioni senza soccombere alle richieste dell'aggressore. Assicurati di testare e aggiornare regolarmente le procedure di backup per migliorare la loro efficacia nella protezione da potenziali scenari di perdita di dati. Esistono diversi modi per eseguire un backup, quindi è necessario scegliere il supporto di backup corretto e avere almeno una copia dei dati archiviati fuori sede e offline.

5. Contatta un servizio di recupero ransomware

Se non disponi di un backup o hai bisogno di aiuto per rimuovere il ransomware ed eliminare le vulnerabilità, contatta un servizio di recupero dati. Il pagamento del riscatto non garantisce che i tuoi dati ti verranno restituiti. L'unico modo garantito per ripristinare ogni file è disporre di un backup. In caso contrario, i servizi di recupero dati ransomware possono aiutarti a decrittografare e recuperare i file. Gli esperti di SalvageData possono ripristinare in sicurezza i tuoi file e impedire al ransomware Daixin di attaccare nuovamente la tua rete, contatta i nostri esperti di recupero 24 ore su 24, 7 giorni su 7.

Previeni l'attacco ransomware Daixin

Prevenire il ransomware è la soluzione migliore per la sicurezza dei dati. è più facile ed economico che recuperarli. Il ransomware Daixin può costare il futuro della tua azienda e persino chiudere i battenti. Questi sono alcuni suggerimenti per assicurarti di poterlo fareevitare attacchi ransomware:

- Mantieni aggiornato il software per prevenire vulnerabilità che possono essere sfruttate dal ransomware.

- Utilizza password complesse e autenticazione a due fattori per impedire l'accesso non autorizzato ai sistemi.

- Eseguire regolarmente il backup dei file importanti e archiviarli in un luogo sicuro.

- Prestare attenzione quando si aprono allegati di posta elettronica o si fa clic su collegamenti provenienti da fonti sconosciute.

- Utilizza un software antivirus affidabile e mantienilo aggiornato.

![Come sbloccare Android senza hard reset [6 software]](https://elsefix.com/tech/afton/wp-content/uploads/cache/2025/04/google-find-my-device-interface-to-unlock-android-without-losing-data-20.jpg)