Il ransomware Qilin, noto anche come ransomware Agenda, è scritto nei linguaggi di programmazione Rust e Go, il che lo rende più versatile e difficile da analizzare o rilevare. Il ransomware Qilin ha acquisito notorietà per aver preso di mira aziende di settori critici, ma rappresenta una minaccia per le organizzazioni di tutti i settori verticali. Il programma di affiliazione dell'operatore di ransomware non sta solo aggiungendo nuovi membri alla sua rete, ma li sta anche armando con malware e servizi di supporto per colpire l'istruzione, la sanità e altri settori critici dell'economia mondiale. Il ransomware è costituito da file Windows PE (Portable Executable) a 64 bit scritti in Go e prende di mira specificamente i sistemi basati su Windows. Il gruppo che distribuiva il malware si concentrava su organizzazioni sanitarie ed educative in Indonesia, Arabia Saudita, Sud Africa e Tailandia. Ogni richiesta di riscatto rilasciata dal ransomware era personalizzata per la vittima designata. L'indagine ha rivelato che i campioni contenevano account trapelati, password dei clienti e ID aziendali univoci utilizzati come estensioni di file crittografati.

Che tipo di malware è Qilin?

Qilin ransomware è un programma di affiliazione Ransomware-as-a-Service (RaaS) che utilizza ransomware basato su Rust per prendere di mira le sue vittime. Gli attacchi del ransomware Qilin sono personalizzati per ciascuna vittima per massimizzare il proprio impatto e gli autori delle minacce possono sfruttare tattiche come la modifica delle estensioni dei nomi dei file crittografati e la terminazione di processi e servizi specifici. Il ransomware Qilin utilizza la crittografia AES-256 per crittografare i file sul sistema della vittima. Il ransomware utilizza anche RSA-2048 per crittografare la chiave generata. Dopo aver eseguito correttamente la crittografia, ai file crittografati viene aggiunta una nuova estensione di file casuale, ad esempio ".MmXReVIxLV".

Tutto quello che sappiamo sul ransomware Qilin (Agenda).

Questo elenco contiene le informazioni di base sul nuovo ceppo di ransomware noto come Qilin (Agenda).Nome confermato

- Virus dell’agenda (Qilin).

Tipo di minaccia

- Ransomware

- Malware nascosto

- Criptovirus

- Armadietto dei file

- Doppia estorsione

Estensione file crittografati

- Estensione casuale

Messaggio di richiesta di riscatto

- [stringa_casuale]-RECOVER-README.txt

Nomi di rilevamento

- AvastWin64:generazione Trojan

- SophosMal/Generico-S

- EmsisoftTrojan.Ransom.Babuk.F (B)

- KasperskyTrojan.Win32.DelShad.ivd

- MalwarebytesGeneric.Malware/Sospetto

- MicrosoftRiscatto:Win32/Babuk.SIB!MTB

Famiglia, tipo e variante del ransomware

- Famiglia: il ransomware Qilin fa parte della famiglia dei ransomware Qilin

- Tipo: Qilin ransomware è un programma di affiliazione Ransomware-as-a-Service (RaaS).

- Variante: il ransomware Qilin è noto anche come ransomware Agenda

Metodi di distribuzione

- Diffusione di file infetti

- Collegamenti ipertestuali dannosi

- Assalti basati su RDP

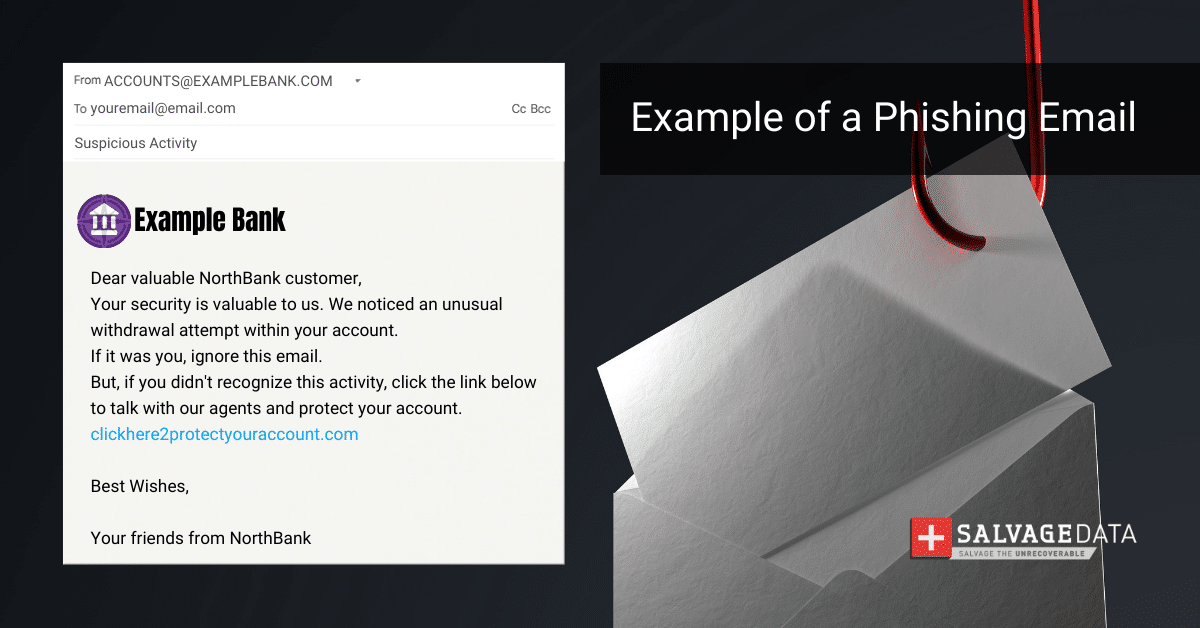

- Phishing

- Campagne e-mail di spam

Conseguenze

- Esfiltrazione dei dati

- Crittografia dei file

È disponibile un decryptor gratuito?

NO.Al momento non è disponibile alcun decryptor pubblico noto per il ransomware Qilin (Agenda).

Quali sono gli IOC del ransomware Qilin?

Gli indicatori di compromesso (IOC) sono artefatti osservati su una rete o in un sistema operativo che indicano un'intrusione informatica con elevata probabilità. Gli IOC possono essere utilizzati per il rilevamento precoce di futuri tentativi di attacco utilizzando sistemi di rilevamento delle intrusioni e software antivirus. Gli indicatori di compromesso (IOC) del ransomware Qilin (Agenda) includono:

- Crittografia:Il ransomware Agenda crittografa i file utilizzando la crittografia AES-256

- Estensione del file:Il ransomware Agenda aggiunge un'estensione di file configurata ai nomi dei file crittografati

- Nota di riscatto:Il ransomware Agenda rilascia una richiesta di riscatto in ogni software di directory crittografato

- Comportamento:Il ransomware Agenda può riavviare i sistemi in modalità provvisoria, tenta di arrestare molti processi e servizi specifici del server e dispone di più modalità di esecuzione

- Compromissione della rete:Il ransomware Agenda è associato alla compromissione di un'intera rete e dei suoi driver condivisi

Richiesta di riscatto del ransomware Qilin (Agenda).

La richiesta di riscatto lasciata dal ransomware Qilin informa la vittima che i suoi file sono stati crittografati e richiede il pagamento di un riscatto. La richiesta di riscatto potrebbe anche menzionare che gli autori delle minacce hanno scaricato dati, come dettagli e credenziali dei dipendenti, dal sistema infetto. Se la vittima rifiuta di comunicare con gli autori della minaccia, i dati potrebbero essere pubblicati. Esempio di richiesta di riscatto Agenda:

Come si diffonde il ransomware Agenda/Qilin

Il ransomware Qilin è un malware pericoloso che può infettare un computer o una rete in diversi modi, tra cui:

- Diffusione di file infetti.Il ransomware Qilin può diffondersi attraverso file infetti che vengono scaricati e installati sul sistema della vittima a sua insaputa.

- Collegamenti ipertestuali dannosi.Il ransomware Qilin può utilizzare collegamenti ipertestuali dannosi per infiltrarsi nel sistema della vittima. Ciò si verifica quando la vittima visita inconsapevolmente un sito Web infetto e quindi il malware viene scaricato e installato a sua insaputa.

- Assalti basati su RDP.Il ransomware Qilin può utilizzare attacchi basati su RDP per infiltrarsi nel sistema della vittima. Ciò si verifica quando gli autori delle minacce sfruttano le vulnerabilità del Remote Desktop Protocol (RDP) per ottenere l’accesso al sistema della vittima.

- Phishing.Il ransomware Qilin può iniziare con un'e-mail di phishing che contiene un allegato o un collegamento dannoso. La vittima viene indotta a scaricare e installare il malware sul proprio sistema.

In che modo il ransomware Agenda infetta un computer o una rete

Agenda ransomware è un ransomware basato su Go che prende di mira i sistemi Windows ed è personalizzato per ciascuna vittima. Il ransomware utilizza diverse tattiche e tecniche per massimizzare il suo impatto, tra cui:

- Esecuzione in modalità provvisoria.Il ransomware Agenda può riavviare i sistemi in modalità provvisoria per eludere il rilevamento e impedire alla vittima di accedere al proprio sistema.

- Terminazione del processo e del servizio.Il ransomware interrompe processi e servizi specifici del server per massimizzare il suo impatto.

- Rimozione della copia shadow del volume.Il ransomware Agenda rimuove le copie shadow del volume per impedire alla vittima di ripristinare il proprio sistema a uno stato precedente.

- Processo antivirus e cessazione del servizio.Il ransomware interrompe vari processi e servizi antivirus per eludere il rilevamento.

- Creazione della voce con avvio automatico.Il ransomware Agenda crea una voce di avvio automatico che punta a una copia di se stesso per garantire che venga eseguito ogni volta che il sistema si avvia.

- Modifica della password.Il ransomware modifica la password predefinita dell'utente e quindi abilita l'accesso automatico utilizzando le credenziali modificate.

- Accesso utente falsificato.Il ransomware Agenda sfrutta gli account locali per accedere come utenti falsificati ed eseguire il file binario del ransomware, crittografando ulteriormente le altre macchine se il tentativo di accesso ha esito positivo.

- Meccanismo di persistenza.Il ransomware utilizza un meccanismo di persistenza utilizzando DLL per garantire che rimanga attivo sul sistema della vittima.

Non pagare il riscatto né negoziare con gli autori delle minacce. Contatta immediatamente gli esperti di SalvageData per ripristinare i tuoi file e segnalare il ransomware alle autorità locali.

Come gestire un attacco ransomware Qilin (Agenda).

Importante:Il primo passo è ricorrere al tuo Incident Response Plan (IRP). Idealmente, disponi di un Incident Response Retainer (IRR) con un team fidato di professionisti che può essere contattato 24 ore su 24, 7 giorni su 7, 365 giorni all'anno, e che possono intraprendere azioni immediate per prevenire la perdita di dati, ridurre o eliminare il pagamento del riscatto e aiutarti a risolvere eventuali responsabilità legali. Per quanto a nostra conoscenza con le informazioni di cui disponiamo al momento della pubblicazione di questo articolo, il primo passo che un team di esperti di recupero ransomware dovrebbe intraprendere è isolare il computer infetto disconnettendolo da Internet e rimuovendo qualsiasi dispositivo connesso dispositivo.Contemporaneamente questo team ti aiuterà a contattare le autorità locali del tuo Paese. Per i residenti e le imprese statunitensi, è ilufficio locale dell'FBIe ilCentro reclami sulla criminalità su Internet (IC3). Per segnalare un attacco ransomware devi raccogliere tutte le informazioni possibili al riguardo, tra cui:

- Screenshot della richiesta di riscatto

- Comunicazioni con gli attori Qilin (se li hai)

- Un campione di un file crittografato

Tuttavia, se non disponi di un IRP o IRR, puoi comunquecontattare i professionisti della rimozione e del recupero del ransomware. Questa è la migliore linea d'azione e aumenta notevolmente le possibilità di rimuovere con successo il ransomware, ripristinare i dati e prevenire attacchi futuri. Ti consigliamo di farlolasciare tutte le macchine infette così come sonoe chiama unservizio di recupero ransomware di emergenza.Il riavvio o lo spegnimento del sistema potrebbe compromettere il processo di ripristino. Catturare la RAM di un sistema live può aiutare a ottenere la chiave di crittografia, mentre catturare un file dropper potrebbe essere sottoposto a ingegneria inversa e portare alla decrittografia dei dati o alla comprensione di come funziona.Cosa NON fare per riprendersi da un attacco ransomware Qilin (Agenda).Devinon eliminare il ransomwaree conservare ogni prova dell'attacco. Questo è importante perforense digitalein modo che gli esperti possano risalire al gruppo di hacker e identificarli. È utilizzando i dati presenti sul sistema infetto che le autorità possono farloindagare sull'attacco e trovare il responsabile.Un'indagine su un attacco informatico non è diversa da qualsiasi altra indagine penale: ha bisogno di prove per trovare gli aggressori.

1. Contattare il fornitore di servizi di risposta agli incidenti

Una risposta agli incidenti informatici consiste nel rispondere e gestire un incidente di sicurezza informatica. Un Incident Response Retainer è un contratto di servizio con un fornitore di sicurezza informatica che consente alle organizzazioni di ottenere aiuto esterno in caso di incidenti di sicurezza informatica. Fornisce alle organizzazioni una forma strutturata di competenza e supporto attraverso un partner di sicurezza, consentendo loro di rispondere in modo rapido ed efficace in caso di incidente informatico. Un servizio di risposta agli incidenti offre tranquillità alle organizzazioni, offrendo supporto esperto prima e dopo un incidente di sicurezza informatica. La natura specifica e la struttura di un impegno per la risposta agli incidenti varierà in base al fornitore e ai requisiti dell'organizzazione. Un buon servizio di risposta agli incidenti dovrebbe essere robusto ma flessibile e fornire servizi comprovati per migliorare la strategia di sicurezza a lungo termine di un'organizzazione. Se contatti il tuo fornitore di servizi IR, si occuperà di tutto il resto. Tuttavia, se decidi di rimuovere il ransomware e ripristinare i file con il tuo team IT, puoi seguire i passaggi successivi.

2. Identificare l'infezione ransomware

Puoiidentificare quale ransomwareha infettato il tuo computer tramite l'estensione del file (alcuni ransomware utilizzano l'estensione del file come nome), oppure sarà sulla richiesta di riscatto. Con queste informazioni, puoi cercare una chiave di decrittazione pubblica. Puoi anche verificare il tipo di ransomware tramite i suoi IOC. Gli indicatori di compromesso (IOC) sono indizi digitali utilizzati dai professionisti della sicurezza informatica per identificare compromissioni del sistema e attività dannose all'interno di una rete o di un ambiente IT. Si tratta essenzialmente di versioni digitali delle prove lasciate sulla scena del crimine e i potenziali IOC includono traffico di rete insolito, accessi di utenti privilegiati da paesi stranieri, strane richieste DNS, modifiche ai file di sistema e altro ancora. Quando viene rilevato un IOC, i team di sicurezza valutano le possibili minacce o ne convalidano l'autenticità. Gli IOC forniscono anche prove di ciò a cui un utente malintenzionato ha avuto accesso se si è infiltrato nella rete.

3. Rimuovere il ransomware ed eliminare gli exploit kit

Prima di recuperare i tuoi dati, devi garantire che il tuo dispositivo sia privo di ransomware e che gli aggressori non possano sferrare un nuovo attacco tramite exploit kit o altre vulnerabilità. Un servizio di rimozione ransomware può eliminare il ransomware, creare un documento forense per le indagini, eliminare le vulnerabilità e recuperare i tuoi dati. Utilizza un software antimalware/antiransomware per mettere in quarantena e rimuovere il software dannoso.

Importante:Contattando i servizi di rimozione ransomware puoi assicurarti che il tuo computer e la tua rete non abbiano traccia del ransomware Qilin (Agenda). Inoltre, questi servizi possono applicare patch al tuo sistema, prevenendo nuovi attacchi.

4. Utilizzare un backup per ripristinare i dati

I backup sono il modo più efficiente per ripristinare i dati. Assicurati di conservare backup giornalieri o settimanali, a seconda dell'utilizzo dei dati.

Leggi anche:BlackSuit Ransomware: la guida completa

5. Contatta un servizio di recupero ransomware

Se non disponi di un backup o hai bisogno di aiuto per rimuovere il ransomware ed eliminare le vulnerabilità, dovresti contattare un servizio di recupero dati. Il pagamento del riscatto non garantisce che i tuoi dati ti verranno restituiti. L'unico modo garantito per ripristinare ogni file è disporre di un backup. In caso contrario, i servizi di recupero dati ransomware possono aiutarti a decrittografare e recuperare i file. Gli esperti di SalvageData possono ripristinare in sicurezza i tuoi file e impedire al ransomware Qilin (Agenda) di attaccare nuovamente la tua rete. Inoltre, offriamo unrapporto forense digitaleche puoi utilizzare per ulteriori indagini e per capire come è avvenuto l'attacco informatico. Contatta i nostri esperti 24 ore su 24, 7 giorni su 7 per il servizio di ripristino di emergenza.

Previeni l'attacco ransomware Qilin (Agenda).

Prevenire il ransomware è la soluzione migliore per la sicurezza dei dati. è più facile ed economico che recuperarli. Il ransomware Qilin può costare il futuro della tua azienda e persino chiudere i battenti. Questi sono alcuni suggerimenti per assicurarti di poterlo fareevitare attacchi ransomware:

- Installa software antivirus e antimalware.

- Utilizza soluzioni di sicurezza informatica affidabili.

- Utilizza password complesse e sicure.

- Mantenere aggiornati software e sistemi operativi.

- Implementa firewall per una maggiore protezione.

- Creare un piano di recupero dati.

- Pianifica regolarmente i backup per salvaguardare i tuoi dati.

- Prestare attenzione agli allegati e-mail e ai download provenienti da fonti sconosciute o sospette.

- Verifica la sicurezza degli annunci prima di fare clic su di essi.

- Accedi ai siti Web solo da fonti attendibili.

Aderendo a queste pratiche, puoi rafforzare la tua sicurezza online e proteggerti da potenziali minacce.