Scarab ransomware er en type skadelig programvare som krypterer filer på et offers datamaskin og krever betaling i bytte for dekrypteringsnøkkelen. Den ble først oppdaget av skadevaresikkerhetsforsker Michael Gillespie i 2017. Den bruker Advanced Encryption Standard (AES)-chiffer for å kryptere filer.Scarab løsepengevaregruppen avslørte ikke hvor den stammer fra eller om den er politisk motivert. Det er imidlertid kjent å ha vært detdistribuert over hele verden via Spacecolon Toolset. Scarab løsepengeprogramvare kan infisere systemer og maskiner på ulike måter, inkludert phishing-e-poster, ondsinnede vedlegg og programvaresårbarheter.

SalvageData-eksperter anbefaler proaktive datasikkerhetstiltak, som regelmessig sikkerhetskopiering, sterk nettsikkerhetspraksis og å holde programvare oppdatert, for å beskytte mot løsepengevareangrep. Og,i tilfelle et løsepenge-angrep, kontakt våreksperter på gjenoppretting av løsepengevareøyeblikkelig.

Hva slags skadelig programvare er Scarab?

Scarab er en type løsepengeprogramvare som snikt infiltrerer systemer og krypterer ulike data. Den legger til filnavn med utvidelsen ".[[email protected]].scarab". Oppdaterte varianter av denne løsepengevaren legger til: .inchin, .gold, .crabs. Andre varianter av denne løsepengevaren vil legge til ".[[email protected]]" som en utvidelse til krypterte filer. Etter vellykket kryptering oppretter og åpner viruset automatisk en tekstfil ("HVIS DU VIL FÅ DEN TILBAKE", så PLASSER DU DEN TILBAKE) på skrivebordet. Scarab ransomware har svært lignende egenskaper som ElmersGlue, EncrypTile, GlobeImposter, TheDarkEncryptor og dusinvis av andre ransomware-virus.

Alt vi vet om Scarab Ransomware

Bekreftet navn

- Scarab virus

Type trussel

- Ransomware

- Kryptovirus

- Oppbevaringsboks for filer

- Dobbel utpressing

Encrypted Files Extension

- Det er mange filutvidelser, avhengig av ransomware-varianten.

Løsepenger krevende melding

- HVIS DU VIL FÅ ALLE FILENE TILBAKE, LES DENNE.TXT, HVORDAN GJENOPPRETT KRYPTERT FILER – [email protected]

Er det en gratis dekryptering tilgjengelig?Nei, det er ingen offentlig dekryptering for Scarab løsepengeprogramvare.Distribusjonsmetoder

- Infiserte e-postvedlegg (makroer)

- Drive-by-nedlastinger

- Spam-post

- Tvilsomme nedlastingskanaler (f.eks. freeware og tredjeparts nettsteder, P2P-delingsnettverk, etc.)

- Nettsvindel

- Malvertising

- Ulovlige programvareaktiveringsverktøy ("cracks")

- Falske oppdateringer

Konsekvenser

- Filer er kryptert og låst frem til løsepenger

- Datalekkasje

- Nettverket er åpent for nye samtidige angrep

- Dobbel utpressing

Hva står i Scarab løsepenger

Innholdet i Scarab løsepenger varierer avhengig av varianten av løsepengevaren. Løsepengenotatet informerer imidlertid vanligvis ofre om krypteringen og stiller løsepengekrav. Løsepengeseddelen er en tekstfil med navnet "HVIS DU VIL FÅ ALLE DINE FILER TILBAKE, PLEASE READ THIS.TXT" og plassert på skrivebordet til den infiserte datamaskinen. Følgende er eksempler på innholdet i Scarab not:

Hvis du innser at du er et ransomware-offer, kan du kontakte SalvageData eksperter på fjerning av løsepengevare for å gi deg en sikker datagjenopprettingstjeneste og fjerning av løsepengevare etter et angrep.

Anbefalt lesing:Akira Ransomware: Komplett guide

Hvordan infiserer Scarab løsepengevare en maskin eller nettverk?

Infiserte e-postvedlegg (makroer)

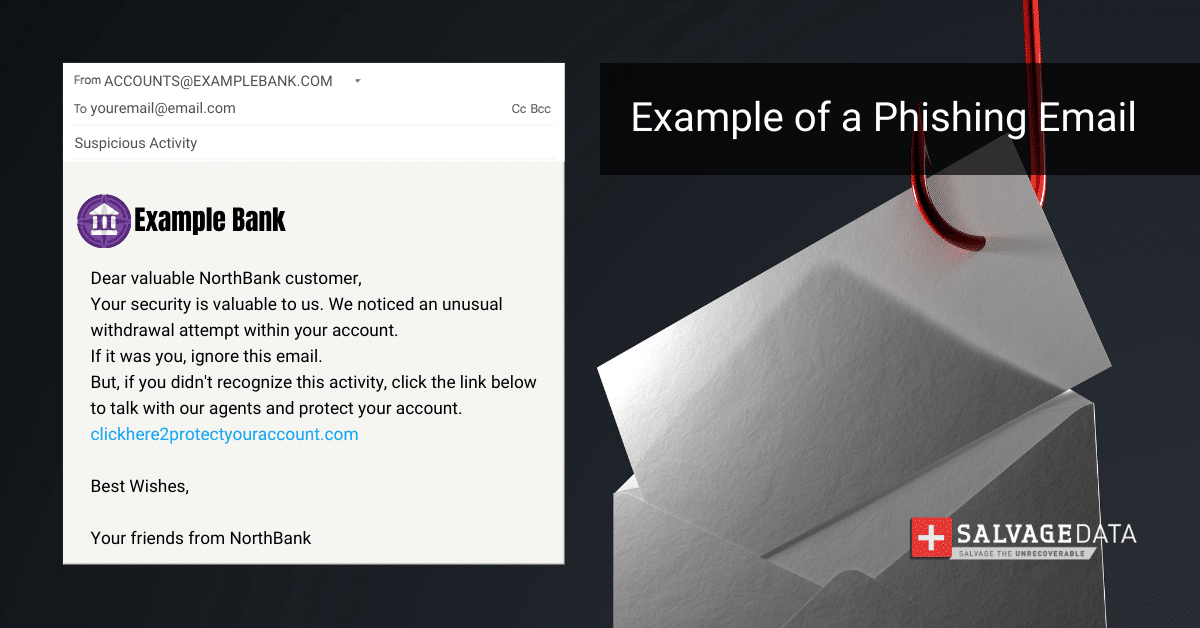

Scarab løsepengeprogramvare distribueres ofte gjennom infiserte e-postvedlegg som inneholder ondsinnede makroer. Når offeret åpner vedlegget og aktiverer makroer, lastes løsepengevaren ned og kjøres på offerets maskin;

Drive-by-nedlastinger

Scarab-ransomware kan også distribueres gjennom drive-by-nedlastinger, der offeret ubevisst laster ned løsepengevaren ved å besøke et kompromittert nettsted.

Spam-post

Scarab-ransomware kan distribueres gjennom spam-e-postkampanjer som inneholder ondsinnede vedlegg eller lenker til infiserte nettsteder.

Tvilsomme nedlastingskanaler

Scarab ransomware kan distribueres gjennom tvilsomme nedlastingskanaler som freeware og tredjeparts nettsteder, P2P-delingsnettverk og andre uoffisielle programvarenedlastingskilder.

Nettsvindel

Nettsvindel inkluderer falske programvareoppdateringer eller falsk antivirusprogramvare. Scarab-ransomware-gjengen lager falsk antivirusprogramvare som hevder å oppdage og fjerne skadelig programvare fra offerets maskin. Selve programvaren er imidlertid skadelig programvare, og den installerer løsepengevaren på offerets maskin. Gjengen lager også falske programvareoppdateringer som inneholder løsepengevaren.

Malvertising

Scarab ransomware kan distribueres gjennom malvertising, der offeret ubevisst laster ned løsepengevaren ved å klikke på en skadelig programvare som ser ut til å være legitim.

Ulovlige programvareaktiveringsverktøy

Scarab løsepengeprogramvare kan distribueres gjennom ulovlige programvareaktiveringsverktøy, for eksempel "cracks", som brukes til å omgå restriksjoner for programvarelisens.

Falske oppdateringer

Scarab ransomware kan distribueres gjennom falske programvareoppdateringer, hvor offeret blir bedt om å laste ned og installere en falsk oppdatering som inneholder løsepengevaren

Hvordan fungerer Scarab løsepengevare

Scarab løsepengeprogramvare bruker Spacecolon-verktøysettet for å kompromittere sårbare nettservere eller via brute-forcing RDP-legitimasjon. Den primære komponenten i Spacecolon er ScHackTool, en Delphi-basert orkestrator som brukes til å distribuere et installasjonsprogram, som installerer ScService, en bakdør med funksjoner for å utføre informasjon og laste ned, laste ned og hente inn fra systemkommandoer. maskiner. ScHackTool fungerer også som en kanal for å sette opp et bredt utvalg av tredjepartsverktøy hentet fra en ekstern server. Det endelige målet med angrepene er å utnytte tilgangen ScService gir til å levere en variant av Scarab ransomware. Scarab ransomware bruker Advanced Encryption Standard (AES)-chiffer for å kryptere filer.

Hva er Spacecolon-verktøysettet?

Spacecolon-verktøysett er et ondsinnet verktøysett som brukes til å distribuere varianter av Scarab løsepengeprogramvare til ofre over hele verden. Verktøysettet brukes til å kompromittere sårbare webservere eller via brute-forcing RDP-legitimasjon.

Ikke betal løsepenger!Å kontakte en tjeneste for fjerning av løsepenge kan ikke bare gjenopprette filene dine, men også fjerne enhver potensiell trussel.

Hvordan håndtere et Scarab ransomware-angrep

Det første trinnet for å komme seg etter et Scarab-angrep er å isolere den infiserte datamaskinen ved å koble den fra internett og fjerne eventuelle tilkoblede enheter. Deretter må du kontakte lokale myndigheter. Når det gjelder innbyggere i USA og bedrifter, er detlokale FBI feltkontorog denInternet Crime Complaint Center (IC3).For å rapportere et løsepenge-angrep må du samle all informasjon du kan om det, inkludert:

- Skjermbilder av løsepengene

- Kommunikasjon med trusselaktører (hvis du har dem)

- Et eksempel på en kryptert fil

Men hvis du foretrekker detkontakte fagfolk, så gjør ingenting.La hver infiserte maskin være slik den erog be om ennødtjeneste for fjerning av løsepengevare. Omstart eller avslutning av systemet kan kompromittere gjenopprettingstjenesten. Å fange RAM-en til et live-system kan hjelpe til med å få krypteringsnøkkelen, og å fange en dropper-fil, det vil si en fil som utfører den ondsinnede nyttelasten, kan bli omvendt og føre til dekryptering av dataene eller forståelse av hvordan den fungerer. Du måikke slette løsepengevaren, og ta vare på alle bevis på angrepet. Det er viktig fordigital etterforskningslik at eksperter kan spore tilbake til hackergruppen og identifisere dem. Det er ved å bruke dataene på det infiserte systemet myndighetene kanundersøke angrepet og finne den ansvarlige.En etterforskning av cyberangrep er ikke forskjellig fra enhver annen kriminell etterforskning: den trenger bevis for å finne angriperne.

1. Kontakt din Incident Response-leverandør

En Cyber Incident Response er prosessen med å reagere på og håndtere en cybersikkerhetshendelse. An Incident Response Retainer er en tjenesteavtale med en leverandør av cybersikkerhet som lar organisasjoner få ekstern hjelp med cybersikkerhetshendelser. Det gir organisasjoner en strukturert form for ekspertise og støtte gjennom en sikkerhetspartner, som gjør dem i stand til å reagere raskt og effektivt under en cyberhendelse. En hendelsesretainer gir trygghet til organisasjoner, og tilbyr ekspertstøtte før og i etterkant av en cybersikkerhetshendelse. En hendelsesberedskaps spesifikke natur og struktur vil variere i henhold til leverandøren og organisasjonens krav. En god hendelsesreaksjonsholder bør være robust, men fleksibel, og tilby velprøvde tjenester for å forbedre en organisasjons langsiktige sikkerhetsstilling.Hvis du kontakter IR-tjenesteleverandøren din, kan de ta over umiddelbart og veilede deg gjennom hvert trinn i gjenopprettingen av løsepengevare.Men hvis du bestemmer deg for å fjerne løsepengevaren selv og gjenopprette filene med IT-teamet ditt, kan du følge de neste trinnene.

2. Identifiser løsepengevareinfeksjonen

Du kan identifisere hvilken ransomware som infiserte maskinen din ved filtypen (noen ransomware bruker filtypen som navn),ved hjelp av et løsepenge-ID-verktøy, ellers vil det stå på løsepengene. Med denne informasjonen kan du se etter en offentlig dekrypteringsnøkkel. Du kan også sjekke løsepengevaretypen etter IOC-ene. Indicators of Compromise (IOCs) er digitale ledetråder som cybersikkerhetseksperter bruker for å identifisere systemkompromisser og ondsinnede aktiviteter i et nettverk eller IT-miljø. De er i hovedsak digitale versjoner av bevis som er igjen på et åsted, og potensielle IOC-er inkluderer uvanlig nettverkstrafikk, privilegerte brukerpålogginger fra fremmede land, merkelige DNS-forespørsler, systemfilendringer og mer. Når en IOC oppdages, evaluerer sikkerhetsteam mulige trusler eller validerer dens autentisitet. IOC-er gir også bevis på hva en angriper hadde tilgang til hvis de infiltrerte nettverket.

3. Fjern løsepengevare og eliminer utnyttelsessett

Før du gjenoppretter dataene dine, må du garantere at enheten din er fri for løsepengevare og at angriperne ikke kan gjøre et nytt angrep gjennom utnyttelsessett eller andre sårbarheter. En tjeneste for fjerning av løsepengevare kan slette løsepengevaren, opprette et rettsmedisinsk dokument for etterforskning, eliminere sårbarheter og gjenopprette dataene dine.

4. Bruk en sikkerhetskopi for å gjenopprette dataene

Sikkerhetskopier er den mest effektive måten å gjenopprette data på. Sørg for å ta daglige eller ukentlige sikkerhetskopier, avhengig av databruken din.

5. Kontakt en tjeneste for gjenoppretting av løsepenger

Hvis du ikke har en sikkerhetskopi eller trenger hjelp til å fjerne løsepengevaren og eliminere sårbarheter, kontakt en datagjenopprettingstjeneste. Å betale løsepengene garanterer ikke at dataene dine blir returnert til deg. Den eneste garanterte måten du kan gjenopprette hver fil er hvis du har en sikkerhetskopi. Hvis du ikke gjør det, kan gjenopprettingstjenester for løsepengedata hjelpe deg med å dekryptere og gjenopprette filene. SalvageData-eksperter kan trygt gjenopprette filene dine og forhindre at Scarab løsepengeprogramvare angriper nettverket ditt igjen. Kontakt ekspertene våre 24/7 for gjenopprettingstjenester for løsepengevare.

Forhindre Scarab ransomware-angrepet

Å forhindre løsepengevare er den beste løsningen for datasikkerhet. er enklere og billigere enn å komme seg fra dem. Scarab løsepengeprogramvare kan koste bedriftens fremtid og til og med lukke dørene. Dette er noen tips for å sikre at du kanunngå ransomware-angrep:

- Hold programvaren oppdatert for å forhindre sårbarheter som kan utnyttes av løsepengevaren.

- Bruk sterke passord og tofaktorautentisering for å forhindre uautorisert tilgang til systemer.

- Sikkerhetskopier viktige filer regelmessig og lagre dem på et sikkert sted.

- Vær forsiktig når du åpner e-postvedlegg eller klikker på lenker fra ukjente kilder.

- Bruk anerkjent antivirusprogramvare og hold den oppdatert.