Czy da się zhakować telefon?

Tak, zhakowanie telefonu jest możliwe.Cyberatakujący mogą wykorzystywać techniki takie jak ataki phishingowe, złośliwe oprogramowanie i dostęp fizyczny, aby zhakować dowolny typ telefonu, w tym iPhone'a, urządzenia z Androidem i inne.

Clario Anti Spy może uniemożliwić zhakowanie Twojego telefonu. Zainstaluj Clario Anti Spy, aby otrzymać szczegółowe instrukcje dotyczące ochrony telefonu przed hakerami i oprogramowaniem szpiegującym.

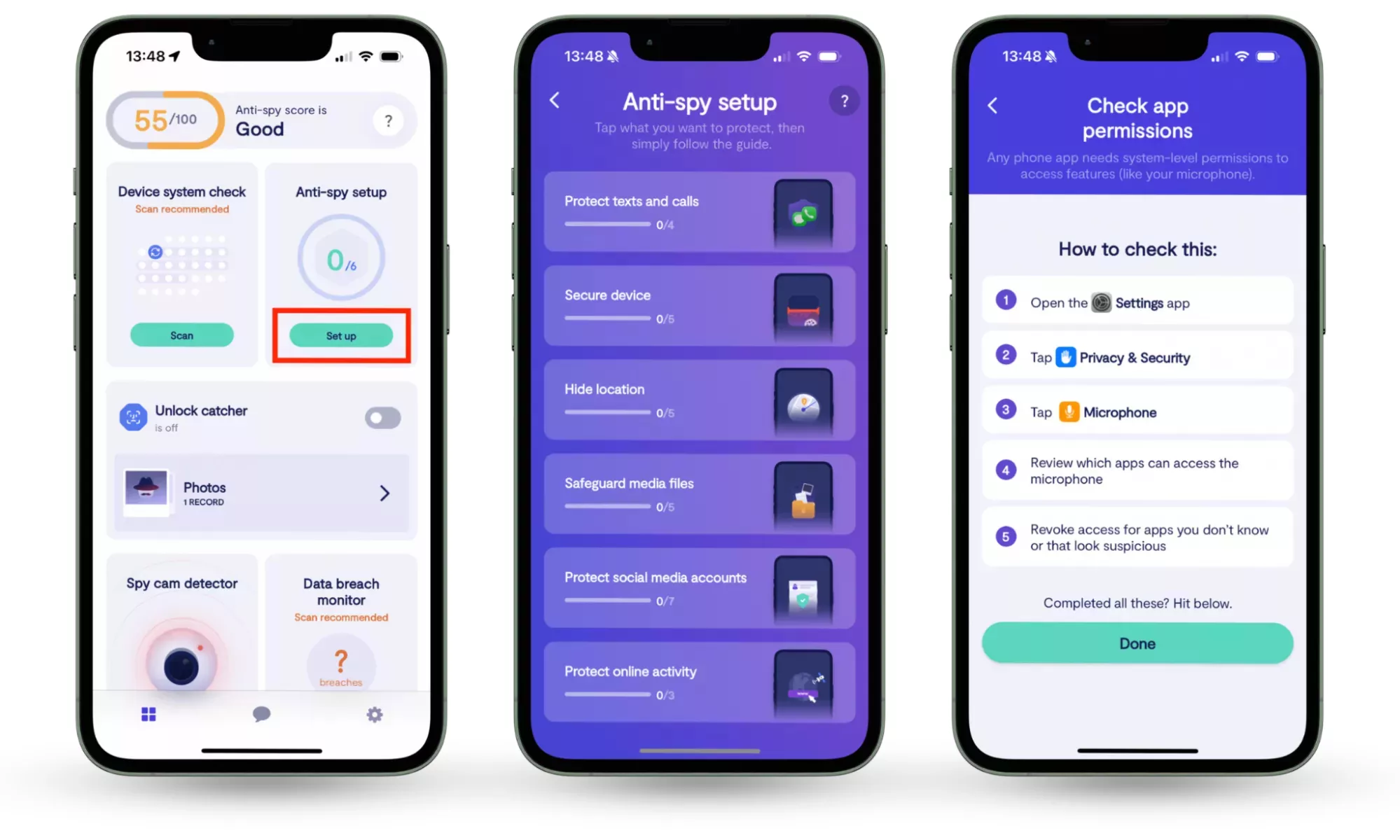

Oto jak korzystać z konfiguracji antyszpiegowskiej Clario Anti Spy:

- Pobierz Clario Anti Spyi utwórz konto.

- Otwórz aplikację i wybierzOrganizować cośnastępnie postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby kompleksowo zabezpieczyć swoje urządzenie przed hakerami.

Jak łatwo zhakować telefon?

Trudność włamania się do telefonu zależy od praktyk bezpieczeństwa ofiary i poziomu umiejętności hakera.Dla nisko wykwalifikowanych hakerów wyzwaniem jest dobre zabezpieczenie telefonu za pomocą aktualizacji i ostrożne zachowanie użytkownika. Jednak wykwalifikowani hakerzy mogą wykorzystać luki w oprogramowaniu, zwłaszcza jeśli urządzenie nie jest aktualizowane. Publiczne Wi-Fi i socjotechnika również ułatwiają to zadanie.

Jeśli martwisz się, że ktoś włamał się na Twój telefon, sprawdź, czy Twój telefon nie został zhakowany. Poszukaj tych typowych znaków ostrzegawczych, aby wykryć włamanie do telefonu:

1. Drenaż baterii

Aplikacje złośliwego oprogramowania lub oprogramowania szpiegującego działające w tle mogą zużywać więcej energii niż zwykle, powodując szybsze niż zwykle rozładowywanie się baterii. Jeśli zauważysz, że bateria szybko się rozładowuje, jest to objaw zhakowania telefonu, który sugeruje, że ktoś zainfekował Twoje urządzenie złośliwym oprogramowaniem.

2. Powolna wydajność

Złośliwe oprogramowanie zużywa znaczną moc obliczeniową, co skutkuje niską wydajnością, częstymi awariami lub dłuższym czasem otwierania aplikacji. Jeśli Twój telefon nagle zacznie się tak zachowywać, być może warto sprawdzić, czy nie ma oprogramowania szpiegującego.

3. Nadmierne wykorzystanie danych

Aplikacje szpiegowskie często korzystają z połączenia danych, aby wysyłać informacje z telefonu do hakera, co prowadzi do większego niż zwykle wykorzystania danych. Kontroluj wykorzystanie danych — jeśli nagle gwałtownie wzrośnie, jest to znak, że ktoś śledzi Twoje działania.

Sugerowana lektura:Jak sprawdzić, czy Twój telefon z Androidem został zhakowany

4. Niewytłumaczalne zachowanie urządzenia

Oprogramowanie szpiegowskie, złośliwe oprogramowanie i wirusy często powodują dziwne zachowanie telefonów. Jeśli Twój telefon zacznie instalować aplikacje, wysyłać wiadomości lub zachowywać się w inny dziwny sposób, mógł zostać złamany przez hakera.

5. Nienormalnie gorący telefon

Ciągła aktywność w tle spowodowana złośliwym oprogramowaniem może spowodować przegrzanie telefonu, nawet jeśli nie jest używany. Jeśli Twój telefon jest gorący, nie wmawiaj sobie, że coś sobie wyobrażasz – haker mógł zainstalować na Twoim urządzeniu złośliwą aplikację śledzącą.

6. Nieznane połączenia wychodzące i SMS-y

Nieautoryzowane połączenia lub SMS-y na nieznane numery mogą wskazywać, że hakerzy używają Twojego telefonu, aby skontaktować się z innymi osobami, prawdopodobnie dlatego, że podszywają się pod Ciebie, aby obrać za cel dalsze oszustwa Twoich znajomych i rodzinę.

Notatka

Czy kiedykolwiek zadawałeś sobie pytanie, czy ktoś może podsłuchać Twój telefon? Jest to rzadkie, ale możliwe. Dowiedz się, jakie są oznaki podsłuchu telefonu i co możesz zrobić, aby chronić się przed szpiegami.

7. Dziwne wyskakujące okienka

Częste, nieoczekiwane wyskakujące okienka lub reklamy sugerują infekcję oprogramowaniem reklamowym lub innymi złośliwymi aplikacjami, które zbierają Twoje dane lub monitują o pobranie większej ilości złośliwego oprogramowania. Jest to szczególnie prawdziwe, jeśli zauważysz wyskakujące okienka w miejscach, w których nie powinny się pojawiać, np. na ekranie głównym lub w aplikacjach systemowych.

8. Nietypowa aktywność na koncie

Powiadomienia o zmianie hasła, próbach logowania z nieznanych lokalizacji lub rejestracji nowych kont mogą sygnalizować, że hakerzy mają dostęp do Twoich kont za pośrednictwem Twojego telefonu. Zwracaj uwagę na komunikaty ostrzegawcze od dostawców kont online, aby w takim przypadku móc szybko zareagować.

Notatka

Chociaż oznaki zhakowanego telefonu są podobne w przypadku Androida i iPhone'a, istnieją pewne różnice. Jeśli jesteś użytkownikiem Androida, zapoznaj się z naszym przewodnikiem, aby dowiedzieć się, jak rozpoznać, czy telefon z Androidem został zhakowany. Jeśli jesteś użytkownikiem Apple, oto co zrobić, jeśli Twój iPhone zostanie zhakowany.

Jak włamują się do telefonów?

Hakerzy mogą zastosować kilka metod włamania się do telefonu, ale zazwyczaj wiąże się to z wykorzystaniem luk w zabezpieczeniach urządzenia lub zachowania użytkownika. Oto cztery popularne strategie stosowane przez hakerów:

- Złośliwe oprogramowanie.Hakerzy osadzają złośliwe oprogramowanie w niewinnie wyglądających aplikacjach, załącznikach do wiadomości e-mail lub witrynach internetowych, aby automatycznie instalowało się na Twoim urządzeniu. Rodzaje złośliwego oprogramowania obejmują oprogramowanie szpiegujące, oprogramowanie reklamowe i oprogramowanie ransomware.

- Strategie inżynierii społecznej.Ktoś może włamać się do Twojego telefonu, manipulując Tobą w celu zainstalowania złośliwego oprogramowania lub umożliwiając hakerowi dostęp do Twojego urządzenia. Mogą na przykład wysłać Ci wiadomość e-mail z informacją, że pochodzą od Apple i prośbą o zainstalowanie nowej aktualizacji zabezpieczeń, ale zamiast tego jest to oprogramowanie szpiegujące, które kradnie Twoje informacje.

- Luki w oprogramowaniu.Bardziej techniczne (i rzadkie) podejście do hakowania polega na atakowaniu problemów z systemem operacyjnym lub aplikacjami telefonu. Jeśli są one nieaktualne, haker może wykorzystać lukę w kodzie i uzyskać dostęp do Twojego urządzenia.

- Ataki typu „man-in-the-middle”.Hakerzy mogą zhakować Twój telefon, konfigurując fałszywe sieci Wi-Fi lub infekując niechronione sieci publiczne złośliwym oprogramowaniem. Gdy zalogujesz się do tych sieci, haker może ukraść Twoje dane i zhakować Twoje urządzenie.

Co się stanie, gdy Twój telefon zostanie zhakowany?

Gdy ktoś włamie się do Twojego telefonu, może ukraść poufne dane, takie jak hasła, kontakty i wiadomości osobiste. Hakerzy mogą zdalnie kontrolować Twój telefon, wysyłać SMS-y i wykonywać połączenia. Każde złośliwe oprogramowanie zainstalowane przez hakera może wyczerpać baterię, spowolnić działanie i zwiększyć wykorzystanie danych. Korzystając z Twoich danych, haker może dokonać nieautoryzowanych transakcji, narazić na szwank Twoje konta i spowodować dalsze naruszenia prywatności.

Co powinieneś zrobić, jeśli Twój telefon został zhakowany?

Jeśli wiesz, że Twój telefon został zhakowany, musisz działać szybko, aby zapobiec dalszym szkodom. Pierwszym krokiem jest zablokowanie im dostępu, a następnie możesz przystąpić do przywracania bezpieczeństwa i prywatności. Oto, co należy zrobić:

1. Odłącz się od Wi-Fi i komórkowej transmisji danych

Natychmiast odłącz telefon od Wi-Fi i komórkowej transmisji danych. Najszybciej można to zrobićprzełącz telefon w tryb samolotowy, a następnie ręcznie wyłącz Wi-Fi i mobilną transmisję danych. W ten sposób możesz odciąć hakerowi zdalny dostęp do Twojego telefonu i zapobiec przesyłaniu danych przez złośliwe oprogramowanie lub wyrządzaniu dodatkowych szkód.

Być może zastanawiasz się również, czy wyłączenie telefonu powstrzymuje hakerów? Może to pomóc, ale aby rozwiązać problem, konieczne będzie ponowne włączenie urządzenia. Przeczytaj nasz przewodnik, aby dowiedzieć się, co zrobić.

2. Zablokuj swoją kartę kredytową

Skontaktuj się ze swoim bankiem lub wystawcą karty kredytowej i poproś o zablokowanie karty oraz zgłoszenie wszelkich podejrzanych transakcji. Bank przeprowadzi Cię przez kolejne kroki, które musisz podjąć, aby zabezpieczyć swoje konta i zapobiec oszustwom finansowym.

3. Zmień swoje hasła

Zaktualizuj hasła do wszystkich kluczowych kont, w tym do poczty e-mail, kont bankowych i mediów społecznościowych. Używaj silnych, unikalnych haseł o długości co najmniej 12 znaków i włącz uwierzytelnianie dwuskładnikowe (2FA), aby zwiększyć bezpieczeństwo. Zapobiegnie to hakerowi uzyskania dostępu do Twoich kont i zablokowaniu Cię.

4. Użyj aplikacji antywirusowej

Oprogramowanie antywirusowe może identyfikować i usuwać złośliwe aplikacje lub pliki, pomagając przywrócić bezpieczeństwo Twojego telefonu. Zainstaluj renomowaną aplikację antywirusową i przeskanuj swój telefon pod kątem złośliwego oprogramowania lub podejrzanych działań. Jeśli oprogramowanie odkryje coś podejrzanego, postępuj zgodnie z jego instrukcjami, aby usunąć złośliwe pliki i przywrócić urządzenie do normalnego działania.

5. Usuń podejrzane aplikacje

Przejrzyj zainstalowane aplikacje i natychmiast odinstaluj te, których nie rozpoznajesz lub które wydają się podejrzane. Mogą one być źródłem włamania i należy je usunąć, aby zapobiec dalszym kompromisom.

Aby przejrzeć aplikacje zainstalowane na smartfonie z systemem Android:

- OtwarteUstawieniai wybierzAplikacje.

- Przewiń listę aplikacji i poszukaj tych, których instalacji nie pamiętasz. Jeśli znajdziesz coś podejrzanego, dotknij aplikacji i wybierzOdinstaluj.

Kroki 1-2: Otwórz Ustawienia > Aplikacje, znajdź podejrzaną aplikację i naciśnij Odinstaluj.

Kroki 1-2: Otwórz Ustawienia > Aplikacje, znajdź podejrzaną aplikację i naciśnij Odinstaluj.Aby przejrzeć zainstalowane aplikacje na iPhonie:

- Na ekranie głównym przesuwaj palcem w lewo, aż znajdziesz swójBiblioteka aplikacji.

- Przeskanuj iPhone'a w poszukiwaniu aplikacji, których nie pobrałeś. Jeśli znajdziesz aplikację, dotknij i przytrzymaj aplikację, a następnie naciśnijUsuń aplikacjęLubUsuń aplikację.

Krok 1-2: Przejdź do Biblioteki aplikacji > dotknij i przytrzymaj aplikację, której nie pobrałeś > naciśnij Usuń aplikację lub Usuń aplikację.

Krok 1-2: Przejdź do Biblioteki aplikacji > dotknij i przytrzymaj aplikację, której nie pobrałeś > naciśnij Usuń aplikację lub Usuń aplikację.Jeśli uważasz, że Twój telefon został zhakowany, ale nie możesz znaleźć podejrzanych aplikacji, Clario Anti Spy może Ci pomóc. Clario Anti Spy znajduje i usuwa ukryte aplikacje, które mogą być niebezpieczne, szuka poważnych naruszeń bezpieczeństwa, blokuje inwazyjne moduły śledzące i nie tylko.

Aby użyć Clario Anti Spy do zidentyfikowania potencjalnych hacków:

- Pobierz Clario Anti Spyaplikację na smartfonie, a następnie utwórz konto.

- Kliknij każdą funkcję Anti Spy i postępuj zgodnie z instrukcjami, aby z nich skorzystać. Zalecamy zwrócenie szczególnej uwagi naBezpieczne urządzeniemożliwość identyfikacji hackowania urządzeń mobilnych i upewnienia się, że Twoje urządzenie jest wolne od exploitów.

- NaciskaćZrobionepo wykonaniu każdego kroku, aby zabezpieczyć swój telefon.

- Na urządzeniach z Androidem możesz także używaćSkanowanie oprogramowania szpiegującegodo wykrywania i usuwania aplikacji szpiegowskich.

Stuknij każdą funkcję Clario i postępuj zgodnie z instrukcjami konfiguracji.

Stuknij każdą funkcję Clario i postępuj zgodnie z instrukcjami konfiguracji.6. Wykonaj reset do ustawień fabrycznych

W ostateczności przywróć ustawienia fabryczne, aby usunąć wszystkie dane i ustawienia z telefonu. Przywrócenie ustawień fabrycznych to jeden z najskuteczniejszych sposobów usunięcia hakera z telefonu. Jednak ten krok usuwa wszelkie utrzymujące się złośliwe oprogramowanie, ale także usuwa wszystkie dane osobiste, dlatego przed kontynuowaniem wykonaj kopię zapasową ważnych informacji.

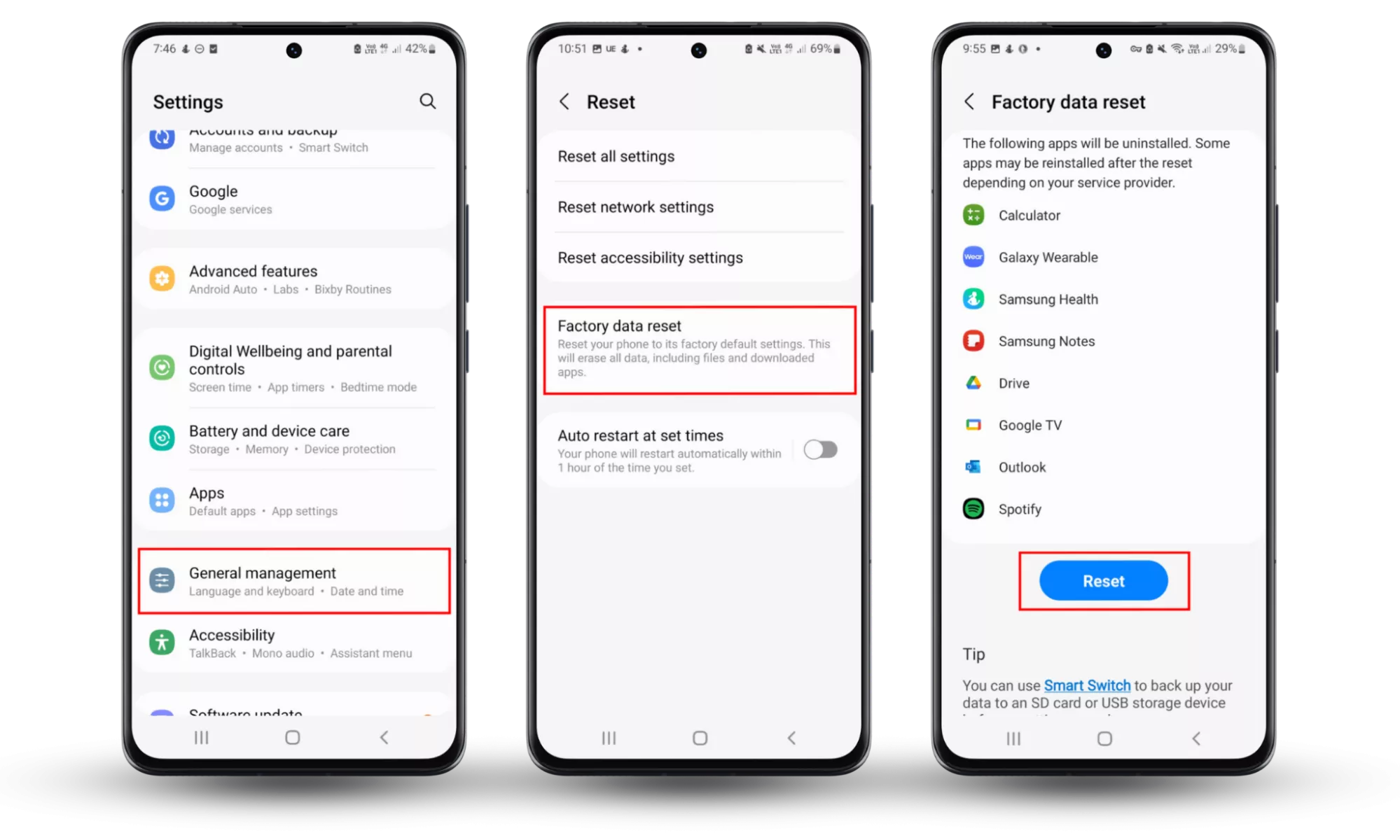

Aby przywrócić ustawienia fabryczne na urządzeniu z Androidem:

- OtwarteUstawienia > Zarządzanie ogólne.

- WybieraćNastawić.

- WybieraćReset danych fabrycznych, a następnie przewiń w dół i wybierzNastawićjeszcze raz.

- Wprowadź swój kod PIN, a następnie postępuj zgodnie z instrukcjami, aby dokończyć przywracanie ustawień fabrycznych.

Kroki 1-4: Wybierz Ustawienia > Zarządzanie ogólne > Resetuj > Resetuj do ustawień fabrycznych > Resetuj, następnie wprowadź swój kod PIN i postępuj zgodnie z instrukcjami.

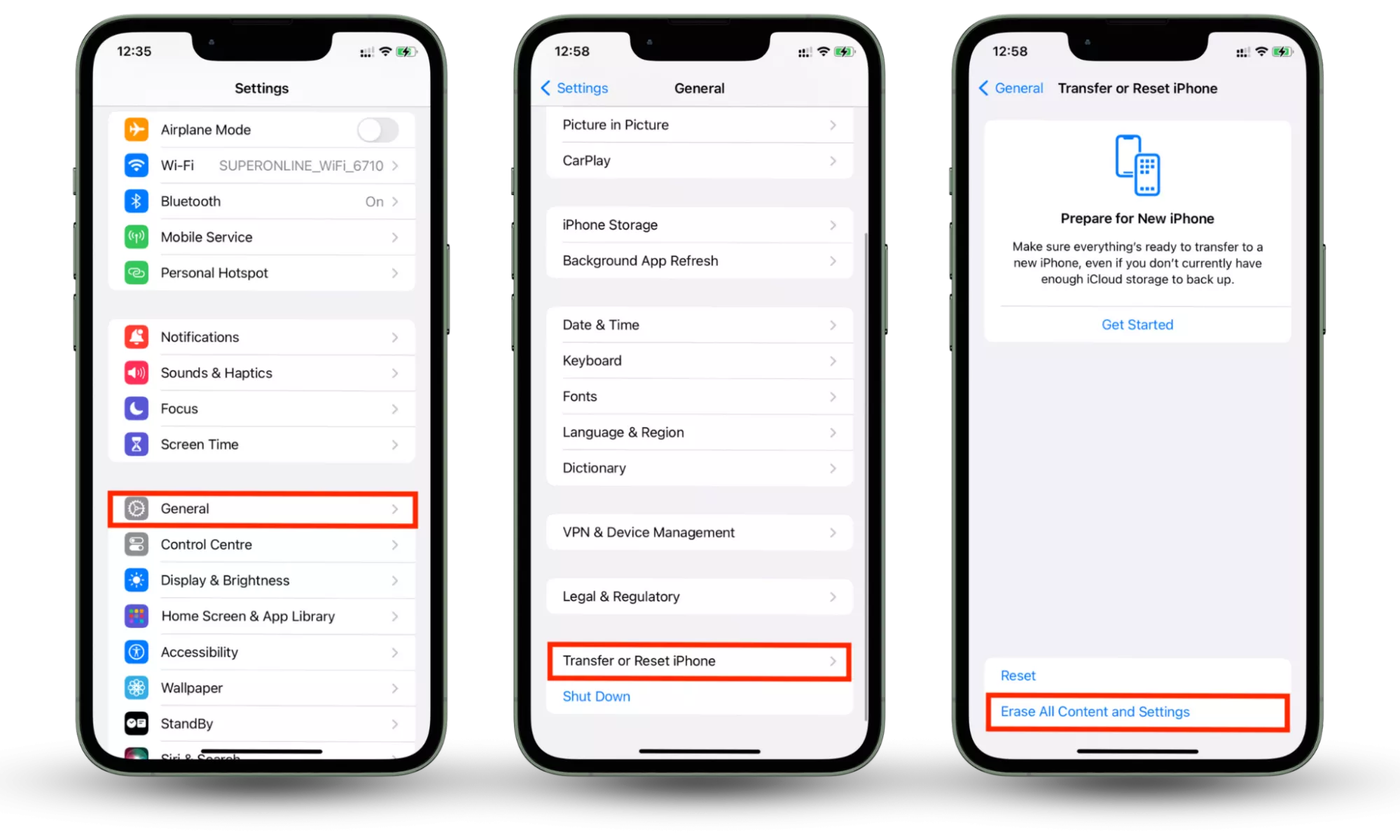

Kroki 1-4: Wybierz Ustawienia > Zarządzanie ogólne > Resetuj > Resetuj do ustawień fabrycznych > Resetuj, następnie wprowadź swój kod PIN i postępuj zgodnie z instrukcjami.Aby przywrócić ustawienia fabryczne na iPhonie:

- UzyskiwaćUstawienia > Ogólne.

- WybieraćPrzenieś lub zresetuj iPhone'ai naciśnijNastawiću dołu ekranu.

- Jeśli zostaniesz o to poproszony, wprowadź hasło i potwierdź, że chcesz wymazać urządzenie. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć proces.

Krok 1-2: Ustawienia > Ogólne > Przenieś lub zresetuj iPhone'a > Resetuj.

Krok 1-2: Ustawienia > Ogólne > Przenieś lub zresetuj iPhone'a > Resetuj.Z kim się skontaktujesz, jeśli Twój telefon zostanie zhakowany?

Gdy sprawdzisz, czy Twój telefon został zhakowany, ważne jest, aby powiadomić o tym określone osoby – na przykład bank i rodzinę – aby wiedziały o sytuacji i mogły pomóc Ci złagodzić szkody i zabezpieczyć Twoje konta. Oto, z kim powinieneś się skontaktować:

- Dostawca usług mobilnych.Skontaktuj się ze swoim operatorem telefonii komórkowej i powiedz mu, że ktoś zhakował Twój telefon. Pomogą Ci zabezpieczyć konto, uzyskać nową kartę SIM i mogą udzielić wskazówek, co dalej robić.

- Firmy bankowe i obsługujące karty kredytowe.Zadzwoń do swoich instytucji finansowych i poinformuj ich o sytuacji. Mogą wydać nowe karty, zamrozić Twoje konta i pomóc Ci śledzić podejrzane działania.

- Pracodawca.Poinformuj pracodawcę, że ktoś zhakował Twój telefon – zwłaszcza jeśli telefon został wyprodukowany przez firmę. Dzięki temu Twój dział IT może podjąć niezbędne środki ostrożności i chronić dane i sieci firmowe.

- Rodzina i przyjaciele.Haker może skontaktować się z Twoimi kontaktami, aby rozprzestrzeniać złośliwe oprogramowanie lub próbować oszustw. Powiedz rodzinie i przyjaciołom, że haker włamał się na Twój telefon, aby uniemożliwić im odbieranie połączeń i paść ofiarą.

Wreszcie, jeśli naruszenie wiąże się ze stratami finansowymi lub kradzieżą tożsamości, należy skontaktować się z lokalnymi organami ścigania. Zapewnią pomoc i mogą pomóc w zbadaniu naruszenia.

Jak chronić swój telefon przed hakerami

Aby chronić swój telefon przed hakerami, musisz wdrożyć rygorystyczne praktyki cyberbezpieczeństwa. Oto kilka kluczowych rzeczy, które możesz zrobić, aby mieć pewność, że Twój telefon nie zostanie zhakowany:

- Aktualizuj swoje urządzenie.Regularnie aktualizuj swój telefon i jego aplikacje, aby mieć pewność, że ma najnowsze zabezpieczenia przed złośliwym oprogramowaniem i oprogramowaniem szpiegującym.

- Używaj tylko zaufanych aplikacji. Instaluj aplikacje z oficjalnych sklepów, takich jak Google Play Store i Apple App Store, aby uniknąć niezaufanych aplikacji, które mogą być złośliwym oprogramowaniem.

- Unikaj haseł łatwych do odgadnięcia.Twoje hasła powinny być długie, mocne i unikalne. Unikaj popularnych zwrotów lub danych osobowych, które haker będzie mógł odgadnąć.

- Stosuj fizyczne środki bezpieczeństwa.Ustaw silną blokadę telefonu, aby uniemożliwić osobom nieautoryzowany dostęp, gdy nie będziesz zwracać na niego uwagi.

- Uważaj na próby phishingu.Poznaj oznaki oszustwa typu phishing i dowiedz się, jak unikać typowych taktyk socjotechniki.

- Twórz regularne kopie zapasowe.Wykonuj kopie zapasowe danych telefonu w bezpiecznym miejscu, aby móc je przywrócić w przypadku ataku.

Ochrona telefonu przed hakerami to najlepszy scenariusz, który zapobiegnie konieczności wykonywania frustrujących kroków w celu rozwiązania problemu. Jeśli jednak Twój Samsung lub Google Pixel już padł ofiarą, oto jak naprawić zhakowany telefon z Androidem.

Wniosek

Aby mieć pewność, że Twój telefon nie zostanie zhakowany, musisz zachować ostrożność. Aktualizowanie oprogramowania, używanie silnych haseł i unikanie niewiarygodnych linków i aplikacji może pomóc Ci zachować bezpieczeństwo. Dla dodatkowej ochrony rozważ użycieClario Antyszpieg. Jego zaawansowane funkcje pomagają wykrywać zagrożenia i zapobiegać im, zapewniając bezpieczeństwo cyfrowego życia. Nie czekaj — zainstaluj Clario Anti Spy już dziś, aby mieć spokój ducha.