Szyfrowanie symetryczne a szyfrowanie asymetryczne. Wyjaśniono dwa główne typy

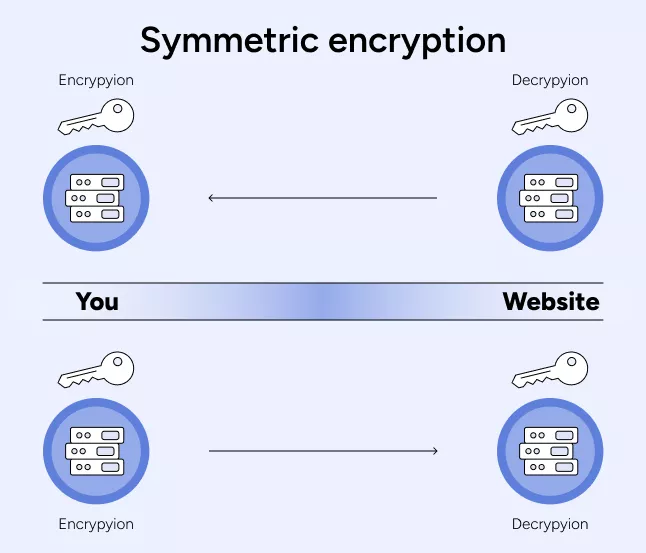

Aby zrozumieć różnicę między szyfrowaniem symetrycznym i asymetrycznym, przejrzyjmy każde z nich, zaczynając od symetrycznego:

Szyfrowanie symetryczne

Główną cechą szyfrowania symetrycznego jest to, że wymaga, aby nadawca i odbiorca danych mieli ten sam klucz. Na przykład, gdy uzyskujesz dostęp do strony internetowej, aby obejrzeć ulubione anime lub program, Twoje urządzenie i serwer muszą mieć ten sam klucz, aby móc wymieniać i odczytywać zakodowane dane.

Chociaż szyfrowanie symetryczne może wydawać się proste, jego główne algorytmy zostały zaprojektowane tak, aby Twoje dane były jak najbardziej nieczytelne. Istnieje kilka znanych protokołów szyfrowania symetrycznego:

- AES.Advanced Encryption Standard to najbardziej znany i niezawodny algorytm protokołu oparty naSzyfr Rijndaela. Pomyśl o szyfrowaniu jako o superbezpiecznym skarbcu Twoich danych. Pobiera Twoje informacje, dzieli je na bloki i szyfruje przy użyciu złożonej matematyki + tajnego klucza. Wynik? Pomieszany bałagan, którego nie da się przeczytać, jeśli nie masz odpowiedniego klucza, aby go odblokować. A jeśli chodzi o bezpieczeństwo na wyższym poziomie, VeePN nie owija w bawełnę — wykorzystuje 256-bitowe szyfrowanie AES. Co to oznacza? Klucz ma długość 256 bitów, przez co jest niezwykle trudny do złamania. Mając 2^256 możliwych kombinacji, haker potrzebowałby więcej czasu, niż istnieje wszechświat, aby odgadnąć właściwą. W zasadzie, złamanie tego? To się nie dzieje.

- TLS/SSL.Najpopularniejszymi protokołami używanymi do zabezpieczania stron internetowych są Transport Layer Security i Secure Sockets Layer. Większość przeglądarek internetowych w dużym stopniu opiera się na TLS, więc jeśli witryna, którą chcesz odwiedzić, ma nieaktualny certyfikat TLS, przeglądarki takie jak Chrome mogą odmówić dostępu.

- DES/Potrójny DES.Data Encryption Standard to staromodny standard poprzedzający AES i wykorzystujący tę samą zasadę, ale znacznie mniej wyrafinowany i bezpieczny. Jeśli chodzi o Triple DES, w rzeczywistości jest to DES stosowany do każdego pojedynczego bloku danych trzykrotnie. Ale ogólnie rzecz biorąc, oba protokoły są bardzo przestarzałe i obecnie rzadko używane.

- POMYSŁ.Oczekiwano, że międzynarodowy algorytm szyfrowania danych zastąpi DES, ale nie zyskał dużego uznania, dlatego dziś rzadko można go spotkać. Niewiele możemy na ten temat powiedzieć.

A teraz przejdźmy do szyfrowania asymetrycznego!

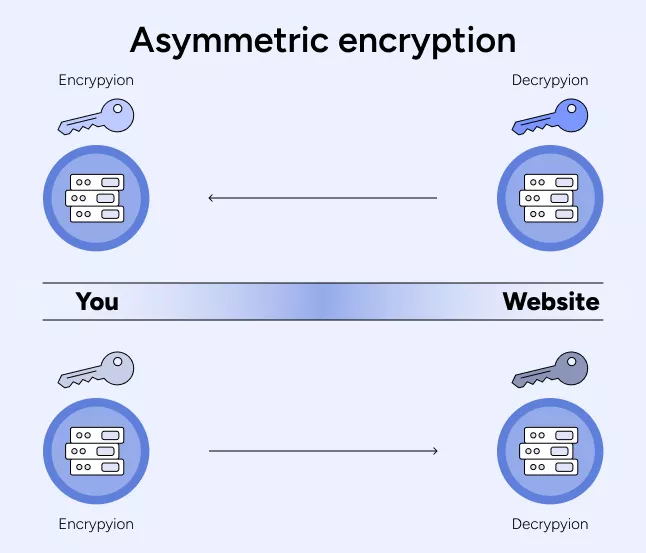

Szyfrowanie asymetryczne

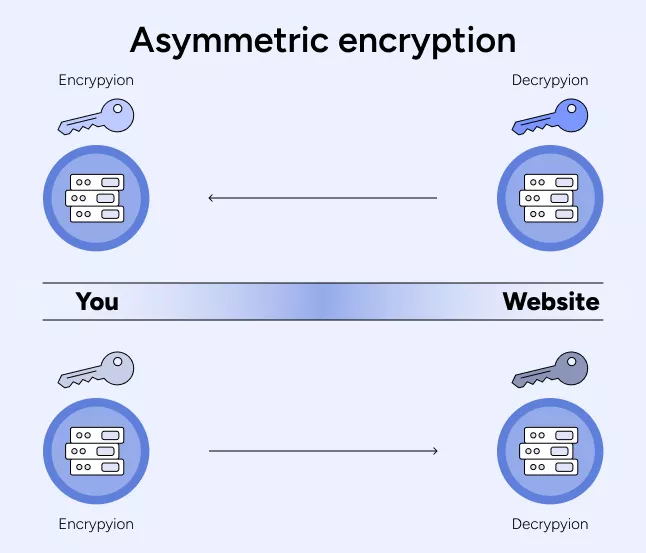

W przeciwieństwie do szyfrowania symetrycznego, szyfrowanie asymetryczne wymaga dwóch rodzajów kluczy:prywatnyIpubliczny.Na przykład VeePN jako aplikacja VPN łączy się ze zdalnym serwerem poprzez zaszyfrowany tunel przy użyciu klucza publicznego do zdalnego serwera. Serwer ten używa klucza publicznego do odbierania i szyfrowania danych. Następnie wchodzi w grę klucz prywatny, który odszyfrowuje dane i wysyła je do odbiorcy. W rezultacie cały Twój ruch internetowy omija zwykłą „drogę” do stron internetowych, aplikacji, gier i usług przesyłania strumieniowego, ale nikt nie może śledzić tego, co robisz online.

Aby zakończyć powyższy proces, szyfrowanie asymetryczne wykorzystuje następujące protokoły:

Aby zakończyć powyższy proces, szyfrowanie asymetryczne wykorzystuje następujące protokoły:

- RSA.Ta metoda, nazwana na cześć Rivesta, Shamira i Adlemana, jest praktycznie nie do złamania, ale jest też wolniejsza niż połączenie telefoniczne, dlatego nie zobaczysz jej używanej w codziennych aplikacjach i usługach online.

- Wymiana kluczy Diffiego-Hellmana.Pomyśl o tym jak o szybszym kuzynie RSA. Nadal korzysta z systemu wymiany kluczy, ale znacznie przyspiesza cały proces szyfrowania, dzięki czemu dane pozostają bezpieczne bez spowalniania.

- TLS/SSL.Omówiliśmy te protokoły jako składnik szyfrowania symetrycznego, ale protokół TLS/SSL doskonale współpracuje również z kluczami prywatnymi i publicznymi. A jeśli to działa, to dlaczego nie?

Teraz, gdy ustaliliśmy różnice w szyfrowaniu symetrycznym i asymetrycznym, oto ogólna tabela podsumowująca wszystko:

| Funkcja | Szyfrowanie symetryczne | Szyfrowanie asymetryczne |

| Typ klucza | Pojedynczy klucz wspólny | Para kluczy publicznych i prywatnych |

| Wymiana kluczy | Wymaga bezpiecznego kanału dystrybucji kluczy | Nie jest potrzebny bezpieczny kanał |

| Szyfrowanie/deszyfrowanie | Używa tego samego klucza do szyfrowania i deszyfrowania | Używa klucza publicznego do szyfrowania i klucza prywatnego do deszyfrowania |

| Prędkość | Generalnie szybciej | Generalnie wolniej |

| Bezpieczeństwo | Bezpieczniejsze, jeśli klucz pozostaje tajny | Większe bezpieczeństwo ze względu na trudność uzyskania klucza prywatnego z klucza publicznego |

| Przypadki użycia | Zbiorcze szyfrowanie danych, szyfrowanie plików | Bezpieczna komunikacja, podpisy cyfrowe, wymiana kluczy |

Znasz więc różnicę między szyfrowaniem kluczem symetrycznym a asymetrycznym, ale nie wspomnieliśmy jeszcze o ich zastosowaniach. Przyjrzyjmy się, kiedy i gdzie stosowane są te dwie metody szyfrowania!

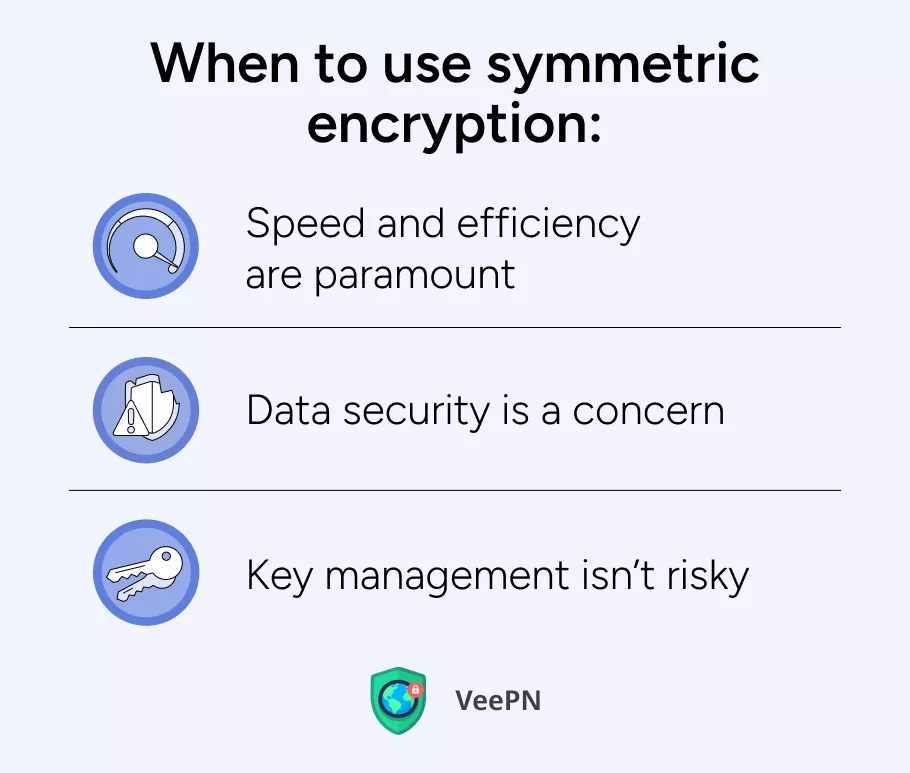

Kiedy stosować szyfrowanie symetryczne

Mówiąc o szyfrowaniu symetrycznym, jest ono powszechnie używane, gdy:

- Szybkość i wydajność są najważniejsze.Użycie tego samego klucza jest zdecydowanie szybsze niż użycie klucza publicznego, a następnie prywatnego — to solidna zaleta szyfrowania symetrycznego. Dlatego szyfrowanie symetryczne ma kluczowe znaczenie w przypadkach, gdy duże zbiory danych powinny zostać przeniesione tak szybko, jak to możliwe.

- Bezpieczeństwo danych budzi obawy.Szyfrowanie symetryczne wykorzystuje złożone metody kodowania, dzięki czemu wyjątkowo dobrze chroni dane przed nieautoryzowanym dostępem.

- Zarządzanie kluczami nie jest ryzykowne.Ponieważ szyfrowanie symetryczne wykorzystuje tylko jeden klucz, jego obsługa i ochrona mają kluczowe znaczenie. W rezultacie szyfrowanie symetryczne staje się metodą priorytetową, gdy ochrona kluczy nie stanowi wyzwania, ponieważ umożliwia szybkie i bezpieczne szyfrowanie/odszyfrowywanie danych.

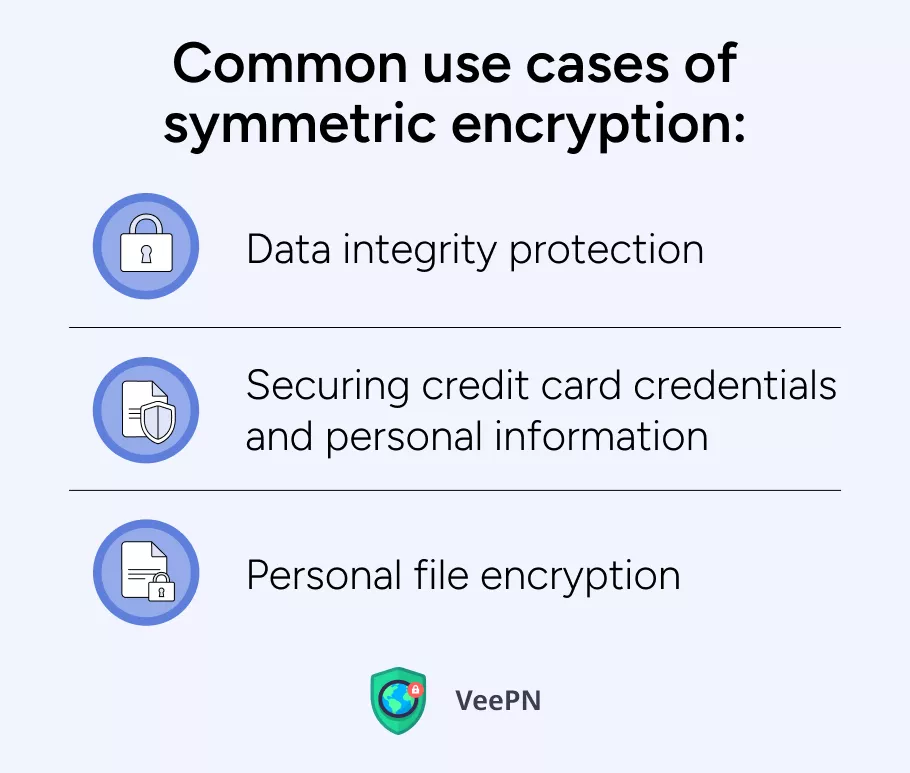

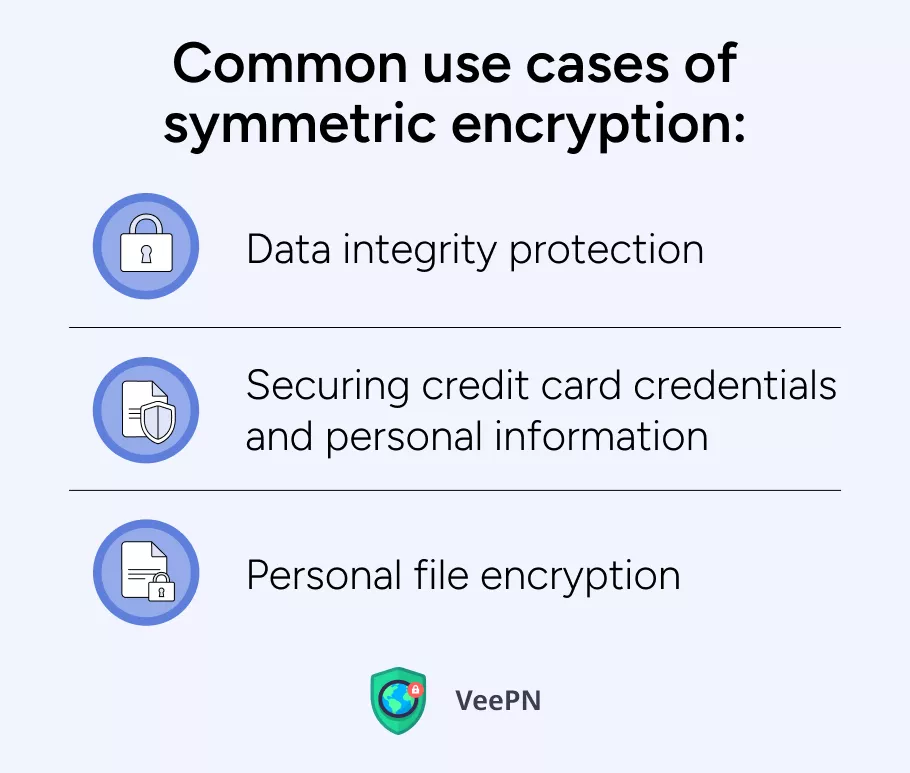

Typowe przypadki użycia

Możesz zobaczyć zastosowanie szyfrowania symetrycznego w następujących przypadkach:

- Ochrona integralności danych.Szyfrowanie symetryczne doskonale nadaje się do ochrony danych przechowywanych na urządzeniach i różnym sprzęcie, ale przesyłanych do Internetu. Ten rodzaj szyfrowania zapewnia bezpieczeństwo danych w ich przechowywaniu i możliwość bezpiecznego przesyłania ich przez sieci bez ryzyka przechwycenia i złamania.

- Zabezpieczanie danych uwierzytelniających karty kredytowej i danych osobowych.Aplikacje płatnicze, sklepy internetowe, usługi online i tym podobne wymagają ochrony danych bankowych swoich użytkowników, aby uniknąć oszustw i utraty pieniędzy. Szyfrowanie symetryczne doskonale nadaje się do takich zadań, ponieważ może z łatwością zamienić wszelkie wrażliwe informacje w bełkot, którego hakerzy i oszuści nie zrozumieją.

- Szyfrowanie plików osobistych.Jeśli na swoim urządzeniu przechowujesz ważne pliki, szyfrowanie symetryczne może być dobrym rozwiązaniem, aby zapobiec nieautoryzowanemu dostępowi do Twoich informacji. W razie potrzeby możesz nawet zaszyfrować całe bazy danych lub ich osobne komponenty.

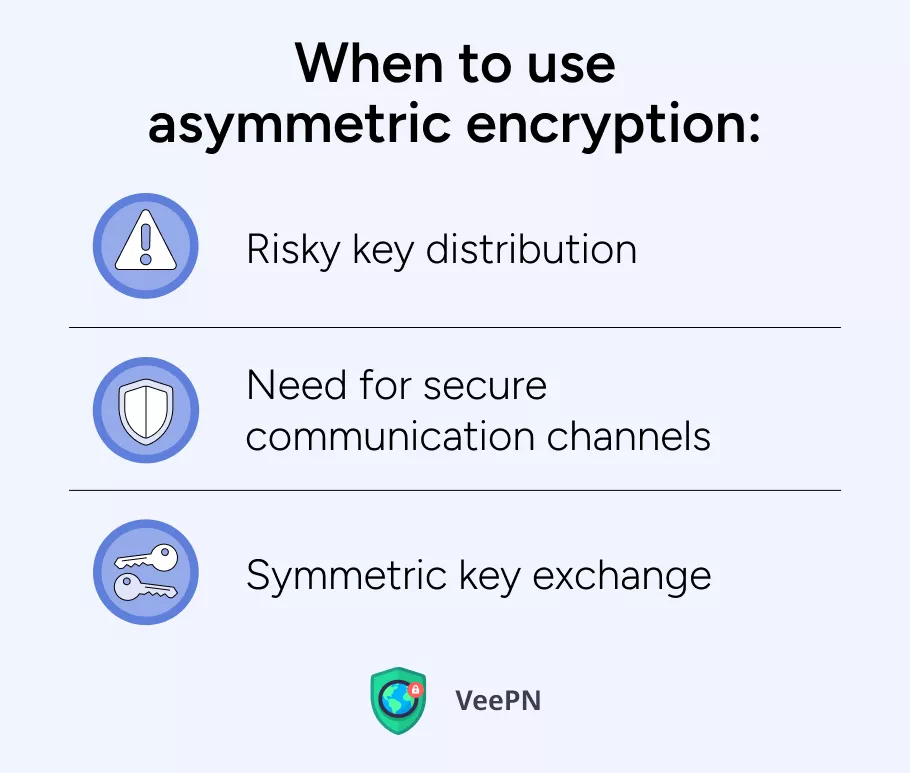

Kiedy stosować szyfrowanie asymetryczne

Szyfrowanie asymetryczne jest szczególnie dobre w przypadku:

- Ryzykowne rozdanie kluczy.Główną wadą szyfrowania symetrycznego jest ryzyko utraty klucza deszyfrującego. Ale wtedy z pomocą przychodzi metoda asymetryczna, która wykorzystuje klucze publiczne i prywatne, dzięki czemu nikt nie będzie ingerował w wymianę danych.

- Potrzeba bezpiecznych kanałów komunikacji.Szyfrowanie asymetryczne można wykorzystać do ustanowienia bezpiecznych kanałów komunikacji, takich jak przeglądarki internetowe i aplikacje do przesyłania wiadomości, gdzie klucz publiczny służy do szyfrowania danych, a odpowiedni klucz prywatny służy do ich odszyfrowywania.

- Symetryczna wymiana kluczy.Gdy klucze symetryczne wymagają bezpiecznej wymiany, z pomocą przychodzi metoda asymetryczna. Użycie dwóch kluczy jest jedną z głównych zalet szyfrowania asymetrycznego i idealnie służy zabezpieczeniu symetrycznej wymiany kluczy przed hakerami. W takich przypadkach powszechne jest stosowanie szyfrowania RSA lub Diffiego-Hellmana.

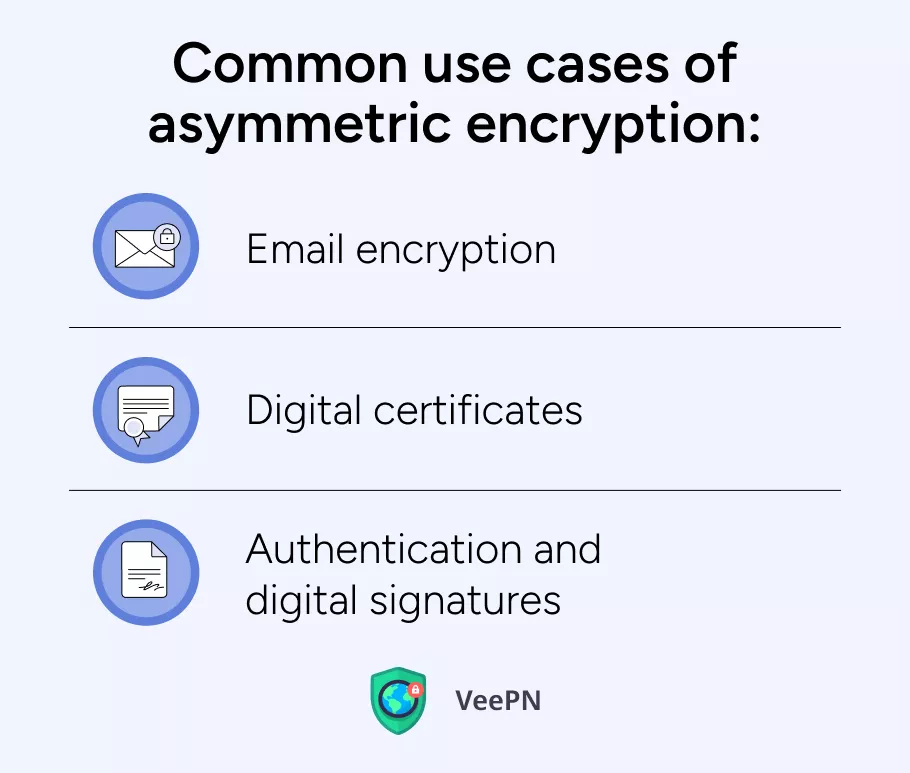

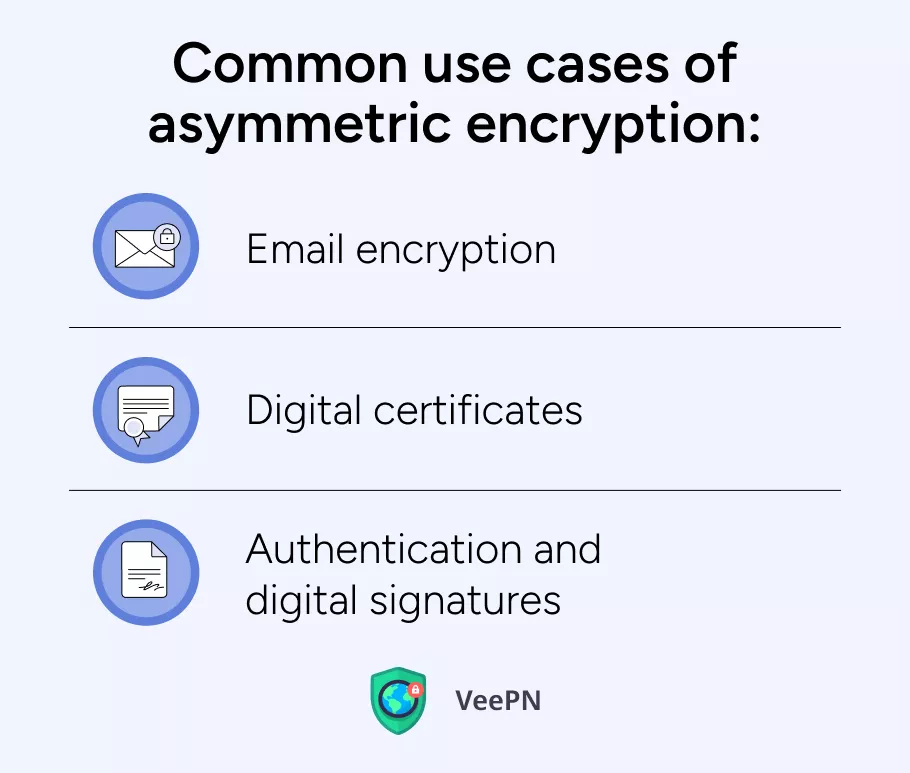

Typowe przypadki użycia

Najczęstsze przypadki użycia szyfrowania asymetrycznego to:

- Szyfrowanie wiadomości e-mail.Dzięki zastosowaniu protokołu TLS/SSL wiadomości e-mail są chronione przed dostępem osób trzecich, aby uniemożliwić hakerom odczytanie wiadomości e-mail.

- Certyfikaty cyfrowe.Szyfrowanie asymetryczne wykorzystuje swoją podstawową zasadę kluczy publicznych i prywatnych do weryfikacji tożsamości osoby lub organizacji korzystającej z certyfikatów cyfrowych.

- Uwierzytelnianie i podpisy cyfrowe.Weryfikacja autentyczności podpisów cyfrowych jest również jednym z najczęstszych przypadków użycia szyfrowania asymetrycznego. Klucz prywatny służy do podpisania wiadomości, natomiast klucz publiczny służy do weryfikacji podpisu.

Zarówno szyfrowanie symetryczne, jak i asymetryczne odgrywają ogromną rolę w blokowaniu komunikacji cyfrowej. Szyfrowanie symetryczne? Superszybki i idealny do szyfrowania ogromnych ilości danych w mgnieniu oka. Szyfrowanie asymetryczne? Wkracza, aby bezpiecznie przeprowadzić wymianę kluczy i mieć pewność, że nikt nie ukradnie kluczy deszyfrujących.

Jeden z najlepszych przykładów z życia wziętych? Wirtualne sieci prywatne (VPN). Te potęgi prywatności wykorzystują szyfrowanie, aby chronić ruch internetowy przed szpiegami, hakerami i modułami śledzącymi. Trzymaj się z nami, gdy będziemy omawiać, jak te dwa typy szyfrowania współpracują ze sobą w sieciach VPN i dlaczego są one niezbędne, aby zachować bezpieczeństwo w Internecie.

Jak sieci VPN wykorzystują metody szyfrowania symetrycznego i asymetrycznego w celu zwiększenia bezpieczeństwa

Na początek musisz zrozumieć, jak działa aplikacja VPN. Gdy Twoja aplikacja VPN jest aktywna, przekazuje cały ruch internetowy przez bezpieczny „tunel”, gdzie zostaje zaszyfrowany i trafia do zdalnego serwera, a następnie do serwera usługi, do której chcesz uzyskać dostęp. Wykonanie takiego „haczyka” na drodze danych do punktu końcowego umożliwia ukrycie adresu IP i ukrycie tożsamości w Internecie.

A teraz przyjrzyjmy się szczegółowo, jak to się dzieje:

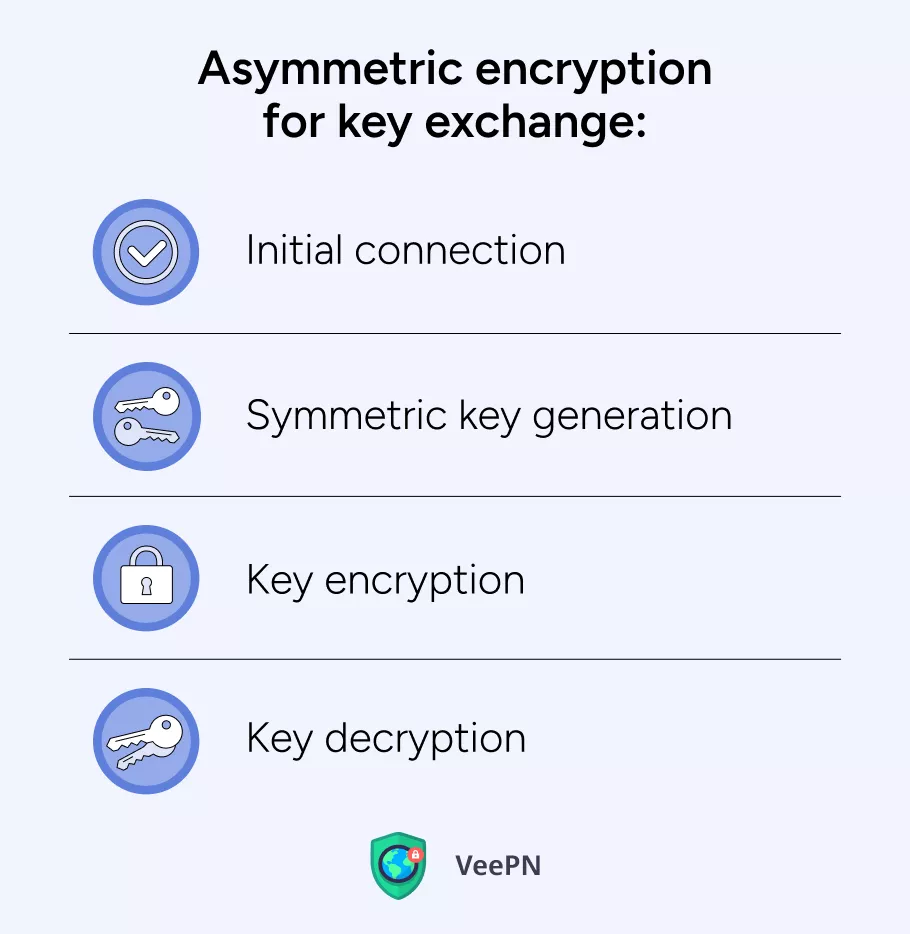

Szyfrowanie asymetryczne przy wymianie kluczy

Szyfrowanie asymetryczne zajmuje pierwsze miejsce w ochronie danych za pomocą VPN:

- Pierwsze połączenie.Kiedy użytkownik łączy się z serwerem VPN, serwer wysyła do niego swój klucz publiczny.

- Generowanie klucza symetrycznego.Użytkownik generuje losowy klucz szyfrowania symetrycznego, który będzie używany do późniejszej komunikacji.

- Szyfrowanie klucza.Użytkownik szyfruje klucz symetryczny za pomocą klucza publicznego serwera i wysyła go do serwera.

- Odszyfrowanie klucza.Serwer odszyfrowuje klucz symetryczny za pomocą swojego klucza prywatnego, uzyskując w ten sposób udostępniane dane.

Szyfrowanie symetryczne do transmisji danych

Rola szyfrowania symetrycznego w zabezpieczaniu danych za pomocą VPN jest raczej prosta:

- Szyfrowanie danych.Po ustanowieniu wspólnego klucza symetrycznego wszystkie kolejne dane przesyłane pomiędzy użytkownikiem a serwerem VPN są szyfrowane przy użyciu tego klucza.

- Deszyfrowanie danych.Serwer VPN odszyfrowuje dane przy użyciu tego samego klucza symetrycznego, a następnie przekazuje je do miejsca docelowego.

Musimy podkreślić, że darmowym VPNom często brakuje niezawodnych protokołów szyfrowania, dlatego korzystanie z nich nadal może być niebezpieczne. Jednocześnie sugerujemy wypróbowanie VeePN — aplikacji VPN premium, która wykorzystuje najbardziej niezawodną metodę szyfrowania. Panuje powszechne przekonanie, że szyfrowanie VPN poważnie spowalnia prędkość Internetu, jednak VeePN wykorzystuje protokół WireGuard® w celu zoptymalizowania szyfrowania danych i zapewnienia wysokich prędkości połączenia. Oprócz solidnego szyfrowania VeePN oferuje dodatkowe funkcje bezpieczeństwa, takie jak KillSwitch, NetGuard, a nawet Breach Alert — powiadomienia o wycieku danych osobowych.

Zapewnij sobie prywatność i bezpieczeństwo dzięki VeePN

Bez szyfrowania symetrycznego i asymetrycznego żylibyśmy w znacznie mroczniejszym świecie. Oszustwa, oszustwa i ataki hakerskie byłyby jeszcze bardziej powszechne niż obecnie. Jednak Twoja prywatność w Internecie jest nadal zagrożona, ponieważ hakerzy i inne szkodliwe podmioty wykazują się niezwykłą pomysłowością w wymyślaniu nowych sposobów kradzieży Twoich danych osobowych.

Możesz zabezpieczyć się, korzystając z VeePN, który zapewnia kuloodporne bezpieczeństwo, ale także pozwala cieszyć się szybkim łączem internetowym, uzyskiwać dostęp do gier i przesyłać strumieniowo multimedia nawet wtedy, gdy musisz podróżować za granicę. Zapisz się do VeePN już teraz i korzystaj z niego nawet na 10 urządzeniach bez dodatkowych opłat!

Często zadawane pytania

Szyfrowanie symetryczne to metoda kryptograficzna, w której ten sam klucz jest używany zarówno do szyfrowania, jak i deszyfrowania danych. Jest wydajny i szybki, powszechnie stosowany do zabezpieczania dużych ilości danych. Jednak głównym wyzwaniem jest bezpieczne udostępnianie klucza szyfrującego pomiędzy stronami. Przeczytaj ten artykuł, aby uzyskać więcej informacji na temat szyfrowania symetrycznego.

Szyfrowanie asymetryczne to metoda wykorzystująca dwa klucze: klucz publiczny do szyfrowania i klucz prywatny do deszyfrowania. Metoda ta umożliwia bezpieczną komunikację pomiędzy stronami bez konieczności udostępniania klucza prywatnego, gdyż rozpowszechniany jest wyłącznie klucz publiczny. Zapewnia większe bezpieczeństwo niż szyfrowanie symetryczne, ale jest wolniejsze i wymaga większych zasobów. Przeczytaj ten artykuł, aby dowiedzieć się więcej.

Szyfrowanie symetryczne stosuje się, gdy trzeba szybko zaszyfrować duże ilości danych, na przykład przy zabezpieczaniu baz danych, przesyłaniu plików i połączeniach VPN. Jest to idealne rozwiązanie w scenariuszach, w których komunikujące się strony ustaliły już bezpieczny sposób wymiany klucza szyfrowania, na przykład w zamkniętych sieciach lub bezpiecznych sesjach. Sprawdź ten artykuł, aby poznać typowe przypadki użycia szyfrowania symetrycznego.

Szyfrowanie asymetryczne jest zwykle stosowane w sytuacjach, w których kluczowa jest bezpieczna wymiana kluczy, na przykład w podpisach cyfrowych, bezpiecznej komunikacji e-mail (na przykład PGP) i SSL/TLS w celu bezpiecznego przeglądania stron internetowych. Służy również do ustanowienia bezpiecznego kanału wymiany symetrycznych kluczy szyfrowania w protokołach takich jak HTTPS. W tym artykule odkryto więcej szczegółów na temat najpowszechniejszych przypadków użycia szyfrowania asymetrycznego.

Sugerowana lektura:Jak wykonać kopię zapasową certyfikatu i klucza szyfrowania w systemie Windows 10