W czerwcu 2024 r. wyszło na jaw poważne naruszenie bezpieczeństwa danych z udziałem firmy Snowflake, wiodącego dostawcy usług przechowywania danych i analiz w chmurze. Incydent ten dotknął wiele znanych firm i miliony osób prywatnych, budząc obawy dotyczące bezpieczeństwa danych w środowiskach chmurowych. Naruszenie Snowflake podkreśla znaczenie zwiększania i ulepszania rozwiązań w zakresie bezpieczeństwa danych w środowiskach chmurowych, takich jak wdrażanie solidnych środków bezpieczeństwa, regularna aktualizacja danych uwierzytelniających i utrzymywanie czujnego monitorowania systemów opartych na chmurze. W tym artykule szczegółowo omówiono naruszenie Snowflake, jego skutki i wyciągnięte wnioski.

Co to jest naruszenie Płatka Śniegu

Naruszenie danych w Snowflake było serią ukierunkowanych ataków na wiele instancji klientów Snowflake. Firma zajmująca się cyberbezpieczeństwem badająca incydent wraz ze Snowflake zidentyfikowała grupę cyberprzestępców motywowanych finansowo, którychdziałania są śledzone jako UNC5537.

Co to jest UNC5537

UNC5537 pokazuje, w jaki sposób Mandiant śledzi złośliwą aktywność powiązaną z pojedynczą grupą aktorów zagrażających, której celem są klienci bazy danych Snowflake. Cyberprzestępcy specjalizują się w kradzieży wrażliwych danych z organizacji korzystających z opartej na chmurze platformy hurtowni danych Snowflake. Ich podstawowa metoda polegawykorzystywanie naruszonych danych uwierzytelniającychuzyskane ze złośliwego oprogramowania kradnącego informacje.Kampania UNC5537 stwarza poważne zagrożeniedla organizacji korzystających z Snowflake do przechowywania danych i zarządzania nimi. Ich zdolność do wykorzystywania naruszonych poświadczeń i omijania MFA podkreśla kluczowe znaczenie solidnych środków bezpieczeństwa, w tym silnej higieny haseł, implementacji MFA i ciągłego monitorowania podejrzanych działań.

Jak doszło do naruszenia Snowflake?

UNC5537 uzyskał dostęp do instancji klientów Snowflake przy użyciu skradzionych danych uwierzytelniających i kont bez uwierzytelniania wieloskładnikowego (MFA). Te dane uwierzytelniające zostały uzyskane głównie w wyniku różnych kampanii złośliwego oprogramowania kradnącego informacje, które infekowały systemy inne niż Snowflake. Niektóre ze skradzionych danych uwierzytelniających pochodzą z 2020 r., co uwypukla długoterminowe ryzyko związane z naruszeniem danych logowania. Do wielu udanych włamań doprowadziły trzy główne czynniki:

- Brak uwierzytelniania wieloskładnikowego (MFA) na kontach, których dotyczy problem

- Używanie nieaktualnych danych uwierzytelniających, które zostały skradzione wiele lat temu

- Brak sieci umożliwia listom ograniczanie dostępu do zaufanych lokalizacji

Po wejściu do bazy danych Snowflake UNC5537 wykorzystuje niestandardowe narzędzie o nazwie „rapeflake” w celu przeprowadzenia rozpoznania i potencjalnego wykorzystania luk w zabezpieczeniach. Następnie eksfiltrują duże ilości danych za pomocą serii poleceń SQL. Po kradzieży danych cyberprzestępcy dokonują wymuszenia, żądając zapłaty okupu od swoich ofiar. Ponadto często dla zysku sprzedają skradzione dane na forach poświęconych cyberprzestępczości.

Głośne ofiary naruszeń danych w płatkach śniegu

Płatek śniegu stał się dobrze znanym przypadkiem, ponieważ dotknęło to kilka firm, w tymNaruszenie danych Ticketmaster, jedno z najpoważniejszych naruszeń w 2024 r.Zastrzeżenie:Należy zauważyć, że do czasu publikacji tego artykułu powiązane naruszenia nie zostały potwierdzone.

Kierownik sprzedaży biletów

Potwierdzono informację o Live Nation, spółce dominującej Ticketmasternieautoryzowany dostęp do środowiska baz danych w chmurze innych firmzawierające głównie dane Ticketmaster. Naruszenie potencjalnie dotknęło 560 milionów klientów.

Banku Santander

Santander ogłosił nieautoryzowany dostęp do bazy danych hostowanej przez zewnętrznego dostawcę, co dotknęło około 30 milionów klientów.

AT&T

AT&Tujawniła, że nagrania rozmów i SMS-ów prawie wszystkich jej klientów komórkowych w okresie od 1 maja 2022 r. do 31 października 2022 r. oraz 2 stycznia 2023 r. zostały naruszone. Naruszenie to dotknęło około 110 milionów klientów.

Przeczytaj także:Naruszenie danych AT&T: kroki mające na celu ochronę Twoich danych i prywatności

Zaawansowane części samochodowe

Zaawansowane części samochodowepoinformował, że między 14 kwietnia a 24 maja 2024 r. nieautoryzowany dostęp do środowiska Snowflake ujawnił dane osobowe ponad 2,3 miliona osób.

Odpowiedź Płatka Śniegu

Snowflake utrzymuje, że incydenty wynikały z naruszenia bezpieczeństwa danych uwierzytelniających użytkownika, a nie z jakichkolwiek nieodłącznych luk w zabezpieczeniach lub wad samego produktu Snowflake. Firma współpracuje z klientami, których to dotyczy, i zapewniła szczegółowe wytyczne dotyczące wykrywania i zabezpieczania.

Wyciągnięte wnioski i najlepsze praktyki w zakresie cyberbezpieczeństwa

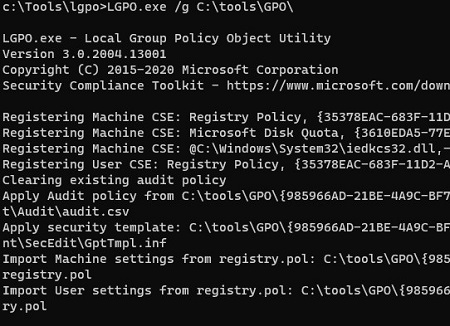

Po każdym naruszeniu danych wyciągane są nowe wnioski. Jednak nadal występują stare błędy ludzkie, co zwiększa szanse, że ugrupowania cyberprzestępcze odniosą sukces. Włamanie do płatka śniegu uczy nas, jak ważne jest zastosowanie kilku podstawowych rozwiązań w zakresie cyberbezpieczeństwa. Aby poprawić bezpieczeństwo swoich danych, użytkownicy i firmy mogą skorzystać z poniższych rozwiązań.

Włącz uwierzytelnianie wieloskładnikowe (MFA)

Jednym z punktów wejścia podczas naruszenia były słabe dane uwierzytelniające bez metody MFA. Wdrożenie usługi MFA dodaje warstwę bezpieczeństwa, utrudniając nieautoryzowany dostęp, ponieważ właściciel konta musi autoryzować każdy nowy dostęp.

Regularna rotacja poświadczeń

Stare dane uwierzytelniające ułatwiały cyberprzestępcom dostęp do kont użytkowników, co doprowadziło do naruszenia bezpieczeństwa danych. Aby temu zapobiec, regularnie aktualizuj i zmieniaj dane uwierzytelniające, szczególnie w przypadku kont z szerokimi uprawnieniami.

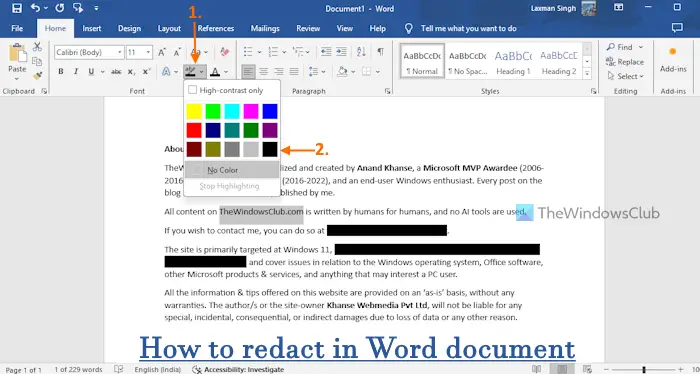

Monitoruj podejrzaną aktywność

Przejrzyj dzienniki wykonanych zapytań, szczególnie tych obejmujących dostęp do danych zewnętrznych lub potencjalnie ujawniających poufne informacje.

Zastosuj politykę zerowego zaufania

Aby zapobiec nieautoryzowanemu dostępowi do sieci, możesz zapewnić każdemu pracownikowi dostęp wyłącznie do informacji niezbędnych do wykonywania codziennych zadań.