Zrozumienie łapaczy IMSI

Podstawowa definicja modułu wychwytującego IMSI jest taka, że jest to fałszywa stacja bazowa używana do przechwytywania sygnałów telefonu komórkowego w celu kradzieży informacji. Często wykorzystuje się je w inwigilacji lub operacjach szpiegowskich w celu śledzenia lokalizacji danej osoby i sprawdzania, z kim rozmawia. Ponieważ są podstępne i trudne do wykrycia, łapacze IMSI stanowią poważne zagrożenie dla prywatności i bezpieczeństwa osobistego.

Moduły wychwytujące IMSI są często wykorzystywane przez organy ścigania (dowiedz się, jak policja może śledzić numer telefonu), ale mogą też zostać wykorzystane przez hakerów, prześladowców lub reżimy autorytarne.

Jak działa IMSI Catcher

Łapacze IMSI działają w oparciu o zaufanie, jakie telefony komórkowe pokładają w pobliskich wieżach komórkowych. Urządzenia te imitują prawdziwe wieże i emitują silniejszy sygnał, oszukując pobliskie telefony, aby automatycznie się z nimi łączyły.

Po podłączeniu łapacze IMSI mogą zbierać wrażliwe dane, w tym:

- IMSI (międzynarodowy identyfikator abonenta sieci komórkowej):Unikalny numer powiązany z Twoją kartą SIM.

- IMEI (międzynarodowy identyfikator sprzętu mobilnego):Identyfikator sprzętowy Twojego telefonu.

- Metadane:Informacje takie jak dzienniki połączeń, znaczniki czasu wiadomości i numery telefonów.

Istnieją dwa główne sposoby działania łapaczy IMSI:

- Słuchanie bierne:Urządzenie po cichu zbiera informacje, takie jak numery IMSI i Twoja lokalizacja.

- Aktywna manipulacja:Bardziej zaawansowane wersje mogą przechwytywać połączenia i SMS-y, wstrzykiwać fałszywe wiadomości, blokować połączenia lub obniżać połączenie do 2G, przez co szyfrowanie jest słabe lub nie ma go wcale.

Jeśli nie jesteś osobą wpływową i nie obawiasz się, że staniesz się celem ataku lub nie bierzesz udziału w protestach, w których organy ścigania używają łapaczy IMSI, prawdopodobnie nie jesteś narażony na ryzyko związane z tymi urządzeniami. Nie oznacza to jednak, że Twoja prywatność jest bezpieczna — częstsze zagrożenia, takie jak ukryte kamery i bezprzewodowe narzędzia szpiegowskie, nadal stanowią poważny problem.

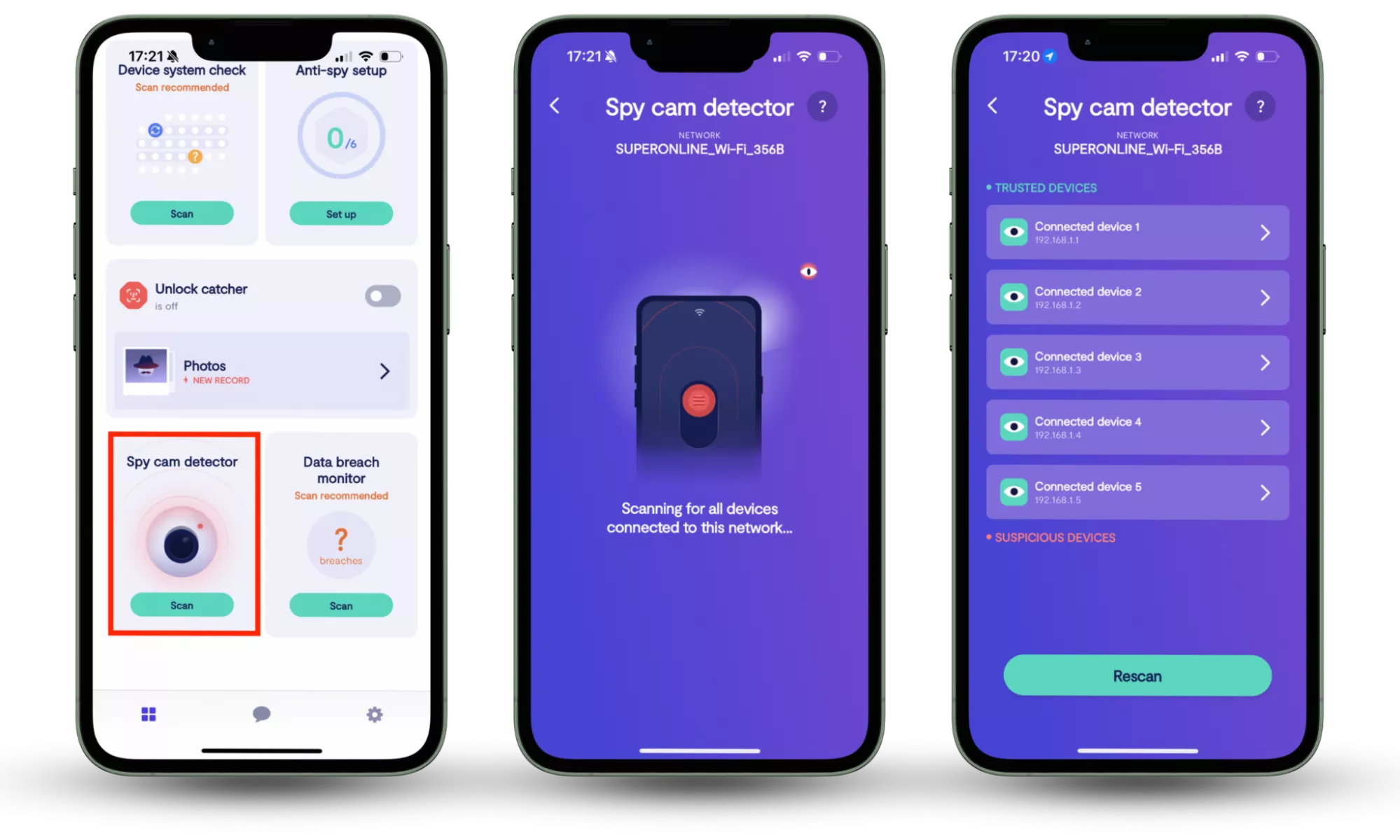

To właśnie tamClario Antyszpiegpojawia się. Jest to aplikacja chroniąca przed oprogramowaniem szpiegującym, zaprojektowana w celu ochrony Twojej prywatności i zawiera:Detektor kamery szpiegowskiejktóry może powiadomić Cię, jeśli w pobliżu znajduje się ukryta kamera lub gadżet bezprzewodowy, który monitoruje Cię bez pozwolenia.

Oto jak korzystać z funkcji wykrywania kamer szpiegowskich w Clario Anti Spy:

- Pobierz Clario Anti Spyi zasubskrybuj, aby utworzyć konto.

- UzyskiwaćSkandowaćpod Detektor kamery szpiegowskiej.

- Poczekaj na zakończenie skanowania.

- Jeśli coś pojawi się podPodejrzane urządzeniasekcji, dotknij jej i postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zidentyfikować urządzenie.

- Jeśli potrzebujesz pomocy, dotknijWiadomościikonę na ekranie głównym, aby porozmawiać z ekspertem ds. bezpieczeństwa 24 godziny na dobę, 7 dni w tygodniu.

Kroki 1-4: Stuknij opcję Skanuj w obszarze Wykrywacz kamer szpiegowskich, aby znaleźć ukryte urządzenia monitorujące.

Kroki 1-4: Stuknij opcję Skanuj w obszarze Wykrywacz kamer szpiegowskich, aby znaleźć ukryte urządzenia monitorujące.Inne wbudowane narzędzia do ochrony prywatnościClario AntyszpiegzawieraćKonfiguracja antyszpiegowska, który przeprowadzi Cię przez podstawy wzmacniania ustawień prywatności orazKontrola systemu urządzenia, który wykrywa, czy Twój telefon został po jailbreaku lub czy ma ukryte uprawnienia roota. Jest teżMonitor naruszeń danychktóry ostrzega Cię, jeśli Twoje dane osobowe zostaną ujawnione w wyniku naruszenia, orazOdblokuj łapacznagrywa każdego, kto próbuje odblokować Twój telefon.

Omówienie ataku IMSI Catcher

Co oznacza atak łapacza IMSI? Gdy telefon połączy się z fałszywą stacją bazową, organy ścigania (czy FBI śledzi Twój telefon?) lub osoby stojące za atakiem mogą przechwycić dane, śledzić Twoją lokalizację lub zakłócać dostęp do sieci. Typowe taktyki obejmują wymuszanie połączenia 2G, kradzież identyfikatorów urządzeń oraz rejestrowanie połączeń i SMS-ów. Najstraszniejsze jest to, jak trudno jest wykryć programy łapiące IMSI — większość ofiar nigdy nie zdaje sobie sprawy, że coś jest nie tak.

1. Przechwytywanie komunikacji

Gdy telefon łączy się z modułem łapającym IMSI, osoby atakujące mogą monitorować komunikację lub manipulować nią. Zwykle wiąże się to ze zmuszaniem urządzenia do ponownego korzystania z sieci 2G, co wiąże się z poważnymi wadami w zakresie bezpieczeństwa.Oto dlaczego stanowi to problem:

- Sieci 2G korzystają z przestarzałego szyfrowania – w ogóle go niejąc – co ułatwia hakerom podsłuchiwanie.

- Mogą przechwytywać wiadomości SMS, rejestrować metadane połączeń (np. z kim i kiedy się kontaktowałeś), a w niektórych przypadkach podsłuchiwać rozmowy głosowe.

- Niektóre zaawansowane moduły wychwytujące IMSI mogą nawet wstrzykiwać lub zmieniać wiadomości, zamieniając je w próby phishingu lub narzędzia do rozpowszechniania dezinformacji.

2. Ataki polegające na śledzeniu lokalizacji

Łapacze IMSI mogą być również używane do śledzenia lokalizacji telefonu w czasie rzeczywistym.Oto jak to działa:

Przeczytaj więcej:Jak naprawić błąd „System nie ma opcji rozruchu USB” w systemie Windows 11

- Gdy telefon się połączy, moduł IMSI może zmierzyć siłę sygnału i użyć triangulacji (z jedną lub większą liczbą anten) do oszacowania Twojej lokalizacji.

- Niektórzy napastnicy używają cichych SMS-ów — niewidocznych wiadomości tekstowych, które wywołują odpowiedź z Twojego telefonu bez Twojej wiedzy. Pomoże to potwierdzić lokalizację Twojego telefonu.

- Zarówno organy ścigania, jak i nieuczciwi aktorzy mogą przesuwać moduł IMSI, aby śledzić Twoje ruchy, nawet jeśli nie wykonujesz połączeń ani nie korzystasz z komórkowej transmisji danych.

3. Sposoby połączenia LTE CSS

Nowoczesne łapacze IMSI nie ograniczają się do oldschoolowych sieci 2G — mogą również wykorzystywać słabości sieci LTE i 4G.Oto jak:

- CSFB (awaria z komutacją obwodów):Podczas wykonywania połączenia głosowego przez LTE telefon może na chwilę przełączyć się w tryb 2G lub 3G, aby zakończyć połączenie. Atakujący wykorzystują ten moment do obniżenia poziomu szyfrowania i przechwycenia danych.

- Cichy SMS:Są to niewidoczne wiadomości, które zmuszają telefon do sprawdzenia lokalizacji.

- Platforma kontrolna LTE wykorzystuje:Niektóre zaawansowane moduły catcher IMSI nadużywają komunikatów kontrolnych LTE, aby oszukać telefony, aby odpowiedziały na fałszywe polecenia przywoływania lub przekazywania. Podczas gdy LTE wykorzystuje szyfrowanie, napastnicy wykorzystują przełączanie protokołów i wymianę niezaszyfrowanych metadanych, aby uzyskać dostęp.

4. Odmowa usługi i obniżenie wersji

Łapacze IMSI mogą zrobić więcej niż tylko szpiegować Twój telefon. Mogą również zakłócać połączenie i zmniejszać jego bezpieczeństwo.Może to obejmować na przykład:

- Odmowa usługi (DoS):Atakujący mogą zablokować Twój telefon przed połączeniem się z prawdziwymi wieżami, całkowicie odcinając Cię od połączeń, SMS-ów i mobilnej transmisji danych.

- Wymuszone obniżenie wersji:Nawet jeśli korzystasz z sieci 4G lub 5G, moduł wychwytujący IMSI może zmusić Twój telefon do przełączenia na sieć 2G lub 3G, które korzystają ze słabszego szyfrowania lub nie korzystają z niego wcale. Dzięki temu znacznie łatwiej jest przechwytywać komunikację głosową i tekstową.

- Manipulacja połączeniem:Niektóre programy łapiące IMSI mogą wielokrotnie wyrzucać urządzenia z sieci, aby rozładować baterię lub zmusić telefon do połączenia się z określoną wieżą w celu łatwiejszego śledzenia.

Tego typu ataki mogą nawet blokować połączenia alarmowe lub uniemożliwiać dotarcie ważnych wiadomości, co czyni je niebezpiecznymi w sytuacjach wysokiego ryzyka.

Czy możesz wykryć łapacz iMSI

Łapacze IMSI są niezwykle trudne do wykrycia. Naśladują prawdziwe wieże komórkowe i nie wyzwalają żadnych alertów systemowych, co oznacza, że Twój telefon nie ma możliwości poinformowania, że jest podłączony do fałszywej wieży. Urządzenia te zaprojektowano tak, aby bezproblemowo komponowały się z legalną infrastrukturą, przez co wykrywanie jest prawie niemożliwe bez zaawansowanych narzędzi.

To powiedziawszy, istnieje kilka znaków ostrzegawczych, na które możesz zwrócić uwagę:

- Nagły spadek sygnału lub nieoczekiwane przejście na 2G

- SMS-y i połączenia nie dochodzą

- Problemy z wykonywaniem szyfrowanych połączeń lub bezpiecznym korzystaniem z komórkowej transmisji danych

- Szybkie rozładowywanie baterii spowodowane wielokrotnymi rozłączeniami i ponownym połączeniami z siecią komórkową

- Dziwne opóźnienia lub echa podczas połączeń

Istnieją aplikacje na Androida, takie jakSnoopSnitchIŁapacz szpiegów komórkowychktóre potrafią wykryć fałszywe stacje bazowe, ale ich dokładność jest ograniczona i nie są w pełni niezawodne. Bardziej skuteczne metody wykrywania — takie jak narzędzia sprzętowe lub skanery anomalii sieciowych — są zwykle dostępne tylko dla badaczy lub organów ścigania.

Sklonowane karty SIM to kolejny poważny problem związany z prywatnością. Upewnij się, że wiesz również, czy ktoś korzysta z Twojej karty SIM.

Wniosek

Łapacze IMSI to jedno z najcichszych i najniebezpieczniejszych zagrożeń dla prywatności urządzeń mobilnych. Imitując legalne maszty komórkowe, mogą przechwytywać połączenia, śledzić Twoją lokalizację i zbierać wrażliwe dane – a wszystko to bez Twojej wiedzy. To powiedziawszy, jeśli nie masz mocnego powodu, aby sądzić, że jesteś szpiegowany, nie jest to coś, czym musisz się stresować codziennie. Do codziennej ochrony, instalowaniaClario Antyszpiegmoże zapewnić Ci spokój ducha przed bardziej powszechnymi zagrożeniami, takimi jak narzędzia monitorujące, zagrożenia internetowe i ukryte kamery.