Visto pela primeira vez em abril de 2022, o ransomware Black Basta é um Ransomware as a Service (RaaS) cujo grupo de hackers usa táticas de dupla extorsão. Os atacantes têm como alvo as suas vítimas em vez de usarem as tácticas de “aplicar e rezar”. Apesar das suas técnicas de ataque, o grupo Black Basta foi responsável por 101 ataques durante o segundo semestre de 2022. O grupo Black Basta é um grupo de hackers de língua russa, contandomais de 500 vítimas até maio de 2024, sendo as empresas sediadas nos EUA o seu principal alvo. Com a tática de dupla extorsão, os cibercriminosos não apenas criptografam os dados, mas também os roubam e ameaçam vazá-los em um site dark web. Em maio de 2024 o grupo passou a focar eacelerou seus ataques a organizações de saúde.

Que tipo de malware é o Black Basta?

Black Basta é um Ransomware como serviço (RaaS) que rouba dados, exclui backup de cópias de sombra e criptografa os arquivos. Em seguida, eles deixam uma nota de resgate exigindo pagamento em troca do descriptografador e para não vazar os dados. O ransomware Black Bast usa ferramentas comuns como Qakbot, SystemBC, Mimikatz, CobaltStrike e Rclone. Ele é escrito em C++ e pode afetar sistemas Windows e Linux.

Nome confirmado

- Vírus Basta Preto

Tipo de ameaça

- Ransomware

- vírus criptográfico

- Armário de arquivos

Extensão de arquivos criptografados

- .é simplesmente

Mensagem exigindo resgate

- Leiame.txt

Existe um descriptografador gratuito disponível?

- Não, não há chave de descriptografia pública para o ransomware Black Basta

Nomes de detecção

- AvastWin32:Malware-gen

- EmsisoftGenérico.Ransom.Basta.A.88A395AA (B)

- KasperskyHEUR:Trojan-Ransom.Win32.Generic

- MalwarebytesRansom.FileCryptor

- MicrosoftResgate:Win32/Basta.C

- SophosMal/Genérico-S

Sintomas

- Não é possível abrir arquivos armazenados no seu computador

- Novas extensões de arquivo

- Uma mensagem de pedido de resgate na sua área de trabalho

- Muda o papel de parede da área de trabalho para um alerta de criptografia

Família e tipo de ransomware

- Black Basta é uma família de ransomware

- Tipo RaaS

Métodos de distribuição

- Anexos de e-mail infectados (e-mails de phishing)

- Sites torrent (links ou arquivos infectados)

- Anúncios maliciosos (malvertising)

Consequências

- Arquivos bloqueados

- Senhas roubadas

- Violação de dados

- Malware adicional instalado

Prevenção

- Antivírus e antimalware

- Software atualizado

- Sistema operacional (SO) atualizado

- Firewalls

- Não abra um anexo de e-mail de uma fonte desconhecida

- Não baixe arquivos de sites suspeitos

- Não clique em anúncios a menos que tenha certeza de que é seguro

- Acesse apenas sites de fontes confiáveis

Como o Black Basta infectou seu computador

A principal infecção do Black Basta ocorre por meio de e-mails de phishing. Os invasores se apresentam como campanhas de e-mail legítimas e convencem os usuários a clicar em seus links ou baixar os anexos.

Campanhas de e-mail de spamsão e-mails nos quais hackers usam engenharia social para enganar as vítimas e fazê-las clicar em links ou anexos maliciosos. Depois disso, o kit de exploração é baixado na máquina e os agentes da ameaça podem acionar o ransomware a qualquer momento. Esses e-mails podem ser direcionados quando hackers pretendem acessar uma empresa específica ou podem ser phishing não direcionado quando enviam uma campanha de spam de malware em massa.

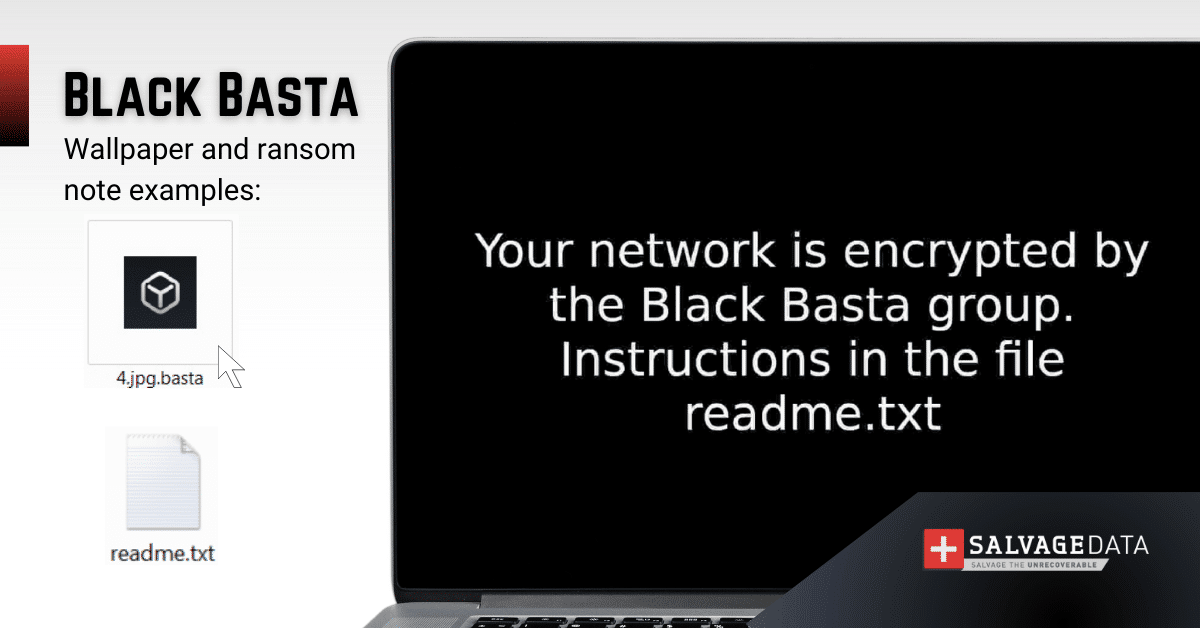

Criptografia Black Basta e nota de resgate

Depois de roubar e criptografar seus dados, Black Basta adiciona uma nota de resgate como um arquivo de texto e altera seu papel de parede para um alerta sobre a criptografia.

A nota de resgate é simples e fornece os detalhes das comunicações.Seus dados foram roubados e criptografadosOs dados serão publicados no site TOR se você não pagar o resgateVocê pode entrar em contato conosco e descriptografar um arquivo gratuitamente neste site TOR (você deve baixar e instalar o navegador TOR primeiro hxxps://torproject.org)hxxps://aazsbsgya565vlu2c6bzy6yfiebkcbtvvcytvolt33s77xypi7nypxyd.onion/

Como funciona o Black Basta

Black Bast possui 8 fases durante o processo de criptografia.

Mais leitura:5 maneiras de consertar a tela do iPhone que fica preta aleatoriamente

1. Acesso inicial

A primeira fase é quando os invasores conseguem entrar na sua rede. É provável que seja através de um e-mail de phishing.

2. Execução

Depois disso, Black Basta usa scripts do PowerShell para descobrir informações sobre a rede e baixar scripts adicionais.

3. Evasão de defesa

Nesta fase, o ransomware desativa o antimalware e outros softwares e ferramentas de segurança.

4. Escalação de privilégios

Black Basta explora vulnerabilidades para ter acesso privilegiado e realizar tarefas e operações. Além disso, ele fornece o farol Cobalt Strike ou outras cargas úteis.

5. Acesso a credenciais

Black Basta usa Mimikatz para despejar credenciais.

6. Movimento lateral

A próxima fase é acessar outros dispositivos conectados à rede através do Remote Desktop Protocol (RDP).

7. Exfiltração

Durante esta etapa, os invasores extraem os dados para a tática de dupla extorsão. Ele usa Rclone para exfiltrar dados de sistemas comprometidos.

8. Impacto

A fase final é criptografar os dados e alterar o papel de parede da área de trabalho.

Prevenir o ataque do ransomware Black Basta

Já mencionamos várias maneiras de evitar ataques de ransomware Black Basta. Aqui está uma lista completa do que fazer para manter seus dados e negócios seguros.

1. Use uma solução de segurança cibernética

Você pode contar com uma equipe de TI para garantir a segurança do seu negócio ou contratar um serviço de segurança cibernética. De qualquer forma, você deve procurar vulnerabilidades na rede, como backdoors, kits de exploração e software.

2. Use senhas fortes e aplique autenticação multifator

Sempre use senhas fortes e exclusivas para cada conta e compartilhe-as apenas com as pessoas necessárias. Por exemplo, se os funcionários não precisarem de uma conta de site ou software para trabalhar, eles não precisarão de acesso. Isso pode garantir que apenas pessoas autorizadas acessem cada conta da empresa. Você pode usar autenticação de dois fatores ou desbloqueio biométrico para garantir que apenas pessoas autorizadas possam acessar pastas, dispositivos ou contas.

3. Apague contas de usuário desatualizadas e não utilizadas

Contas não utilizadas são vulnerabilidades que os hackers podem explorar. Desative e feche contas não utilizadas, bem como aquelas usadas por ex-funcionários.

4. Mantenha o software atualizado

Conforme mencionado, software desatualizado é um ponto fraco. Isso porque novas atualizações podem criar proteção contra novos tipos de malware, como o Black Basta.

5. Agende backups regulares

Mantenha pelo menos três cópias dos seus dados, com pelo menos uma armazenada offline e fora do local. Isso pode garantir que seus dados estejam sempre seguros, mesmo se você for atingido por um desastre natural ou causado pelo homem (como ransomware). Backups regulares podem evitar tempos de inatividade e garantir que você nunca perca dados confidenciais.

6. Tenha um plano de recuperação em mãos

Os planos de recuperação de dados são documentos que servem como guias sobre o que fazer em caso de desastre. Eles podem ajudá-lo a restaurar seus negócios com mais rapidez e segurança. Veja como criar um plano de recuperação de dados com nosso guia detalhado.

Como lidar com o ataque de ransomware Black Basta

O primeiro passo para se recuperar do ataque Black Basta é isolar o computador infectado, desconectando-se da Internet e removendo qualquer dispositivo conectado. Então, você deve entrar em contato com as autoridades locais. Para residentes e empresas dos EUA, é oescritório local do FBIe oCentro de denúncias de crimes na Internet (IC3).Para denunciar um ataque de ransomware, você deve coletar todas as informações possíveis sobre ele, incluindo:

- Capturas de tela da nota de resgate

- Comunicações com atores Black Basta (se os tiver)

- Amostra de um arquivo criptografado

Você não deve excluir o ransomware e manter todas as evidências do ataque. Isso é importante para a análise forense digital, para que os especialistas possam rastrear o grupo de hackers e identificá-los. Ele usa os dados do seu sistema infectado para que as autoridades possam investigar o ataque e encontrar o responsável. Uma investigação de ataque cibernético não é diferente de qualquer outra investigação criminal: necessita de provas para encontrar os atacantes.

Após isolar o dispositivo e entrar em contato com as autoridades, você deve seguir os próximos passos para recuperar seus dados:

1. Entre em contato com seu retentor de resposta a incidentes

Uma resposta a incidentes cibernéticos é o processo de resposta e gerenciamento de um incidente de segurança cibernética. Um Retentor de Resposta a Incidentes é um contrato de serviço com um provedor de segurança cibernética que permite às organizações obter ajuda externa com incidentes de segurança cibernética. Ele fornece às organizações uma forma estruturada de conhecimento e suporte por meio de um parceiro de segurança, permitindo-lhes responder de forma rápida e eficaz no caso de um incidente cibernético. Um retentor de resposta a incidentes oferece tranquilidade às organizações, oferecendo suporte especializado antes e depois de um incidente de segurança cibernética. A natureza e a estrutura específicas de um retentor de resposta a incidentes variarão de acordo com o fornecedor e os requisitos da organização. Um bom retentor de resposta a incidentes deve ser robusto, mas flexível, fornecendo serviços comprovados para melhorar a postura de segurança de uma organização a longo prazo.

2. Identifique a infecção por ransomware

Você pode verificar qual ransomware infectou sua máquina pela extensão do arquivo (alguns ransomware usam a extensão do arquivo como nome) ou estará na nota de resgate. Com essas informações, você pode procurar uma chave de descriptografia pública. Porém, Black Basta ainda não o tem.

3. Remova o ransomware e elimine kits de exploração

Antes de recuperar seus dados, você deve garantir que seu dispositivo esteja livre de ransomware e que os invasores não possam realizar um novo ataque através de kits de exploração ou outras vulnerabilidades. Um serviço de remoção de ransomware pode excluí-lo, criar um documento forense para investigação, eliminar vulnerabilidades e recuperar seus dados.

4. Use um backup para restaurar os dados

Os backups são a maneira mais eficiente de recuperar dados. Certifique-se de manter backups diários ou semanais, dependendo do uso de dados.

5. Contate um serviço de recuperação de ransomware

Se você não tiver um backup ou precisar de ajuda para remover o ransomware e eliminar vulnerabilidades, entre em contato com um serviço de recuperação de dados.NÃO PAGUE O RESGATE.Não há garantia de que os invasores do Black Basta devolverão os dados após você pagá-los. A ação correta é entrar em contato com as autoridades locais e remover o ransomware. Você pode entrar em contato com um serviço de recuperação de ransomware para remoção e recuperação de dados. Os especialistas em SalvageData podem restaurar seus arquivos com segurança e garantir que o ransomware Black Basta não ataque sua rede novamente. Contate nossos especialistas 24 horas por dia, 7 dias por semana, para serviço de recuperação de emergência ou encontre um centro de recuperação perto de você.