Extensões de segurança do sistema de nomes de domínioou DNSSEC é uma coleção de extensões para proteger o protocolo DNS. É um dos métodos para proteger o servidor DNS, junto comBloqueio de cache DNSeConjunto de soquetes DNS. Ele usa assinaturas criptográficas para validar as respostas DNS a fim de proteger o seu sistema. Neste post vamos ver como você podeconfigurar DNSSEC no Windows Server

DNSSECaumenta a segurança do DNS usando assinaturas criptográficas para validar as respostas do DNS, garantindo sua autenticidade e integridade. Ele protege contra ameaças comuns, como falsificação de DNS e adulteração de cache, tornando a infraestrutura de DNS mais confiável. Ao assinar zonas DNS, o DNSSEC adiciona uma camada de validação sem alterar o mecanismo básico de resposta a consultas. Isto garante que os dados DNS permaneçam seguros durante a transmissão, proporcionando um ambiente confiável para usuários e organizações. Como nosso objetivo principal é proteger o seu servidor DNS, configuraremos não apenas o DNSSEC, mas também o pool de soquetes DNS e o bloqueio de cache DNS.

Para configurar DNSSEC, DNS Socket Pool e DNS Cache Locking, você pode seguir as etapas mencionadas abaixo.

- Configurar DNSSEC

- Configurar Política de Grupo

- Conjunto de soquetes DNS

- Bloqueio de cache DNS

Vamos falar sobre eles em detalhes.

1] Configurar DNSSEC

Vamos primeiro configurar o DNSSEC em nosso controlador de domínio. Para fazer isso, você precisa seguir as etapas mencionadas abaixo.

- Abra oGerenciador de servidores.

- Então, vá paraFerramentas > DNS.

- Expanda o servidor e entãoZona de pesquisa direta,clique com o botão direito no controlador de domínio e selecioneDNSSEC > Assine a zona.

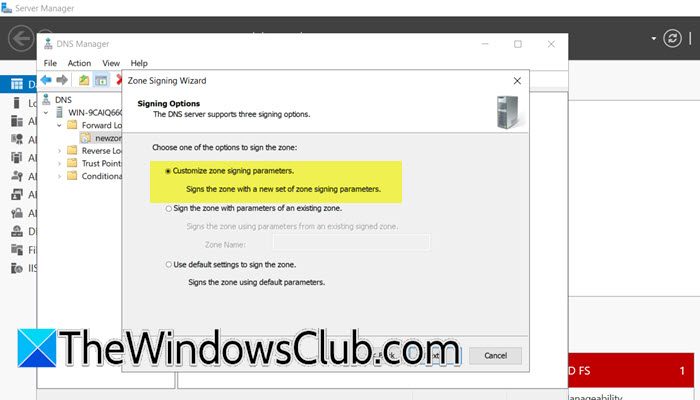

- Uma vez queAssistente de assinatura de zonaaparecer, clique em Avançar.

- SelecionePersonalizar parâmetros de assinatura de zonae clique em Próximo.

- Se você estiver noChave Mestrejanela, marqueO servidor DNS CLOUD-SERVER é selecionado como Key Master,e clique em Próximo.

- Quando você está noInterface de chave de assinatura de chave (KSK),clique em Adicionar.

- Percorra as opções e você precisará preencher todos os campos corretamente. Você precisa preencher isso de acordo com os requisitos da sua organização e depois adicionar a chave.

- Depois de adicionado, clique em Avançar.

- Depois de chegar aoChave de assinatura de zona (ZSK)opção, clique em Adicionar, preencha o formulário e salve. Clique em Próximo.

- NoPróximo Seguro (NSEC)tela, preencha os detalhes. NSEC (Next Secure) é um registro DNSSEC usado para provar a inexistência de um nome de domínio, fornecendo os nomes que vêm antes e depois dele na zona DNS, garantindo que a resposta seja autenticada e à prova de falsificação.

- Quando você estiver na tela TA, marqueHabilite a distribuição de âncoras de confiança para esta verificação de zonaeHabilite a atualização automática de âncoras de confiança na substituição de chavecaixas de seleção. Clique em Próximo.

- NoParâmetros de assinatura e pesquisatela, insira os detalhes do DS e clique em Avançar.

- Por fim, analise o resumo e clique em Avançar.

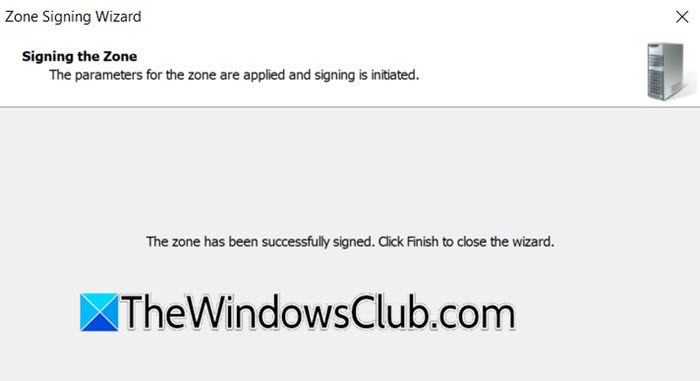

- Depois de receber a mensagem de sucesso, clique em Concluir.

Depois de configurar a zona, você precisa ir paraPonto de confiança > ae > nome de domíniono Gerenciador DNS para confirmar.

2] Configurar Política de Grupo

Depois de configurar a zona, precisamos fazer algumas alterações em nossa política de domínio usando o utilitário Gerenciamento de Política de Grupo. Para fazer isso, siga as etapas mencionadas abaixo.

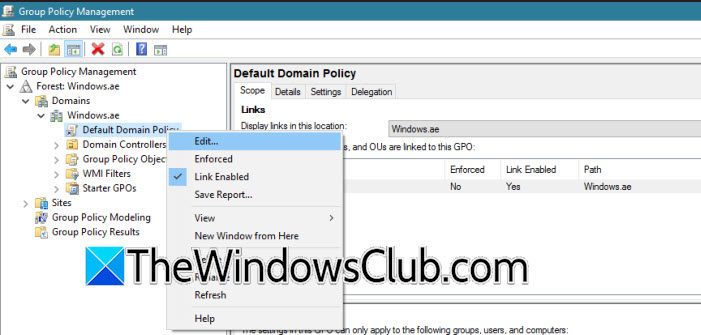

- Abra oGerenciamento de Política de Grupoprograma.

- Agora você precisa ir paraFloresta: Windows.ae > Domínios > Windows.ae > clique com o botão direito em Política de domínio padrão,e selecione Editar.

- Navegue atéConfiguração do computador > Políticas > Configurações do Windows > clique em Política de resolução de nomesno Editor de gerenciamento de política de grupo.

- No painel direito, emCriar regras, digitarWindows.aena caixa Sufixo para aplicar a regra ao sufixo do namespace.

- Verifique ambosHabilite DNSSEC nesta regraeExigir que clientes DNS validem dados de nome e endereçocaixas e clique emCriarpara finalizar a regra.

É assim que você pode configurar o DNSSEC. No entanto, nosso trabalho não está concluído. Para proteger nosso servidor, devemos configurar o DNS Socket Pool e o DNS Cache Locking

3] Conjunto de soquetes DNS

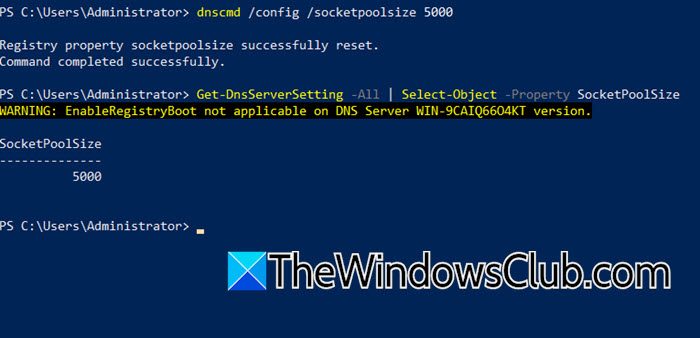

O DNS Socket Pool aprimora a segurança do DNS, tornando as portas de origem aleatórias para consultas de saída, dificultando a previsão e exploração de transações pelos invasores. Você precisa abrirPowerShellcomo administrador e execute o seguinte comando.

Get-DNSServer

OU

Get-DnsServerSetting -All | Select-Object -Property SocketPoolSizeVocê precisa verificarSocketPoolSizepara saber o tamanho atual do pool.

Nosso objetivo é aumentar o tamanho do soquete; quanto maior o valor, melhor será a proteção. Para fazer isso, você precisa executar o seguinte comando.

dnscmd /config /socketpoolsize 5000

Nota: O valor só pode estar entre 0 – 10.000.

Reinicie o seu servidor DNS e você estará pronto.

4] Bloqueio de cache DNS

O bloqueio de DNS evita que os registros DNS armazenados em cache sejam substituídos durante seu TTL, garantindo a integridade dos dados e a proteção contra envenenamento de cache. Precisamos executar o seguinte comando para verificar o valor.

Get-DnsServerCache | Select-Object -Property LockingPercentDeveria ser 100; caso contrário, execute o comando mencionado abaixo para defini-lo como 100.

Set-DnsServerCache –LockingPercent 100

Se você tomar essas medidas, seu servidor DNS estará seguro.

Ler:

O Windows Server oferece suporte a DNSSEC?

Sim, o Windows Server oferece suporte a DNSSEC e permite configurá-lo para zonas DNS seguras. Ele usa assinaturas digitais para validar respostas DNS e evitar ataques como spoofing. Você pode habilitar o DNSSEC por meio do Gerenciador DNS ou dos comandos do PowerShell.

Ler:

Como configuro o DNS para Windows Server?

Para configurar o DNS no Windows Server, precisamos primeiro instalar a função de servidor DNS. Feito isso, precisamos atribuir um endereço IP estático e configurar a entrada DNS. Recomendamos que você consulte nosso guia sobre como

Leia também:

![Xboxpcappft.exe Erro de imagem ruim 0xc0e90002 [CIRL]](https://elsefix.com/tech/tejana/wp-content/uploads/2025/02/xboxpcappft-error.jpeg)

![O Windows detectou um possível problema com seu dispositivo gráfico [Fix]](https://elsefix.com/tech/tejana/wp-content/uploads/2024/09/Windows-detected-potential-issue-graphics-device.png)