Clop este o familie de ransomware care criptează fișierele și le adaugă extensia .clop, de ex. photo1.jpg este redenumit photo1.jpg.clop. A fost descoperit în 2019 și de atunci vizează afaceri și organizații din întreaga lume. Clop este succesorul ransomware-ului CryptoMix, despre care se crede că este un grup de hackeri din Rusia. Recent, variantele folosesc și numeleCl0p, cu numărul 0 în loc de litera „o”. Deși sunt diferite moduri de a scrie, acestea sunt același ransomware.Ransomware-ul Clopde asemenea, lasă o scrisoare de răscumpărare în fiecare folder de pe computer. Scrisoarea solicită plata în Bitcoins, Ethereum, Monero sau altă criptomonedă.

Ce fel de malware este Clop?

Clop este un ransomware, un tip de malware care criptează și blochează fișierele victimelor și apoi solicită o răscumpărare în schimbul cheii de decriptare. Acesta este un tip de malware ransomware ca serviciu (RaaS). Aceasta înseamnă că grupurile de atacatori cibernetici, cunoscute sub numele de afiliați, folosesc software-ul de criptare Clop și apoi plătesc pentru dezvoltatorii de ransomware. Deoarece Clop utilizează criptografie simetrică sau asimetrică, recuperarea fișierelor fără o copie de rezervă este extrem de dificilă. Dar nu imposibil. Experții în recuperare de ransomware SalvageData pot lucra cu datele dvs. și le pot restaura în siguranță.

Tot ce știm despre ransomware-ul Clop

Nume confirmat

- Virusul clop

Tipul de amenințare

- Ransomware

- Criptovirus

- Dulapul de fișiere

Extensie de fișiere criptate

- .clop

- .CIop (cu i mare)

- .CIIp

- .Cllp

- .C_L_O_P

Mesaj care solicită răscumpărare

- ClopReadMe.txt

- README_README.txt

- Cl0pReadMe.txt

- READ_ME_!!!.TXT

Există un decriptor gratuit disponibil?

Funcționează decriptorul?Varianta clop ransomware pentru Linux este un algoritm defectuos, care face posibil ca victimele să decripteze fișierele fără a plăti răscumpărarea. Victimele Windows pot contacta serviciile de recuperare a ransomware pentru decriptare. Și dacă fișierele sunt corupte, aceste servicii pot ajuta și la remedierea lor.Nume de detectare

- AvastWin32:RansomX-gen [Ransom]

- AVGWin32:RansomX-gen [Ransom]

- EmsisoftTrojan.GenericKD.64578249 (B)

- KasperskyHEUR:Trojan-Ransom.Win32.KlopRansom.g

- MalwarebytesRansom.FileCryptor

- MicrosoftRăscumpărare: Win32/HydraCrypt!MTB

Simptome

- Nu se pot deschide fișierele stocate pe computer

- Scrisoare de cerere de răscumpărare pe desktop și în fiecare folder

- Fișierele au o nouă extensie (de exemplu, filename1.clop)

- O notă cu instrucțiuni apare atunci când victima încearcă să deschidă un fișier criptat

Familie, tip și variantă de ransomware

- Clop este o variantă a ransomware-ului CryptoMix.

- Este o familie de ransomware.

- Poate avea variante precum Clop și Cl0p (cu numărul 0)

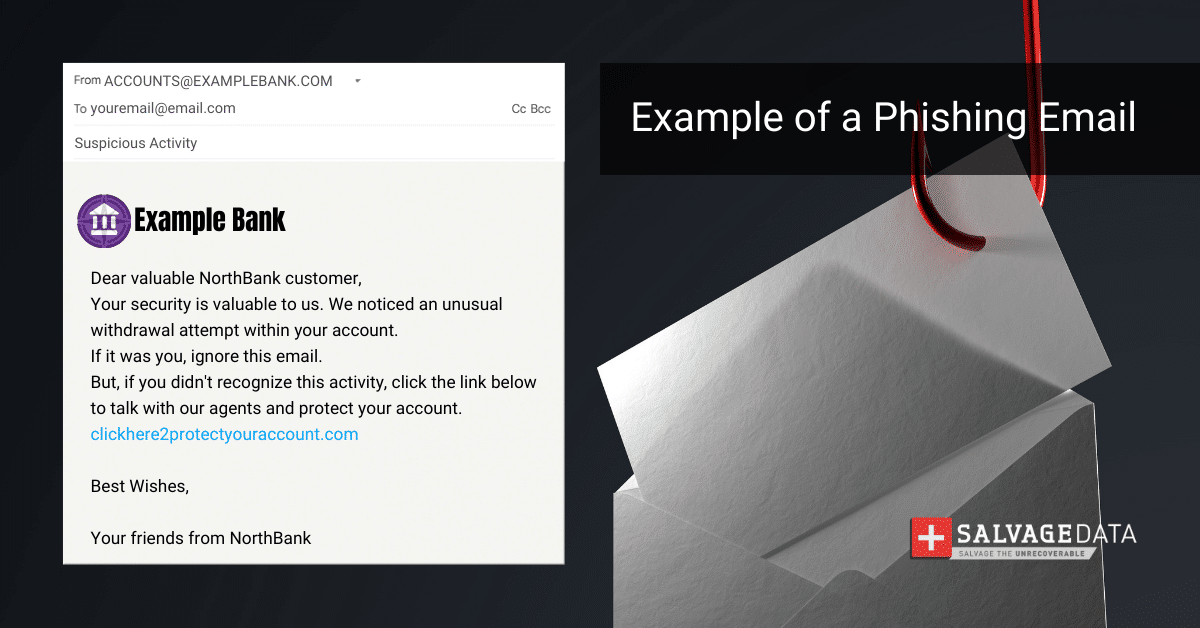

Metode de distribuire

- Atașamente de e-mail infectate (e-mailuri de phishing)

- Site-uri web cu torrent (link-uri sau fișiere infectate)

- Anunțuri rău intenționate (reclame malware)

Consecințele

- Fișierele sunt criptate și blocate până la plata răscumpărării

- Furtul parolei

- Pot fi instalate programe malware suplimentare

- Scurgere de date

Prevenirea

- Antivirus și anti-malware

- Software actualizat

- Sistem de operare (OS) actualizat

- Firewall-uri

- Nu deschideți un atașament de e-mail dintr-o sursă necunoscută

- Nu descărcați fișiere de pe site-uri web suspecte

- Nu faceți clic pe reclame decât dacă sunteți sigur că este sigur

- Accesați site-uri numai din surse de încredere

Cum v-a infectat Clop computerul

Ransomware-ul Clop își găsește drumul în computerul sau rețeaua dvs. prin mai multe metode:

- Campanii de spam prin e-mail. Acesta este un atac de tip phishing prin e-mail în care hackerii folosesc inginerie socială pentru a înșela victimele să facă clic pe linkuri sau atașamente rău intenționate. După aceea, kitul de exploatare este descărcat în mașină și ransomware-ul poate fi declanșat în orice moment de către actorii amenințărilor. Aceste e-mailuri pot fi vizate atunci când hackerii intenționează să acceseze o anumită afacere sau pot fi phishing nedirecționat atunci când trimit o campanie de spam în masă cu malware.

- Surse neoficiale de descărcare de software și fisuri.Software-ul pirat și crack-ul sunt de obicei programe rău intenționate. De asemenea, acest software nu va avea actualizările necesare pentru a îmbunătăți programul și a preveni vulnerabilitățile pe care hackerii le pot exploata.

- troieni.Un troian este un software care promite să îndeplinească o sarcină, dar execută una diferită, mai ales rău intenționată. Ele iau forma unor programe false, atașamente și alte tipuri de fișiere, înșelând victimele.

- Serviciu la distanță vulnerabil.Un alt mod în care atacurile ransomware Clop au loc este prin intermediul serviciilor externe nesecurizate de la distanță. Atacatorii vor exploata instrumentele Remote Desktop Protocol (RDP) ale căror acreditări sunt cunoscute, reutilizate, slabe sau reformulate pentru a obține acces la rețelele companiilor și a scurge date.

- Vulnerabilitati software cunoscute.Hackerii folosesc software cu vulnerabilități cunoscute și pentru a ataca companiile. De aceea, este foarte important să mențineți fiecare software actualizat și să protejați instrumentele de administrare la distanță, cum ar fi RDP.

Notă de răscumpărare Clop

Nota de răscumpărare Clop va fi în fiecare folder de pe computer și desktop ca fișier text. Acesta este un eșantion al notei de răscumpărare:

Important:În martie 2020, dezvoltatorii Clop au creat un site web, găzduit pe dark web, pentru a expune datele celor care nu au plătit răscumpărarea. Dar nu vă lăsați intimidați.Contactați autoritățile și ajutați cu o anchetă penală prin colaborarea cu criminalistica digitală.

Lectură recomandată:Ghid de eliminare și securitate Black Basta Ransomware

Cum funcționează Clop

Ransomware-ul Clop atacă apărarea Windows și încearcă să dezactiveze Windows Defender și să elimine Microsoft Security Essentials. De aceea, menținerea actualizată a sistemului de operare Windows este, de asemenea, foarte importantă pentru securitatea cibernetică. Noile actualizări pot avea niveluri de protecție îmbunătățite împotriva ransomware-ului, cum ar fi Clop. De asemenea, ransomware-ul Clop vizează companiile și întreprinderile care își doresc înregistrările financiare, e-mailurile și chiar copiile de rezervă. Prin urmare, păstrați întotdeauna cel puțin o copie de rezervă actualizată offline pentru a preveni furtul datelor de către infractorii cibernetici.

1. Acces inițial

Clop intră într-un computer prin atașamente de e-mail spam, troieni, hyperlinkuri, fisuri, conexiuni neprotejate Remote Desktop Protocol (RDP), site-uri web infectate și multe altele. Apoi scanează dispozitivul căutând vulnerabilități în rețea.

2. Mișcarea laterală, Descoperirea și Evaziunea Apărării

După aceea, ransomware-ul se va răspândi în rețea prin mișcare laterală. În această fază, actorii Clop adună informații, escaladează privilegiile și se deplasează lateral în rețea. Clop instalează alte programe malware pe mașina compromisă și, de asemenea, îl scanează pentru a verifica dacă este un computer corporativ sau un individ. Dacă este un computer personal, malware-ul va opri comportamentul rău intenționat și se va șterge singur. Cu toate acestea, dacă este o mașină de întreprindere, instalează instrumentul de hacking Cobalt Strike.

3. Exfiltrarea

Hackerii vor căuta apoi date clasificate, critice și sensibile și le vor exfiltra. Ulterior, ei cer plata pentru a nu scurge aceste informații.

4. Impact

Pe lângă criptarea fișierelor și amenințarea de scurgere a datelor, dezvoltatorii Clop au proiectat și ransomware-ul pentru a crea un folder cu mai multe fișiere rău intenționate pentru alte atacuri. Contactarea unui serviciu de eliminare a ransomware nu poate doar să vă restaureze fișierele, ci și să înlăture potențialele noi amenințări Clop.

Cum să gestionați un atac ransomware Clop

Primul pas pentru a vă recupera după atacul Clop este izolarea computerului infectat prin deconectarea de la internet și eliminarea oricărui dispozitiv conectat. Apoi, trebuie să contactați autoritățile locale. În cazul rezidenților și întreprinderilor din SUA, este vorba debiroul local al FBIiar celCentrul de reclamații privind infracțiunile pe internet (IC3).Pentru a raporta un atac ransomware, trebuie să adunați toate informațiile pe care le puteți despre acesta, inclusiv:

- Capturi de ecran ale notei de răscumpărare

- Comunicații cu actorii Clop (dacă îi aveți)

- O mostră dintr-un fișier criptat

Trebuie să vănu ștergeți ransomware-ulși păstrați toate dovezile atacului. Asta este important pentrucriminalistica digitalaastfel încât experții să poată urmări până la grupul de hackeri și să-i identifice. Autoritățile pot folosi datele de pe sistemul dumneavoastră infectatinvestigați atacul și găsiți vinovatul.O investigație de atac cibernetic nu este diferită de orice altă investigație penală: are nevoie de dovezi pentru a găsi atacatorii. După izolarea dispozitivului și contactarea autorităților, trebuie să urmați următorii pași pentru a vă recupera datele:

1. Contactați furnizorul dvs. de răspuns la incident

Un răspuns la incident cibernetic este procesul de răspuns și de gestionare a unui incident de securitate cibernetică. An Incident Response Retainer este un acord de servicii cu un furnizor de securitate cibernetică care permite organizațiilor să obțină ajutor extern cu incidentele de securitate cibernetică. Oferă organizațiilor o formă structurată de expertiză și asistență prin intermediul unui partener de securitate, permițându-le să răspundă rapid și eficient în cazul unui incident cibernetic. Natura și structura specifică a unei mențiuni de răspuns la incident va varia în funcție de furnizor și de cerințele organizației. O bună menținere a răspunsului la incident ar trebui să fie robustă, dar flexibilă, oferind servicii dovedite pentru a îmbunătăți postura de securitate pe termen lung a unei organizații.

2. Identificați infecția ransomware

Putețiidentificați ce ransomwarev-ați infectat mașina cu extensia de fișier (unele ransomware folosesc extensia de fișier ca nume) sau va fi pe nota de răscumpărare. Cu aceste informații, puteți căuta o cheie publică de decriptare. În cazul ransomware-ului Clop, sistemele bazate pe Linux au un decriptor. De asemenea, puteți verifica tipul de ransomware după IOC-urile sale. Indicatorii de compromis (IOC) sunt indicii digitale pe care profesioniștii în securitate cibernetică le folosesc pentru a identifica compromisurile sistemului și activitățile rău intenționate într-o rețea sau un mediu IT. Ele sunt în esență versiuni digitale ale dovezilor lăsate la locul crimei, iar potențialele IOC includ trafic neobișnuit de rețea, autentificări privilegiate ale utilizatorilor din țări străine, solicitări DNS ciudate, modificări ale fișierelor de sistem și multe altele. Când un IOC este detectat, echipele de securitate evaluează posibilele amenințări sau validează autenticitatea acestuia. IOC-urile oferă, de asemenea, dovezi la ce avea acces un atacator dacă s-a infiltrat în rețea.

Clop ransomware IOC-uri

- 9d59ee5fc7898493b855b0673d11c886882c5c1d

- f4492b2df9176514a41067140749a54a1cfc3c49

- 2950a3fcdd4e52e2b9469a33eee1012ef58e72b6

- 37a62c93ba0971ed7f77f5842d8c9b8a4475866c

- a71c9c0ca01a163ea6c0b1544d0833b57a0adcb4

- 21bdec0a974ae0f811e056ce8c7e237fd7c220c1

- 0a7ab8cc60b04e66be11eb41672991482b9c0656

- ec2a3e9e9e472488b7540227448c1794ee7a5be6

- e473e5b82ce65cb58fde4956ae529453eb0ec24f

- 3c8e60ce5ff0cb21be39d1176d1056f9ef9438fa

- d613f01ed5cb636feeb5d6b6843cb1686b7b7980

- c41749901740d032b8cff0e397f6c3e26d05df76

- e38bca5d39d1cfbfbcac23949700fe24a6aa5d89

- 09b4c74c0cf18533c8c5022e059b4ce289066830

- 37269b8d4115f0bdef96483b1de4593b95119b93

- 4d885d757d00e8abf8c4993bc49886d12c250c44

- bc59ff12f71e9c8234c5e335d48f308207f6accfad3e953f447e7de1504e57af

- 31829479fa5b094ca3cfd0222e61295fff4821b778e5a7bd228b0c31f8a3cc44

- 35b0b54d13f50571239732421818c682fbe83075a4a961b20a7570610348aecc

- e48900dc697582db4655569bb844602ced3ad2b10b507223912048f1f3039ac6

- 00e815ade8f3ad89a7726da8edd168df13f96ccb6c3daaf995aa9428bfb9ecf1

- 408af0af7419f67d396f754f01d4757ea89355ad19f71942f8d44c0d5515eec8

- 0d19f60423cb2128555e831dc340152f9588c99f3e47d64f0bb4206a6213d579

- 7ada1228c791de703e2a51b1498bc955f14433f65d33342753fdb81bb35e5886

- 8e1bbe4cedeb7c334fe780ab3fb589fe30ed976153618ac3402a5edff1b17d64

- d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

- cff818453138dcd8238f87b33a84e1bc1d560dea80c8d2412e1eb3f7242b27da

- 929b7bf174638ff8cb158f4e00bc41ed69f1d2afd41ea3c9ee3b0c7dacdfa238

- 102010727c6fbcd9da02d04ede1a8521ba2355d32da849226e96ef052c080b56

- 7e91ff12d3f26982473c38a3ae99bfaf0b2966e85046ebed09709b6af797ef66

- e19d8919f4cb6c1ef8c7f3929d41e8a1a780132cb10f8b80698c8498028d16eb

- 3ee9b22827cb259f3d69ab974c632cefde71c61b4a9505cec06823076a2f898e

- b207ce32398e8816ed44ea079904dc36

- 73efd5dc218db4d8c36546d9c9efe91c

- 36fe53674c67310af572daedf6e8deed

- 96caf3bcd58d41d23d1a4e27f2165ae3

- 7c90d8aed3efb9f8c661b1ab0a6f5986

3. Eliminați ransomware-ul și eliminați kiturile de exploatare

Înainte de a vă recupera datele, trebuie să vă garantați că dispozitivul dumneavoastră nu conține ransomware și că atacatorii nu pot face un nou atac prin truse de exploatare sau alte vulnerabilități. Un serviciu de eliminare a ransomware-ului poate șterge ransomware-ul, poate crea un document criminalistic pentru investigare, poate elimina vulnerabilitățile și poate recupera datele.

4. Utilizați o copie de rezervă pentru a restaura datele

Backup-urile sunt cea mai eficientă modalitate de a recupera datele. Asigurați-vă că păstrați copii de rezervă zilnice sau săptămânale, în funcție de utilizarea datelor.

5. Contactați un serviciu de recuperare a ransomware

Dacă nu aveți o copie de rezervă sau aveți nevoie de ajutor pentru eliminarea ransomware-ului și eliminarea vulnerabilităților, ar trebui să contactați un serviciu de recuperare de date. Plata răscumpărării nu garantează că datele dumneavoastră vă vor fi returnate. Singura modalitate garantată în care puteți restaura fiecare fișier este dacă aveți o copie de rezervă a acestuia. Dacă nu aveți o copie de rezervă recentă, serviciile de recuperare a datelor ransomware vă pot ajuta să decriptați și să recuperați fișierele. Experții SalvageData vă pot restaura fișierele în siguranță și vă pot garanta că ransomware-ul Clop nu va ataca din nou rețeaua. Contactați experții noștri 24/7 pentru serviciul de recuperare de urgență sau găsiți un centru de recuperare în apropierea dvs.

Preveniți atacul ransomware Clop

Prevenirea atacurilor ransomware este mai ușoară și mai ieftină decât recuperarea după ele. Ransomware-ul Clop poate costa viitorul afacerii tale și chiar poate să-i închidă porțileBanda Clop vizează spitalele din SUA pentru a fura datele a 1 milion de paciențiși exploatează vulnerabilitățile cunoscute sub numele de zero-day. Acestea sunt încălcări ale software-ului pe care dezvoltatorii le corectează prin noi actualizări. Potrivit HHS, în 2022, peste 289 de spitale au fost victime ale Clop. Aceasta înseamnă că trebuie să păstrați software-ul actualizat pentru a vă proteja datele împotriva ransomware-ului Clop. Cu toate acestea, infractorii cibernetici pot fi uneori mai rapizi și pot ajunge la victime înainte de lansarea unei actualizări.

1. Folosiți parole puternice

Asigurați-vă că fiecare cont are parola creată aleatoriu cu un amestec de numere, litere și caractere speciale pentru a preveni accesul neautorizat.

2. Păstrați software-ul actualizat

După cum am menționat anterior, actualizările de software pot închide vulnerabilitățile pe care atacatorii cibernetici le pot exploata pentru a intra în rețeaua dvs. de afaceri. Menținerea software-ului actualizat va crește securitatea sistemului.

3. Programați backup-uri regulate

Backup-urile sunt cea mai eficientă modalitate de a vă restaura datele, indiferent dacă le-ați pierdut din cauza unui dezastru natural sau a unui atac cibernetic. Ele sunt, de asemenea, cea mai rapidă metodă de a reveni la lucru după un dezastru, cum ar fi un atac Clop.

4. Folosiți o soluție de securitate cibernetică

Angajarea unui serviciu de securitate cibernetică sau a avea o echipă IT care să vă păstreze datele în siguranță va împiedica atacatorii cibernetici să vă acceseze datele. Acești profesioniști vă pot scana sistemul pentru vulnerabilități și pot crea măsuri pentru a vă îmbunătăți protocoalele de securitate cibernetică și gradul de conștientizare.

5. Aveți în mână un plan de recuperare

Un plan de recuperare a datelor (DRP) este un document care stabilește strategii privind modul de gestionare a dezastrelor, cum ar fi atacurile ransomware. Acestea permit o recuperare mai rapidă și o continuitate a afacerii. Vedeți cum să creați un plan de recuperare a datelor cu ghidul nostru aprofundat.

![[Mac/iPhone/iPad] Remediați eroarea de conectare la serverul ID Apple](https://elsefix.com/tech/afton/wp-content/uploads/cache/2025/04/check-apple-server-status.jpg)

![Remediați ecranul telefonului care nu răspunde la atingerea pe Android și iPhone [pas cu pas]](https://elsefix.com/tech/alice/wp-content/uploads/cache/2025/10/Fix-Phone-Screen-Unresponsive-Touch.jpg)