Efectele unui atac ransomware asupra companiilor sau datelor personale sunt costisitoare.Pentru a preveni atacurile ransomware, utilizatorii trebuie să-și îmbunătățească măsurile de securitate cibernetică.Ransomware-ul este un tip de malware, un program rău intenționat folosit pentru a infecta sistemele și a fura date. Majoritatea programelor ransomware vor cripta fișierele, vor exfiltra datele sensibile și critice și apoi amenință că vor scurge sau vor distruge datele dacă nu se plătește o răscumpărare. Hackerii stabilesc de obicei un moment în care companiile să-i contacteze. Dacă victimele nu reușesc să le contacteze, atunci ei scurg datele. Doar în ultimii câțiva ani, atacurile ransomware au crescut drastic ca număr și au devenit și mai sofisticate. Cu majoritatea oamenilor care lucrează de acasă, companiile au fost nevoite să-și îmbunătățească soluțiile de securitate cibernetică pentru a preveni vulnerabilitățile pe care hackerii le explorează pentru a fura date. În experiența noastră de experți, investiția în securitate cibernetică și prevenire nu se compară cu costurile de lucru la eliminarea și recuperarea ransomware-ului.

15 sfaturi pentru a fi protejat de atacurile ransomware

Fiind la curent cu cele mai recentetendințele ransomware și informații despre amenințări, puteți înțelege mai bine riscurile potențiale și puteți dezvolta contramăsuri eficiente, minimizând în cele din urmă daunele și asigurând o recuperare mai rapidă în cazul unui atac. Iată o listă de soluții pentru a vă proteja afacerea de atacurile ransomware:

1. Aplicați protocoale de securitate cibernetică și instruiți angajații

Instruirea angajaților cu privire la securitatea cibernetică este esențială pentru a preveni atacurile cibernetice, inclusiv ransomware. Investește în formarea angajaților și face din conștientizarea securității cibernetice o prioritate în cultura companiei. Învățați angajații cum să detecteze e-mailurile de phishing, să facă parole puternice, să știe când și cum să raporteze o încălcare a securității și să înțeleagă cele mai bune practici de securitate pentru stațiile de lucru.

Utilizați și software de securitate, cum ar fi instalarea de blocare a reclamelor pe toate dispozitivele și browserele angajaților pentru a evita marketingul rău intenționat care poate păcăli utilizatorii să descarce și să instaleze ransomware. Întăriți punctele finale prin configurarea controalelor de acces și implementând autentificarea cu mai mulți factori și cerințe puternice pentru parole. De asemenea, segmentați-vă rețeaua pentru a limita răspândirea ransomware-ului. Nu numai asta, ci și folosiți un firewall pentru a vă proteja rețeaua și monitorizați și corecționați în mod regulat sistemele pentru a vă asigura securitatea rețelei.

2. Păstrați toate sistemele și software-ul actualizate

Mulți hackeri și bande de ransomware exploatează vulnerabilitățile cunoscute în software pentru a infecta rețelele și a fura datele companiilor. Ținând software-ul și sistemul de operare (OS) actualizate, puteți preveni aceste tipuri de atacuri, cunoscute sub numele de atacuri Zero-day.

3. Setați parole unice și autentificare multifactorială

Parolele trebuie să fie unice pentru fiecare cont și să aibă un amestec de litere, cifre și caractere speciale. Acest lucru va face dificil pentru hackeri să ghicească parola și să intre în sistem sau cont. În plus, parolele cu 15 sau mai multe caractere măresc, de asemenea, securitatea, deoarece le este mai greu pentru hackeri să le ghicească. Puternicinstrumente de gestionare a parolelorsunt esențiale pentru atenuarea riscurilor de atacuri cibernetice și de scurgeri de date atât pentru întreprinderile mici, cât și pentru cele mijlocii. Un manager de parole este un program de calculator care permite utilizatorilor să-și stocheze și să-și gestioneze parolele pentru aplicații locale sau servicii online, cum ar fi aplicații web, magazine online sau rețele sociale. Managerii de parole solicită de obicei unui utilizator să creeze și să-și amintească o singură parolă „master” pentru a debloca și a accesa toate parolele stocate. De asemenea, setarea unuiautentificare multifactor (MFA)la fiecare cont și conexiune VPN. Acest lucru va împiedica accesul neautorizat la acestea, adăugând o protecție suplimentară împotriva amenințărilor cibernetice.

4. Instalați software antivirus și firewall-uri

Antivirusul, anti-malware și firewall-urile vor bloca accesul neautorizat la computer. De asemenea, alertează site-urile web potențiale rău intenționate și atașamentele de e-mail. În plus, aceste programe de securitate pot pune în carantină amenințările și pot scana mașina pentru fișiere rău intenționate. Amintiți-vă să vă mențineți software-ul de securitate actualizat și să setați scanări regulate pentru a vă asigura că nu intră malware în sistem.

5. Instalați doar software sau aplicații din surse oficiale

Software-ul eficient și extrem de sigur poate fi costisitor, datorită cercetării și dezvoltării extinse, precum și a patch-urilor și actualizărilor regulate de securitate furnizate. Acest lucru vă ajută să vă asigurați că hackerii nu pot exploata vulnerabilitățile. Cu toate acestea, utilizarea versiunilor ilegale gratuite vă pune mașina în pericol de a fi piratată. De asemenea, poate lăsa ușile din spate deschise pe care infractorii cibernetici le exploatează. În plus, multe ransomware sunt deghizate în software piratat, astfel încât victimele le instalează fără să le cunoască.

6. Aplicați segmentarea rețelei

Principiul celui mai mic privilegiu (POLP) pentru toate sistemele și serviciile înseamnă restricționarea utilizatorilor la doar accesul de care au nevoie pentru a-și îndeplini sarcinile. Segmentarea rețelei asigură că numai personalul autorizat poate accesa anumite date. Acest lucru crește securitatea datelor sensibile și critice. Asta pentru că, în cazul unui atac ransomware, acesta nu se va putea răspândi în rețea. Segmentarea rețelei este procesul de împărțire a unei rețele mai mari în subrețele mai mici, cu interconectivitate limitată între ele. Controlând fluxurile de trafic între diferite subrețele și restricționând mișcarea laterală a atacatorului, segmentarea rețelei împiedică utilizatorii neautorizați să acceseze proprietatea intelectuală și datele organizației. Prin segmentarea rețelei, companiile pot împiedica atacatorii să se deplaseze lateral în rețea, limitând impactul unui atac ransomware. De exemplu, dacă un atac ransomware infectează un segment al rețelei, este posibil să nu se poată răspândi în alte segmente, reducând impactul general al atacului.

7. Copiere de rezervă a datelor în mod regulat

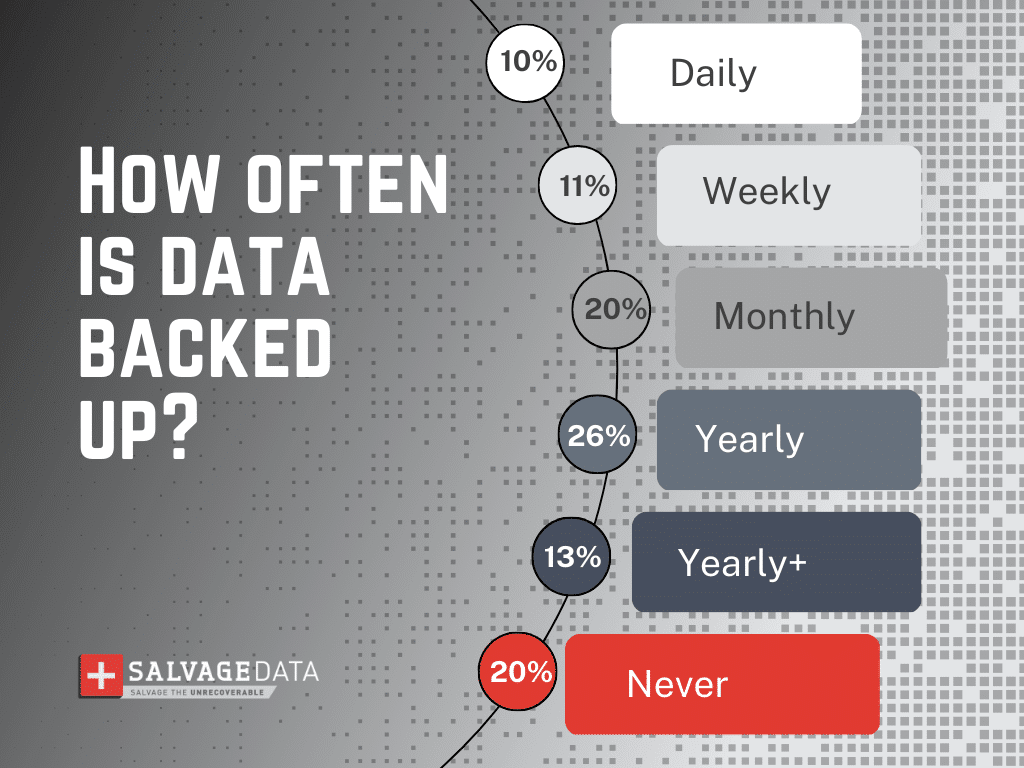

Copierea de rezervă eficientă a fișierelor înseamnă în esență că nu trebuie să începeți niciodată de la zero în cazul unei încălcări a datelor sau al unui atac ransomware. Asigurați-vă că respectați regula de backup 3-2-1, unde cel puțino copie de rezervă criptată este stocată offline șiîn afara amplasamentului. În acest fel, niciun atacator cibernetic nu vă va încălca cu succes backup-ul și îl puteți utiliza în cazul oricărui tip de incident sau dezastru, inclusiv ransomware. În plus, ar trebui să urmăriți și să creați copii de rezervă cel puțin săptămânal.

Sursa: Sondajul de rezervă din 2022 realizat de Backblaze.

8. Folosiți protecția prin e-mail

Filtrele de spam și software-ul de protecție a e-mailurilor pot împiedica e-mailurile de phishing să ajungă la angajații dvs. Pentru a aplica această soluție, instalați și configurați filtre de spam și software de protecție a e-mailului pe toate dispozitivele și rețelele. De exemplu, filtrele de conținut de pe serverele de e-mail pot reduce riscul de spam cu atașamente rău intenționate sau link-uri infectate care ajung la cutia dvs. poștală. De asemenea, blocantele de anunțuri pot preveni marketingul rău intenționat care poate păcăli utilizatorii să descarce și să instaleze ransomware.

În plus, educați angajații cu privire la diferitele riscuri asociate atacurilor cibernetice și cum să vă protejați împotriva acestora. Învățați angajații cum să detecteze e-mailurile de phishing, să facă parole puternice, să știe când și cum să raporteze o încălcare a securității și să înțeleagă cele mai bune practici de securitate pentru stațiile de lucru.

9. Întăriți punctele finale

Un punct final este un punct de conectare într-o rețea de comunicații care servește ca un nod sau un dispozitiv care îndeplinește o anumită funcție. Este un dispozitiv autonom care face schimb de date și resurse cu alte puncte finale dintr-o rețea. Punctele finale pot fi computere, servere, laptopuri, smartphone-uri, tablete sau orice alt dispozitiv de calcul utilizat pentru a se conecta și a comunica într-o rețea. Punctele finale pot fi consolidate utilizând:

- Protecție antivirus și malware

- Parole sigure

- Restricționarea accesului la internet

- Utilizarea soluțiilor de securitate pentru punctele terminale

- Activarea scanărilor regulate

- Implementarea politicilor de restricții software (SRP)

- Menținerea tuturor sistemelor și software-ului la zi

10. Dezvoltați planuri și politici de ransomware

Dezvoltarea planurilor și politicilor de ransomware este un pas critic în prevenirea atacurilor ransomware. Include dezvoltarea unui plan de răspuns la incident (IR) care vă ghidează echipele IT și de securitate în timpul unui eveniment ransomware. Planul dvs. IR ar trebui să includă roluri și comunicări. Care ar trebui să fie partajate în timpul unui eveniment și o listă de contacte (cum ar fi parteneri sau furnizori) care trebuie notificate. De asemenea, adoptați o abordare stratificată a securității utilizând mai mult de un instrument de securitate. Aceasta poate fi o combinație de firewall, software antivirus, software anti-malware, filtre de spam și prevenirea pierderii datelor în cloud.

11. Rulați în mod regulat teste de vulnerabilitate și penetrare

Cel mai bun mod de a testa securitatea companiei dvs. este să încercați să o rupețiaudituri regulate de securitate și evaluări ale vulnerabilităților.Acest lucru poate ajuta la identificarea oricăror puncte slabe în infrastructura de securitate a companiei și permite luarea de măsuri proactive pentru a le rezolvaînainte ca atacatorii să le poată exploata.Un pas mai departe este angajarea unuiserviciu de testare la penetrare. Acesta este un atac simulat care este efectuat de experți în securitate care aplică diverse tactici asemănătoare hackerilor pentru a descoperi potențiale puncte de intrare în sistem și pentru a determina cele mai bune tehnici de atenuare.

12. Aplicați Arhitectura Zero Trust

Arhitectura Zero Trust este un model de securitate care poate ajuta la prevenirea atacurilor ransomware. Această abordare se bazează pe principiul „nu ai încredere niciodată, verifică întotdeauna”. Se presupune că toate dispozitivele, utilizatorii și aplicațiile nu sunt de încredere și trebuie verificate înainte de a li se acorda acces la date sensibile. Pentru a aplica Arhitectura Zero Trust pentru a preveni ransomware, organizațiile trebuie să adopte un model de securitate care să poată găzdui o forță de muncă distribuită și o cultură de lucru la distanță. Acest model ar trebui să protejeze dispozitivele, aplicațiile și datele, indiferent de locația lor. Principiile directoare ale Arhitecturii Zero Trust includ:

- Verificare continuă

- Segmentarea

- Acces cu cel mai mic privilegiu

- Autentificare

- Monitorizare

Dispozitivele terminale sunt monitorizate continuu pentru activități rău intenționate, programe malware sau solicitări de acces la rețeainiţiat de la un punct final compromis. Acest lucru ajută la detectarea și prevenirea atacurilor ransomware înainte ca acestea să poată provoca daune. Prin monitorizarea atentă a tuturor activităților din rețea, companiile pot detecta și răspunde la atacurile ransomware în timp real. Acest lucru poate ajuta la limitarea daunelor cauzate de un atac. Un produs de gestionare a identității și accesului (IAM) ar trebui să fie implementat pentru a permite utilizatorilor și drepturile sau permisiunile acestora să fie autentificate. Acest lucru vă ajută să vă asigurați că numai utilizatorii autorizați au acces la date sensibile.

13. Utilizați infrastructura ca cod (IaC)

Infrastructura ca cod (IaC) este un proces degestionarea și furnizarea infrastructurii IT prin fișiere de definiție care pot fi citite de mașină, mai degrabă decât configurația hardware fizică sau instrumentele de configurare interactivă. Infrastructura IT gestionată de acest proces cuprinde atât echipamente fizice, cum ar fi servere bare-metal, cât și mașini virtuale, și resurse de configurare asociate. Capacitatea de a trata infrastructura ca cod și de a folosi aceleași instrumente ca orice alt proiect software ar permite dezvoltatorilor să implementeze rapid aplicații. Aceasta implică configurarea și gestionarea infrastructurii printr-un model descriptiv, tratarea configurației infrastructurii și furnizarea în același mod ca și codul sursă al aplicației. Infrastructura ca cod (IaC) poate fi utilizată pentru a preveni atacurile ransomware prin implementarea și actualizarea resurselor cloud și păstrarea backup-urilor. Pentru a preveni atacurile ransomware, colaborarea dintre infrastructură și echipele de securitate este crucială pentru a asigura pregătirea unei organizații împotriva atacurilor ransomware. Evaluarea și îmbunătățirea în comun a proceselor de securitate și recuperare poate îmbunătăți recuperabilitatea unei organizații.

14. Actualizați resursele cloud

Actualizarea resurselor cloud este una dintre modalitățile de a preveni atacurile ransomware. Acest lucru se datorează faptului că serviciile cloud păstrează versiunile anterioare ale fișierelor, ceea ce vă permite să reveniți la o versiune necriptată în cazul unui atac. Menținerea tuturor sistemelor și software-ului actualizate, instalarea de software antivirus, susținerea firewall-ului, segmentarea rețelei, protecția e-mailului, criptarea datelor, IAM și identificarea configurațiilor greșite în mediul dvs. cloud sunt, de asemenea, cele mai bune practici pentru a preveni atacurile ransomware.

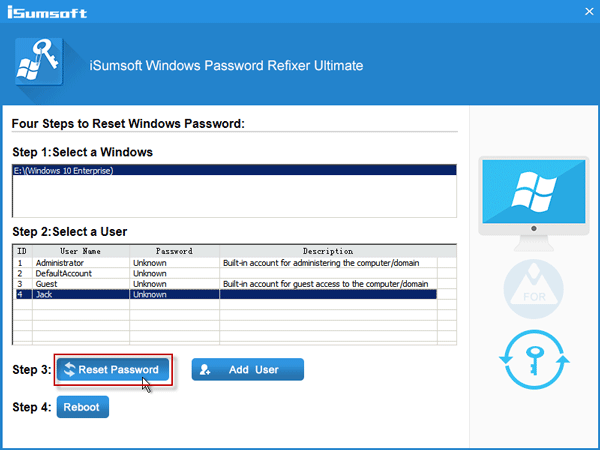

15. Controlere de domeniu securizate (DC)

Controlerele de domeniu securizate (DC) sunt roluri Windows Server care găzduiesc Active Directory Domain Services (AD DS). Sunt o țintă comună pentru atacatorii în atacurile ransomware Active Directory. Acest lucru se datorează faptului că ele conțin depozitul de acreditări pentru toate conturile de utilizator și de computer utilizate pentru a securiza resursele în întreaga întreprindere. Într-un atac tipic de ransomware Active Directory, actorii răi încearcă să obțină acces la rețea prin căutarea acreditărilor de utilizator, escaladarea privilegiilor și deplasarea verticală în rețeaua de servere. Scopul final este de a obține drepturi de acces administrativ și de a compromite un controler de domeniu. Dacă un atacator are succes, acesta deține în esență rețeaua și obțin acces la toate serverele și datele sale. Controlerele de domeniu găzduiesc o copie a Active Directory Domain Services (AD DS). Care este o schemă cu toate obiectele pentru care Active Directory stochează și oferă servicii de autorizare și autentificare. Pentru a proteja Active Directory de atacurile ransomware, companiile pot evita adăugarea utilizatorilor de domeniu la Grupul de administratori locali, securizează controlorii de domeniu și pot activa Protecția extinsă pentru autentificare (EPA).

Mai multe lecturi:O nouă campanie SamSam Ransomware atacă 67 de companii

Rezumat

Sfaturi suplimentare pentru prevenirea atacurilor ransomware includ dezactivarea macrocomenzilor din documentele Office, limitarea drepturilor de acces ale utilizatorilor, implementarea listei albe a aplicațiilor și monitorizarea și auditarea periodică a rețelei dvs. De asemenea, este esențial să se efectueze evaluări de vulnerabilitate și teste de penetrare. Pe lângă faptul că rămâneți la curent cu amenințările emergente, utilizați un serviciu DNS securizat și criptați datele sensibile. Aceste măsuri ajută la minimizarea riscului de infectare cu ransomware. În plus, ele îngreunează atacatorii să exploateze orice informație accesată.

Dezvoltarea unui plan de răspuns la incident și promovarea unei culturi conștiente de securitateîn cadrul companiei sunt pași esențiali în prevenirea ransomware. Încurajați angajații să raporteze activități suspecte și să promoveze o mentalitate conștientă de securitate în întreaga organizație. Vă recomandăm să configurați un dispozitiv de păstrare a răspunsului la incident cu un furnizor de încredere, cum ar fi SalvageData. Acesta este un acord de servicii cu un furnizor de securitate cibernetică care permite organizațiilor să obțină ajutor extern pentru incidente de securitate cibernetică. Oferă organizațiilor o formă structurată de expertiză și asistență printr-un partener de securitate, permițându-le să răspundă rapid și eficient în cazul unui incident cibernetic.