În fiecare an, milioane de oameni cad victime ale înșelătoriilor de tip phishing și își pierd datele valoroase sau, în cel mai rău caz, banii câștigați cu greu. Chiar dacă vă considerați cunoscători de tehnologie și este puțin probabil să cădeți în astfel de capcane, nici actorii amenințărilor nu sunt proști. Acești oameni dezvoltă în mod regulat noi scheme; uneori, poate fi aproape imposibil de spus dacă un e-mail sau un mesaj este legitim sau face parte dintr-o înșelătorie. În acest articol, vom analiza cele mai recente tactici pe care le folosesc atacatorii și cum puteți rămâne în siguranță.

Înțelegerea phishing-ului și a ingineriei sociale

Pentru cei neinițiați, phishing-ul este echivalentul digital al șmecheriei unui escroc, conceput pentru a vă îndemna să dezvăluiți informații personale. În trecut, aceste atacuri erau simple și distribuite în principal prin e-mailuri care conțineau link-uri rău intenționate către site-uri web false.

Cu toate acestea, pe măsură ce giganți precum Google au implementat măsuri de securitate mai bune și conștientizarea publicului a crescut, actorii amenințărilor au conceput o nouă tactică: ingineria socială. Această tehnică valorifică psihologia umană, escrocii dând adesea drept persoane dragi, profesioniști IT sau contacte de încredere pentru a extrage informații sensibile sau bani.

Noi tactici de phishing și inginerie socială

După cum am menționat, hackerii folosesc în mod regulat noi tactici pentru a exploda oamenii nevinovați și, datorită instrumentelor AI care devin ușor disponibile, prinderea acestor escrocherii devine din ce în ce mai dificilă pe zi ce trece. Cu toate acestea, a fi conștienți de tactica lor poate fi de mare ajutor. Acestea includ:

LEGATE:Ce este malware și cum să vă protejați împotriva atacurilor malware?

1. Escrocherii cu apel emoțional

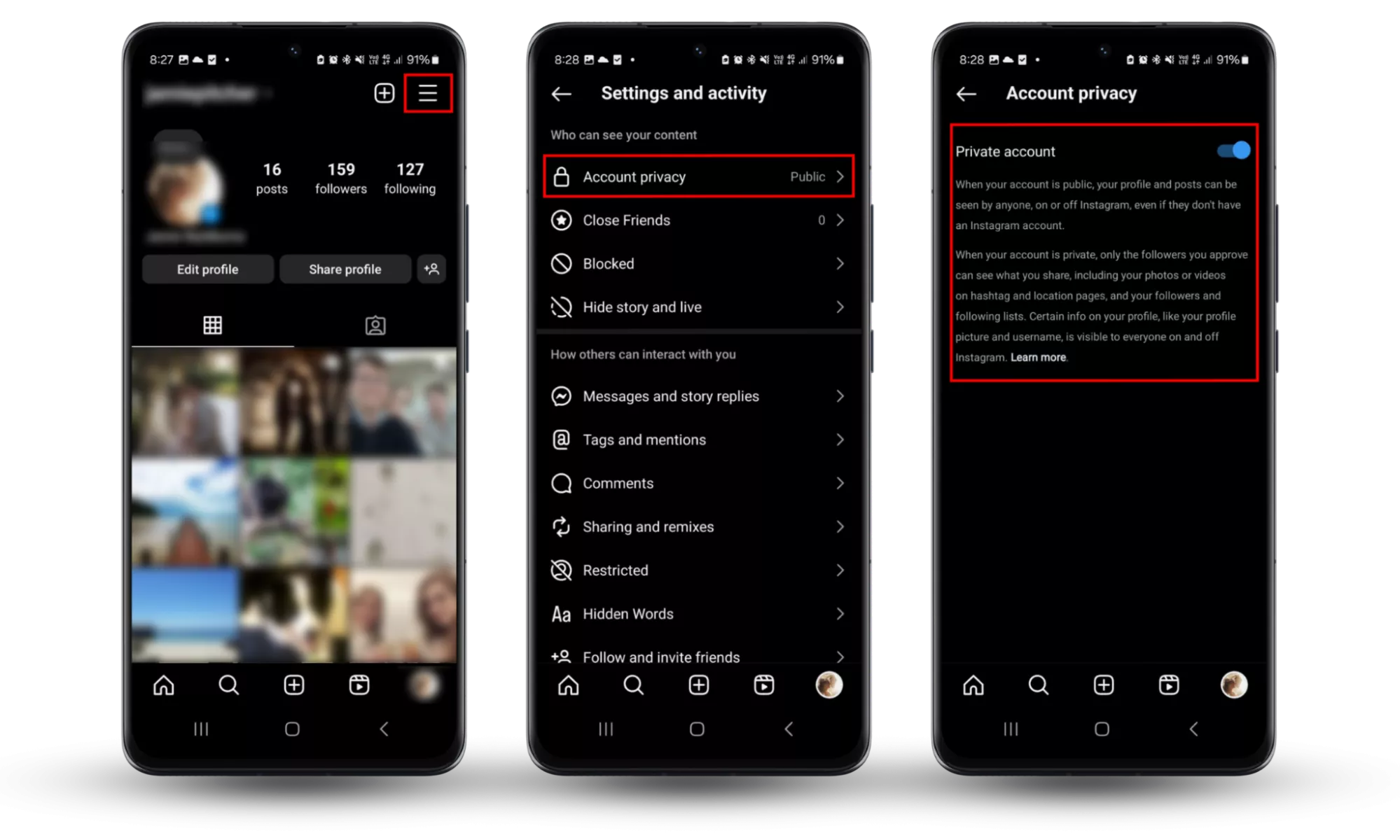

În astfel de atacuri, hackerii pot aduna informații personale din conturile de rețele sociale ale unui utilizator, cum ar fi Instagram și X, pentru a crea e-mailuri de phishing foarte direcționate care par legitime. Aceste mesaje invocă adesea declanșatoare de urgență sau emoționale – cum ar fi cereri false de urgență din partea prietenilor sau avertismente despre conturi compromise – pentru a manipula utilizatorii să facă clic pe linkuri rău intenționate și să divulge informații sensibile.

2. Dorind

Atacurile Vishing au crescut în ultimii ani datorită modelelor de generare a vocii bazate pe inteligență artificială. Criminalii cibernetici folosesc aceste instrumente pentru a imita în mod convingător vocile celor dragi, a conducerii la locul de muncă și a altor contacte apropiate pentru a suna victimele și a inventa situații urgente - cum ar fi problemele legale sau nevoia de fonduri de urgență.

În cele mai multe cazuri, escrocii presează victimele să trimită bani rapid, exploatând emoțiile situaționale. Detectarea acestor escrocherii poate fi dificilă, deoarece vocile generate de AI sună extrem de realiste, ceea ce face esențială verificarea cererilor neașteptate prin mijloace alternative înainte de a lua măsuri.

Actorii amenințărilor creează conturi de rețele sociale false pe Telegram sau X pentru a stabili încredere cu potențialele victime, vizând adesea persoane vulnerabile sau izolate. De exemplu, unele escrocherii romantice văd actori răi investind săptămâni în construirea de relații cu victimele înainte de a introduce oportunități de investiții frauduloase sau solicitări de fonduri, implicând frecvent criptomonede

Prezentând povești de succes inventate și ademenind victimele cu promisiuni de rentabilitate rapidă, ei le convin să investească, doar pentru ca fondurile să dispară. Recunoașterea și evitarea sfaturilor financiare nesolicitate sau a schemelor de investiții este esențială pentru prevenirea unor astfel de escrocherii.

4. Clonare phishing

În loc să creeze e-mailuri de înșelătorie complet noi, actorii amenințărilor reproduc mesajele legitime de la organizații de încredere, copiend formatarea, siglele și conținutul pentru a le face aproape imposibil de distins de original. Apoi trimit victimelor aceste e-mailuri frauduloase, adesea modificate subtil, cum ar fi înlocuirea unei legături legitime cu una rău intenționată. Atacatorii pot folosi, de asemenea, adrese de e-mail care seamănă foarte mult cu domeniul expeditorului inițial pentru a-i înșela pe destinatari făcându-le să creadă că e-mailul este autentic.

5. Quishing (QR Code Phishing)

Pe măsură ce mai mulți utilizatori devin atenți să facă clic pe linkuri suspecte din e-mailuri, atacatorii au apelat la coduri QR pentru a ocoli apărările tradiționale împotriva phishingului. Aceste escrocherii, cunoscute sub denumirea de „quishing”, păcălesc utilizatorii să scaneze coduri QR care îi direcționează către site-uri web rău intenționate concepute pentru a fura acreditările de conectare sau pentru a instala malware.

Pentru a agrava riscul, majoritatea filtrelor de securitate pentru e-mail nu scanează automat codurile QR pentru legături rău intenționate, ceea ce face ca acest vector de atac să fie mai greu de detectat. Pentru a rămâne în siguranță, utilizatorii ar trebui să evite scanarea codurilor QR din surse nesigure și să verifice legitimitatea oricărei solicitări bazate pe QR înainte de a se implica.

Având în vedere sutele de moduri în care actorii amenințărilor încearcă să obțină acces neautorizat la conturile de utilizator, a rămâne în siguranță pare dificil și este. Un e-mail de phishing ar putea fi în căsuța dvs. de e-mail chiar acum, așteaptă să fie lovit. Deși nu putem explica fiecare situație, există câteva lucruri pe care ar trebui să le țineți cont.

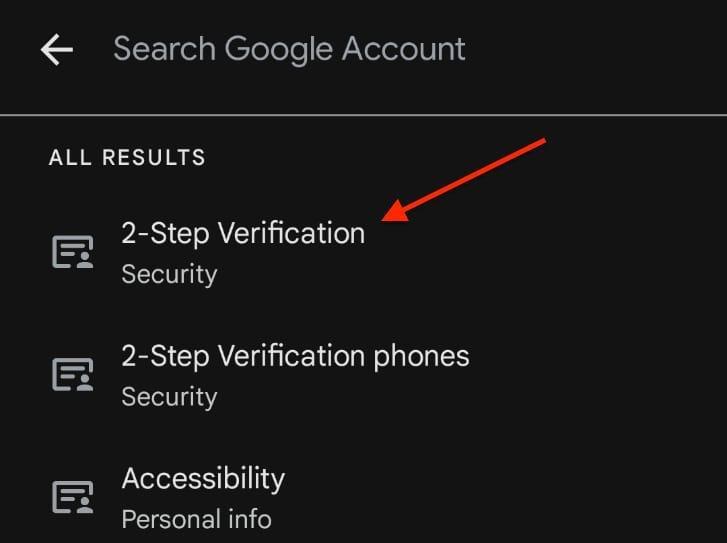

În primul rând, nu deschideți niciodată linkuri de la e-mailuri necunoscute și verificați întotdeauna adresa de e-mail a expeditorului pentru eventuale discrepanțe. Activați autentificarea cu doi factori/multifactor (2FA/MFA) prin browser, un manager de parole sau o aplicație de autentificare autonomă. Este cel mai simplu mod de a vă proteja contul, chiar dacă actorii amenințărilor reușesc să vă acceseze acreditările. Pentru a configura MFA în Google, de exemplu:

- Accesați setările contului dvs. în Google.

- CautăVerificare în doi pași.

- Urmați instrucțiunile de pe ecran pentru a-l activa.

Un manager de parole este o altă modalitate excelentă de a consolida postura de securitate. Cei mai mulți dintre noi folosim parole similare pe mai multe site-uri, astfel încât să nu uităm. Cu toate acestea, reutilizarea parolei poate permite actorilor amenințărilor să pirateze alte conturi dacă reușesc să obțină acces la doar una dintre acreditările tale.

Un manager de parole caBitwardenvă ajută să stocați și să gestionați în siguranță toate parolele. De asemenea, poate genera parole puternice, unice, care sunt aproape imposibil de spart de hackeri.

Utilizați cheile de acces

Deși stocarea parolelor într-un manager de parole securizat este un pas important, trebuie să ne îndreptăm către un viitor fără parolă pentru a reduce atacurile de tip phishing. Aici intervin cheile de acces.

O cheie de acces este o cheie criptografică utilizată pentru verificarea online. Elimină nevoia utilizatorilor de a-și aminti sau de a introduce parole folosind autentificarea biometrică (cum ar fi amprentele digitale sau recunoașterea facială) sau verificarea bazată pe dispozitiv pentru a-și confirma identitatea. Când creați o cheie de acces pentru un site web, sunt generate două chei asimetrice - una este stocată în siguranță pe dispozitivul dvs., iar cealaltă pe serverul site-ului web.

Deoarece cheile de acces funcționează numai pe un anumit domeniu și aveți nevoie de ambele chei pentru a vă conecta, acestea sunt rezistente la phishing. În ciuda avantajelor aparente, adoptarea lor a fost destul de lentă din cauza lipsei de familiaritate cu utilizatorii și a implementării lente de la giganți precum Microsoft, care a lansat recent suportul pentru cheile de acces.

De asemenea, cheile de acces legate de dispozitive nu se sincronizează între dispozitive, ceea ce înseamnă că utilizatorii trebuie să se reînregistreze de fiecare dată când schimbă dispozitivul. Cu toate acestea, cheile de acces sincronizate, stocate într-un manager de parole securizat, cum ar fi Apple Keychain, Google Password Manager sau alternative open-source precumBitwarden, permite utilizatorilor să-și acceseze acreditările pe diferite dispozitive.

Concluzie

Phishing-ul și ingineria socială nu merg nicăieri și, probabil, veți primi astfel de e-mailuri înșelătorii în anii următori. Dar cu conștientizarea și măsurile de precauție potrivite - cum ar fi activarea MFA, utilizarea unui manager de parole și adoptarea cheilor de acces - vă puteți consolida securitatea și puteți împiedica acești actori amenințări să vă acceseze informațiile private.