Abstrict About, Regional Regicator SAARC, A10 Networks

I oktober 2016 beordrade Mirai-botnätet ett antal enheter såsom routrar, webbkameror, DVR:er, IP-kameror, termostater, digitala videobandspelare och andra internetanslutna enheter, att distribuera DDoS-nyttolaster som överstiger 1 Tbps genomströmning. Botnäten användes för att starta massiva DDoS-attacker för att ta ner servrar, applikationer, tjänster och webbplatser. Det dyker uppMiraikan ha lite konkurrens. Och dess namn är WireX Botnet.

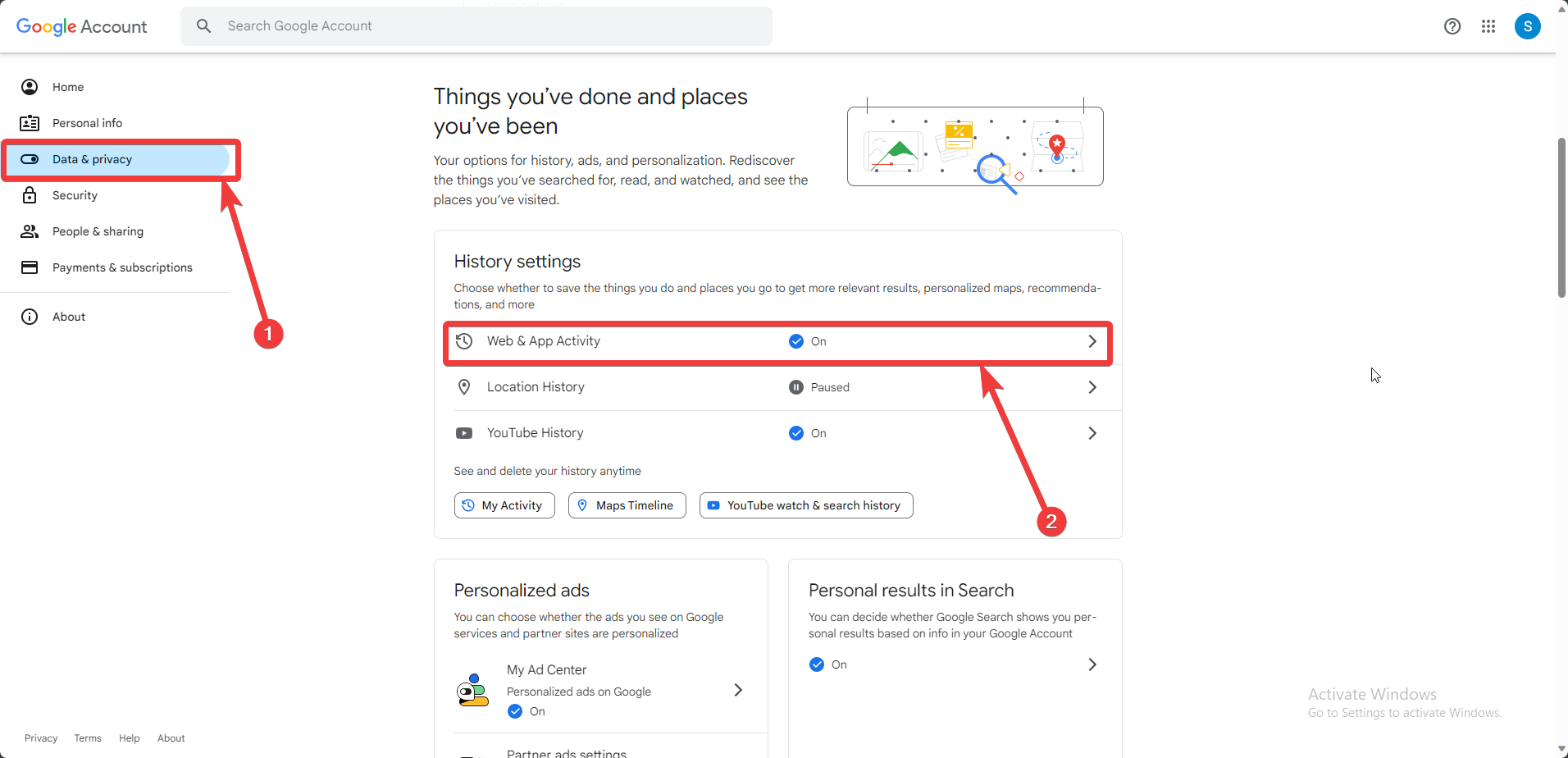

Google tog nyligen bort cirka 300 appar från sin Play Butikefter att forskare fann att apparna i fråga i hemlighet kapade Android-enheter för att mata trafik till bredskaliga DDoS-attacker (Distributed Denial of Service) mot flera innehållsleveransnätverk (CDN) och innehållsleverantörer.

Enligt ett team av forskare från Akamai, Cloudflare, Flashpoint, Google, Oracle Dyn, RiskIQ, Team Cymru och andra organisationer är det WireX-botnätet som bär skulden.

Akamai-forskare upptäckte WireX först när det användes för att attackera en av sina kunder, ett multinationellt hotellföretag, genom att skicka trafik från hundratusentals IP-adresser.

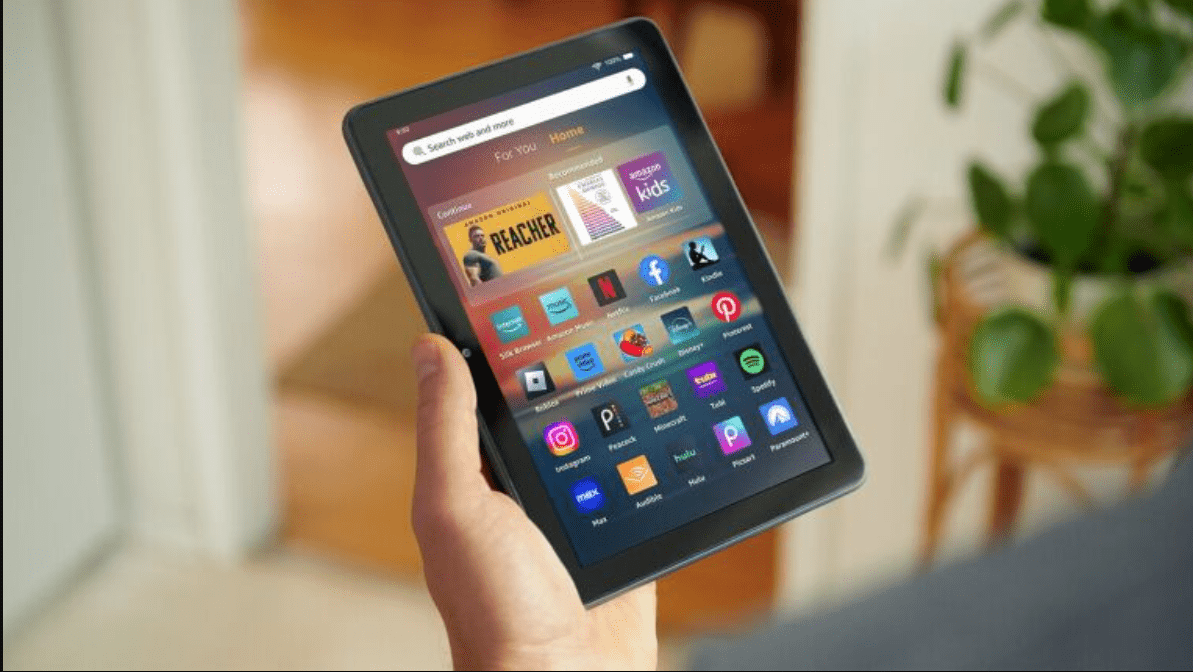

"WireX-botnätet består i första hand av Android-enheter som kör skadliga applikationer och är designat för att skapa DDoS-trafik. Botnätet är ibland associerat med lösensedlar till mål", skrev Cloudflare i ett blogginlägg.

WireX använde de kapade enheterna för att starta de volymetriska applikationslagret DDoS-attacker, noterade Cloudflare. Trafiken som genererades av attacknoderna var i första hand HTTP GET-förfrågningar, även om vissa varianter verkade vara kapabla att utfärda POST-förfrågningar. Med andra ord producerar botnätet trafik som liknar giltiga förfrågningar från generiska HTTP-klienter och webbläsare.

De skadliga applikationerna i fråga inkluderar media- och videospelare, ringsignaler och andra verktyg som lagringshanterare. Enligt Gizmodo innehöll de otrevliga apparna dold skadlig programvara som kunde använda en Android-enhet för att delta i en DDoS-attack så länge enheten var påslagen.

Det är oklart hur många enheter som var infekterade – en forskare sa till KrebsOnSecurity att WireX infekterade minst 70 000 enheter, men noterade att uppskattningen är konservativ. Man tror att enheter från mer än 100 länder användes för att delta i attackerna.

"Sjuttiotusen var ett säkert kort eftersom det här botnätet gör det så att om du kör på motorvägen och din telefon är upptagen med att attackera någon webbplats, finns det en chans att din enhet kan dyka upp i attackloggarna med tre eller fyra eller till och med fem olika internetadresser," sa Akamais senioringenjör Chad Seaman i en intervju med KrebsOnSecurity. "Vi såg attacker från infekterade enheter i över 100 länder. Det kom från överallt."

WireX, precis som sin föregångare Mirai, illustrerar vikten av att skydda ditt nätverk och dina applikationer från attacker. Storskaliga attacker kan komma från var som helst, till och med ett botnät som består av tiotusentals Android-enheter. Eftersom dessa typer av attacker växer i frekvens, sofistikerade och storlek, måste organisationer hitta lösningar för att stoppa dem innan de har möjlighet att orsaka förödelse.

WireX är unikt genom att det introducerar ett nytt hot: beväpnade smartphones, som introducerar miljarder slutpunkter mogna för en infektion som kan sprida dåliga agenter på ett mobilt nätverk.

Traditionellt är mobil- och tjänsteleverantörsnätverk skyddade mot attacker som kommer in via Internet. Men många kritiska komponenter lämnas oskyddade baserat på antagandet att attacker kommer att stoppas vid internetkanten. Attacker som WireX förändrar detta paradigm.

"WireX bevisar att attacker kan komma inifrån ett mobilt nätverk också, och några tusen infekterade värdar kan påverka hjärnan i ett mobilt nätverk," sa Yasir Liaqatullah, chef för produktledning på A10. "Dessa infekterade smartphones kommer så småningom att börja attackera de kritiska komponenterna i mobila nätverk, och det potentiella nedfallet från det kan bli enormt."

Attacker som WireX förstärker behovet för tjänsteleverantörer att skydda sina nyckeltillgångar på alla fronter – inte bara från attacker utifrån, utan också från insidan.

För att bekämpa attacker som WireX behöver tjänsteleverantörer och mobilnätsoperatörer en intelligent, skalbarmellan smartphones och den mobila nätverksinfrastrukturen, både den interna och externa. För att ta itu med denna sofistikerade typ av attack kräver en modern DDoS-lösning intelligens för att förstå den föränderliga karaktären hos en polymorf attack, som har förmågan att ändra signaturer och olika rubriker, som de som lanserats av WireX.

Att placera högpresterande, skalbart och intelligent hotskydd i mobilnätverket kommer att hjälpa tjänsteleverantörer att försvara sig mot dessa miljarder beväpnade slutpunkter och ge dem möjlighet att upptäcka onlinehot och attacker med flera vektorer, lära av dem och, viktigast av allt, stoppa dem.

En strategi i flera skikt kommer att säkerställa att tjänsteleverantörers och mobiloperatörers hela infrastruktur – både inifrån och ut – skyddas från hot. Dessutom kan en högpresterande DDoS-lösning skydda mot megabit till terabit multi-vektor DDoS-attacker, som de som drivs av WireX.