Desde el pasado sábado 19 de abril, los administradores de todo el mundo están lidiando con usuarios de alto riesgo debido a la filtración de credenciales en Microsoft Entra. En la mayoría de los casos, solo entre el 30 y el 40 % de los usuarios se ven afectados, pero en algunos casos, todas las cuentas quedan bloqueadas en Microsoft 365.

La función de credenciales filtradaschequessi los hashes de contraseñas de sus usuarios aparecen en la web oscura, en sitios pegados u otras fuentes. Si se encuentra una coincidencia, el usuario se marca como de alto riesgo y se bloquea.

Ahora bien, al principio podría pensar que puede haber habido una violación en su red o que los atacantes obtuvieron acceso a los hashes de contraseñas de una fuente importante. Pero inclusousuarios sin contraseñaLas cuentas se ven afectadas por este problema, por lo que parece más bien un falso positivo.

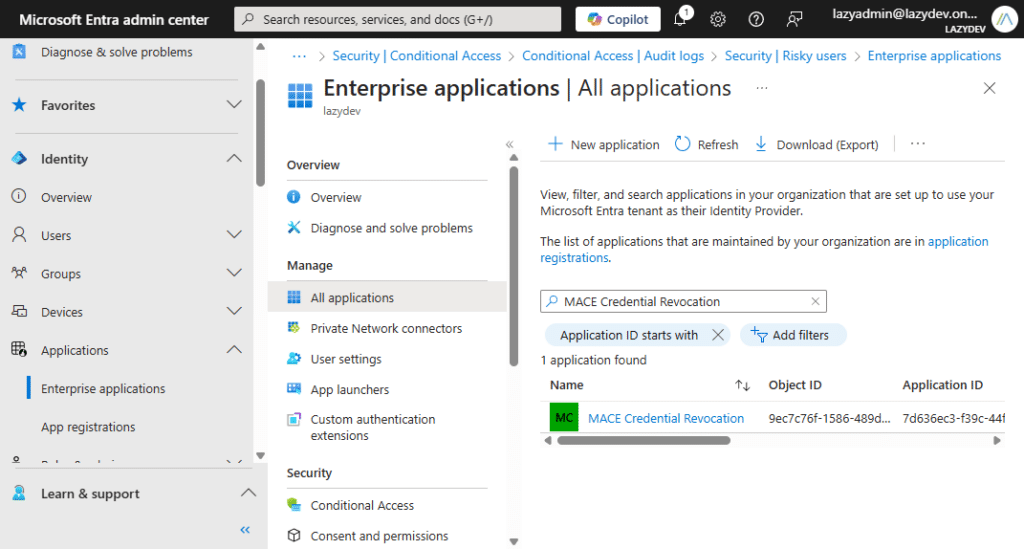

Actualmente parece que el problema se debe a una nueva aplicación que se lanzó este fin de semana y se llama MACE Credential Revocation. Varios administradores informan que esta aplicación se instaló automáticamente en Microsoft Entra justo antes de que los primeros usuarios fueran marcados como de alto riesgo.

Actualización de Microsoft

Microsoft ha publicado una actualización sobre este problema:

RESUMEN DEL IMPACTO:

El viernes 18/04/25, Microsoft identificó que estaba registrando internamente un subconjunto de tokens de actualización de usuario de corta duración para un pequeño porcentaje de usuarios, mientras que nuestro proceso de registro estándar es registrar solo metadatos sobre dichos tokens. El problema de registro interno se corrigió de inmediato y el equipo realizó un procedimiento para invalidar estos tokens para proteger a los clientes. Como parte del proceso de invalidación, sin darnos cuenta generamos alertas en Entra ID Protection que indican que las credenciales del usuario pueden haber sido comprometidas. Estas alertas se enviaron entre el 20/04/25 a las 4 a.m. UTC y el 20/04/25 a las 9 a.m. UTC. No tenemos indicios de acceso no autorizado a estos tokens, y si determinamos que hubo algún acceso no autorizado, invocaremos nuestros procesos estándar de comunicación y respuesta a incidentes de seguridad.

Cómo resolver el problema

Si su inquilino se ve afectado por estos problemas, en este momento tiene básicamente dos opciones para resolverlos:

- Confirmar usuario Seguro (recomendado por Microsoft para este incidente)

- Restablecer la contraseña del usuario

Entonces, normalmente, cuando un usuario es marcado como de alto riesgo debido a credenciales filtradas, el curso de acción es revocar todas las sesiones del usuario y restablecer su contraseña.

Sin embargo, como Microsoft ahora ha reconocido la causa de este problema, podemos marcar a los usuarios como seguros en Microsoft Entra. Lo importante aquí es que verifique el Riesgo actualizado por última vez y se asegure de marcar solo al usuario afectado por este incidente.

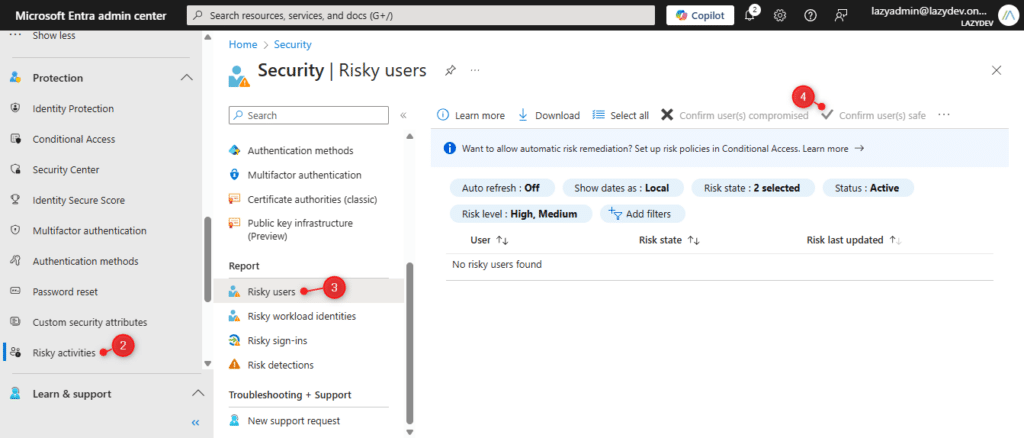

- AbiertoMicrosoft Entra

- ExpandirProteccióny haga clic enActividades riesgosas

- Esto seleccionará automáticamente elUsuarios riesgosos

- Seleccione los usuariosen cuestión ymarcarlos como seguros

Personalmente, marcaría a los usuarios como seguros para minimizar el impacto en la mañana después de un largo fin de semana de Pascua y pediría al usuario que restablezca su contraseña más tarde ese mismo día. Si restablece todas las contraseñas ahora, deberá enviar las nuevas contraseñas por SMS para que los usuarios puedan iniciar sesión después del fin de semana.

![[Arreglar] problema de "conexión segura fallida" en el navegador web de Mozilla Firefox](https://media.askvg.com/articles/images6/Secure_Connection_Failed_Problem_Mozilla_Firefox.png)