10 років тому ви, мабуть, подумали, що інцидент безпеки, керований штучним інтелектом, може статися лише в науково-фантастичному або нереальному майбутньому. Але ситуація змінилася. У 2024 році Statista’sопитуваннявиявили, що половина кібер-лідерів найбільше хвилювалася, що генеративний ШІ покращить кібератаки, такі як фішинг, шкідливе програмне забезпечення та атаки deepfake. І недаремно!

У цій статті ви знайдете реальні випадки кібератак штучного інтелекту та дипфейків для штучного інтелекту, фішингу та інших сучасних типів шахрайства, і побачите, як це впливає на людей і організації будь-якого масштабу. Ви також дізнаєтесь про деякі ефективні стратегії безпеки, яких слід дотримуватися, і про те, як VeePN може допомогти захистити конфіденційність онлайн від передових інструментів шахраїв.

Чому кібератаки, керовані штучним інтелектом, так швидко розвиваються

Атаки штучного інтелекту є абсолютно новим методом злому, який виходить за межі традиційних методів злому. Іншими словами, загрози кібербезпеці ШІ – це абсолютно новий рівень передових загроз. Процес створення електронних листів і вгадування паролів застарів для зловмисників, оскільки вони тепер використовують програмне забезпечення для самонавчання та алгоритми машинного навчання для виконання своїх зловмисних дій. Ось найбільші проблеми, пов’язані з сучасними методами кібератак ШІ:

Швидкість і гучність

Швидкість роботи інструментів машинного навчання надзвичайно висока. Тисячі спроб фішингу та сканування вразливостей стають можливими за лічені секунди. Це означає, що більше користувачів, швидше за все, стануть жертвами автоматизаціїAI фішингатак, і безпека різних платформ, які мають мільйони користувачів, може виявитися менш надійною.

Налаштування високого рівня

Зловмисники генерують виняткові дипфейки програм-вимагачів штучного інтелекту за допомогою штучного інтелекту та його здатності збирати інформацію з соціальних мереж і публічних баз даних, а також голосові повідомлення. Жертви можуть навіть не помітити різниці, чи це їхній справжній друг у біді, чи це штучно створене глибоке фейкове відео.

Адаптивність

Коли користувачі встановлюють на своїх пристроях такі засоби захисту, як антивірус, хитре зловмисне програмне забезпечення штучного інтелекту може змінити свій код, щоб уникнути виявлення та завдати шкоди, залишаючись абсолютно непоміченим.

Розглянувши це, давайте розглянемо відповідні методи, які використовують кіберзлочинці, і конкретні випадки, які ілюструють, як це працює в реальному житті.

Прийоми і випадкиКібератаки ШІ

Нижче наведено найпоширеніші типи атак за допомогою ШІ та відомі ситуації, які ілюструють їх застосування.

1. Автоматичний фішинг

Зловмисники аналізують соціальні мережі та інші цифрові сліди користувачів, щоб створити реалістичні особисті повідомлення та електронні листи, які виглядають як справжні. За допомогою штучного інтелекту вони можуть створювати оманливий контент, який переконує жертв розкрити свою конфіденційну інформацію.

Фахівці з кібербезпекипопередитикористувачів Gmail, Outlook і Apple про загрозу шахрайства електронною поштою, керовану ШІ. Сучасне програмне забезпечення AI широко використовує аналітику в соціальних мережах для створення персоналізованих повідомлень, які реалістично імітують реальних контактів. Погано в цьому випадку те, що стандартні методи ідентифікації шахрайства просто не можуть виявити такі повідомлення, і майже неможливо визначити, надіслано повідомлення від реальної людини чи це шахрайство, кероване ШІ.

2. Діпфейки

Алгоритми штучного інтелекту дозволяють шахраям створювати цифрові дублікати стилів спілкування, голосів і облич реальних людей і імітувати їх поведінкові характеристики в аудіо, відео та текстових файлах. Ці атаки також може бути дуже складно виявити.

Використання дипфейків, шахраївстворенийштучний клон фінансового директора Arup під час шахрайського відеодзвінка. Потім член фінансової команди став жертвою цього шахрайства та відправив 25 мільйонів доларів шахраям після дзвінка Zoom із босом, створеним deepfake.

Ще одна новинаповідомилиООН у 2023 році розповідає, що кіберзлочинці з Південно-Східної Азії вкрали 37 мільярдів доларів за допомогою онлайн-шахрайства та дипфейків. У 2024 році кількість злочинів за допомогою штучного інтелекту з дипфейками зросла на 600%, і уряди М’янми, Камбоджі та Лаосу, зокрема, просто не змогли їх зупинити.

3.І Malwarereі програми-вимагачі

Традиційне зловмисне програмне забезпечення має фіксований код, але шкідливе програмне забезпечення, створене ШІ, може «навчитися» обходити антивірусні інструменти. Результат? Віруси можуть саморозмножуватися та змінювати свої шаблони, щоб уникнути виявлення антивірусним програмним забезпеченням, запущеним на пристроях.

Один зломгрупапов’язаний із Північною Кореєю, проводить розумні багатоетапні атаки, націлені на Південну Корею для шпигунства та крадіжки грошей. Під час нещодавньої атаки вони використовували платформи Dropbox і Google Drive, щоб приховати свою діяльність. Вони розпочали атаку з фішингового електронного листа, який змушував жертв клацати заражене посилання. Це посилання автоматично завантажує код, який встановлює шпигунську програму. Вони також використовували шифрування AES, щоб приховати кожен етап атаки. Поки вони використовували звичайні хмарні сервіси та зашифровані файли, їх шкідливе програмне забезпечення виглядало як звичайний мережевий трафік. Але як тільки зловмисний код потрапляє, зловмисники можуть бачити все на зараженому комп’ютері.

4.Змагальні атаки ШІ

Агенти штучного інтелекту, такі як Google Assistant, Claude AI, Notion AI та інші інструменти, які компанії та окремі користувачі використовують, щоб полегшити собі життя, можуть стати великою загрозою кібератак. Якщо шахраї націляться на ворожу атаку штучного інтелекту, технологія, швидше за все, зможе самостійно ідентифікувати цілі, захоплювати системи та викрадати дані користувачів.

Хоча цей тип кіберзлочинності зі штучним інтелектом ще не набув широкого поширення, Дмитро Волков, дослідник дослідницької організації Palisade Research, каже: «У найближчі кілька років я очікую, що автономним хакерам скажуть: «Це ваша мета. Ідіть і зламай її».

Експерти компанії Palisade Research кажуть, що вони мають уявлення про те, яку загрозу для кібербезпеки представлятимуть агенти ШІ. Щоб їх виявити, побудувалиLLM Agent Honeypot, де вони зібрали вразливі сервери, які видають себе за сайти цінної урядової та військової інформації.

Тепер, коли ми розглянули основні методи, керовані штучним інтелектом, які використовують кіберзлочинці, щоб обдурити людей, давайте подивимося, який вплив мають кібератаки, керовані ШІ.

Результати кібератак на основі ШІ

На жаль, кіберзагрози штучного інтелекту не просто показують, наскільки спритними можуть бути злочинці. Як правило, вони завдають реальної шкоди. Давайте подивимося, з чим можуть зіткнутися жертви кіберзлочинності ШІ:

Фінансові втрати

Шахрайство Deepfeke стає швидким шляхом до катастрофи. У 2024 році 82-річний пенсіонер Стів Бошам повністю вичерпав свій пенсійний рахунок і «вклав» 690 000 доларів після того, як побачив глибоке фейкове відео Ілона Маска, який рекламує можливість інвестування. Theвідеошахраї, які за допомогою інструментів штучного інтелекту змінили голос і рухи рота Маска, виглядали переконливо справжніми, і всі гроші зникли для шахраїв.

Шкода репутації

З такою кількістю дипфейків, де гарантія, що вас не імітують кіберзлочинці? Deepfakes може показувати, як люди «говорять» або «роблять» богзна-які речі, яких ніколи не станеться в реальному житті. Наслідки можуть бути неприємними: юридичні проблеми, втрата роботи або зіпсована репутація.

Порушення конфіденційності

Сучасна технологія штучного інтелекту дозволяє хакерам за лічені секунди збирати й аналізувати величезні обсяги даних користувачів. За допомогою штучного інтелекту вони можуть швидко компілювати адреси, номери телефонів, інформацію про минулі покупки та іншу інформацію, а потім використовувати ці дані, щоб завдати вам шкоди. як?

Уявіть, що після збору інформації про вас шахраї знають, що ви є клієнтом, скажімо, Geek Squad. Вони можуть надсилати вам шахрайські електронні листи з підробленими рахунками-фактурами та залишати посилання, щоб ви могли натиснути його, щоб скасувати небажані підписки. Але як тільки ви це зробите, вони можуть автоматично встановити на ваш пристрій зловмисне програмне забезпечення штучного інтелекту, щоб викрасти вашу конфіденційну інформацію. Або ви відчайдушно телефонуєте на номер, указаний у електронному листі, щоб скасувати так званий «рахунок-фактуру за підписку» та відкрити їм дані вашої кредитної картки.

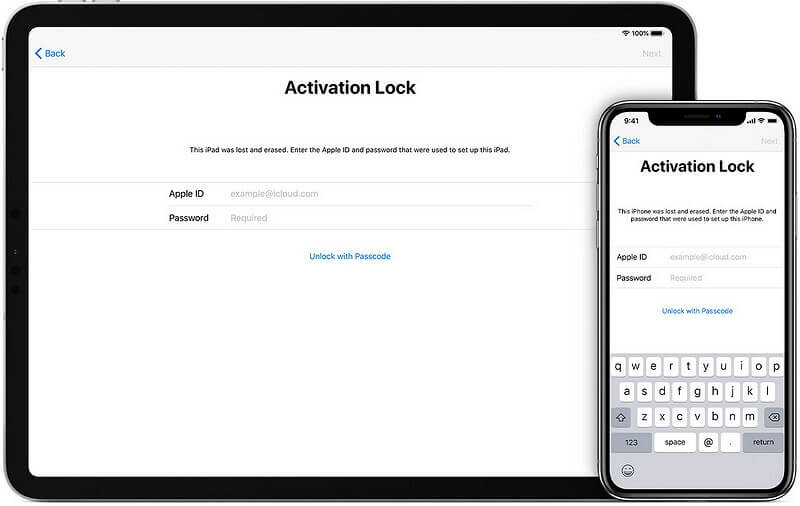

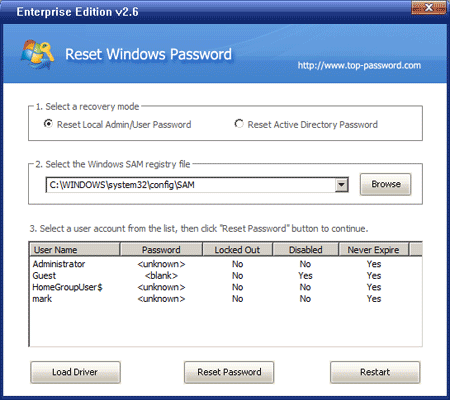

Крадіжка облікових даних

Керовані штучним інтелектом автоматизовані хакерські боти можуть здійснювати атаки грубою силою на ваші облікові дані для входу. Отже, якщо ви повторно використовуєте один пароль для багатьох веб-сайтів і платформ, сценарій штучного інтелекту може зламати їх і навіть спробувати ввійти у ваш банківський або електронну комерцію облікові записи.

Загалом загрози кібербезпеці, створені на базі штучного інтелекту, набагато масштабніші та мають гірші наслідки, ніж попередні «аналогові» підходи, які використовували шахраї. Визначимо основні зони небезпеки.

Де ви найбільше ризикуєте загрозами шахрайства ШІ

Загальна характеристика кібератак на основі штучного інтелекту полягає в тому, що кіберзлочинці часто потрапляють туди, де є багато даних, які можна вкрасти, і багато людей, яких можна обдурити. Тому будьте обережні, коли ви перебуваєте на:

Соціальні мережі

Згенеровані штучним інтелектом дописи, на які ви можете натрапити в Instagram, Facebook чи YouTube, можуть поширювати неправдиві наративи, маніпулювати громадською думкою або обманом змусити вас повірити в сенсаційні чи образливі новини або, що ще гірше, потрапити в схеми швидкого збагачення. Зазвичай шахраї здійснюють атаки соціальної інженерії, видаючи себе за людину, якій ви довіряєте, і обманом змушують вас натиснути шкідливі посилання або розкрити особисту чи фінансову інформацію.

Сервіси електронної пошти

Фішингові атаки, керовані штучним інтелектом, не рідкість для Gmail, Outlook та інших користувачів поштових служб. Деякі шахрайські електронні листи можуть виглядати настільки легітимними, що можуть проскочити через фільтри спаму, і користувачі отримають заражені електронні листи у свою папку "Вхідні". Таким чином ви можете отримувати листи, які видають себе за ваш банк, постачальника послуг або навіть за колегу з вашої команди. Ви щось пропустили, клацніть заражене посилання, і шахраї можуть отримати ваші конфіденційні дані на срібному блюді.

Хмарні платформи зберігання

Ваш Google Drive, Dropbox, OneDrive або інші хмарні сервіси можуть стати приємною мішенню для шахраїв, оскільки там люди часто зберігають безліч різноманітних документів, зображень, контрактів і всіляких конфіденційних особистих даних. Зловмисники можуть використовувати інструменти на основі штучного інтелекту, щоб знайти слабкі дозволи доступу, відкриті порти та відкритий API, незмінені облікові записи за замовчуванням або інші неправильні конфігурації. для чого? Якщо вони знайдуть його, вони можуть викрасти дані або впровадити створене штучним інтелектом зловмисне програмне забезпечення, яке пошириться на всі ваші синхронізовані пристрої, щоб ще більше скомпрометувати ваші дані.

Програми для обміну повідомленнями та співпраці

Microsoft Teams, і навіть WhatsApp більше не є безпечними місцями. Кіберзлочинці використовують штучний інтелект для створення підроблених повідомлень, які імітують тон і стиль написання ваших колег. Причина цього полягає в тому, щоб змусити вас клацати заражені посилання або ділитися внутрішньою інформацією. Шахраї намагаються зв’язатися з вами за допомогою цих платформ, тому що зазвичай це місця, де користувачі не перевіряють посилання, перш ніж натиснути їх, як ви, скажімо, зробили б, скажімо, в електронному листі.

Ігрові платформи

Онлайн-геймери часто використовують чати для спілкування з товаришами по команді. Ось де з’являються шахраї. Вони використовують штучний інтелект для сканування форумів ігрових спільнот і використовують той самий сленг і жаргон спільноти, щоб надсилати людям посилання зі зловмисним програмним забезпеченням, замаскованими під спокусливі посилання для отримання безкоштовних предметів, внутрішньоігрової валюти або оновлення облікових записів.

Публічний Wi-Fiмережі

Коли ви перебуваєте в кав’ярні чи в аеропорту, використання безкоштовного Wi-Fi може здатися привабливим. Але вгадайте що? Ви можете стати жертвою атак на основі штучного інтелекту для моніторингу мережевого зв’язку, щоб перехопити ваші облікові дані та дані кредитної картки. У незахищеній точці доступу ви завжди в небезпеці.

Визначивши місця підвищеної небезпеки, розглянемо способи захисту від загроз, створених ШІ.

Кроки, щоб захистити себе від загроз ШІ

Зробіть наступні кроки, щоб захистити себе, якщо ви станете мішенню кібератак на основі ШІ:

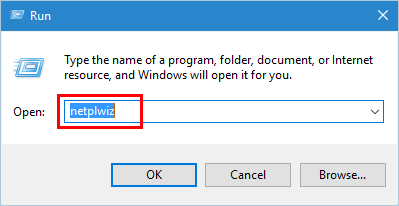

Використовуйте надійні та унікальні паролі

Зловмисники грубої сили легко отримують доступ до ваших облікових записів щоразу, коли ви використовуєте той самий пароль кілька разів для різних платформ. Навіть якщо одна платформа викрита під час кібератаки за допомогою штучного інтелекту і ваш пароль стає відомим шахраям, ви автоматично ризикуєте своєю конфіденційністю на будь-якій іншій платформі, де використовуєте той самий пароль. Хорошим рішенням тут є використання менеджера паролів, який може генерувати та зберігати надійні й випадкові паролі для кожного з ваших облікових записів.

Налаштувати багатофакторну автентифікацію (MFA)

Як би сумно це не звучало, навіть надійні паролі самі по собі не є достатнім захистом від інноваційних генеративних атак ШІ. Щоправда, якщо ви додасте MFA, вам доведеться витрачати більше часу на вхід на платформи та служби з двома заходами захисту, як-от отримання коду, телефонний дзвінок або перевірка відбитка пальця. Але таким чином, навіть якщо ваші облікові дані якимось чином потрапили в чужі руки, набагато менше шансів, що ваші облікові записи будуть скомпрометовані.

Обмежити дозволи програми

Перш ніж установлювати програму або розширення на свій пристрій, перевірте, які дозволи йому потрібні. Платформі, яку ви хочете використовувати, дійсно потрібно бачити ваше геолокацію чи читати ваші контакти, щоб запустити служби? Якщо ви дозволите програмам знати занадто багато, то у випадку, якщо ви випадково встановите зловмисне програмне забезпечення, кероване штучним інтелектом, шахраї дізнаються більше інформації, ніж могли б, і зможуть використати це проти вас. Тому, якщо програма вимагає від вас надати занадто багато даних, краще триматися подалі.

Оновлюйте програмне забезпечення та системи пристрою

Однією з основних цілей оновлень програмного забезпечення є усунення вразливостей безпеки в попередній версії системи. Старі помилки можуть бути слабкими місцями, якими спритно користуються злочинці. Подумайте про завантаження та встановлення нових патчів, щойно вони стануть доступними, щоб посилити вашу цифрову безпеку.

Будьте обережні, використовуючи генеративний ШІ

Так, чат-боти, такі як ChatGPT, і різноманітні платформи штучного інтелекту корисні, але існують також ризики конфіденційності. Отже, перш ніж використовувати та ділитися будь-якими особистими чи діловими даними з AI, заздалегідь врахуйте його ризики для безпеки.

Захистіть своє з’єднання за допомогою VPN

Віртуальна приватна мережа (VPN) шифрує весь ваш трафік, щоб хакери, які використовують системи штучного інтелекту, не змогли перехопити та відстежити ваші дії, а приховування вашої IP-адреси не розкриє шахраям ваше місцезнаходження та онлайн-звички.

Існує багато доступних рішень VPN. Чарівне слово «безкоштовно» може виглядати привабливо, але насправді вони не такі гарні, як здаються. Безкоштовні VPN часто продають особисту інформацію користувачів і журнали перегляду третім сторонам. Багато з них пропонують слабкі протоколи шифрування, бомбардують вас рекламою та просто сповільнюють швидкість мережі. Тому подумайте про використання надійного постачальника, як-от VeePN.

Отримайте надійний захист від кібератак, керованих ШІ, за допомогою VeePN

Ось заходи захисту від кіберзагроз ШІ, які пропонує VeePN:

Шифрування військового рівня

VeePN захищає все, що ви робите в Інтернеті, за допомогою AES-256, найпотужнішого стандарту шифрування на сьогодні. Навіть якщо кіберзлочинці спробують використати розширені інструменти аналізу для перехоплення вашого трафіку Wi-Fi, вони побачать лише невиразну тарабарщину замість ваших справжніх даних.

IP адресамаскування

Алгоритми штучного інтелекту персоналізують сучасні фішингові атаки за допомогою аналізу поведінки користувачів і моніторингу геолокації для запуску цільових спроб фішингу. VeePN дозволяє приховати вашу справжню IP-адресу, вибираючи з 2500+ серверів у 89 місцях, щоб забезпечити вашу анонімність і запобігти профілюванню або відстеженню на основі місцезнаходження.

NetGuard для зупинки зловмисного програмного забезпечення штучного інтелекту

Функція VeePN NetGuard не дозволить вам переглядати небезпечні домени. Він автоматично блокує відстеження веб-сайтів і шкідливі скрипти. Ця функція також корисна для боротьби зі зловмисним програмним забезпеченням, створеним штучним інтелектом, яке імітує законні веб-сайти.

Вбудований антивірус

Завдяки цій функції зловмисне програмне забезпечення штучного інтелекту не зможе працювати та завдавати шкоди вашим пристроям Windows і Android. Антивірус VeePN сканує ваші завантаження, зупиняє підозрілу поведінку та блокує загрози штучного інтелекту, що самовідтворюються або створюють код.

Сповіщення про порушення

VeePN шукає та аналізує викрадені бази даних у темній мережі, щоб з’ясувати, чи ваші дані були розкриті. Якщо він знаходить там ваші електронні адреси чи паролі, він негайно надсилає миттєві сповіщення, щоб ви могли якомога швидше змінити свої облікові дані та захистити себе.

Вимикач для захисту від витоку

У разі збоїв у вашому VPN-з’єднанні, VeePN Kill Switch автоматично припиняє ваш доступ до Інтернету, щоб запобігти витоку ваших незахищених даних.

Покриття до 10 пристроїв

Один обліковий запис VeePN дозволяє захистити до 10 пристроїв і використовувати їх із увімкненим VPN-з’єднанням, будь то телефон, ноутбук, смарт-телевізор або маршрутизатор.

Спробуйте використовувати VeePN без ризику, насолоджуючись нашою 30-денною гарантією повернення грошей.

ПОВ'ЯЗАНО:Як відформатувати диск на Mac: 2 перевірених прийоми

FAQ

Кіберзлочинці використовують інструменти штучного інтелекту для створення реалістичних дипфейків, викрадення даних і проведення фішингових атак, якіманіпулювати поведінкою людини.

Розповсюджують кіберзлочинціпідроблена або оманлива інформаціячерез свою тактику отримання особистої інформації жертв. Такі атаки, керовані ШІ, можуть обійти пристрійвиявлення загрозитакі засоби, як антивірус. Дізнайтеся більше типів і способи захисту в цій статті.