Симетричне шифрування проти асиметричного шифрування. Пояснено два основних типи

Щоб зрозуміти різницю між симетричним і асиметричним шифруванням, давайте розглянемо кожне з них, починаючи з симетричного:

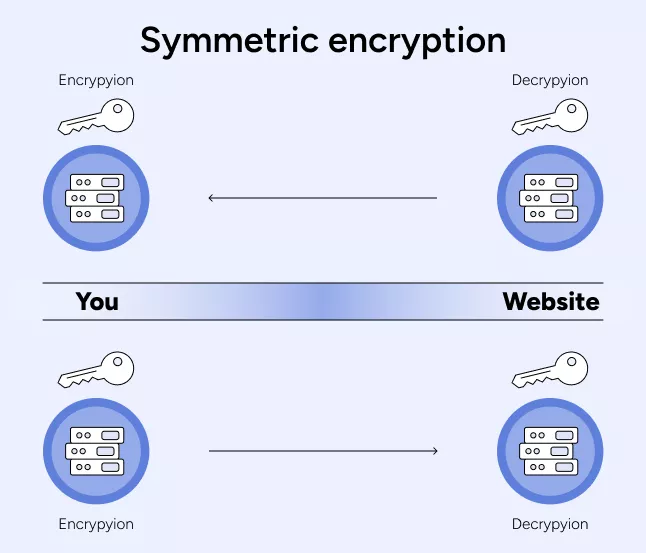

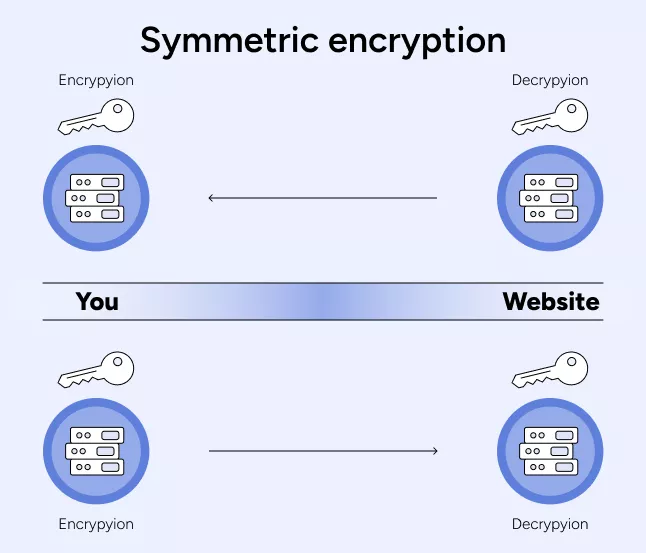

Симетричне шифрування

Основна особливість симетричного шифрування полягає в тому, що воно вимагає, щоб відправник і одержувач даних мали однаковий ключ. Наприклад, коли ви заходите на веб-сайт, щоб переглянути улюблене аніме чи шоу, ваш пристрій і сервер повинні мати однаковий ключ для обміну та читання закодованих даних.

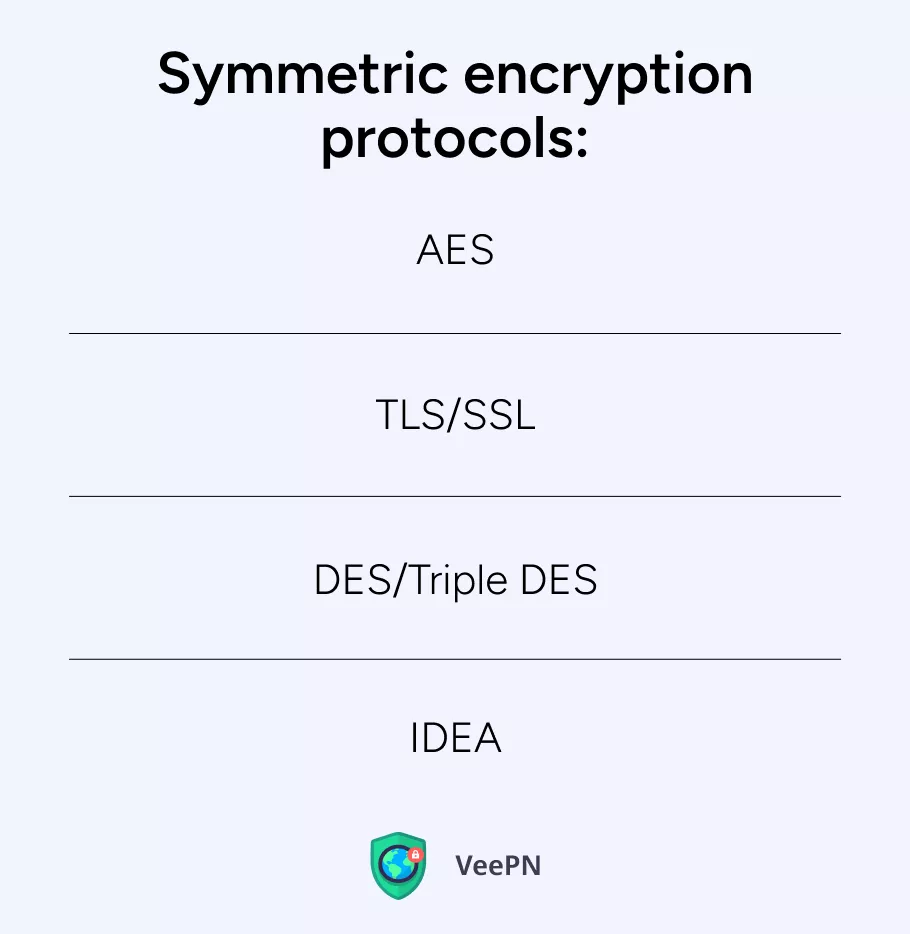

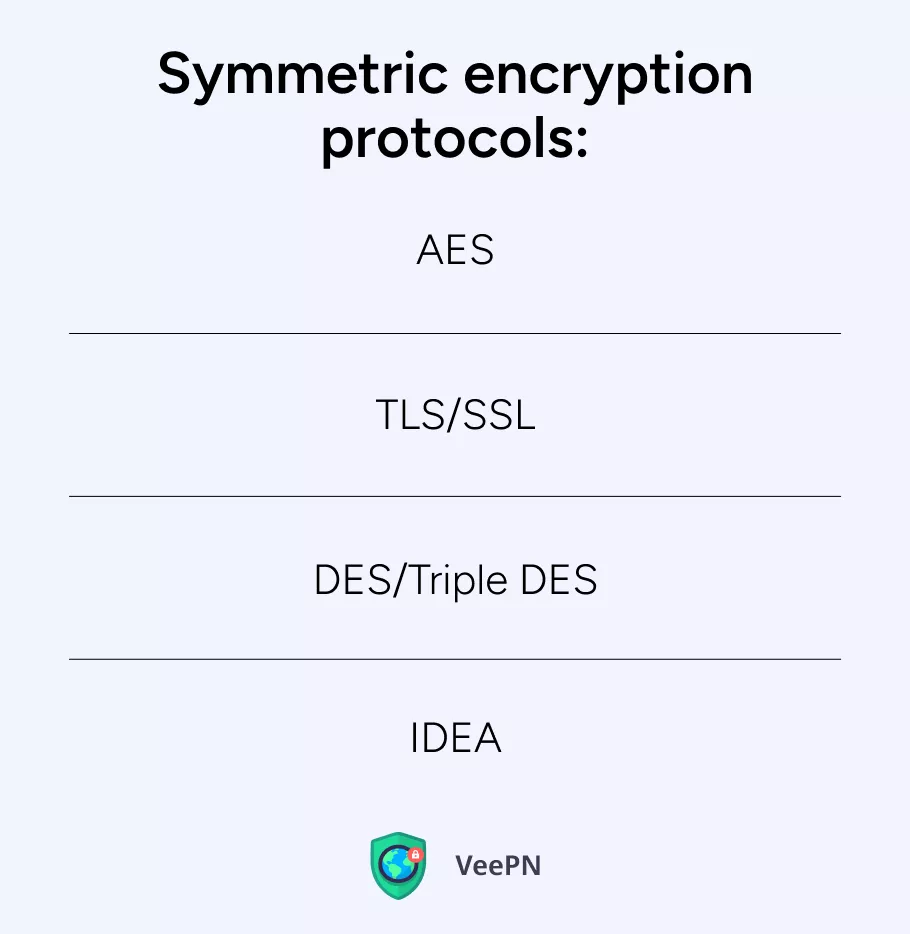

Незважаючи на те, що симетричне шифрування може здатися простим, його основні алгоритми розроблені, щоб зробити ваші дані максимально нерозшифрованими. Існує кілька відомих протоколів симетричного шифрування:

- AES.Advanced Encryption Standard — найвідоміший і надійний алгоритм протоколу, який базується наШифр Рейндала. Подумайте про шифрування як про надбезпечне сховище для ваших даних. Він бере вашу інформацію, розбиває її на блоки та кодує за допомогою складної математики + секретного ключа. Результат? Переплутаний безлад, який неможливо прочитати, якщо у вас немає правильного ключа, щоб його розблокувати. А коли мова заходить про безпеку наступного рівня, VeePN не грає без уваги — він використовує 256-бітне шифрування AES. Що це означає? Довжина ключа становить 256 біт, тому його дуже важко зламати. З 2^256 можливими комбінаціями хакеру знадобиться більше часу, ніж існує Всесвіт, щоб вгадати правильну. По суті, порушити його? Не відбувається.

- TLS/SSL.Безпека транспортного рівня та рівень захищених сокетів є найпоширенішими протоколами, які використовуються для захисту веб-сайтів. Більшість веб-переглядачів значною мірою покладаються на TLS, тому, якщо сайт, який ви хочете відвідати, має застарілий сертифікат TLS, такі веб-переглядачі, як Chrome, можуть заборонити доступ.

- DES/Потрійний DES.Стандарт шифрування даних — це старомодний стандарт, який передував AES і використовував той самий принцип, але набагато менш складний і безпечний. Що стосується потрійного DES, то насправді DES застосовується до кожного окремого блоку даних тричі. Але загалом обидва протоколи надзвичайно застарілі й рідко використовуються в наші дні.

- ІДЕЯ.Очікувалося, що міжнародний алгоритм шифрування даних замінить DES, але не отримав особливого визнання, тому його рідко можна зустріти сьогодні. Ми не так багато можемо про це сказати.

А тепер про асиметричне шифрування!

Асиметричне шифрування

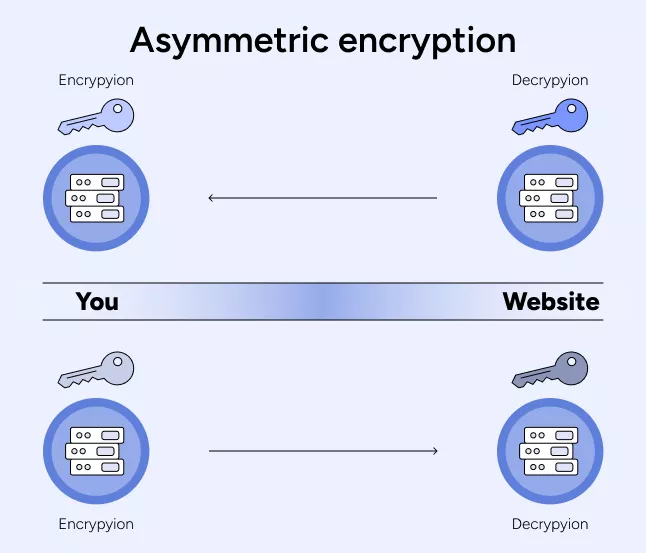

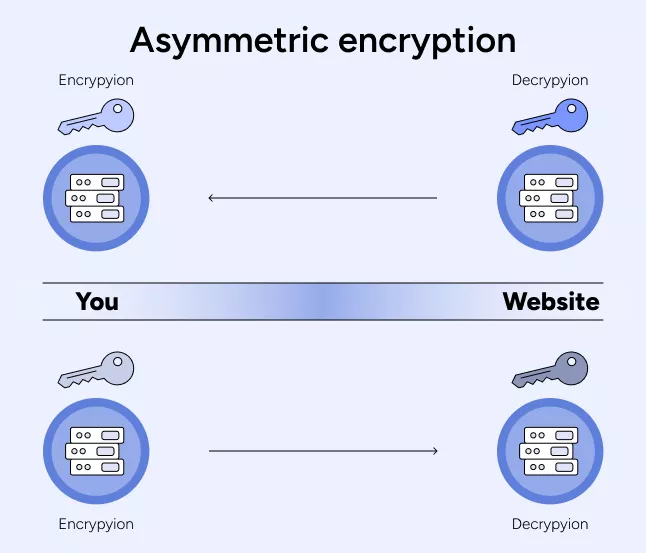

На відміну від симетричного шифрування, асиметричне вимагає двох типів ключів:приватнийігромадськість.Наприклад, програма VeePN як VPN підключається до віддаленого сервера через зашифрований тунель за допомогою відкритого ключа до віддаленого сервера. Цей сервер використовує відкритий ключ для отримання та шифрування даних. Потім у гру вступає закритий ключ, який розшифровує дані та надсилає їх одержувачу. У результаті весь ваш інтернет-трафік минає звичайну «дорогу» до веб-сайтів, програм, ігор і потокових служб, але ніхто не може відстежувати, що ви робите в Інтернеті.

Для завершення вищезгаданого процесу асиметричне шифрування використовує такі протоколи:

Для завершення вищезгаданого процесу асиметричне шифрування використовує такі протоколи:

- RSA.Цей метод, названий на честь Ріввеста, Шаміра та Адлемана, практично неможливо зламати, але він також повільніший, ніж комутоване з’єднання, тому ви не побачите його в повсякденних програмах і онлайн-сервісах.

- Обмін ключами Діффі-Хеллмана.Вважайте це швидшим двоюрідним братом RSA. Він все ще використовує систему обміну ключами, але робить весь процес шифрування набагато швидшим, тому дані залишаються в безпеці, не сповільнюючи процес.

- TLS/SSL.Ми обговорювали ці протоколи як компонент симетричного шифрування, але TLS/SSL також ідеально працює з приватними та відкритими ключами. І якщо це працює, чому б і ні?

Тепер, коли ми визначили відмінності між симетричним і асиметричним шифруванням, ось підсумкова таблиця, щоб завершити все:

| Особливість | Симетричне шифрування | Асиметричне шифрування |

| Тип ключа | Єдиний спільний ключ | Пара відкритого та закритого ключів |

| Обмін ключами | Потрібен безпечний канал для розповсюдження ключів | Захищений канал не потрібен |

| Шифрування/дешифрування | Використовує той самий ключ для шифрування та дешифрування | Використовує відкритий ключ для шифрування та закритий ключ для дешифрування |

| швидкість | Загалом швидше | Загалом повільніше |

| Безпека | Більш безпечно, якщо ключ залишається в секреті | Більш безпечний через труднощі отримання закритого ключа з відкритого ключа |

| Випадки використання | Масове шифрування даних, шифрування файлів | Безпечний зв'язок, цифрові підписи, обмін ключами |

Отже, ви знаєте різницю між шифруванням із симетричним ключем та асиметричним, але ми ще не згадували про їх використання. Давайте дослідимо, коли і де використовуються ці два методи шифрування!

Коли використовувати симетричне шифрування

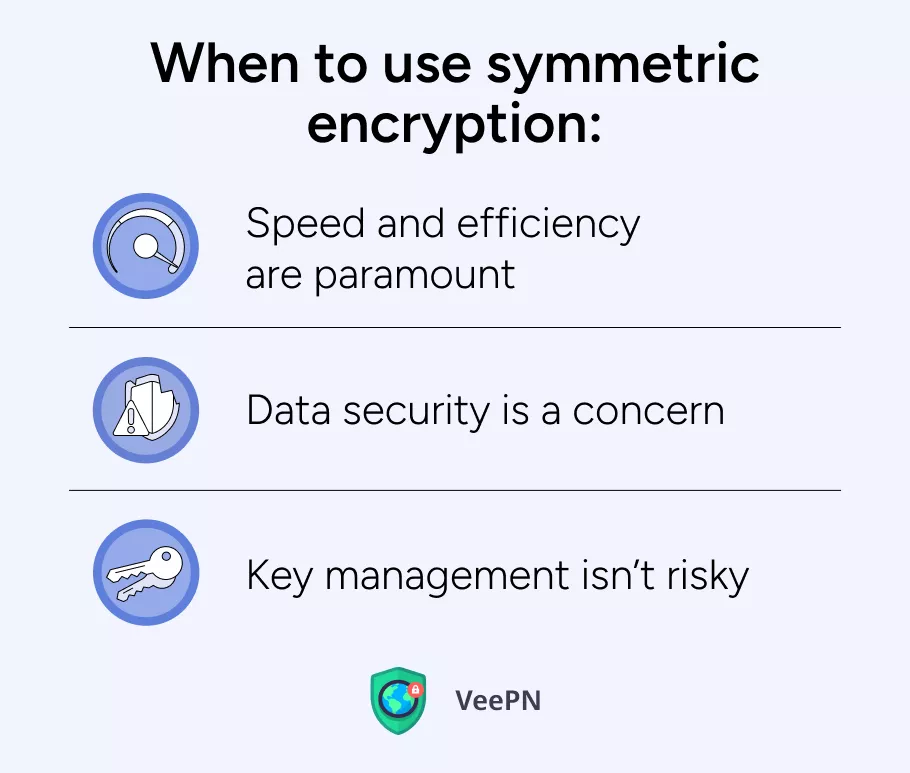

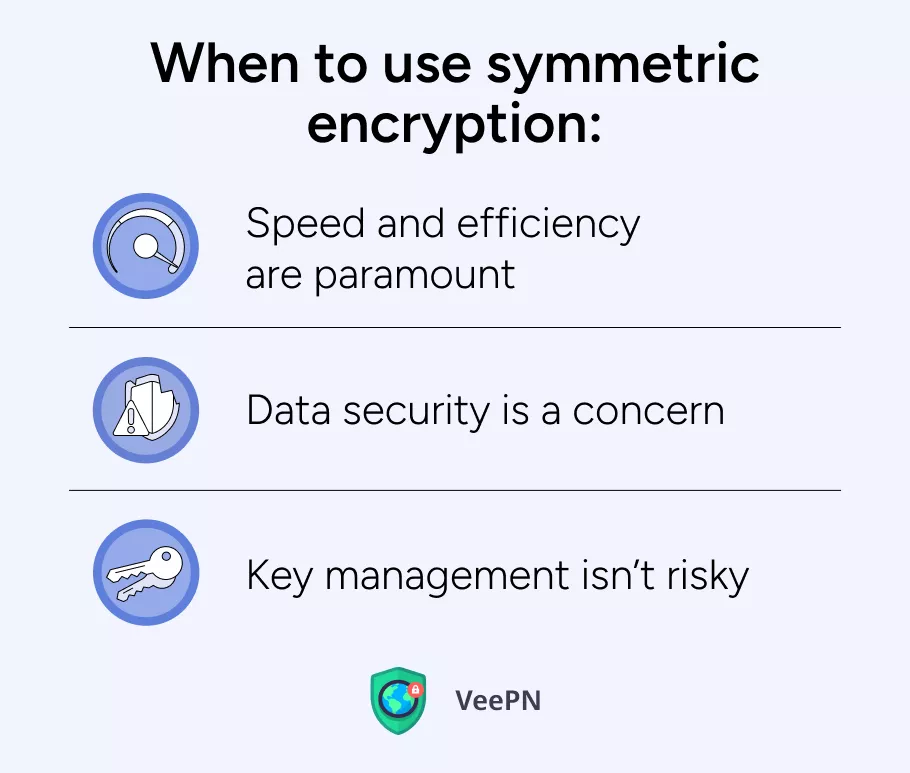

Якщо говорити про симетричне шифрування, то воно зазвичай використовується, коли:

- Швидкість і ефективність мають першорядне значення.Використовувати той самий ключ, безумовно, швидше, ніж використовувати загальнодоступний, а потім закритий — це вагома перевага симетричного шифрування. Ось чому симетричне шифрування має вирішальне значення для випадків, коли великі набори даних потрібно передавати якомога швидше.

- Безпека даних викликає занепокоєння.Симетричне шифрування використовує складні методи кодування, що робить його надзвичайно ефективним для захисту даних від несанкціонованого доступу.

- Керування ключами не є ризикованим.Оскільки симетричне шифрування використовує лише один ключ, його обробка та захист є критично важливими. Як наслідок, симетричне шифрування стає пріоритетним методом, коли захист ключа не викликає труднощів, оскільки воно може швидко та безпечно шифрувати/дешифрувати дані.

Загальні випадки використання

Ви можете побачити використання симетричного шифрування в таких випадках:

- Захист цілісності даних.Симетричне шифрування ідеально підходить для захисту даних, які зберігаються на пристроях і різному обладнанні, але виходять в Інтернет. Цей тип шифрування гарантує, що дані зберігаються в безпеці та можуть безпечно переміщатися по мережах без ризику бути перехопленими та зламаними.

- Захист облікових даних кредитної картки та особистої інформації.Платіжні програми, веб-магазини, онлайн-сервіси тощо вимагають захисту банківської інформації своїх користувачів, щоб уникнути шахрайства та втрати грошей. Симетричне шифрування ідеально підходить для таких завдань, оскільки воно може легко перетворити будь-яку конфіденційну інформацію на тарабарщину, яку не можуть зрозуміти хакери та шахраї.

- Шифрування персональних файлів.Якщо на вашому пристрої зберігаються важливі файли, симетричне шифрування може бути хорошим рішенням для запобігання несанкціонованому доступу до вашої інформації. Ви навіть можете зашифрувати цілі бази даних або їх окремі компоненти, якщо це необхідно.

Коли використовувати асиметричне шифрування

Асиметричне шифрування особливо добре для:

- Ризиковане розповсюдження ключів.Ризик втрати ключа дешифрування є головним недоліком симетричного шифрування. Але саме тоді стає в нагоді асиметричний метод, оскільки він використовує відкритий і закритий ключі, гарантуючи, що ніхто не втручається в обмін даними.

- Необхідність захищених каналів зв'язку.Асиметричне шифрування можна використовувати для встановлення безпечних каналів зв’язку, наприклад веб-браузерів і програм для обміну повідомленнями, де відкритий ключ використовується для шифрування даних, а відповідний закритий ключ використовується для їх розшифровки.

- Симетричний обмін ключами.Коли симетричним ключам потрібен безпечний обмін, на допомогу приходить асиметричний метод. Використання двох ключів є однією з головних переваг асиметричного шифрування, і воно ідеально підходить для захисту симетричного обміну ключами від хакерів. Для таких випадків використання RSA або шифрування Діффі-Хеллмана є звичним явищем.

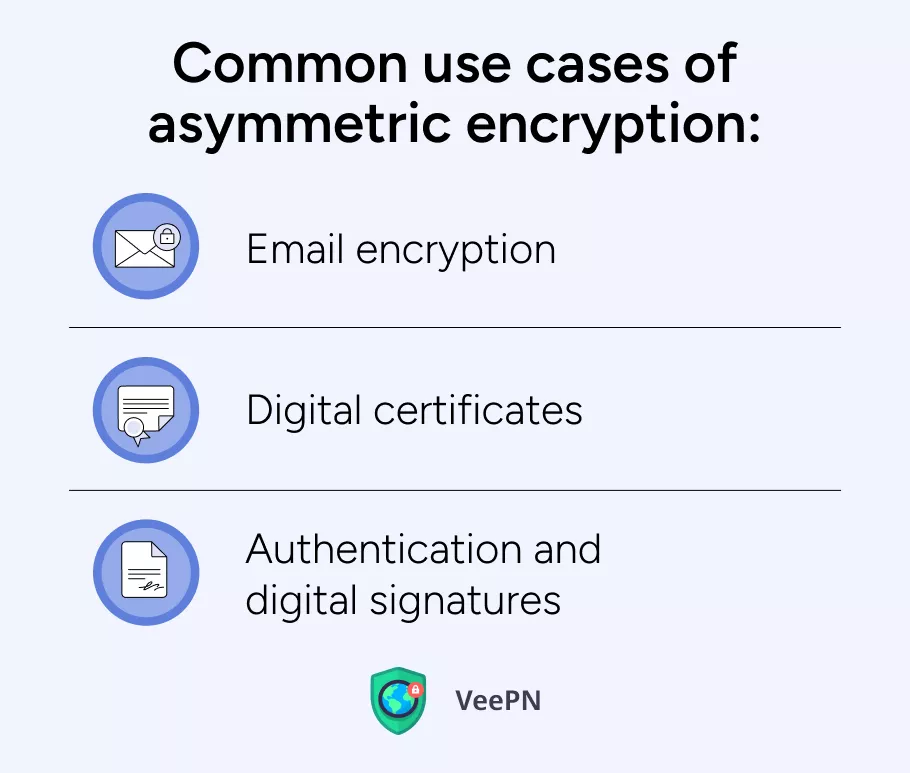

Загальні випадки використання

Найпоширеніші випадки використання асиметричного шифрування:

- Шифрування електронної пошти.Завдяки TLS/SSL електронні листи отримують захист від доступу третіх сторін, щоб хакери не могли прочитати ваші електронні листи.

- Цифрові сертифікати.Асиметричне шифрування використовує свій основний принцип відкритих і закритих ключів для перевірки особи чи організації, яка використовує цифрові сертифікати.

- Автентифікація та цифрові підписи.Перевірка автентичності цифрових підписів також є одним із найпоширеніших випадків використання асиметричного шифрування. Закритий ключ використовується для підпису повідомлення, тоді як відкритий ключ використовується для перевірки підпису.

Як симетричне, так і асиметричне шифрування відіграють величезну роль у підтримці цифрового зв’язку. Симетричне шифрування? Надшвидкий і ідеальний для миттєвого шифрування величезних обсягів даних. Асиметричне шифрування? Він втручається для безпечного обміну ключами, гарантуючи, що ніхто не викраде ваші ключі дешифрування.

Один із найкращих реальних прикладів? Віртуальні приватні мережі (VPN). Ці електростанції конфіденційності використовують шифрування, щоб захистити ваш Інтернет-трафік від шпигунів, хакерів і трекерів. Залишайтеся з нами, коли ми розберемо, як ці два типи шифрування працюють разом у VPN — і чому вони є обов’язковими для забезпечення безпеки в Інтернеті.

Як мережі VPN використовують симетричні та асиметричні методи шифрування для підвищення безпеки

Для початку вам потрібно зрозуміти, як працює програма VPN. Коли ваша програма VPN активна, вона передає весь ваш інтернет-трафік через захищений «тунель», де він шифрується та переходить на віддалений сервер, а потім на сервер служби, до якої ви хочете отримати доступ. Створюючи такий «гачок» на шляху даних до кінцевої точки, ви можете приховати свою IP-адресу та приховати свою особу в Інтернеті.

А тепер подивимося, як це відбувається докладніше:

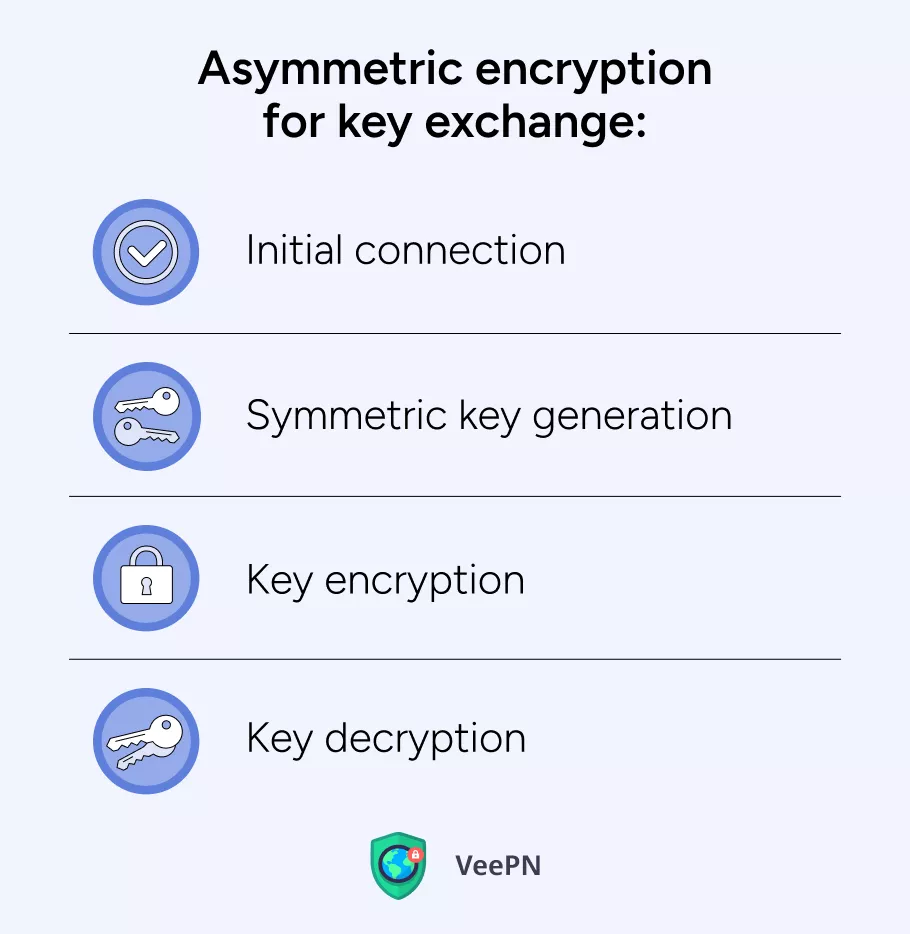

Асиметричне шифрування для обміну ключами

Асиметричне шифрування є першим у захисті ваших даних за допомогою VPN:

- Початкове підключення.Коли користувач підключається до сервера VPN, сервер надсилає йому відкритий ключ.

- Генерація симетричного ключа.Користувач генерує випадковий симетричний ключ шифрування, який буде використовуватися для подальшого спілкування.

- Ключове шифрування.Користувач шифрує симетричний ключ за допомогою відкритого ключа сервера та надсилає його на сервер.

- Розшифровка ключа.Сервер розшифровує симетричний ключ за допомогою свого закритого ключа, отримуючи спільні дані.

Симетричне шифрування для передачі даних

Роль симетричного шифрування в захисті ваших даних за допомогою VPN досить проста:

- Шифрування даних.Після встановлення спільного симетричного ключа всі подальші дані, що передаються між користувачем і сервером VPN, шифруються за допомогою цього ключа.

- Розшифровка даних.Сервер VPN розшифровує дані за допомогою того самого симетричного ключа, а потім пересилає їх до місця призначення.

Ми повинні підкреслити, що безкоштовні VPN зазвичай не мають надійних протоколів шифрування, через що вони можуть бути небезпечними у використанні. У той же час ми пропонуємо вам спробувати VeePN — преміальний VPN-додаток, який використовує найнадійніший метод шифрування. Існує поширена думка, що шифрування VPN серйозно сповільнює швидкість Інтернету, але VeePN використовує протокол WireGuard® для оптимізованого шифрування даних і забезпечення високої швидкості з’єднання. Окрім надійного шифрування, VeePN пропонує додаткові функції безпеки, такі як KillSwitch, NetGuard і навіть Breach Alert — сповіщення про витік ваших особистих даних.

Забезпечте свою конфіденційність і безпеку за допомогою VeePN

Ми жили б у набагато темнішому світі без симетричного та асиметричного шифрування. Шахрайство, шахрайство та хакерські атаки будуть ще більш поширеними, ніж сьогодні. Проте ваша конфіденційність в Інтернеті все ще під загрозою, оскільки хакери та інші зловмисники надзвичайно винахідливі, придумуючи нові способи викрадення вашої особистої інформації.

Ви можете захистити себе, використовуючи VeePN, який забезпечує куленепробивний захист, а також дозволяє насолоджуватися високошвидкісним підключенням до Інтернету, отримувати доступ до ігор і потокового мультимедіа, навіть коли вам потрібно подорожувати за кордон. Підпишіться на VeePN прямо зараз і використовуйте його на максимум 10 пристроях без додаткової плати!

FAQ

Симетричне шифрування — це криптографічний метод, у якому той самий ключ використовується як для шифрування, так і для розшифровки даних. Він ефективний і швидкий, зазвичай використовується для захисту великих обсягів даних. Однак головною проблемою є безпечний обмін ключем шифрування між сторонами. Прочитайте цю статтю, щоб отримати більше інформації про симетричне шифрування.

Асиметричне шифрування — це метод, який використовує два ключі: відкритий ключ для шифрування та закритий ключ для дешифрування. Цей метод забезпечує безпечний зв’язок між сторонами без необхідності спільного використання закритого ключа, оскільки розповсюджується лише відкритий ключ. Він забезпечує більш надійний захист, ніж симетричне шифрування, але є повільнішим і потребує більше ресурсів. Прочитайте цю статтю, щоб дізнатися більше.

Симетричне шифрування використовується, коли потрібно швидко зашифрувати великі обсяги даних, наприклад, для захисту баз даних, передачі файлів і VPN-з’єднань. Це ідеально підходить для сценаріїв, коли сторони, що спілкуються, уже встановили безпечний спосіб обміну ключем шифрування, наприклад, у закритих мережах або захищених сеансах. Перегляньте цю статтю, щоб дослідити типові випадки використання симетричного шифрування.

Асиметричне шифрування зазвичай використовується в ситуаціях, коли безпечний обмін ключами є вирішальним, наприклад у цифрових підписах, захищеній електронній пошті (наприклад, PGP) і SSL/TLS для безпечного веб-перегляду. Він також використовується для встановлення безпечного каналу для обміну симетричними ключами шифрування в таких протоколах, як HTTPS. Ця стаття розкриває додаткові відомості про найпоширеніші випадки використання асиметричного шифрування.

Рекомендовано прочитати:Як створити резервну копію сертифіката шифрування та ключа в Windows 10