Кінець підтримки Windows 10 (EOS)Позначає справедливе попередження для всіх, хто ще не модернізував до Windows 11 через проблеми з програмним забезпеченням або апаратним забезпеченням. ПокиКінець підтримки Windows 10 відбувається в жовтні 2025 року, це дає достатньо часу для того, щоб усі оновлювали до Windows 11, дотримуватися Windows 10 або вирішили перейти на іншу операційну систему.

Як захистити Windows 10 після закінчення підтримки

Якщо ви плануєте продовжувати з Windows 10, ось кілька кроків, які слід зробити, щоб посилити його безпеку.

- Оцініть розширені оновлення безпеки (ESUS)

- Встановіть надійне програмне забезпечення для безпеки

- Використовуйте додатковий антивірусний сканер на вимогу

- Використовуйте підтримуваний веб -браузер

- Будьте в курсі встановленого програмного забезпечення

- Вимкнути непотрібні послуги, програмне забезпечення та функції

- Використовуйте віртуальні машини для ризикованої діяльності

- Резервні дані регулярно

- Використовуйте локальний стандартний обліковий запис користувача

- Остерігайтеся, що ви завантажуєте з Інтернету та електронної пошти

- Увімкніть показувати розширення файлів

- Увімкнути Bitlocker

- Prescan перед підключенням USB -накопичувача

- Використовуйте безпечні DNS

- Використовуйте VPN

- Ізолюйте свій пристрій

- Використовуйте сильні паролі або PIN

1] Оцініть розширені оновлення безпеки (ESUS)

Перше і найкраще рішення - цеВиберіть розширені оновлення безпеки (ESUS), який Microsoft пропонує як платну послугу для організацій, яким потрібно продовжувати використовувати непідтримувану версію Windows.

Незважаючи на те, що ця послуга особливо вигідна для підприємств, які керують застарілими програмами, які несумісні з новими версіями ОС, Microsoft оголосила вперше, варіант ESU для споживачів, доступний для однорічного варіанту за 30 доларів. Для корпорацій розширені оновлення безпеки для Windows 10 можна придбати через програму ліцензування гучності Microsoft, на 61 долар за пристрій за перший рік.

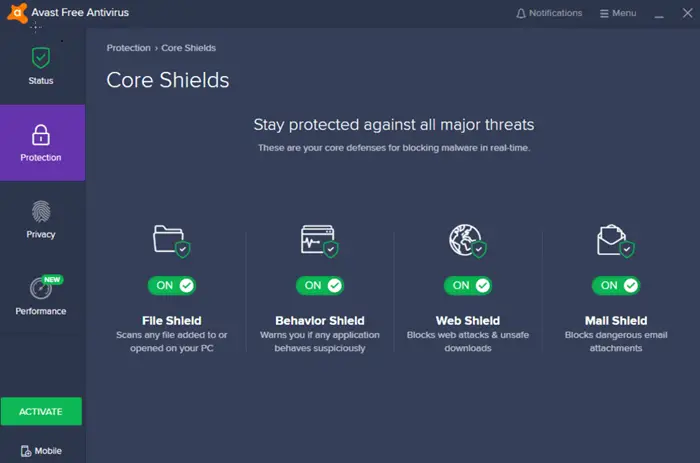

2] Встановіть надійне програмне забезпечення для безпеки

Поки антивірус Microsoft Defender вбудований у Windows 10, подумайте про доповнення йогоабо рішення захисту кінцевої точки. Переконайтесь, що програмне забезпечення безпеки підтримує Windows 10.

З часом Microsoft припинить надсилати оновлення підпису вірусу Defender, і ви будете відкриті до всього, що може піти не так.

Хоча безкоштовне антивірусне та брандмауер програмне забезпечення може запропонувати базовий захист, я рекомендую вибрати безкоштовно, повнеЦе забезпечує багатошарову оборону. Для преміум -варіантів Bitdefender, Kaspersky та Malwarebytes - відмінний вибір.

Багато сторонніх служб безпеки будуть прочитані для підтримки довше. Знайдіть їх і встановіть.

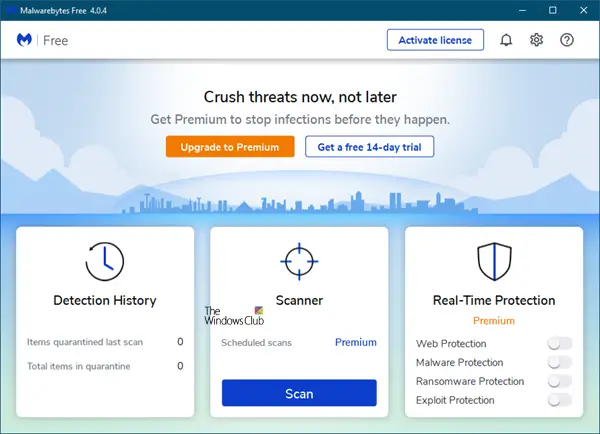

3] Використовуйте додатковий антивірусний сканер на вимогу

Можуть бути сумніви, де ви можете захотіти другу думку. У такі часи ви можете використовувати їх. Насправді зробіть практику використовувати його хоча б раз на тиждень.

4] Використовуйте підтримуваний веб -браузер

Браузери зазвичай займають більше часу, ніж будь -що інше, щоб скинути підтримку. Виберіть один із браузерів і дотримуйтесь його використання. Не експериментуйте з жодним новим браузером.

5] Оновлювати все встановлене програмне забезпечення

Хоча Windows 10 не отримає оновлень, багато сторонніх програм будуть. Регулярно оновлюйте своє програмне забезпечення, особливо тих, що часто підключені до Інтернету, наприклад, браузери, клієнти електронної пошти, офісні набори та інструменти комунікації.

Це означає, що вам все одно потрібно буде відстежувати, яке програмне забезпечення скине підтримку та коли. Отже, вам може знадобитися альтернатива або зробити все можливе з браузера.

6] Вимкнути непотрібні послуги, програмне забезпечення та функції

Зменшення поверхні атаки вашої системи може пом'якшити ризики.та програмне забезпечення, видаліть програмне забезпечення та вимкніть такі функції, як віддалений робочий стіл, якщо вони не використовуються. Якщо ви просто хочете використовувати ПК для повсякденного перегляду і нічого серйозного, вам слід добре їхати.

7] Використовуйте віртуальні машини для ризикованої діяльності

Якщо вам потрібно виконувати завдання з високим рівнем ризику, наприклад, перегляд сумнівних веб-сайтів або програмного забезпечення для тестування, використовуйте віртуальну машину (VM), як VMware тощо, для ізоляції цих заходів з вашої первинної системи.

Багато хто вільний у користуванні!, і протестуйте все, що завгодно.

Читати:

8] регулярно резервні дані

Якщо ви не отримуєте жодних оновлень, важливо завжди мати резервну копію. Є багатощо ви можете використовувати для створення частих резервних копій важливих файлів за допомогою зовнішніх накопичувачів або хмарних служб. Це захищає від втрати даних від збоїв зловмисного програмного забезпечення, викупного програмного забезпечення або апаратних засобів.

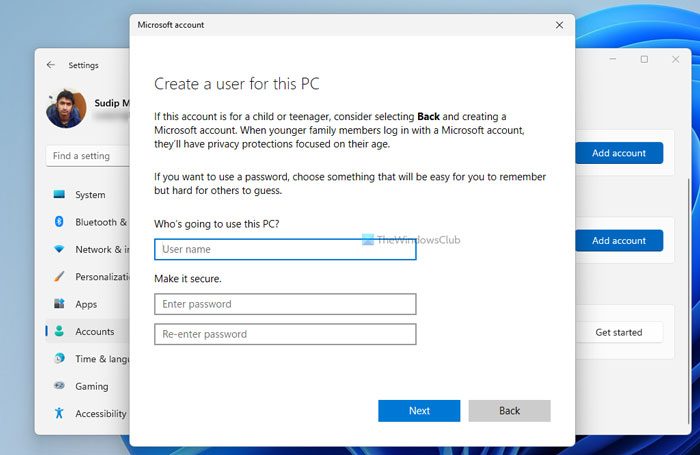

9] Використовуйте локальний стандартний обліковий запис користувача

Ніколи не використовуйте обліковий запис адміністратора. Ви повинніДля вашого повсякденного використання. У цьому сценарії зловмисне програмне забезпечення, можливо, не зможе змінити будь -який системний файл, це буде набагато безпечніше. Якщо вам потрібно щось змінити,і внести зміни.

Якщо ви хочете продовжувати використовувати обліковий запис адміністратора, підніміть панель UAC до максимуму. Ви можете вибрати "завжди повідомляти" про максимальну безпеку.

10] Остерігайтеся, що ви завантажуєте з Інтернету та електронної пошти

Це загальне попередження і те, про що ви завжди повинні піклуватися. Не натисніть на завантаження вкладення або будь -який файл, який вам запропонує завантажити без вашої турботи. Поки ти можеш точноВи очікуєте від друзів, родичів та соратників, будьте дуже обережні щодо поштової пошти, яку ви можете отримати навіть від своїх друзів. Невелике правило, яке слід пам’ятати в таких сценаріях: якщо ви сумніваєтесь, не!

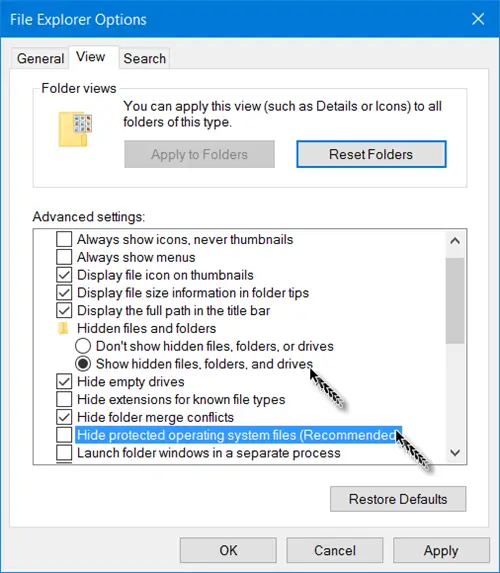

11] Увімкніть показувати розширення файлів

Завжди є гарною ідеєю тримати можливістьувімкнено. Коли розширення видно, ви швидко помітите, якщо це не звичайний формат, як .doc, .pdf, .txt тощо. Це допоможе вам побачити реальні розширення файлів і, таким чином Зловмисне програмне забезпечення для маскування і потрапляння на комп’ютер.

12] Увімкнути BitLocker

Якщо ви ніколи раніше не використовували його, настав час використовувати його зараз.Може шифрувати приводні розділи або весь привід, включаючи привід для завантаження. Він створить ключ, який вам потрібно буде розблокувати дані з нього. Тож переконайтеся, що це десь відзначається.

13] prescan перед підключенням USB -накопичувача

Інфікований USB може заражати комп'ютер. Це гарна ідея підтягнутись абоможна зробити при підключенні. Я рекомендую вам завжди спочатку сканувати привід зі своїмЩоб переконатися, що він чистий від останніх загроз, а потім доступ до файлів на ньому.

14] Використовуйте захищені DNS

Це відмінна ідея використовуватиабоЩоб не допустити відвідування поганих шкідливих веб -сайтів. Ви можете легко змінити DNS абоЦі DNS також автоматично блокують сайти, які можуть обслуговувати спам та віруси.

15] Використовуйте VPN

Використовуйте добрезалишатися невидимими в мережі.

16]Isloate ваш пристрій

Якщо у вас є домашня або офісна мережа, ізолюйте свій пристрій Windows 10 з інших критичних пристроїв. Якщо ваша система порушена, використовуйте гостьову мережу або VLAN, щоб обмежити потенційне розповсюдження.

17] Використовуйте сильні паролі або PIN

Використовуйте сильні унікальні паролі для онлайн-облікових записів та ввімкніть багатофакторну автентифікацію (MFA), коли це можливо.

Якщо ви один користувач, ви можете спокуситись видалити пароль з свого облікового запису, щоб заощадити час. Однак це полегшує доступ до вашої системи та потенційно вкрасти ваші дані. Завжди використовуйте сильні паролі для свого облікового запису користувача та онлайн -діяльності для забезпечення вашого ПК з Windows. Крім того, не забудьте заблокувати комп’ютер, коли ви відійшли. Ви можете зробити це швидко, натиснувши Winkey + L.

Прочитайте:

Використання непідтримуваної операційної системи несе властиві ризики. Дотримуючись цих кроків, ви можете значно зменшити вразливості та продовжувати використовувати Windows 10. Однак перехід до Windows 11 повинен залишатися вашою кінцевою метою оптимальної безпеки та функціональності.