Ransomware hat kürzlich einige ungesicherte MongoDB-Installationen angegriffen und die Daten als Lösegeld erpresst. Hier stellen wir vorMongoDBund prüfen Sie einige Schritte, die Sie unternehmen können, um die Datenbank zu sichern und zu schützen.

Was ist MongoDB?

MongoDB ist eine Open-Source-Datenbank, die Daten mithilfe eines flexiblen Dokumentdatenmodells speichert. MongoDB unterscheidet sich von herkömmlichen Datenbanken, die aus Tabellen und Zeilen aufgebaut sind, während MongoDB eine Architektur aus Sammlungen und Dokumenten verwendet.

MongoDB folgt einem dynamischen Schemadesign und ermöglicht den Dokumenten in einer Sammlung, unterschiedliche Felder und Strukturen zu haben. Die Datenbank verwendet ein Dokumentspeicher- und Datenaustauschformat namens BSON, das eine binäre Darstellung von JSON-ähnlichen Dokumenten bereitstellt. Dadurch wird die Datenintegration für bestimmte Arten von Anwendungen schneller und einfacher.

Lesen:

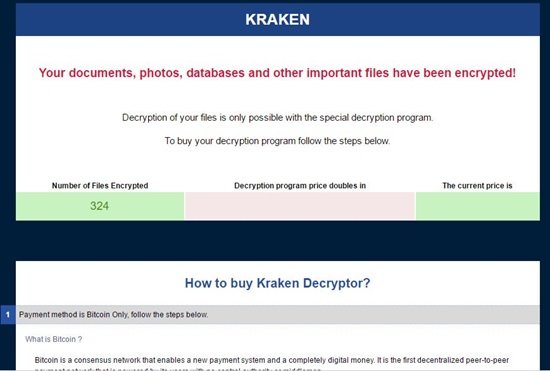

Ransomware greift MongoDB-Daten an

Es gab eine Reihe vonauf schlecht gesicherten MongoDB-Installationen.

Vor einigen Jahren entdeckte der Sicherheitsexperte Victor Gevers 200 MongoDB-Installationen, die angegriffen und als Lösegeld erpresst wurden. Allerdings stiegen die infizierten Installationen bald auf 2000 DBs, wie ein anderer Sicherheitsforscher berichtete:Gründer John Matherly. Erste Berichte deuteten daraufhin darauf hin, dass die Angreifer 1 fordertenals Lösegeld.

Immer mehr Hacker tun dasselbe: Sie greifen auf schlecht konfigurierte Datenbanken zu, kopieren diese und löschen sie, um Lösegeld zu erpressen.

Wie schleicht sich die MongoDB-Ransomware ein?

Im Visier der Hacker standen MongoDB-Server, die über das Internet ohne Passwort erreichbar sind. Daher haben sich Serveradministratoren dafür entschieden, ihre Server zu betreibenohne Passwortund beschäftigtStandardbenutzernamenwurden von den Hackern leicht entdeckt.

Was noch schlimmer ist: Es gibt Instanzen desselben Serversvon verschiedenen Hackergruppen erneut gehacktSie haben vorhandene Lösegeldscheine durch eigene ersetzt, sodass die Opfer nicht mehr wissen können, ob sie überhaupt den richtigen Kriminellen bezahlen, geschweige denn, ob ihre Daten wiederhergestellt werden können. Daher gibt es keine Sicherheit, ob die gestohlenen Daten zurückgegeben werden. Selbst wenn Sie das Lösegeld bezahlt haben, sind Ihre Daten möglicherweise immer noch verloren.

MongoDB-Sicherheit

Es ist ein Muss, dass Serveradministratoren eine zuweisen müssenund Benutzername für den Zugriff auf die Datenbank. Unternehmen, die die Standardinstallation von MongoDB verwenden, wird dies ebenfalls empfohlenihre Software aktualisieren, Authentifizierung einrichten undSperren Sie Port 27017die von den Hackern am meisten ins Visier genommen wurde.

Schritte zum Schutz Ihrer MongoDB-Daten

- Erzwingen Sie Zugriffskontrolle und Authentifizierung

Beginnen Sie mit der Aktivierung der Zugriffskontrolle Ihres Servers und legen Sie den Authentifizierungsmechanismus fest. Für die Authentifizierung ist es erforderlich, dass alle Benutzer gültige Anmeldeinformationen angeben, bevor sie eine Verbindung zum Server herstellen können.

Das NeuesteMongoDB 3.4Mit dieser Version können Sie die Authentifizierung für ein ungeschütztes System konfigurieren, ohne dass es zu Ausfallzeiten kommt.

- Richten Sie eine rollenbasierte Zugriffskontrolle ein

Anstatt einer Gruppe von Benutzern vollständigen Zugriff zu gewähren, erstellen Sie Rollen, die genau den Zugriff definieren, den eine Gruppe von Benutzern benötigt. Befolgen Sie den Grundsatz der geringsten Privilegien. Erstellen Sie dann Benutzer und weisen Sie ihnen nur die Rollen zu, die sie zum Ausführen ihrer Vorgänge benötigen.

- Kommunikation verschlüsseln

Verschlüsselte Daten sind schwer zu interpretieren und nicht viele Hacker können sie erfolgreich entschlüsseln. Konfigurieren Sie MongoDB so, dass es TLS/SSL für alle eingehenden und ausgehenden Verbindungen verwendet. Verwenden Sie TLS/SSL, um die Kommunikation zwischen den Mongod- und Mongos-Komponenten des MongoDB-Clients sowie zwischen allen Anwendungen und MongoDB zu verschlüsseln.

Mit MongoDB Enterprise 3.2 kann die native Encryption at Rest der WiredTiger-Speicher-Engine so konfiguriert werden, dass Daten in der Speicherschicht verschlüsselt werden. Wenn Sie die Verschlüsselung von WiredTiger im Ruhezustand nicht verwenden, sollten MongoDB-Daten auf jedem Host mithilfe von Dateisystem-, Geräte- oder physischer Verschlüsselung verschlüsselt werden.

- Begrenzen Sie die Netzwerkexposition

Um die Netzwerkgefährdung zu begrenzen, stellen Sie sicher, dass MongoDB in einer vertrauenswürdigen Netzwerkumgebung ausgeführt wird. Administratoren sollten vertrauenswürdigen Clients nur den Zugriff auf die Netzwerkschnittstellen und Ports erlauben, auf denen MongoDB-Instanzen verfügbar sind.

- Sichern Sie Ihre Daten

MongoDB Cloud Manager und MongoDB Ops Manager bieten kontinuierliche Sicherung mit Point-in-Time-Wiederherstellung, und Benutzer können Warnungen in Cloud Manager aktivieren, um zu erkennen, ob ihre Bereitstellung dem Internet ausgesetzt ist

- Systemaktivität prüfen

Regelmäßige Auditsysteme stellen sicher, dass Sie über alle unregelmäßigen Änderungen an Ihrer Datenbank informiert sind. Verfolgen Sie den Zugriff auf Datenbankkonfigurationen und -daten. MongoDB Enterprise umfasst eine Systemüberwachungsfunktion, die Systemereignisse auf einer MongoDB-Instanz aufzeichnen kann.

- Führen Sie MongoDB mit einem dedizierten Benutzer aus

Führen Sie MongoDB-Prozesse mit einem dedizierten Betriebssystem-Benutzerkonto aus. Stellen Sie sicher, dass das Konto Berechtigungen zum Zugriff auf Daten, aber keine unnötigen Berechtigungen hat.

- Führen Sie MongoDB mit sicheren Konfigurationsoptionen aus

MongoDB unterstützt die Ausführung von JavaScript-Code für bestimmte serverseitige Vorgänge: MapReduce, Group und $where. Wenn Sie diese Vorgänge nicht verwenden, deaktivieren Sie die serverseitige Skripterstellung mithilfe von--noscriptingOption in der Befehlszeile.

Verwenden Sie bei Produktionsbereitstellungen ausschließlich das MongoDB-Drahtprotokoll. Lassen Sie die Eingabevalidierung aktiviert. MongoDB aktiviert die Eingabevalidierung standardmäßig über die Einstellung „wireObjectCheck“. Dadurch wird sichergestellt, dass alle von der Mongod-Instanz gespeicherten Dokumente gültiges BSON sind.

- Fordern Sie einen technischen Sicherheitsimplementierungsleitfaden an (falls zutreffend)

Der Security Technical Implementation Guide (STIG) enthält Sicherheitsrichtlinien für Einsätze innerhalb des US-Verteidigungsministeriums. MongoDB Inc. stellt sein STIG auf Anfrage für Situationen zur Verfügung, in denen es erforderlich ist. Für weitere Informationen können Sie eine Kopie anfordern.

- Berücksichtigen Sie die Einhaltung von Sicherheitsstandards

Informationen zu Anwendungen, die HIPAA- oder PCI-DSS-Konformität erfordern, finden Sie in der MongoDB-SicherheitsreferenzarchitekturHierErfahren Sie mehr darüber, wie Sie die wichtigsten Sicherheitsfunktionen nutzen können, um eine konforme Anwendungsinfrastruktur aufzubauen.

So finden Sie heraus, ob Ihre MongoDB-Installation gehackt wurde

- Überprüfen Sie Ihre Datenbanken und Sammlungen. Die Hacker löschen in der Regel Datenbanken und Sammlungen und ersetzen sie durch eine neue, während sie gleichzeitig ein Lösegeld für das Original fordern

- Wenn die Zugriffskontrolle aktiviert ist, überprüfen Sie die Systemprotokolle, um nicht autorisierte Zugriffsversuche oder verdächtige Aktivitäten festzustellen. Suchen Sie nach Befehlen, die Ihre Daten gelöscht, Benutzer geändert oder den Lösegeldforderungsdatensatz erstellt haben.

Bitte beachten Sie, dass die Rückgabe Ihrer Daten auch nach Zahlung des Lösegelds nicht garantiert werden kann. Daher sollte Ihre erste Priorität nach dem Angriff darin bestehen, Ihren/Ihre Cluster zu sichern, um weiteren unbefugten Zugriff zu verhindern.

Wie schütze ich meine MongoDB-Datenbank?

In diesem Artikel werden verschiedene Maßnahmen zum Schutz Ihrer MongoDB-Datenbank sowie einige Tipps und Tricks erwähnt. Sie können beispielsweise Zugriffskontrolle und Authentifizierung erzwingen, rollenbasierte Zugriffskontrolle konfigurieren, Ihre Kommunikation verschlüsseln, eine Grenze für die Netzwerkgefährdung festlegen usw. Darüber hinaus wird empfohlen, Ihre Daten kontinuierlich zu sichern, damit Sie immer auf der sicheren Seite sind.

Ist MongoDB eine sichere Datenbank?

Ja, MongoDB ist eine sichere Datenbank, die Sie für fast jeden Zweck verwenden können. Es ist eine großartige Alternative zu Apache, DynamoDB, Redis usw. Apropos Sicherheit: Sie können es verwenden, um Dinge für Ihre Projekte zu erledigen. Es sind mehrere Sicherheitsmaßnahmen erforderlich, um die Sicherheit für die Benutzer zu gewährleisten.

Wenn Sie Backups erstellen und die aktuellste Version wiederherstellen, können Sie auswerten, welche Daten sich zwischen dem letzten Backup und dem Zeitpunkt des Angriffs möglicherweise geändert haben. Weitere Informationen finden Sie untermongodb.com.

![Dateien können nicht erstellt werden, Windows nicht aktualisieren [Fix]](https://elsefix.com/tech/tejana/wp-content/uploads/2025/01/Windows-11-Assistant-error.jpg)