Vaikka Bitcoin on ollut epävakain viime vuosina, tämä ei kuitenkaan ole estänyt rikollisia keräämästä bittejä Bitcoineista. Kun puhumme kiristämisestä, olemme nähneet Bitcoineja ja muita kryptovaluuttoja käyttävien Ransomware-ohjelmien syntymisen ja tehokkuuden. Olemme myös nähneet, että Crypto-Currency Miner (sic.Monero) on otettu käyttöön hakkeroiduilla palvelimilla/järjestelmillä, jotta voidaan hyödyntää laskentaresursseja ja luoda kryptovaluuttoja. Viime aikoina olemme kuitenkin nähneet kiristyssähköpostien kasvavan trendin, jossa pyydetään Bitcoineja.

Nämä sähköpostit ovat pelkkätekstimuotoisia ja varoittavat vastaanottajaa haittaohjelmista, joita on levitetty aikuispornosivustolle, ja lisäksi viesteissä kerrotaan myös lyhyesti, kuinka vastaanottajan verkkokameraan hakkeroitiin, näppäinloggeri otettiin käyttöön ja kirjautumistiedot varastettiin. Sähköpostissa selitetään myös, että video on kuvattu heidän vieraillessaan aikuispornosivustolla ja vastaanottajaa uhkaavat vakavia seurauksia, mm. videon jakaminen varastetussa osoitekirjassa olevien kanssa.

Kuten Ransomware ja Miner Attacks, tämä huijaus perustuu myös kryptovaluuttojen anonymiteetiin. Se on yksinkertainen pelkkää tekstiä koskeva uhkaus, joka perustuu olettamukseen, että vastaanottaja on vieraillut jollain pornosivustolla. Rikolliset ovat useimmissa tapauksissa onnistuneesti vedonneet pelon ja sosiaalisen leimautumisen puoleen sähköpostin vastaanottajien mieleen.

eScanin tutkimusryhmä on analysoinut ja seurannut näitä sähköposteja ja mikä tärkeintä, näistä sähköposteista löytyviä Bitcoin-osoitteita. Rikollisten Modus-Operandi on

- Luo Bitcoin-osoite jokaiselle roskapostikampanjalle.

- Jos vastaanottaja maksaa kiristys-BTC:t, BTC hajotetaan ja siirretään useisiin Bitcoin-lompakoihin varmistaakseen, että tutkijoiden on vaikea seurata tapahtumia.

- BTC:n hajoaminen ja myöhempi siirto tehdään pari kertaa, joten kolmannen iteraation lopussa meillä on lähes 100 BTC-lompakkoa.

- Lopuksi kaikki nämä lompakot yhdistetään ja BTC:t siirretään yhteen lompakkoon.

Tutkimuksen aikana törmäsimme lukuisiin lompakoihin, joissa yksi niistä (FJDeT2E1fWb4oZBeub4MH9ennUp5e

Jotkut kampanjan BTC-osoitteista:

- 19YayKasVoiRcjcihqmUpjVwvWB9aG

yKCC - 1DtBY4zD7cK35fpbNecpxSaEuEmfu9

UyVG - 1BmXuzjeWdoBKhsX8kJMNBFz5uJzrc

2Gvc - 1HRpxFdKGc7Anb7xfpQf3tmAcH6pph

2ssX - 1FCaw9jXhHveRyLxB54ypCpJ2CtanV

oLC1 - 1MJcj7MdWeKR7eT7PukLG78jcRGf4o

kplD

Annetun anonymiteetin vuoksi on mahdotonta jäljittää Walletin omistajan henkilöllisyyttä. Elokuusta 2018 lähtien näiden kiristysroskapostiviestien määrä on lisääntynyt tasaisesti.

eScanin tutkijoiden mukaan, nämä sähköpostit ovat osa roskapostikampanjaa ja neuvoja, että vastaanottajien ei tule vastata näihin sähköposteihin. Koska tämä kampanja on kuitenkin vasta syntymässä, on mahdollista, että lähitulevaisuudessa sähköpostit saatetaan aseistaa tavallisilla muunnelmilla.

Ennaltaehkäisytoimenpiteet:

- Varmista, ettet vastaa näihin sähköposteihin ollenkaan.

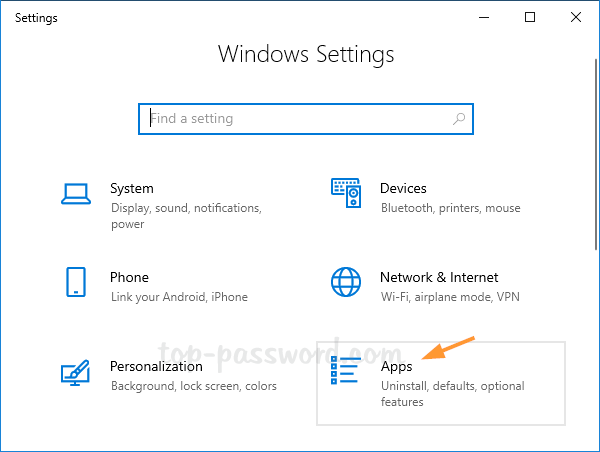

- Asenna ja määritä suojausmoduuleja.

- Ota virustorjunnan reaaliaikainen seuranta käyttöön

- Käytä palomuurin IDS/IPS-tunkeutumisen estoa

- Käyttäjien ei tule ottaa makroja käyttöön asiakirjoissa.

- Organisaatioiden tulee ottaa käyttöön ja ylläpitää varmuuskopioratkaisua.

- Mikä tärkeintä, organisaatioiden tulee ottaa MailScan käyttöön yhdyskäytävätasolla sähköpostipalvelimille, jotta epäilyttävät liitteet eivät leviäisi.