Konfigurere Active Directory-kontolåsingspolicy i Server 2025

Active Directory-kontolåsingspolicy spiller en viktig rolle i brukerkontosikkerhet.

Som du allerede vet, er det i dag forskjellige typer angrep som hemmer bedriftens produktivitet.

Det er veldig viktig å vurdere passord- og kontolåsingspolicyen i Active Directory-miljøet.

Ved å konfigurere passord og kontosperrepolicyer på riktig måte, kan du forhindre uautoriserte brukere fra å logge på nettverket ditt.

Derfor vil vi i denne artikkelen lære hvordan du setter kontosperrepolicy i en Active Directory som kjører på Windows Server 2025

Hva er en kontosperrepolicy?

Det er en viktig policy som er tilgjengelig på alle versjoner av Windows-servere, som bestemmer når kontoen skal låses og hvor lenge den skal låses.

Når policyen bestemmer uautorisert tilgang til kontoen.

Det kan låse kontoen i den varigheten som er definert av administratoren.

RELATERT:Forstå retningslinjer for låsing av kontoer i Windows 10/8/7

Det kan imidlertid forhindre gjetting av passord, brute force-angrep osv.

Denne policyen kan implementeres via gruppepolicy for å gjelde bestemte OUer i organisasjonen eller for hele domenet.

Hver administrator må konfigurere denne kontosperrepolicyen for å sikre brukerens konto.

Slik angir du retningslinjer for kontosperring

Det er en god idé å implementere policyen som en standard domenepolicy for å gjelde hele domenet.

For å konfigurere kontosperrepolicyen ÅpneServer Manager

Gå til verktøyene og klikk påGroup Policy Management.

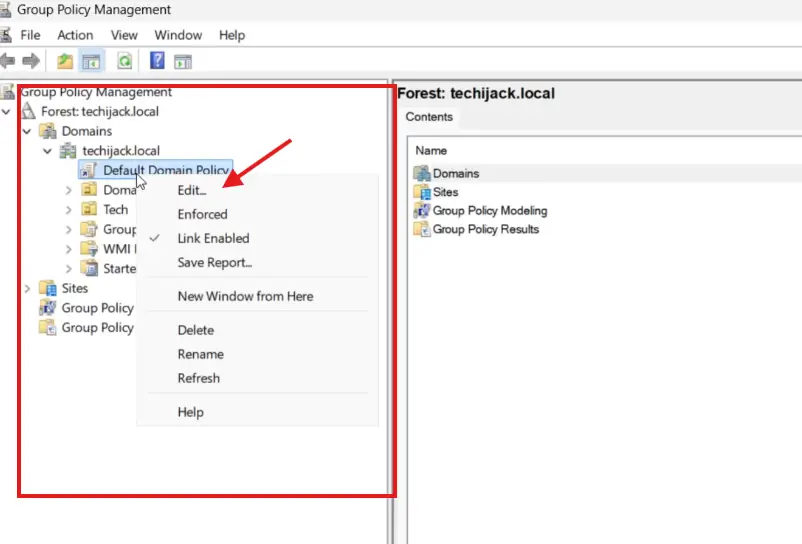

Så, når gruppepolicyadministrasjonen er åpen, utvider duskog,domener,ogdomenet ditt

Under domenet ditt vil du seStandard domenepolicy

Bare høyreklikk på policyen og klikk påRedigere.

Etter å ha klikket på redigeringsknappen.

Redaktøren for gruppepolicybehandling vil få en åpen

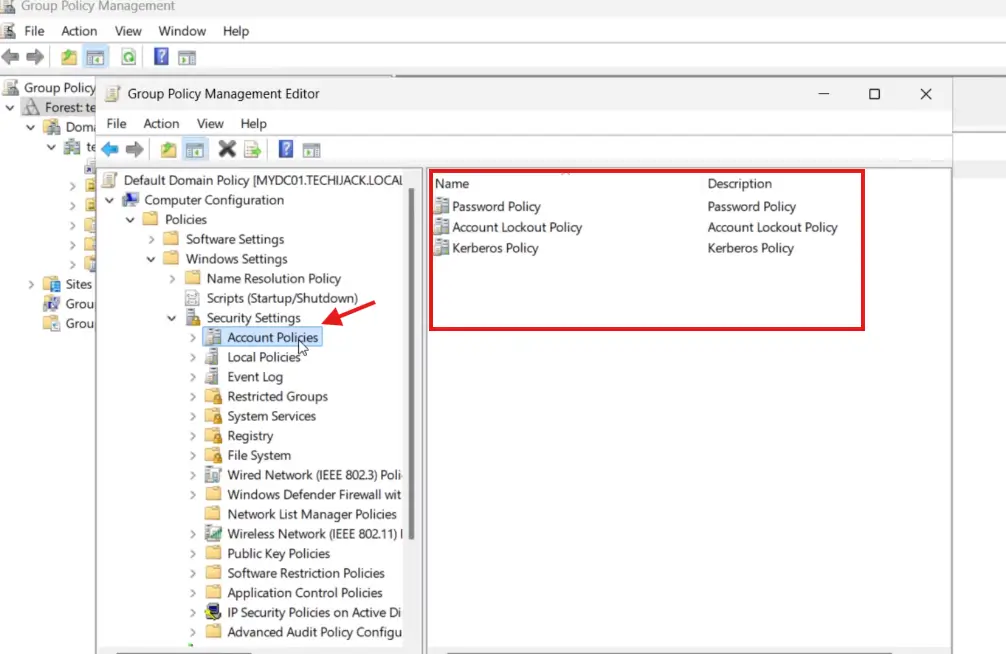

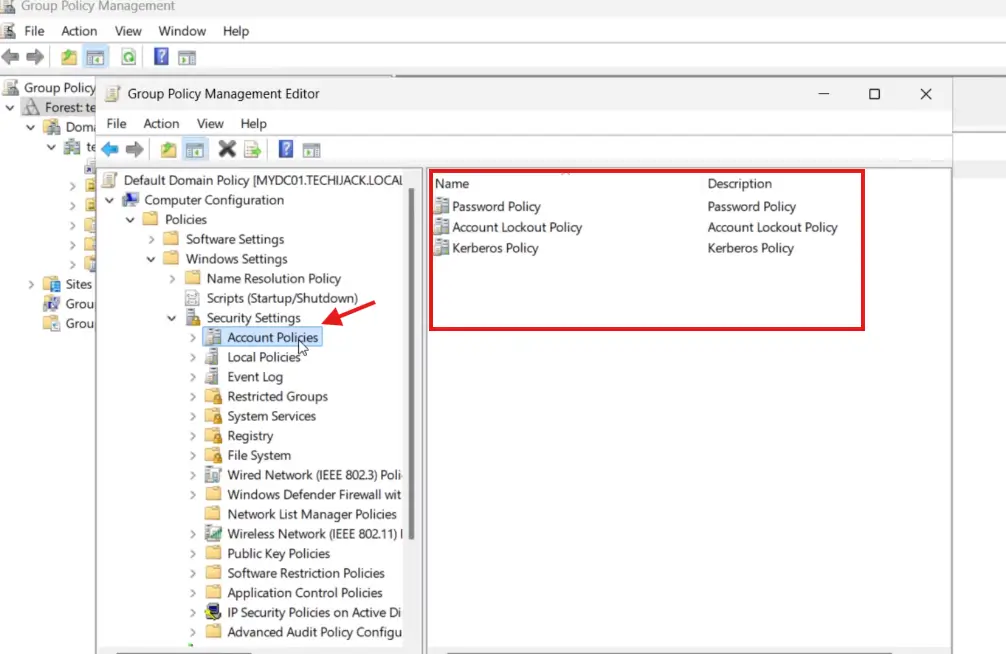

Utvid nå under datamaskinkonfigurasjonenRetningslinjer – Windows-innstillinger – Sikkerhetsinnstillinger

Under sikkerhetsinnstillingene vil du sekontoretningslinjer

Derfor vil du se tre retningslinjer inne ikontoretningslinjer

Passordpolicy – retningslinjer for kontosperring og Kerberos-policy

Inne i kontosperrepolicyen har vi fire innstillinger i Windows Server 2025

- Varighet for kontosperring

- Kontosperregrense

- Tillat låsing av administratorkonto

- Tilbakestill kontolåsteller etter

- Vi jobber hovedsakelig med tre hovedinnstillinger

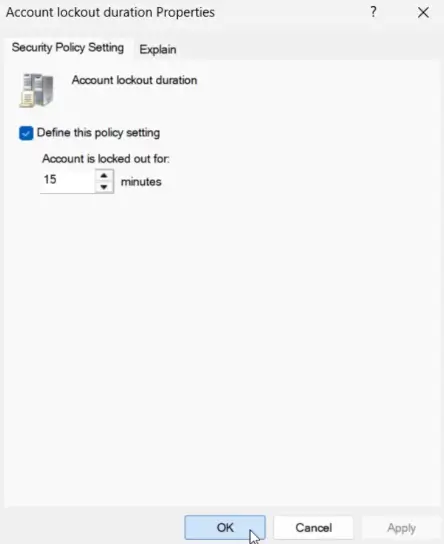

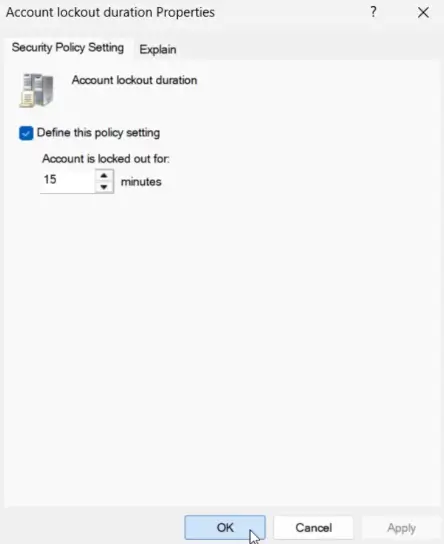

Varighet for kontosperring:Det er en varighet på minutter kontoen vil bli låst ute før den låses opp automatisk. (Som standard er det ikke definert)

Du kan sette den til15 minuttersom vist på bildet nedenfor

Kontosperregrense:Dette definerer hvor mange mislykkede påloggingsforsøk som er tillatt før kontoen blir låst ute.

Du kan velge verdien 5 som standardverdi, den er også 5.

Tillat administratorkontosperring:Sørg for å holde dette aktivert. (Som standard er det aktivert)

Tilbakestill kontolåsteller etter:Dette vil tilbakestille den låste kontoen etter at varigheten av sperringen har passert.

Behold denne innstillingen15 minutter. (Som standard er det 10 minutter)

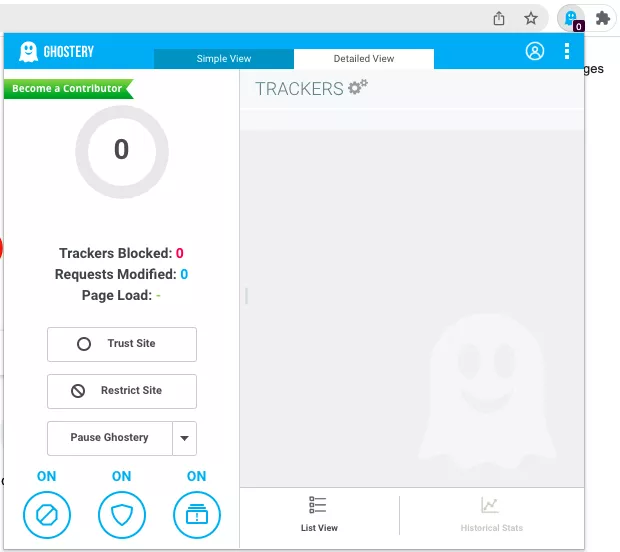

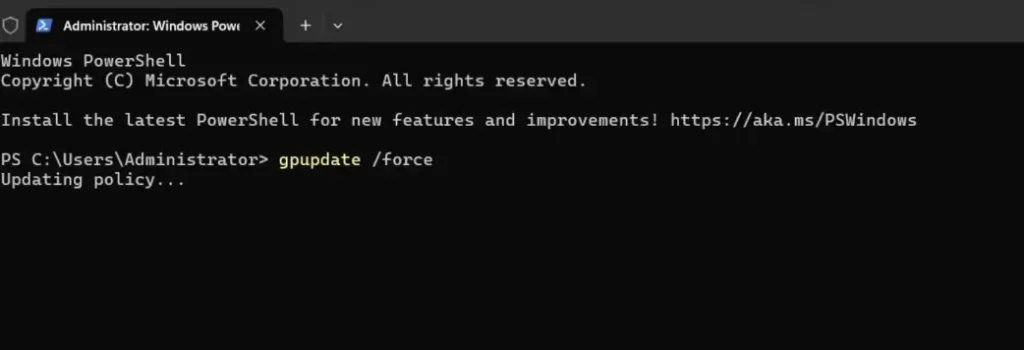

Oppdaterer gruppepolicy

Når du har gjort alle trinnene ovenfor.

Oppdater gruppepolicyinnstillingen på serveren og klientmaskinen din ved å kjøre kommandoen gpupdate /force.

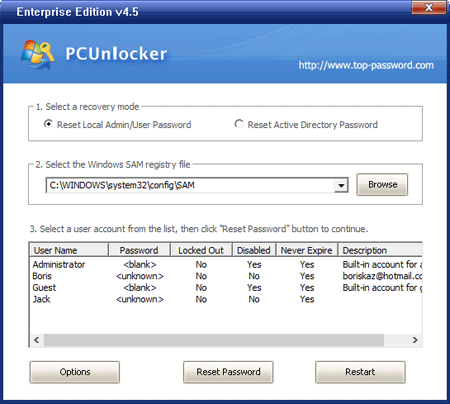

Nå hvis du prøver å teste en Active Directory-brukerkonto ved å skrive inn et ugyldig passord.

Derfor vil brukerkontoen bli låst.

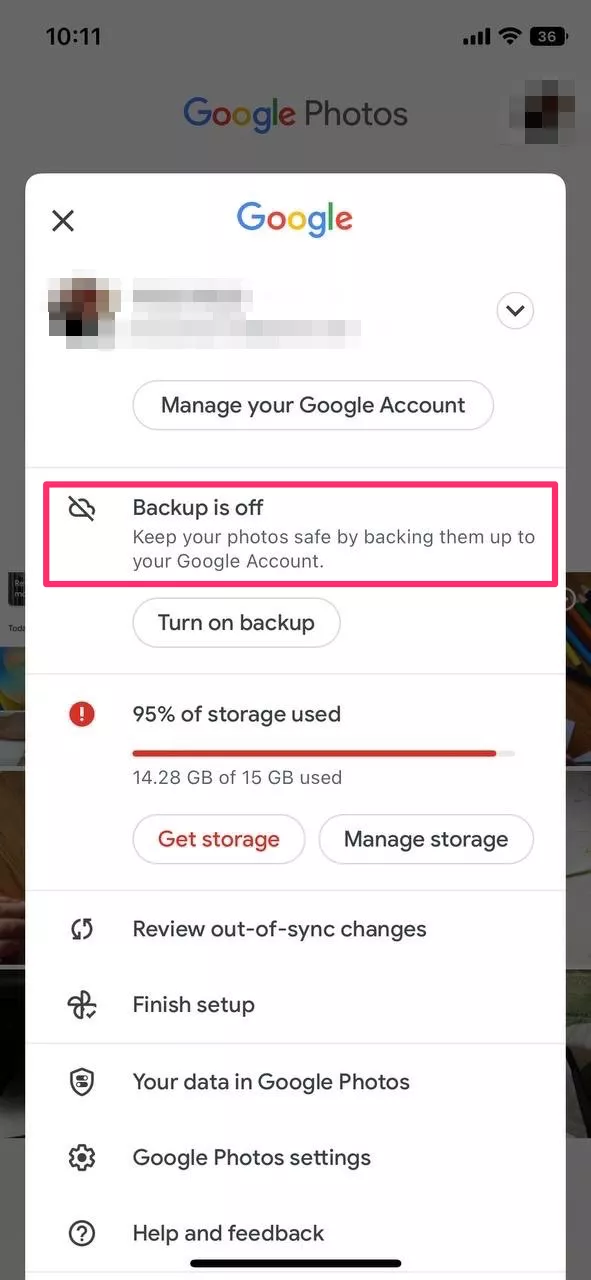

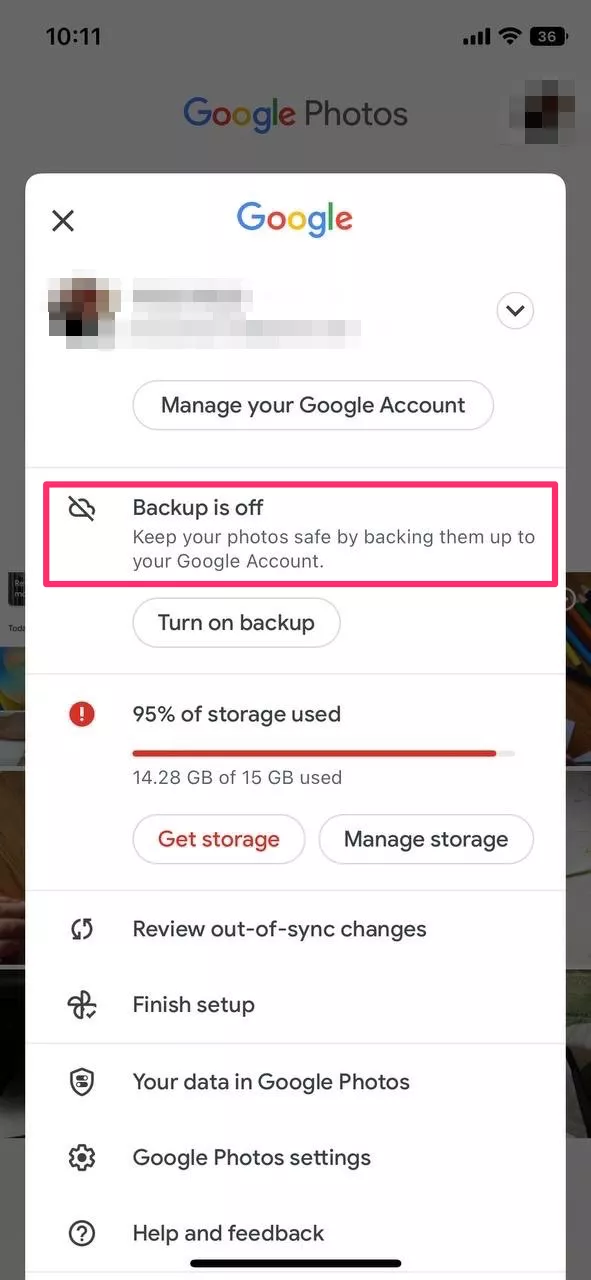

I vårt tilfelle prøvde vi å skrive inn de 5 ugyldige passordene, og nå er brukeren låst og gir meldingen som bildet nedenfor.

Nå er brukeren vår utestengt.

Så det betyr at vår Active Directory-kontolåsingspolicy fungerer helt fint.

Slik låser du opp brukerkontoen i Active Directory

Nå er brukeren Jack utestengt av kontosperrepolicyen.

Her gjorde vi det med vilje, så for å låse opp brukeren

Gå tilActive Directory-brukere og datamaskiner, gå til den låste brukeren, oghøyreklikkbrukeren, og klikk påeiendommer

Gå nå tilKonto-fanenog du vil se at brukeren er låst, sammen med en låst melding

For å låse opp brukeren trenger du bare å merke av i boksen og klikke på bruk.

Når du har gjort det, vil brukeren nå bli låst opp og vil kunne logge på igjen med riktig passord.

Konklusjon

Når du arbeider med Active Directory, sørg for å følge beste fremgangsmåter for å konfigurere passord- og kontosperrepolicyen for å forhindre at brukerebrute force angrep, gjette passord osv.

Så det kan være svært gunstig for brukerens sikkerhetsformål og kan forhindre mye skade.

Til slutt lærte vi hvordan du konfigurerer kontosperrepolicyen, og hvordan du låser opp brukerkontoen hvis den er låst.

Ved eventuelle problemer knyttet til dette innlegget, ta gjerne kontakt.

Du kan imidlertid også like noen andre innlegg på Active Directory

Videre, hvis du ønsker å se trinn-for-trinn-veiledningen for å sette opp passordpolicyen og kontolåsingspolicyen i Active Directory-miljøet. Se videoen nedenfor.

![[Fix] Stasjoner som vises to ganger i navigasjonsruten i Windows 10 Explorer "Denne PCen"](https://media.askvg.com/articles/images5/Hard_Disk_Drives_Twice_This_PC_Windows_10.png)