Dica

Se o seu telefone superaquecer, se comportar de maneira irregular ou perder a bateria rapidamente, alguém poderá estar acessando remotamente o seu dispositivo. É importante resolver isso rapidamente antes de perder quaisquer dados pessoais valiosos, como fotos ou número de cartão de crédito.

Violações de segurança móvel: estatísticas

Abaixo está uma lista das principais estatísticas sobre segurança móvel:

- 98% dos malwares móveissegmenta dispositivos Android

- No primeiro trimestre de 2023,adware foi a ameaça mais comumpara dispositivos móveis (34,8%)

- 80% dos ataques de phishingdispositivos móveis segmentados.

Como saber se alguém está acessando seu telefone remotamente

Procure por consumo incomum de bateria ou aplicativos se comportando de maneira irregular. Abaixo estão os dois maiores sinais de que alguém tem acesso remoto ao seu telefone.

- Consumo incomum de bateria.Se você não tem usado seu dispositivo mais do que o normal, mas a bateria está esgotando rapidamente, isso pode ser um sinal de que algo que não deveria estar está funcionando.

- Comportamento errático.Se o seu dispositivo estiver se comportando de maneira irregular, travando com frequência ou ficando lento sem motivo aparente, ele poderá ser hackeado.

Além disso, você pode saber se alguém está controlando remotamente seu telefone analisando cuidadosamente os sinais abaixo:

- Calor incomum.Seu telefone fica quente ao toque quando ocioso? A razão para isso pode ser um malware ou um aplicativo malicioso em execução em segundo plano, consumindo seu poder de processamento.

- Aplicativos ou contas não reconhecidos.Você não quer encontrar aplicativos que não se lembra de ter baixado. Você também não deseja ver novas contas vinculadas ao seu dispositivo que você não criou. Muitas vezes, isso é resultado de ataques de phishing em que você acidentalmente concede acesso a invasores.

- Picos de dados.Um aumento repentino e inexplicável no uso de dados pode indicar que algo no seu telefone está enviando informações para um servidor remoto. O malware pode estar transmitindo seus dados em segundo plano.

- Notificações de segurança inesperadas.Solicitações suspeitas de alteração de senha ou novos locais de login podem significar que alguém está tentando acessar suas contas. Isso pode ocorrer após um ataque de phishing bem-sucedido em que o invasor obteve suas credenciais.

- Pop-ups e anúncios incomuns.Uma enxurrada de pop-ups e anúncios pode indicar que seu dispositivo contém adware, uma forma de malware. Isso pode resultar do download de um aplicativo infectado de uma fonte não confiável.

- Emails ou textos enviados da sua conta.Se amigos ou familiares relatarem o recebimento de mensagens estranhas suas ou você notar e-mails ou textos em sua pasta de envio que você não escreveu, isso pode ser um sinal de acesso não autorizado à sua conta.

Dica

Se você notar pelo menos dois ou três dos sinais listados acima, seu dispositivo tem grandes chances de estar comprometido. Tome uma atitude imediatamente! Além disso, aprenda como impedir alguém de espionar seu telefone no blog da Clario.

Verificar regularmente o seu dispositivo em busca de aplicativos desconhecidos, monitorar o uso da bateria e dos dados e estar atento ao desempenho típico do seu telefone pode fazer a diferença na detecção antecipada de acesso não autorizado.

A prevenção é a chave para garantir que seu telefone permaneça protegido contra ameaças cibernéticas. Ao implementar as práticas a seguir, você pode reforçar as defesas do seu telefone e evitar dores de cabeça associadas ao acesso não autorizado ao seu telefone.

Dicas para bloquear o acesso remoto no iPhone e Android

- Mantenha seu software atualizado.As atualizações de software geralmente incluem patches de segurança que protegem seu telefone contra vulnerabilidades conhecidas.

- Use uma senha ou PIN forte.Uma senha ou PIN forte tornará mais difícil para alguém acessar seu telefone em caso de perda ou roubo.

- Habilite a autenticação de dois fatores.O 2FA adiciona uma camada extra de segurança, exigindo que você insira um código do seu telefone, além da sua senha, ao fazer login em suas contas.

- Tenha cuidado com os links em que você clica e com os anexos que abre.E-mails e mensagens de texto de phishing geralmente contêm links ou anexos que podem infectar seu telefone com malware.

- Baixe apenas aplicativos de fontes confiáveis.A App Store e o Google Play possuem medidas de segurança para restringir aplicativos maliciosos. No entanto, é aconselhável ser seletivo sobre quais aplicativos você baixa.

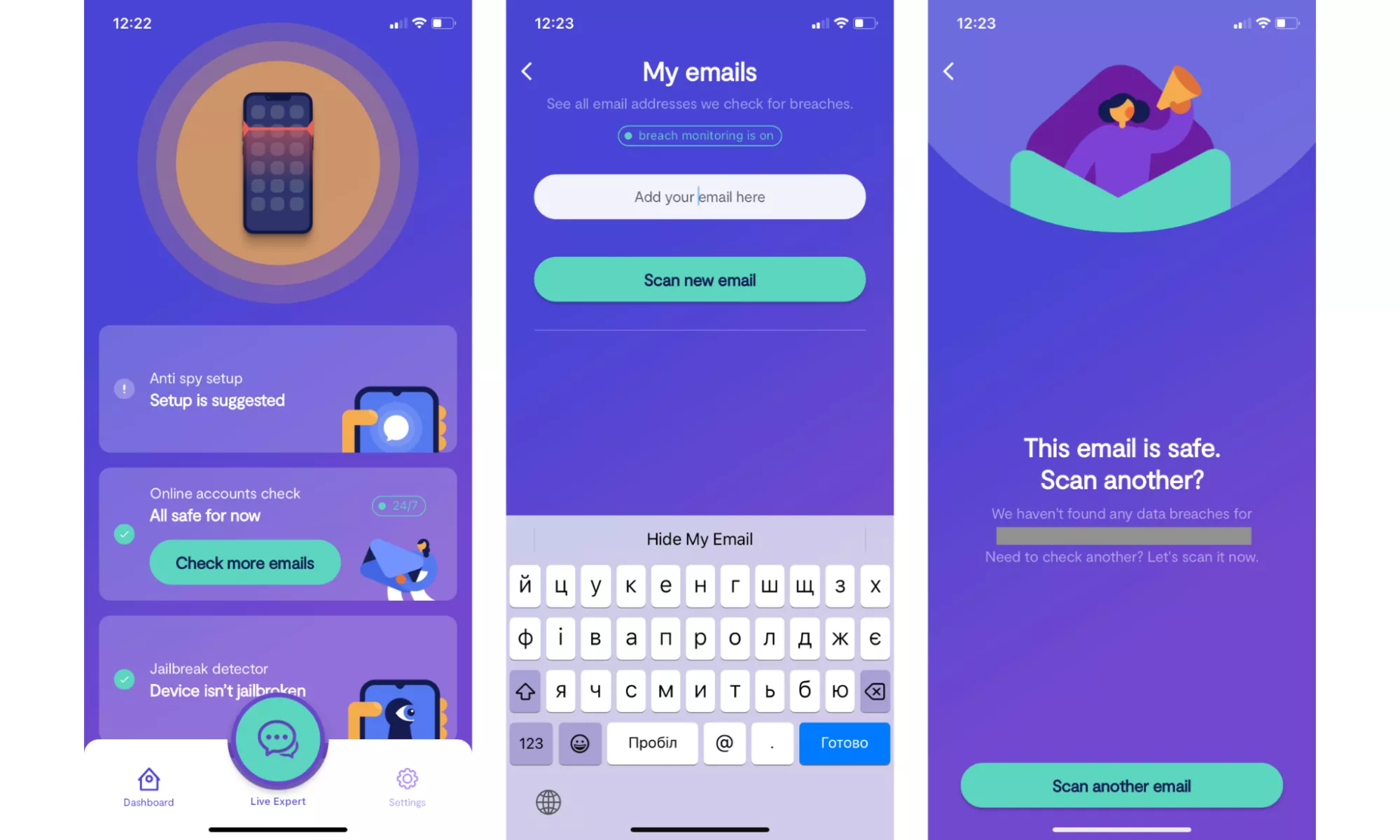

- Siga as listas de verificação de segurança.Com o aplicativo móvel Clario AntiSpy, você pode seguir listas de verificação passo a passo para garantir que possui proteções essenciais para impedir que alguém acesse seu telefone.

- Descubra uma lista de violações.Você pode revisar uma lista de violações de segurança com Clario AntiSpy. O monitor de violação de dados da Clario verifica a dark web para ver se suas senhas foram vazadas devido a uma violação de segurança em um site onde você tem uma conta. Você pode então revisar a lista de senhas comprometidas e alterá-las ou excluir as contas.

Veja como usar o monitor de violação de dados do Clario AntiSpy:

- Baixar Clario AntiSpye obtenha uma assinatura para criar uma conta

- CliqueVerifique mais e-mails

- Digite seu endereço de e-mail e espere que o Clario AntiSpy execute a verificação

- Se o Clario AntiSpy encontrar alguma violação, siga as instruções na tela para eliminar quaisquer riscos de segurança aos quais você foi exposto.

- Utilize VPNs e redes seguras.Uma Rede Privada Virtual (VPN) criptografa seus dados e protege sua conexão, principalmente ao se conectar a uma rede Wi-Fi pública. Isso reduz o risco de hackers interceptarem seus dados.

- Revise regularmente a lista de aplicativos do seu dispositivo.Verifique a lista de aplicativos principais e as pastas de aplicativos. Lembre-se de que alguns aplicativos maliciosos podem se ocultar. Para encontrar aplicativos ocultos, acesse a App Store e clique na foto do perfil no canto superior direito. Em seguida, analise esta lista com atenção e remova todos os aplicativos que você não reconhece ou que não instalou.

- Examine as contas conectadas ao seu dispositivo.Vá para as configurações do seu dispositivo e selecione “Contas” ou uma opção semelhante. Certifique-se de que todas as contas vinculadas sejam familiares para você.

- Desligue o rastreamento.Se você está preocupado com o fato de alguém estar rastreando você, siga as etapas abrangentes sobre como impedir que alguém rastreie seu telefone no blog da Clario.

Dicas específicas para iPhone

- Ative o Touch ID ou Face ID.O Touch ID e o Face ID adicionam uma camada extra de segurança, permitindo que você desbloqueie seu telefone com sua impressão digital ou digitalização facial.

- Use o recurso Encontrar meu.Encontre meupode ajudá-lo a rastrear seu telefone em caso de perda ou roubo.

- Ative a limpeza remota.da AppleEncontre dispositivosO recurso permite que você apague todos os dados do seu telefone remotamente de outro dispositivo, caso ele seja perdido ou roubado.

- Não desbloqueie seu iPhone.O jailbreak enfraquece os mecanismos de segurança do seu dispositivo. Isso torna o seu iPhone muito mais vulnerável a ataques.

Clario AntiSpy pode verificar seu dispositivo em busca de sinais de jailbreak ou outras ameaças importantes à segurança. Dessa forma, você saberá se alguém ignorou a segurança da Apple para obter acesso não autorizado ao seu dispositivo.

- Revise regularmente as configurações e recursos de segurança do iCloud.Certifique-se de que recursos como autenticação de dois fatores estejam ativados e revise as permissões do aplicativo no aplicativo Configurações. Dê permissão aos aplicativos apenas para acessar os dados necessários para funcionar corretamente.

- Baixe aplicativos apenas da App Store oficial.A App Store segue diretrizes rígidas que reduzem o risco de download de software malicioso.

Dicas específicas para Android

- Ative o Encontre Meu Dispositivo do Google.Encontre meu dispositivoajuda você a localizar, ligar ou limpar seu dispositivo da web.

- Ative o bloqueio remoto e o apagamento remoto.Esses recursospermitem que você bloqueie ou apague seu telefone remotamente em caso de perda ou roubo.

- Evite fazer root e baixar aplicativos de lojas de terceiros.O root, assim como o jailbreak para iPhones, pode criar vulnerabilidades de segurança, permitindo que alguém acesse seu telefone remotamente. Atenha-se às opções da Google Play Store. Você também pode usar o detector de root do Clario Anti Spy para verificar se há sinais de adulteração em seu dispositivo.

- Monitore a atividade da sua conta do Google.Acompanhe a atividade da sua conta e utilize ferramentas comoGoogle Play Protegerque verificam aplicativos e garantem que sejam seguros.

- Criptografe dados confidenciais.Criptografe mensagens de texto e e-mails ou use aplicativos de massagem, como WhatsApp ou Signal, para se beneficiar dos protocolos de criptografia.

- Monitore violações de dados.Você pode usar o recurso de monitoramento de violação de dados do Clario AntiSpy para verificar quais contas online estão acessíveis a espiões. A ferramenta verificará o e-mail 24 horas por dia, 7 dias por semana e notificará você se seus dados vazarem online.

Uma preocupação comum relacionada aos hackers é a possibilidade de ouvir chamadas telefônicas. Se você quiser saber como impedir que alguém ouça suas ligações, muitas das dicas listadas acima podem ser aplicadas para identificar e impedir essa intrusão.

Conclusão

Vale a pena proteger sua segurança e privacidade. Seu telefone é uma parte importante da sua vida, então proteja-o como qualquer coisa valiosa. Fique atento e siga estas práticas recomendadas.

Considere usar uma solução de segurança como o Clario AntiSpy para aumentar sua proteção. Com recursos personalizados para iOS e Android, monitoramento contínuo e assistência especializada, Clario AntiSpy traz soluções para suas preocupações de segurança cibernética. Você pode obter o Clario AntiSpy noLoja de aplicativose.

Lembre-se de que você não precisa ser um especialista em tecnologia para manter seu telefone seguro. Essas estratégias foram projetadas para usuários comuns como você! Incorporá-los em seus hábitos diários permite que você viva sua vida com confiança e segurança.

Perguntas frequentes

Alguém pode controlar meu telefone?

A realidade perturbadora é que seu telefone pode ser hackeado remotamente. Alguém pode controlar seu telefone se tiver obtido acesso não autorizado a ele ou se você tiver dado permissão para fazê-lo por meio de determinados aplicativos ou configurações. Para proteger a segurança do seu telefone, use senhas fortes, evite instalar aplicativos desconhecidos e tenha cuidado ao conceder permissões a aplicativos ou pessoas em quem você não confia.

Como alguém pode acessar meu telefone remotamente?

A forma mais comum de os hackers acessarem um dispositivo é por meio de ataques de phishing. Os hackers também usam aplicativos falsos, redes Wi-Fi inseguras e outras vulnerabilidades.

Sites falsos podem roubar seus dados.E-mails ou textos de phishing parecem comunicações oficiais da empresa, levando a sites que parecem familiares ou semelhantes aos oficiais. Depois de clicar no link e inserir os dados do seu cartão de crédito ou uma senha em um site que você considera legítimo, você permite que alguém acesse seu telefone ou controle remotamente suas transações bancárias.

Verifique sempre o endereço de e-mail do remetente e tenha cuidado com solicitações não solicitadas de informações pessoais. Evite clicar em links, especialmente quando eles levam a uma tela de login. Em vez disso, basta navegar até o site oficial no seu navegador.

Os hackers podem induzi-lo a baixar aplicativos Android falsos.Se você usa um dispositivo Android, sempre baixe aplicativos da Play Store para reduzir o risco de aplicativos maliciosos obterem acesso não autorizado aos seus dados e aos recursos do seu dispositivo.

Os hackers podem usar outros métodos para obter acesso.Evite jailbreak, troca de cartão SIM e redes Wi-Fi comprometidas. Além disso, fique atento a root, depuração USB, ataques baseados em SMS e vulnerabilidades de Bluetooth.

Quem deseja obter acesso remoto?

- Hackersbuscar fins financeiros ou políticos adicionando malware ou roubando dados pessoais

- Cônjuges ou parceirospode ficar com ciúmes, desconfiar ou apenas curioso demais

- Empregadorespode adicionar rastreadores para garantir a conformidade com as políticas ou monitorar a produtividade

- Governosobter acesso remoto para apoiar a segurança nacional e a aplicação da lei

- Equipes de suporte técnicopeça acesso remoto para solucionar problemas.

Como posso saber se alguém está acessando remotamente meu telefone?

Procure comportamentos inesperados ou suspeitos no seu dispositivo, como aplicativos estranhos, pop-ups desconhecidos ou uso incomum de dados.

Se você quer saber como remover um hacker do seu telefone, Clario tem conselhos adicionais para ajudar.

Saber mais:Como saber se alguém está acessando seu iPhone remotamente