Fim do suporte do Windows 10 (EOS)marca um aviso justo para todos que ainda não atualizaram para o Windows 11 devido a problemas de software ou hardware. Enquanto oFim do suporte para Windows 10 acontece em outubro de 2025, dá tempo suficiente para que todos atualizem para o Windows 11, continuem com o Windows 10 ou decidam mudar para outro sistema operacional.

Se você planeja continuar com o Windows 10, aqui estão algumas etapas que você deve seguir para reforçar sua segurança.

- Avalie atualizações de segurança estendidas (ESUs)

- Instale um software de segurança confiável

- Use um scanner antivírus sob demanda adicional

- Use um navegador compatível

- Mantenha todos os softwares instalados atualizados

- Desative serviços, software e recursos desnecessários

- Utilize máquinas virtuais para atividades arriscadas

- Faça backup dos dados regularmente

- Use uma conta de usuário padrão local

- Cuidado com o que você baixa da Internet e do e-mail

- Ativar Mostrar extensão de arquivo

- Habilitar BitLocker

- Pré-digitalização antes de conectar uma unidade USB

- Use DNS seguro

- Use uma VPN

- Isole seu dispositivo

- Use senhas fortes ou PIN.

Embora recomendemos a atualização para o Windows 11, se desejar continuar usando o Windows 10, continue lendo.

1]Avalie atualizações de segurança estendidas (ESUs)

A primeira e melhor solução é, que a Microsoft oferece como um serviço pago para organizações que precisam continuar usando uma versão sem suporte do Windows.

Embora este serviço seja especialmente benéfico para empresas que executam aplicativos legados que são incompatíveis com versões mais recentes de sistemas operacionais, a Microsoft anunciou pela primeira vez uma opção de ESU para consumidores, disponível para uma opção de um ano por US$ 30. Para empresas, as Atualizações de Segurança Estendidas para o Windows 10 podem ser adquiridas por meio do Programa de Licenciamento por Volume da Microsoft, por US$ 61 por dispositivo no primeiro ano.

Ler:

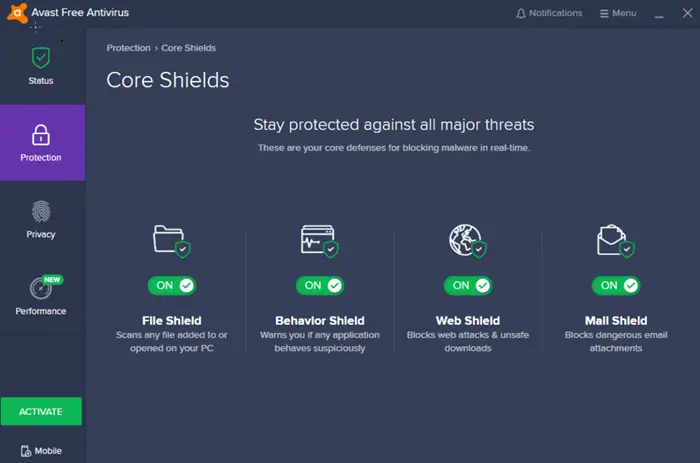

2] Instale um software de segurança confiável

Embora o Microsoft Defender Antivirus esteja integrado ao Windows 10, considere complementá-lo com umou solução de proteção de endpoint. Certifique-se de que o software de segurança seja compatível com Windows 10.

Com o tempo, a Microsoft deixará de enviar atualizações de assinaturas de vírus para o Defender e você ficará vulnerável a quaisquer problemas potenciais a qualquer momento.

Embora o software antivírus e firewall gratuito possa oferecer proteção básica, recomendo optar por um software gratuito e totalmenteque fornece defesa em várias camadas. Para opções premium, BitDefender, Kaspersky e Malwarebytes são escolhas excelentes.

Muitos serviços de segurança de terceiros terão suporte por mais tempo. Encontre-os e instale-os.

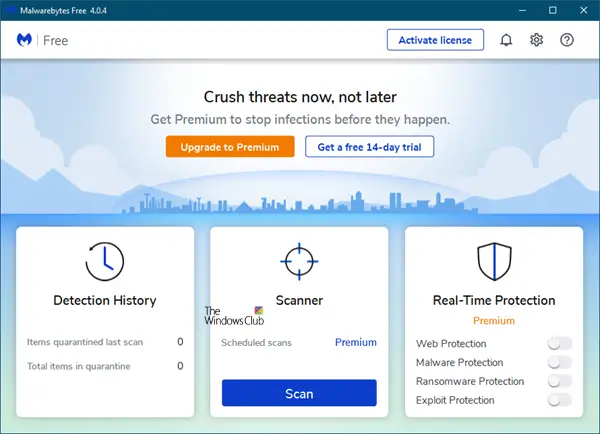

3] Use um scanner antivírus sob demanda adicional

Pode haver momentos de dúvida, em que você pode querer uma segunda opinião. Nesses momentos você pode usar estes. Na verdade, tenha como hábito usá-lo pelo menos uma vez por semana.

4] Use um navegador compatível

Os navegadores geralmente demoram mais do que qualquer outra coisa para abandonar o suporte. Escolha um dos navegadores e continue a usá-lo. Não experimente nenhum novo navegador.

5] Mantenha todos os softwares instalados atualizados

Embora o Windows 10 não receba atualizações, muitos aplicativos de terceiros receberão. Atualize regularmente seu software, especialmente aqueles frequentemente conectados à Internet, como navegadores, clientes de e-mail, pacotes Office e ferramentas de comunicação.

Dito isso, você ainda precisará rastrear qual software abandonará o suporte e quando. Portanto, você pode precisar de uma alternativa ou fazer todo o possível no navegador.

6]Desative serviços, software e recursos desnecessários

Reduzir a superfície de ataque do seu sistema pode mitigar os riscos.e software, remova bloatware e desative recursos como a Área de Trabalho Remota se eles não estiverem em uso. Se você deseja usar o PC apenas para uma navegação casual e nada sério, você deve estar pronto.

7] Utilize máquinas virtuais para atividades de risco

Se você precisar realizar tarefas de alto risco, como navegar em sites questionáveis ou testar software, use uma máquina virtual (VM) como VMWare, etc., para isolar essas atividades do seu sistema primário.

Muitos são de uso gratuito!e teste o que quiser.

Ler:

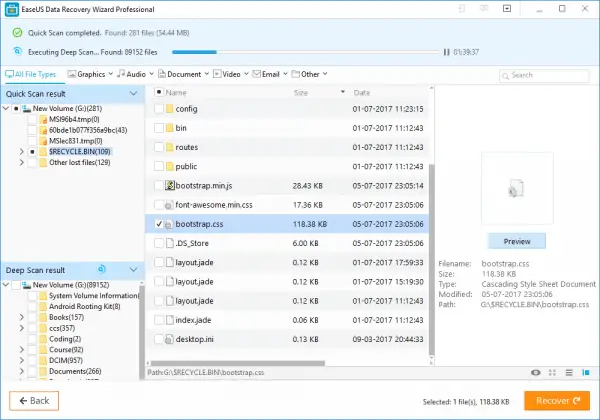

8] Faça backup dos dados regularmente

Se você não estiver recebendo nenhuma atualização, é importante sempre ter um backup. Existem muitosque você pode usar para criar backups frequentes de arquivos importantes usando unidades externas ou serviços em nuvem. Isso protege contra perda de dados causada por malware, ransomware ou falhas de hardware.

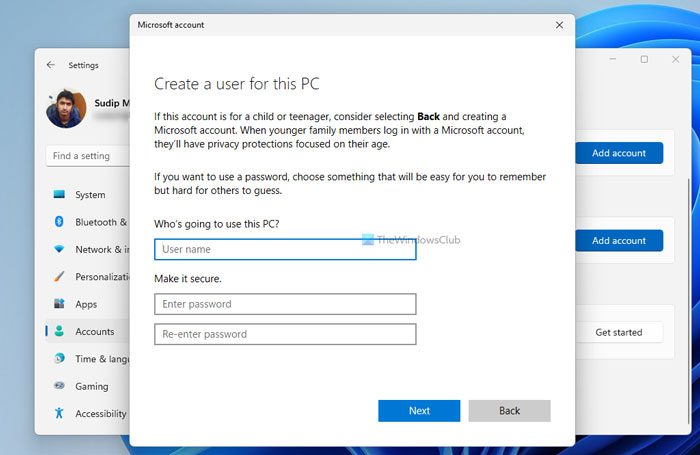

9] Use uma conta de usuário padrão local

Nunca use uma conta de administrador. Você devepara seu uso diário. Nesse cenário, o malware pode não conseguir modificar nenhum arquivo do sistema, será muito mais seguro. Se você precisar mudar alguma coisa,e faça as alterações.

Se você quiser continuar usando a conta de administrador, aumente a barra do UAC ao máximo. Você pode optar por “Sempre notificar” para segurança máxima.

10] Cuidado com o que você baixa da Internet e do e-mail

É um aviso geral e algo que você deve sempre cuidar. Não clique em anexos de download ou em qualquer arquivo que você seja solicitado a baixar sem se preocupar. Embora você possa certamentevocê espera de amigos, parentes e associados, tenha muito cuidado com os encaminhamentos de correspondência que você pode receber até mesmo de seus amigos. Uma pequena regra a ser lembrada em tais cenários: em caso de dúvida, NÃO FAÇA!

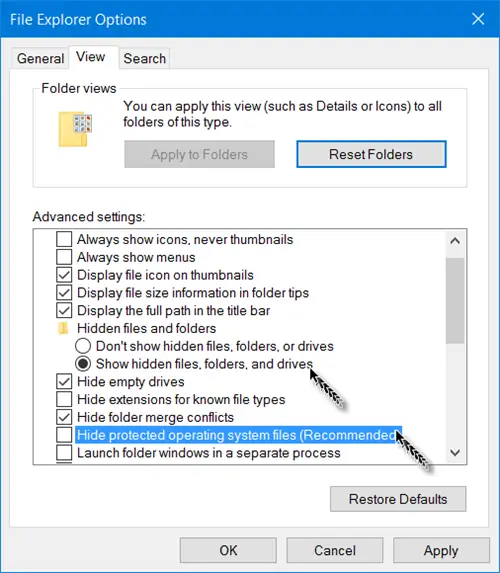

11] Habilite Mostrar extensão de arquivo

É sempre uma boa ideia manter a opção deativado. Quando as extensões estiverem visíveis, você notará rapidamente se não é um formato regular como .doc, .pdf, .txt, etc. Isso o ajudará a ver as extensões reais dos arquivos e, assim, tornará um pouco mais difícil para o malware se disfarçar e entrar no seu computador.

12]Habilitar BitLocker

Se você nunca usou antes, é hora de usá-lo agora.pode criptografar partições da unidade ou toda a unidade, incluindo a unidade de inicialização. Ele irá gerar uma chave que você precisará para desbloquear os dados dele. Portanto, certifique-se de que esteja anotado em algum lugar.

13] Pré-digitalização antes de conectar uma unidade USB

Um USB infectado pode infectar o computador. É uma boa ideia apertar oupode fazer quando conectado. Eu recomendo que você sempre primeiro verifique a unidade com seupara ter certeza de que está livre das ameaças mais recentes e, em seguida, acessar os arquivos nele contidos.

14] Use DNS seguro

É uma excelente ideia usaroupara evitar que seu computador visite sites mal-intencionados. Você pode alterar facilmente o DNS ouEsses DNS também bloquearão automaticamente sites que podem servir SPAM e vírus.

15] Use VPN

Utilize um bomcomo o ProtonVPN para permanecer invisível na rede.

16]Isole seu dispositivo

Se você tiver uma rede doméstica ou de escritório, isole seu dispositivo Windows 10 de outros dispositivos críticos. Se o seu sistema estiver comprometido, use uma rede convidada ou VLAN para limitar a propagação potencial.

17] Use senhas fortes ou PIN

Use senhas fortes e exclusivas para contas online e habilite a autenticação multifator (MFA) sempre que possível.

Se você for um usuário único, pode ficar tentado a remover a senha da sua conta para economizar tempo. No entanto, isso torna mais fácil para outras pessoas acessarem seu sistema e potencialmente roubarem seus dados. Sempre use senhas fortes para sua conta de usuário e atividades online para proteger seu PC com Windows. Além disso, lembre-se de bloquear o computador sempre que se afastar. Você pode fazer isso rapidamente pressionando WinKey + L.

Ler:

Usar um sistema operacional não compatível acarreta riscos inerentes. Seguindo essas etapas, você pode reduzir significativamente as vulnerabilidades e continuar usando o Windows 10. No entanto, a transição para o Windows 11 deve continuar sendo seu objetivo final para segurança e funcionalidade ideais.

![Formato inválido do Erro Deepseek 400 [FIX]](https://elsefix.com/tech/tejana/wp-content/uploads/2025/02/DeepSeek-400-error-Invalid-format.png)