Snatch är inte ett nytt hot, den här ransomware-familjen och dess varianter har attackerat organisationer och företag sedan 2019. Det är en högrisk malware som låser och exfiltrerar offrens data. Hackare kräver sedan en lösensumma i utbyte mot dekrypteringsnyckeln och en "garanti" att de inte kommer att läcka data på deras Tor-webbplats, denna taktik är känd somdubbel utpressning.Snatch ransomware drar fördel av att Windows inte kör säkerhetsmekanismer på slutpunktsenheter när systemet startar om i felsäkert läge. Sedan, för att undvika upptäckt, tvingar skadlig programvara de infekterade maskinerna att starta om i felsäkert läge.

Vilken typ av skadlig programvara är Snatch?

Snatch ransomware är en typ av skadlig programvara som är särskilt smygande. Den använder allmänt tillgängliga och inbyggda verktyg för sina skadliga aktiviteter och har varit känd för att rikta sig mot företag inom en rad olika sektorer, inklusive sjukvård, finans och detaljhandel. Snatch ransomware är också känd för att exfiltrera offrens känsliga och kritiska data innan de krypterar den och sedan hotar att läcka den om de inte betalar lösensumman en kombination av krypteringsalgoritm och symmetrisk användning. kryptering. Skadlig programvara genererar ett unikt RSA-2048-nyckelpar på offrets dator, som används för att kryptera filer med AES-256 symmetrisk krypteringsalgoritm. Den offentliga nyckeln krypteras sedan med en hårdkodad offentlig nyckel som ingår i skadlig programvara och skickas till angriparnas server. Angriparna använder sedan sin privata nyckel för att dekryptera offrets offentliga nyckel och skicka tillbaka en dekrypteringsnyckel som kan användas för att återställa de krypterade filerna.

Allt vi vet om Snatch ransomware

Den här listan innehåller grundläggande information om den nya ransomware-stammen som kallas Snatch.Bekräftat namn

- Snäpp virus

Hottyp

- Ransomware

- Smygande skadlig programvara

- Kryptovirus

- Arkivskåp

- Dubbel utpressning

Tillägg för krypterade filer

- .ryck

- .orm

- .ni

- .dglnl

- .ohwqg

- .wvtr0

- .hceem

Lösenbelopp kräver meddelande

- Readme_Restore_Files.txt

- Restore_JIMM_Files.txt

- RESTORE_DGLNL_FILES.txt

- RESTORE_HCEEM_DATA.txt

- RESTORE_WVTR0_FILES.txt

- DECRYPT_GOOGL_FILES.txt

- DECRYPT_OHWQG_FILES.txt

Detektionsnamn

- AvastWin64:Evo-gen [Trj]

- AVGWin64:Evo-gen [Trj]

- EmsisoftGeneric.Ransom.Snatch.5D562140 (B)

- KasperskyTrojan.Win32.DelShad.ea

- MalwarebytesGeneric.Malware/Suspicious

- MicrosoftVirTool:MSIL/CryptInject

Ransomware-familj, typ och variantDet finns många varianter av Snatch ransomware, men några av dem använder sin egen krypteringsmetod och tillägg för krypterade filer.Distributionsmetoder

- Nätfiske-e-post

- Skadliga e-postbilagor

- Social ingenjörskonst

Konsekvenser

- Dataexfiltrering

- Filkryptering

Finns det en gratis dekryptering tillgänglig?

Inga.Det finns ingen känd offentlig dekryptering för Snatch ransomware tillgänglig för närvarande.

Vad är Snatch ransomwares IOC?

Indikatorer för kompromiss (IOC) är artefakter som observeras i ett nätverk eller i ett operativsystem som indikerar ett datorintrång med hög tillförsikt. IOC kan användas för att tidigt upptäcka framtida attackförsök med hjälp av system för intrångsdetektering och antivirusprogram. Snatch ransomwares Indicators of Compromise (IOCs) inkluderar:

- Oförmåga att öppna filer lagrade på din dator.Efter att ha infekterat ett system, krypterar Snatch ransomware offrets filer och gör dem otillgängliga.

- Tidigare fungerande filer är inte längre tillgängliga.Snatch ransomware ersätter originalfilerna med krypterade versioner som endast kan dekrypteras med en specifik nyckel som endast är känd för angriparna.

- Meddelanden som kräver betalning.Efter att ha krypterat offrets filer visar Snatch ransomware ett meddelande som kräver betalning i utbyte mot en dekrypteringsnyckel som gör att offret kan komma åt sina filer igen.

- Systemet startar om till felsäkert läge.Snatch ransomware är känt för att starta om infekterade system till felsäkert läge för att kringgå antivirus och annan säkerhetsprogramvara.

Hur hittar du Snatch ransomwares lösensumma

Snatch-lösennotan är kort och förklarar de steg som offren måste vidta för att hämta sina uppgifter. I lappen står det att den enklaste vägen tillbaka till att företaget fungerar normalt är att betala lösensumman.Betala inte lösen eller förhandla med hotaktörerna. Kontakta omedelbart SalvageData-experter för att återställa dina filer och rapportera ransomware till lokala myndigheter.Exempel på Snatch-lösensumman:

Hur sprids Snatch ransomware

Snatch ransomware är en farlig skadlig programvara som kan infektera en dator eller ett nätverk på flera sätt, inklusive:

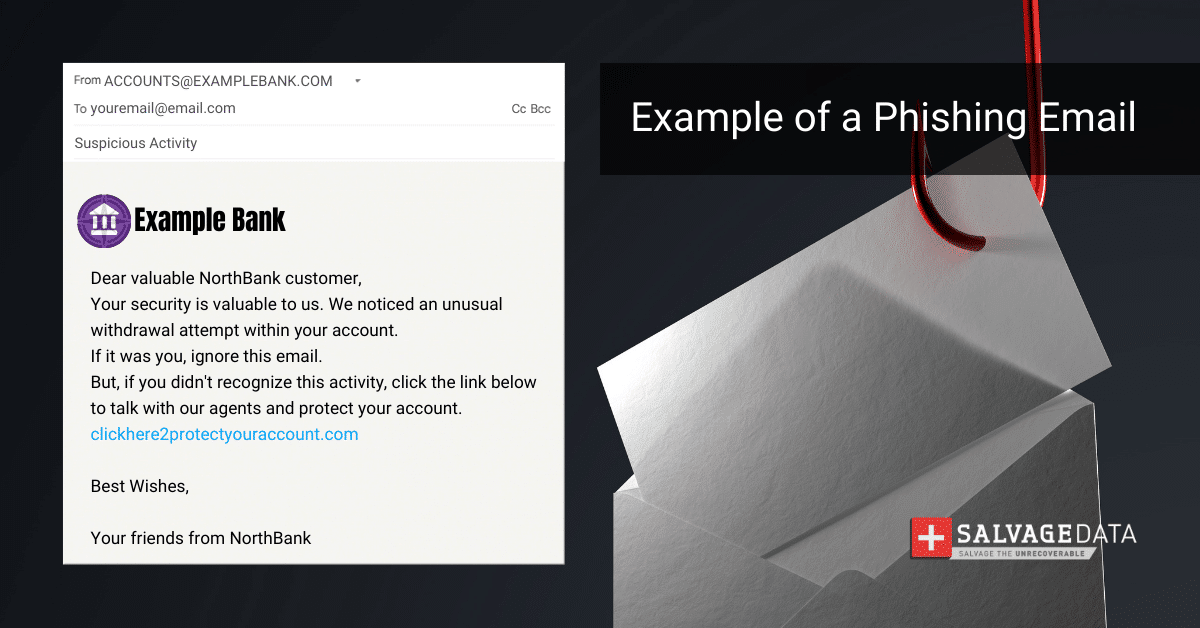

- Spam och nätfiske-e-postmeddelanden som utger sig för att vara legitima företag. Bedragare skickar e-postmeddelanden som verkar vara från legitima företag, som PayPal, UPS, FedEx och andra. Dessa e-postmeddelanden innehåller länkar eller bilagor som utsätter din data och ditt nätverk för risker. Ett klick på en länk eller en nedladdning av en bilaga kan låsa alla ute från ditt nätverk.

- Social ingenjörskonst.Det är en typ av cyberattack som förlitar sig på mänsklig interaktion för att lura offer att avslöja känslig information, klicka på länkar eller bilagor eller vidta andra säkerhetskomprometterande åtgärder. Målet med social ingenjörsattacker är att utnyttja mänsklig psykologi och beteende för att få tillgång till känslig information eller system. Angripare kan utge sig för att vara en pålitlig auktoritetsperson, till exempel en bankrepresentant eller IT-tekniker, eller skapa en känsla av brådska eller rädsla för att pressa offret att vidta åtgärder.

Hur infekterar Snatch ransomware en dator eller ett nätverk

Snatch ransomware är känt för sin förmåga att kringgå antivirusprogram genom att starta om den infekterade datorn till felsäkert läge, där de flesta säkerhetsprogram inte körs. När Snatch infekterar ett system börjar det kryptera filer och lägger till ett ".snatch" eller varianttillägg till filnamnen. Angriparna kräver sedan betalning i utbyte mot en dekrypteringsnyckel som kommer att återställa åtkomsten till de krypterade filerna. Förutom filkryptering är Snatch ransomware också känt för att stjäla känslig data, såsom inloggningsuppgifter och finansiell information, från infekterade system.

Hur man hanterar en Snatch ransomware-attack

Viktig:Det första steget efter att ha identifierat Snatch IOCs är att tillgripa din Incident Response Plan (IRP). Helst har du en Incident Response Retainer (IRR) med ett pålitligt team av yrkesverksamma som kan kontaktas 24/7/365, och de kan vidta omedelbara åtgärder som förhindrar dataförlust, minskar eller eliminerar lösensumman och hjälper dig genom eventuella juridiska skyldigheter. Så vitt vi vet med informationen vi har när den här artikeln publiceras, är det första steget för att återställa ett team av experter. infekterad dator genom att ta bort alla anslutna enheter. Samtidigt kommer detta team att hjälpa dig att kontakta ditt lands lokala myndigheter. För amerikanska invånare och företag är detlokala FBI fältkontoroch denInternet Crime Complaint Center (IC3). För att rapportera en ransomware-attack måste du samla all information du kan om den, inklusive:

- Skärmdumpar av lösensumman

- Kommunikation med Snatch-skådespelare (om du har dem)

- Ett exempel på en krypterad fil

Men om du inte har en IRP eller IRR kan du fortfarandekontakta proffs för borttagning och återställning av ransomware. Detta är det bästa tillvägagångssättet och ökar avsevärt chanserna att framgångsrikt ta bort ransomware, återställa data och förhindra framtida attacker. Vi rekommenderar att dulämna varje infekterad maskin som den äroch ring ennödtjänst för återställning av ransomware.Omstart eller avstängning av systemet kan äventyra återställningsprocessen. Att fånga RAM-minnet i ett livesystem kan hjälpa till att få krypteringsnyckeln, och att fånga en dropperfil kan vara omvänd konstruerad och leda till dekryptering av data eller förståelse för hur den fungerar.

Vad man INTE ska göra för att återhämta sig från en Snatch ransomware-attack

Du måsteinte ta bort ransomwareoch behålla alla bevis på attacken. Det är viktigt fördigital kriminalteknikså att experter kan spåra tillbaka till hackergruppen och identifiera dem. Det är genom att använda data på ditt infekterade system som myndigheter kanundersöka attacken och hitta den ansvarige.En cyberattacksutredning skiljer sig inte från någon annan brottsutredning: den behöver bevis för att hitta angriparna.

SLÄKT:Akira Ransomware: Komplett guide

1. Kontakta din Incident Response-leverantör

En cyberincidentrespons är processen att reagera på och hantera en cybersäkerhetsincident. An Incident Response Retainer är ett serviceavtal med en cybersäkerhetsleverantör som tillåter organisationer att få extern hjälp med cybersäkerhetsincidenter. Det ger organisationer en strukturerad form av expertis och stöd genom en säkerhetspartner, vilket gör att de kan reagera snabbt och effektivt i händelse av en cyberincident. En incidentresponsretainer erbjuder sinnesro till organisationer och erbjuder expertstöd före och i efterdyningarna av en cybersäkerhetsincident. Den specifika karaktären och strukturen för en incidentresponsretainer kommer att variera beroende på leverantören och organisationens krav. En bra hantering av incidenter bör vara robust men flexibel och tillhandahålla beprövade tjänster för att förbättra en organisations långsiktiga säkerhetsställning. Om du kontaktar din IR-tjänsteleverantör kommer de att ta hand om allt annat. Men om du bestämmer dig för att ta bort ransomware och återställa filerna med ditt IT-team kan du följa nästa steg.

2. Identifiera ransomware-infektionen

Du kanidentifiera vilken ransomwareinfekterade din maskin med filtillägget (vissa ransomware använder filtillägget som sitt namn), eller så kommer det att finnas på lösensumman. Med den här informationen kan du leta efter en offentlig dekrypteringsnyckel. Du kan också kontrollera ransomware-typen efter dess IOC. Indicators of Compromise (IOC) är digitala ledtrådar som cybersäkerhetsproffs använder för att identifiera systemkompromisser och skadliga aktiviteter inom ett nätverk eller en IT-miljö. De är i huvudsak digitala versioner av bevis som finns kvar på en brottsplats, och potentiella IOC inkluderar ovanlig nätverkstrafik, privilegierade användarinloggningar från främmande länder, konstiga DNS-förfrågningar, systemfiländringar och mer. När en IOC upptäcks utvärderar säkerhetsteam möjliga hot eller validerar dess äkthet. IOC ger också bevis på vad en angripare hade tillgång till om de infiltrerade nätverket.

3. Ta bort ransomware och eliminera exploateringssatser

Innan du återställer din data måste du garantera att din enhet är fri från ransomware och att angriparna inte kan göra en ny attack genom exploateringssatser eller andra sårbarheter. En tjänst för borttagning av ransomware kan ta bort ransomware, skapa ett kriminaltekniskt dokument för undersökning, eliminera sårbarheter och återställa dina data. Använd anti-malware/anti-ransomware-programvara för att karantänsätta och ta bort den skadliga programvaran.Viktig:Genom att kontakta tjänster för borttagning av ransomware kan du säkerställa att din maskin och nätverk inte har några spår av Snatch ransomware. Dessa tjänster kan också patcha ditt system och förhindra nya attacker.

4. Använd en säkerhetskopia för att återställa data

Säkerhetskopiering är det mest effektiva sättet att återställa data. Se till att ha dagliga eller veckovisa säkerhetskopior, beroende på din dataanvändning.

5. Kontakta en tjänst för återställning av ransomware

Om du inte har en säkerhetskopia eller behöver hjälp med att ta bort ransomware och eliminera sårbarheter, bör du kontakta en dataåterställningstjänst. Att betala lösensumman garanterar inte att din data kommer att returneras till dig. Det enda garanterade sättet att återställa varje fil är om du har en säkerhetskopia av den. Om du inte gör det kan ransomware-dataåterställningstjänsterna hjälpa dig att dekryptera och återställa filerna.SalvageData-experter kan säkert återställa dina filer och förhindra att Snatch ransomware attackerar ditt nätverk igen. Vi erbjuder också endigital rättsmedicinsk rapportsom du kan använda för vidare utredning och för att förstå hur cyberattacken inträffade.Kontakta våra experter 24/7 för akut återställningstjänst.

Förhindra Snatch ransomware-attacken

Att förhindra ransomware är den bästa lösningen för datasäkerhet. är lättare och billigare än att återhämta sig från dem. Snatch ransomware kan kosta ditt företags framtid och till och med stänga dess dörrar. Det här är några tips för att säkerställa att du kanundvika ransomware-attacker:

- Installera antivirus och anti-malware programvara.

- Använd starka och säkra lösenord.

- Tillämpa Multi-Factor Authentication (MFA).

- Håll programvara och operativsystem uppdaterade.

- Implementera brandväggar.

- Skapa en dataåterställningsplan.

- Regelbundna schemalagda säkerhetskopior av dina data.

- Undvik e-postbilagor och nedladdningar från okända eller misstänkta källor.

- Få endast tillgång till webbplatser från pålitliga källor.

Genom att följa dessa metoder kan du stärka din onlinesäkerhet och skydda dig mot potentiella hot.