Akira sågs först i mars 2023 och är ett ransomware som riktar sig till Windows- och Linux-system. Det har dykt upp snabbt och gjort flera offer i organisationer från olika länder. Akira riktar sig också mot olika industrisektorer. Det är viktigt att varna för att denna Akira inte har några kända bevis för att vara relaterade till en annan ransomware-stam med samma namn från 2017. Experter hittade likheter mellan Akira och Conti ransomware, såsom exkluderingslistan för filtyper, katalogexklusionslistan och filstrukturen. Detta tyder på att författarna använde läckt Conti ransomware källkod. I juni 2023,Avast släppte en gratis Akira-dekryptering för Windowsoch arbetar med Linux-variantens dekryptering. Det betyder dock inte att Akira inte utgör ett hot mot företag och organisationer över hela världen. Det beror på att Akira ransomware-aktörer hotar att läcka data de stal. Därför är att arbeta förebyggande den bästa lösningen mot Akira ransomware.

Vilken typ av skadlig programvara är Akira?

Akira ransomware är ett Crypto ransomware som krypterar data och modifierar filnamnen på alla berörda filer genom att lägga till tillägget ".akira". Det är en ny familj av ransomware som först användes i cyberbrottsattacker i mars 2023. Akira ransomware sprids inom ett företagsnätverk och riktar sig till flera enheter när den får åtkomst. Innan ransomwaren krypterar filer undviker ransomware vissa mappar, inklusive papperskorgen, systemvolyminformation, boot, programdata och Windows-systemfiler samt .dll, .dll och . .msi- och .sys-tillägg. Windows- och Linux-versionerna av Akira ransomware är mycket lika i hur de krypterar enheter, men Linux-versionen använder biblioteket Crypto++ istället för Windows CryptoAPI. Det exfiltrerar offrens känsliga och kritiska data innan de krypterar dem och hotar sedan att läcka ut om de inte betalar lösensumman. Denna taktik känd som dubbel utpressning är en vanlig hackares vinstmetod. Akira använder en kombination av AES- och RSA-kryptering för att låsa offrens filer. Advanced Encryption Standard (AES) är en stark kryptering som även används för cybersäkerhet. Rivest–Shamir–Adleman (RSA) krypteringsalgoritm är en asymmetrisk krypteringsalgoritm.

Allt vi vet om Akira ransomware

Den här listan innehåller grundläggande information om den nya ransomware-stammen som kallas Akira.Bekräftat namn

- Akira virus

Hottyp

- Ransomware

- Kryptovirus

- Arkivskåp

- Dubbel utpressning

Tillägg för krypterade filer

- .akira

Lösenbelopp kräver meddelande

- akira_readme.txt

Detektionsnamn

- AvastWin64:RansomX-gen [Ransom]

- AVGWin64:RansomX-gen [Ransom]

- EmsisoftGen:Variant.Midie.124870 (B)

- KasperskyTrojan-Ransom.Win64.Akira.a

- MalwarebytesMalware.as.21800722

- MicrosoftLösen:Win64/Akira.GID!MTB

Ransomware-familj, typ och variant

- Akira ransomware är baserad på den läckta källkoden för Conti ransomware

- Detta är inte samma Akira ransomware från 2017

Distributionsmetoder

- Trojaner

- Svaga meriter

- Drive-by nedladdningsattacker

- Nätfiske-e-post

- Skadliga webbplatser

Konsekvenser

Rekommenderad läsning:BlackSuit Ransomware: Den kompletta guiden

- Dataexfiltrering

- Filkryptering

- Ransomware sprids genom sidorörelser

Finns det en gratis dekryptering tillgänglig?

Ja. Även om Akira är en ny skadlig programvara (sådd först i mars 2023), släppte Avast i juni 2023 engratis dekrypteringsnyckelför 64-bitars och 32-bitars Windows-system.Avast rekommenderar starkt att du använder64-bitars dekryptering, eftersom ransomwaren också är 64-bitars. Men om ditt system inte kan stödja det har de också släppt en32-bitars dekryptering.

Akira ransomware symptom

- Krypterad data med tillägget .akira lagt till i filnamnen för alla berörda filer

- En lösennota dyker upp på skrivbordet och i varje mapp, som förklarar med en nedlåtande ton att den enklaste vägen tillbaka till företaget som fungerar normalt är att betala lösen.

- Dubbel utpressningsteknik där angriparna exfiltrerar och krypterar offrets data och hotar att sälja eller läcka den stulna informationen på den mörka webben om lösensumman inte betalas

- Infiltration av företagsnätverk och lateral spridning till andra enheter

- Förklädd som legitimt innehåll, vilket resulterar i att offer omedvetet kör skadlig programvara själva

Vad står i Akiras lösennota

Akiras lösennota har en nedlåtande ton och förklarar de steg offren måste vidta för att hämta sina uppgifter. Den har också ett unikt lösenord för varje offer att använda för att förhandla med hackergruppen. I lappen står det att den enklaste vägen tillbaka till att företaget fungerar normalt är att betala lösensumman.Betala inte lösen eller förhandla med hotaktörerna. Kontakta SalvageData-experter omedelbart för att återställa dina filer och lokala myndigheter för att rapportera ransomware.

Hur infekterar Akira en dator eller nätverk

Akira ransomware är en farlig skadlig programvara som kan infektera en dator eller ett nätverk på flera sätt, inklusive:

- Spam och nätfiske-e-postmeddelanden som utger sig för att vara legitima företag. Bedragare skickar e-postmeddelanden som verkar vara från legitima företag, som PayPal, UPS, FedEx och andra. Dessa e-postmeddelanden innehåller länkar eller bilagor som utsätter din data och ditt nätverk för risker. Ett klick på en länk eller en nedladdning av en bilaga kan låsa alla ute från ditt nätverk.

- Trojaner.En trojan är en typ av programvara som lovar att utföra en uppgift men kör en annan, mestadels skadlig. De tar formen av falska program, bilagor och andra typer av filer, som lurar offer.

- Infiltrerat nätverk.Ransomware bryter mot ett företagsnätverk och sprids i sidled till andra enheter. Innan du krypterar filer undviker ransomware vissa mappar och specifika Windows-systemfiler med tilläggen .exe, .lnk, .dll, .msi och .sys.

- Skadliga webbplatser.Infekterade webbplatser laddar automatiskt ned skadlig programvara till offrets dator eller nätverk.

- Knäckta mjukvaruinstallationer.Hackare använder obfuscator-teknik i kombination med andra metoder för att infektera enheten utan att användaren är medveten om det. Knäckta programvaruinstallationer tillåter skadliga filer att komma in i systemet.

Hur fungerar Akira ransomware

När Akira ransomware får tillgång till en dator eller nätverk, kommer den att kryptera offrets filer med hjälp av sofistikerade krypteringsalgoritmer. Offrets filer kommer att läggas till med tillägget .akira. Ransomwaren bryter mot ett företagsnätverk och sprids i sidled till andra enheter. Innan data krypterar Akiraransomware kommer att spridas över nätverketanvänder Remote Desktop Protocol (RDP). Det är därför det är viktigt att segmentera nätverket och blockera åtkomst från användare till data som de inte behöver för att utföra sina uppgifter. Detta kommer att förhindra att hot sprids via sidorörelser. Akira tar också bort skuggkopior och säkerhetskopior från systemet. Akira ransomware-attackprocessen innefattar två huvudsteg: exfiltrering och kryptering. Här är en sammanfattning av processen:

Exfiltration

Innan de utlöser Akira ransomwares krypteringsrutin och skickar ett krav på lösen, exfiltrerar cyberbrottslingarna data från hackade företagsnätverk. Akira ransomware använder vanligtvis maskinens egna resurser för att utföra dataexfiltrering, och lägger därigenom en stor belastning på systemets resurser. Efter att angriparna har exfiltrerat offrets data och hotat att sälja eller läcka den stulna informationen på den mörka webben om lösensumman inte betalas. Deras läckagewebbplats har en retro-design som påminner om den gröna konsolen19180. populär animefilm från 1988 med samma namn.

Kryptering

Innan du krypterar filer undviker ransomware vissa mappar, inklusive papperskorgen, systemvolyminformation, Boot, ProgramData och Windows, såväl som specifika Windows-systemfiler med .exe, .lnk, .dll, .msi och .sys-tillägg. Akira ransomware krypterar offrets filer med hjälp av sofistikerade krypteringsalgoritmer, 56 Agorithms, t.ex.ES2 Agorithms. När krypteringen är klar är offrets filer låsta och kan inte nås.

Hur man hanterar en Akira ransomware-attack

Det första steget för att återhämta sig från Akira-attacken är att isolera den infekterade datorn genom att koppla bort den från internet och ta bort alla anslutna enheter. Då måste du kontakta lokala myndigheter. För invånare i USA och företag är detlokala FBI fältkontoroch denInternet Crime Complaint Center (IC3).För att rapportera en ransomware-attack måste du samla all information du kan om den, inklusive:

- Skärmdumpar av lösensumman

- Kommunikation med Akira-skådespelare (om du har dem)

- Ett exempel på en krypterad fil

Men om du föredrar detkontakta proffs, gör sedan ingenting.Lämna varje infekterad maskin som den äroch be om ennödtjänst för borttagning av ransomware. Omstart eller avstängning av systemet kan äventyra återställningstjänsten. Att fånga RAM-minnet i ett livesystem kan hjälpa till att få krypteringsnyckeln, och att fånga en dropper-fil kan vara omvänd konstruerad och leda till dekryptering av data eller förståelse för hur den fungerar. Du måsteinte ta bort ransomwareoch behålla alla bevis på attacken. Det är viktigt fördigital kriminalteknikså att experter kan spåra tillbaka till hackergruppen och identifiera dem. Det är genom att använda data på ditt infekterade system som myndigheter kanundersöka attacken och hitta den ansvarige.En cyberattacksutredning skiljer sig inte från någon annan brottsutredning: den behöver bevis för att hitta angriparna.

1. Kontakta din Incident Response-leverantör

En cyberincidentrespons är processen att reagera på och hantera en cybersäkerhetsincident. An Incident Response Retainer är ett serviceavtal med en cybersäkerhetsleverantör som tillåter organisationer att få extern hjälp med cybersäkerhetsincidenter. Det ger organisationer en strukturerad form av expertis och stöd genom en säkerhetspartner, vilket gör att de kan reagera snabbt och effektivt i händelse av en cyberincident. En incidentresponsretainer erbjuder sinnesro till organisationer och erbjuder expertstöd före och i efterdyningarna av en cybersäkerhetsincident. Den specifika karaktären och strukturen för en incidentresponsretainer kommer att variera beroende på leverantören och organisationens krav. En bra hantering av incidenter bör vara robust men flexibel och tillhandahålla beprövade tjänster för att förbättra en organisations långsiktiga säkerhetsställning. Om du kontaktar din IR-tjänsteleverantör kommer de att ta hand om allt annat. Men om du bestämmer dig för att ta bort ransomware och återställa filerna med ditt IT-team kan du följa nästa steg.

2. Identifiera ransomware-infektionen

Du kanidentifiera vilken ransomwareinfekterade din maskin med filtillägget (vissa ransomware använder filtillägget som sitt namn), eller så kommer det att finnas på lösensumman. Med den här informationen kan du leta efter en offentlig dekrypteringsnyckel. Du kan också kontrollera ransomware-typen efter dess IOC. Indicators of Compromise (IOC) är digitala ledtrådar som cybersäkerhetsproffs använder för att identifiera systemkompromisser och skadliga aktiviteter inom ett nätverk eller en IT-miljö. De är i huvudsak digitala versioner av bevis som finns kvar på en brottsplats, och potentiella IOC inkluderar ovanlig nätverkstrafik, privilegierade användarinloggningar från främmande länder, konstiga DNS-förfrågningar, systemfiländringar och mer. När en IOC upptäcks utvärderar säkerhetsteam möjliga hot eller validerar dess äkthet. IOC ger också bevis på vad en angripare hade tillgång till om de infiltrerade nätverket.

Akira Ransomware IOC

Indikatorer för kompromiss (IOC) är artefakter som observeras i ett nätverk eller i ett operativsystem som indikerar ett datorintrång med hög tillförsikt. IOC kan användas för att tidigt upptäcka framtida attackförsök med intrångsdetekteringssystem och antivirusprogram.Windows-versioner

- 3c92bfc71004340ebc00146ced294bc94f49f6a5e212016ac05e7d10fcb3312c

- 5c62626731856fb5e669473b39ac3deb0052b32981863f8cf697ae01c80512e5

- 678ec8734367c7547794a604cc65e74a0f42320d85a6dce20c214e3b4536bb33

- 7b295a10d54c870d59fab3a83a8b983282f6250a0be9df581334eb93d53f3488

- 8631ac37f605daacf47095955837ec5abbd5e98c540ffd58bb9bf873b1685a50

- 1b6af2fbbc636180dd7bae825486ccc45e42aefbb304d5f83fafca4d637c13cc

- 9ca333b2e88ab35f608e447b0e3b821a6e04c4b0c76545177890fb16adcab163

- d0510e1d89640c9650782e882fe3b9afba00303b126ec38fdc5f1c1484341959

- 6cadab96185dbe6f3a7b95cf2f97d6ac395785607baa6ed7bf363deeb59cc360

Linux version

- 1d3b5c650533d13c81e325972a912e3ff8776e36e18bca966dae50735f8ab296

3. Ta bort ransomware och eliminera exploateringssatser

Innan du återställer din data måste du garantera att din enhet är fri från ransomware och att angriparna inte kan göra en ny attack genom exploateringssatser eller andra sårbarheter. En tjänst för borttagning av ransomware kan ta bort ransomware, skapa ett kriminaltekniskt dokument för undersökning, eliminera sårbarheter och återställa dina data. Använd anti-malware/anti-ransomware-programvara för att karantänsätta och ta bort den skadliga programvaran.

Viktig:Genom att kontakta tjänster för borttagning av ransomware kan du säkerställa att din maskin och nätverk inte har några spår av Akira ransomware. Dessa tjänster kan också patcha ditt system och förhindra nya attacker.

4. Använd en säkerhetskopia för att återställa data

Säkerhetskopiering är det mest effektiva sättet att återställa data. Se till att ha dagliga eller veckovisa säkerhetskopior, beroende på din dataanvändning.

5. Kontakta en ransomware-återställningstjänst

Om du inte har en säkerhetskopia eller behöver hjälp med att ta bort ransomware och eliminera sårbarheter bör du kontakta en dataåterställningstjänst. Att betala lösensumman garanterar inte att din data kommer att returneras till dig. Det enda garanterade sättet att återställa varje fil är om du har en säkerhetskopia av den. Om du inte gör det kan ransomware-dataåterställningstjänster hjälpa dig att dekryptera och återställa filerna.SalvageData-experter kan säkert återställa dina filer och förhindra att Akira ransomware attackerar ditt nätverk igen. Vi erbjuder också endigital rättsmedicinsk rapportsom du kan använda för vidare utredning och för att förstå hur cyberattacken inträffade.Kontakta våra experter 24/7 för akut återställningstjänst.

Förhindra Akira ransomware-attacken

Att förhindra ransomware är den bästa lösningen för datasäkerhet. är lättare och billigare än att återhämta sig från dem. Akira ransomware kan kosta ditt företags framtid och till och med stänga dess dörrar. Det här är några tips för att säkerställa att du kanundvika ransomware-attacker:

- Antivirus och anti-malware

- Använd cybersäkerhetslösningar

- Använd starka lösenord

- Uppdaterad programvara

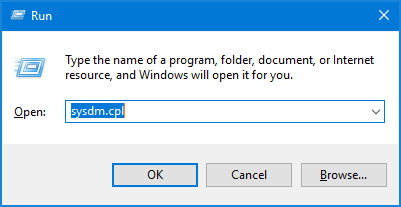

- Uppdaterat operativsystem (OS)

- Brandväggar

- Ha en återställningsplan i handen (se hur du skapar en dataåterställningsplan med vår djupgående guide)

- Schemalägg regelbundna säkerhetskopieringar

- Öppna inte en e-postbilaga från en okänd källa

- Ladda inte ner filer från misstänkta webbplatser

- Klicka inte på annonser om du inte är säker på att det är säkert

- Få bara tillgång till webbplatser från pålitliga källor