Domännamnssystem säkerhetstilläggeller DNSSEC är en samling tillägg för att säkra DNS-protokollet. Det är en av metoderna för att skydda DNS-servern, tillsammans medDNS-cachelåsningochDNS Socket Pool. Den använder kryptografiska signaturer för att validera DNS-svar för att skydda ditt system. I det här inlägget ska vi se hur du kankonfigurera DNSSEC på Windows Server

Konfigurera DNSSEC på Windows Server

DNSSECförbättrar säkerheten för DNS genom att använda kryptografiska signaturer för att validera DNS-svar, vilket säkerställer deras äkthet och integritet. Det skyddar mot vanliga hot som DNS-spoofing och cachemanipulation, vilket gör DNS-infrastrukturen mer tillförlitlig. Genom att signera DNS-zoner lägger DNSSEC till ett lager av validering utan att ändra den grundläggande frågesvarsmekanismen. Detta säkerställer att DNS-data förblir säker under överföring, vilket ger en pålitlig miljö för användare och organisationer. Eftersom vårt primära mål är att säkra din DNS-server, kommer vi att konfigurera inte bara DNSSEC, utan även DNS Socket Pool och DNS Cache Locking.

För att konfigurera DNSSEC, DNS Socket Pool och DNS Cache Locking, kan du följa stegen som nämns nedan.

- Konfigurera DNSSEC

- Konfigurera grupprincip

- DNS Socket Pool

- DNS-cachelåsning

Låt oss prata om dem i detalj.

1] Konfigurera DNSSEC

Låt oss först börja med att ställa in DNSSEC i vår domänkontrollant. För att göra det måste du följa stegen som nämns nedan.

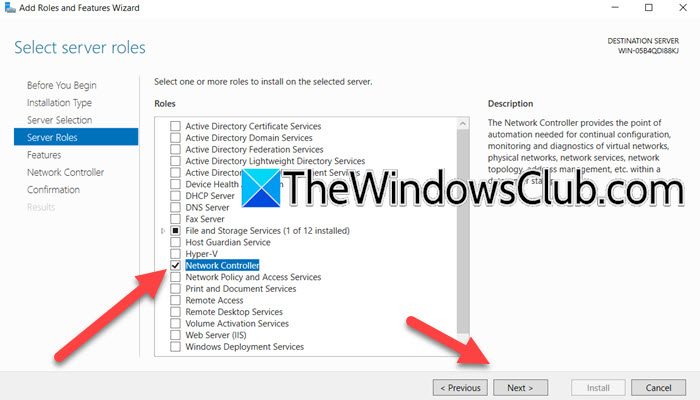

- ÖppnaServerhanterare.

- Gå sedan tillVerktyg > DNS.

- Expandera servern dåFramåtsökningszon,högerklicka på domänkontrollanten och väljDNSSEC > Signera zonen.

- NärZonsigneringsguidevisas klickar du på Nästa.

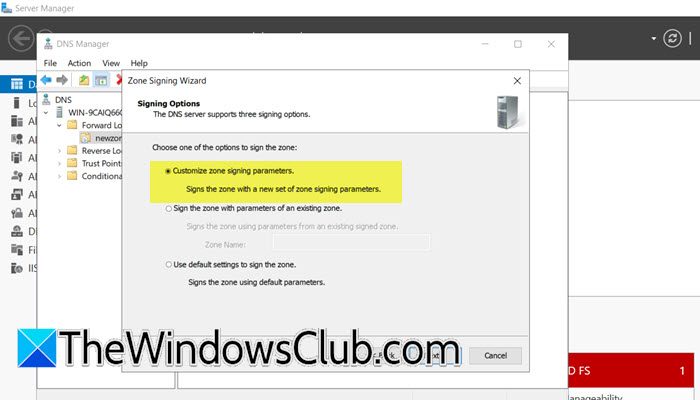

- VäljaAnpassa parametrar för zonsigneringoch klicka på Nästa.

- Om du är påNyckelmästarefönster, bockaDNS-servern CLOUD-SERVER väljs som nyckelmaster,och klicka på Nästa.

- När du är påKey Signing Key (KSK) gränssnitt,klicka på Lägg till.

- Gå igenom alternativen och du måste fylla i alla fält korrekt. Du måste fylla i detta enligt din organisations krav och sedan lägga till nyckeln.

- När du har lagt till klickar du på Nästa.

- När du nårZonsigneringsnyckel (ZSK)klicka på Lägg till, fyll i formuläret och spara. Klicka på Nästa.

- PåNext Secure (NSEC)skärm, fyll i uppgifterna. NSEC (Next Secure) är en DNSSEC-post som används för att bevisa att ett domännamn inte finns genom att tillhandahålla namnen som kommer före och efter det i DNS-zonen, vilket säkerställer att svaret är autentiserat och manipulationssäkert.

- När du är på TA-skärmen, bockaAktivera distributionen av förtroendeankare för denna zonkontrollochAktivera automatisk uppdatering av förtroendeankare vid nyckelrolloverkryssrutor. Klicka på Nästa.

- PåSignerings- och pollningsparametraranger du DS-informationen och klickar på Nästa.

- Gå till sist igenom sammanfattningen och klicka på Nästa.

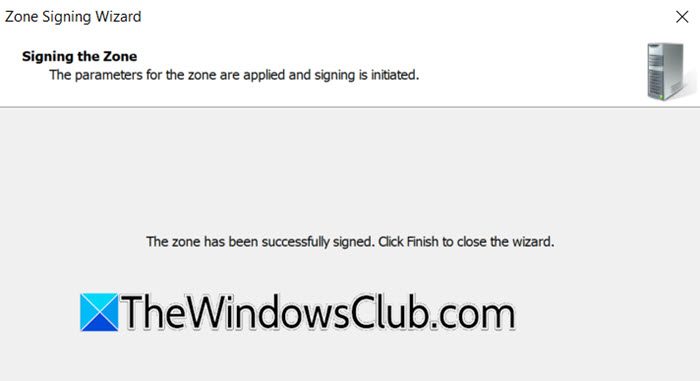

- När du får det framgångsrika meddelandet klickar du på Slutför.

Efter att ha konfigurerat zonen måste du gå tillTrust point > ae > domännamni DNS Manager för att bekräfta.

2] Konfigurera grupprincip

Efter att ha konfigurerat zonen måste vi göra några ändringar i vår domänpolicy med hjälp av verktyget Group Policy Management. För att göra det, följ stegen som nämns nedan.

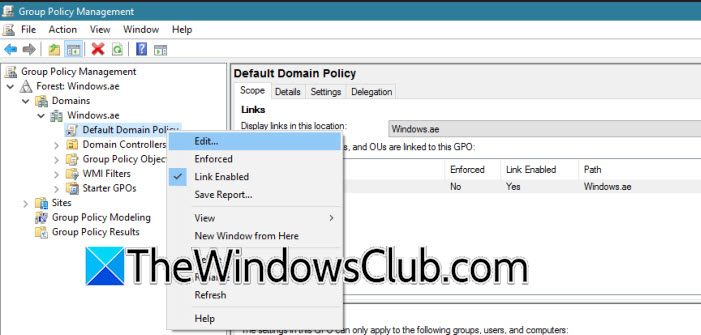

- ÖppnaGrupppolicyhanteringprogrammera.

- Nu måste du gå tillSkog: Windows.ae > Domäner > Windows.ae > högerklicka på Standarddomänpolicy,och välj Redigera.

- Navigera tillDatorkonfiguration > Policies > Windows-inställningar > klicka på Name Resolution Policyi Group Policy Management Editor.

- I den högra rutan, underSkapa regler, gå inWindows.aei rutan Suffix för att tillämpa regeln på namnutrymmessuffixet.

- Kontrollera bådaAktivera DNSSEC i denna regelochKräv att DNS-klienter validerar namn- och adressdatarutor och klicka sedanSkapaför att slutföra regeln.

Det är så du kan konfigurera DNSSEC. Vårt jobb är dock inte gjort. För att säkra vår server bör vi konfigurera DNS Socket Pool och DNS Cache Locking

3] DNS Socket Pool

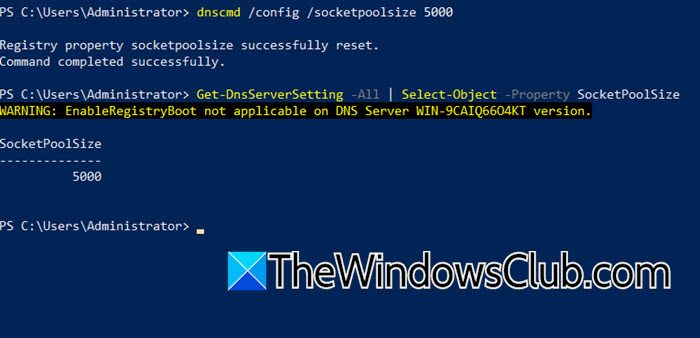

DNS Socket Pool förbättrar DNS-säkerheten genom att göra källportarna slumpmässiga för utgående frågor, vilket gör det svårare för angripare att förutsäga och utnyttja transaktioner. Du måste öppnaPowerShellsom admin och kör följande kommando.

Get-DNSServer

ELLER

Get-DnsServerSetting -All | Select-Object -Property SocketPoolSizeDu måste kollaSocketPoolSizeatt veta poolens nuvarande storlek.

Vårt mål är att öka storleken på uttaget; ju högre värde, desto bättre skydd. För att göra det måste du köra följande kommando.

dnscmd /config /socketpoolsize 5000

Obs: Värdet kan bara vara mellan 0 – 10000.

Starta om din DNS-server, så är du igång.

4] DNS-cachelåsning

DNS-låsning förhindrar cachade DNS-poster från att skrivas över under deras TTL, vilket säkerställer dataintegritet och skydd mot cacheförgiftning. Vi måste köra följande kommando för att kontrollera värdet.

Get-DnsServerCache | Select-Object -Property LockingPercentDet bör vara 100; om det inte är det, kör kommandot som nämns nedan för att ställa in det till 100.

Set-DnsServerCache –LockingPercent 100

Om du vidtar dessa åtgärder kommer din DNS-server att vara säker.

Läsa:

Stöder Windows Server DNSSEC?

Ja, Windows Server stöder DNSSEC och låter dig konfigurera den för att säkra DNS-zoner. Den använder digitala signaturer för att validera DNS-svar och förhindra attacker som spoofing. Du kan aktivera DNSSEC genom kommandona DNS Manager eller PowerShell.

Läsa:

Hur konfigurerar jag DNS för Windows Server?

För att konfigurera DNS på Windows Server måste vi först installera DNS-serverrollen. När vi är klara måste vi tilldela en statisk IP-adress och konfigurera DNS-posten. Vi rekommenderar att du läser vår guide om hur du gör

Läs också:

![Startappar visas inte i appen Inställningar i Windows 11 [Fix]](https://elsefix.com/tech/tejana/wp-content/uploads/2024/12/startup-not-showing-settings-windows-11.png)