Capibara es una variedad de malware que roba datos y cifra archivos de las máquinas de las víctimas hasta que se paga un rescate. Este tipo de amenaza se conoce como criptoransomware. Esta guía explica cómo el ransomware Capibara se propaga e infecta los dispositivos, cómo tomar medidas de prevención proactivas y qué hacer en caso de un ataque exitoso. Los expertos de SalvageData recomiendan medidas de seguridad de datos proactivas, como copias de seguridad periódicas, prácticas sólidas de ciberseguridad y mantener el software actualizado para proteger contra ataques de ransomware. Y, en caso de un ciberataque, comuníquese con nuestros expertos en recuperación de ransomware de inmediato.

Descripción general del ransomware Capibara

Capibara Ransomware es una forma sofisticada de malware que emplea fuertesalgoritmos de cifrado, como AES o RSA, para bloquear archivos en la computadora de una víctima. Una vez que se completa el proceso de cifrado, agrega una extensión específica a los archivos cifrados, generalmente ".capibara". Por ejemplo, un archivo llamado "document.docx" pasaría a llamarse "document.docx.capibara". Después del cifrado de los archivos, Capibara Ransomware genera una nota de rescate, generalmente denominada "READ_ME_USER.txt". Esta nota instruye a la víctima sobre cómo pagar el rescate, normalmente exigido en Bitcoin. La nota de rescate está escrita en ruso, lo que sugiere que el ransomware puede originarse o dirigirse principalmente a Rusia o regiones de habla rusa.¡No pagues el rescate! Contactando a unservicio de recuperación de ransomwarepuede restaurar sus archivos y eliminar cualquier amenaza potencial.

Todo lo que sabemos sobre el ransomware Capibara

Nombre confirmado

- virus capibara

Descifrador de ransomware Capibara

- Al momento de la publicación de este artículo, no existe ningún descifrador público del ransomware Capibara.

Tipo de amenaza

- ransomware

- virus criptográfico

- casillero de archivos

- Fuga de datos

Nombres de detección

- avastWin32: RansomX-gen [Rescate]

- EmsisoftGen:Heur.Ransom.Imps.3 (B)

- KasperskyTIEMPO:Trojan-Ransom.MSIL.Agent.gen

- MalwarebytesGeneric.Malware.AI.DDS

- microsoftRescate:MSIL/FileCoder.AD!MTB

- SofosTroj/Ransom-GWT

Métodos de distribución

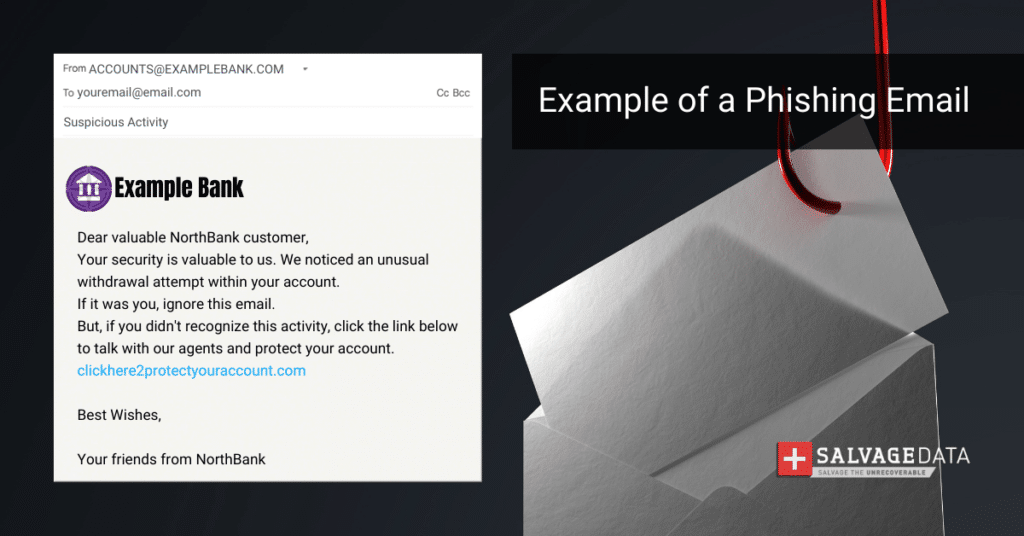

- Correos electrónicos de phishing

- Vulnerabilidades en software obsoleto

- Sitios web comprometidos y aplicaciones de terceros

Métodos de infección y ejecución de Capibara ransomware

Capibara ransomware es una peligrosa amenaza cibernética que explota las vulnerabilidades de los sistemas y las máquinas para obtener acceso y propagarse por la red. En el momento de esta publicación, es una variante de ransomware demasiado reciente con poca información sobre métodos y objetivos. El ransomware Capibara descubierto recientemente se infiltra principalmente en las computadoras a través de varios métodos comunes. Uno de los principales vectores son los correos electrónicos de phishing, donde los atacantes envían correos electrónicos engañosos que contienen archivos adjuntos maliciosos o enlaces a sitios web que alojan el ransomware. Estos correos electrónicos a menudo parecen legítimos y engañan a los destinatarios para que hagan clic en enlaces o descarguen archivos adjuntos, instalando el ransomware en sus sistemas.

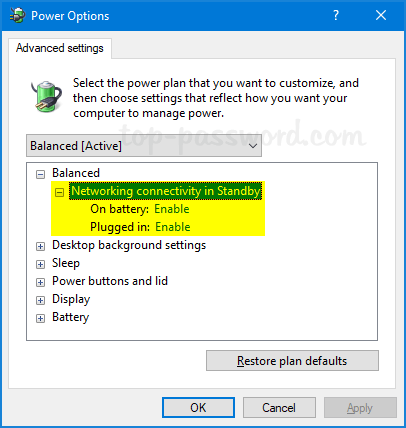

Otro método de distribución común es explotar las vulnerabilidades en software o sistemas operativos obsoletos. Los atacantes aprovechan las fallas de seguridad en el software sin parches para obtener acceso e implementar el ransomware. Además, los sitios web comprometidos y las aplicaciones de terceros pueden servir como mecanismos de entrega, donde los usuarios desprevenidos descargan e instalan el ransomware sin darse cuenta. Capibara Ransomware también puede propagarse a través de unidades USB infectadas u otros dispositivos de almacenamiento externos. Cuando estos dispositivos están conectados a una computadora, el ransomware puede transferirse y ejecutarse, lo que provoca una infección. Por último, el ransomware puede proliferar a través de las redes, pasando de un sistema comprometido a otros dentro de la misma red, especialmente si no existen las medidas de seguridad adecuadas.

Indicadores de compromiso (IOC) del ransomware Capibara

Los indicadores de compromiso (IOC) son artefactos observados en una red o en un sistema operativo que indican una intrusión informática con alta confianza. Los IOC se pueden utilizar para detectar futuros intentos de ataque de manera temprana utilizando sistemas de detección de intrusos y software antivirus. Son esencialmente versiones digitales de evidencia dejada en la escena del crimen, y los IOC potenciales incluyen tráfico de red inusual, inicios de sesión de usuarios privilegiados de países extranjeros, solicitudes de DNS extrañas, cambios en los archivos del sistema y más. Cuando se detecta un COI, los equipos de seguridad evalúan posibles amenazas o validan su autenticidad. Los IOC también proporcionan evidencia de a qué tenía acceso un atacante si se infiltraba en la red.

COI específico del ransomware Capibara

Extensión de archivo cifrado

Leer más:Cómo eliminar BianLian ransomware

- .capibara

Nombre del archivo de la nota de rescate

- READ_ME_USER.txt

Cómo manejar un ataque de ransomware Capibara

El primer paso para recuperarse de un ataque de ransomware Capibara es aislar la computadora infectada desconectándola de Internet y eliminando cualquier dispositivo conectado. Luego, debes contactar a las autoridades locales. Para los residentes y empresas de EE. UU., estos son losFBIy elCentro de denuncias de delitos en Internet (IC3).Para informar un ataque de ransomware, debe recopilar toda la información que pueda al respecto, incluida:

- Capturas de pantalla de la nota de rescate

- Comunicaciones con actores de amenazas (si los tiene)

- Una muestra de un archivo cifrado

Sin embargo, si prefiere ponerse en contacto con profesionales, lo mejor es dejar cada máquina infectada como está y solicitar un servicio de eliminación de ransomware de emergencia. Estos profesionales están equipados para mitigar rápidamente el daño, recopilar pruebas, potencialmente revertir el cifrado y restaurar el sistema. Reiniciar o apagar el sistema puede comprometer el servicio de recuperación. Capturar la RAM de un sistema activo puede ayudar a obtener la clave de cifrado, y capturar un archivo dropper, es decir, un archivo que ejecuta la carga maliciosa, podría sufrir ingeniería inversa y conducir al descifrado de los datos o a comprender cómo funciona. No debe eliminar el ransomware y conservar todas las pruebas del ataque. Los expertos en ciencia forense digital deben rastrear hasta el grupo de piratas informáticos e identificarlos. Las autoridades pueden investigar el ataque utilizando datos de su sistema infectado. Una investigación de un ciberataque no se diferencia de cualquier otra investigación criminal: necesita pruebas para encontrar a los atacantes.

1. Comuníquese con su proveedor de respuesta a incidentes

Una respuesta a incidentes cibernéticos consiste en responder y gestionar un incidente de ciberseguridad. Un anticipo de respuesta a incidentes es un acuerdo de servicio con un proveedor de ciberseguridad que permite a las organizaciones obtener ayuda externa con incidentes de ciberseguridad. Proporciona a las organizaciones experiencia estructurada y soporte a través de un socio de seguridad, lo que les permite responder de forma rápida y eficaz durante un incidente cibernético. Un anticipo de respuesta a incidentes ofrece tranquilidad a las organizaciones, ofreciendo soporte experto antes y después de un incidente de ciberseguridad. La naturaleza y estructura específicas de un contrato de respuesta a incidentes variarán según el proveedor y los requisitos de la organización. Un buen contrato de respuesta a incidentes debe ser sólido pero flexible y brindar servicios probados para mejorar la postura de seguridad a largo plazo de una organización. Si se comunica con su proveedor de servicios de IR, él puede hacerse cargo de inmediato y guiarlo en cada paso de la recuperación del ransomware. Sin embargo, si decide eliminar el ransomware usted mismo y recuperar los archivos con su equipo de TI, puede seguir los siguientes pasos.

2. Utilice una copia de seguridad para restaurar los datos.

No se puede subestimar la importancia de la copia de seguridad para la recuperación de datos, especialmente en el contexto de diversos riesgos y amenazas potenciales a la integridad de los datos. Las copias de seguridad son un componente crítico de una estrategia integral de protección de datos. Proporcionan un medio para recuperarse de diversas amenazas, asegurando la continuidad de las operaciones y preservando información valiosa. Frente a los ataques de ransomware, en los que el software malicioso cifra sus datos y exige un pago por su liberación, tener una copia de seguridad le permite restaurar su información sin sucumbir a las demandas del atacante. Pruebe y actualice periódicamente sus procedimientos de copia de seguridad para mejorar su eficacia a la hora de protegerse contra posibles escenarios de pérdida de datos. Hay varias formas de hacer una copia de seguridad, por lo que debes elegir el medio de copia de seguridad adecuado y tener al menos una copia de tus datos almacenada fuera del sitio y sin conexión.

3. Póngase en contacto con un servicio de recuperación de ransomware

Póngase en contacto con un servicio de recuperación de datos si no tiene una copia de seguridad o necesita ayuda para eliminar el ransomware y eliminar las vulnerabilidades. Pagar el rescate no garantiza que se le devolverán sus datos. La única forma garantizada de restaurar todos los archivos es tener una copia de seguridad. Si no lo hace, los servicios de recuperación de datos de ransomware pueden ayudarlo a descifrar y recuperar los archivos. Los expertos de SalvageData pueden restaurar sus archivos de manera segura y evitar que Capibara ransomware ataque su red nuevamente. Póngase en contacto con nuestros expertos en recuperación 24 horas al día, 7 días a la semana.

Cómo prevenir un ataque de ransomware Capibara

Prevenir el ransomware es la mejor solución para la seguridad de los datos. Es más fácil y económico que recuperarse de ello. Capibara Ransomware puede costarle el futuro a su empresa e incluso cerrar sus puertas. Estos son algunos consejos para asegurarse de que puedaevitar ataques de ransomware:

1. Actualice el software con regularidad

El ransomware a menudo aprovecha las vulnerabilidades del software obsoleto para ingresar y propagarse dentro de una red. Actualizar periódicamente los sistemas operativos yaplicaciones de parcheoes crucial para evitar que los ciberdelincuentes accedan a sus sistemas y red.

2. Utilice la autenticación de dos factores (2FA)

Muchos ataques de ransomware comienzan con campañas de phishing en las que los atacantes obtienen credenciales de usuario (nombre de usuario y contraseña) para infiltrarse en las redes. La implementación de 2FA agrega una capa adicional de seguridad al requerir un factor adicional (como un token de hardware) para la autenticación, lo que ayuda a prevenir el acceso no autorizado.

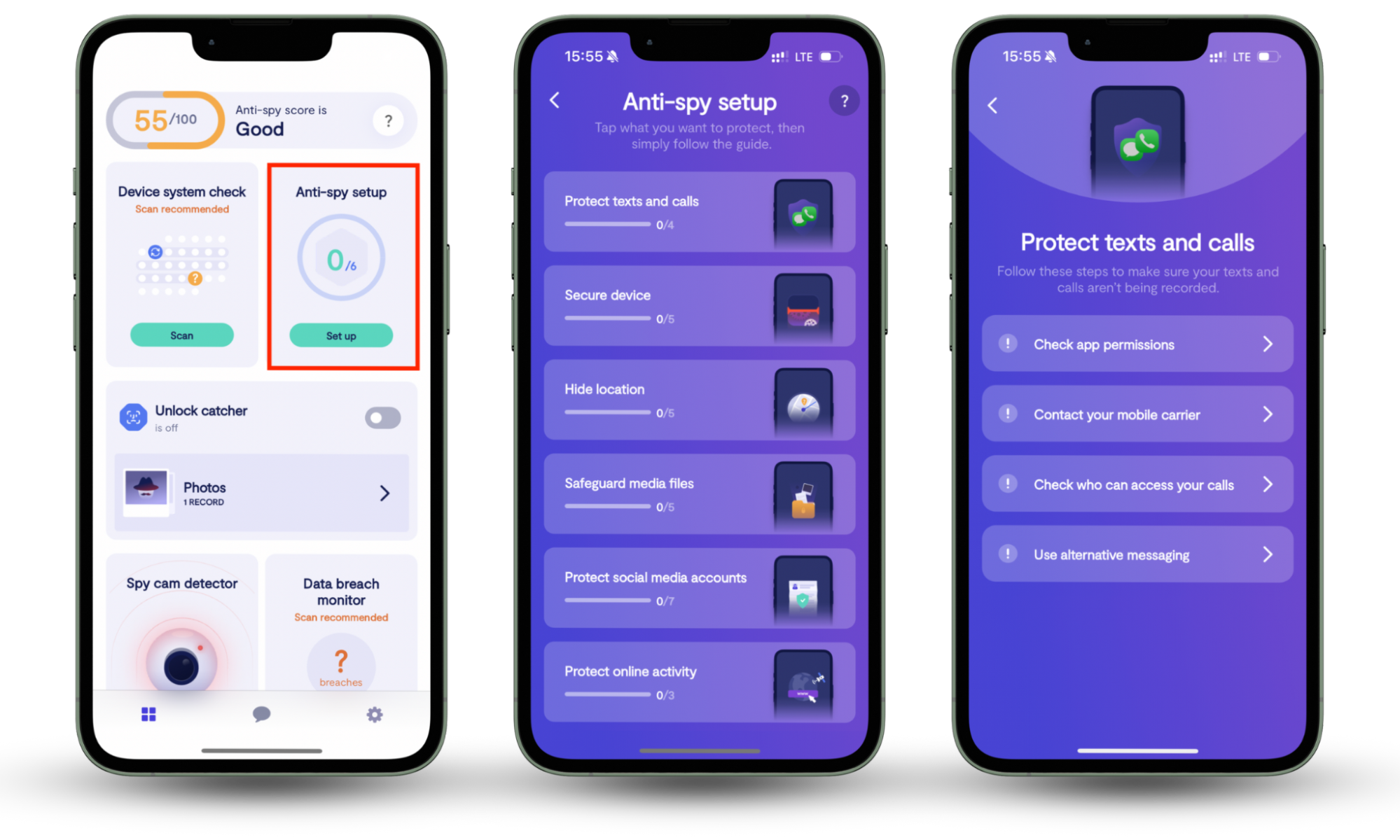

3. Implementar soluciones antimalware sólidas

Invierta en herramientas antivirus y antimalware confiables con capacidades de monitoreo en tiempo real. Estas soluciones pueden detectar y bloquear software malicioso, incluido el ransomware, antes de que cause daño.

4. Realizar formación periódica en ciberseguridad

Eduque a sus empleados sobre las mejores prácticas de seguridad, especialmente con respecto a los correos electrónicos de phishing. La capacitación periódica y las simulaciones de phishing pueden ayudar a los empleados a reconocer y evitar enlaces o archivos adjuntos sospechosos que puedan provocar infecciones de ransomware.

5. Filtrar correos electrónicos maliciosos

Utilice filtrado avanzado para detectar y bloquear correos electrónicos maliciosos. El ransomware a menudo se propaga a través de correos electrónicos de phishing que contienen archivos adjuntos o enlaces infectados. Al filtrar dichos correos electrónicos, se reducen las posibilidades de un ataque.

6. Haga copias de seguridad de los datos con regularidad

Aunque no puede prevenir el ataque, hacer una copia de seguridad periódica de los datos críticos en una ubicación segura garantiza que pueda restaurarlos sin pagar el rescate.